【CTF】XCTF 我们的秘密是绿色的 writeup

题目来源:SSCTF-2017

题目链接:https://adworld.xctf.org.cn/task/answer?type=misc&number=1&grade=1&id=4978&page=3

碎碎念

这题挺有意思

除了第一步想不到 其他涉及知识点难度不大 但是涉及知识点比较多

多次套娃解密压缩包才得到flag

writeup

下载得到zip 解压得到JPG图片

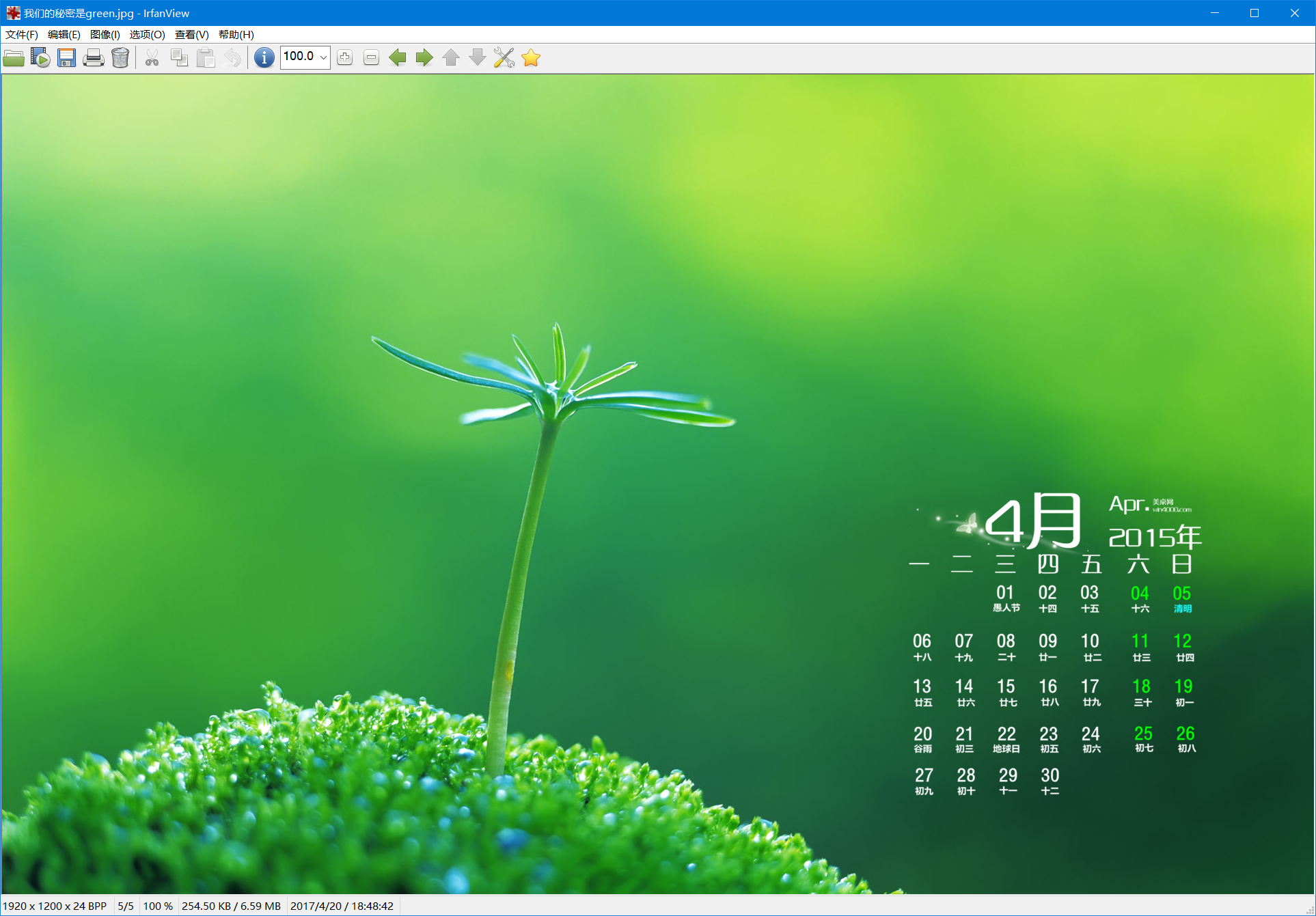

Kali下binwalk分析文件 没有发现隐写

Stegsolve打开

切换颜色通道 检查LSB隐写等均没有发现

使用OurSecret工具

注意到绿色字体

密码:0405111218192526

发现隐写try.zip

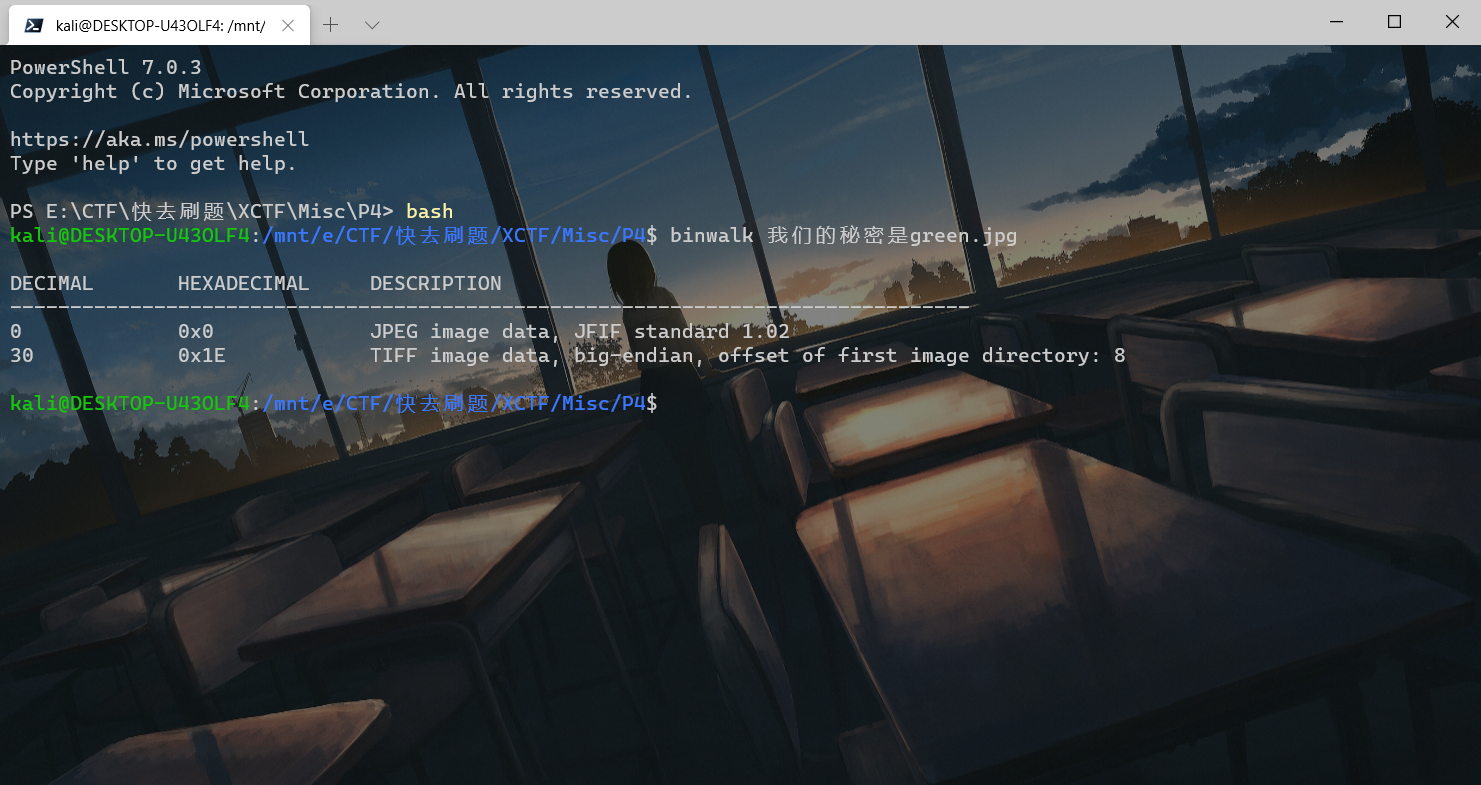

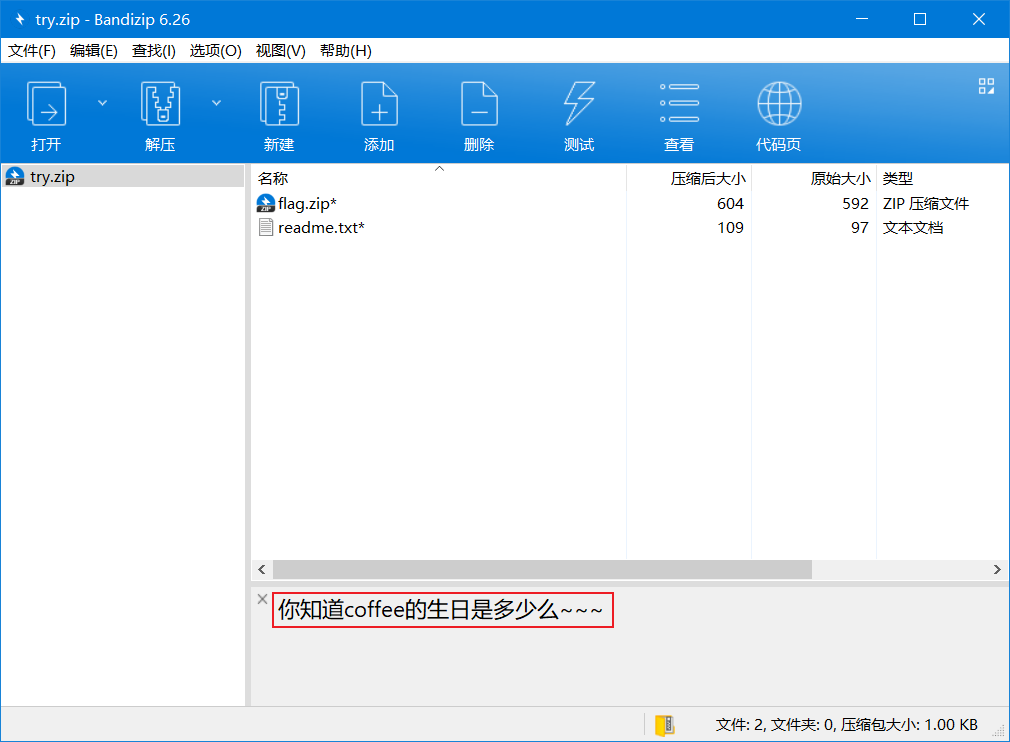

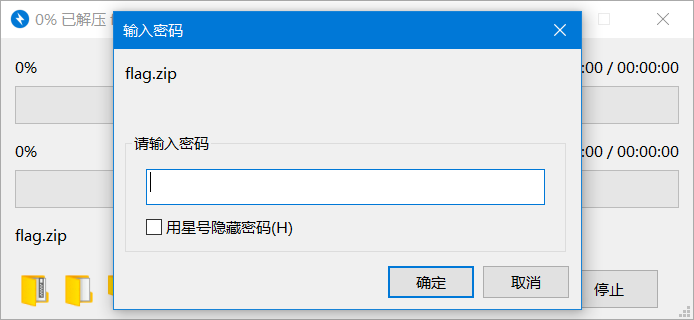

解压需要密码

爆破数字密码 长度为1~8

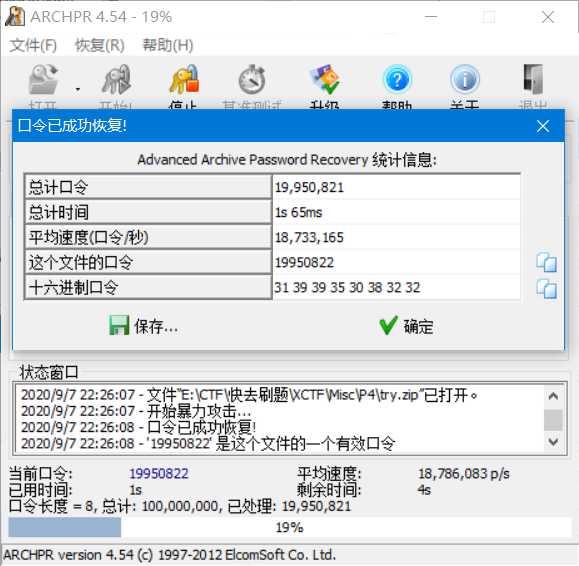

使用ARCHPR

很快爆破出了 解压密码19950822

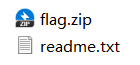

解压得到

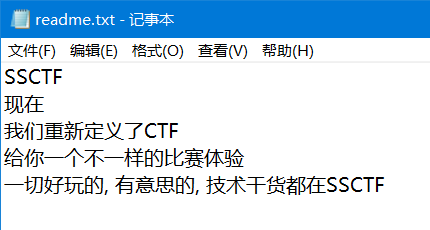

?打广告

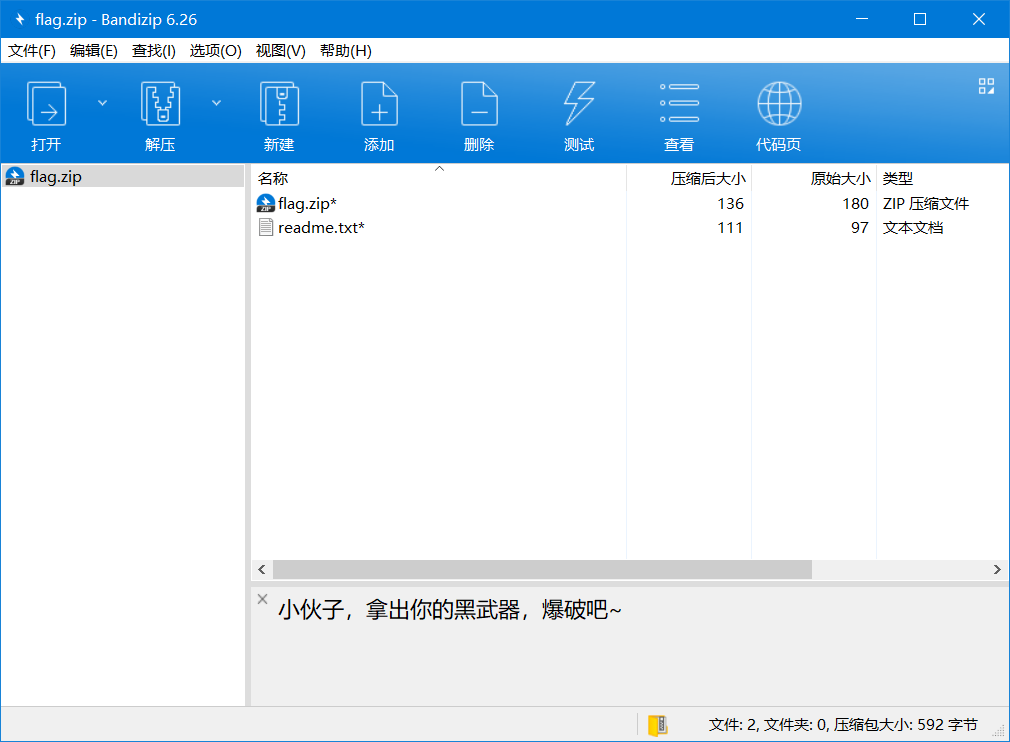

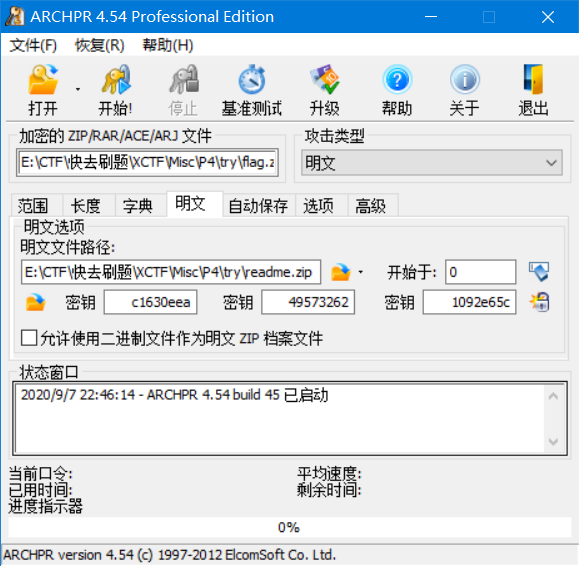

被加密的压缩包中含有已知文件 很明显明文攻击

把readme.txt压缩成zip然后使用ARCHPR执行明文攻击

//需要使用WinRAR压缩

//明文攻击的明文文件需要使用和被攻击文件使用同样的压缩软件压缩

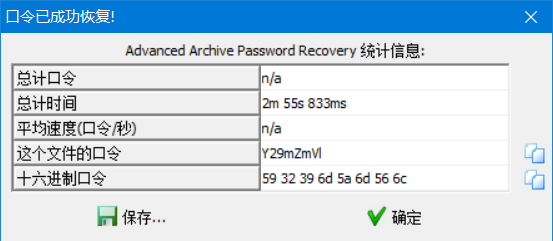

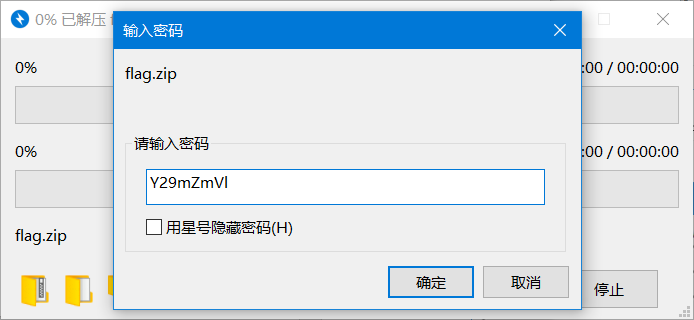

恢复解压密码:Y29mZmVl

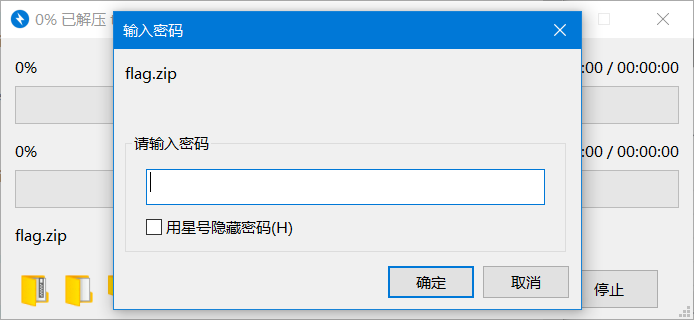

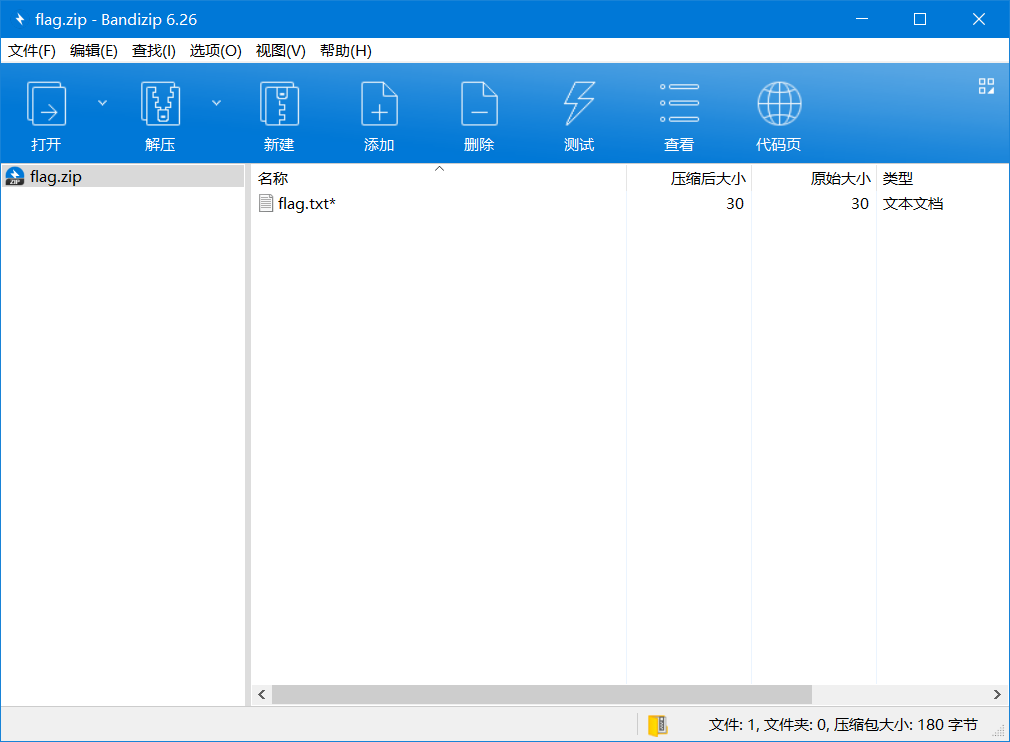

解压flag.zip得到flag.zip

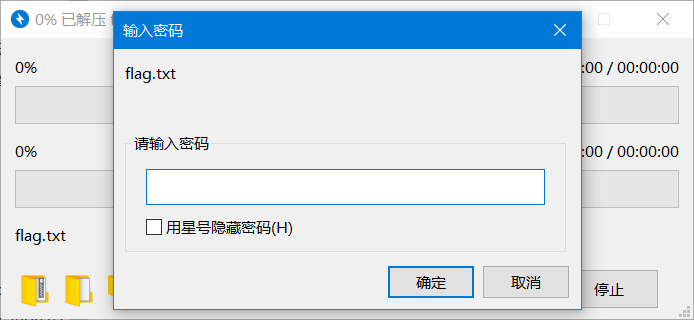

解压新得到的flag.zip还是需要密码(禁止套娃)

这次的flag.zip里面只要flag.txt

暴力破解 爆破失败

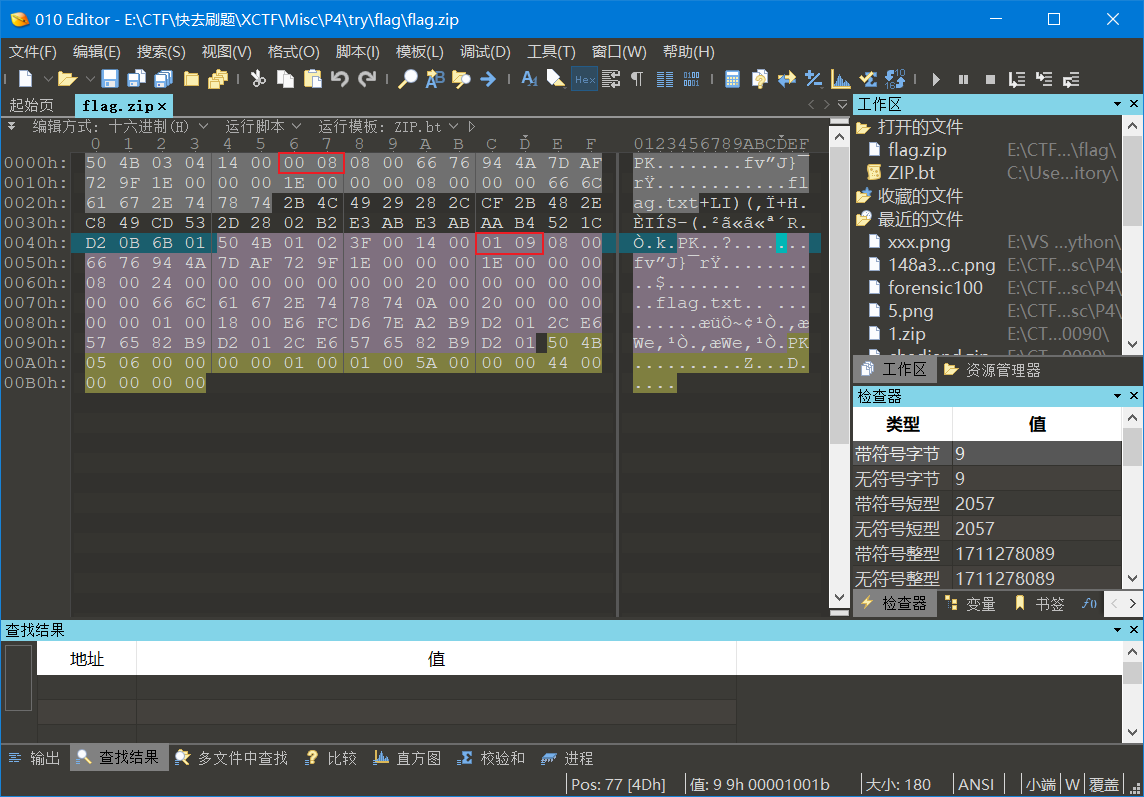

伪加密

01改为00或者使用工具ZipCenOp

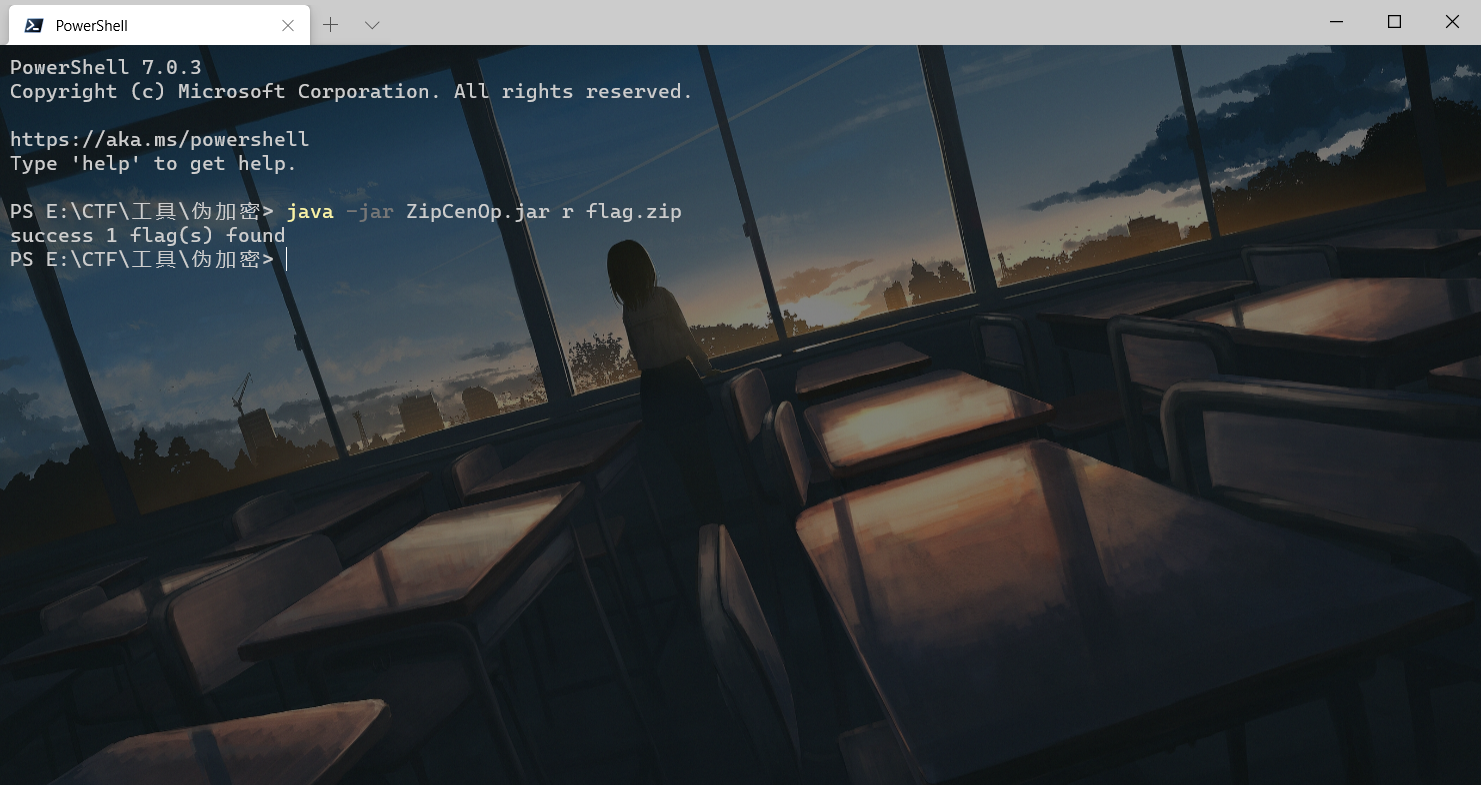

java -jar ZipCenOp.jar r flag.zip

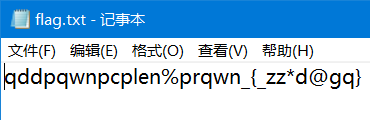

解压后打开flag.txt

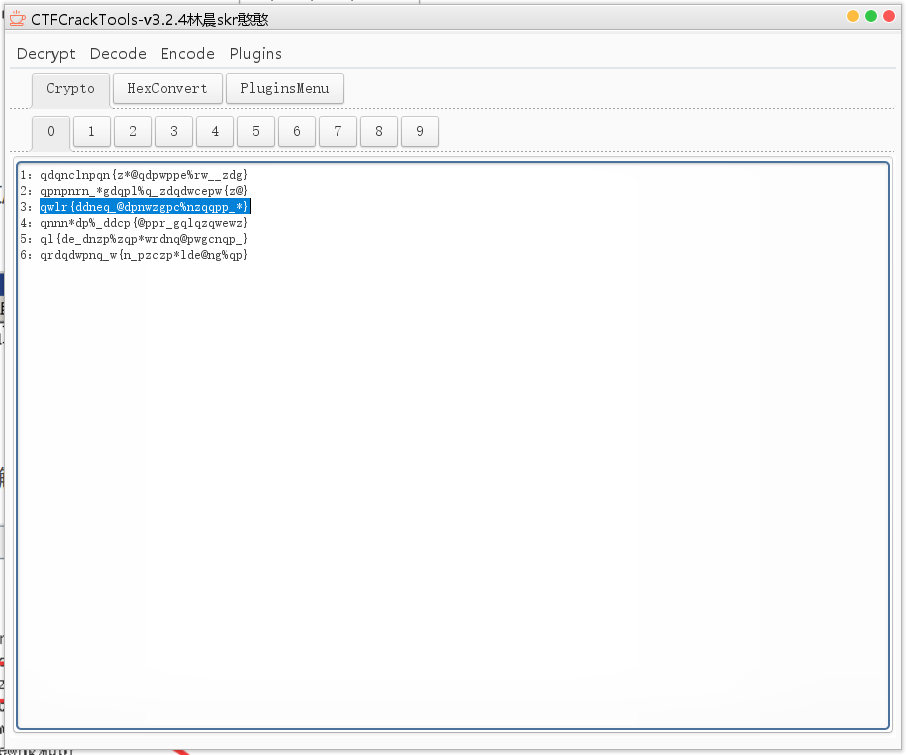

这个很明显了栅栏加密

原本处理栅栏加密都是从2依次增加栏数然后直到看到长得像flag的

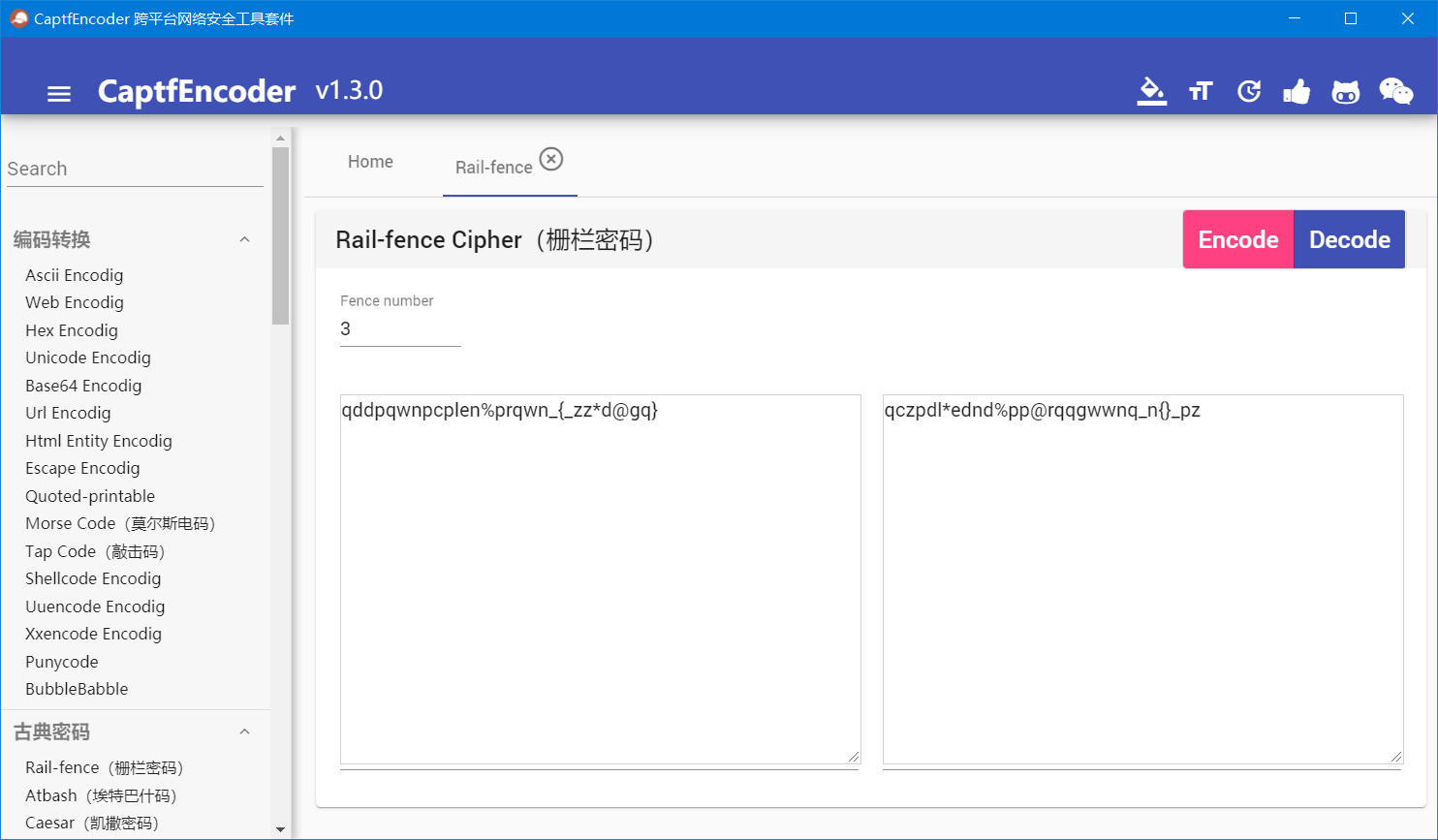

CaptfEncoder的栅栏密码好像有点问题

从2开始试了很多都不对

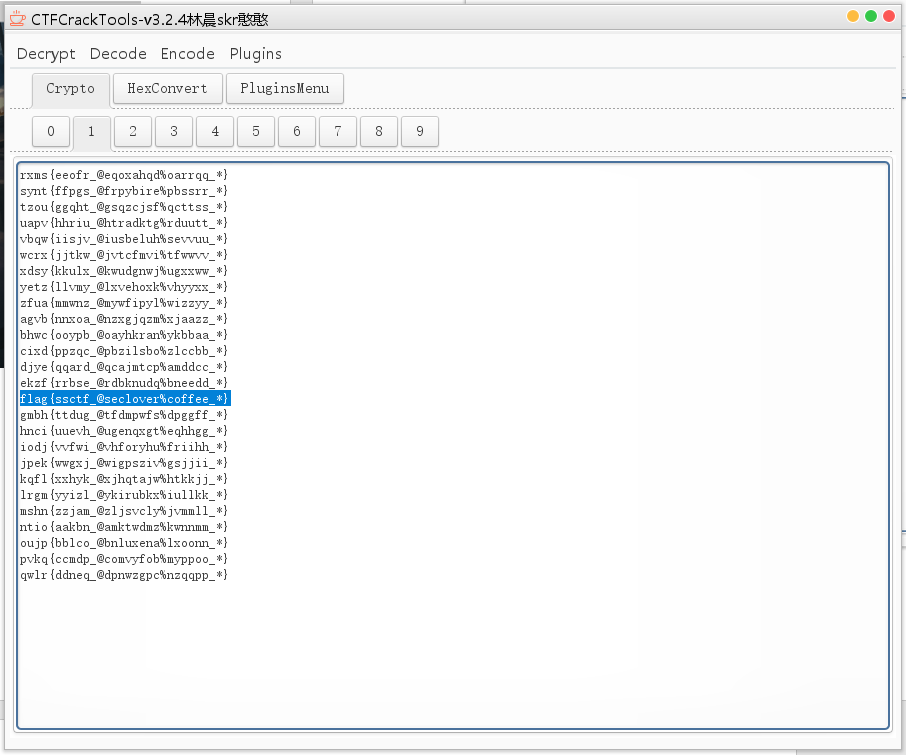

使用CTFCrackTools

这个长得比较像

得到

qwlr{ddneq_@dpnwzgpc%nzqqpp_*}

还是不像flag

凯撒密码 解密得到

这个像了

Flag:flag{ssctf_@seclover%coffee_*}

结束。

参考:

https://blog.csdn.net/qq_42967398/article/details/91347489

总结

OurSecret

暴力破解

明文攻击

!明文攻击的明文文件需要使用和被攻击文件使用同样的压缩软件压缩

栅栏密码

凯撒密码

解题工具分享

ARCHPR 4.54

https://www.52pojie.cn/thread-706280-1-1.html

CaptfEncoder

https://github.com/guyoung/CaptfEncoder

CTFCrackTools

https://github.com/Acmesec/CTFCrackTools

转载请注明出处

本文作者:双份浓缩馥芮白

原文链接:https://www.cnblogs.com/Flat-White/p/13630030.html

版权所有,如需转载请注明出处。

【CTF】XCTF 我们的秘密是绿色的 writeup的更多相关文章

- 参加 Tokyo Westerns / MMA CTF 2nd 2016 经验与感悟 TWCTF 2016 WriteUp

洒家近期参加了 Tokyo Westerns / MMA CTF 2nd 2016(TWCTF) 比赛,不得不说国际赛的玩法比国内赛更有玩头,有的题给洒家一种一看就知道怎么做,但是做出来还需要洒家拍一 ...

- 个人CTF资源聚合

i春秋 幻泉 CTF入门课程笔记 视频地址 能力 思维能力 快速学习能力 技术能力 基础 编程基础 (c语言 汇编语言 脚本语言) 数学基础 (算法 密码学) 脑洞 (天马行空的想象推理) 体力耐力( ...

- CTF web安全45天入门学习路线

前言 因为最近在准备开发CTF学习平台,先做一个学习路线的整理,顺便也是对想学web的学弟学妹的一些建议. 学习路线 初期 刚刚走进大学,入了web安全的坑,面对诸多漏洞必然是迷茫的,这时的首要任务就 ...

- 攻防世界MISC进阶区--39、40、47

39.MISCall 得到无类型文件,010 Editor打开,文件头是BZH,该后缀为zip,打开,得到无类型文件,再改后缀为zip,得到一个git一个flag.txt 将git拖入kali中,在g ...

- 【Wechall.net挑战】Anderson Application Auditing

Wechall.net是一个国外用于练习CTF和攻防的网站,国内资料writeup不多,只有个别几篇.作为小白,近日玩了几道有意思的题目,在此分享 题目地址:http://www.wechall.ne ...

- 【CTF】Pwn入门 XCTF 部分writeup

碎碎念 咕咕咕了好久的Pwn,临时抱佛脚入门一下. 先安利之前看的一个 Reverse+Pwn 讲解视频 讲的还是很不错的,建议耐心看完 另外感觉Reverse和Pwn都好难!! 不,CTF好难!! ...

- XCTF练习题---CRYPTO---告诉你个秘密

XCTF练习题---CRYPTO---告诉你个秘密 flag:TONGYUAN 步骤解读: 1.观察题目,下载附件 2.打开附件,内容好像有点像十六进制,先进行一下十六进制转换,得到一串字符 网址:h ...

- [CTF]抓住那只猫(XCTF 4th-WHCTF-2017)

原作者:darkless 题目描述:抓住那只猫 思路: 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经执行成功,执行的是一个p ...

- 【CTF】XCTF Misc 心仪的公司 & 就在其中 writeup

前言 这两题都是Misc中数据包的题目,一直觉得对数据包比较陌生,不知道怎么处理. 这里放两道题的wp,第一题strings命令秒杀觉得非常优秀,另外一题有涉及RSA加密与解密(本文不具体讨论RSA非 ...

随机推荐

- ASP.NET Core WebApi版本控制

前言: 在日常项目开发中,随着项目需求不断的累加.不断的迭代:项目服务接口需要向下兼容历史版本:前些时候就因为Api接口为做版本管理导致接口对低版本兼容处理不友好. 最近就像了解下如何实现WebApi ...

- 1107 Social Clusters——PAT甲级真题

1107 Social Clusters When register on a social network, you are always asked to specify your hobbies ...

- [计算机图形学]视图变换:MVP变换、视口变换

目录 一.MVP变换 1. 模型变换 1.1 缩放矩阵 1.2 旋转矩阵 1.3 平移矩阵 2. 视角变换 3. 投影变换 二.Viewport变换 一.MVP变换 MVP变换是模型变换(M).视角变 ...

- SpringCloud之服务注册中心

1.Eureka 1.1RestTemplate 它提供了多种访问远程http服务的方法,是一种简单便捷的访问restful服务模板类,是spring提供的用于访问Rest服务的客户端模板工具集. 1 ...

- XSS跨站脚本攻击(1)

将跨站脚本攻击缩写为XSS,恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页面的时候,嵌入其中的Web里面的Script代码就会被执行,从而达到恶意攻击用户的目的. 反射型XSS 反射 ...

- vmware-install.pl 如何安装?

首先在虚拟机上安装vnware-tools工具,如图(工具为vmware workstation): 成功 但是系统屏幕大小并没有适应虚拟机,所以下边这行提示很重要. 打开左侧边栏的VMware ...

- 使用Docker快速搭建Nginx+PHP-FPM+MySQL+phpMyAdmin环境

一.概述 环境介绍 操作系统:centos 7.6 docker版本:19.03.8 ip地址:192.168.31.34 本文将介绍如何使用单机部署Nginx+PHP-FPM环境 二.Nginx+P ...

- 在C#的WPF程序使用XAML实现画线

在WPF中画直线.新建WPF应用程序,使用XAML画直线.使用X1.Y1两个属性可以设置直线的起点坐标,X2.Y2两个属性则可以设置直线的终点坐标.控制起点/终点坐标就可以实现平行.交错等效果.Str ...

- Java I/O流 03

I/O流·字符流 字符流FileReader * A:字符流是什么 * 字符流是可以直接读写字符的 IO流 * 字符流读取字符,就要先读取到字节数据,然后转换为字符:如果要写出字符,需要把字符转换为字 ...

- dubbo实战之三:使用Zookeeper注册中心

欢迎访问我的GitHub https://github.com/zq2599/blog_demos 内容:所有原创文章分类汇总及配套源码,涉及Java.Docker.Kubernetes.DevOPS ...