基于角色的权限控制系统(role-based access control)

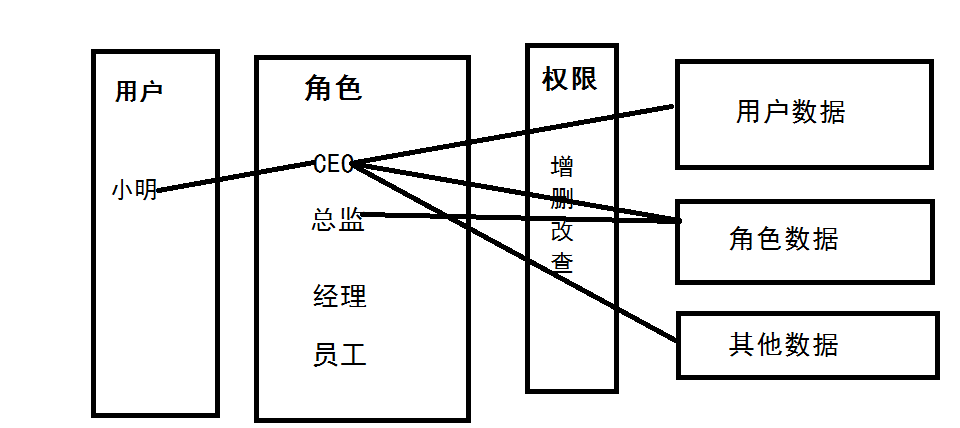

role-based access control(rbac),指对于不同角色的用户,拥有不同的权限 。用户对应一个角色,一个角色拥有若干权限,形成用户-角色-权限的关系,如下图所示。当一个用户进行访问数据时,根据其角色判断其拥有的权限,限定其操作。通过django实现一个简单的rbac app,简要记录下过程。

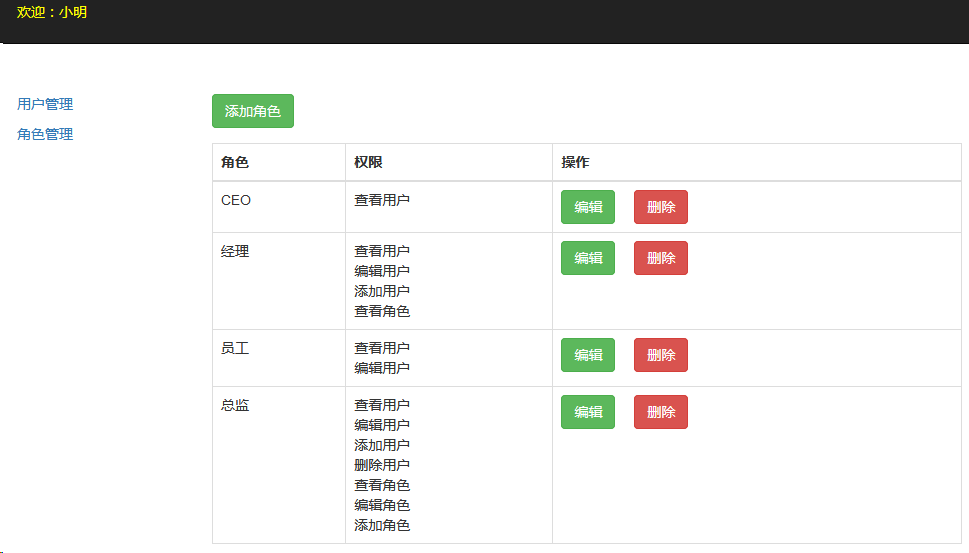

1.实现效果

实现效果如下图所示,不同用户拥有不同角色,不同角色拥有不同权限。下图中只是对角色和用户两张表进行编辑和访问,当我们项目中还有其他数据需要进行权限控制访问时,只需进行两处设置,一是在权限表中为这个数据表增加 "增删改查" 四个权限,然后将对应权限添加到角色表中即可。

2. 实现过程

2.1 数据库设计

建立四张表,用户表,角色表,权限表和权限组表。models.py代码如下:

from __future__ import unicode_literals

from django.db import models class User(models.Model):

name = models.CharField(max_length=32)

password = models.CharField(max_length=16)

age = models.IntegerField()

role = models.ForeignKey(to='Role')

def __str__(self):

return self.name class Role(models.Model):

title = models.CharField(max_length=32)

permission = models.ManyToManyField(to='Permission')

def __str__(self):

return self.title class Permission(models.Model):

title = models.CharField(max_length=32)

url = models.CharField(max_length=32)

action = models.CharField(max_length=32)

group = models.ForeignKey(to='PermissionGroup')

def __str__(self):

return self.title class PermissionGroup(models.Model):

title = models.CharField(max_length=32)

def __str__(self):

return self.title

models.py

这里一条权限实际上对应一条url,表示对一张数据表的一个操作(增删改查),而权限分组则表明权限属于对那张表的操作。因此有几张可以操作的数据表应对应几个权限组,而每个权限组,应该都包括四个权限:增删改查。一条权限的数据信息如下图。这里只有用户表和角色表两张表可以操作,对应用户管理和角色管理两个权限组。

2.2 权限控制

用户是通过url来访问数据,而一条url对应一个权限。因此当用户访问数据时,权限控制的流程是:

a, 首先判断用户是否登录,未登录时重定向至登陆页面。

b,用户登陆进来时,根据其角色判断拥有的所有权限,并将其权限表计入session中。

c,用户登陆后,当其访问数据时,根据session中权限表判断,若无查看权限则直接拒绝,否则允许查看,进一步判断增删改权限来个性化前端显示页面。

url代码如下:

# 总的一级路由

from django.conf.urls import url,include

from django.contrib import admin urlpatterns = [

url(r'^admin/', admin.site.urls),

url(r'',include('rbac.urls'))

] # rbac.urls代码,二级分发路由

urlpatterns = [

url(r'^login/$', views.login),

url(r'^user/$', views.listUser),

url(r'^user/add/', views.addUser),

url(r'^user/edit/(\d+)', views.editUser),

url(r'^user/delete/(\d+)', views.deleteUser),

url(r'^role/$', views.listRole),

url(r'^role/add/', views.addRole),

url(r'^role/edit/(\d+)', views.editRole),

url(r'^role/delete/(\d+)', views.deleteRole), ]

url权限的判断,通过自定义中间件来实现,将用户访问的url和其权限表url匹配,拥有权限时才允许通过,交给相应的视图函数处理。代码如下:

from django.utils.deprecation import MiddlewareMixin

from django.shortcuts import HttpResponse,redirect

import re

#自定义中间件

class ValidPermission(MiddlewareMixin):

def process_request(self,request):

current_path = request.path # 拿到当前请求路径 '/user/'

#设置白名单,允许任何人访问的url

valid_urls = ['/login/','/admin/(.*)']

for url in valid_urls:

path = '^%s$'%url

ret = re.match(path, current_path)

if ret:

return None #对于没有登陆的用户重定向至登陆页面

user_id = request.session.get('user',[])

if not user_id:

return redirect('/login/') #根据权限来匹配url,决定当前用户是否有访问权限

permission_list = request.session['permission_list']

# print permission_list,current_path

for permission in permission_list.values():

urls = permission['permission__url']

for url in urls:

path = '^%s$'%url

ret = re.match(path,current_path)

if ret:

request.actions = permission['permission__action'] #[u'list', u'edit', u'add']

# print request.actions

return None

return HttpResponse('没有访问权限')

登陆函数代码:

def login(request):

if request.method=='POST':

name = request.POST.get('name')

passsword = request.POST.get('password')

# print name, passsword

user_obj = models.User.objects.filter(name=name,password=passsword).first()

if user_obj:

request.session['user']=user_obj.pk

initial_permission(request,user_obj)

return redirect('/user/')

else:

return render(request,'login.html')

return render(request, 'login.html') from rbac import models

def initial_permission(request,user):

permissions = models.Role.objects.filter(user=user).values('permission__url','permission__action','permission__group_id').distinct()

permission_list = {}

for item in permissions:

if item['permission__group_id'] not in permission_list:

permission_list[item['permission__group_id']]= {'permission__url':[item['permission__url'],],'permission__action':[item['permission__action'],]}

else:

permission_list[item['permission__group_id']]['permission__url'].append(item['permission__url'])

permission_list[item['permission__group_id']]['permission__action'].append(item['permission__action'])

#print permission_list

request.session['permission_list'] = permission_list

# 按用户组权限id分组,得到如下的数据结构,即对两张表分别的操作权限

# {1: {'permission__url': [u'/user/', u'/user/edit/(\\d+)', u'/user/add/'],

# 'permission__action': [u'list', u'edit', u'add']},

# 2: {'permission__url': [u'/role/'], 'permission__action': [u'list']}} #设置菜单的显示权限数据

menu_permissions = models.Role.objects.filter(user=user).values('permission__url','permission__action','permission__group__title').distinct()

menu_permission_list=[]

for item in menu_permissions:

if item['permission__action'] == 'list': menu_permission_list.append((item['permission__url'],item['permission__group__title']))

request.session['menu_permission_list'] = menu_permission_list

# print menu_permission_list

视图函数的处理主要时将数据和用户权限传给前端,前端根据权限来显示不同的页面(若用户拥有添加,删除,编辑权限,则显示增加,删除,编辑按钮,否则不显示),下面是查看用户表的视图函数和前端页面:

class PermissionAction(object):

def __init__(self,actions):

self.actions = actions

def add_check(self):

return 'add' in self.actions

def edit_check(self):

return 'edit' in self.actions

def delete_check(self):

return 'delete' in self.actions

# 查看用户表的视图函数

def listUser(request):

users = models.User.objects.all()

user_id = request.session.get('user')

user = models.User.objects.filter(id=user_id).first()

permission_action = PermissionAction(request.actions)

return render(request, 'rbac/listUser.html', locals())

listUser.html

{% extends 'rbac/base.html' %}

{% block data_table %}

<div>

{% if permission_action.add_check %}

<a href="/user/add/">

<button class="btn btn-success" style="margin-bottom: 15px">添加用户</button>

</a>

{% endif %}

</div>

<table class="table table-bordered ">

<thead>

<tr>

<th>用户名</th>

<th>角色</th>

<th>操作</th>

</tr>

</thead>

<tbody>

{% for user in users %}

<tr>

<td>{{ user.name }}</td>

<td>{{ user.role }}</td>

<td>

{% if permission_action.edit_check %}

<a href="/user/edit/{{ user.pk }}">

<button class="btn btn-success">编辑</button>

</a>

{% endif %}

{% if permission_action.delete_check %}

<a href="/user/delete/{{ user.pk }}">

<button class="btn btn-danger" style="margin-left:15px">删除</button>

</a>

{% endif %}

</td>

</tr>

{% endfor %}

</tbody>

</table>

{% endblock %}

完整代码见github:https://github.com/silence-cho/Rbac

基于角色的权限控制系统(role-based access control)的更多相关文章

- Azure ARM (16) 基于角色的访问控制 (Role Based Access Control, RBAC) - 使用默认的Role

<Windows Azure Platform 系列文章目录> 今天上午刚刚和客户沟通过,趁热打铁写一篇Blog. 熟悉Microsoft Azure平台的读者都知道,在老的Classic ...

- ASP.NET MVC 基于角色的权限控制系统的示例教程

上一次在 .NET MVC 用户权限管理示例教程中讲解了ASP.NET MVC 通过AuthorizeAttribute类的OnAuthorization方法讲解了粗粒度控制权限的方法,接下来讲解基于 ...

- ASP.net MVC 基于角色的权限控制系统的实现

一.引言 我们都知道ASP.net mvc权限控制都是实现AuthorizeAttribute类的OnAuthorization方法. 下面是最常见的实现方式: public class Custom ...

- Azure ARM (17) 基于角色的访问控制 (Role Based Access Control, RBAC) - 自定义Role

<Windows Azure Platform 系列文章目录> 在上面一篇博客中,笔者介绍了如何在RBAC里面,设置默认的Role. 这里笔者将介绍如何使用自定的Role. 主要内容有: ...

- [认证授权] 6.Permission Based Access Control

在前面5篇博客中介绍了OAuth2和OIDC(OpenId Connect),其作用是授权和认证.那么当我们得到OAuth2的Access Token或者OIDC的Id Token之后,我们的资源服务 ...

- RABC(Role-Based Access Control) 基于角色的权限访问控制

基于角色的权限访问控制(Role-Based Access Control),通过角色绑定权限,然后给用户划分角色.在web应用中,可以将权限理解为url,一个权限对应一个url. 使用thinkph ...

- RBAC基于角色的权限访问控制

RBAC是什么,能解决什么难题?ThinkPHP中RBAC实现体系安全拦截器认证管理器访问决策管理运行身份管理器ThinkPHP中RBAC认证流程权限管理的具体实现过程RBAC相关的数据库介绍Th ...

- RBAC: K8s基于角色的权限控制

文章目录 RBAC: K8s基于角色的权限控制 ServiceAccount.Role.RoleBinding Step 1:创建一个ServiceAccount,指定namespace Step 2 ...

- webapi框架搭建-安全机制(四)-可配置的基于角色的权限控制

webapi框架搭建系列博客 在上一篇的webapi框架搭建-安全机制(三)-简单的基于角色的权限控制,某个角色拥有哪些接口的权限是用硬编码的方式写在接口上的,如RBAuthorize(Roles = ...

随机推荐

- docker第一篇 容器技术入门

Container 容器是一种基础工具,泛指任何可以容纳其它物品的工具. Linux Namespaces (docker容器技术主要是通过6个隔离技术来实现) namespace 系统调用参数 ...

- linux入门常用指令2.安装nginx

下载nginx包 nginx-1.10.3.tar.gz 解压 [root@localhost src]# tar -zxvf nginx-1.10.3.tar.gz [root@localhost ...

- 解读Position

首先Position在字面讲是位置的意思,在HTML中是定位的意思,它有四种属性:分别是static是静态的,也是默认的效果,没有特别的设定,遵循基本的定位规定,不能通过z-index进行层次分级. ...

- Kinect 深度测量原理

和其他摄像机一样,近红外摄像机也有视场.Kinect摄像机的视野是有限的,如下图所示: 如图,红外摄像机的视场是金字塔形状的.离摄像机远的物体比近的物体拥有更大的视场横截面积.这意味着影像的高度和宽度 ...

- Python3+Appium学习笔记01-环境配置(上)

公司可能也有关于对app自动化的一些想法,让我去研究下.当然以移动互联网的热度.对于app自动化测试技术听闻已久.也一直想要去学习.正好.这次可以在工作时间中学习.emmm.希望自己能坚持把这个系列更 ...

- 关于C++ Builder Codegurad 问题的排查。

关于C++ BUILDER6 我目前不知道有什么特别好的内存排查工具.尤其为了对付memory leak, (Eurekalog 这个工具内存泄漏主要针对delphi,BCB配置比较繁琐). 除了BC ...

- ECMAScript 6 入门——ES6 声明变量的六种方法

ES6 声明变量的六种方法 ES5 只有两种声明变量的方法:var命令和function命令.ES6 除了添加let和const命令,后面章节还会提到,另外两种声明变量的方法:import命令和cla ...

- Spark任务调度初识

前置知识 spark任务模型 job:action的调用,触发了DAG的提交和整个job的执行. stage:stage是由是否shuffle来划分,如果发生shuffle,则分为2个stage. t ...

- django nginx uwsgi 502 Gateway

前提:腾讯云服务器有个内网ip和外网ip 首先检查使用的端口是否正常可用 1.检查端口是否开放,在腾讯云控制台安全组查看 2.检查防火墙端口是否开放 systemctl start firewalld ...

- mysql查询疯狂41例

援引自 http://www.cnblogs.com/wupeiqi/articles/5748496.html 一.表关系请创建如下表,并创建相关约束 二.操作表 1.自行创建测试数据 2.查询“生 ...