XSS攻击 && CSRF攻击 基础理解

一个网站,不管多么的帅气,多么的风骚,如果你不安全,那始终都是一个弟弟啊~

今天又看了下XSS和CSRF攻击的文章,我也想发点什么普及下大家的安全意识,毕竟作为一名拥有伟大梦想的程序员,基本的安全意识还是一定要有的,话不多说,跑起来~

本文参考的文章地址:https://juejin.im/post/59dc2b7a6fb9a0451869ae3a

一、XSS攻击跨站脚本攻击(Cross Site Scripting),一般是在输入的时候,攻击者输入脚本,来进行攻击。

案例:

一个正常的输入表单控件输入 :<script>

while (true) {

alert('我弹弹弹弹弹弹弹~~~~~')

}

</script>这只是一个最善良的恶作剧而已,试想一下,攻击者输入一些盗取cookie的脚本或者一些别的恶意脚本,是不是很随意的就可以去拿一些东西,想干什么我就干什么

预防方法:

1. 在cookie中设置httpOnly属性后,js将无法读取到cookie信息,可以防止XSS攻击盗取cookie// koa

ctx.cookies.set(name, value, {

httpOnly: true // 默认为 true

})2. 使用HtmlEncode,将一些标签转义例如将<,>转换成<,>的写法来表示,那么输入的<script>标签就会被解析成<script>3. JavaScriptEncode,给一些字符加上反斜杠例如将\转换成\\,将\n转换成\\n,将"转换成\"

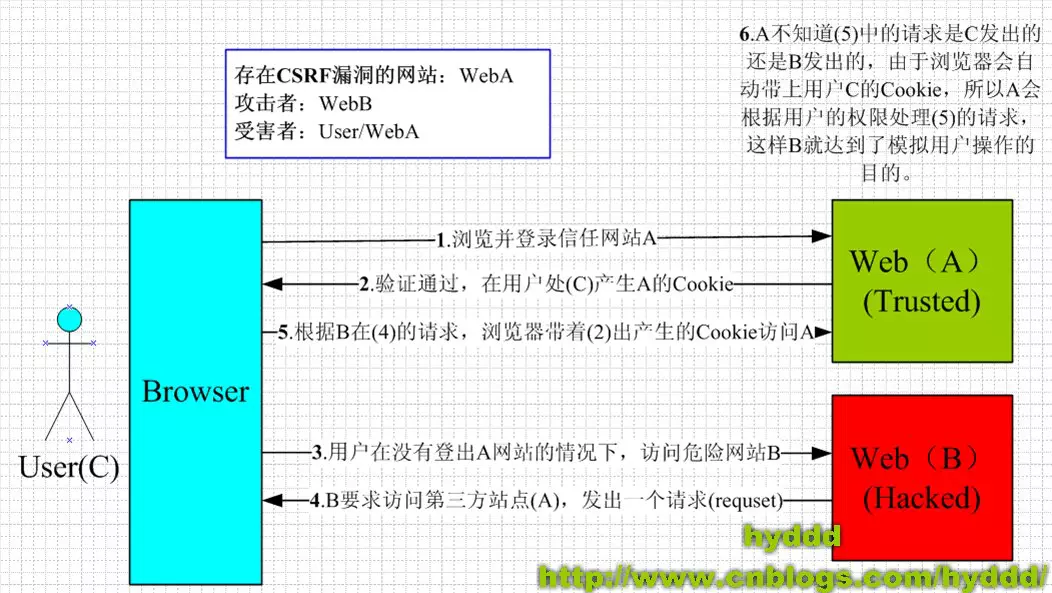

二、CSRF:跨站点请求伪造(Cross-Site Request Forgeries),也就是冒充用户请求,用户并不知情,然后搞一些事情

话不多说,先放一张偷来的图

案例:

比如某网站的转账操作受害者张三给李四转账100,通过对银行的网站发起请求 bank.example/transfer?ac… ,通常情况下,该请求发出后,服务器端会检查 session 是否合法,并且张三已经登录成功,黑客王五可以自己给银行发送一个请求 bank.example/transfer?ac… ,但是这个请求来自王五,而不是张三,他并不能通过安全认证。他需要张三的 session 。王五自己做了一个网站,放入如下代码 bank.example/transfer?ac… ,用各种方式诱使张三点击自己的网站。张三登录了银行的网站没有退出,访问了黑客王五的网站,上述的 url 就会向银行发起请求。如果session没有过期,这时悲剧就发生了,张三的账户里少了1000。

预防方法:

1. 验证码的方式,也就是让用户和网站进行交互才能完成一些动作(请求)缺点:用户体验差2. 相对get请求来说,尽量使用post请求(post请求也只是相对安全一点)3. token验证第一步:后端随机产生一个 token,把这个token 保存到 session 状态中;同时后端把这个token 交给前端页面;

第二步:前端页面提交请求时,把 token 加入到请求数据或者头信息中,一起传给后端;

后端验证前端传来的 token 与 session 是否一致,一致则合法,否则是非法请求。

写在最后

XSS 是内容没有做过滤处理,导致浏览器将攻击者的输入当代码直接运行了。CSRF 则是因为浏览器在发送 HTTP 请求的时候会自动携带 cookie,而一般网站的 session 都存在 cookie里面

写在最最后

若不是你突然闯进我生活,我怎会把死守的寂寞放任了~

因为最近有在抖音听绿色这首歌,所以这次就用绿色包围着你们好了。。。。。。。。。

XSS攻击 && CSRF攻击 基础理解的更多相关文章

- 第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击

第三百九十二节,Django+Xadmin打造上线标准的在线教育平台—sql注入攻击,xss攻击,csrf攻击 sql注入攻击 也就是黑客通过表单提交的地方,在表单里输入了sql语句,就是通过SQL语 ...

- Django是如何防止注入攻击-XSS攻击-CSRF攻击

注入攻击-XSS攻击-CSRF攻击介绍请访问:https://www.cnblogs.com/hwnzy/p/11219475.html Django防止注入攻击 Django提供一个抽象的模型层来组 ...

- XSS 和 CSRF 攻击

web安全中有很多种攻击手段,除了SQL注入外,比较常见的还有 XSS 和 CSRF等 一.XSS(Cross Site Scripting)跨站脚本 XSS其实就是Html的注入问题,攻击者的输入没 ...

- xss和csrf攻击

xss(cross site scripting)是一种最常用的网站攻击方式. 一.Html的实体编码 举个栗子:用户在评论区输入评论信息,然后再评论区显示.大概是这个样子: <span> ...

- XSS攻击&SQL注入攻击&CSRF攻击?

- XSS(Cross Site Script,跨站脚本攻击)是向网页中注入恶意脚本在用户浏览网页时在用户浏览器中执行恶意脚本的攻击方式.跨站脚本攻击分有两种形式:反射型攻击(诱使用户点击一个嵌入恶意 ...

- XSS攻击 CSRF攻击

XSS攻击: 跨站脚本攻击(Cross Site Scripting),为不和层叠样式表(Cascading Style Sheets, CSS)的缩写混淆, 故将跨站脚本攻击缩写为XSS.恶意攻击者 ...

- XSS与CSRF攻击

一.XSS Cross Site Script,跨站脚本攻击.是指攻击者在网站上注入恶意客户端代码,通过恶意脚本对客户端网页进行篡改,从而在用户浏览网页时,对用户浏览器进行控制或者获取用户隐私数据的一 ...

- 前端安全之XSS和csrf攻击

1.Csrf攻击概念: csrf攻击(Cross-site request forgery):跨站请求伪造; 2.Csrf攻击原理: 用户是网站A的注册用户,且登录进去,于是网站A就给用户下发cook ...

- 注入攻击-XSS攻击-CSRF攻击

1.注入攻击 注入攻击包括系统命令注入,SQL注入,NoSQL注入,ORM注入等 1.1攻击原理 在编写SQL语句时,如果直接将用户传入的数据作为参数使用字符串拼接的方式插入到SQL查询中,那么攻击者 ...

随机推荐

- 第9课 备忘便签-TinyDB

编写一只个性化的App便签小程序,TinyDB可能会帮上你. 1.组件设计 1)TextBox1输入需要记录存储的信息记录 2)四只button分别作为“添加 编辑 删除清空”信息记录 3)Lli ...

- idea 出现 java.noSuchMechodFound

公司 用了多个项目来相互之间形成依赖.每次修改或者添加新功能,会升级版本.用的是maven,这几天 一直 出现一个问题就是:本地 升级版本完后 使用 git命令 mvn -deploy -e 打包后, ...

- 十大创客与微软智能云Azure

由微软举办的“2016年创客先锋—基于微软智能云Azure 的 SaaS 应用软件大赛”已于本周二在中关村圆满落幕.来自全国22家孵化园的创客,历时两个月,开发出百余项基于微软智能云Azure开发的创 ...

- SVNKit学习——基于Repository的操作之print repository tree、file content、repository history(四)

此篇文章同样是参考SVNKit在wiki的官方文档做的demo,每个类都可以单独运行.具体的细节都写到注释里了~ 开发背景: SVNKit版本:1.7.14 附上官网下载链接:https://www. ...

- 如何深入理解一套MQ消息中间件

怎样算是理解了一套MQ中间件呢?原来一知半解的我列了几个维度:demo跑起来,理解其投递次数的语义,理解其事务的特性等等.这是一种角度,但总有种看山不是山的一知半解的感觉.再问一层,比如为什么Kafk ...

- Hibernate初探之单表映射

http://www.imooc.com/video/7816 1.什么是ORM?为什么使用Hibernate? 对象关系映射:为了少写和底层数据库相关的sql语句,方便程序的维护.修改,提高跨平台性 ...

- GO语言(五)项目搭建

<sorter> |------<src>(手动添加,代码存放处) |------sorter.go |------<algorithm> |--- ...

- 我不 大冰2017新书pdf免费下载

善意能消戾,善意能得缘,善意能带业往生,善意能回头是岸.善意能够帮人捕捉并建立起独特的幸福感. “我不”是一种善意坦然,也是一种善意的随缘,更是一句善意的自省. <我不>——百万级畅销书作 ...

- c++中左值的含义

<<cpp primer plus 6th edition>>中的原文(Chapter 8 Adventures in Functions): What is an lvalu ...

- 在Vue-cli项目中引入Bootstrap

(1)到bootstrap官网下载所需版本的bootstrap.zip文件. (2)将bootstrap.min.css以及bootstrap.min.js解压到assets文件夹,另外还需要将fon ...