基于nmap扫描结果的端口爆破工具:BrutesPray

大家搞内网或者C段渗透测试的时候可能遇到很多时候需要对大批的主机进行精确爆破,这时候BruteSpray就派上用场了。

BruteSpray是一款基于nmap扫描输出的gnmap/XML文件.自动调用Medusa对服务进行爆破(Medusa美杜莎 是一款端口爆破工具,速度比Hydra九头蛇快)。

BruteSpray甚至可以通过Nmap –sV参数的扫描找到非标准端口。

使用方法非常简单:

先上nmap做一个扫描,并且用nmap的-oG或–oX参数将扫描结果保存为一个文件.

它的具体参数如下:

-f或 --flie 接一个文件名, 解析nmap输出的 GNMAP 或者 XML 文件

-s或 --service 接一个服务名, 指定要攻击的服务

-t 或 --threads 接一数值,指定线程数

-T 或 --hosts接一数值,指定同时测试的主机数

-U 或 --userlist 接一个用户字典文件

-P 或 --passlist 接一个密码字典文件

-u 或 --username 接用户名,指定一个用户名进行爆破

-p 或 --password 接一个密码,指定一个密码进行爆破

-c 或 --continuous 成功之后继续爆破

-I 或 --interactive 交互模式

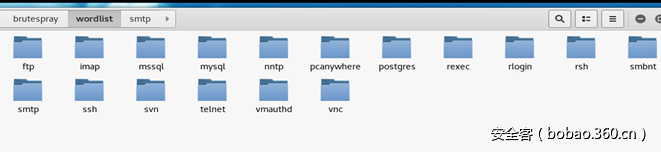

支持爆破的服务有:

ssh\ftp\telnet\vnc\mssql\mysql\postgresql\rsh\imap\nntp\pcanywhere\pop3\rexec\rlogin\smbnt\smtp\svn\vmauthd

实战操作

大概了解完这个工具之后,我们动手拿这个工具测试一下他的效果吧!

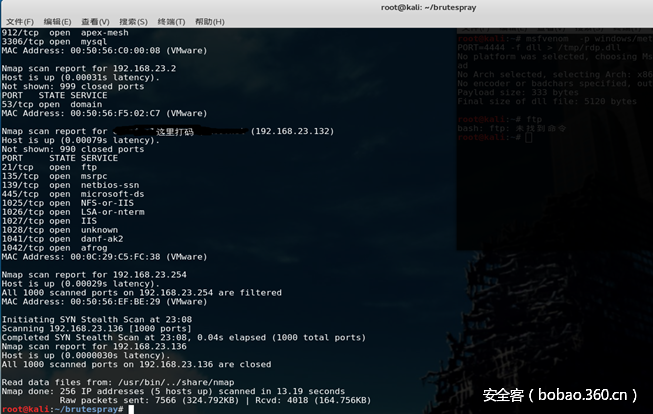

首先我们需要使用nmap对目标的ip或ip段做一个扫描,

这里我使用以下命令对我的内192.168.23.0到192.168.23.0的网段进行一个扫描,并生成一个名为nmap.xml的扫描结果文件:

|

1

|

nmap -v 192.168.23.0/24 -oX nmap.xml |

通过上述扫描,我们得到一个名为nmap.xml的nmap扫描结果文件

接下来我们使用BrutesPray对扫描出来的端口结果进行爆破

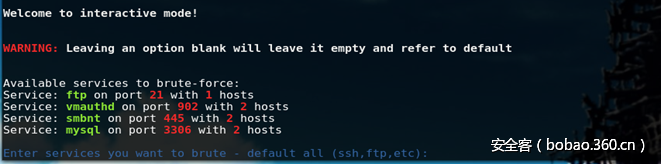

命令很简单,这里我使用它的 –i参数交互模式:

|

1

|

./brutespray.py -f nmap.xml –i |

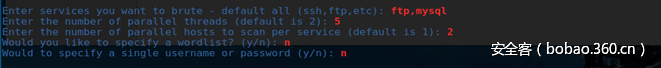

当我们导入nmap的扫描结果后, BrutesPray会自动解析出来所有开启了可被爆破服务的主机,如上图中就显示了我所在的网段中有1台机器开启了FTP服务,有开启了vmauthd,smbnt,mysql的分别有两台

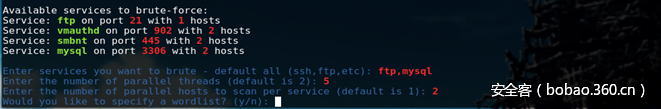

这里我选择对开启了FTP和MYSQL服务的端口进行爆破,爆破线程是5线程,并行服务爆破的主机数是2个

这里我选择使用不指定字典BrutesPray,和不指定用户名或密码进行爆破, BrutesPray字典有一些简单的字典,当我们不指定字典它就会加载自带的字典进行爆破,自带的字典位于程序目录下的wordlist文件内:

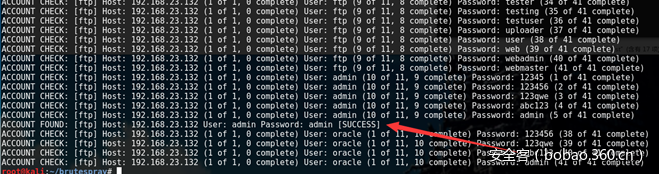

经过一小会的爆破之后BrutesPray提示已经爆破到一个FTP账号啦:

爆破成功的结果也会自动保存在程序目录下的output文件夹内.

这里只给大家简单介绍了这个工具的功能和用法,大家不妨在做渗透测试的时候试试这个工具

官方地址:https://github.com/x90skysn3k/brutespray

本文地址:http://bobao.360.cn/learning/detail/4024.html

基于nmap扫描结果的端口爆破工具:BrutesPray的更多相关文章

- 基于NMAP日志文件的暴力破解工具BruteSpray

基于NMAP日志文件的暴力破解工具BruteSpray 使用NMAP的-sV选项进行扫描,可以识别目标主机的端口对应的服务.用户可以针对这些服务进行认证爆破.为了方便渗透测试人员使用,Kali L ...

- Nmap误报1720端口开放的原因

在使用Nmap扫描服务器开放端口(全连接扫描)时,一直会发现误报1720端口开放,telnet也有时会连接成功.而实际上服务器并未开启此端口.经过查阅资料,确定原因如下: H.323协议在负载中放入了 ...

- 针对CCTV摄像头的扫描爆破工具 :Cameradar

针对CCTV摄像头的扫描爆破工具 :Cameradar 0x01功能介绍 简述:Cameradar 是一款基于docker使用的RTSP数据流访问工具.该工具可以通过基于RT ...

- Nmap扫描工具实验报告

实验报告 实验内容 通过ping进行操作系统探测 利用Zenmap/Nmap进行TCP connet扫描.TCP SYN扫描和操作系统扫描 实验目的 了解扫描的一般步骤 熟练使用ping命令并能够进行 ...

- 安全测试 - 端口嗅探工具Nmap

Nmap 在官网下载nmap端口检测工具https://nmap.org/,nmap是一个网络连接端扫描软件,用来扫描网上电脑开放的网络连接端. 使用: 通过cmd命令:nmap www.5i5j.c ...

- NMAP为什么扫描不到端口

NMAP为什么扫描不到端口 NMAP是知名的网络端口扫描工具.但很多新人发现,使用NMAP经常扫描不出来任何端口,尤其是手机之类.这实际存在一个理解上的误区.扫描端口是为了发现主机/设备上存在的对 ...

- nmap扫描工具

1.NMap工具 主要功能:探测主机是否在线.扫描主机开放端口和嗅探网络服务,用于网络探测和安全扫描. NMap支持很多扫描技术,例如:UDP.TCPconnect().TCPSYN(半开扫描).ft ...

- 网络端口及nmap扫描

端口: 计算机与外界交流的出口,在渗透测试当中常用的端口号: 21号端口FTP:文件传输协议 23号端口Telent :远程登录接口 53号端口 DNS: 域名端口 80号端口HTTP:超文本传输协议 ...

- nmap 扫描工具

Nmap 7.30 ( https://nmap.org ) 使用方法: nmap [扫描类型(s)] [选项] {目标说明}目标说明:通过主机名称, IP 地址, 网段, 等等.协议: scanme ...

随机推荐

- js 图片base64转file文件的两种方式

js 图片base64转file文件的两种方式 https://blog.csdn.net/yin13037173186/article/details/83302628 //将base64转换为bl ...

- javascript日期时间操作库推荐

https://github.com/datejs/Datejs 链接: https://pan.baidu.com/s/1QTGhxslarNyW_0kB6gyJYA 提取码: ibab 如果这篇文 ...

- 自动化web前端测试,自动登录网站.目前发现最靠谱的方法是imacros

imacros免费版 登录宏代码的示例: //首先登出URL GOTO=http://yoursite/logout.html//打开登录页面URL GOTO=http://yoursite/logi ...

- jvm理论-字节码指令案例

案例1 public class Demo { public int calc(){ int a=100; int b=200; int c=300; return(a+b)*c; } public ...

- WPF 实现窗体拖动

C# 实现代码 this.Loaded += (r, s) => { this.MouseDown += (x, y) => { if (y.LeftButton == MouseButt ...

- [Python设计模式] 第13章 造小人——建造者模式

github地址:https://github.com/cheesezh/python_design_patterns 题目1 用程序模拟一个画小人的过程,要求小人要有头,身子,左手,右手,左脚,右脚 ...

- iOS ReplayKit实时录制屏幕实现方案的细节记录

项目有个需求,需要把ios设备上的操作画面实时传输出去,也就是类似推流手机直播画面的方案. 一番调研后发现在ios中,我们可以通过ios自带ReplayKit框架实现. 关于ReplayKit的讲解, ...

- Chrome 控制台报错Unchecked runtime.lastError: The message port closed before a response was received

Chrome浏览器控制台报错提示 Unchecked runtime.lastError: The message port closed before a response was received ...

- Atitit s2018 s4 doc list dvchomepc dvccompc.docx .docx \s2018 s4 doc compc dtS44 \s2018 s4 doc dvcCompc dtS420 \s2018 s4f doc homepc \s2018 s4 doc compc dtS44\(5 封私信 _ 44 条消息)WebSocket 有没有可能取代 AJAX

Atitit s2018 s4 doc list dvchomepc dvccompc.docx .docx \s2018 s4 doc compc dtS44 \s2018 s4 doc dvcCo ...

- MUI框架的缩写输入

html 上面--代表最小触发字符 下面--代表非必要完整触发字符 组件 触发字符 mDoctype(mui-dom结构) mdo ctype mBody(主体) mbo dy m ...