WebGoat系列实验Injection Flaws

WebGoat系列实验Injection Flaws

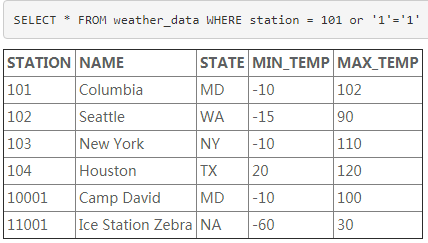

Numeric SQL Injection

- 下列表单允许用户查看天气信息,尝试注入SQL语句显示所有天气信息。

- 选择一个位置的天气,如Columbia,点击Go!按钮,使用Burp拦截GET请求,将参数station的值由原来的101改为101 or '1' = '1',将报文发送,服务器返回了所有的天气信息。

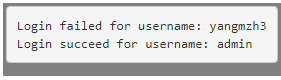

Log Spoofing

- 实验下方的灰色区域代表了web服务器的登录日志,目标是伪造admin用户登录的日志记录。

- 尝试随意输入一个用户名yangmzh3,点击Login按钮,在日志中出现一行Login failed for username: yangmzh3。

- 构造用户名为yangmzh3%0d%0aLogin succeed for username: admin,%0d字符表示回车CR,%0a字符表示换行LF,伪造了admin用户登录的日志。

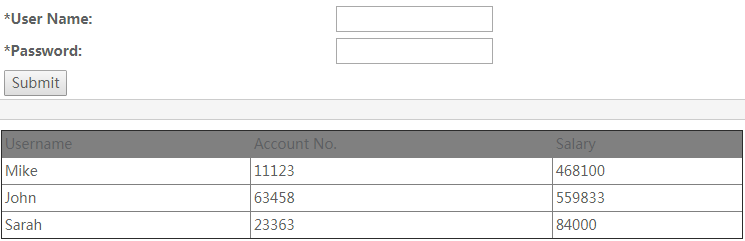

XPATH Injection

- 下列表单允许雇员查看个人数据依据薪水信息。已知账户Mike/test123,目标是查看其他雇员的数据信息。

- 用户名与密码输入'or'1'='1,点击Submit按钮,服务器返回了所有雇员的数据信息。

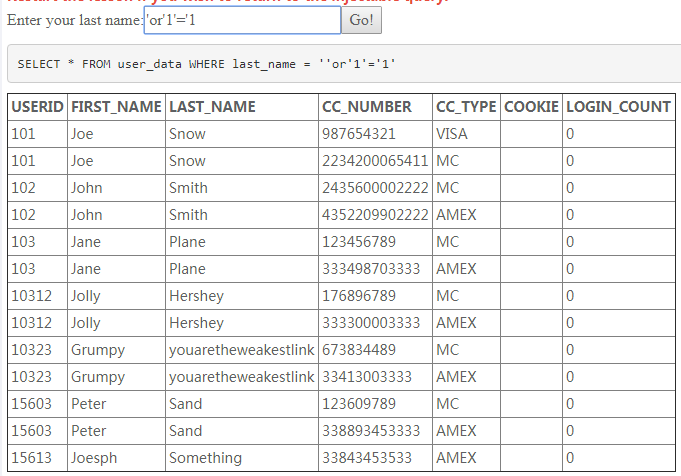

String SQL Injection

LAB: SQL Injection

Stage 1:String SQL Injection

- 尝试使用boss Neville的账户进行登录,验证Neville的个人简介可以查看,其他功能也可以使用。

- 用户名选择Neville,密码输入'or'1'='1,点击Login按钮,发现登录失败。

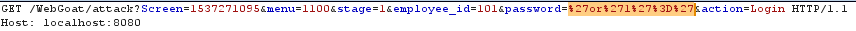

- 再次输入上述密码,使用Burp拦截GET请求报文,发现发往后台服务器的密码发生了改变,说明前端对不合法的字符进行了URL编码处理。

- 在Burp中把密码修改为'or'1'='1,再次提交,成功使用Neville登录。

Stage 2:Parameterized Query #1

THIS LESSON ONLY WORKS WITH THE DEVELOPER VERSION OF WEBGOAT

++Stage 3:Numeric SQL Injection++

- 作为雇员Larry,使用SQL注入参数来查看boss Neville的个人简介。

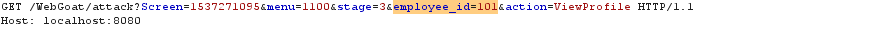

- 使用Larry进行登录,选中Larry Stooge,点击ViewProfile按钮查看Larry个人简介。使用Burp拦截GET请求报文,尝试对参数employee_id进行修改。

- 将id由101改为102,返回An error has occurred.。

- 将id由101改为101' or '1' = '1,返回An error has occurred.。

- 将id由101改为101 or 1 = 1,返回Larry的个人简介。

- 将id由101改为101 or '1' = '1',返回Larry的个人简介。

- 将id由101改为101 or 1 = 1 order by phone desc,返回了Sean Livingston的个人信息。由此判断页面显示的是以用户id作为索引返回的数据表中的当前第一条记录。

- 将id由101改为101 or 1 = 1 order by salary desc,返回了boss的个人信息。

Stage 4:Parameterized Query #2

THIS LESSON ONLY WORKS WITH THE DEVELOPER VERSION OF WEBGOAT

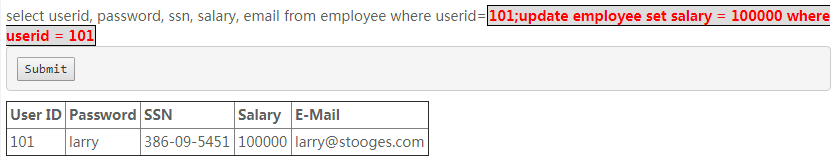

Database Backdoors

- 尝试使用一条额外的SQL语句查询用户ID为101的薪水,并将薪水调高。

WebGoat系列实验Injection Flaws的更多相关文章

- WebGoat系列实验Authentication Flaws

WebGoat系列实验Authentication Flaws Forgot Password Web应用经常给用户提供取回密码的功能,但是许多应用的实现策略实现的很差,用于验证用户的信息非常简单. ...

- WebGoat系列实验Access Control Flaws

WebGoat系列实验Access Control Flaws Using an Access Control Matrix 在基于角色的访问控制策略中,每个角色都代表了一个访问权限的集合.一个用户可 ...

- WebGoat系列实验AJAX Security

WebGoat系列实验AJAX Security DOM Injiction 实验对象是一个接受激活密钥后允许你访问的系统,实验目标是尝试将激活按钮变得可以点击. 直接修改页面代码激活按钮,Chrom ...

- WebGoat系列实验Cross-Site Scripting (XSS)

WebGoat系列实验Cross-Site Scripting (XSS) PhishingTitle 本次实验是在一个已知存在XSS漏洞的页面进行钓鱼攻击.通过使用XSS与HTML注入,在页面中注入 ...

- WebGoat系列实验Denial of Service & Insecure Communication

WebGoat系列实验Denial of Service & Insecure Communication ZipBomb 服务器仅接收ZIP文件,将上传的文件解压,进行操作之后删除.已知服务 ...

- WebGoat系列实验Buffer Overflows & Code Quality & Concurrency

WebGoat系列实验Buffer Overflows & Code Quality & Concurrency Off-by-One Overflows 实验需要访问OWASP Ho ...

- Mininet 系列实验(六)

写在前面 这次实验遇到了非常多问题,非常非常多,花了很多时间去解决,还是有一些小问题没有解决,但是基本上能完成实验.建议先看完全文再开始做实验. 实验内容 先看一下本次实验的拓扑图: 在该环境下,假设 ...

- Mininet 系列实验(四)

实验内容 本次实验拓扑图: 在该环境下,h0 向 h1 发送数据包,由于在 mininet 脚本中设置了连接损耗率,在传输过程中会丢失一些包,本次实验的目的是展示如何通过控制器计算路径损耗速率(h0- ...

- Mininet 系列实验(三)

实验内容 基础 Mininet 可视化界面进行自定义拓扑及拓扑设备自定义设置,实现自定义脚本应用. 参考 Mininet可视化应用 实验环境 虚拟机: Oracle VM VirtualBox Ubu ...

随机推荐

- [独孤九剑]Oracle知识点梳理(四)SQL语句之DML和DDL

本系列链接导航: [独孤九剑]Oracle知识点梳理(一)表空间.用户 [独孤九剑]Oracle知识点梳理(二)数据库的连接 [独孤九剑]Oracle知识点梳理(三)导入.导出 [独孤九剑]Oracl ...

- 冒泡算法-bubble

冒泡算法在数据只有几个无序时是最快的算法,但是如果全部无序的话就变成了最慢的算法了,时间复杂度为O(n^2) public class bubbleSort { public static void ...

- 【转】探秘Java中的String、StringBuilder以及StringBuffer

探秘Java中String.StringBuilder以及StringBuffer 相信String这个类是Java中使用得最频繁的类之一,并且又是各大公司面试喜欢问到的地方,今天就来和大家一起学习一 ...

- 《hadoop权威指南》关于hive的第一个小例子的演示

本文是<hadoop权威指南>关于hive的小例子,通过这个例子可以很好地看出来hive是个什么东西. 前提是已经配置好hive的远程连接版本的环境,我是用了MYSQL数据库保存元数据. ...

- Azure Blob存储更改缓存时间

Azure的Blob存储可以作为Http的服务来使用.很多客户已经把Blob作为图片存储的服务,这样稍作代码的修改,解决了图片服务器带宽.性能等多种问题. 但同时问题也出现了:在传统Http的服务中很 ...

- linux下的时间

1.linux下时间管理机制: 在系统启动时,Linux操作系统将时间从CMOS中读到系统时间变量中,以后修改时间通过修改系统时间实现.为了保持系统时间与CMOS时间的一致性,Linux每隔11分钟会 ...

- Day1作业---登录接口及多级菜单

#!/usr/bin/env python # -*- coding:utf-8 -*- # Author:Ma Qing data = { "山东" :{ "济南&qu ...

- cassandra安装配置

准备运行环境1.1 cassandra可以安装在windows和linux下,本例子安装在centos6.7的环境下.1.2 关闭防火墙.或者开放9042(默认的CQL本地服务端口).9160(默认的 ...

- Oracle data guard 10g 搭建

Oracle data guard 10g 搭建 1系统常规参数检查 硬盘 [root@localhost ~]# df -h 内核 [root@localhost ~]# uname -a [roo ...

- d-s证据理论

证据理论是Dempster于1967年首先提出,由他的学生Shafer于1976年进一步发展起来的一种不精确推理理论,也称为Dempster/Shafer 证据理论(D-S证据理论),属于人工智能范畴 ...