GCN(Graph Convolutional Network)的简单公式推导

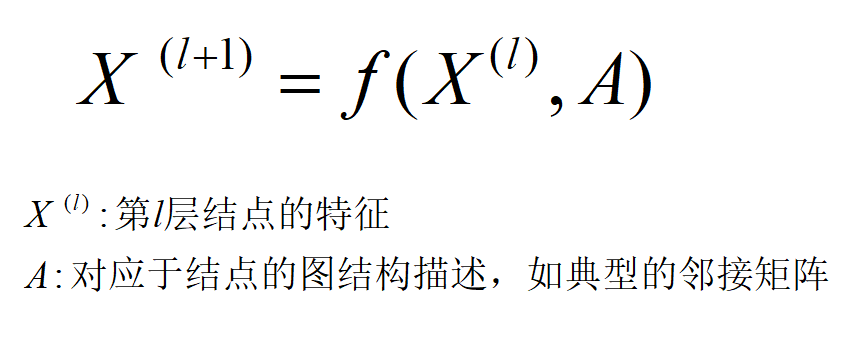

第一步:从前一个隐藏层到后一个隐藏层,对结点进行特征变换

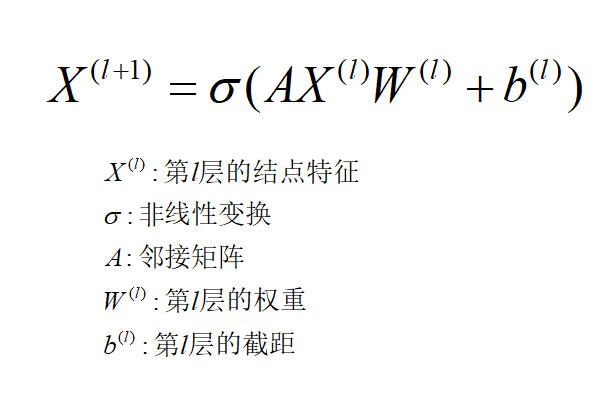

第二步:对第一步进行具体实现

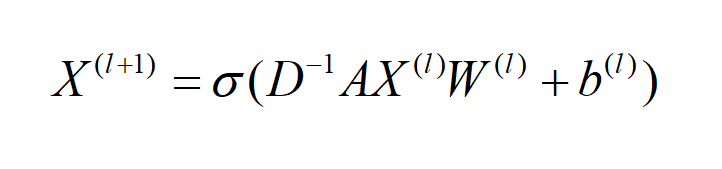

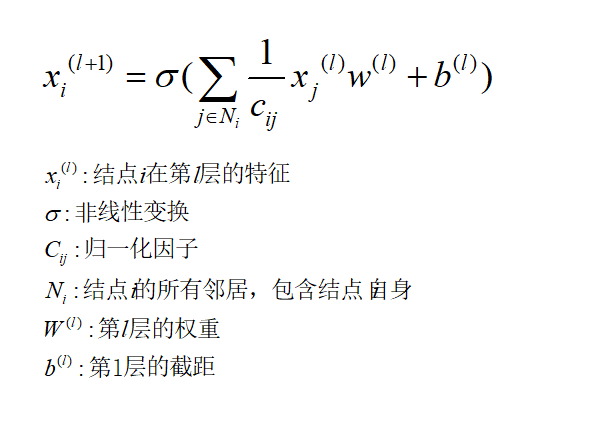

第三步:对邻接矩阵进行归一化(行之和为1)

邻接矩阵A的归一化,可以通过度矩阵D来实现(即通过D^-1*A来实现对A的归一化)。

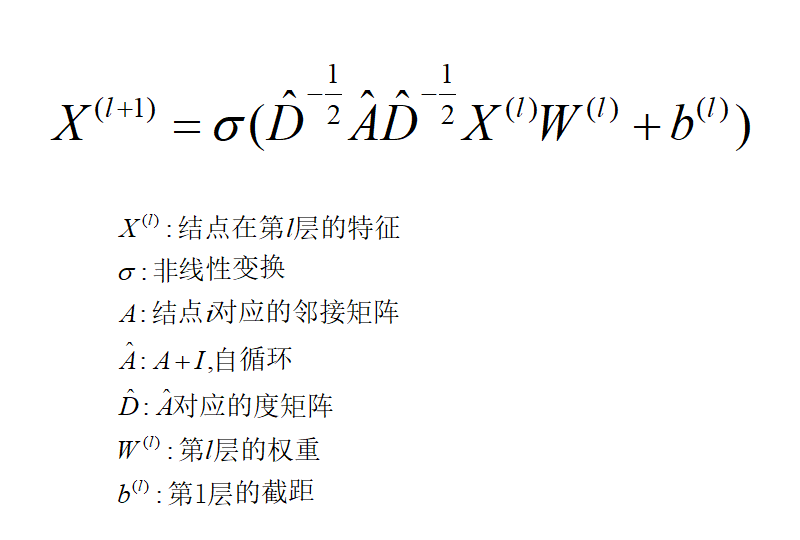

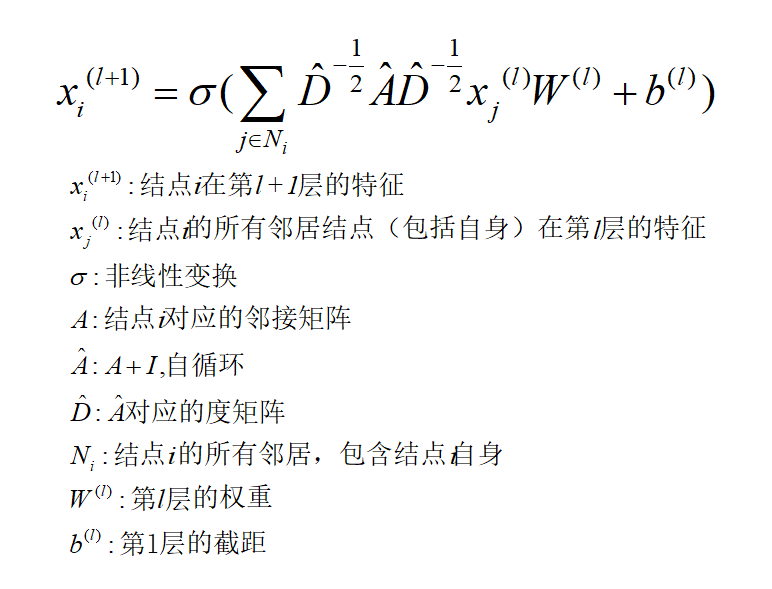

在实践中,使用对称归一化更加有效和有趣。变成下式:

第四步:加入自循环(每个结点从自身出发,又指向自己)

实际上,就是把邻接矩阵对角线上的数,全部由0变为1.

第五步:考虑每个结点与邻结点的关系(一般进行求和运算)

第六步:公式简化

将归一化运算简化一下:

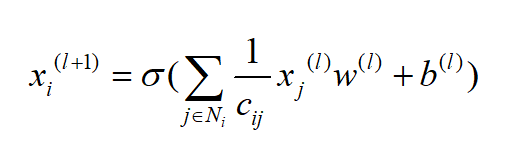

则原式可以变为:

即最终的GCN公式:

如果省略掉截距,用h来表示每个结点的特征,则公式为:

GCN(Graph Convolutional Network)的简单公式推导的更多相关文章

- Two-Stream Adaptive Graph Convolutional Network for Skeleton-Based Action Recognition

Two-Stream Adaptive Graph Convolutional Network for Skeleton-Based Action Recognition 摘要 基于骨架的动作识别因为 ...

- 《T-GCN: A Temporal Graph Convolutional Network for Traffic Prediction》 代码解读

论文链接:https://arxiv.org/abs/1811.05320 博客原作者Missouter,博客链接https://www.cnblogs.com/missouter/,欢迎交流. 解读 ...

- Graph Convolutional Network

How to do Deep Learning on Graphs with Graph Convolutional Networks https://towardsdatascience.com/h ...

- GCN: Graph Convolutional Network

从CNN到GCN的联系与区别: https://www.zhihu.com/question/54504471/answer/332657604 更加详解Laplacian矩阵: https://ww ...

- 关于Graph Convolutional Network的初步理解

为给之后关于图卷积网络的科研做知识积累,这里写一篇关于GCN基本理解的博客.GCN的本质是一个图网络中,特征信息的交互+与传播.这里的图指的不是图片,而是数据结构中的图,图卷积网络的应用非常广泛 ,经 ...

- 《T-GCN: A Temporal Graph Convolutional Network for Traffic Prediction》 论文解读

论文链接:https://arxiv.org/abs/1811.05320 最近发现博客好像会被CSDN和一些奇怪的野鸡网站爬下来?看见有人跟爬虫机器人单方面讨论问题我也蛮无奈的.总之原作者Misso ...

- GRAPH CONVOLUTIONAL NETWORK WITH SEQUENTIAL ATTENTION FOR GOAL-ORIENTED DIALOGUE SYSTEMS

面向领域特定目标的对话系统通常需要建模三种类型的输入,即(i)与领域相关的知识库,(ii)对话的历史(即话语序列)和(iii)需要生成响应的当前话语. 在对这些输入进行建模时,当前最先进的模型(如Me ...

- 论文笔记之:Semi-supervised Classification with Graph Convolutional Networks

Semi-supervised Classification with Graph Convolutional Networks 2018-01-16 22:33:36 1. 文章主要思想: 2. ...

- Graph Embedding Review:Graph Neural Network(GNN)综述

作者简介: 吴天龙 香侬科技researcher 公众号(suanfarensheng) 导言 图(graph)是一个非常常用的数据结构,现实世界中很多很多任务可以描述为图问题,比如社交网络,蛋白体 ...

随机推荐

- C# vb .NET读取识别条形码线性条码ISBN

ISBN是比较常见的条形码编码规则类型的一种.如何在C#,vb等.NET平台语言里实现快速准确读取该类型条形码呢?答案是使用SharpBarcode! SharpBarcode是C#快速高效.准确的条 ...

- 一般处理程序ashx输出XML

首先构建自己的xmldocument,方式很多例如: XmlDocument xmldoc = new XmlDocument(); XmlDeclaration xmldecl = xmldoc.C ...

- Centos7下安装redis并能使得外网访问

一.安装脚本 #!/bin/bash #FileName: install_redis_centos7.sh #Date: #Author: LiLe #Contact: @qq.com #Versi ...

- ELK日志系统之说说logstash的各种配置

当我们在设置配置logstash的conf文件内容时,日志数据的来源有以下几种配置: tcp形式:一个项目或其他日志数据来源用tcp协议的远程传输方式,将日志数据传入logstash input { ...

- 01篇ELK日志系统——升级版集群之elasticsearch集群的搭建

[ 前言:以前搭了个简单的ELK日志系统,以我个人的感觉来说,ELK日志系统还是非常好用的.以前没有弄这个ELK日志系统的时候,线上的项目出了bug,报错了,要定位错误是什么,错误出现在哪个java代 ...

- XGBoost 引入 - 提升树

认识提升树 这个boosting 跟 Adaboost 不同. Adaboost 是通过上一轮的误差率来动态给定一下轮样本不同的权重来学习不同的模型. 现在的方式, 更多是基于残差 的方式来训练. 一 ...

- 使用apache.tika判断文件类型

一. 判断文件类型一般可采用两种方式 1. 后缀名判断 简单易操作,但无法准确判断类型 2. 文件头信息判断 通常可以判断文件类型,但有些文件类型无法判断(如word和excel头信息的前几个字节是一 ...

- 用 np.logspace() 创建等比数列

np.logspace( start, stop, num=50, endpoint=True, base=10.0, dtype=None, axis=0, ) Docstring: Return ...

- python 数据库小测试

1.整理博客 2.详细解释下列mysql执行语句的每个参数与参数值的含义 mysql -hlocalhost -P3306 -uroot -proot # mysql (连接数据库) # hloc ...

- nginx 搭建上传服务器

nginx webdav 服务器搭建 该模块可以为Http webDAV 增加PUT,DELETE,MKCOL,COPY和MOVE等方法.模块在默认编译的情况下是不被包含的,需要指定编译 ./conf ...