攻防世界app2 frida获取密钥

环境准备

安装mumu模拟器

pip安装frida,这里到最后一步setup需要很长时间。

在frida github下载对应服务端。

apk下载:https://adworld.xctf.org.cn/media/task/attachments/2554cf208cfb4cdf9218a840fa9bf237.apk

分析代码

使用jadx打开app,并来到MainActivity。

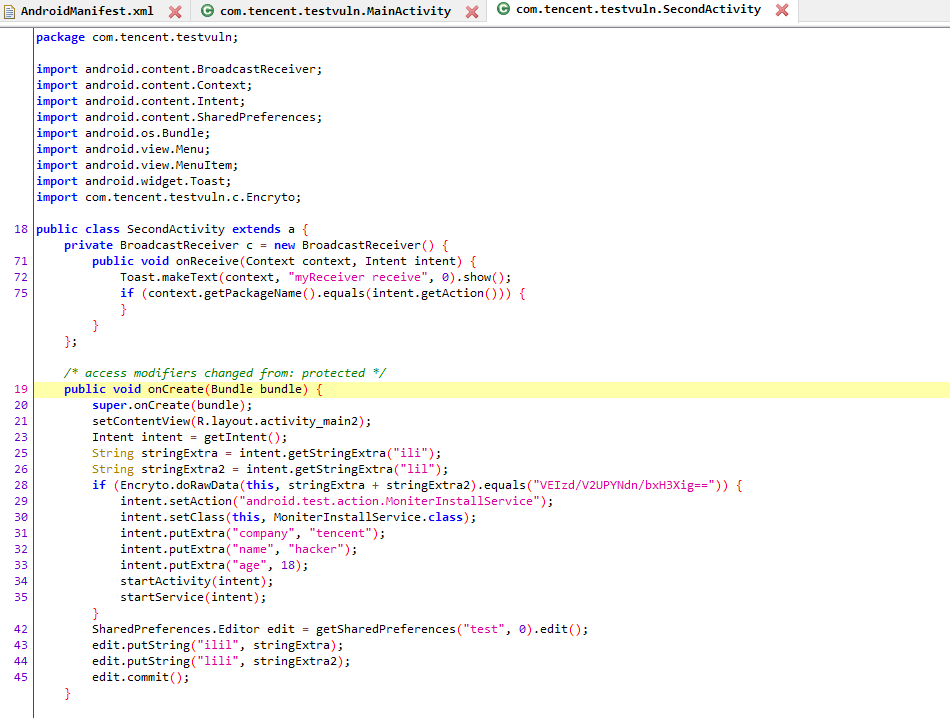

在click事件的处理当中,startActivity一个新的SecondActivity,进入它的onCreate

这里使用了Encryto.doRawData对数据进行处理,对这个函数进行查看,发现是从so文件中导入的函数。使用ida分析这个so文件。

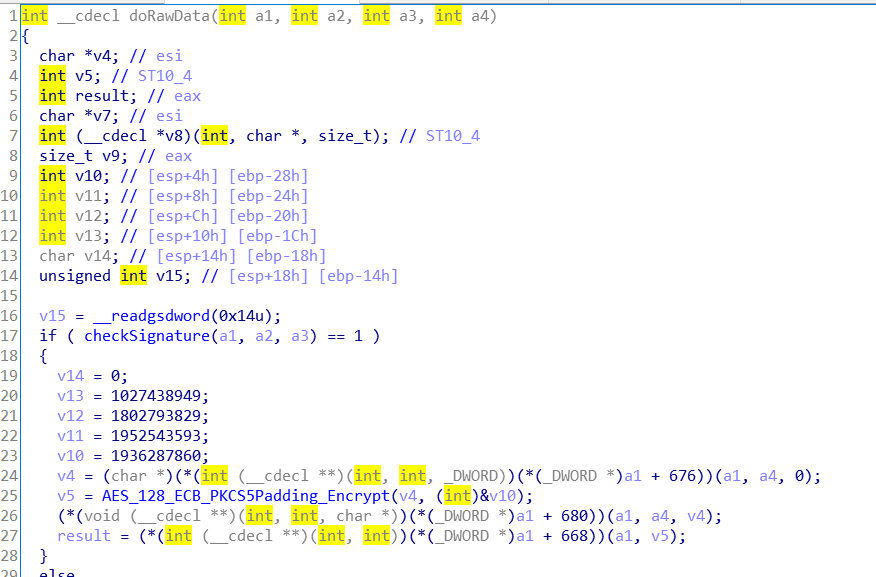

打开后来到doRawData这个函数的位置,发现是使用了AES_128_ECB_PKCS5Padding_Encrypt进行加密。这里需要一个16位的密钥。使用frida,hook住该函数,取出对应的值就可以了

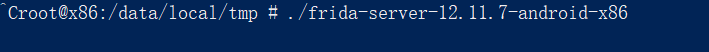

获取密钥

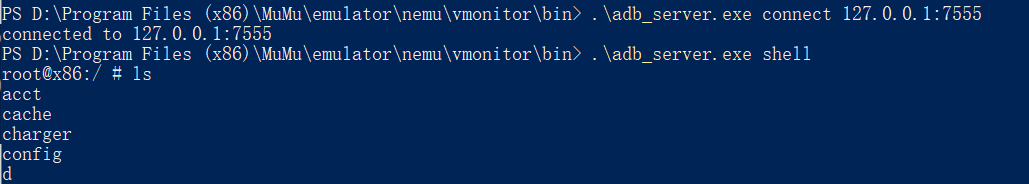

使用adb连接mumu。adb路径在:\MuMu\emulator\nemu\vmonitor\bin

当前无连接设备

连接设备

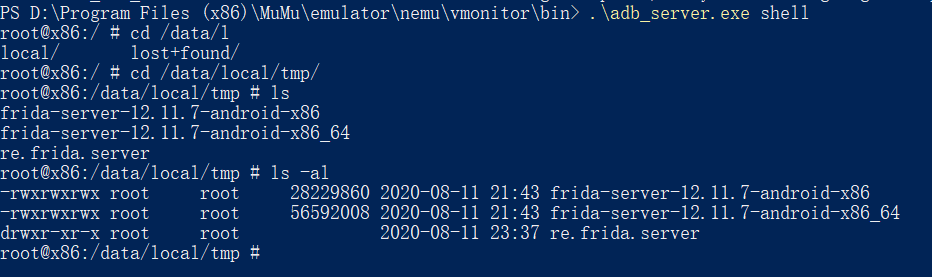

将之前下载的文件传到mumu里,并修改权限位777 。这里需要传入32位的文件。

直接运行,无报错即可

编写python脚本

import sys

import threading

import frida

PACKAGE = 'com.tencent.testvuln' def get_device():

mgr = frida.get_device_manager()

changed = threading.Event() def on_changed():

changed.set()

mgr.on('changed', on_changed) device = None

while device is None:

devices = [dev for dev in mgr.enumerate_devices() if dev.type == 'usb']

if len(devices) == 0:

print('Waiting for usb device...')

changed.wait()

else:

device = devices[0] mgr.off('changed', on_changed)

return device if __name__ == '__main__':

jscode = """

Java.perform(function () { var nativePointer = Module.findExportByName("libJNIEncrypt.so", "AES_128_ECB_PKCS5Padding_Encrypt");

send("native: " + nativePointer);

Interceptor.attach(nativePointer, {

onEnter: function(args){

send(args);

console.log("args[0]",Memory.readByteArray(args[0],20))

console.log("args[1]",Memory.readByteArray(args[1],20))

},

onLeave: function(retval){

send(retval);

console.log("output",Memory.readByteArray(retval,30))

}

}); });

""" def message(message, data):

if message["type"] == 'send':

print("[*] {0}".format(message['payload']))

else:

print(message) device = get_device()

print(device)

process = device.attach(PACKAGE)

print(process)

script = process.create_script(jscode) script.on("message", message)

script.load()

sys.stdin.read()

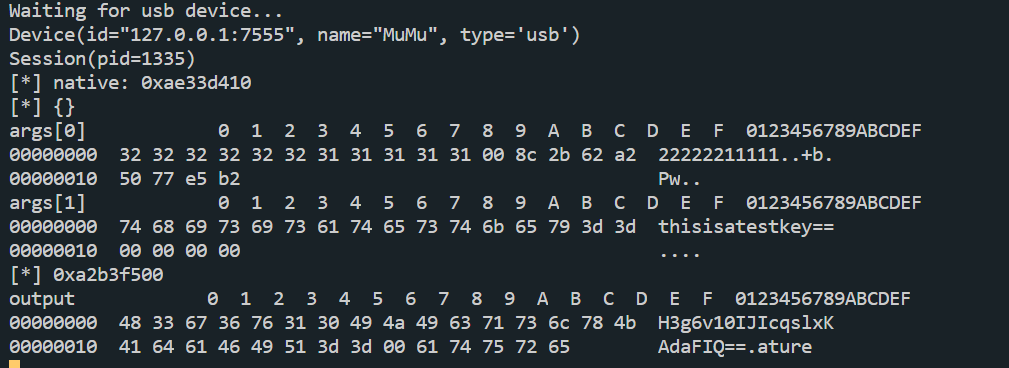

运行结果

找到了输入的值,密钥,和输出的值

攻防世界app2 frida获取密钥的更多相关文章

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界Web新手解析

攻防世界入门的题目 view source 禁用右键,F12审查元素 get post hackbar进行post robots 直接访问robots.txt,发现f1ag_1s_h3re.ph文件, ...

- 异或加密 - cr2-many-time-secrets(攻防世界) - 异性相吸(buuctf)

Crib dragging attack 在开始了解 Crib dragging attack 之前,先来理一理 异或. 异或加密 [详情请戳这里] XOR 加密简介 异或加密特性: ① 两个值相同时 ...

- RSA(攻防世界)Rsa256 -- cr4-poor-rsa

RSA256 [攻防世界] 题目链接 [RSA256] 下载附件得到两个文件. 猜测第一个 txt 文件 可能为RSA加密密文 ,第二个估计就是密钥.依次打开看看: 果然如此. 目标: 寻找 n.e. ...

- 维吉尼亚密码-攻防世界(shanghai)

维吉尼亚密码 维吉尼亚密码是使用一系列 凯撒密码 组成密码字母表的加密算法,属于多表密码的一种简单形式. 加密原理 维吉尼亚密码的前身,是我们熟悉的凯撒密码. 凯撒密码的加密方式是依靠一张字母表中的每 ...

- RSA脚本环境配置-攻防世界-OldDriver

[Crypto] 题目链接 [RSA算法解密] 审题分析 首先拿到一个压缩包,解压得到文件enc.txt. 先不用去管其他,第一眼enc马上联想到 RSA解密.接着往下看 [{"c" ...

- pwn篇:攻防世界进阶welpwn,LibcSearcher使用

攻防世界welpwn (搬运一篇自己在CSDN写的帖子) 链接:https://blog.csdn.net/weixin_44644249/article/details/113781356 这题主要 ...

- 攻防世界 reverse evil

这是2017 ddctf的一道逆向题, 挑战:<恶意软件分析> 赛题背景: 员工小A收到了一封邮件,带一个文档附件,小A随手打开了附件.随后IT部门发现小A的电脑发出了异常网络访问请求,进 ...

随机推荐

- win10下使用命令行安装配置appium环境

安装列表 安卓sdk目录,即ANDROID_HOME设置 关于sdk的安装配置此处略,参考之前文章<Appium+Java(一) Windows环境搭建篇> node运行环境 appium ...

- ubuntu JDK&SDK 环境变量配置

ubuntu JDK&SDK 环境变量配置 一.下载JDK 1. 先卸载Ubuntu 带的openJDK: sudo apt-get purge openjdk* 2.到http://www. ...

- 使用ML.NET模型生成器来完成图片性别识别

什么是ML.NET? ML.NET 使你能够在联机或脱机场景中将机器学习添加到 .NET 应用程序中. 借助此功能,可以使用应用程序的可用数据进行自动预测. 机器学习应用程序利用数据中的模式来进行预测 ...

- Elasticsearch启动报错:future versions of Elasticsearch will require Java 11

1 future versions of Elasticsearch will require Java 11; your Java version from [C 2 :\Program Files ...

- python机器学习识别手写数字

手写数字识别 关注公众号"轻松学编程"了解更多. 导包 import numpy as np import matplotlib.pyplot as plt %matplotlib ...

- Python3网络学习案例四:编写Web Proxy

代理服务器的定义和作用请走百度百科~ 1. Web Proxy的实现思路 这是基于上一篇"编写Web Server"写的,主要逻辑见下图: 我们要写的就是中间的Web Proxy部 ...

- P1948 [USACO08JAN]Telephone Lines S

题意描述 在无向图中求一条从 \(1\) 到 \(N\) 的路径,使得路径上第 \(K+1\) 大的边权最小. 等等,最大的最小...如此熟悉的字眼,难道是 二分答案. 下面进入正题. 算法分析 没错 ...

- 线上Java程序占用 CPU 过高,请说一下排查方法?

我是风筝,公众号「古时的风筝」,一个兼具深度与广度的程序员鼓励师,一个本打算写诗却写起了代码的田园码农! 文章会收录在 JavaNewBee 中,更有 Java 后端知识图谱,从小白到大牛要走的路都在 ...

- Spring Cloud Alibaba 之Nacos

Nacos 技术讲解 一提到分布式系统就不的不提一下 CAP 原则 什么是CAP CAP原则又称CAP定理,指的是在一个分布式系统中,一致性(Consistency).可用性(Availability ...

- Maven魔法堂:安装Oracle JDBC Driver依赖的那些坑

前言 由于Oracle并没有向公开Maven仓库提供任何Oracle JDBC Driver的Jar包,因此我们无法像MySQL.SQLite等那么轻松直接通过Maven加载依赖. 而手动下载Orac ...