Docker网络配置进阶

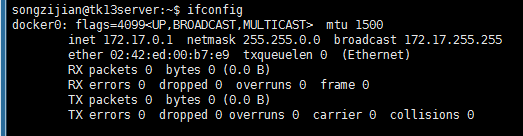

Docker启动会默认创建docker0虚拟网桥,是Linux的一个bridge,可以理解成一个软件交换机。它会在挂载到它的网口之间进行转发。

之后所有容器都是在172.17.0.x的网段上,并且可以相互通讯,包括和宿主主机通讯。

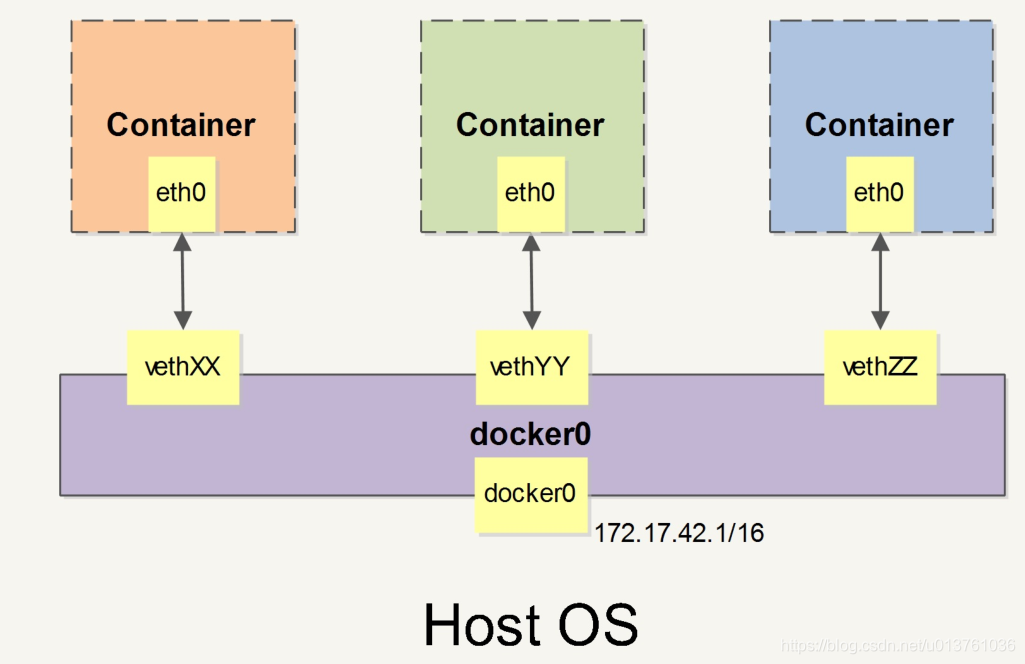

当创建一个Docker容器的时候,同时会创建一对veth pair(虚拟设备接口)

(https://www.cnblogs.com/bakari/p/10613710.html)

接口(当数据包发送到一个接口时,另外一个接口也可以收到相同的数据包)。这对接口一端在容器内,即eth0;另一端在本地并被挂载到docker0 网桥,名称以veth开头。通过这种方式,主机可以跟容器通信,容器之间也可以相互通信。Docker就创建了在主机和所有容器之间一个虚拟共享网络。

大概就是书上的这个图:

一些docker网络相关的命令列表

-b BRIDGE 或 --bridge=BRIDGE 指定容器挂载的网桥

--bip=CIDR 定制 docker0 的掩码

-H SOCKET... 或 --host=SOCKET... Docker 服务端接收命令的通道

--icc=true|false 是否支持容器之间进行通信

--iptables=true|false 是否允许 Docker 添加 iptables 规则

--mtu=BYTES 容器网络中的 MTU(最大传输单元)

下面2个命令选项既可以在启动服务时指定,也可以在启动容器时指定。在 Docker服务启动的时候指定则会成为默认值,后面执行 docker run 时可以覆盖设置的默认值

--dns=IP_ADDRESS... 使用指定的DNS服务器

--dns-search=DOMAIN... 指定DNS搜索域

最后这些选项只有在 docker run 执行时使用,因为它是针对容器的特性内容。

-h HOSTNAME 或 --hostname=HOSTNAME 配置容器主机名

--link=CONTAINER_NAME:ALIAS 添加到另一个容器的连接

--net=bridge|none|container:NAME_or_ID|host 配置容器的桥接模式

-p SPEC 或 --publish=SPEC 映射容器端口到宿主主机

-P or --publish-all=true|false 映射容器所有端口到宿主主机

容器访问控制

容器访问控制,主要通过Linux上的iptables防火墙来进行管理和实现。

容器想要访问外部网络,需要本地系统的转发支持。在Linux系统中,检查转发是否打开。

sysctl net.ipv4.ip_forward

结果net.ipv4.ip_forward = 1中1是打开,如果是0就是没打开,没打开则用

sysctl -w net.ipv4.ip_forward=1命令设置成打开。

如果在启动 Docker 服务的时候设定 --ip-forward=true , Docker 就会自动设定系统的 ip_forward 参数为 1

容器之间的访问

容器之间的访问,需要两方面的支持。

1.容器的网络拓扑是否已经互联。默认情况下,所有容器都会被连接到docker0网桥上。

2.本地系统的防火墙软件--iptables是否允许通过。

访问所有端口

当启动Docker服务(dockerd)的时候,默认会添加一条转发策略到本地主机iptables的FORWARD链上。策略为通过(ACCEPT)还是禁止(DROP)取决于配置 --icc=true(缺省值)还是--icc=false。如果手动指定--iptables=false则不会添加iptables规则。

所以说在默认情况下,不同容器之间是允许网络互通的。如果为了安全考虑,可以在

/etc/docker/daemon.json文件中配置{"icc": false}来禁止。

访问指定端口

在通过--icc关闭网络访问后,可以通过link选项来访问容器的开放端口。

link=CONTAINER_NAME:ALIAS

例:

在启动 Docker 服务时,可以同时使用 icc=false --iptables=true 参数来关闭允许相互的网络访问,并让 Docker 可以修改系统中的 iptables 规则。

PS: --link=CONTAINER_NAME:ALIAS 中的 CONTAINER_NAME 目前必须是Docker 分配的名字,或使用 --name 参数指定的名字。主机名则不会被识别。

映射容器端口到宿主主机的实现

默认情况容器可以主动访问到外部网络,但是外部网络无法访问到容器。

容器访问外部实现

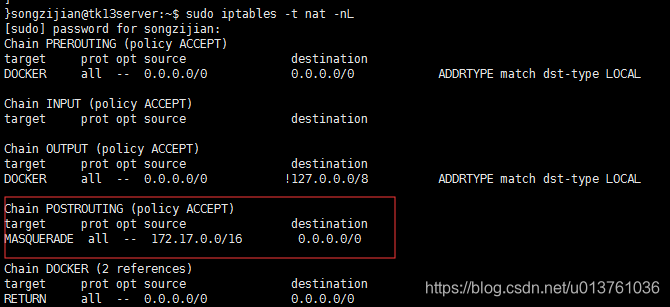

容器所有到外部网络的链接,源地址都会被NAT成本地系统的IP地址。这是使用iptables的源地址伪装操作实现的。

查看主机NAT规则sudo iptables -t nat -nL

上面是所有源地址在172.17.0.0/16网段,目标地址是所有0.0.0.0/0,的流量动态伪装成从系统网卡发出。MASQUERADE 跟传统 SNAT的好处是它能动态从网卡获取地址。

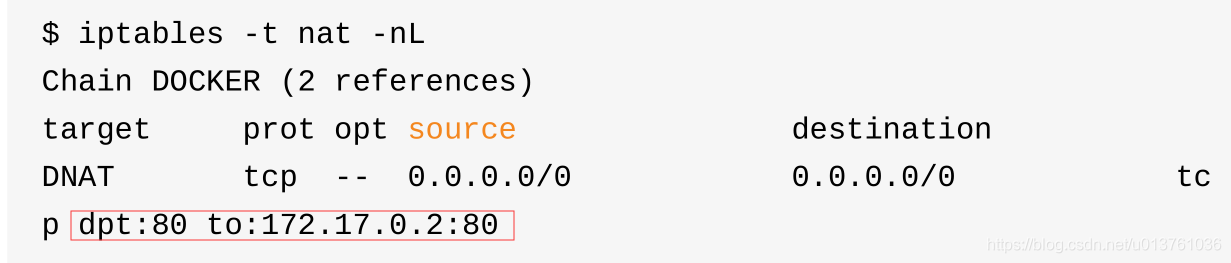

外部访问容器实现

容器允许外部访问,可以在docker run 时候通过 -p 或 -P 参数来启用。原理是在本地iptable的net表中添加相应的规则。

比如-p 80:80可能会这样

上面是所有地址的80都指向了容器里面的80,如果想锁定地址可以

-p IP:host_port:container_port 或 -p IP::port

也可以直接配置/etc/docker/daemon.json 中 {"ip": "0.0.0.0"}

配置docker0网桥

Docker服务默认创建docker0 网桥,默认指定了docker0接口的IP地址和子网掩码,让主机和容器之间可以通过网桥相互通信,还给出了MTU(接口允许接收的做大传输单元),或宿主主机网络路由上支持的默认值。

--bip=CIDR IP 地址加掩码格式,例如 192.168.1.5/24

--mtu=BYTES 覆盖默认的 Docker mtu 配置

也可以在配置文件中配置 DOCKER_OPTS,然后重启服务。

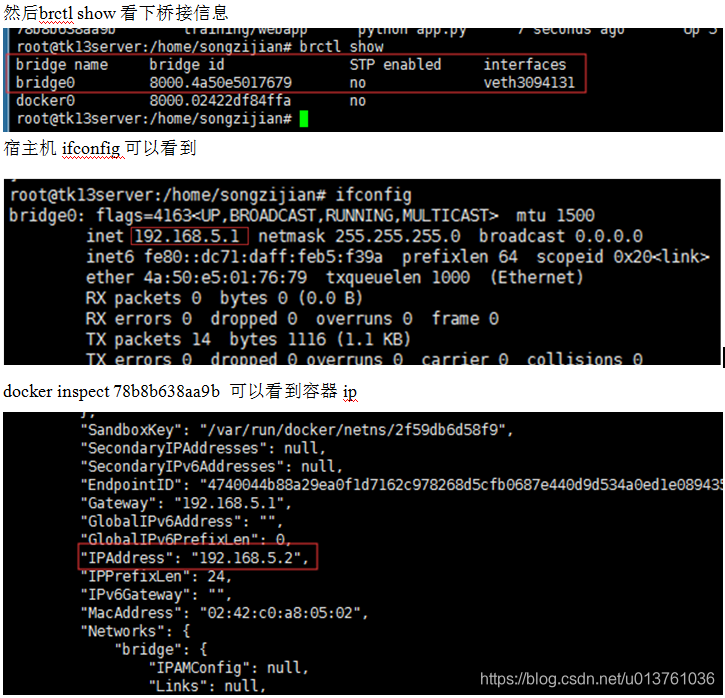

可以通过brctl show来查看网桥和端口连接信息。

每次创建一个新容器的时候,Docker从可用的地址段中选择一个空闲的IP地址分配给容器的eth0端口。使用本地主机上docker0接口的IP作为所有容器的默认网关。

自定义网桥

除了默认的docker0网桥,用户也可以指定网桥来链接各个容器。

启动docker服务的时候使用 -b BRIDGE 或 --bridge=BRIDGE 来指定使用的网桥。如果服务已经运行,就停掉服务,删除就网桥。

sudo systemctl stop docker

sudo ip link set dev docker0 down

sudo brctl delbr docker0

然后创建网桥

sudo brctl addbr bridge0

sudo ip addr add 192.168.5.1/24 dev bridge0

sudo ip link set dev bridge0 up

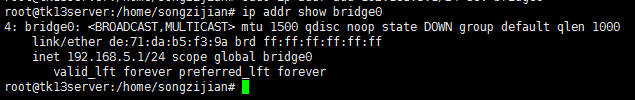

查看确认网桥创建并启动

ip addr show bridge0

在 Docker 配置文件 /etc/docker/daemon.json 中添加如下内容,即可将Docker 默认桥接到创建的网桥上{"bridge": "bridge0",}

启动 Docker 服务systemctl start docker

新建一个服务

docker run -d -P training/webapp python app.py

创建一个点到点的连接

默认情况下Docker会将所有容器链接到由docker0提供的虚拟子网中。但是有的时候可能需要两个容器直接通讯,而不是通过主机网桥进行桥接。方法是创建一对peer接口,分别放在两个容器中,配置成点到点链路类型。

Docker网络配置进阶的更多相关文章

- Docker(六):Docker网络配置进阶

1.Docker集群网络配置之Weave Weave是Github上一个比较热门的Docker容器网络方案,具有非常良好的易用性且功能强大.仓库地址:https://github.com/weavew ...

- docker网络配置

Docker网络配置 Docker网络模式介绍 Docker在创建容器时有四种网络模式:bridge/host/container/none,bridge为默认不需要用--net去指定,其他三种模式需 ...

- Docker网络配置、Docker部署分布式项目

目标 1.Docker网络配置 2.Docker部署SpringCloud项目 Docker网络配置 Docker网络模式介绍 Docker在创建容器时有四种网络模式:bridge/host/cont ...

- docker网络配置方法总结

docker启动时,会在宿主主机上创建一个名为docker0的虚拟网络接口,默认选择172.17.42.1/16,一个16位的子网掩码给容器提供了65534个IP地址.docker0只是一个在绑定到这 ...

- Docker 网络之进阶篇

笔者在<Docker 基础 : 网络配置>一文中简单介绍了容器网络的基本用法,当时网络的基本使用方式还处于 --link 阶段.时过境迁,随着 docker 的快速发展,其网络架构也在不断 ...

- 5、Docker网络配置(单机)

一.概述 以下内容参考:https://docs.docker.com/network/#network-drivers Docker容器和服务如此强大的原因之一是您可以将它们连接在一起,或者将它们连 ...

- docker——网络配置

一.网络启动与配置参数 Docker启动时会在主机上自动创建一个docker0虚拟网桥,实际上是一个Linux网桥,可以理解为一个软件交换机,它会在挂载其上的接口之间进行数据转发.同时,Docker随 ...

- docker网络配置之自定义网桥

使用特定范围的 IP (仅适用于v1.x)不适用于新版的v1.1x Docker 会尝试寻找没有被主机使用的 ip 段,尽管它适用于大多数情况下,但是它不是万能的,有时候我们还是需要对 ip 进一步规 ...

- s4 docker 网络2进阶

多容器复杂应用的部署 基于 flask容器,链接外部另一个redis 容器 docker pull redis sudo docker run -d --name redis redis # redi ...

随机推荐

- net5 webapi中 SwaggerUI如何进行版本控制

创建项目 net5就自带上了swaggerUI,见红色 // This method gets called by the runtime. Use this method to add servic ...

- Github Fork与远程主分支同步

fork与主分支同步(5步) 1. git remote add upstream git@github.com:haichong98/gistandard.git 新建一个upstream的远程 ...

- IDEA 远程调试服务器代码

在 /home/ttx/app/uco-azj/catalina/30017/bin/set_env.sh export CATALINA_OPTS="-Xms1g -Xmx2g -XX:+ ...

- 追洞小组 | 实战CVE-2020-7471漏洞

出品|MS08067实验室(www.ms08067.com) 本文作者:守拙(Ms08067实验室追洞小组成员) 一.漏洞名称: 通过StringAgg(分隔符)的潜在SQL注入漏洞 二.漏洞编号: ...

- Apache配置 8.配置防盗链

(1)介绍 防盗链,通俗讲,就是不让别人盗用你网站上的资源.这个资源,通常指的是图片.视频.歌曲.文档等. (2)配置 配置防盗链先编辑主机配置文件: #vim /usr/local/apache2. ...

- 关于ORACLE数据库跨库调用序列的解决办法

问题 ORACLE 数据库 用户1 xscg 有序列 seq_S_ATTACHMENT_INFO.nextval 我要在 用户2 xsds 里面调用 ...

- css整理之-----------技巧、黑魔法

css 看起来比较简单,但是要想做的好也不是那么容易,我们在平时开发中,主要用css 来美化我们的html结构,所有我觉得css 还是挺重要的,这里记录整理一些关于css 的技巧以及容易忘记的知识点. ...

- Nodejs学习笔记(5) 文件上传系统实例

目录 2018.8.4更新: MySQL可以存放几乎任何类型的数据(图片.文档.压缩包等),但这不是最好的解决方案,正常情况下都是在数据库中存放文件路径,图片.音乐.视频.压缩包.文档等文件存放在硬 ...

- 云计算和AI时代,运维应该如何做好转型?

云计算和AI时代,运维应该如何做好转型? 今天我们来聊一聊,在云计算和AI时代,运维应该如何做好转型?今天的内容可以说是我们前面运维组织架构和协作模式转型的姊妹篇.针对运维转型这个话题,谈谈我的思考和 ...

- Echarts概述

1. Echarts概述 ECharts是百度开源的纯 Javascript 图表库,目前开源可以与highcharts相匹敌的一个图表库.支持折线图(区域图).柱状图(条状图).散点图(气泡图).K ...