xsser和XSStrike

0x01 xsser

xsser是一款用于针对Web应用程序自动化挖掘、利用、报告xss漏洞的框架。kali默认安装。

命令行启动:xsser

图形化界面启动:xsser --gtk

帮助信息:xsser -h或xsser --help

0x02 XSStrike

1.简介

XSStrike是一款检测Cross Site Scripting的高级检测工具。它集成了payload生成器、爬虫和模糊引擎功能。XSStrike不是像其他工具那样注入有效负载并检查其工作,而是通过多个解析器分析响应,然后通过与模糊引擎集成的上下文分析来保证有效负载。除此之外,XSStrike还具有爬行,模糊测试,参数发现,WAF检测功能。它还会扫描DOM XSS漏洞。

项目地址:https://github.com/s0md3v/XSStrike

XSStrike只可以运行在python 3.6 以上版本。

2.工具安装:

sudo apt-get install python3-pip

git clone https://github.com/s0md3v/XSStrike.git

cd XSStrike

pip3 install -r requirements.txt

chmod +x xsstrike.py

3.查看帮助信息:

./xsstrike.py -h或者./xsstrike.py --help

4.这里做一个简单的实验,写一个xss.php放入/var/www/html目录下,并启动apache2(service apache2 start):

<html>

<?php

$n = $_GET['payload'];

echo $n;

?>

</html>

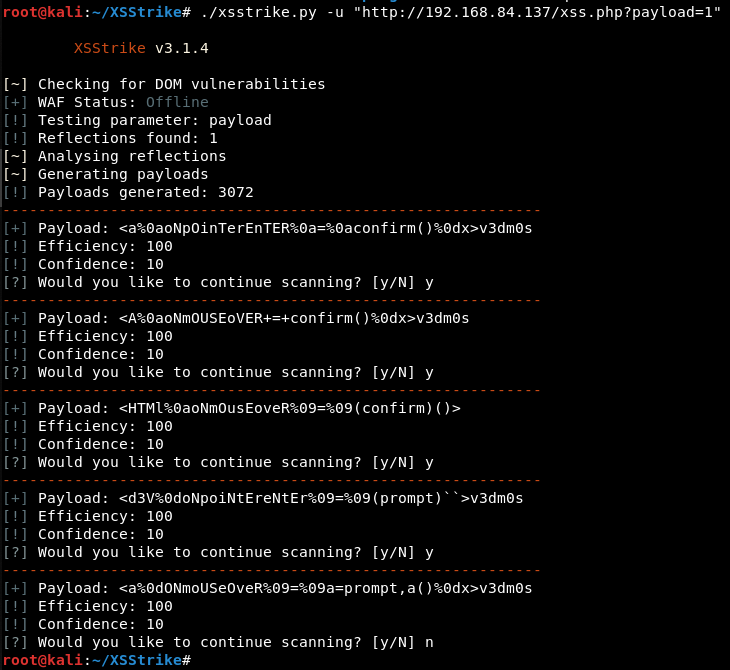

使用XSStrike工具进行探测:

输入y会继续探测,输入n会停止探测,再将payload插入url即可。

5.测试方法:

测试一个GET型页面:

./xsstrike.py -u "url"

测试POST:

./xsstrike.py -u "url" --data 'payload=1'

从目标网页开始搜寻目标并进行测试:

./xsstrike.py -u "url" --crawl

也可以指定深度:-l (默认是2)

./xsstrike.py -u "url" --crawl -l 2

更新

./xsstrike.py --update

总的来说,XSStrike的命令参数不多,通过查看帮助信息,可以很好的了解并熟悉。

xsser和XSStrike的更多相关文章

- 小白日记48:kali渗透测试之Web渗透-XSS(二)-漏洞利用-键盘记录器,xsser

XSS 原则上:只要XSS漏洞存在,可以编写任何功能的js脚本 [反射型漏洞利用] 键盘记录器:被记录下的数据会发送到攻击者指定的URL地址上 服务器:kali 客户端 启动apache2服务:ser ...

- 『在线工具』 基于 xsser.me 源码 + BootStrap 前端 的 XSS 平台

乌云社区上一个小伙伴的对xsser.me 的源码做了 BS 的优化,本人已经搭建好,提供给大家免费使用,大牛求绕过,多谢. 地址: http://xss.evilclay.com (目前开放注册,不需 ...

- Xsser

来源:https://www.cqhacker.cn/post-174.html XSSer使用说明 =============================================== ...

- phpadmin dvwa sqli-labs xsser.me

下载phpadmin,安装后网站根目录 phpStudy\PHPTutorial\WWW 将下载的dvwa文件夹放到该目录下,修改config/config.inc.php文件中的mysql连接信息. ...

- XSS漏洞自动化攻击工具XSSer

XSS漏洞自动化攻击工具XSSer XSS是Web应用常见的漏洞.利用该漏洞,安全人员在网站注入恶意脚本,控制用户浏览器,并发起其他渗透操作.XSSer是Kali Linux提供的一款自动化XSS ...

- 基于Python的XSS测试工具XSStrike使用方法

基于Python的XSS测试工具XSStrike使用方法 简介 XSStrike 是一款用于探测并利用XSS漏洞的脚本 XSStrike目前所提供的产品特性: 对参数进行模糊测试之后构建合适的payl ...

- XSSer:自动化XSS漏洞检测及利用工具

转载自FreeBuf.COM XSS是一种非常常见的漏洞类型,它的影响非常的广泛并且很容易的就能被检测到. 攻击者可以在未经验证的情况下,将不受信任的JavaScript片段插入到你的应用程序中,然后 ...

- XSStrike工具的安装使用

0x01简介 XSStrike 是一款用于探测并利用XSS漏洞的脚本 XSStrike目前所提供的产品特性: 对参数进行模糊测试之后构建合适的payload 使用payload对参数进行穷举匹配 内置 ...

- XSS跨站简析

XSS跨站脚本原理 当应用程序发送给浏览器的页面中包含用户提交的数据,但没有经过适当验证或转义时,就会导致跨站脚本漏洞 这个“跨”实际上属于浏览器的特性,而不是缺陷 (参考:浏览器同源策略) 不去直接 ...

随机推荐

- 小知识点:session的存放位置

在php.ini里的配置session.save_path是注释掉的,那么Seesion保存的路径在不同类型操作系统保存在什么位置? Linux: /tmp 或 /var/lib/php/sessio ...

- js获取数组中最大值

1.es6拓展运算符... Math.max(...arr) 2.es5 apply(与方法1原理相同) Math.max.apply(null,arr) 3.for循环 let max = arr[ ...

- 网络找的 关于 “中吹” Janus Dongye

看了这篇文章,感觉错过了一个精彩的人生. Janus Dongye, Coding Peasant at Universityof Cambridge (2012-present)(剑桥码农,2012 ...

- [Qt] 打开文件夹 Windows

bool ok = QDesktopServices::openUrl(QUrl("c:/users/administrator/desktop/dir"));

- rabbitMQ安装docker版 /权限管理命令

1.进入docker hub镜像仓库地址:https://hub.docker.com/ 2.搜素rabbitMQ 查询镜像,可以看到多种类型,选择带有web页面的(managment) 3.拉取镜像 ...

- 【手把手教你】win10 虚拟机 VMware Workstation Pro 15下安装redhat 8.0

安装redhat8.0 和安装Ubuntu 差别不大 可以参考上篇文章:https://www.cnblogs.com/zero-vic/p/11593683.html 但是redhat 8.1 b ...

- Linux从入门到精通系列之NFS

网络文件系统(NFS,Network File System)是一种将远程主机上的分区(目录)经网络挂载到本地系统的一种机制,通过对网络文件系统的支持,用户可以在本地系统上像操作本地分区一样来对远程主 ...

- 使用ScriptX控件进行Web横向打印

一个需求需要采用横向打印,目前采用IE自身的打印功能(WebBrowser.ExecWB控件)很难进行横向设置,默认需要调用document.all.WebBrowser.ExecWB(8,1);打开 ...

- CF思维联系– CodeForces -CodeForces - 992C Nastya and a Wardrobe(欧拉降幂+快速幂)

Nastya received a gift on New Year - a magic wardrobe. It is magic because in the end of each month ...

- HDU - 6187 (最大生成树) 最小生成树

Destroy Walls Time Limit: 8000/4000 MS (Java/Others) Memory Limit: 132768/132768 K (Java/Others) ...