20165101刘天野 2018-2019-2《网络对抗技术》第1周 Kali的安装

20165101刘天野 2018-2019-2《网络对抗技术》第1周 Kali的安装

一、实验要求

Kali下载 安装 网络 共享 软件源

二、实验步骤

1.下载

从Kali官网中下载相应的安装包,由于我的系统时64位的,所以我选择了该安装包进行下载

注意:Light版本为轻量级版本的Kali,不推荐安装;Mate、Kde、Xfce、E17、Lxde等版本是不同的桌面环境,会给用户更多的体验选择,可以视自身情况安装。

2.安装

(1)安装VMware虚拟机环境

由于大二选修了娄老师的《Java程序设计》,用到了VMware软件所以现在可以直接使用。VMware官网下载地址

(2)安装Kali虚拟机

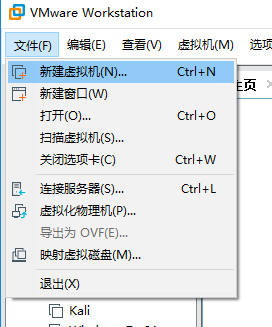

打开VMware>文件>新建虚拟机

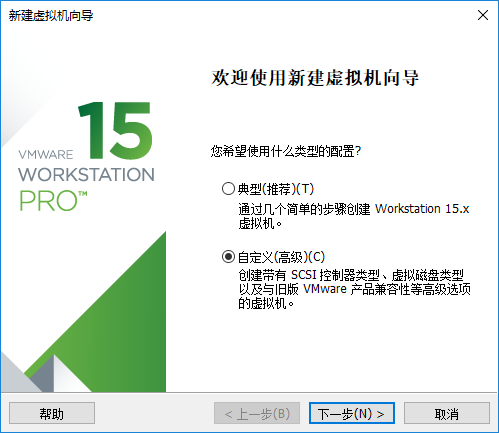

选择自定义,点击下一步

这里选择系统镜像

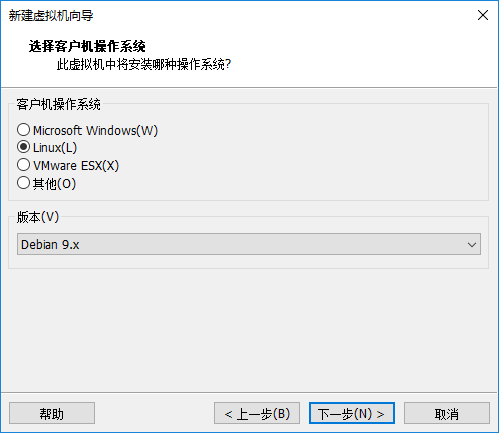

选择linux,版本里找不到Kali,可以选择Ubuntu和Debian均可

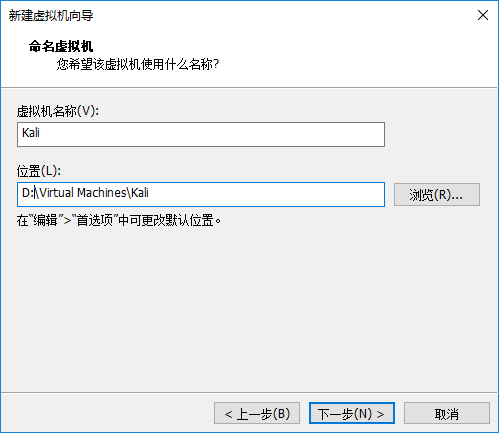

虚拟机名称就改成Kali(自定义),安装位置任意

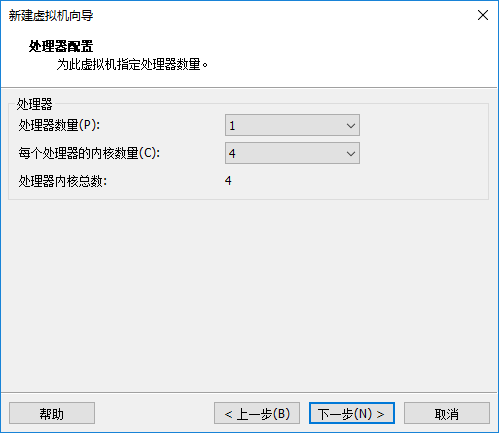

之后是对虚拟机的基本配置进行设置,可根据自身情况而定

一直点击下一步即可

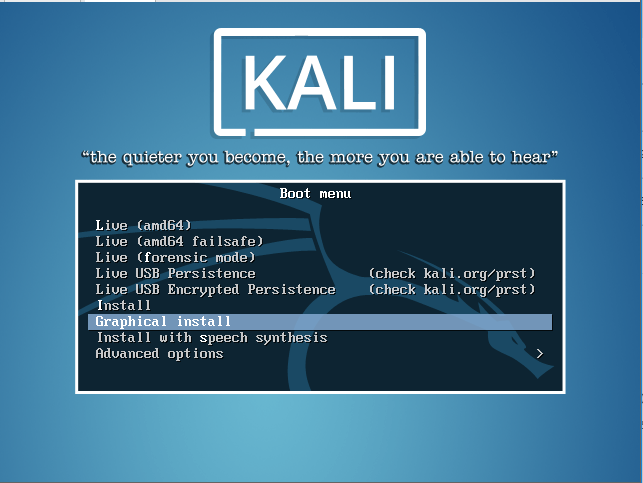

选择Graphical install

语言选择中文简体

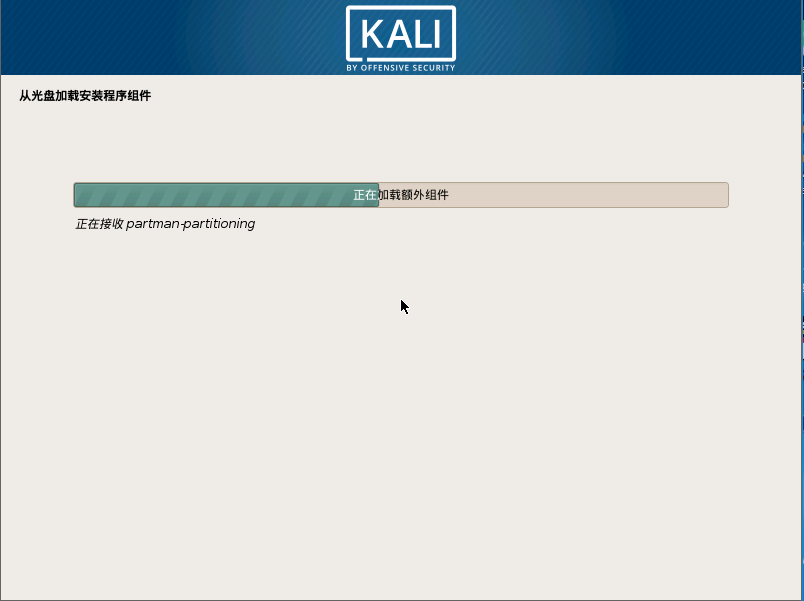

接着是一系列自动操作

到这一步选择主机名,自定义就行了

域名直接跳过,回车

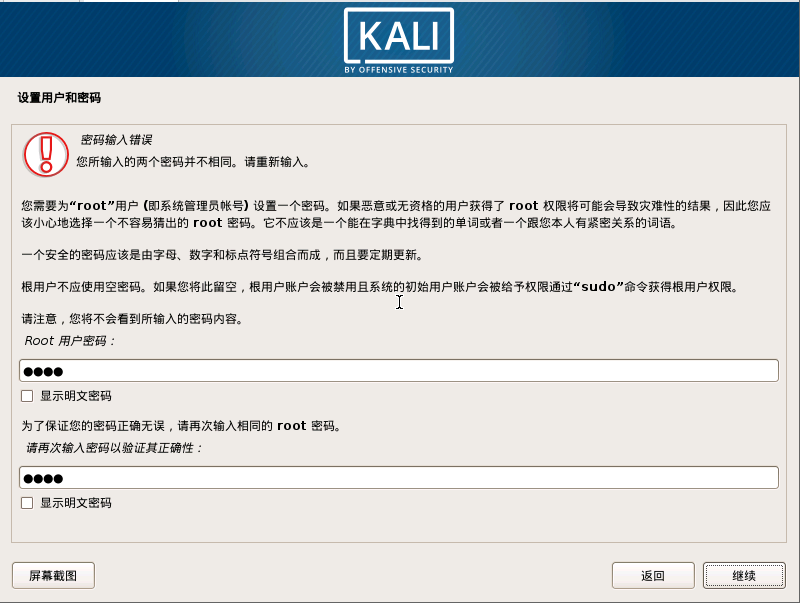

设置密码,和Windows一样,就是开机密码,一定要记住,不然会很麻烦。然后接下来全部按照下图操作。

然后它会自动安装系统。

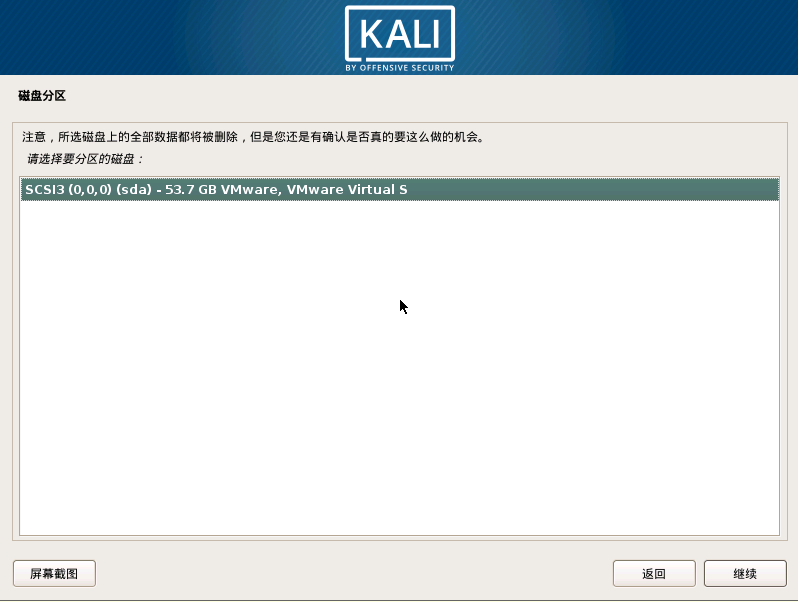

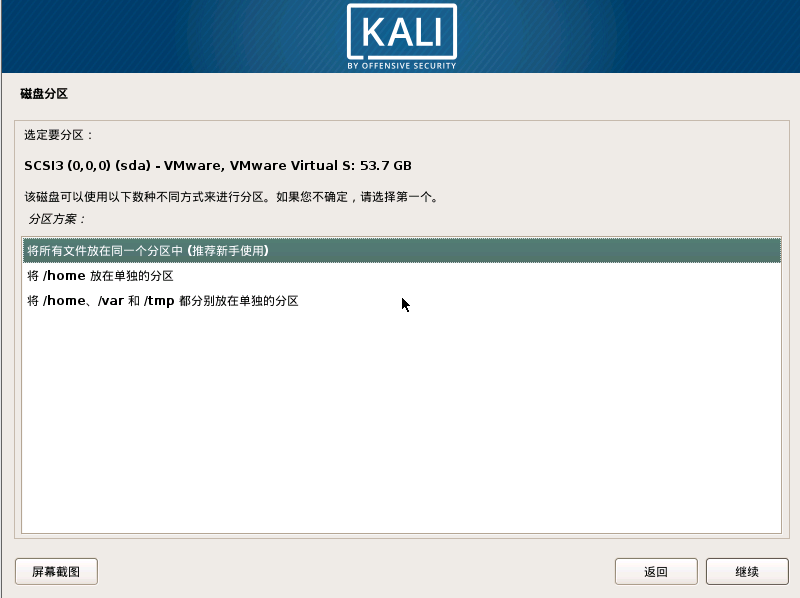

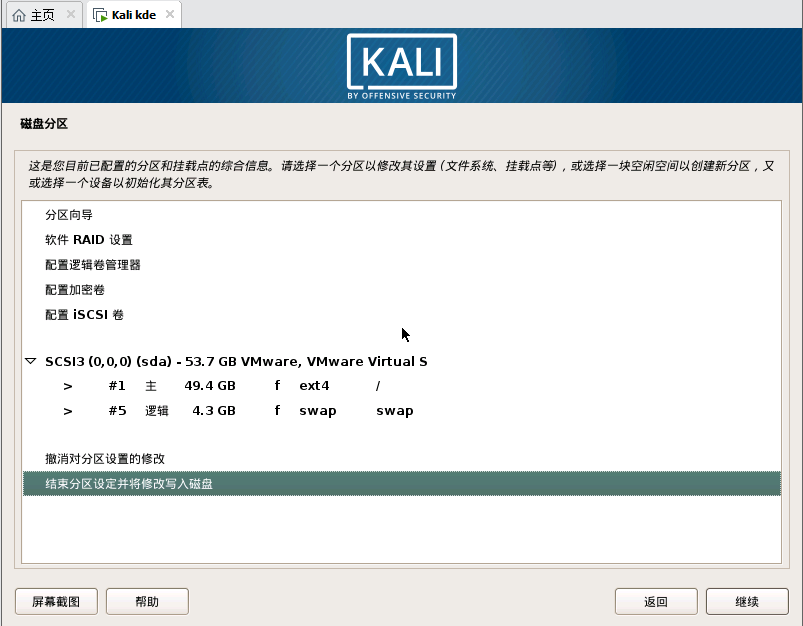

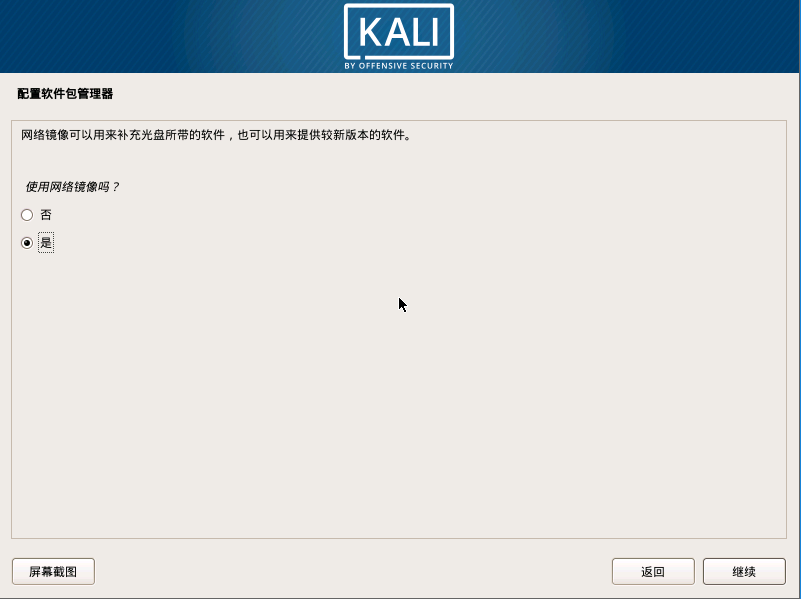

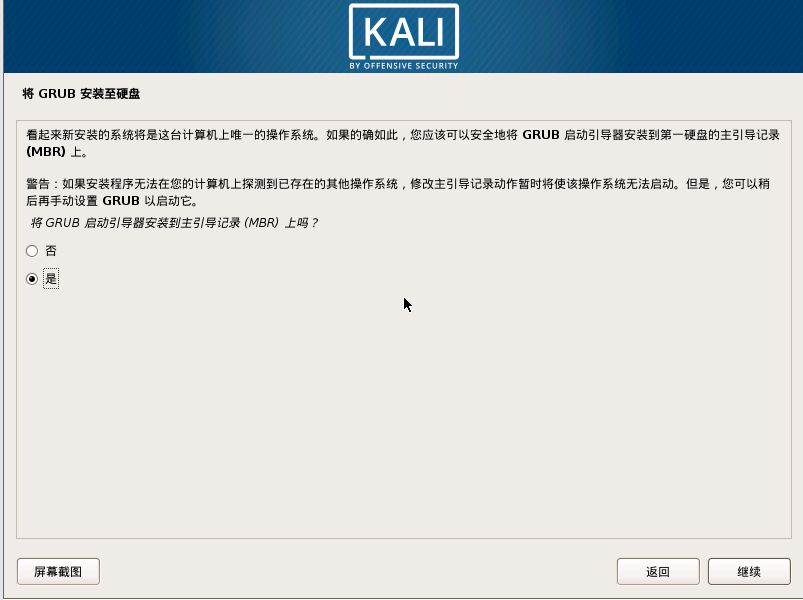

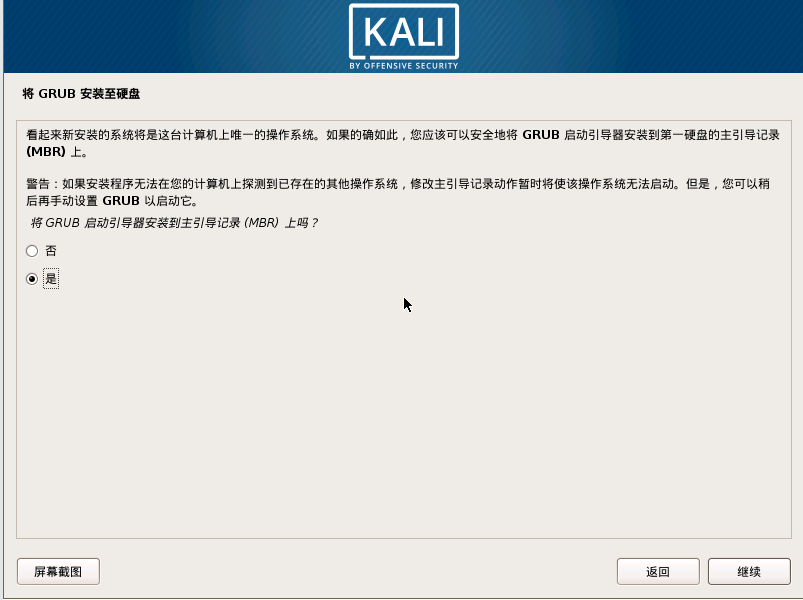

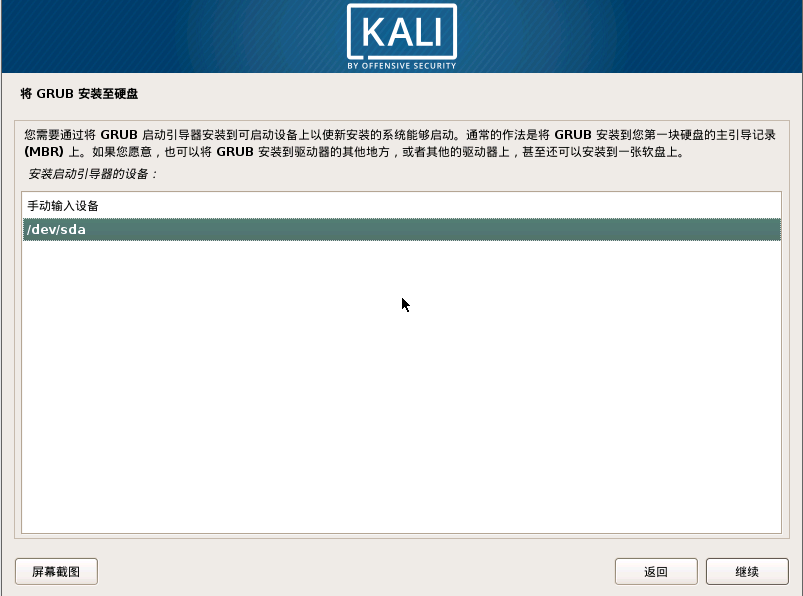

下一步如图所示选择这个

然后等待系统安装完毕重启就行了。

3.网络

由于本机已经连入无线网络,所以虚拟机也已自动连入该网络,该步骤可省略

4.共享

选择上方的虚拟机在下拉菜单中找到相应的设置标签,进入设置界面,选择选项中的共享文件夹,在左侧的文件夹中添加相应的文件夹,并设置相应的权限。

然后进入终端输入指令cd /mnt/hgfs 进入hgfs文件中接着输入指令ls 查看hgfs中的目录信息,即可发现显示的为刚才设置的共享文件夹的名称。

5.软件源

打开火狐浏览器搜索相应的kali更新源文件,选择一个更新源

在终端中输入指令:

sudo leafpad /etc/apt/sources.list

进入sources.list编辑界面,在该界面上复制刚才选择的更新源后保存并关闭该界面

回到终端界面中继续输入指令:apt-get update即可完成更新

20165101刘天野 2018-2019-2《网络对抗技术》第1周 Kali的安装的更多相关文章

- 2019-2020-2 20175121杨波《网络对抗技术》第一周kali的安装

2019-2020-2 20175121杨波<网络对抗技术>第一周kali的安装 标签 : Linux 一.下载安装kali 1.下载kali 下载链接 打开链接进入官网后,点击Torre ...

- 20165210 《网络对抗技术》week1 exp0 kali安装与配置

20165210 <网络对抗技术>week1 exp0 kali安装与配置 1. 安装过程: 从kali官网上下载如下图所示: 下载完成后打开VMware 点击创建新的虚拟机 弹出新虚拟机 ...

- 20165314《网络对抗技术》week1 Exp0 Kali安装

系统安装.网络配置 我的Kali安装是按照https://baijiahao.baidu.com/s?id=1610754152224855428&wfr=spider&for=pc进 ...

- 20165337《网络对抗技术》week1 Exp0 Kali安装

1.下载kali kali官网:https://www.kali.org 在官网中下载,并且在VMvare里打开 2.修改视图 进去之后虚拟机界面很小,需要修改视图来调整 3.网络设置 4.文件夹共享 ...

- 20165220《网络对抗技术》week1 Exp0 Kali安装

下载地址: 地址:https://www.kali.org/downloads/ 安装: 登录 配置网络: 共享文件夹设置: 安装软件: 输入apt-get install ibus ibus-pin ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp5 MSF基础应用

目录 20165101刘天野 2018-2019-2<网络对抗技术>Exp5 MSF基础应用 1. 实践内容 1.1一个主动攻击实践,如ms08_067; (1分) 1.2 一个针对浏览器 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp4 恶意代码分析

20165101刘天野 2018-2019-2<网络对抗技术>Exp4 恶意代码分析 1. 实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件 ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp3 免杀原理与实践

20165101刘天野 2018-2019-2<网络对抗技术>Exp3 免杀原理与实践 1. 实践内容 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 20165101刘天野 2018-2019-2《网络对抗技术》Exp1 逆向与Bof基础

20165101刘天野 2018-2019-2<网络对抗技术>Exp1 逆向与Bof基础 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执 ...

随机推荐

- android发送邮件

众所周知,在Android中调用其他程序进行相关处理,几乎都是使用的Intent,所以,Email也不例外. 在Android中,调用Email有三种类型的Intent: Intent.ACT ...

- 广义高斯分布(GGD)

广义高斯分布(GGD)-Generalized Gaussian Distribution 广义高斯分布及其在图像去噪的应用_百度文库 https://wenku.baidu.com/view/2b8 ...

- Oracle之完全卸载

1. 开始->设置->控制面板->管理工具->服务 停止所有Oracle服务. 2. 开始->程序->Oracle - OraHome81->Oracle I ...

- Windows 8.1 浏览器中 SkyDrive 的改名与隐藏

在 Windows 8.1 中已经整合了 SkyDrive ,在中文版中 SkyDrive 的名字总是感觉不协调,可是在属性里面可以调整位置却不能修改名称,怎么办呢? 打开注册表,找到 HKEY_CL ...

- c itoa和atoi

#include <iostream> using namespace std; int main() { #if 1 ; ];//不要写成char*,因为没有分配空间 itoa(num, ...

- ORA-00257错误的解决办法

author: headsen chen date: 2018-04-17 11:12:39 notice:个人原创,转载请注明作者和出处,否则依法追击法律责任. 1,oracle数据库正常使用中 ...

- 【BZOJ4540】[Hnoi2016]序列 莫队算法+单调栈

[BZOJ4540][Hnoi2016]序列 Description 给定长度为n的序列:a1,a2,…,an,记为a[1:n].类似地,a[l:r](1≤l≤r≤N)是指序列:al,al+1,…,a ...

- ipad4丢失查找攻略

如果不幸你的ipad丢失了,你可以通过find my iphone的软件来.它会帮你定位你ipad的位置.还有一种方式是登录你的icloud里面有个功能是查找我的iphone. 你还可以点击下面这个链 ...

- centos7下搭建NFS服务器

NFS是Network File System的缩写,即网络文件系统.客户端通过挂载的方式将NFS服务器端共享的数据目录挂载到本地目录下. nfs为什么需要RPC?因为NFS支持的功能很多,不同功能会 ...

- 并发编程7 管道&事件&信号量&进程池(同步和异步方法)

1,管道 2.事件 3.信号量 4.进程池的介绍&&进程池的map方法&&进程池和多进程的对比 5.进程池的同步方法和异步方法 6.重新解释同步方法和异步方法 7.回调 ...