20145215《网络对抗》Exp7 网络欺诈技术防范

20145215《网络对抗》Exp7 网络欺诈技术防范

基础问题回答

- 通常在什么场景下容易受到DNS spoof攻击?

- 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改目标主机的DNS缓存表,达到DNS欺骗的目的;

- 连公共场合的免费WiFi也容易受到攻击,尤其是那种不需要输入密码直接就可以连接的更加可疑。

- 在日常生活工作中如何防范以上两攻击方法?

- 可以将IP地址和MAC地址进行绑定,很多时候DNS欺骗攻击是以ARP欺骗为开端的,所以将网关的IP地址和MAC地址静态绑定在一起,可以防范ARP欺骗,进而放止DNS spoof攻击;

- 直接使用IP登录网站,这种是最安全的,但是实际操作起来太麻烦,没有人会去记一个网站的IP地址;

- 对于冒名网站,要做到不随便点来路不明的链接,或者在点之前可以先观察一下域名,查看其是否存在异常。

实践内容

实验环境

- 攻击机:

Kali - 靶机:

windows XP SP3(English)

目录

应用SET工具建立冒名网站

要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端口改为80,先在kali中使用

netstat -tupln |grep 80指令查看80端口是否被占用,如图所示是我之前打开的Apache服务,如果有其他服务在运行的话,用kill+进程ID杀死该进程:

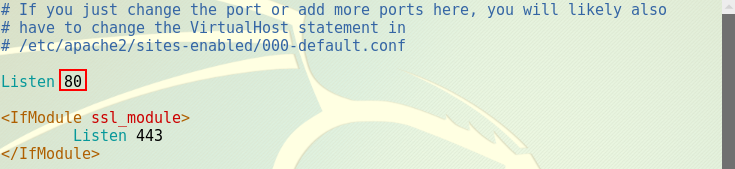

使用

sudo vi /etc/apache2/ports.conf指令修改Apache的端口配置文件,如图所示,将端口改为80:

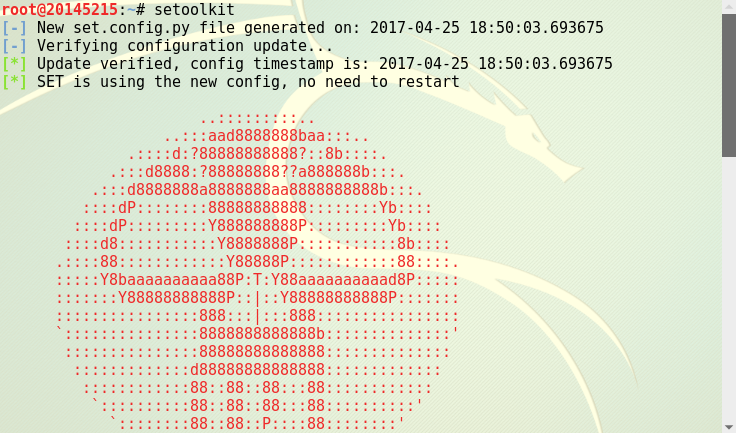

输入命令

apachectl start开启Apache服务,由于我之前已经打开了,这里就不重复开启了,接着按Ctrl+Shift+T打开一个新的终端窗口,输入setoolkit打开SET工具:

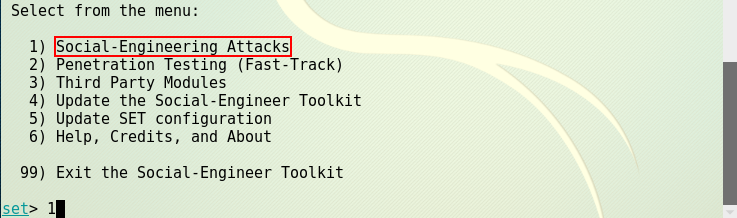

选择

1进行社会工程学攻击:

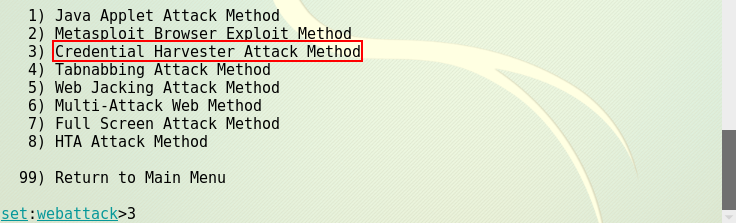

接着选择

2即钓鱼网站攻击向量:

选择

3即登录密码截取攻击:

选择

2进行克隆网站:

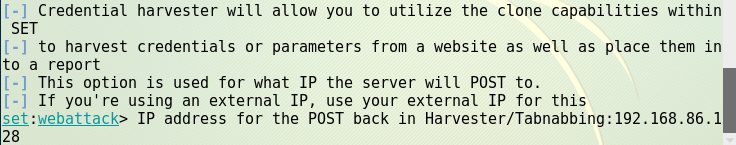

接着输入攻击机的IP地址,也就是kali的IP地址:

按照提示输入要克隆的url之后,用户登录密码截取网页已经在攻击机的80端口上准备就绪,就等“鱼儿”上钩了:

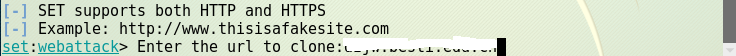

当然,为了能够更好的迷惑别人,我们不能直接将IP地址发给对方,需要对其进行一定的伪装,可以找一个短网址生成器,将我们的IP地址变成一串短网址:

将得到的伪装地址在靶机的浏览器中打开,最后会出现某个教务网站的登录页面:

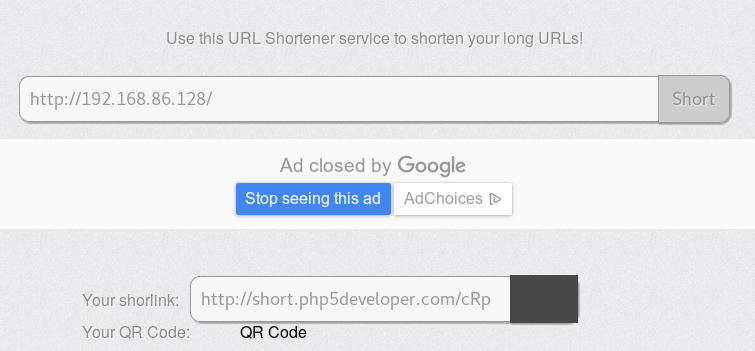

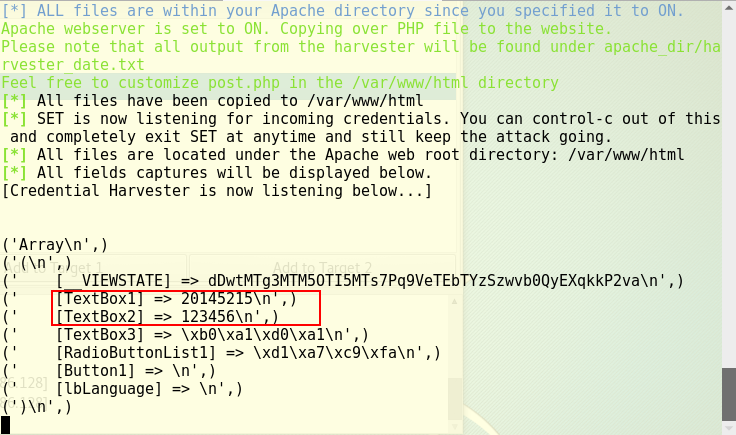

接着在网站上输入用户名、密码和验证码就会被SET工具记录下来,有多少个用户输入就会记录多少:

关于QQ邮箱的用户名和密码获取不到的问题

之前看到很多同学的博客说克隆QQ邮箱的登录页面抓不到信息,于是我就去试了一下,果然啥也没抓到,查看了

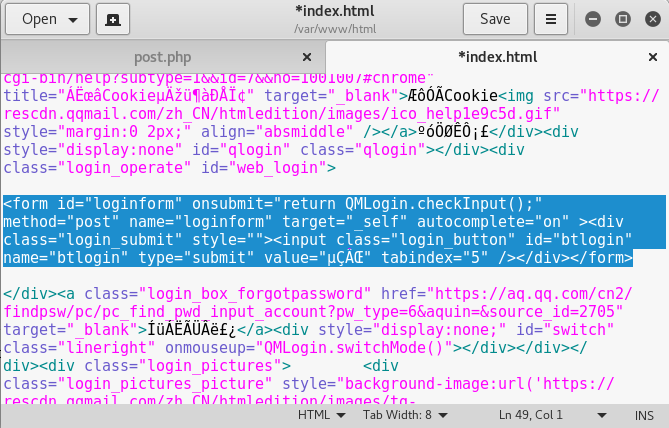

/var/www/html目录下的几个文件,首先是post.php文件,比较简单,主要就是一个file_put_contents函数,就是把抓到的内容写到txt文件里:

接着看了一下我们克隆的QQ邮箱的登录页面index.html,我们都知道一般向服务器发送数据都是通过表单提交的,上面做的教务网站的登录页面就是直接用form提交的,后面查了一下setoolkit也是使用的表单提交数据,于是我先看了下index.html源代码里的form:

发现不太对啊,为什么没有提交数据的输入框?后面找了一下,发现它做了一个iframe,在里面嵌套了一个url链接:

我们打开这个链接看看里面究竟是啥,惊奇的发现原来这才是真正的登录页面:

难怪我们之前无法抓到用户名和密码,QQ邮箱并不是直接通过form表单来提交数据,而是在登录页面中又嵌套了另一个真正的登录页面,而那个界面才是真正用来向服务器提交数据的。这样看来应该是要在这里做文章了,之后我想用这个页面的url链接进行克隆,发现克隆不下来,看样子腾讯在对网站的安全性方面考虑的还是比较周全。

ettercap DNS spoof

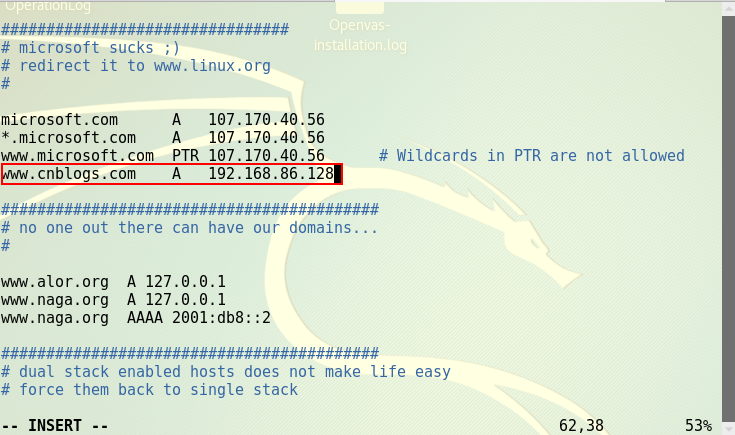

- 先使用指令

ifconfig eth0 promisc将kali网卡改为混杂模式; 输入命令

vi /etc/ettercap/etter.dns对DNS缓存表进行修改,如图所示,我添加了一条对博客园网站的DNS记录,图中的IP地址是我的kali主机的IP:

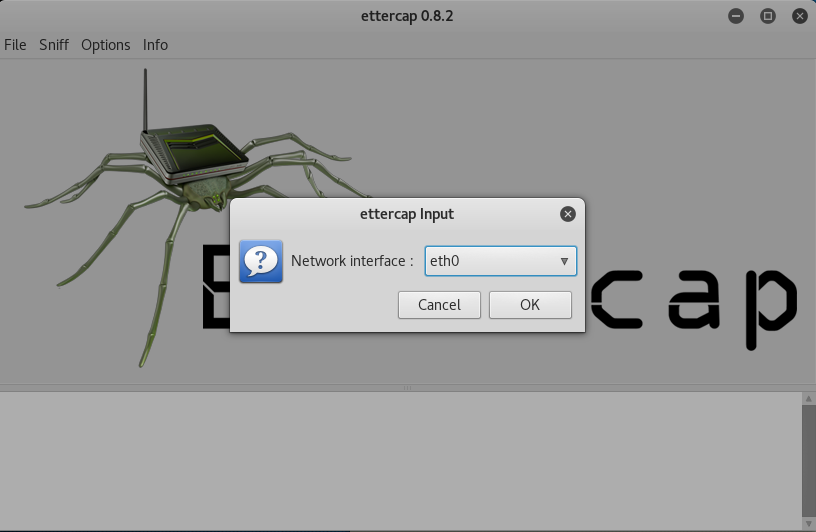

输入

ettercap -G指令,开启ettercap,会自动弹出来一个ettercap的可视化界面,点击工具栏中的Sniff——>unified sniffing,然后在弹出的界面中选择eth0->ok,即监听eth0网卡:

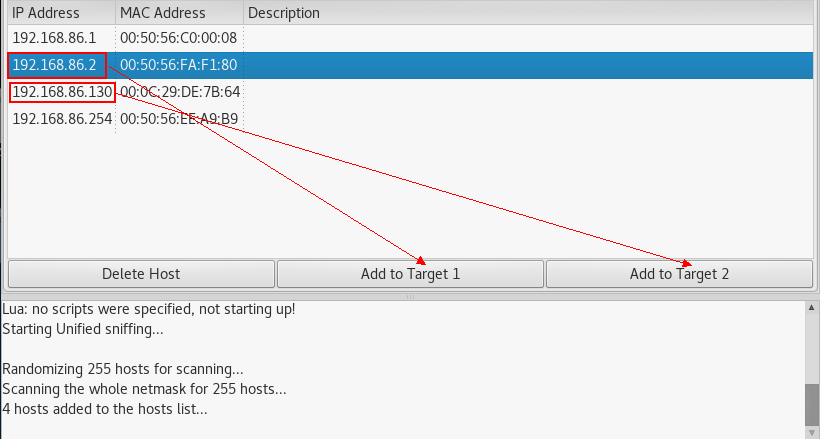

在工具栏中的Hosts下先点击

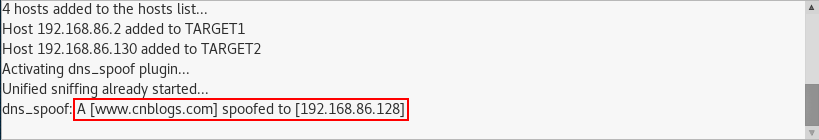

Scan for hosts扫描子网,再点击Hosts list查看存活主机,将kali网关的IP添加到target1,靶机IP添加到target2

选择Plugins—>Manage the plugins,在众多插件中选择DNS欺骗的插件:

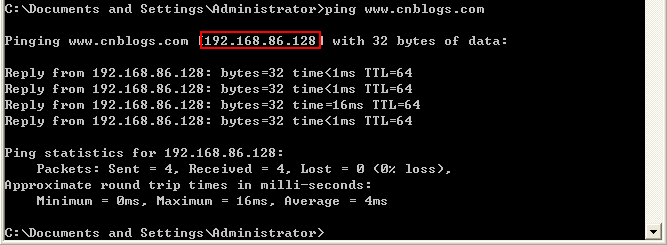

然后点击左上角的start选项开始嗅探,此时在靶机中用命令行

ping www.cnblogs.com会发现解析的地址是我们kali的IP地址:

此时在ettercap上也成功捕获一条访问记录:

用DNS spoof引导特定访问到冒名网站

为了利用DNS欺骗将靶机引导到我们的冒名网站,这里假设我们的冒名网站是某教务网的登录页面,先利用第一个实验中的步骤先克隆一个登录页面,然后再通过第二个实验实施DNS欺骗,接着在靶机上输入博客园的网址

www.cnblogs.com,可以发现成功登录了我们的冒名网站:

当用户输入用户名和密码后,我们也能记录下来:

实验总结与体会

- 这次实验其实挺容易联想到我们的现实生活,我们平常生活中就经常收到陌生人发来的各种各样的链接,还有一些是QQ好友被盗号之后,盗号的人给你发的链接说是里面有什么上次出去玩的合照啊什么的,这些链接里面要不然就是包含病毒,要么就是一个钓鱼网站,当你点进去之后诱惑你输入各种信息,最后盗走你的账号密码。这说明我们平时还是要提高一些警惕性,对于一些陌生的链接千万不要去点。

- 还有一点就是目前有很多钓鱼的WiFi,因此,当我们在公共场合碰到一些免费wifi时千万不要去连,它可以监听到你传出的所有数据包,特别是当你使用这种wifi登录一些网站时,它很轻易的就可以窃取你的账户密码,所以总的来说还是要提高自己的安全意识,特别是经过这么多次实验后,我们对很多攻击的原理也有了一定的了解,防范起来应该也会更加容易。

20145215《网络对抗》Exp7 网络欺诈技术防范的更多相关文章

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20145316许心远《网络对抗》EXP7网络欺诈技术防范

20145316许心远<网络对抗>EXP7网络欺诈技术防范 实验后回答问题 通常在什么场景下容易受到DNS spoof攻击 公共共享网络里,同一网段可以ping通的网络非常容易被攻击 在日 ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 20145307陈俊达《网络对抗》Exp7 网络欺诈技术防范

20145307陈俊达<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 什么是dns欺骗攻击! 利用dns spoof运行DNS欺骗,如果是请求解析某个域名,dnsspoof会让该域名 ...

- 20145317彭垚《网络对抗》Exp7 网络欺诈技术防范

20145317彭垚<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充 ...

- 20145211黄志远 《网络对抗》Exp7 网络欺诈技术防范

20145211黄志远 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范

20145226夏艺华 网络对抗技术 EXP7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法. · 简单应用SET工具建立冒名网站 · ett ...

随机推荐

- uml 图学习记录

UML类图与类的关系详解 2011-04-21 来源:网络 在画类图的时候,理清类和类之间的关系是重点.类的关系有泛化(Generalization).实现(Realization).依赖(D ...

- <编写有效用例>读书笔记3

<编写有效用例>读书笔记3 第三部分主要内容是对忙于编写用例的人的提示第20章:对每个用例的提示1.每个用例都是一篇散文:这个提示提醒我们将注意力集中与文字而不是图画上,同时帮助了解将要遇 ...

- 3-Python3从入门到实战—基础之数据类型(数字-Number)

Python从入门到实战系列--目录 Python3 中有六个标准的数据类型: Number(数字) String(字符串) List(列表) Tuple(元组) Sets(集合) Dictionar ...

- mysql三级连查,左连

需求:比如:学校里班级,班级里有学生.利用左连查出所有的信息 select <include refid="Base_Column_List_Left_Join"/>f ...

- PHP文件系统操作常用函数

虽然PHP提供很多内置的文件处理函数,但是分得特别细,有一些操作需要多个函数一起使用才能达到目标,比如删除非空文件夹的所有内容,遍历文件夹等功能,下面各个函数是学习的时候整理的,有的是教程里的,有的是 ...

- Comparison of Static Code Analysis Tools for Java

http://www.sw-engineering-candies.com/blog-1/comparison-of-findbugs-pmd-and-checkstyle https://stack ...

- Docker-Compose 安装

1. 什么是Docker-Compose Compose项目来源于之前的fig项目,使用python语言编写,与docker/swarm配合度很高. Compose 是 Docker 容器进行编排的工 ...

- sort和uniq的应用实例

sort 排序 uniq 1.语法:sort [option]... [file]... 2.选项:-k key,关键子,指定以那个列来排序.如果不指定,默认将正行作为关键字排序-n 对数值排序.默认 ...

- React Native & Web APP

React Native Build native mobile apps using JavaScript and React https://facebook.github.io/react-na ...

- Axure8.0从入门到精通

1. 新建工程 菜单->File->New 2. 添加组件并编辑组件 选中左侧Libary可选择Default/Flow/Icons,找到相应的组件并移动到工作区:并在右侧选中相应的组件属 ...