20145240 GDB调试汇编堆栈过程分析

20145240 GDB调试汇编堆栈过程分析

测试代码

#include<stdio.h>

short addend1 = 1;

static int addend2 = 2;

const static long addend3 = 3;

static int g(int x)

{

return x + addend1;

}

static const int f(int x)

{

return g(x + addend2);

}

int main(void)

{

return f(8) + addend3;

}

分析过程

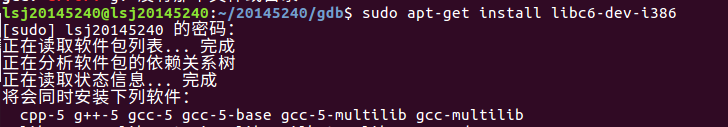

- 需要使用

sudo apt-get install libc6-dev-i386命令安装一个库之后就可以产生汇编代码了。

- 输入

gcc -g example.c -o example -m32指令在64位机器上产生32位汇编

- 然后使用

gdb example指令进入gdb调试器

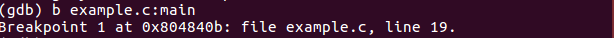

- 通过命令

b example.c:main在main函数设置一个断点

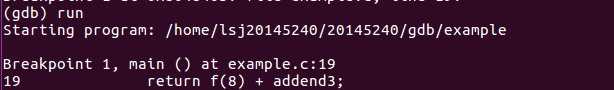

- run启动程序,发现断点已经设置好了,在19行

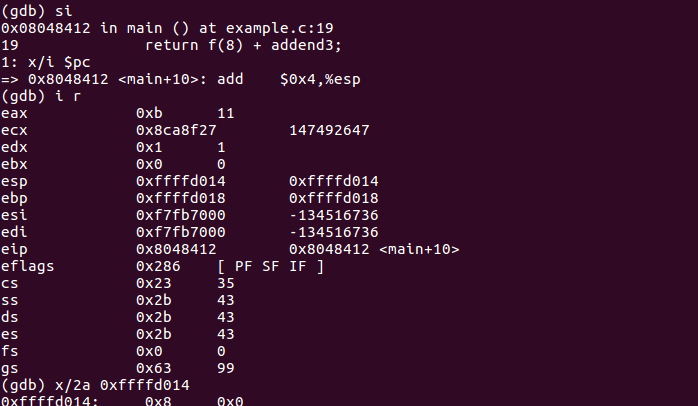

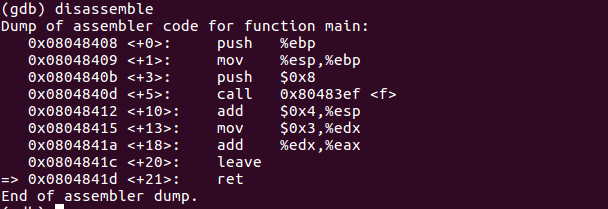

disassemble获取汇编代码,若命令不带参数,默认的反汇编范围是所选择帧的pc附近的函数

- 输入

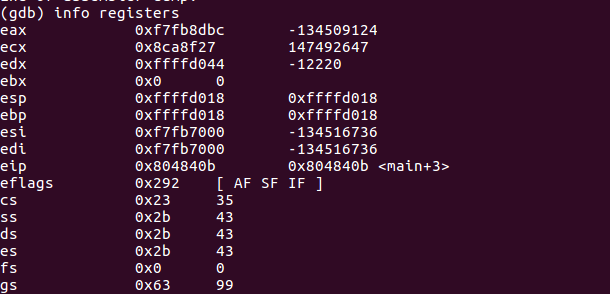

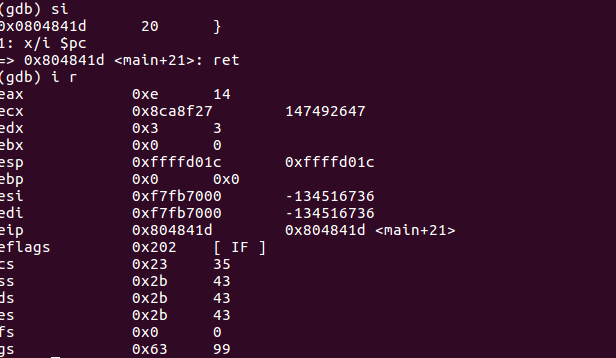

info registers列出使用的寄存器的值

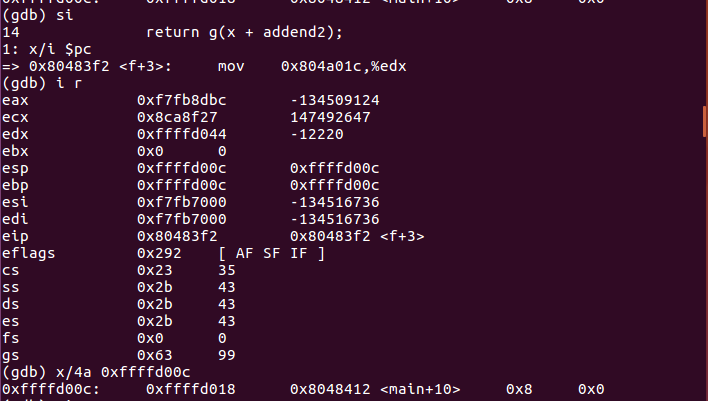

- 可见此时主函数的栈基址为0xffffd018,用

x 0xffffd018指令查看内存地址中的值,堆栈内容皆为0

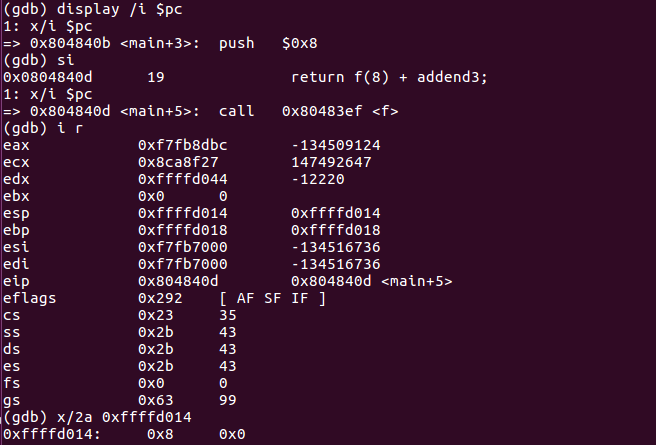

- 结合display命令和寄存器或pc内部变量,做如下设置:display /i $pc,这样在每次执行下一条汇编语句时,都会显示出当前执行的语句, $pc 代表当前汇编指令,/i 表示以十六进行显示。

使用以上三个指令,观察其变化

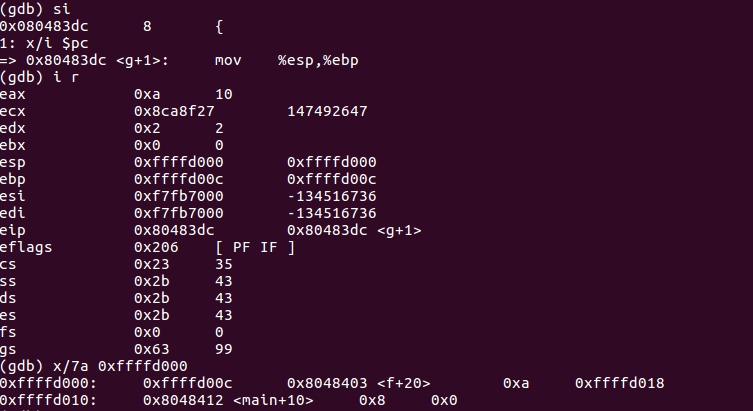

- call将下一条指令的所在地址(即当时程序计数器PC的内容)入栈

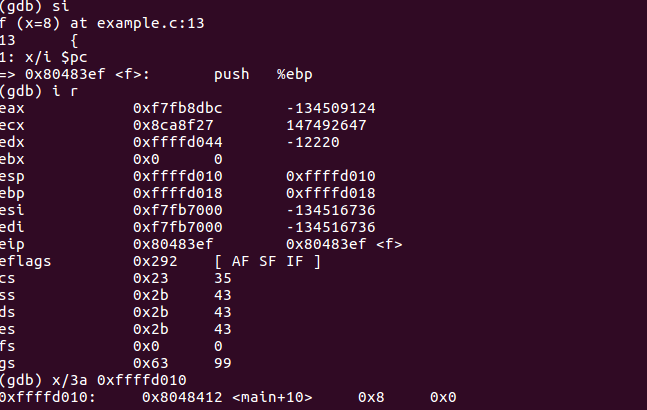

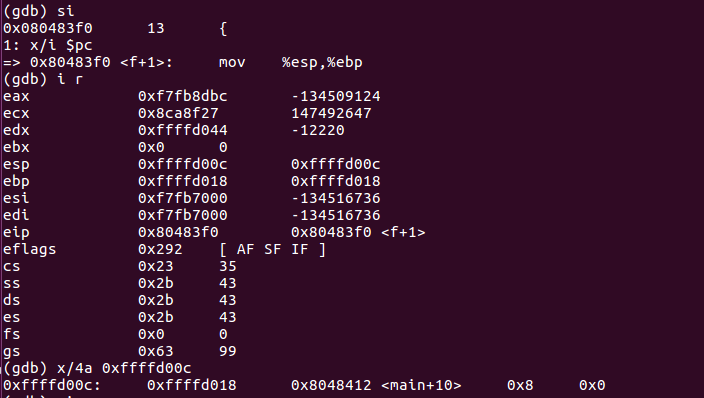

- 将上一个函数的基址入栈,将当前%esp作为新基址。

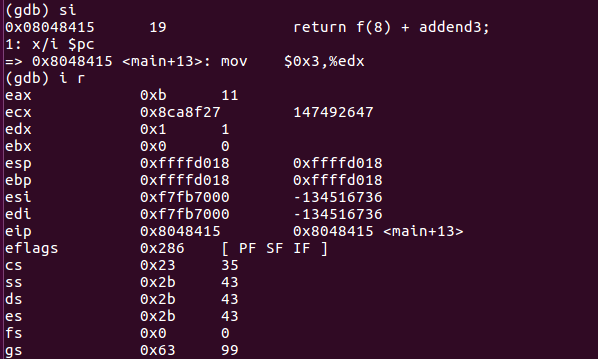

- 准备传参

- 计算在%eax中进行

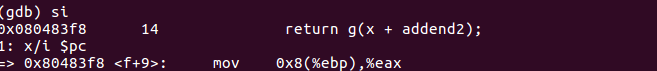

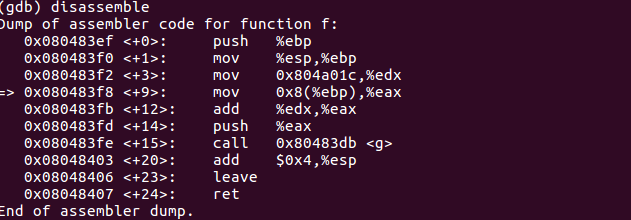

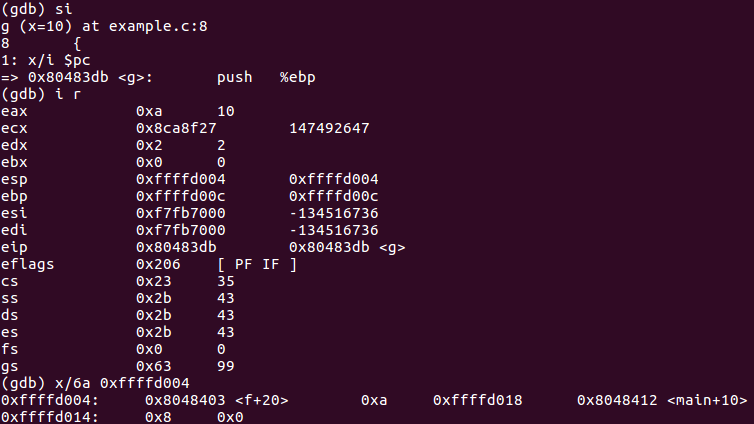

- 查看f函数的汇编代码

- 实参入栈

- call指令将下一条指令的地址入栈

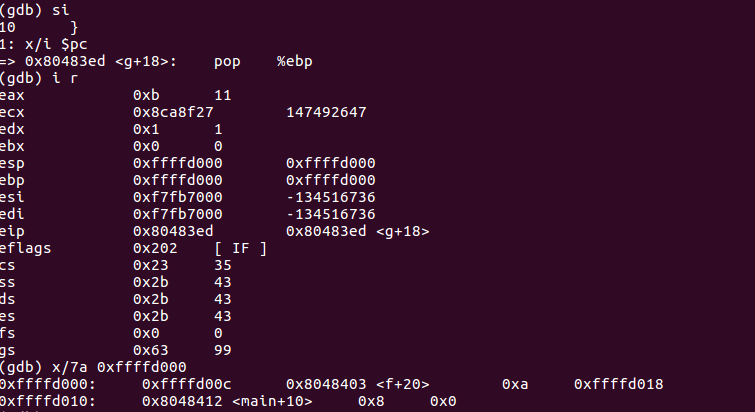

- 计算short+in

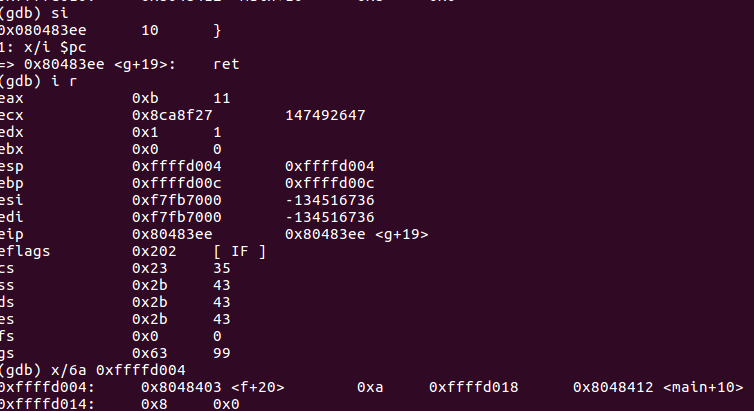

- pop %ebp指令将栈顶弹到%ebp中

- ret指令将栈顶弹给%eip

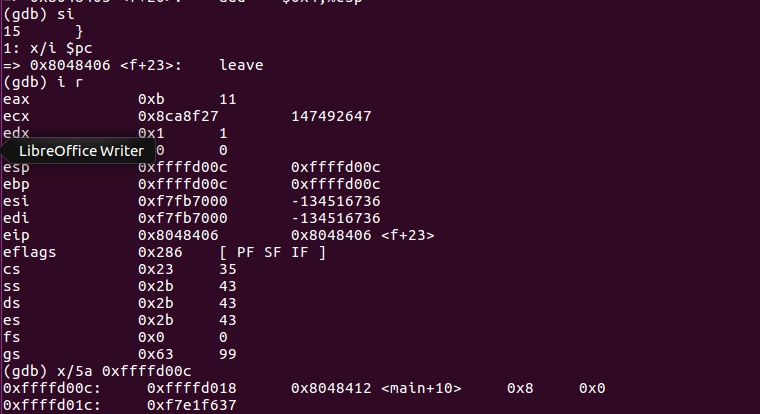

- 因为函数f修改了%esp,所以用leave指令恢复。leave指令先将%esp对其到%ebp,然后把栈顶弹给%ebp,释放当前子程序在堆栈中的局部变量,恢复被函数修改的%ebp和%esp

- 主函数汇编代码

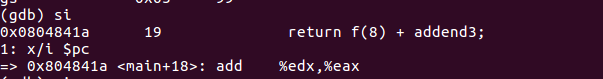

- 将%edx于%eax相加

- leave返回准备栈

- ret结束main函数

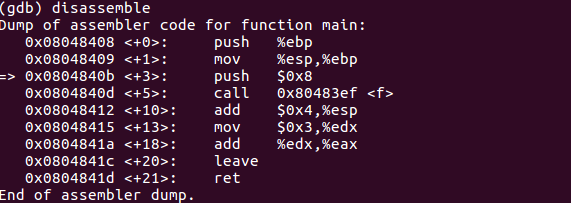

| 指令 | %esp | %ebp | 堆栈 |

|---|---|---|---|

| push $0x8 | 0xffffd018 | 0xffffd018 | 0x0 |

| call 0x80483ef | 0xffffd014 | 0xffffd018 | 0x8 0x0 |

| push %ebp | 0xffffd010 | 0xffffd018 | 0x8048412 0x8 0x0 |

| mov %esp,%ebp | 0xffffd00c | 0xffffd018 | 0xffffd018 0x8048412 0x8 0x0 |

| mov 0x804a01c,%edx | 0xffffd00c | 0xffffd00c | 0xffffd018 0x8048412 0x8 0x0 |

| call 0x80483db | 0xffffd008 | 0xffffd00c | 0xa 0xffffd018 0x8048412 0x8 0x0 |

| push %ebp | 0xffffd004 | 0xffffd00c | 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| mov %esp,%ebp | 0xffffd000 | 0xffffd00c | 0xffffd00c 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| movzwl 0x804a018,%eax | 0xffffd000 | 0xffffd000 | 0xffffd00c 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| ret | 0xffffd004 | 0xffffd00c | 0x8048403 0xa 0xffffd018 0x8048412 0x8 0x0 |

| leave | 0xffffd00c | 0xffffd00c | 0xffffd018 0x8048412 0x8 0x0 |

| ret | 0xffffd010 | 0xffffd018 | 0x8048412 0x8 0x0 |

| add $0x4,%esp | 0xffffd014 | 0xffffd018 | 0x8 0x0 |

| mov $0x3,%edx | 0xffffd018 | 0xffffd018 | 0x0 |

| ret | 0xffffd01c | 0x0 |

20145240 GDB调试汇编堆栈过程分析的更多相关文章

- GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 分析过程 这是我的C源文件:click here 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb ...

- 20145212——GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 测试代码 #include <stdio.h> short val = 1; int vv = 2; int g(int xxx) { return xxx + ...

- 20145223《信息安全系统设计基础》 GDB调试汇编堆栈过程分析

20145223<信息安全系统设计基础> GDB调试汇编堆栈过程分析 分析的c语言源码 生成汇编代码--命令:gcc -g example.c -o example -m32 进入gdb调 ...

- 赵文豪 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器: 使用gdb调 ...

- 20145337 GDB调试汇编堆栈过程分析

20145337 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145208 GDB调试汇编堆栈过程分析

20145208 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145218 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 虚拟机中分析过程 输入gcc - g example.c -o example -m32指令在64位机器上产生32位汇编,但出现以下错误: 这时需要使用sudo apt-g ...

- 20145236 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 首先需要输入sudo apt-get install libc6-dev-i386安装一个库才能产生汇编代码,然后输入gcc - g example.c -o exampl ...

- 20145312 GDB调试汇编堆栈过程分析

20145312 GDB调试汇编堆栈过程分析 参考资料 卢肖明同学的博客:<GDB调试汇编堆栈过程分析>: http://www.cnblogs.com/lxm20145215----/p ...

随机推荐

- java基础-集合笔记

Iterator(foreach) 遍历时只能通过iterator去删除(添加)元素,不能直接通过集合对象删除或添加元素 Set HashSet底层是一个HashMap HashSet添加元素,先判断 ...

- 【Debian】install

n年前的报废台式机实在不能忍受xp的速度,果断装Linux近期家里的小本装了Ubuntu14.04 ,实在不习惯最新的图形界面.装个debian试试吧. 1.专门弄一个空白分区2.官网下载debian ...

- 第七篇:使用 fcntl 函数 获取,设置文件的状态标志

前言 当打开一个文件的时候,我们需要指定打开文件的模式( 只读,只写等 ).那么在程序中如何获取,修改这个文件的状态标志呢? 本文将告诉你如何用 fcntl函数 获取指定文件的状态标志. 解决思路 1 ...

- EditText ------- 键盘类型

文本输入框指定软键盘类型和软键盘回车键图标设置, 转载:http://blog.csdn.net/wirelessqa/article/details/8567327

- golang build 编译规则

文章来源: http://blog.csdn.net/varding/article/details/12675971 讲述了golang中的条件编译,摘要如下: 第一种条件编译的方法:编译标签 编译 ...

- iOS中的armv6、armv7、armv7s

armv6.armv7.armv7s是arm CPU的指令集,原则上是向下兼容的,如:iPhone4sCPU支持armv7,但它会兼容armv6,只是使用armv6指令可能无法充分发挥它的特性.iph ...

- GetDesktopWindow和GetWindow区别

GetWindow The GetWindow function retrieves a handle to a window that has the specified relationship ...

- 160803、如何在ES6中管理类的私有数据

如何在ES6中管理类的私有数据?本文为你介绍四种方法: 在类的构造函数作用域中处理私有数据成员 遵照命名约定(例如前置下划线)标记私有属性 将私有数据保存在WeakMap中 使用Symbol作为私有属 ...

- Android异步处理之AsyncTaskLoader简单使用

简介 不管是在Android应用开发还是Android平台开发中,异步处理通常是最基本的coding要求.如果你还在主线程中写一些数据库,网络请求,读写本地文件等操作的话那说明你还不是一个合格的And ...

- 相似性分析之Jaccard相似系数

Jaccard, 又称为Jaccard相似系数(Jaccard similarity coefficient)用于比较有限样本集之间的相似性与差异性.Jaccard系数值越大,样本相似度越高 公式: ...