廖雪峰Java10加密与安全-4加密算法-2口令加密算法

对称加密key是一个byte数组,如AES256算法的key是一个32字节的数组,普通的加密软件由用户输入加密口令。如果由用户输入口令,进行加密/解密,需要用到PBE算法。

1.PBE:Password Based Encryption

- 由用户输入口令,采用随机数杂凑计算出密钥再进行加密

- Password:用户口令,例如“hello123”

- Salt:随机生成的byte[]

- Key:由随机的salt和password计算而成:generate(byte[] salt,String password)

2.AES和PBE的对比:

AES

byte[] message = ...;

byte[] key = generated16Bytes();//算法随机生成16字节的数组

byte[] encrypted = aes128_encrypt(key, message);

PBE

byte[] message = ...;

String password = "hello123";

byte[] salt = random16Bytes();//随机产生一个16字节的salt

//为什么引入salt?因为用户输入的口令通常都很短,引入一个随机的salt,既可增加口令的长度,还可以让相同的口令生成不同的key,从而提高安全性。

byte[] key = generated16BytesFrom(password, salt);

byte[] encrypted = aes128_encrypt(key,message);

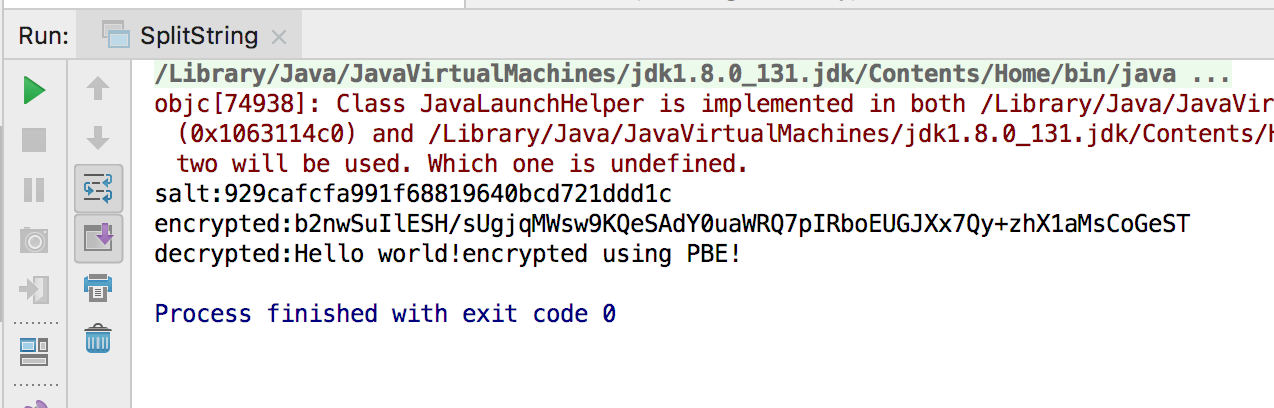

3.代码示例:salt不固定

package com.testList;

import org.bouncycastle.jce.provider.BouncyCastleProvider;

import javax.crypto.Cipher;

import javax.crypto.SecretKey;

import javax.crypto.SecretKeyFactory;

import javax.crypto.spec.PBEKeySpec;

import javax.crypto.spec.PBEParameterSpec;

import java.math.BigInteger;

import java.nio.charset.StandardCharsets;

import java.security.GeneralSecurityException;

import java.security.SecureRandom;

import java.security.Security;

import java.util.Base64;

public class SplitString {

static final String CIPHER_NAME = "PBEwithSHA1and128bitAES-CBC-BC";

//加密

public static byte[] encrypt(String password, byte[] salt, byte[] input) throws GeneralSecurityException {

//传入char数组,获取一个PBEKeySpec的对象keySpec

PBEKeySpec keySpec = new PBEKeySpec(password.toCharArray());

//获取SecretKeyFactory对象skeyFactory

SecretKeyFactory skeyFactory = SecretKeyFactory.getInstance(CIPHER_NAME);

//传入keySpec,获取密钥:SecretKey类型的示例skey

SecretKey skey = skeyFactory.generateSecret(keySpec);

//将salt和用户输入的口令做1000次循环,获取PBEParameterSpec类型示例pbesp

PBEParameterSpec pbeps = new PBEParameterSpec(salt, 1000);

Cipher cipher = Cipher.getInstance(CIPHER_NAME);

//初始化:指定加密模式,传入skey,pbeps对象

cipher.init(Cipher.ENCRYPT_MODE, skey, pbeps);

return cipher.doFinal(input);

}

public static byte[] decrypt(String password, byte[] salt, byte[] input) throws GeneralSecurityException {

PBEKeySpec keySpec = new PBEKeySpec(password.toCharArray());

SecretKeyFactory skeyFactory = SecretKeyFactory.getInstance(CIPHER_NAME);

SecretKey skey = skeyFactory.generateSecret(keySpec);

PBEParameterSpec pbeps = new PBEParameterSpec(salt, 1000);

Cipher cipher = Cipher.getInstance(CIPHER_NAME);

//初始化:指定解密模式,传入skey,pbeps对象

cipher.init(Cipher.DECRYPT_MODE, skey, pbeps);

return cipher.doFinal(input);

}

public static void main(String[] args) throws Exception{

//把BouncyCastle作为provider添加到java.security

Security.addProvider(new BouncyCastleProvider());

String message = "Hello world!encrypted using PBE!";

String password = "hello12345";

//16字节的salt

byte[] salt = SecureRandom.getInstanceStrong().generateSeed(16);

System.out.printf("salt:%032x\n",new BigInteger(1,salt));

byte[] data = message.getBytes(StandardCharsets.UTF_8);

byte[] encryted = encrypt(password,salt,data);

//打印Base64加密后的密文

System.out.println("encrypted:"+Base64.getEncoder().encodeToString(encryted));

byte[] decrypted = decrypt(password,salt,encryted);

System.out.println("decrypted:"+new String(decrypted,"UTF-8"));

}

}

由于每次的salt不一样,每次的密文也不一样。

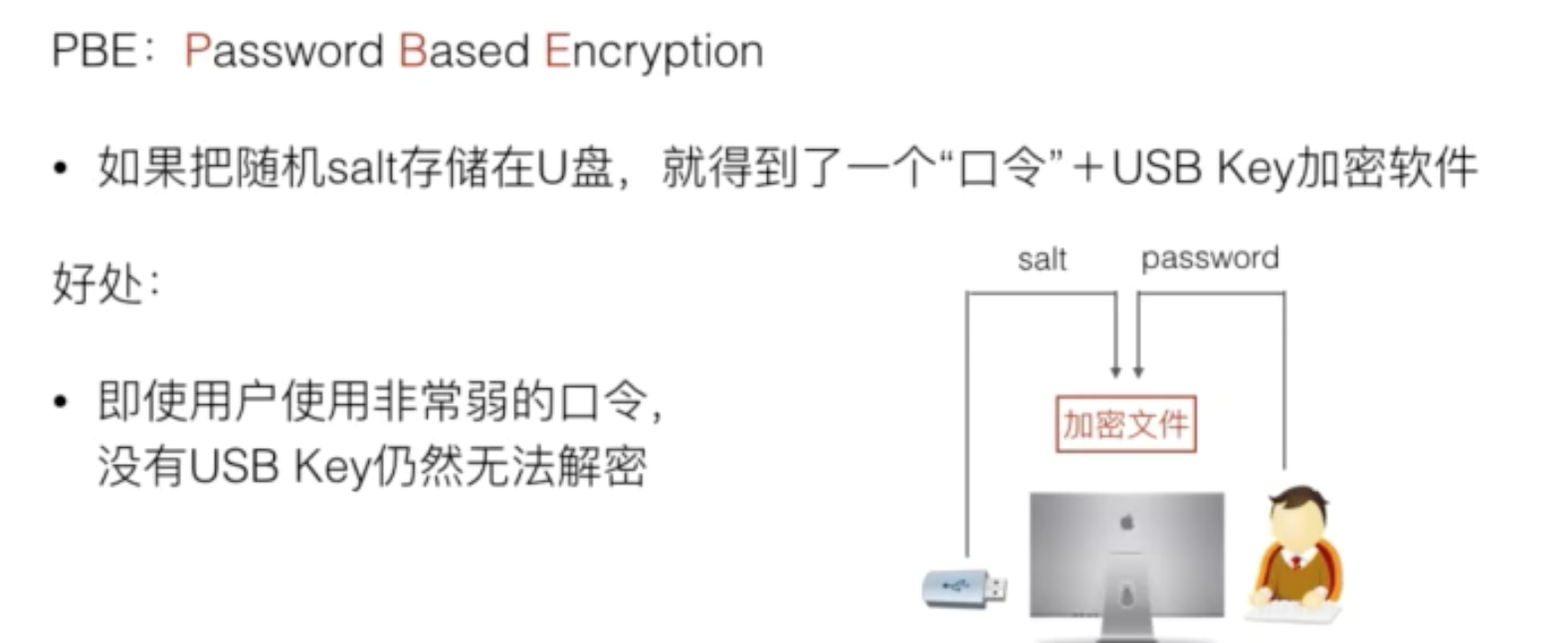

4.salt固定

如果把salt固定,就得到了一个通用的口令加密软件。

只有同事破解了salt+口令,才能解密。而salt为128为随机数,很难被破解

5.总结:

- PBE算法通过用户口令和随机salt计算key然后再加密

- key通过口令和随机salt计算出,提高了安全性

- PBE算法内部使用的仍然是标准对称加密算法(例如AES)

廖雪峰Java10加密与安全-4加密算法-2口令加密算法的更多相关文章

- 廖雪峰Java10加密与安全-4加密算法-5非对称加密算法

1.非对称加密 非对称加密就是加密和解密使用的不是相同的密钥 方法1: * 加密:用自己的私钥加密,然后发送给对方:encrypt(privateKeyA, message)->s * 解密:对 ...

- 廖雪峰Java10加密与安全-4加密算法-4密钥交换算法

1DH算法 1.1.原根公式:g^i mod P 条件:1<g<P,0<i<P 原根:介于[1, p-1]之间的任意2个数i,j(p为素数,i≠j)的结果不相等,即 g^i m ...

- 廖雪峰Java10加密与安全-4加密算法-1对称加密算法

1.对称加密算法 加密和解密使用同一个密钥,例如WinRAR. WinRAR在对文件进行打包的时候,可以设置一个密码,在解压的时候需要使用同样的密码才能正确的解压. 加密:encrypt(key,me ...

- 廖雪峰Java10加密与安全-2加密算法-2Base64编码

1.Base64编码 Base64一种把二进制数据用文本表示的编码算法.例如 中有3个字节{\xe4, \xb8, \xad},一共是24位,每6位分组,变成4个字节{39, 0b, 22, 2d}, ...

- 廖雪峰Java10加密与安全-2加密算法-1URL编码

1.URL编码 URL编码是浏览器发送数据给服务器时使用的编码. 如通过百度搜索美女: 编码前:https://www.baidu.com/s?wd=美女 编码后:https://www.baidu. ...

- 廖雪峰Java10加密与安全-6数字证书-1数字证书

数字证书: 非对称加密算法:对数据进行加密/解密 签名算法:确保数据完整性和抗否认性 摘要算法:确保证书本身没有被篡改

- 廖雪峰Java10加密与安全-1数据安全-1加密与安全概念

数据安全 防窃听 防篡改 防伪造 古代加密方式: 移位密码:HELLO =>IFMMP 替代密码:HELLO=>p12,5,3 现代加密方式: 建立在严格的数学理论基础上 密码学逐渐发展成 ...

- 廖雪峰Java10加密与安全-5签名算法-1RSA签名算法

1.数字签名 甲在发送加密消息的时候,还要发送自己的签名,而这个签名是用甲的privateKey计算的:而乙要验证这个签名是否是合法的,会用甲的publicKey去验证,如果验证成功,这个消息确实是甲 ...

- 廖雪峰Java10加密与安全-3摘要算法-5Hmac

1 比较MD5和HamcMD5 HmacMD5可以看作带安全salt的MD5 import javax.crypto.KeyGenerator; import javax.crypto.Mac; im ...

随机推荐

- redis笔记_源码_简单动态字符串SDS

参照:https://zcheng.ren/sourcecodeanalysis/theannotatedredissourcesds/#sds%E5%B0%8F%E7%BB%93 这里用char b ...

- thinkphp 字段定义

通常每个模型类是操作某个数据表,在大多数情况下,系统会自动获取当前数据表的字段信息. 系统会在模型首次实例化的时候自动获取数据表的字段信息(而且只需要一次,以后会永久缓存字段信息,除非设置不缓存或者删 ...

- js 过滤非法字符

demo = 'zhang#@$san'; reg=/[`~!@#$%^&*()_+<>?:"{},.\/;'[\]]/im; if(reg.test(demo)){ t ...

- JDK语法糖之switch字串与枚举支持

在JDK1.7之前,switch只支持byte,short,char,int,注意1.5之后的自动拆箱,对应的这四种基础类型的封装类也同样支持Byte,Short,Character,Integer, ...

- java模拟页面表单登录

简单的通过表单的post请求提交到后台 package testpostlogin; import java.io.BufferedReader; import java.io.File; impor ...

- mui 上拉加载 实现分页加载功能

mui 上拉加载 实现分页加载功能,效果图: 分页功能(上拉加载): 1.引入需要的css.js文件 <link href="static/css/mui.css" rel= ...

- 面试系列20 生产环境中的redis是怎么部署的

redis cluster,10台机器,5台机器部署了redis主实例,另外5台机器部署了redis的从实例,每个主实例挂了一个从实例,5个节点对外提供读写服务,每个节点的读写高峰qps可能可以达到每 ...

- LINUX挂接光盘镜像文件

1.从光盘制作光盘镜像文件.将光盘放入光驱,执行下面的命令. #cp /dev/cdrom /home/sunky/mydisk.iso 或 #dd if=/dev/cdrom of=/home/su ...

- android中实现监听的四种方法

(1)自身类作为事件监听器 package cn.edu.gdmec.s07150745.work5; import android.support.v7.app.AppCompatActivity; ...

- vue倒计时:天时分秒

data数据定义 data () { return { curStartTime: '2019-07-31 08:00:00', day: '0', hour: '00', min: '00', se ...